WordPressの脆弱性レポート:2021年6月、パート2

公開: 2021-06-09脆弱なプラグインとテーマは、WordPressWebサイトがハッキングされる最大の理由です。 WPScanを利用した毎週のWordPress脆弱性レポートでは、最近のWordPressプラグイン、テーマ、コアの脆弱性、および脆弱なプラグインまたはテーマの1つをWebサイトで実行した場合の対処方法について説明しています。

各脆弱性の重大度は、低、中、高、または重大です。 脆弱性の責任ある開示と報告は、WordPressコミュニティを安全に保つための不可欠な部分です。 この投稿を友達と共有して、WordPressをより安全に伝え、すべての人にとってより安全なものにしてください。

WordPressのコアの脆弱性

今日の時点で、WordPressの現在のバージョンは5.7.2です。 すべてのウェブサイトが最新であることを確認してください!

WordPressプラグインの脆弱性

1.ElementorのPlusアドオン

プラグイン: Elementor用のPlusアドオン

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:4.1.12

重大度:中

プラグイン: Elementor用のPlusアドオン

脆弱性:オープンリダイレクト

バージョンでパッチが適用されました:4.1.10

重大度:中

プラグイン: Elementor用のPlusアドオン

脆弱性:任意のリセットPwd電子メール送信

バージョンでパッチが適用されました:4.1.11

重大度:高

2.はい/いいえチャート

プラグイン:はい/いいえチャート

脆弱性:認証されたブラインドSQLインジェクション

バージョンでパッチが適用されました:1.0.12

重大度スコア:高

3.FooGallery

プラグイン: FooGallery

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.0.35

重大度スコア:中

4.イベントカレンダーWD

プラグイン:イベントカレンダーWD

脆弱性:クロスサイトスクリプティング

バージョンでパッチが適用されました:1.1.45

重大度スコア:中

5. MC4WP:WordPress用のMailchimp

プラグイン: MC4WP:WordPress用のMailchimp

脆弱性:認証された任意のリダイレクト

バージョンでパッチが適用されました:4.8.5

重大度スコア:中

プラグイン: MC4WP:WordPress用のMailchimp

脆弱性:CSRFを介した不正なアクション

バージョンでパッチが適用されました:4.8.5

重大度スコア:中

6.すべての404はホームページにリダイレクトします

プラグイン:すべての404はホームページにリダイレクトします

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:中

7.ファンシープロダクトデザイナー

プラグイン:ファンシープロダクトデザイナー

脆弱性:認証されていない任意のファイルのアップロードとRCE

バージョンでパッチが適用されました:4.6.9

重大度スコア:クリティカル

8. GetPaid

プラグイン: GetPaid

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.3.4

重大度スコア:高

9.クイズと調査マスター

プラグイン:クイズと調査マスター

脆弱性:認証されていない保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:7.1.19

重大度スコア:高

プラグイン:クイズと調査マスター

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:7.1.18

重大度スコア:高

10.ジェットパック

プラグイン: Jetpack

脆弱性:カルーセル非公開ページ/添付ファイルコメントのリーク

バージョンでパッチが適用されました:9.8

重大度スコア:中

WordPressテーマの脆弱性

責任ある開示に関する注記

ハッカーに攻撃のエクスプロイトを与える場合、なぜ脆弱性が開示されるのか疑問に思われるかもしれません。 そうですね、セキュリティ研究者が脆弱性を見つけてソフトウェア開発者に非公開で報告することは非常に一般的です。

責任ある開示により、研究者の最初のレポートは、ソフトウェアを所有する会社の開発者に非公開で作成されますが、パッチが利用可能になったら完全な詳細が公開されることに同意します。 重大なセキュリティの脆弱性については、より多くの人にパッチを適用する時間を与えるために、脆弱性の開示がわずかに遅れる場合があります。

セキュリティ研究者は、ソフトウェア開発者がレポートに応答するか、パッチを提供する期限を提供する場合があります。 この期限に間に合わない場合、研究者は、パッチを発行するように開発者に圧力をかける脆弱性を公開する可能性があります。

脆弱性を公開し、ゼロデイ脆弱性(パッチがなく、実際に悪用されているタイプの脆弱性)を導入しているように見えると、逆効果に見える可能性があります。 しかし、それは、研究者が開発者に脆弱性にパッチを当てるように圧力をかけなければならない唯一の手段です。

ハッカーが脆弱性を発見した場合、彼らはエクスプロイトを静かに使用してエンドユーザー(これはあなたです)に損害を与える可能性がありますが、ソフトウェア開発者は脆弱性にパッチを適用しないままにしておくことに満足しています。 GoogleのProjectZeroには、脆弱性の開示に関して同様のガイドラインがあります。 脆弱性にパッチが適用されているかどうかに関係なく、90日後に脆弱性の完全な詳細を公開します。

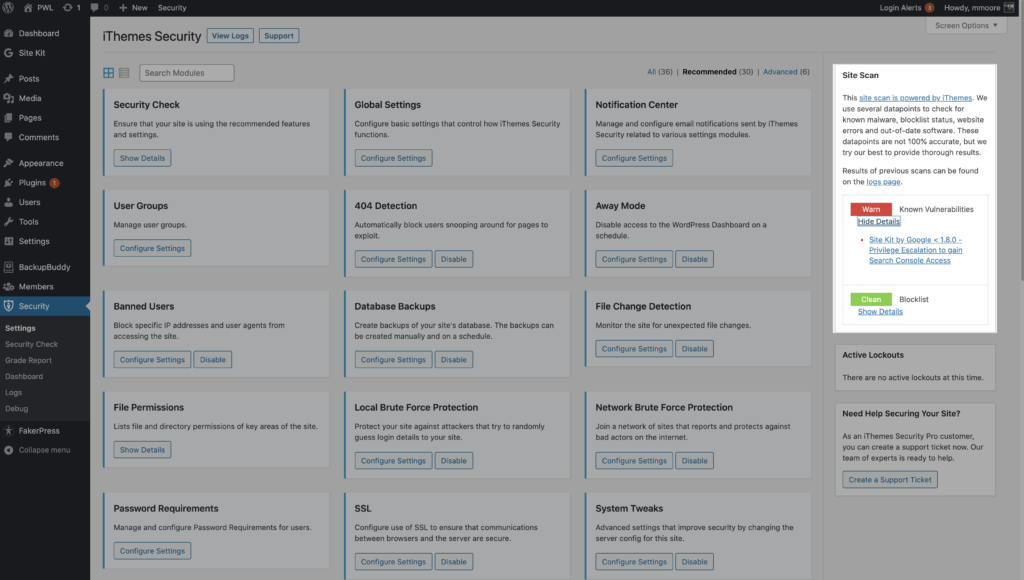

iThemes SecurityProがサイトの既知の脆弱性を発見したときに電子メールアラートを受け取る

iThemes SecurityProプラグインのSiteScannerは、WordPress Webサイトを、すべてのソフトウェアハッキングの最大の原因である既知の脆弱性を持つ古いプラグインやテーマから保護および保護するもう1つの方法です。 サイトスキャナーは、既知の脆弱性についてサイトをチェックし、パッチが利用可能な場合は自動的に適用します。

iThemes Security Proプラグインは、サイトで脆弱なプラグイン、テーマ、またはWordPressコアバージョンが見つかった場合に、サイトスキャンの結果を電子メールで送信できます。 サイトスキャンの結果がウィジェットに表示されます。

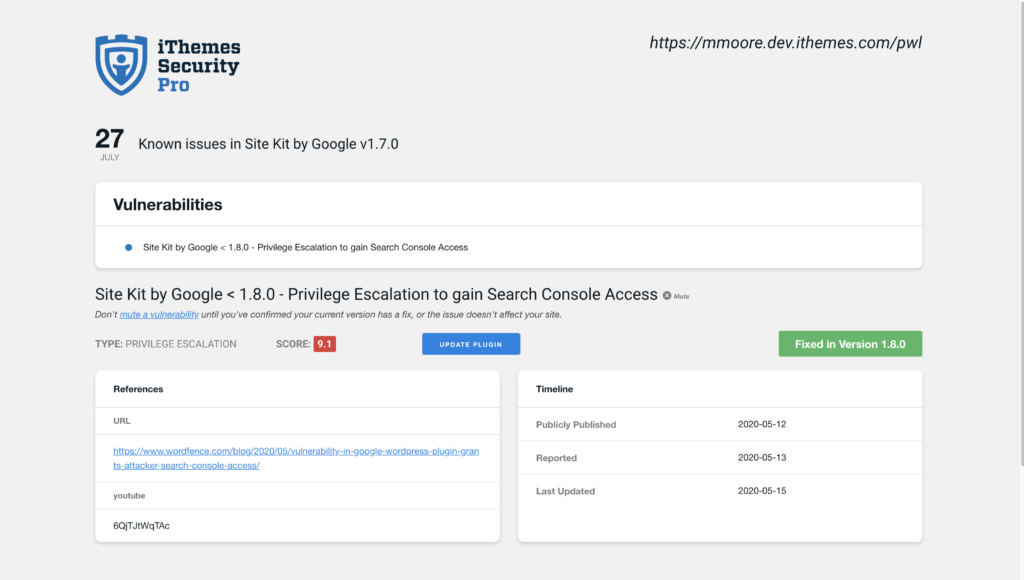

サイトスキャンで脆弱性が検出された場合は、脆弱性のリンクをクリックして詳細ページを表示します。

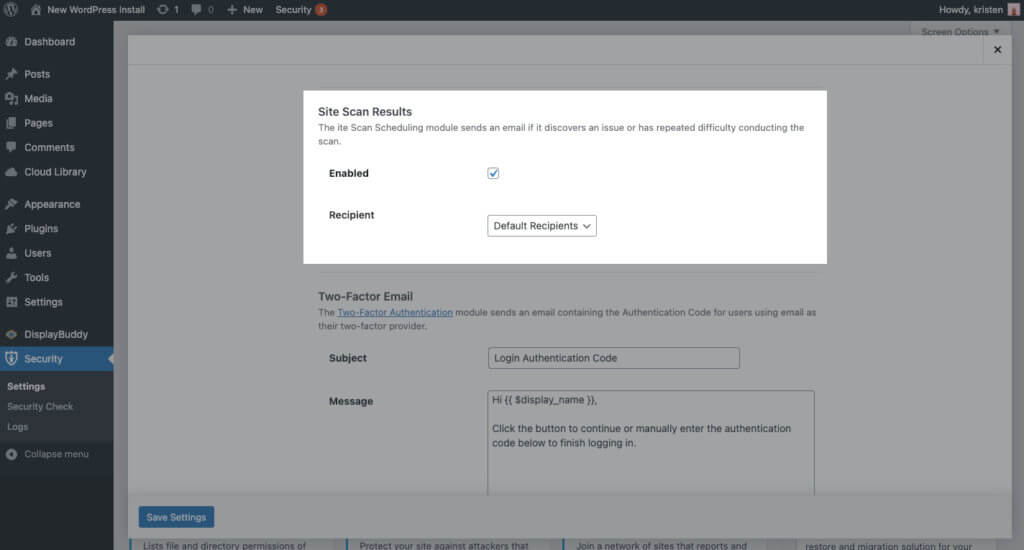

Site Scan Schedulingを有効にしたら、プラグインの通知センター設定に移動します。 この画面で、[サイトスキャン結果]セクションまでスクロールします。

ボックスをクリックして通知メールを有効にし、 [設定を保存]ボタンをクリックします。

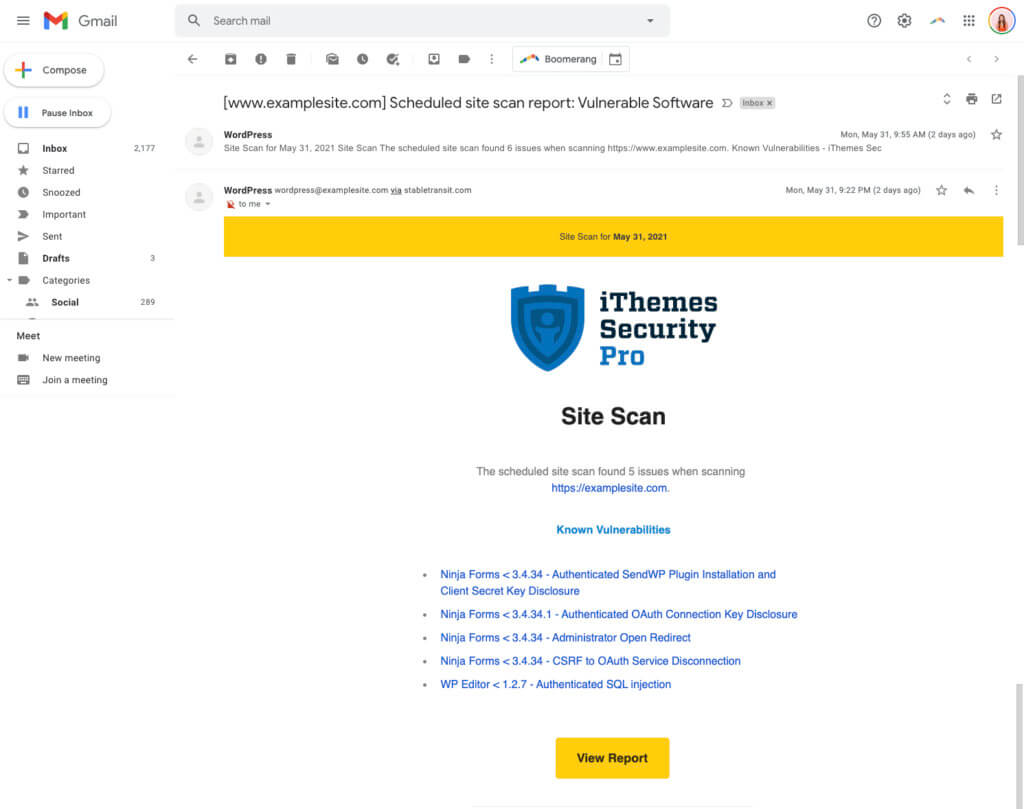

これで、スケジュールされたサイトスキャン中に、iThemes SecurityProが既知の脆弱性を発見した場合に電子メールが送信されます。 メールは次のようになります。

iThemes SecurityProを入手してサイトを保護する

WordPressセキュリティプラグインであるiThemesSecurity Proは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための50以上の方法を提供します。 WordPress、2要素認証、ブルートフォース保護、強力なパスワードエンフォースメントなどを使用すると、Webサイトにセキュリティの層を追加できます。

iThemes SecurityProを入手する

WordPressの脆弱性レポートの最初の6月の記事を見逃しましたか?

以下に追いつく:

2021年6月、パート1

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。