WordPress pirateado: 7 señales de advertencia a tener en cuenta

Publicado: 2021-09-29Una de las situaciones más frustrantes y estresantes con las que podría encontrarse como propietario de un sitio de WordPress es descubrir que su sitio ha sido pirateado. En un minuto, su sitio está funcionando, generando tráfico y, con suerte, ingresos. Y luego, lo siguiente que sabe, es que descubre que algo anda muy mal con su sitio de WordPress.

Desafortunadamente, la realidad de que su sitio de WordPress podría ser pirateado debe tratarse de la manera más eficiente y efectiva posible para asegurarse de que nunca suceda. Porque si se encuentra frente a un sitio web pirateado, probablemente se preguntará por qué su sitio, en particular, fue el objetivo de un ataque malicioso y cómo recuperarlo lo más rápido posible.

Los hacks de WordPress vienen en muchas formas, formas y tamaños. Esto significa que, como propietarios de sitios de WordPress, es importante conocer todas las razones comunes por las que los sitios de WordPress pueden ser pirateados con éxito. En esta guía, analizaremos las razones comunes por las que los sitios de WordPress son pirateados junto con pasos simples que puede seguir para proteger su sitio.

Te encuentras preguntándote “ ¿Mi sitio de WordPress está pirateado? ”Significa que querrá algunas respuestas rápidas. En esta publicación, cubrimos siete signos de infección y qué hacer si descubre que ha sido pirateado.

Cuanto más rápido observe los signos de una infracción del sitio web, más rápido podrá limpiar su sitio. Cuanto más rápido pueda limpiar su sitio web, menos daño puede causar el pirateo en su sitio web. Nota: Dos cosas que mencionamos bastante en esta publicación son la importancia de una copia de seguridad sólida de WordPress y una solución de seguridad de WordPress. Recomendamos encarecidamente instalar y activar un complemento de seguridad de WordPress y un complemento de copia de seguridad de WordPress lo antes posible.

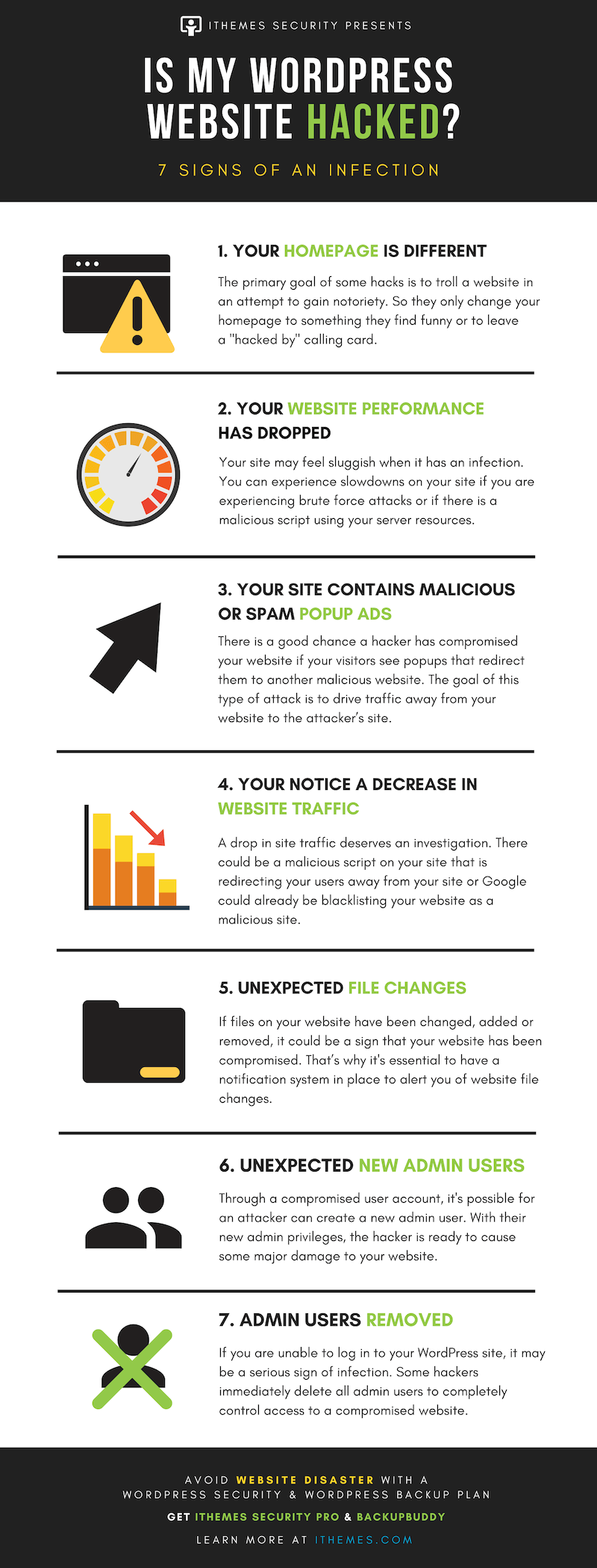

7 señales de que su sitio de WordPress ha sido pirateado Infografía

No todos los hacks tienen el mismo objetivo, por lo que las señales de un sitio web comprometido dependerán del motivo del atacante. Aquí hay 7 síntomas diferentes que debe tener en cuenta cuando supervisa la salud de su sitio.

1. Tu página de inicio es diferente

Los cambios en su página de inicio parecen una señal obvia. Pero, ¿cuántas veces realizas una verificación exhaustiva de tu página de inicio? Sé que normalmente voy directamente a mi URL de inicio de sesión y no a mi URL de inicio. Desde allí, inicio sesión, actualizo mi sitio o edito una publicación. Después de terminar lo que vine a hacer, a menudo me voy sin mirar la página de inicio de mi sitio web.

El objetivo principal de algunos trucos es rastrear un sitio web o ganar notoriedad. Por lo tanto, solo cambian su página de inicio por algo que les parezca divertido o para dejar una tarjeta de visita pirateada .

Si nota un cambio en su página de inicio, puede restaurar su sitio web rápida y fácilmente utilizando un archivo de respaldo creado con un complemento de respaldo confiable de WordPress como BackupBuddy.

2. El rendimiento de su sitio web ha disminuido

Su sitio puede sentirse lento cuando tiene una infección. Puede experimentar ralentizaciones en su sitio web si está experimentando ataques de fuerza bruta o si hay un script malicioso que utiliza los recursos de su servidor para la minería de criptomonedas. De manera similar, un DDoS (o ataque de denegación de servicio ) ocurre cuando una red de IP envía simultáneamente solicitudes a su sitio web en un intento de hacer que se bloquee.

Si su sitio funciona con lentitud, consulte los registros de acceso al servidor para ver si hay un número inesperado de solicitudes. También puede utilizar un firewall de aplicaciones web como el proporcionado por Sucuri para ayudar a proteger su sitio web contra un ataque DDoS.

Solo tenga en cuenta que una caída en el rendimiento no significa necesariamente que alguien haya pirateado su sitio. Es posible que solo necesite algunos consejos sobre cómo acelerar un sitio de WordPress.La función de escaneo de malware de WordPress del complemento iThemes Security lo ayudará a identificar scripts sospechosos.

3. Su sitio web contiene anuncios emergentes maliciosos o de spam

Existe una buena posibilidad de que un pirata informático haya comprometido su sitio web si sus visitantes ven ventanas emergentes que los redirigen a un sitio web malicioso. El objetivo de este tipo de ataque es desviar el tráfico de su sitio al sitio del atacante para que puedan dirigirse a los usuarios con fraude de clics para publicidad de pago por clic.

Lo más frustrante de este tipo de truco es que es posible que no pueda ver las ventanas emergentes. Se puede diseñar un truco emergente para que no se muestre a los usuarios que han iniciado sesión, lo que reduce las probabilidades de que los propietarios de sitios web los vean. Entonces, incluso cuando el propietario del sitio cierra la sesión, las ventanas emergentes nunca se mostrarán.

Su vista de las ventanas emergentes también puede ser limitada si usa una extensión de bloqueador de anuncios en su navegador. Por ejemplo, un cliente informó un hackeo de ventanas emergentes y compartió capturas de pantalla y un video de las ventanas emergentes. Después de pasar horas revisando su sitio web, no pude recrear nada de lo que estaban informando. Estaba convencido de que habían pirateado su computadora personal y no el sitio web. Finalmente, me di cuenta de por qué no podía ver las ventanas emergentes. Había instalado una extensión de bloqueador de anuncios en mi navegador. Tan pronto como desactivé la extensión del bloqueador de anuncios, pude ver ventanas emergentes en todas partes. Comparto esta vergonzosa historia para que, con suerte, evite cometer el mismo error. Un complemento de seguridad de WordPress como el complemento iThemes Security le permite vigilar los registros de seguridad de su sitio web en busca de cambios en los archivos, inicios de sesión y cambios realizados por los usuarios.

4. Observa una disminución en el tráfico del sitio web

Si inicia sesión en su cuenta de Google Analytics y observa una fuerte disminución en el tráfico del sitio web, su sitio de WordPress podría ser pirateado. Una caída en el tráfico del sitio merece una investigación. Podría haber una secuencia de comandos maliciosa en su sitio que esté redirigiendo a los visitantes fuera de su sitio o Google ya podría incluir su sitio web en una lista negra como un sitio malicioso.

Lo primero que debe buscar es el tráfico saliente de su sitio web. Al rastrear su sitio web con Google Analytics, deberá configurar su sitio para rastrear el tráfico que sale de su sitio. La forma más fácil de monitorear el tráfico saliente en su sitio de WordPress es utilizar un complemento de WordPress Google Analytics. Un buen complemento de Google Analytics le permitirá rastrear una actividad específica con un clic de un botón. Si encuentra que su sitio web ya ha sido incluido en la lista negra de Google, siga estos pasos para saber cómo eliminar la advertencia de la lista negra de Google.

5. Cambios de archivo inesperados

Si los archivos de su sitio web se han modificado, agregado o eliminado, podría ser una señal de que su sitio se ha visto comprometido. Por eso es esencial contar con un sistema de notificación que le avise de los cambios en los archivos del sitio web. Puede investigar cualquier cambio inesperado comparando el archivo modificado con una versión de una copia de seguridad reciente. La función Escaneo de cambios de archivos de iThemes Security Pro le notificará de cualquier cambio realizado en su sitio.

El uso de un complemento de seguridad de WordPress como iThemes Security puede ayudarlo a realizar un seguimiento de los cambios en los archivos. Debido a la cantidad de notificaciones que puede generar esta configuración, puede excluir archivos y directorios en la configuración de Detección de cambios de archivos. Está bien excluir los directorios que sabe que se actualizarán con regularidad. Los archivos de respaldo y caché son un ejemplo perfecto de esto y excluirlos reducirá la cantidad de notificaciones que recibirá.

6. Nuevos usuarios inesperados

Si su sitio web tiene registros inesperados de nuevos usuarios administradores, esa es otra señal de que su sitio de WordPress ha sido pirateado. A través de una explotación de un usuario comprometido, un atacante puede crear un nuevo usuario administrador. Con sus nuevos privilegios de administrador, el pirata informático está listo para causar un daño importante a su sitio.

En noviembre de 2018, tuvimos varios informes sobre la creación de nuevos usuarios administradores en los sitios web de los clientes. Los piratas informáticos utilizaron una vulnerabilidad en el complemento WP GDPR Compliance (vulnerabilidad parcheada en la versión 1.4.3) para crear nuevos usuarios administradores en los sitios de WordPress que ejecutan el complemento. El exploit del complemento permitió a los usuarios no autorizados modificar el registro de usuario para cambiar la función predeterminada de nuevo usuario de suscriptor a administrador. Desafortunadamente, esta no fue la única vulnerabilidad y no puede simplemente eliminar a los nuevos usuarios que creó el atacante y parchear el complemento.

Si tenía WP GDPR Compliance y WooCommerce instalados, es posible que su sitio haya sido inyectado con código malicioso. Los atacantes pudieron usar el instalador en segundo plano del complemento WooCommerce para insertar un instalador de puerta trasera en la base de datos.Si su sitio tiene una puerta trasera instalada, debe comunicarse con un especialista en reparación de piratas informáticos. Otra opción es utilizar un archivo de copia de seguridad para volver a una copia de su sitio web antes de la infracción utilizando una copia de seguridad anterior.

7. Usuarios administradores eliminados

Si no puede iniciar sesión en su sitio de WordPress, incluso después de restablecer la contraseña, puede ser un signo grave de infección.

Cuando el repositorio de Gentoo Github fue pirateado, lo primero que hizo el atacante fue eliminar a todos los usuarios administradores. Entonces, ¿cómo llegó este hacker a su cuenta de Github? Se descubrió la contraseña de un usuario administrador de Gentoo en un sitio diferente. Supongo que el nombre de usuario y la contraseña se descubrieron mediante raspado o un volcado de base de datos. Aunque la contraseña del administrador para su cuenta Gentoo Github era diferente a la utilizada en la cuenta comprometida, era muy similar. Así que esto sería como si yo usara iAmAwesome2017 como contraseña en una cuenta e iAmAwesome2019 en otro sitio. Así que los piratas informáticos pudieron averiguar la contraseña con un poco de esfuerzo.Como podemos ver, debes usar una contraseña única para cada cuenta. Una simple variación en sus contraseñas no es suficiente. Con LastPass, puede generar y almacenar de forma segura contraseñas únicas y sólidas para cada sitio.

También puede habilitar la función Dispositivos confiables en iThemes Security Pro para restringir las capacidades de administrador para los inicios de sesión desde dispositivos que no son de confianza. Si un atacante inicia sesión con éxito en su sitio como un usuario administrador existente, ya sea mediante un ataque de fuerza bruta o si las credenciales del usuario formaban parte de un volcado de base de datos, no tendrá todas las capacidades de administración.

Incluso con la contraseña comprometida, esta violación podría haberse evitado si el administrador estaba usando la autenticación de dos factores. La autenticación de dos factores requiere un código adicional junto con sus credenciales de nombre de usuario y contraseña para iniciar sesión. IThemes Security Pro le permite habilitar WordPress de dos factores mediante una aplicación móvil o correo electrónico para recibir su código de acceso adicional.

Obtén la infografía

¿Por qué los piratas informáticos se dirigen a los sitios de WordPress?

En primer lugar, es importante comprender que los piratas informáticos no solo persiguen sitios que se basan en la plataforma WordPress CMS (sistema de gestión de contenido). De hecho, es seguro decir que cada sitio en Internet, ya sea creado con WordPress o no, tiene sus propias vulnerabilidades y está abierto al potencial de piratería y otros ataques maliciosos.

Sin embargo, los sitios web de WordPress son el objetivo de piratería más común por una sencilla razón: WordPress es de lejos la herramienta de creación de sitios web más utilizada en el mundo. De hecho, WordPress actualmente impulsa el 40% de todos los sitios web conocidos.Esto significa que hay cientos de millones de sitios web con WordPress que están inundando Internet. La inmensa popularidad de la plataforma WordPress ofrece a los piratas informáticos con malas intenciones una forma sencilla de localizar sitios web que carecen de los protocolos de seguridad adecuados y luego explotarlos para su propio beneficio.

Los piratas informáticos tienden a tener varios motivos diferentes cuando deciden piratear sitios web. Algunos piratas informáticos apenas están aprendiendo "el oficio" y se dirigen a sitios web que son los menos seguros y los más vulnerables. Otros hackers enfocan sus esfuerzos con intenciones altamente maliciosas, como distribuir malware de WordPress en su sitio o usar su sitio para atacar otros sitios web desprevenidos.

Otros piratas informáticos utilizan sus esfuerzos para enviar spam a información no deseada en Internet. La mayoría de nosotros hemos visto este tipo de mensajes de spam en las secciones de comentarios de blogs o en nuestros buzones de correo electrónico después de que un hackeo exitoso explotara la lista de correo electrónico de usuarios de un sitio.

Al poder obtener información confidencial y privada, los piratas informáticos pueden venderla para obtener un ingreso o incluso retener el rescate de datos, esencialmente haciendo que las personas paguen para recuperar su información en manos seguras.

Entonces, ¿cuál es la principal motivación de los piratas informáticos? Para crear flujo de caja por sí mismos. Internet es un lugar lucrativo que ofrece a todos los ámbitos de la vida la oportunidad de generar un salario digno. Sin embargo, eso no significa que todo el mundo haga esto de una manera legal y moralista. Una multitud de piratas informáticos están obteniendo grandes beneficios incluso con el sitio web más pequeño.

El dinero es toda la motivación que necesitan, pero algunos disfrutan de la sensación de poder que obtienen cuando violan con éxito un sitio web, pero la gran mayoría está en el negocio únicamente por el dinero en efectivo.

¿Qué es una vulnerabilidad de WordPress?

Una vulnerabilidad de WordPress es una debilidad o falla en un tema, complemento o núcleo de WordPress que puede ser aprovechado por un pirata informático. En otras palabras, las vulnerabilidades de WordPress crean un punto de entrada que un pirata informático puede usar para realizar actividades maliciosas.Tenga en cuenta que la piratería de sitios web es casi totalmente automatizada. Debido a esto, los piratas informáticos pueden ingresar fácilmente a una gran cantidad de sitios web en prácticamente nada de tiempo. Los piratas informáticos utilizan herramientas especiales que escanean Internet en busca de vulnerabilidades conocidas.

A los piratas informáticos les gustan los objetivos fáciles, y tener un sitio web que ejecuta software con vulnerabilidades conocidas es como entregarle a un pirata informático las instrucciones paso a paso para ingresar a su sitio web, servidor, computadora o cualquier otro dispositivo conectado a Internet de WordPress.

Nuestro informe semanal de vulnerabilidades de WordPress cubre todas las vulnerabilidades del núcleo de WordPress, el complemento de WordPress y el tema de WordPress divulgadas públicamente. En estos resúmenes, compartimos el nombre del complemento o tema vulnerable, las versiones afectadas y el tipo de vulnerabilidad.

Métodos comunes utilizados para piratear sitios web de WordPress

Los piratas informáticos utilizan puntos de entrada vulnerables para acceder a sitios web. Estos puntos de entrada incluyen servidores de alojamiento débiles, puertas traseras e incluso la página de inicio de sesión de WordPress a través de ataques de fuerza bruta.

- Puertas traseras : los piratas informáticos también pueden crear una entrada de puerta trasera a su sitio de WordPress. Esto significa que crean un punto de entrada sin necesidad de pasar por la página de inicio de sesión estándar de WordPress. Hay varias formas de crear una entrada de puerta trasera para obtener acceso no autorizado a un sitio de WordPress.

- Ataques de fuerza bruta : esta forma de ataque explota el método más simple de obtener acceso a un sitio: tratando de adivinar nombres de usuario y contraseñas, una y otra vez, hasta que tengan éxito. Los sitios de WordPress son especialmente susceptibles a los ataques de fuerza bruta de forma predeterminada porque el sistema permite intentos de inicio de sesión ilimitados.

- Secuencias de comandos entre sitios: las secuencias de comandos entre sitios (XSS) es un tipo de ataque de malware que se ejecuta mediante la explotación de vulnerabilidades entre sitios en cualquier sitio de WordPress. De hecho, es la forma más común de piratear sitios de WordPress porque hay muchos complementos de WordPress que tienen vulnerabilidades XSS.

- Ejecución remota de código : el término ejecución remota de código (RCE) se refiere a varias técnicas de piratería y ciberataques diferentes, pero todas tienen una cosa importante en común. RCE, a veces denominado inyección de código, es una forma cada vez más común para que los piratas informáticos comprometan sitios web de todo tipo, incluidos los sitios que ejecutan WordPress como su sistema de gestión de contenido.

- Inyecciones SQL : una inyección SQL (SQLi) es un ataque que permite a un pirata informático aprovechar una consulta SQL vulnerable para ejecutar su propia consulta. Las inyecciones de SQL ocurren cuando un atacante puede ejecutar su propio SQL en un servidor.

¿Por qué se piratean los sitios de WordPress?

Existen varias razones comunes por las que los sitios web de WordPress son pirateados. Empaquemos cada uno de ellos.

Alojamiento de mala calidad

No todos los servidores web se crean de la misma manera y elegir uno únicamente en función del precio puede terminar costándote mucho más a largo plazo debido a problemas de seguridad. La mayoría de los entornos de alojamiento compartido son seguros, pero algunos no separan correctamente las cuentas de los usuarios.

Su anfitrión debe estar atento a la aplicación de los últimos parches de seguridad y seguir otras importantes prácticas recomendadas de seguridad de alojamiento relacionadas con la seguridad de archivos y servidores.Al igual que con cualquier otro sitio web del mundo, los sitios que se ejecutan en la plataforma WordPress están alojados en servidores web. Puede que te encuentres con algunas empresas de alojamiento que no protegen de forma adecuada o completa su plataforma de ataques maliciosos.

Si su sitio está alojado en una empresa de alojamiento insegura, no solo su sitio está abierto al potencial de los piratas informáticos, sino que también lo están todos los demás sitios alojados en sus servidores.

Elegir un proveedor de alojamiento de WordPress de calidad ayudará a garantizar que su sitio web sea seguro y no esté abierto a intentos de piratería que estén fuera de su control. De hecho, un servidor que se haya protegido adecuadamente podrá bloquear muchos de los intentos de piratería de WordPress más comunes antes de que sean visibles para usted.

Para obtener la mayor protección posible contra los piratas informáticos de su proveedor de alojamiento, es posible que desee considerar el uso de un proveedor que ofrezca un plan de alojamiento de WordPress administrado confiable.

Elija un host de buena reputación para su sitio web con un sólido historial de seguridad. Encontrar un alojamiento de WordPress en el que pueda confiar es la primera de las vulnerabilidades de seguridad de WordPress que debe intentar mitigar.

Contraseñas débiles

Las contraseñas débiles son el sueño de un hacker hecho realidad. Es por eso que las contraseñas seguras son una de las claves más importantes para mantener su sitio de WordPress libre de éxito de piratería.

Es de vital importancia que utilice contraseñas muy únicas y seguras para cada una de las cuentas a continuación. Cualquiera de ellos podría permitir que un hacker con malas intenciones acceda a su sitio y cause daño a su reputación y marca:

- Todas y cada una de las cuentas de administrador de WordPress

- El panel de control de alojamiento de su sitio web, o cPanel, cuenta

- Todas las cuentas FTP

- La base de datos de WordPress que se utiliza para impulsar su sitio web

- Todas las cuentas de correo electrónico que se utilizan para su cuenta de alojamiento o administrador de WordPress

Cada una de estas cuentas clave está protegida con contraseña y debe tener aplicada una contraseña única e irrompible.

Cuando utiliza contraseñas débiles que pueden adivinarse fácilmente, a los piratas informáticos malintencionados les resulta bastante sencillo descifrar sus contraseñas de par en par utilizando herramientas de piratería muy básicas disponibles para casi todo el mundo con una conexión a Internet.

Este importante problema se puede evitar fácilmente con el uso de contraseñas seguras que sean completamente únicas para cada uno de estos inicios de sesión de cuenta.

Si aún no tiene uno, considere instalar un administrador de contraseñas confiable que pueda ayudarlo a mantener todas sus contraseñas actualizadas sin necesidad de escribirlas todas en un cuaderno. Por supuesto, si tiene dificultades para encontrar contraseñas seguras y únicas, también puede utilizar un generador de contraseñas seguras integrado o Google el término "generador de contraseñas irrompibles" para encontrar varias herramientas en línea gratuitas que pueden ayudarlo.

Tenga en cuenta que su inicio de sesión de WordPress es la vulnerabilidad de seguridad de WordPress más comúnmente atacada porque proporciona el acceso más fácil a la página de administración de su sitio. Los ataques de fuerza bruta son el método más común para explotar su inicio de sesión de WordPress.

Un ataque de fuerza bruta es un intento de adivinar correctamente las combinaciones de nombre de usuario y contraseña para obtener acceso al backend de su sitio de WordPress. Los ataques de fuerza bruta pueden ser efectivos porque WordPress no limita la cantidad de intentos de inicio de sesión que alguien puede realizar.

Puede fortalecer la seguridad de su inicio de sesión de WordPress utilizando un complemento de seguridad de WordPress como iThemes Security Pro para limitar el número de intentos de inicio de sesión. Limitar los intentos de inicio de sesión es solo el primer paso en la protección de fuerza bruta de WordPress.

Tener en cuenta la seguridad de su contraseña de WordPress también es esencial para proteger su inicio de sesión de WordPress, y es por eso que debe usar un administrador de contraseñas para generar contraseñas seguras aleatorias y almacenarlas de forma segura. Obligar a cada usuario de WordPress en su sitio a usar una contraseña segura disminuirá en gran medida la efectividad de un ataque de fuerza bruta.

No actualizar el núcleo, los temas y los complementos de WordPress

Cuando su sitio de WordPress tiene versiones desactualizadas de complementos, temas o WordPress, corre el riesgo de tener exploits conocidos en su sitio. La forma más rápida de piratear WordPress es a través de complementos, temas o núcleos obsoletos. Las actualizaciones no son solo para nuevas funciones o correcciones de errores; también pueden incluir parches de seguridad para exploits conocidos. Aunque esta es la más fácil de prevenir de las vulnerabilidades de seguridad de WordPress, la mayoría de los hacks exitosos usan exploits que se encuentran en software desactualizado.

Existe un extraño temor en el mundo del desarrollo de WordPress entre muchos propietarios de sitios. Por alguna razón, muchos usuarios de WordPress tienen miedo de actualizar sus sitios a la versión más actual de WordPress. El temor, al parecer, es que al ejecutar una actualización del núcleo de WordPress, corren el riesgo de romper sus sitios y perder todo su trabajo. Ejecute una copia de seguridad antes de actualizar en caso de que haya un problema, pero tenga en cuenta que la forma más rápida de piratear WordPress es a través de complementos, temas o núcleos de WordPress obsoletos.

La realidad es que cada nueva versión de WordPress está diseñada para corregir errores y protegerlo aún más de las vulnerabilidades y el potencial de piratería. De hecho, si no ha mantenido su software de WordPress completamente actualizado, en realidad está dejando su sitio mucho más vulnerable a los problemas de lo que es al evitar las actualizaciones.

Si tiene miedo de que ejecutar una actualización cause daño a su sitio o lo rompa por completo, es importante ejecutar un complemento de respaldo de WordPress que pueda restaurar instantáneamente su sitio si ocurre la peor situación posible.

BackupBuddy es una de las mejores y más fáciles soluciones para mantener su sitio de WordPress completamente respaldado en todo momento. Si algo sale mal o su sitio se rompe por cualquier motivo, puede recuperar rápidamente la versión anterior y comenzar de nuevo.

Puede automatizar las actualizaciones en su sitio utilizando la función de administración de versiones de WordPress de iThemes Security Pro. La automatización de sus actualizaciones garantiza que obtenga los parches de seguridad críticos que protegen su sitio contra las vulnerabilidades de seguridad de WordPress y, como beneficio adicional, reduce la cantidad de tiempo que dedica al mantenimiento de su sitio de WordPress.

De manera similar a como acabamos de discutir sobre mantener su software central de WordPress constantemente actualizado a la versión actual, lo mismo se aplica a los temas y complementos que está ejecutando en su sitio.

De hecho, mantener los temas y complementos completamente actualizados es tan importante como actualizar WordPress. Si está utilizando un tema o complemento que está desactualizado de las correcciones de seguridad actuales de WordPress, todo su sitio es más vulnerable a los intentos de piratería maliciosa.

Diariamente se descubren errores y fallas de seguridad en temas y complementos. Por lo general, los autores de los temas y complementos que utiliza liberan rápidamente estas correcciones y las ponen a su disposición. Sin embargo, si elige no actualizar el software cuando recibe una alerta de que se ha hecho un cambio, los desarrolladores no pueden hacer mucho por usted.

Es importante mantener actualizados todos los temas y complementos de WordPress en todo momento. Y nuevamente, si le preocupa que una actualización pueda causar un conflicto interno y romper su sitio, BackupBuddy lo tiene completamente cubierto.

No usar autenticación de dos factores

Además de utilizar contraseñas seguras, agregar la autenticación de dos factores de WordPress es uno de los mejores métodos para proteger los inicios de sesión de su sitio. La autenticación de dos factores requiere que los usuarios utilicen un token de autenticación además de su nombre de usuario y contraseña para iniciar sesión en WordPress.

Incluso si un nombre de usuario y una contraseña correctos se roban directamente desde el correo electrónico de un usuario, el intento de inicio de sesión malicioso aún se puede evitar si el usuario está utilizando la aplicación móvil para recibir su token de autenticación. La autenticación de dos factores agrega una capa de seguridad increíblemente sólida a su sitio de WordPress y se puede agregar fácilmente usando un complemento como iThemes Security.

De hecho, una investigación reciente de Google confirma que el uso de la autenticación de dos factores puede detener el 100% de los ataques de bots automatizados. Me gustan esas probabilidades. iThemes Security Pro facilita la adición de autenticación de dos factores a los sitios web de WordPress.

Instalación de software de fuentes no confiables

Una búsqueda rápida en Google descubrirá docenas de sitios web en toda la web que intentan distribuir temas y complementos premium o pagos de WordPress de forma totalmente gratuita. Por supuesto, es fácil caer en la tentación de descargar e instalar esos temas y complementos gratuitos "anulados" en su sitio para ahorrar algo de dinero.

Pero descargar complementos y temas de estas fuentes tan poco confiables es extremadamente peligroso para la salud de su sitio. No solo comprometerán la seguridad de su sitio, sino que los piratas informáticos pueden usarlos fácilmente para robar información altamente confidencial.

Recuerde descargar solo temas y complementos de las fuentes más confiables, como directamente de los desarrolladores que los crearon o del repositorio oficial de WordPress.

Si no puede pagar el costo de un producto premium o simplemente no quiere comprar uno, hay miles de temas y complementos gratuitos y confiables entre los que puede elegir. Si bien es posible que las versiones gratuitas no tengan tanto impacto como las versiones pagas, aún pueden ayudarlo a lograr lo que desea hacer y mantener su sitio a salvo de ataques.

Incluso puede encontrar códigos de descuento en algunos temas y complementos de pago populares (y seguros) si se toma un poco de tiempo para buscar.

Solo instale complementos y temas de WordPress de fuentes confiables. Solo debe instalar software que obtenga de WordPress.org, repositorios comerciales conocidos o directamente de desarrolladores acreditados. Deberá evitar la versión "anulada" de los complementos comerciales porque pueden contener código malicioso. No importa cómo bloquee su sitio de WordPress si es usted quien instala el malware.

Si el complemento o tema de WordPress no se distribuye en el sitio web del desarrollador, querrá hacer su debida diligencia antes de descargar el complemento. Comuníquese con los desarrolladores para ver si están afiliados de alguna manera con el sitio web que ofrece su producto a un precio gratuito o con descuento.

Además, evite el uso de complementos de WordPress abandonados. Si algún complemento instalado en su sitio de WordPress no ha recibido una actualización en seis meses o más, es posible que desee asegurarse de que no se haya abandonado. Un complemento que no tenga actualizaciones recientes no significa necesariamente que haya sido abandonado, solo podría significar que tiene funciones completas y solo recibirá actualizaciones para garantizar la compatibilidad con las últimas versiones de WordPress y PHP.

Bonificación: ejecutar un sitio web sin SSL

Cuando alguien visita su sitio de WordPress, comienza una línea de comunicación entre su dispositivo y su servidor. La comunicación no es una línea directa y la información que se transmite entre el visitante y su servidor hace varias paradas antes de ser entregada a su destino final.

Para comprender mejor cómo funciona el cifrado, considere cómo se entregan sus compras en línea. Si alguna vez ha realizado un seguimiento del estado de la entrega, habrá visto que su pedido se detuvo varias veces antes de llegar a su hogar. Si el vendedor no empaquetó correctamente su compra, sería fácil para las personas ver lo que compró.

Cuando un visitante inicia sesión en su sitio de WordPress e ingresa información de pago, esta información no está encriptada de manera predeterminada. Así que, al igual que con su compra sin empaquetar, existe la oportunidad de que las credenciales de inicio de sesión y los detalles de la tarjeta de crédito se descubran en cada parada entre la computadora del visitante y su servidor.

Afortunadamente, la comunicación no cifrada es una de las vulnerabilidades de seguridad de WordPress más fáciles de mitigar. Agregar un certificado SSL a su sitio es una excelente manera de cifrar y empaquetar la comunicación en su sitio para asegurarse de que solo los destinatarios previstos puedan ver la información confidencial que se comparte. Su anfitrión puede proporcionar un servicio para agregar un certificado SSL a su sitio de WordPress o puede agregar el certificado SSL por su cuenta.

Si decide seguir la ruta de hacerlo usted mismo, le recomendaría usar certbot. Certbot hace que sea muy fácil agregar un certificado Let's Encrypt a su sitio, así como configurarlo para renovar automáticamente su certificado SSL. También puede consultar nuestra capacitación HTTPS de WordPress para aprender cómo agregar un certificado SSL a su sitio web.

Me han pirateado, ¿y ahora qué?

El escenario que estamos viendo es cuando uno (o más) de los archivos de plantilla de un tema han sido inyectados con código malicioso. Dicho código puede afectar (e infectar) otros archivos de temas o, de hecho, cualquier otro archivo del servidor. En una cuenta de alojamiento compartido, esto podría significar que su sitio puede infectarse a través de otro sitio alojado en el mismo servidor. Eso es un pensamiento aterrador.

- Revise todos los archivos en su instalación de WordPress para asegurarse de que no quede ningún script en el sitio que continúe inyectando código malicioso en diferentes intervalos.

- Cambie todas las contraseñas de FTP, cPanel, WordPress y sus sales y claves de WordPress. Si el ataque ocurrió porque el atacante se apoderó de alguna de sus credenciales de inicio de sesión de administrador y usted no las cambia, no hay nada que les impida volver a modificar automáticamente los archivos en una fecha posterior.

- Realice un análisis completo de todos los sistemas que se conectan a su servidor (a través de FTP u otros métodos). Hay virus flotando que pueden olfatear los detalles de inicio de sesión. Entonces, incluso si cambia todas sus contraseñas, si solo un sistema se ve comprometido con dicho virus, todos los servidores / sitios conectados a ese sistema continuarán siendo atacados.

- Si tiene una copia de seguridad de WordPress que hizo antes del hack, puede intentar restaurar desde esa copia de seguridad, verificando los archivos para ver si el hack está en su lugar y continuar desde allí.

- Limpia a fondo cada uno de tus sitios. No elimine simplemente una modificación de archivo infectado ni ejecute un complemento de escáner. Revise todos los directorios de su sitio y busque archivos sospechosos. Es posible que desee hablar con su empresa de alojamiento y / o contratar a un consultor como Sucuri para que lo ayude con este proceso. Si incluso un archivo comprometido o un script colocado de forma encubierta permanece en el sitio, el atacante puede usarlo para comprometer automáticamente su sitio nuevamente.

La mejor manera de evitar el blues pirateado de WordPress es cantar una melodía diferente.

Proteja y asegure su sitio web contra WordPress pirateado

Saber lo peligroso que puede ser si su sitio web está comprometido puede ser el catalizador que necesita para comenzar a implementar su estrategia de seguridad de WordPress.

- Actualizar todo : las actualizaciones no son solo para nuevas funciones interesantes y corrección de errores. El complemento y las actualizaciones pueden incluir parches de seguridad críticos para vulnerabilidades conocidas. Mantenga su sitio seguro y actualizado.

- Use la autenticación de dos factores : en esta publicación de blog, Nueva investigación: ¿Qué tan efectiva es la higiene básica de la cuenta para prevenir el secuestro, Google declaró que el uso de la autenticación de dos factores puede detener el 100% de los ataques de bots automatizados? Me gustan esas probabilidades. iThemes Security Pro facilita la adición de autenticación de dos factores a los sitios web de WordPress.

- Rechazar contraseñas comprometidas : una violación de datos suele ser una lista de nombres de usuario, contraseñas y, a menudo, otros datos personales que se expusieron después de que un sitio se vio comprometido. Negarse a permitir que los usuarios de su sitio web usen contraseñas que se sabe que están comprometidas puede aumentar drásticamente la seguridad de su sitio. Puede rechazar fácilmente las contraseñas comprometidas con iThemes Security Pro.

- Instale software de fuentes confiables : solo debe instalar software que obtenga de WordPress.org, repositorios comerciales conocidos o directamente de desarrolladores acreditados. Deberá evitar las versiones "anuladas" de complementos comerciales porque pueden contener código malicioso. No importa cómo bloquee su sitio de WordPress si es usted quien instala el malware.

- Agregue el registro de seguridad de WordPress: los registros de seguridad de WordPress proporcionan datos detallados e información sobre la actividad en su sitio web de WordPress. Si sabe qué buscar en sus registros, puede identificar y detener rápidamente el comportamiento malicioso en su sitio. Aprenda a agregar registros de seguridad de WordPress a su sitio web.

- Tenga mucho cuidado donde descarga complementos y temas : los complementos y temas de sitios desconocidos pueden verse comprometidos con el código que hace que los piratas informáticos funcionen. Algunos virus de complementos / temas están diseñados para infectar automáticamente todos los demás complementos y temas del sitio. Esto significa que incluso si limpia el que causó el problema, los demás seguirán infectados.

- Tenga un plan de respaldo (y hágalo confiable) : respalde su sitio de WordPress con anticipación y respalde con frecuencia. Tener una copia de seguridad completa y saludable de su sitio es clave. Mantenga un archivo de varios archivos de respaldo. Si ocurre un desastre, necesitará una copia de seguridad para restaurar su sitio (después de limpiar el servidor). Consejo rápido sobre archivos de copia de seguridad: ejecute algunas restauraciones de prueba de sus archivos de copia de seguridad de vez en cuando. Tener una copia de seguridad que no puede restaurar es probablemente lo peor que puede suceder (después de haber sido pirateado). BackupBuddy es un complemento de copia de seguridad de WordPress que le permite configurar copias de seguridad programadas que se ejecutarán sin supervisión y donde los archivos de copia de seguridad se pueden guardar en una ubicación remota. Esto debería ofrecerle la tranquilidad de que siempre tendrá un archivo de copia de seguridad en buen estado.

Razones principales detrás de WordPress hackeado

Si bien las vulnerabilidades de WordPress dan miedo, la buena noticia es que la mayoría de las vulnerabilidades de WordPress se descubren y se reparan antes de que los malos tengan la oportunidad de explotarlas. Puede ayudar a proteger su sitio web contra vulnerabilidades manteniendo el núcleo de WordPress y su complemento y temas actualizados, es la mejor manera de asegurarse de que está recibiendo los últimos parches de seguridad.

Para obtener la seguridad del sitio más sólida que encontrará en un complemento de WordPress, intente usar el poderoso complemento de seguridad de WordPress como iThemes Security Pro.

iThemes Security Pro, nuestro complemento de seguridad de WordPress, ofrece más de 30 formas de asegurar y proteger su sitio web de las vulnerabilidades de seguridad comunes de WordPress. Con la autenticación de dos factores de WordPress, la protección contra la fuerza bruta, la aplicación estricta de contraseñas y más, puede agregar una capa adicional de seguridad a su sitio web.

Obtenga iThemes Security Pro ahora

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.