WordPressの脆弱性レポート:2021年6月、パート1

公開: 2021-06-02脆弱なプラグインとテーマは、WordPressWebサイトがハッキングされる最大の理由です。 WPScanを利用した毎週のWordPress脆弱性レポートでは、最近のWordPressプラグイン、テーマ、コアの脆弱性、および脆弱なプラグインまたはテーマの1つをWebサイトで実行した場合の対処方法について説明しています。

各脆弱性の重大度は、低、中、高、または重大です。 脆弱性の責任ある開示と報告は、WordPressコミュニティを安全に保つための不可欠な部分です。 この投稿を友達と共有して、WordPressをより安全に伝え、すべての人にとってより安全なものにしてください。

WordPressのコアの脆弱性

今日の時点で、WordPressの現在のバージョンは5.7.2です。 すべてのウェブサイトが最新であることを確認してください!

WordPressプラグインの脆弱性

レポートのこのセクションでは、WordPressプラグインで最近公開された脆弱性について説明します。 ここにリストされている各プラグインには、脆弱性の重大度情報とともに、パッチが適用されたバージョン情報が含まれています。 最後に、脆弱性にパッチが適用されているかどうか、およびプラグインを更新するか、アンインストール/削除するかを示すステータスメッセージが表示されます。

新しいタブでプレビュー

1. iFlyChat

プラグイン: iFlyChat

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度:中

2.イージープリローダー

プラグイン: Easy Preloader

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:中

3.SPプロジェクトおよびドキュメントマネージャー

プラグイン: SPプロジェクトおよびドキュメントマネージャー

脆弱性:認証されたシェルのアップロード

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:中

4.クッキーローバー

プラグイン: Cookie Law Bar

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:中

5.WooCommerceのマルチベンダーマーケットプレイスソリューション

プラグイン: WooCommerceのマルチベンダーマーケットプレイスソリューション

脆弱性:認証されていない任意の製品コメント

バージョンでパッチが適用されました:3.7.4

重大度スコア:中

6.ファイルからのギャラリー

プラグイン:ファイルからのギャラリー

脆弱性:認証されていないRCE

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:クリティカル

プラグイン:ファイルからのギャラリー

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア: 中くらい

7.BetterLinksによる単純な301リダイレクト

プラグイン: BetterLinksによるシンプルな301リダイレクト

脆弱性:認証されていないリダイレクトエクスポート

バージョンでパッチが適用されました:2.0.4

重大度スコア:クリティカル

プラグイン: BetterLinksによるシンプルな301リダイレクト

脆弱性:認証されていないリダイレクトインポート

バージョンでパッチが適用されました:2.0.4

重大度スコア:クリティカル

プラグイン: BetterLinksによるシンプルな301リダイレクト

脆弱性:任意のプラグインのインストール

バージョンでパッチが適用されました:2.0.4

重大度スコア:高

プラグイン: BetterLinksによるシンプルな301リダイレクト

脆弱性:ワイルドカード値の更新と取得

バージョンでパッチが適用されました:2.0.4

重大度スコア:中

プラグイン: BetterLinksによるシンプルな301リダイレクト

脆弱性:任意のプラグインアクティベーション

バージョンでパッチが適用されました:2.0.4

重大度スコア:高

8.訪問者

プラグイン:訪問者

脆弱性:認証されていない保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:高

9. SenditWPニュースレター

プラグイン: SenditWPニュースレター

脆弱性:認証されたSQLインジェクション

バージョンでパッチが適用されました:既知の修正はありません

重大度スコア:中

10.サイドメニュー

プラグイン:サイドメニュー

脆弱性:認証されたSQLインジェクション

バージョンでパッチが適用されました:3.1.5

重大度スコア:高

11.Xllentech英語イスラム暦

プラグイン: Xllentech英語イスラム暦

脆弱性:認証されたSQLインジェクション

バージョンでパッチが適用されました:2.6.8

重大度スコア:中

12. NinjaFirewall

プラグイン: NinjaFirewall

脆弱性:認証されたPHARデシリアライズ

バージョンでパッチが適用されました:4.3.4

重大度スコア:低

WordPressテーマの脆弱性

レポートのこのセクションでは、WordPressテーマで最近公開された脆弱性について説明します。 ここにリストされている各プラグインには、脆弱性の重大度情報とともに、パッチが適用されたバージョン情報が含まれています。 最後に、脆弱性にパッチが適用されているかどうか、およびテーマを更新するか、アンインストール/削除するかを示すステータスメッセージが表示されます。

1. JNews

テーマ: JNews

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:8.0.6

重大度:中

2. CityBook

テーマ: CityBook

脆弱性:認証されていないリフレクトクロスサイトスクリプティング(XSS)

バージョンでパッチが適用されました:2.4.4

重大度スコア:高

WordPressの脆弱性の責任ある開示に関する注記

ハッカーに攻撃のエクスプロイトを与える場合、なぜ脆弱性が開示されるのか疑問に思われるかもしれません。 そうですね、セキュリティ研究者が脆弱性を見つけてソフトウェア開発者に非公開で報告することは非常に一般的です。

責任ある開示により、研究者の最初のレポートは、ソフトウェアを所有する会社の開発者に非公開で作成されますが、パッチが利用可能になったら完全な詳細が公開されることに同意します。 重大なセキュリティの脆弱性については、より多くの人にパッチを適用する時間を与えるために、脆弱性の開示がわずかに遅れる場合があります。

セキュリティ研究者は、ソフトウェア開発者がレポートに応答するか、パッチを提供する期限を提供する場合があります。 この期限に間に合わない場合、研究者は、パッチを発行するように開発者に圧力をかける脆弱性を公開する可能性があります。

脆弱性を公開し、ゼロデイ脆弱性(パッチがなく、実際に悪用されているタイプの脆弱性)を導入しているように見えると、逆効果に見える可能性があります。 しかし、それは、研究者が開発者に脆弱性にパッチを当てるように圧力をかけなければならない唯一の手段です。

ハッカーが脆弱性を発見した場合、彼らはエクスプロイトを静かに使用してエンドユーザー(これはあなたです)に損害を与える可能性がありますが、ソフトウェア開発者は脆弱性にパッチを適用しないままにしておくことに満足しています。 GoogleのProjectZeroには、脆弱性の開示に関して同様のガイドラインがあります。 脆弱性にパッチが適用されているかどうかに関係なく、90日後に脆弱性の完全な詳細を公開します。

脆弱なプラグインやテーマからWordPressウェブサイトを保護する方法

iThemes SecurityProプラグインのSiteScannerは、WordPress Webサイトを、すべてのソフトウェアハッキングの最大の原因である既知の脆弱性を持つ古いプラグインやテーマから保護および保護するもう1つの方法です。 サイトスキャナーは、既知の脆弱性についてサイトをチェックし、パッチが利用可能な場合は自動的に適用します。

チェックされた3種類のWordPressの脆弱性

- WordPressの脆弱性

- プラグインの脆弱性

- テーマの脆弱性

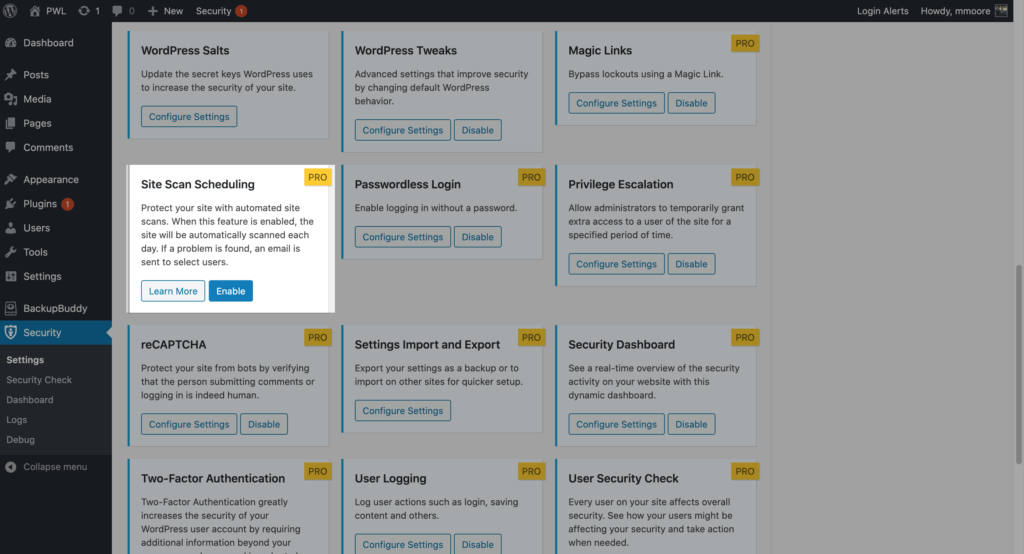

新規インストールでサイトスキャンを有効にするには、iThemes Security Pro設定に移動し、サイトスキャン設定モジュールの[有効にする]ボタンをクリックします。

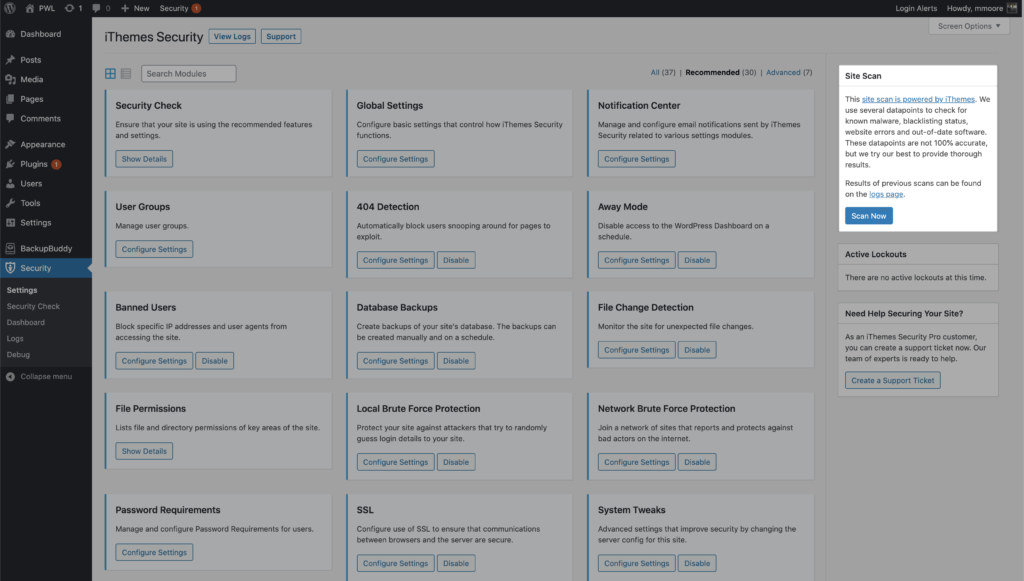

手動のサイトスキャンをトリガーするには、セキュリティ設定の右側のサイドバーにあるサイトスキャンウィジェットの[今すぐスキャン]ボタンをクリックします。

サイトスキャンの結果がウィジェットに表示されます。

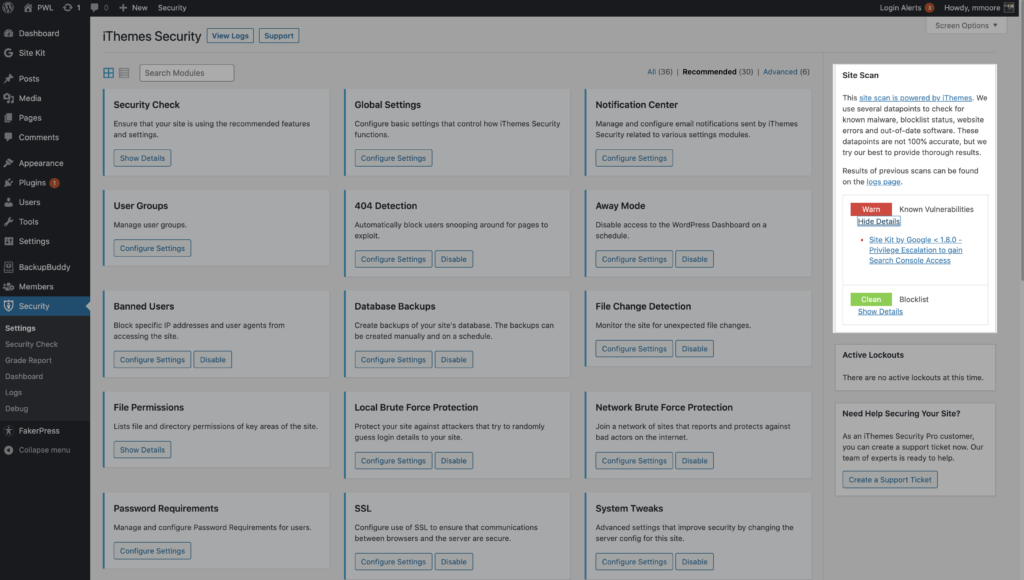

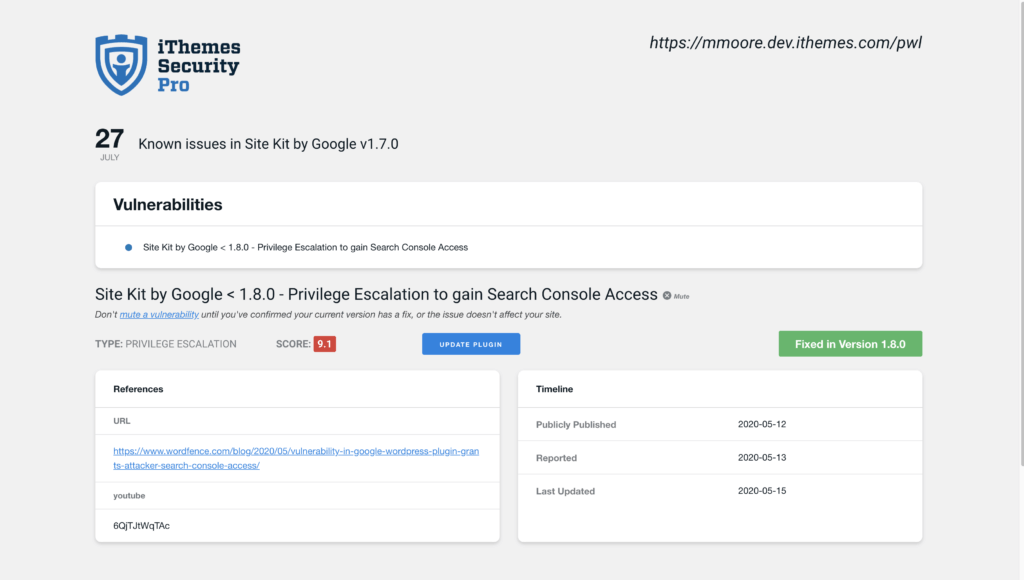

サイトスキャンで脆弱性が検出された場合は、脆弱性のリンクをクリックして詳細ページを表示します。

サイトスキャンの脆弱性ページで、脆弱性に対して利用可能な修正があるかどうかを確認します。 利用可能なパッチがある場合は、[プラグインの更新]ボタンをクリックして、Webサイトに修正を適用できます。

パッチが利用可能になってから、修正を反映するようにiThemes Security VulnerabilityDatabaseが更新されるまでに遅延が生じる可能性があります。 この場合、通知をミュートして、脆弱性に関連するアラートをこれ以上受信しないようにすることができます。

iThemes SecurityProがサイトの既知の脆弱性を発見したときに電子メールアラートを受け取る

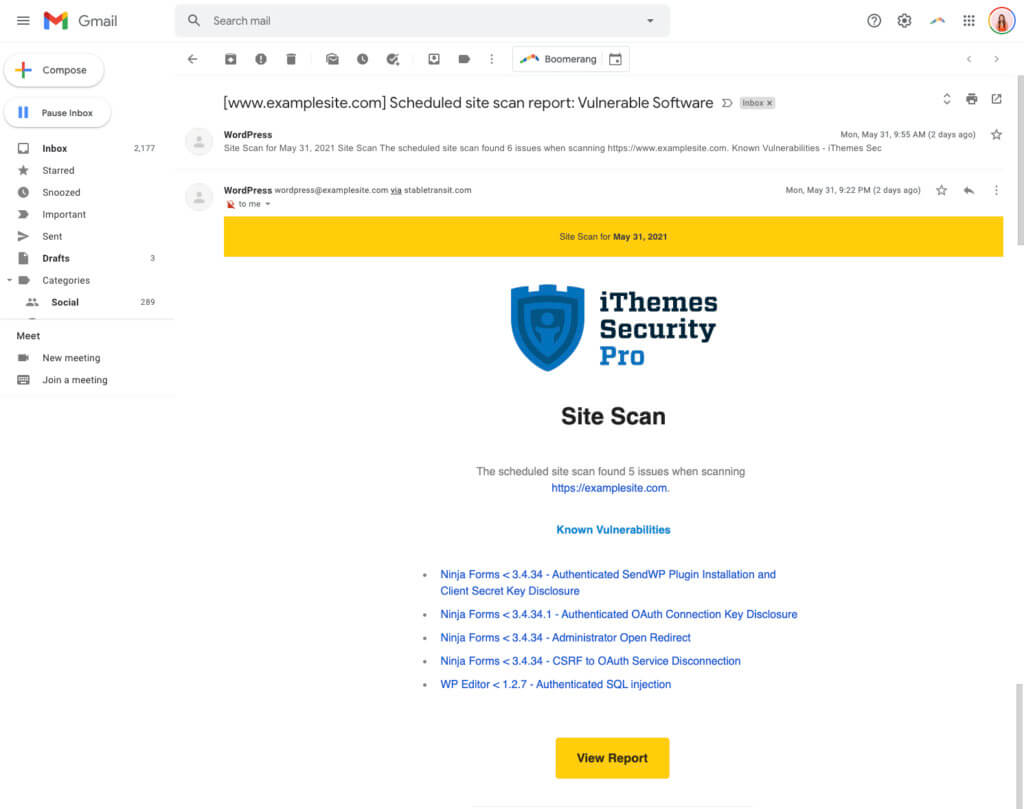

iThemes Security Proプラグインは、サイトで脆弱なプラグイン、テーマ、またはWordPressコアバージョンが見つかった場合に、サイトスキャンの結果を電子メールで送信できます。

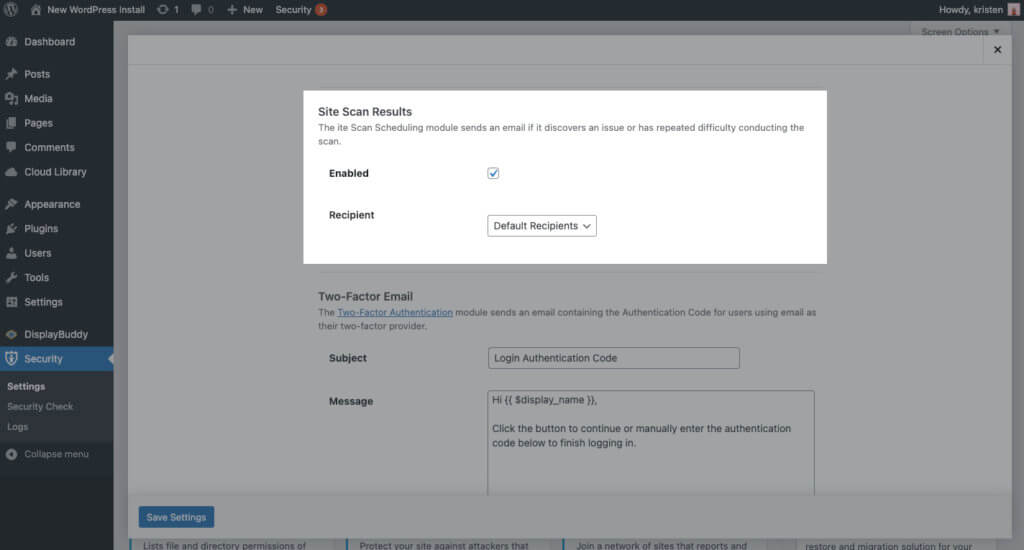

Site Scan Schedulingを有効にしたら、プラグインの通知センター設定に移動します。 この画面で、[サイトスキャン結果]セクションまでスクロールします。

ボックスをクリックして通知メールを有効にし、 [設定を保存]ボタンをクリックします。

これで、iThemes Security Proが既知の脆弱性を発見した場合に、メールが届きます。 メールは次のようになります。

今すぐiThemesSecurity Proを入手して、WordPressWebサイトを保護および保護します

WordPressセキュリティプラグインであるiThemesSecurity Proは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための50以上の方法を提供します。 WordPress、2要素認証、ブルートフォース保護、強力なパスワードエンフォースメントなどを使用すると、Webサイトにセキュリティの層を追加できます。

iThemes SecurityProを入手する

2021年5月のWordPress脆弱性レポートに追いつく

以下のWordPress脆弱性レポートをご覧ください。

- 2021年5月パート4

- 2021年5月パート3

- 2021年5月パート2

- 2021年5月パート1

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。