تقرير ثغرات WordPress: مايو 2021 ، الجزء الأول

نشرت: 2021-05-05المكونات الإضافية والسمات الضعيفة هي السبب الأول وراء اختراق مواقع WordPress. يغطي هذا التقرير مكون WordPress الإضافي والسمات ونقاط الضعف الأساسية وماذا تفعل إذا قمت بتشغيل أحد المكونات الإضافية أو السمات الضعيفة على موقع الويب الخاص بك.

سيكون لكل ثغرة تقييم درجة خطورة منخفضة أو متوسطة أو عالية أو حرجة . يعد الكشف عن الثغرات والإبلاغ عنها بشكل مسؤول جزءًا لا يتجزأ من الحفاظ على مجتمع WordPress آمنًا. يرجى مشاركة هذا المنشور مع أصدقائك للمساعدة في نشر الخبر وجعل WordPress أكثر أمانًا للجميع.

نقاط الضعف الأساسية في ووردبريس

تم إصدار WordPress 5.7.1 في 15 أبريل 2021. يتضمن إصدار الأمان والصيانة هذا 26 إصلاحًا للأخطاء بالإضافة إلى إصلاحين للأمان. نظرًا لأن هذا إصدار أمني من نواة WordPress ، فمن المستحسن أن تقوم بتحديث مواقعك على الفور.

نقاط الضعف في البرنامج المساعد WordPress

1. AcyMailing

الثغرة الأمنية : فتح إعادة التوجيه

مصححة في الإصدار : 7.5.0

درجة الخطورة : متوسطة

2. إعطاء الفسفور الابيض

الثغرة الأمنية : البرمجة النصية عبر المواقع المخزنة المصادق عليها

مصححة في الإصدار : 2.10.4

درجة الخطورة : متوسطة

3. مدير التحميل

الثغرة الأمنية : تغيير إعدادات البرنامج المساعد عبر CSRF

مصححة في الإصدار : 3.1.22

درجة الخطورة : متوسطة

الثغرة الأمنية : استخدام مدير الأصول غير المصرح به

مصححة في الإصدار : 3.1.23

درجة الخطورة : عالية

الثغرة الأمنية : تحميل ملف PHP4 مصدق إلى RCE

مصححة في الإصدار : 3.1.19.1

درجة الخطورة : حرجة

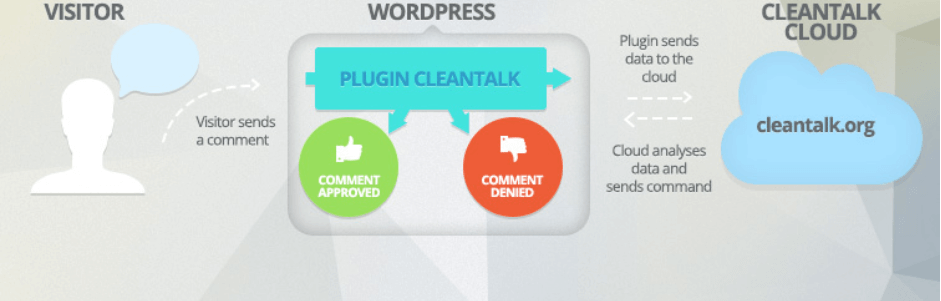

4. الحماية من البريد العشوائي ، ومكافحة البريد العشوائي ، وجدار الحماية بواسطة CleanTalk

الثغرة الأمنية : حقن SQL عمياء غير مصدق

مصححة في الإصدار : 5.153.4

درجة الخطورة : عالية

5. مراجعات العملاء الفسفور الابيض

الثغرة الأمنية : البرمجة النصية عبر المواقع المخزنة المصادق عليها

مصححة في الإصدار : 3.5.6

درجة الخطورة : متوسطة

ثغرات ثغرات سمة WordPress

1. انتقل

الثغرة الأمنية : حقن SQL عمياء غير مصدق

مصححة في الإصدار : 2.1

درجة الخطورة : حرجة

الضعف : انعكاس البرمجة عبر المواقع

مصححة في الإصدار : 2.1

درجة الخطورة : عالية

ملاحظة حول الإفصاح المسؤول

قد تتساءل عن سبب الكشف عن ثغرة أمنية إذا كانت تمنح المتسللين فرصة للهجوم. حسنًا ، من الشائع جدًا أن يقوم الباحث الأمني باكتشاف الثغرة الأمنية والإبلاغ عنها بشكل خاص إلى مطور البرامج.

مع الإفصاح المسؤول ، يتم إعداد التقرير الأولي للباحث بشكل خاص لمطوري الشركة التي تمتلك البرنامج ، ولكن مع الاتفاق على نشر التفاصيل الكاملة بمجرد إتاحة التصحيح. بالنسبة إلى الثغرات الأمنية الكبيرة ، قد يكون هناك تأخير طفيف في الكشف عن الثغرة لمنح المزيد من الأشخاص الوقت للتصحيح.

قد يوفر الباحث الأمني موعدًا نهائيًا لمطور البرامج للرد على التقرير أو تقديم تصحيح. إذا لم يتم الوفاء بهذا الموعد النهائي ، فقد يكشف الباحث علنًا عن الثغرة الأمنية للضغط على المطور لإصدار تصحيح.

قد يبدو الكشف علنًا عن ثغرة أمنية وتقديم ثغرة Zero-Day - وهو نوع من الثغرات التي ليس لها رقعة ويتم استغلالها في البرية - يؤدي إلى نتائج عكسية. لكنها الرافعة الوحيدة التي يجب على الباحث الضغط عليها للضغط على المطور لإصلاح الثغرة الأمنية.

إذا اكتشف المتسلل الثغرة الأمنية ، فيمكنه استخدام برنامج Exploit بهدوء والتسبب في ضرر للمستخدم النهائي (هذا أنت) ، بينما يظل مطور البرامج محتفظًا بترك الثغرة الأمنية دون إصلاح. يحتوي Project Zero من Google على إرشادات مماثلة عندما يتعلق الأمر بالكشف عن نقاط الضعف. ينشرون التفاصيل الكاملة للثغرة الأمنية بعد 90 يومًا سواء تم تصحيحها أم لا.

كيفية حماية موقع WordPress الخاص بك من المكونات الإضافية والسمات المعرضة للخطر

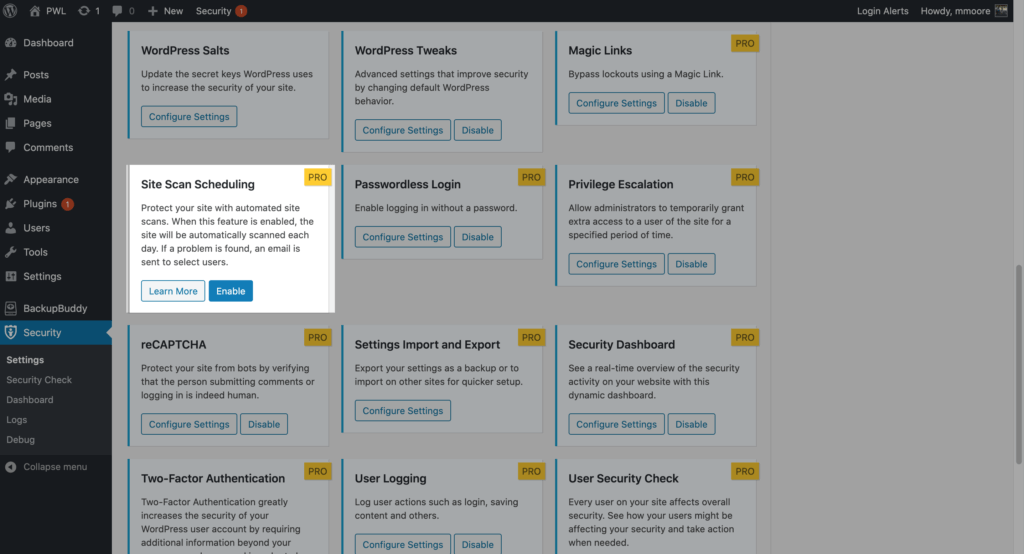

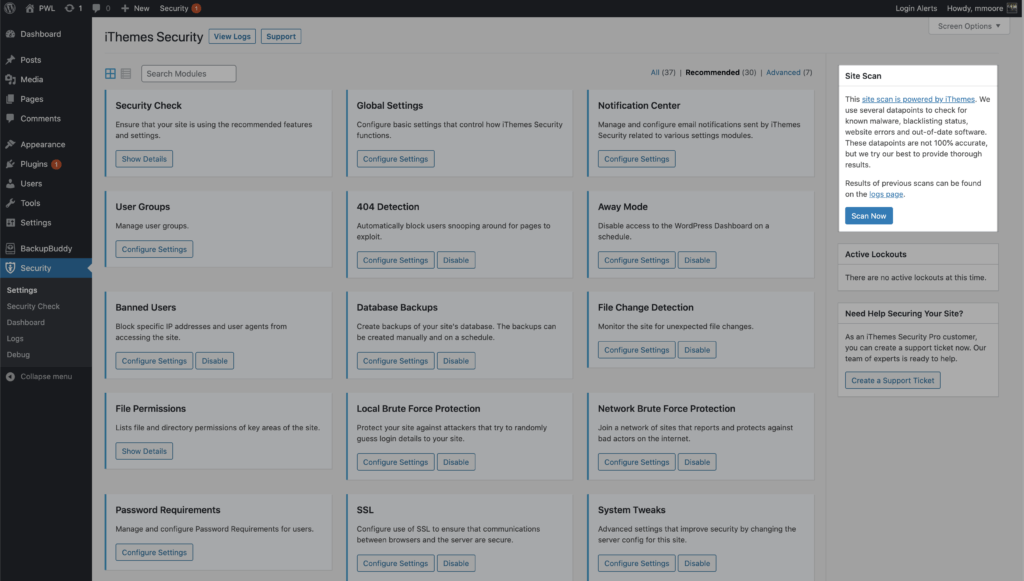

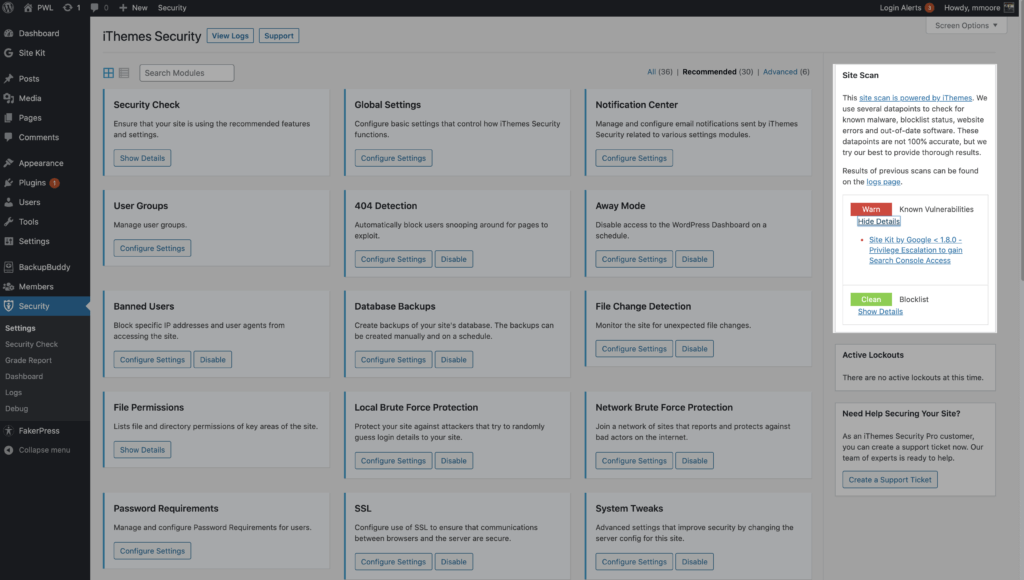

يعد ماسح الموقع الخاص بالمكون الإضافي iThemes Security Pro طريقة أخرى لتأمين وحماية موقع WordPress الخاص بك من السبب الأول لجميع عمليات اختراق البرامج: المكونات الإضافية والسمات القديمة ذات الثغرات الأمنية المعروفة. يقوم Site Scanner بفحص موقعك بحثًا عن نقاط ضعف معروفة ويقوم تلقائيًا بتطبيق تصحيح إذا كان متاحًا.

تم فحص الأنواع الثلاثة من نقاط الضعف في WordPress

- ثغرات WordPress

- ثغرات البرنامج المساعد

- ثغرات الموضوع

لتمكين Site Scan في عمليات التثبيت الجديدة ، انتقل إلى إعدادات iThemes Security Pro وانقر فوق الزر Enable في وحدة إعدادات Site Scan .

لتشغيل Site Scan يدويًا ، انقر فوق الزر Scan Now الموجود على Site Scan Widget الموجود على الشريط الجانبي الأيمن لإعدادات الأمان.

سيتم عرض نتائج Site Scan في الأداة.

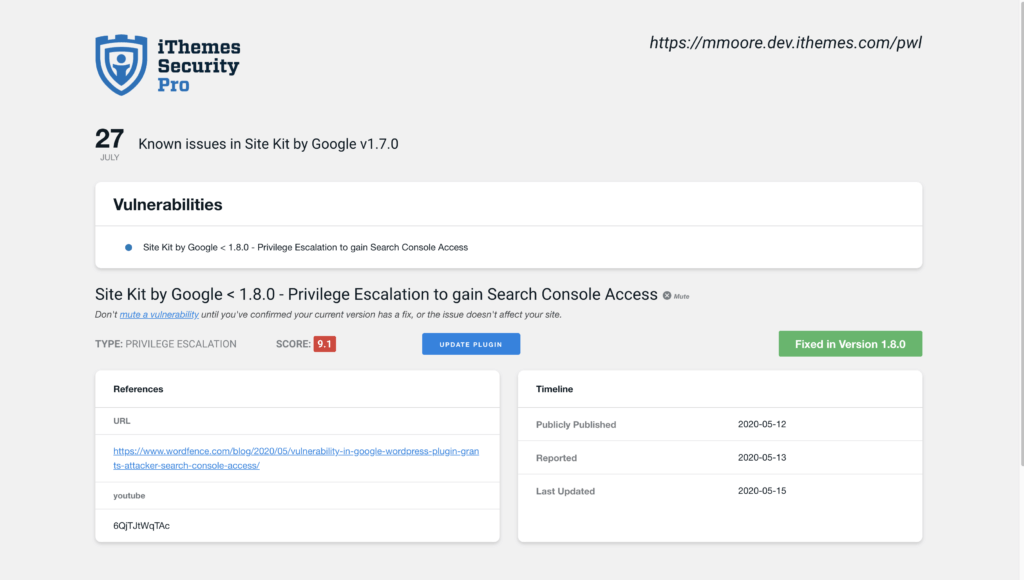

إذا اكتشف Site Scan وجود ثغرة أمنية ، فانقر فوق ارتباط الثغرة الأمنية لعرض صفحة التفاصيل.

في صفحة ثغرة Site Scan ، سترى ما إذا كان هناك إصلاح متاح للثغرة الأمنية. إذا كان هناك تصحيح متاح ، فيمكنك النقر فوق الزر تحديث البرنامج المساعد لتطبيق الإصلاح على موقع الويب الخاص بك.

يمكن أن يكون هناك تأخير بين وقت توفر التصحيح وتحديث قاعدة بيانات ثغرات أمان iThemes لتعكس الإصلاح. في هذه الحالة ، يمكنك كتم صوت الإشعار لعدم تلقي المزيد من التنبيهات المتعلقة بالثغرة الأمنية.

يوفر iThemes Security Pro ، المكون الإضافي لأمان WordPress ، أكثر من 50 طريقة لتأمين وحماية موقع الويب الخاص بك من الثغرات الأمنية الشائعة في WordPress. باستخدام WordPress والمصادقة الثنائية وحماية القوة الغاشمة وفرض كلمة مرور قوية وغير ذلك ، يمكنك إضافة طبقة إضافية من الأمان إلى موقع الويب الخاص بك.

احصل على iThemes Security Pro

كل أسبوع ، يضع مايكل تقرير WordPress Vulnerability Report معًا للمساعدة في الحفاظ على أمان مواقعك. بصفته مدير المنتجات في iThemes ، فهو يساعدنا في مواصلة تحسين مجموعة منتجات iThemes. إنه الطالب الذي يذاكر كثيرا عملاقًا ويحب التعرف على كل ما يتعلق بالتكنولوجيا ، القديم والجديد. يمكنك أن تجد مايكل يتسكع مع زوجته وابنته ، يقرأ أو يستمع إلى الموسيقى عندما لا يعمل.