WordPress 漏洞綜述:2019 年 12 月

已發表: 2020-01-1612 月上半月披露了一些新的 WordPress 插件和主題漏洞,因此我們希望讓您了解。 在這篇文章中,我們介紹了最近的 WordPress 插件、主題和核心漏洞,以及如果您在網站上運行易受攻擊的插件或主題之一該怎麼辦。

WordPress 漏洞綜述分為四個不同的類別:

- 1. WordPress 核心

- 2. WordPress 插件

- 3. WordPress 主題

- 4. 來自網絡的漏洞

注意:您可以跳到下面列出的 2019 年 12 月上半月的漏洞摘要圖表。

WordPress 核心漏洞

WordPress 5.3.1 安全和維護版本

WordPress 團隊最近披露了 WordPress 5.3 版中的三個漏洞:

- 非特權用戶可以通過 REST API 使帖子具有粘性。

- 跨站腳本漏洞可以存儲在鏈接中。

- 使用塊編輯器內容存儲的跨站點腳本漏洞。

更多細節可以在 WordPress 5.3.1 安全和維護髮布帖子中找到。

你應該做什麼

WordPress 插件漏洞

到目前為止,本月已經發現了幾個新的 WordPress 插件漏洞。 請確保按照以下建議的操作更新插件或完全卸載它。

1. WP 拼寫檢查

WP Spell Check 7.1.9 及以下版本容易受到跨站點請求偽造攻擊。

你應該做什麼

2. CSS 英雄

CSS Hero 4.03 及以下版本容易受到Authenticated Reflected XSS 攻擊。

你應該做什麼

3. Beaver Builder 的終極插件

Beaver Builder 1.24.0 及以下版本的 Ultimate Addons 容易受到身份驗證繞過攻擊。

你應該做什麼

4. Elementor 的終極插件

Elementor 1.20.0 及以下版本的 Ultimate Addons 容易受到身份驗證繞過攻擊。

你應該做什麼

5. Scoutnet Kalender

Scoutnet Kalender 1.1.0 及以下版本容易受到存儲跨站點腳本攻擊。

你應該做什麼

WordPress 主題

1. 催眠

Mesmerize 1.6.89 及以下版本有一個 Authenticated Options Update 漏洞。

你應該做什麼

2. 物質

Materialis 1.0.172 及以下版本有一個 Authenticated Options Update 漏洞。

你應該做什麼

3.ListingPro

ListingPro 版本 2.0.14.2 及以下版本具有反射和持久性跨站點腳本漏洞。

你應該做什麼

4.超級名單

Superlist 2.9.2 及以下版本容易受到存儲跨站腳本攻擊。

你應該做什麼

如何積極應對 WordPress 主題和插件漏洞

運行過時的軟件是 WordPress 網站被黑的第一大原因。 擁有更新程序對於 WordPress 網站的安全性至關重要。 您應該每周至少登錄一次您的站點以執行更新。

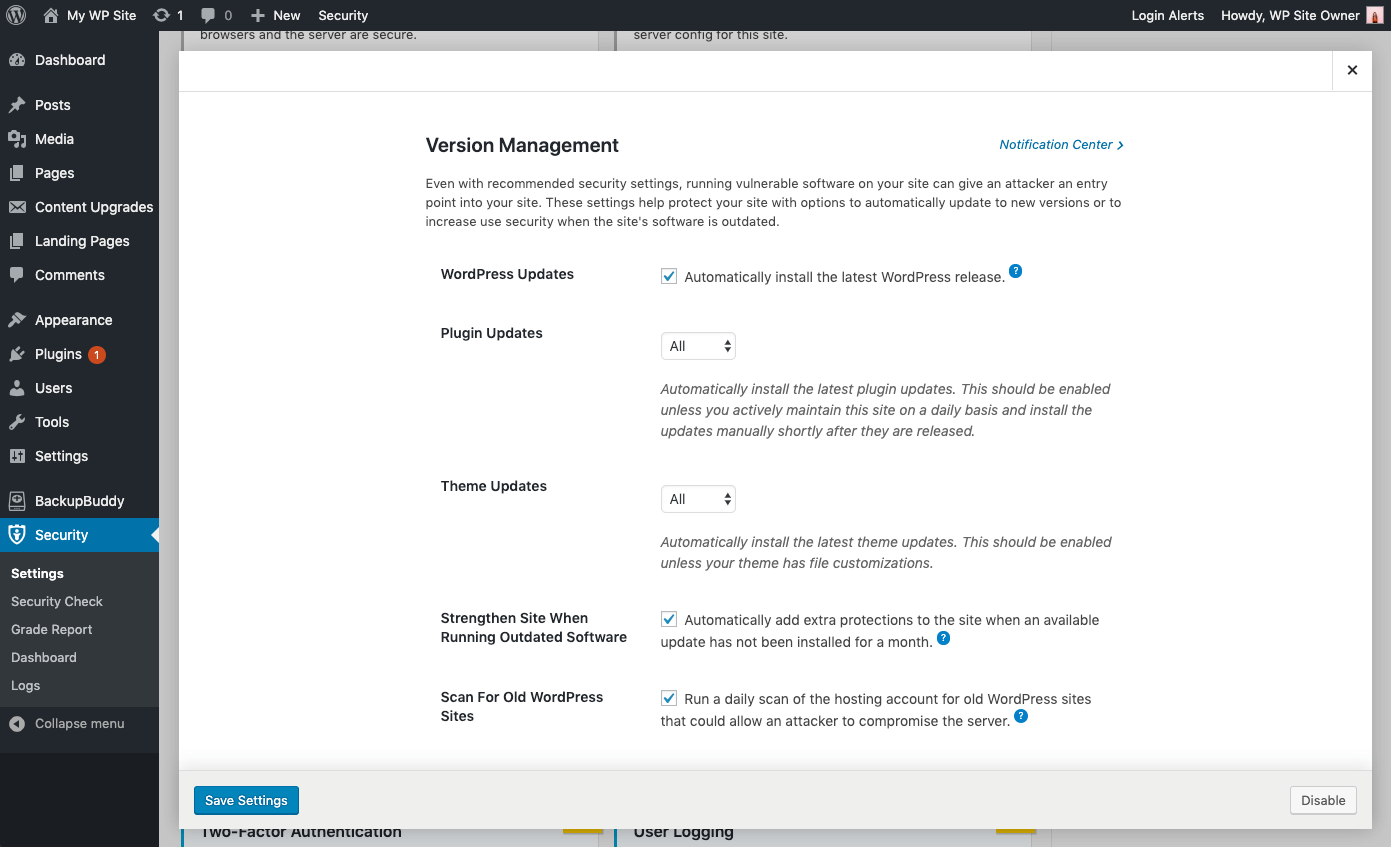

自動更新可以提供幫助

對於不經常更改的 WordPress 網站,自動更新是一個不錯的選擇。 缺乏關注往往會使這些網站被忽視並容易受到攻擊。 即使採用推薦的安全設置,在您的站點上運行易受攻擊的軟件也會為攻擊者提供進入您站點的入口點。

使用 iThemes Security Pro 插件的版本管理功能,您可以啟用自動 WordPress 更新以確保您獲得最新的安全補丁。 這些設置可以通過選項自動更新到新版本或在站點軟件過時時提高用戶安全性,從而幫助保護您的站點。

版本管理更新選項

- WordPress 更新– 自動安裝最新的 WordPress 版本。

- 插件自動更新- 自動安裝最新的插件更新。 除非您每天積極維護此站點並在更新發布後不久手動安裝更新,否則應啟用此功能。

- 主題自動更新- 自動安裝最新的主題更新。 除非您的主題具有文件自定義,否則應啟用此功能。

- 對插件和主題更新的精細控制——您可能有想要手動更新的插件/主題,或者延遲更新直到版本有時間證明穩定。 您可以選擇自定義,以便將每個插件或主題分配為立即更新 ( Enable )、根本不自動更新 ( Disable ) 或延遲指定天數 ( Delay ) 進行更新。

加強和提醒關鍵問題

- 運行過時軟件時加強站點 - 當一個月未安裝可用更新時,自動為站點添加額外保護。 當一個月未安裝更新時,iThemes 安全插件將自動啟用更嚴格的安全性。 首先,它將強制所有未啟用雙因素的用戶在重新登錄之前提供發送到其電子郵件地址的登錄代碼。其次,它將禁用 WP 文件編輯器(以阻止人們編輯插件或主題代碼) 、XML-RPC pingbacks 並阻止每個 XML-RPC 請求的多次身份驗證嘗試(這兩者都將使 XML-RPC 更強大地抵禦攻擊,而不必完全關閉它)。

- 掃描其他舊的 WordPress 站點- 這將檢查您的託管帳戶上是否有其他過時的 WordPress 安裝。 一個存在漏洞的過時 WordPress 站點可能允許攻擊者破壞同一託管帳戶上的所有其他站點。

- 發送電子郵件通知– 對於需要干預的問題,會向管理員級別用戶發送電子郵件。

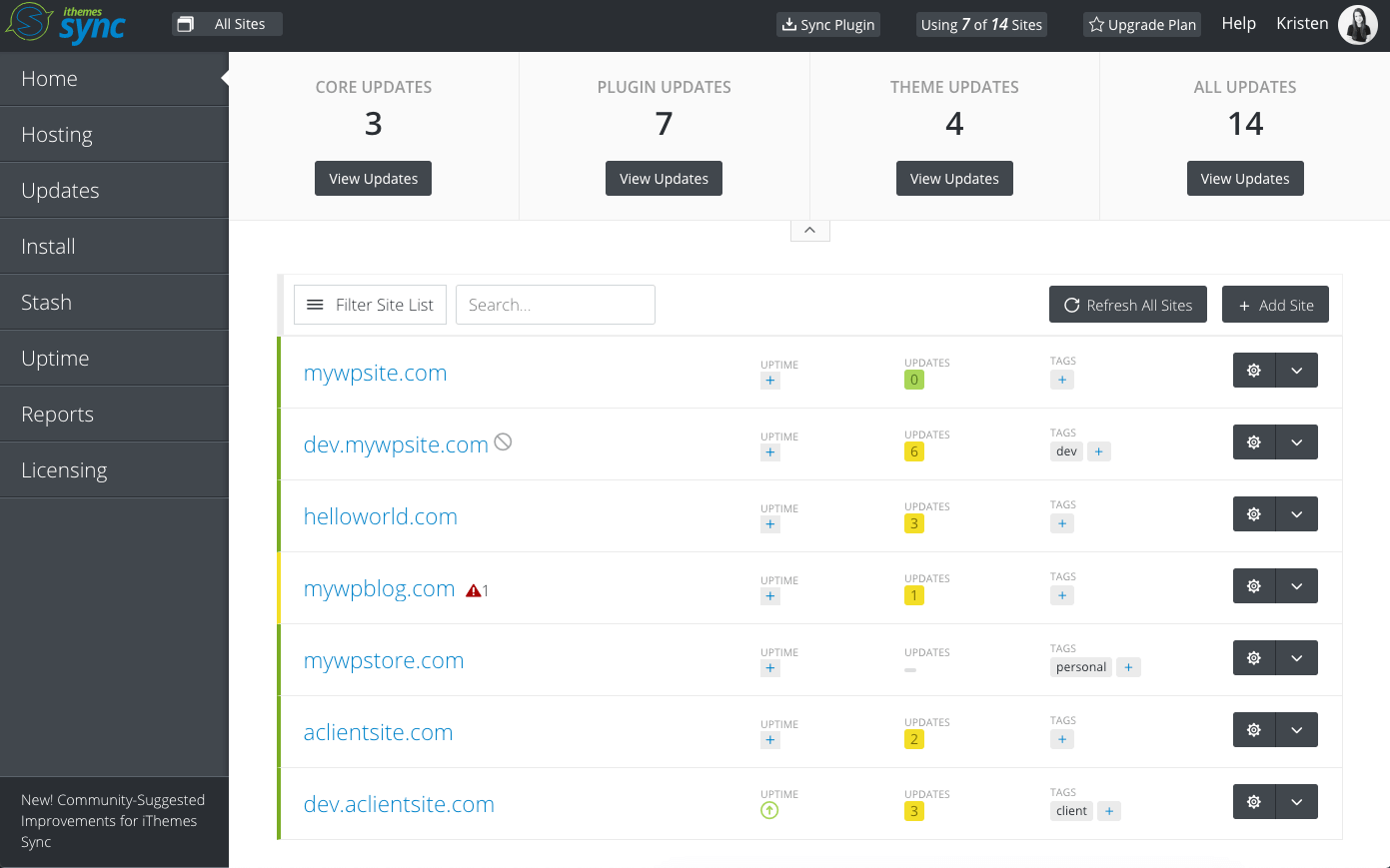

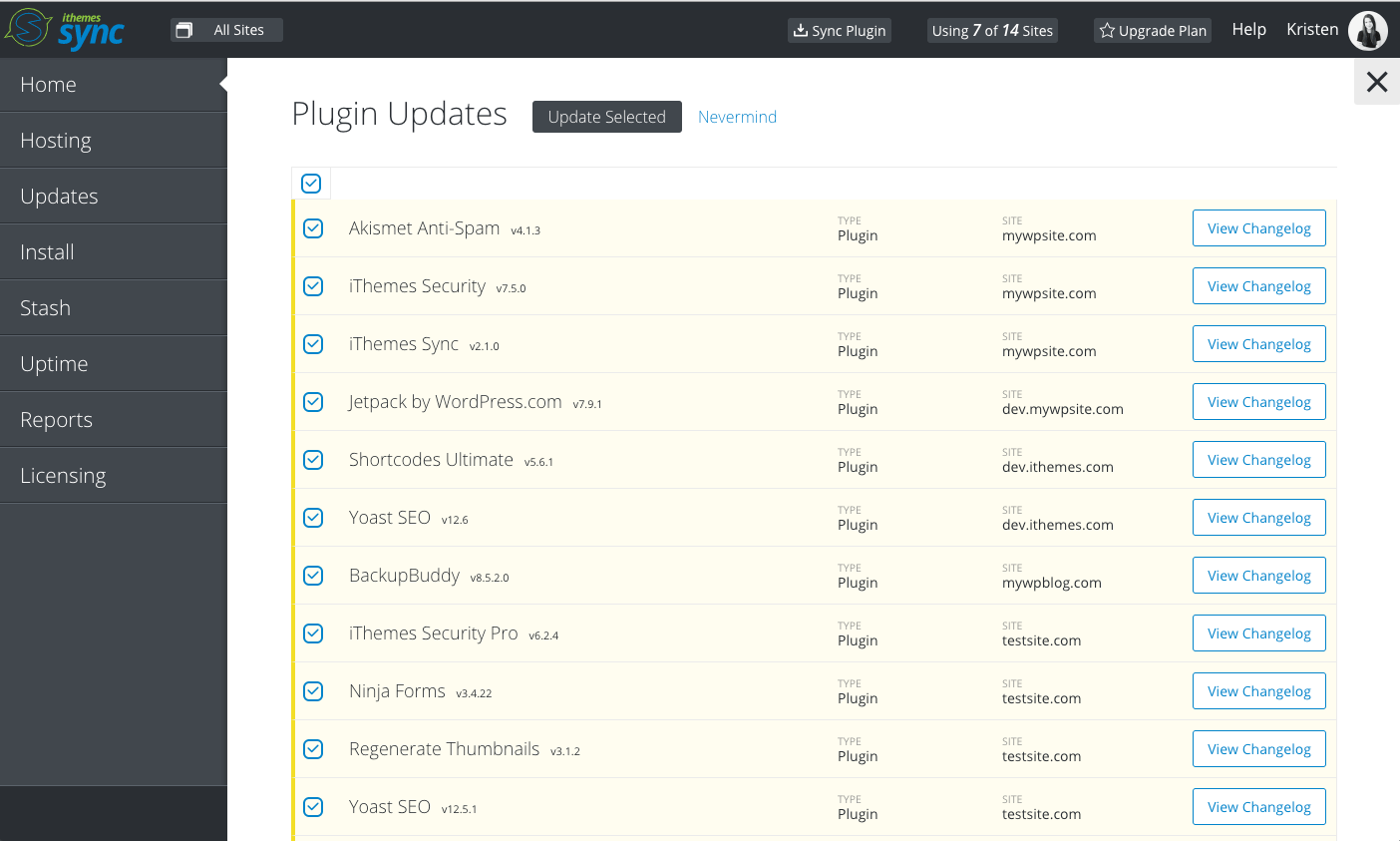

管理多個 WP 站點? 從 iThemes 同步儀表板一次更新插件、主題和核心

iThemes Sync 是我們的中央儀表板,可幫助您管理多個 WordPress 站點。 從同步儀表板,您可以查看所有站點的可用更新,然後一鍵更新插件、主題和 WordPress 核心。 當有新版本更新可用時,您還可以收到每日電子郵件通知。

來自網絡的漏洞

我們將網絡上的漏洞包括在內,因為了解 WordPress 生態系統之外的漏洞也很重要。 對服務器軟件的利用可能會暴露敏感數據。 數據庫洩露可能會暴露您站點上用戶的憑據,從而為攻擊者訪問您的站點打開大門。

1. 環形相機黑客

不幸的是,一些家庭報告稱,他們的 Ring 設備被黑客入侵後發生了騷擾事件。 如果您正在使用任何允許您遠程查看實時源的安全攝像頭,您應該知道黑客是如何闖入環形攝像頭的。

據 Ring 發言人稱,這些黑客攻擊報告是孤立的,與被黑客入侵或破壞 Ring Security 無關。 這是個好消息,這意味著黑客攻擊的罪魁禍首可能是弱密碼,而不是使用 2FA。 蠻力攻擊,當惡意機器人嘗試用戶名和密碼的隨機組合直到成功為止,並且他們可以訪問您的帳戶。

對我們來說幸運的是,保護您的帳戶免受暴力攻擊非常容易。 根據 Google 安全研究表明,使用雙因素身份驗證將阻止 100% 的機器人攻擊家庭使用強密碼和兩因素身份驗證。

WordPress 漏洞摘要

2019 年 12 月,第 1 部分

WP Spell Check 7.1.9 及以下版本容易受到跨站點請求偽造攻擊。

Beaver Builder 1.24.0 及以下版本的 Ultimate Addons 容易受到身份驗證繞過攻擊。

Elementor 1.20.0 及以下版本的 Ultimate Addons 容易受到身份驗證繞過攻擊。

CSS Hero 4.03 及以下版本容易受到Authenticated Reflected XSS 攻擊。

Scoutnet Kalender 1.1.0 及以下版本容易受到存儲跨站點腳本攻擊。

將用戶導出到 CSV 1.3 及以下版本具有未經授權的 CSV 訪問漏洞。

Mesmerize 1.6.89 及以下版本有一個 Authenticated Options Update 漏洞。

Materialis 1.0.172 及以下版本有一個 Authenticated Options Update 漏洞。

Superlist 2.9.2 及以下版本容易受到存儲跨站腳本攻擊。

ListingPro 版本 2.0.14.2 及以下版本具有反射和持久性跨站點腳本漏洞。

WordPress 安全插件可以幫助保護您的網站

iThemes Security Pro 是我們的 WordPress 安全插件,提供 30 多種方法來保護您的網站免受常見 WordPress 安全漏洞的侵害。 借助 WordPress、雙因素身份驗證、強力保護、強密碼強制執行等,您可以為您的網站增加一層額外的安全性。

獲取 iThemes 安全性

每週,Michael 都會匯總 WordPress 漏洞報告,以幫助確保您的網站安全。 作為 iThemes 的產品經理,他幫助我們繼續改進 iThemes 產品陣容。 他是一個巨大的書呆子,喜歡學習所有新舊技術。 你可以找到邁克爾和他的妻子和女兒一起出去玩,在不工作的時候閱讀或聽音樂。