Raccolta delle vulnerabilità di WordPress: dicembre 2019

Pubblicato: 2020-01-16Alcuni nuovi plugin di WordPress e vulnerabilità dei temi sono stati divulgati durante la prima metà di dicembre, quindi vogliamo tenerti informato. In questo post, trattiamo i recenti plugin di WordPress, i temi e le vulnerabilità principali e cosa fare se stai eseguendo uno dei plugin o temi vulnerabili sul tuo sito web.

Il riepilogo delle vulnerabilità di WordPress è diviso in quattro diverse categorie:

- 1. Nucleo di WordPress

- 2. Plugin di WordPress

- 3. Temi WordPress

- 4. Violazioni da tutto il web

Nota: puoi passare direttamente al grafico di riepilogo delle vulnerabilità per la prima parte di dicembre 2019 elencato di seguito.

Vulnerabilità principali di WordPress

Rilascio di sicurezza e manutenzione di WordPress 5.3.1

Il team di WordPress ha recentemente rivelato tre vulnerabilità nella versione 5.3 di WordPress:

- Gli utenti non privilegiati potrebbero rendere permanente un post tramite l'API REST.

- La vulnerabilità di Cross-Site Scripting può essere memorizzata nei collegamenti.

- Vulnerabilità di scripting cross-site memorizzata utilizzando il contenuto dell'editor di blocchi.

Maggiori dettagli possono essere trovati nel post di WordPress 5.3.1 Security and Maintenance Release.

Cosa dovresti fare

Vulnerabilità del plugin WordPress

Finora sono state scoperte diverse nuove vulnerabilità dei plugin di WordPress questo mese. Assicurati di seguire l'azione suggerita di seguito per aggiornare il plug-in o disinstallarlo completamente.

1. Controllo ortografico WP

WP Spell Check versione 7.1.9 e precedenti è vulnerabile a un attacco Cross-Site Request Forgery.

Cosa dovresti fare

2. Eroe CSS

CSS Hero versione 4.03 e precedenti è vulnerabile a un attacco XSS riflesso autenticato.

Cosa dovresti fare

3. Ultimate Addons per Beaver Builder

Ultimate Addons per Beaver Builder versione 1.24.0 e precedenti è vulnerabile a un attacco di bypass dell'autenticazione.

Cosa dovresti fare

4. Ultimate Addons per Elementor

Ultimate Addons per Elementor versione 1.20.0 e precedenti è vulnerabile a un attacco di Authentication Bypass.

Cosa dovresti fare

5. Calendario Scoutnet

Scoutnet Kalender versioni 1.1.0 e precedenti sono vulnerabili a un attacco Stored Cross-Site Scripting.

Cosa dovresti fare

Temi WordPress

1. Incantare

Le versioni di Mesmerize 1.6.89 e precedenti hanno una vulnerabilità di aggiornamento delle opzioni autenticate.

Cosa dovresti fare

2. Materiali

Le versioni di Materialis 1.0.172 e precedenti presentano una vulnerabilità di aggiornamento delle opzioni autenticate.

Cosa dovresti fare

3. ListingPro

Le versioni di ListingPro 2.0.14.2 e precedenti presentano una vulnerabilità Reflected & Persistent Cross-Site Scripting.

Cosa dovresti fare

4. Superlista

Le versioni Superlist 2.9.2 e precedenti sono vulnerabili a un attacco Stored Cross-Site Scripting.

Cosa dovresti fare

Come essere proattivi riguardo alle vulnerabilità dei temi e dei plugin di WordPress

L'esecuzione di software obsoleto è il motivo principale per cui i siti WordPress vengono violati. È fondamentale per la sicurezza del tuo sito WordPress che tu abbia una routine di aggiornamento. Dovresti accedere ai tuoi siti almeno una volta alla settimana per eseguire gli aggiornamenti.

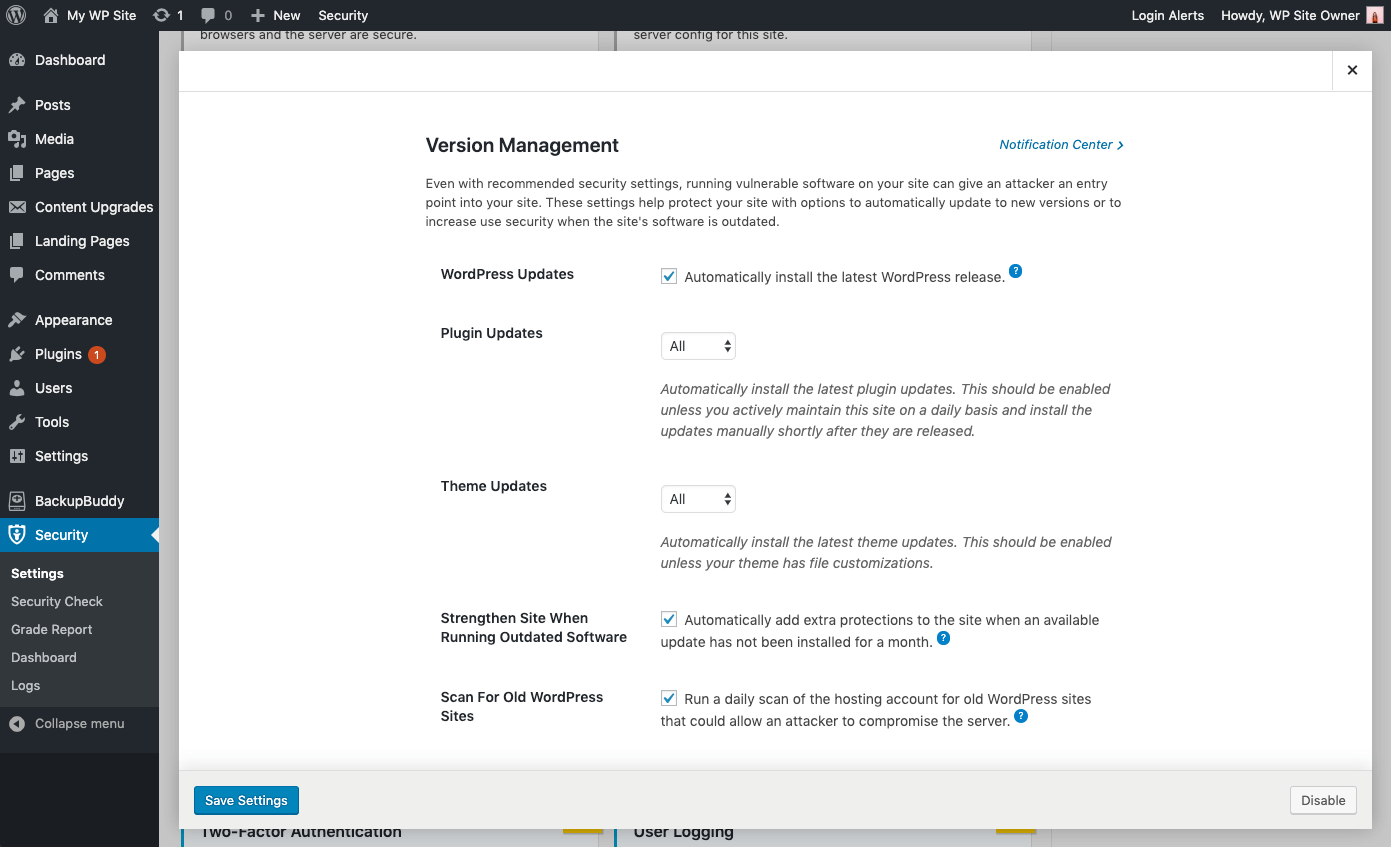

Gli aggiornamenti automatici possono aiutare

Gli aggiornamenti automatici sono un'ottima scelta per i siti Web WordPress che non cambiano molto spesso. La mancanza di attenzione spesso lascia questi siti trascurati e vulnerabili agli attacchi. Anche con le impostazioni di sicurezza consigliate, l'esecuzione di software vulnerabile sul tuo sito può fornire a un utente malintenzionato un punto di accesso al tuo sito.

Utilizzando la funzione di gestione della versione del plug-in iThemes Security Pro, puoi abilitare gli aggiornamenti automatici di WordPress per assicurarti di ricevere le ultime patch di sicurezza. Queste impostazioni aiutano a proteggere il tuo sito con opzioni per l'aggiornamento automatico alle nuove versioni o per aumentare la sicurezza dell'utente quando il software del sito non è aggiornato.

Opzioni di aggiornamento per la gestione delle versioni

- Aggiornamenti WordPress: installa automaticamente l'ultima versione di WordPress.

- Aggiornamenti automatici del plug-in: installa automaticamente gli ultimi aggiornamenti del plug-in. Questo dovrebbe essere abilitato a meno che tu non mantenga attivamente questo sito su base giornaliera e installi gli aggiornamenti manualmente poco dopo il loro rilascio.

- Aggiornamenti automatici del tema: installa automaticamente gli ultimi aggiornamenti del tema. Questo dovrebbe essere abilitato a meno che il tuo tema non abbia personalizzazioni di file.

- Controllo granulare sugli aggiornamenti di plug-in e temi : potresti avere plug-in/temi che desideri aggiornare manualmente o ritardare l'aggiornamento fino a quando la versione non ha avuto il tempo di dimostrarsi stabile. Puoi scegliere Personalizzato per l'opportunità di assegnare a ciascun plug-in o tema l'aggiornamento immediato ( Abilita ), non aggiornarlo automaticamente ( Disabilita ) o aggiorna con un ritardo di un determinato numero di giorni ( Ritardo ).

Rafforzamento e allerta per problemi critici

- Rafforza il sito durante l'esecuzione di software obsoleto : aggiungi automaticamente protezioni extra al sito quando un aggiornamento disponibile non è stato installato per un mese. Il plug-in iThemes Security abiliterà automaticamente una sicurezza più rigorosa quando un aggiornamento non è stato installato per un mese. Innanzitutto, costringerà tutti gli utenti che non hanno abilitato il doppio fattore a fornire un codice di accesso inviato al proprio indirizzo e-mail prima di accedere nuovamente. In secondo luogo, disattiverà l'editor di file WP (per impedire alle persone di modificare il plug-in o il codice del tema) , XML-RPC pingback e bloccano più tentativi di autenticazione per richiesta XML-RPC (entrambi renderanno XML-RPC più forte contro gli attacchi senza doverlo disattivare completamente).

- Cerca altri vecchi siti WordPress : questo controllerà la presenza di altre installazioni di WordPress obsolete sul tuo account di hosting. Un singolo sito WordPress obsoleto con una vulnerabilità potrebbe consentire agli aggressori di compromettere tutti gli altri siti sullo stesso account di hosting.

- Invia notifiche e-mail : per problemi che richiedono un intervento, viene inviata un'e-mail agli utenti a livello di amministratore.

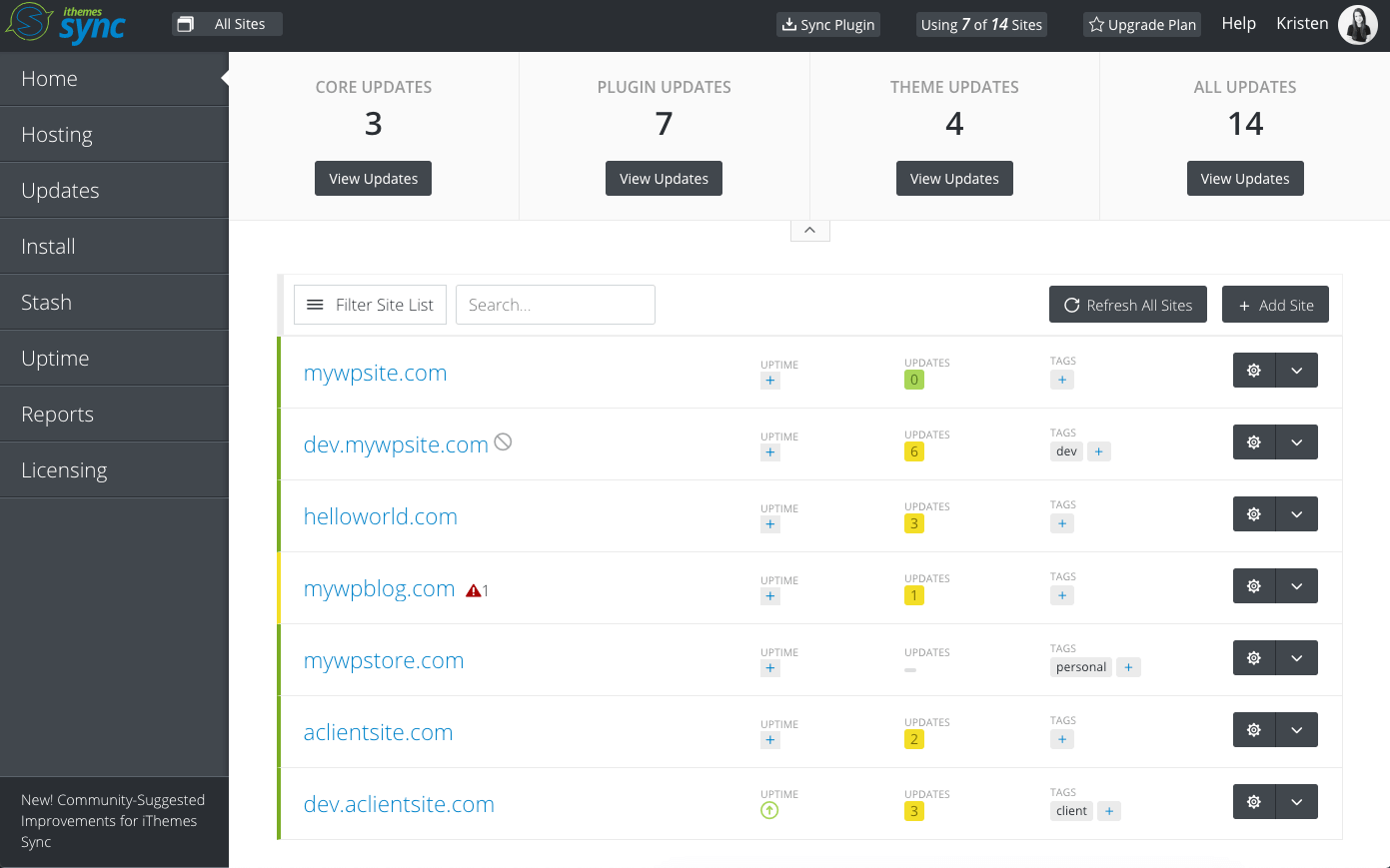

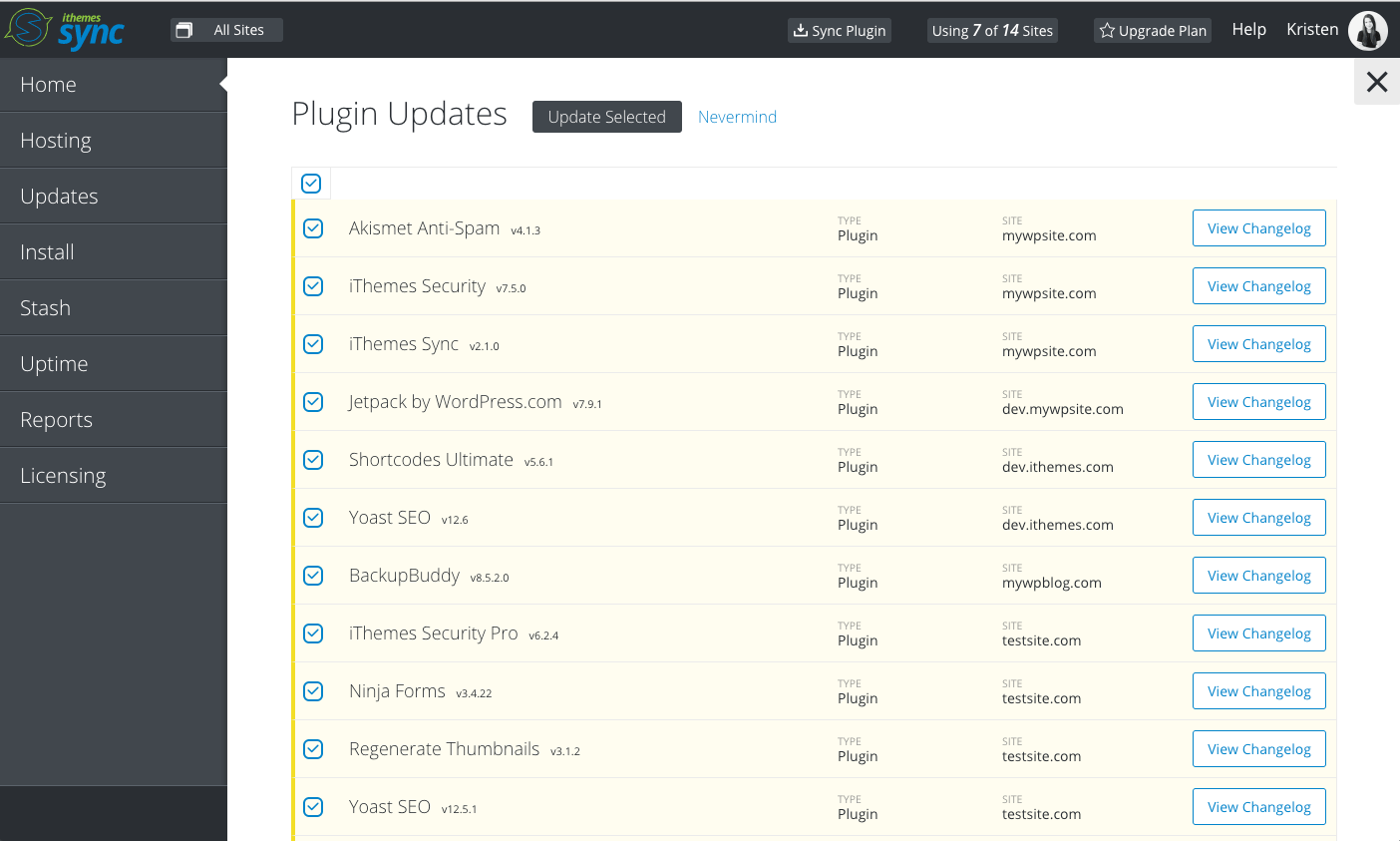

Gestire più siti WP? Aggiorna plug-in, temi e core contemporaneamente dalla dashboard di iThemes Sync

iThemes Sync è la nostra dashboard centrale per aiutarti a gestire più siti WordPress. Dalla dashboard di sincronizzazione, puoi visualizzare gli aggiornamenti disponibili per tutti i tuoi siti e quindi aggiornare plug-in, temi e core di WordPress con un clic . Puoi anche ricevere notifiche email giornaliere quando è disponibile un nuovo aggiornamento di versione.

Violazioni da tutto il Web

Includiamo violazioni da tutto il Web perché è essenziale essere consapevoli anche delle vulnerabilità al di fuori dell'ecosistema di WordPress. Gli exploit del software del server possono esporre dati sensibili. Le violazioni del database possono esporre le credenziali degli utenti sul tuo sito, aprendo la porta agli aggressori per accedere al tuo sito.

1. Hack della fotocamera ad anello

Sfortunatamente, alcune famiglie stanno segnalando episodi di molestie dopo che i loro dispositivi Ring sono stati violati. Se stai utilizzando una telecamera di sicurezza che ti consente di visualizzare in remoto un feed dal vivo, dovresti sapere come gli hacker si intromettono nelle Ring Camera.

Secondo un portavoce di Ring, queste segnalazioni di hack sono state isolate e non erano correlate a violazioni o violazioni di Ring Security. Questa è un'ottima notizia e significa che il probabile colpevole degli hack erano password deboli e non usavano 2FA. Un attacco di forza bruta, quando un bot dannoso tenta una combinazione casuale di nomi utente e password finché uno non riesce e può accedere al tuo account.

Fortunatamente per noi, è abbastanza facile proteggere i tuoi account da un attacco di forza bruta. Secondo le ricerche sulla sicurezza di Google, l'utilizzo dell'autenticazione a due fattori fermerà il 100% degli attacchi bot Se stai installando un dispositivo IoT, in particolare uno che ti consente di vedere e ascoltare ciò che sta accadendo all'interno della tua casa, assicurati di proteggere te e il tuo famiglia utilizzando una password complessa e l'autenticazione a due fattori.

Riepilogo delle vulnerabilità di WordPress per

Dicembre 2019, Parte 1

WP Spell Check versione 7.1.9 e precedenti è vulnerabile a un attacco Cross-Site Request Forgery.

Ultimate Addons per Beaver Builder versione 1.24.0 e precedenti è vulnerabile a un attacco di bypass dell'autenticazione.

Ultimate Addons per Elementor versione 1.20.0 e precedenti è vulnerabile a un attacco di Authentication Bypass.

CSS Hero versione 4.03 e precedenti è vulnerabile a un attacco XSS riflesso autenticato.

Scoutnet Kalender versioni 1.1.0 e precedenti sono vulnerabili a un attacco Stored Cross-Site Scripting.

Esporta utenti in CSV versione 1.3 e precedenti presenta una vulnerabilità di accesso CSV non autorizzato.

Le versioni di Mesmerize 1.6.89 e precedenti hanno una vulnerabilità di aggiornamento delle opzioni autenticate.

Le versioni di Materialis 1.0.172 e precedenti presentano una vulnerabilità di aggiornamento delle opzioni autenticate.

Le versioni Superlist 2.9.2 e precedenti sono vulnerabili a un attacco Stored Cross-Site Scripting.

Le versioni di ListingPro 2.0.14.2 e precedenti presentano una vulnerabilità Reflected & Persistent Cross-Site Scripting.

Un plugin di sicurezza per WordPress può aiutarti a proteggere il tuo sito web

iThemes Security Pro, il nostro plug-in di sicurezza per WordPress, offre oltre 30 modi per proteggere e proteggere il tuo sito Web dalle vulnerabilità di sicurezza comuni di WordPress. Con WordPress, l'autenticazione a due fattori, la protezione dalla forza bruta, l'imposizione di password complesse e altro ancora, puoi aggiungere un ulteriore livello di sicurezza al tuo sito web.

Ottieni iThemes Security

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.