10 WordPress安全的最佳實踐

已發表: 2025-05-02WordPress網站佔網絡的40%以上,使其成為網絡犯罪分子的主要目標。從小型博客到企業網站,它的受歡迎程度都帶有一個陷阱:黑客不斷尋求利用它的方法。單一的安全失誤可能導致污損的頁面,被盜的數據或完整的網站收購,昂貴的時間,金錢和信任。好消息是,確保您的WordPress網站並不一定要復雜。它始於智能和可行的習慣。在這篇文章中,我們將探討WordPress的最佳安全實踐,以保護您的網站和您的安心免受威脅。

讓我們開始。

- 1 10 WordPress安全的最佳實踐

- 1.1 1。保持WordPress核心,主題和插件已更新

- 1.2 2。使用強密碼和兩因素身份驗證(2FA)

- 1.3 3。僱用安全的用戶角色和權限

- 1.4 4。選擇一個安全的託管提供商

- 1.5 5。安裝良好的安全插件

- 1.6 6。定期備份您的網站

- 1.7 7。使用HTTPS和SSL證書

- 1.8 8。監視和審核網站活動

- 1.9 9。限制訪問文件編輯

- 1.10 10。通過禁用不必要的功能來硬化WordPress

- 2加固您的WordPress網站

10 WordPress安全的最佳實踐

這十種實踐的重點清單應對最大的風險,例如過時的軟件,較弱的登錄和服務器端差距,同時易於實施。這些步驟有助於阻止攻擊,最大程度地減少損害,並使您的網站平穩運行,從而為當今最常見的威脅提供平衡的防禦。

1。保持WordPress核心,主題和插件已更新

保護您的WordPress網站的最簡單步驟之一是將其核心軟件,主題和插件保持最新。過時的軟件是黑客的操場,使他可以訪問您的網站。每個未列出的版本都可以具有黑客可以使用自動腳本利用的已知漏洞。例如,舊插件可能具有允許惡意代碼注入的缺陷,而過時的WordPress Core可能會使您的站點暴露於升級攻擊。

主題也發揮作用;帶有未解決的代碼的被忽視的主題可以成為麻煩的切入點。開發人員不僅為新功能發布更新,還可以修補這些安全孔。以Divi這樣的主題為例。這是其靈活性和前端視覺構建器的流行選擇,但是通常沒有引起注意的是我們如何努力地進行更新以解決安全性和性能。堅持使用良好的主題,例如Divi,這意味著您不太可能處理廢棄的代碼,這是免費或鮮為人知的主題的常見風險。將其與保持WordPress和您的插件的最新狀態相結合,您將擁有堅實的基礎。

使用網站管理工具進行更新

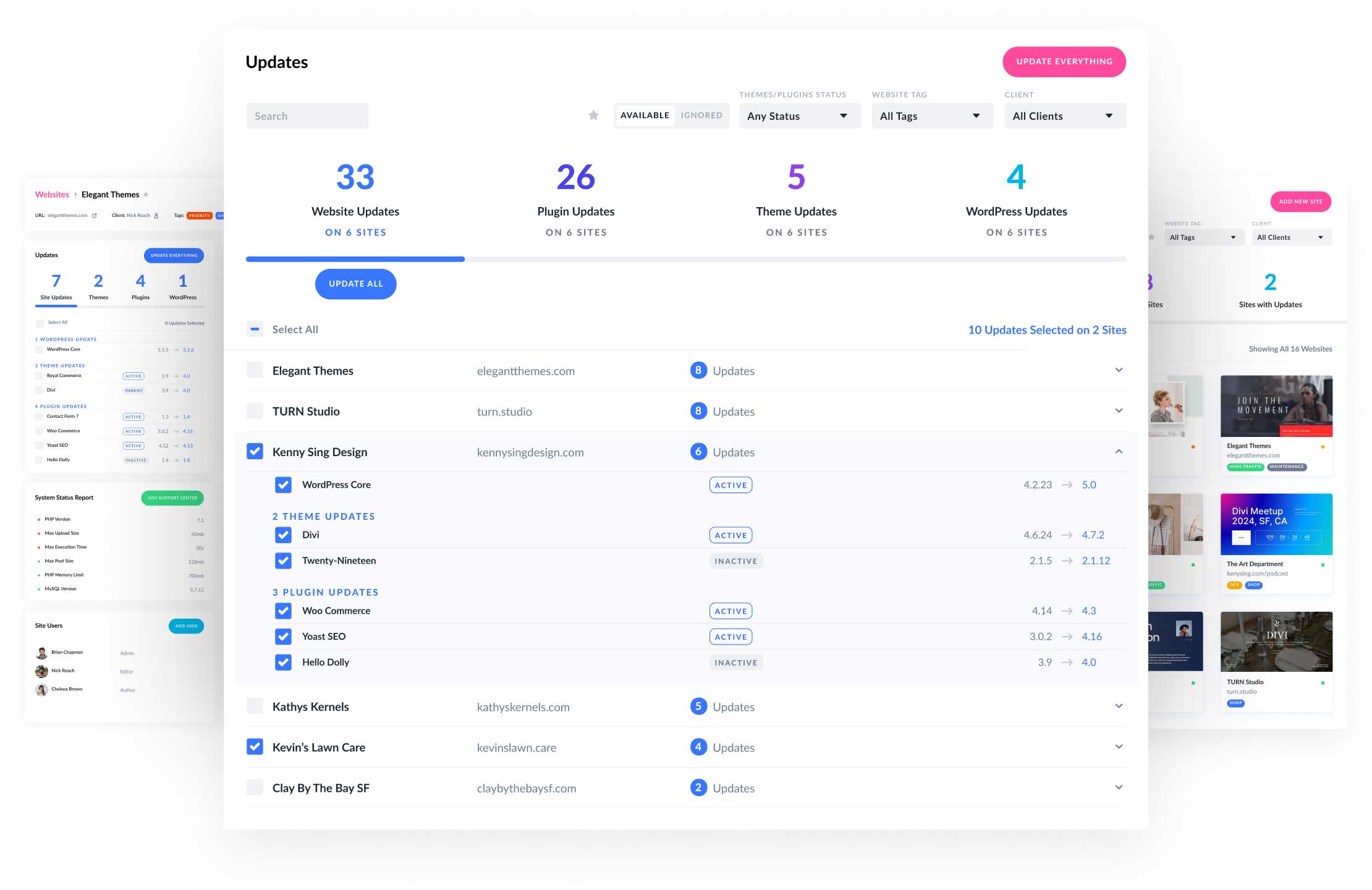

手動檢查更新可能很乏味,尤其是在管理多個站點時。這是站點管理工具派上用場的地方。他們通知您可用的更新,讓您單擊幾下應用它們,甚至可以自動化該過程。

Divi Dash是一個不錯的選擇,尤其是如果您是Divi用戶。此免費工具(隨附Divi許可證)提供了一個集中式儀表板,可在無限網站上監視和更新WordPress Core,主題和插件。您甚至可以安排更新以按照您的條款運行,在不大力的情況下確保您的網站安全。

Divi Dash可以通過購買Divi許可證免費在無限網站上免費使用。

獲取Divi + Divi Dash

通過在更新之前(無論是通過Divi Dash還是其他工具),您不僅要維護您的網站,還可以強化威脅。這與WordPress的安全性最佳實踐完全一致,確保在利用漏洞之前對其進行修補。

2。使用強密碼和兩因素身份驗證(2FA)

密碼是您網站的第一道防線,但弱派是對黑客的公開邀請。網絡犯罪分子使用蠻力攻擊,通過通用密碼(例如密碼123)騎自行車或從數據洩露到偷竊的憑據到幾秒鐘內破解弱登錄。一個折衷的帳戶可以移交您的WordPress網站的完全控制,讓攻擊者竊取數據,編輯頁面或安裝惡意軟件。使用字母,數字和符號的混合物使猜測或破解密碼的成倍困難。放棄默認用戶名(例如管理員)同樣重要,因為它們是黑客嘗試的第一件事。

但是,強密碼並非萬無一失。您還需要兩因素身份驗證(2FA)。它通過除了密碼以外的內容,例如發送到手機或由應用程序生成的代碼來增加第二層安全性。即使他們掌握了您的密碼,也沒有第二個因素。使用正確的工具,在WordPress上設置2FA非常容易。諸如Solid Security之類的安全插件可以在幾分鐘之內啟用它,並為所有用戶使用它來實施它。

選擇插件,啟用2FA,然後將任何默認用戶名交換為獨特的東西。這些簡單的舉動為未經授權訪問您的網站造成了強大的障礙,這是WordPress安全性最佳實踐的基石。

3。僱用安全的用戶角色和權限

每個可以通過惡意,錯誤或黑客式帳戶進行訪問的用戶都是潛在的切入點。使用安全的用戶角色和權限限制訪問是降低內部違規風險的強大方法。如果貢獻者的帳戶被妥協,則只有編輯特權的攻擊者無法安裝插件或刪除頁面,但是管理員漏洞可能會造成災難。不需要訪問所有內容的用戶還增加了意外損害的機率,從而使受限的訪問權限成為防禦威脅和錯誤的保障。

WordPress具有內置的用戶角色,使這一簡單明了:管理員,編輯,作者,貢獻者和訂戶,每個人的控制水平都降低。根據某人的需求分配最小特權。例如,應該製作博客作者,以便他們可以創建和發布帖子,但不能觸摸網站的設置。不管您分配用戶的角色是什麼,為您自己或真正需要管理插件,主題或核心設置的值得信賴的少數人保留管理帳戶。通過收緊權限,您將縮小攻擊表面並保持站點的敏感區域鎖定。

4。選擇一個安全的託管提供商

您的WordPress託管提供商不僅僅是將WordPress網站停放的地方 - 它是您安全策略的基礎。即使您已經確定了其他所有最佳練習,也可以揭示不良的主人。託管極大地影響了安全性:它決定了服務器級的保護措施,修補了漏洞的速度以及您的數據是否免受違規或攻擊引起的停機時間的安全。廉價或鮮為人知的主人可能會在防火牆,更新或備份上跳過,將您的網站轉變為黑客懸掛的水果。另一方面,安全的提供商的行為就像要塞一樣,在您知道他們在那里之前,將您的網站避免威脅。

選擇WordPress主機時,請確定強大的安全功能。查找免費的SSL證書,以在您的網站和訪問者之間加密數據。 Web應用程序防火牆(WAF)是必須的,濾除了SQL注射和跨站點腳本嘗試等惡意流量。自動備份可以使您免受勒索軟件或意外數據丟失的損失,而DDOS保護在交通洪水期間可在線保持網站。

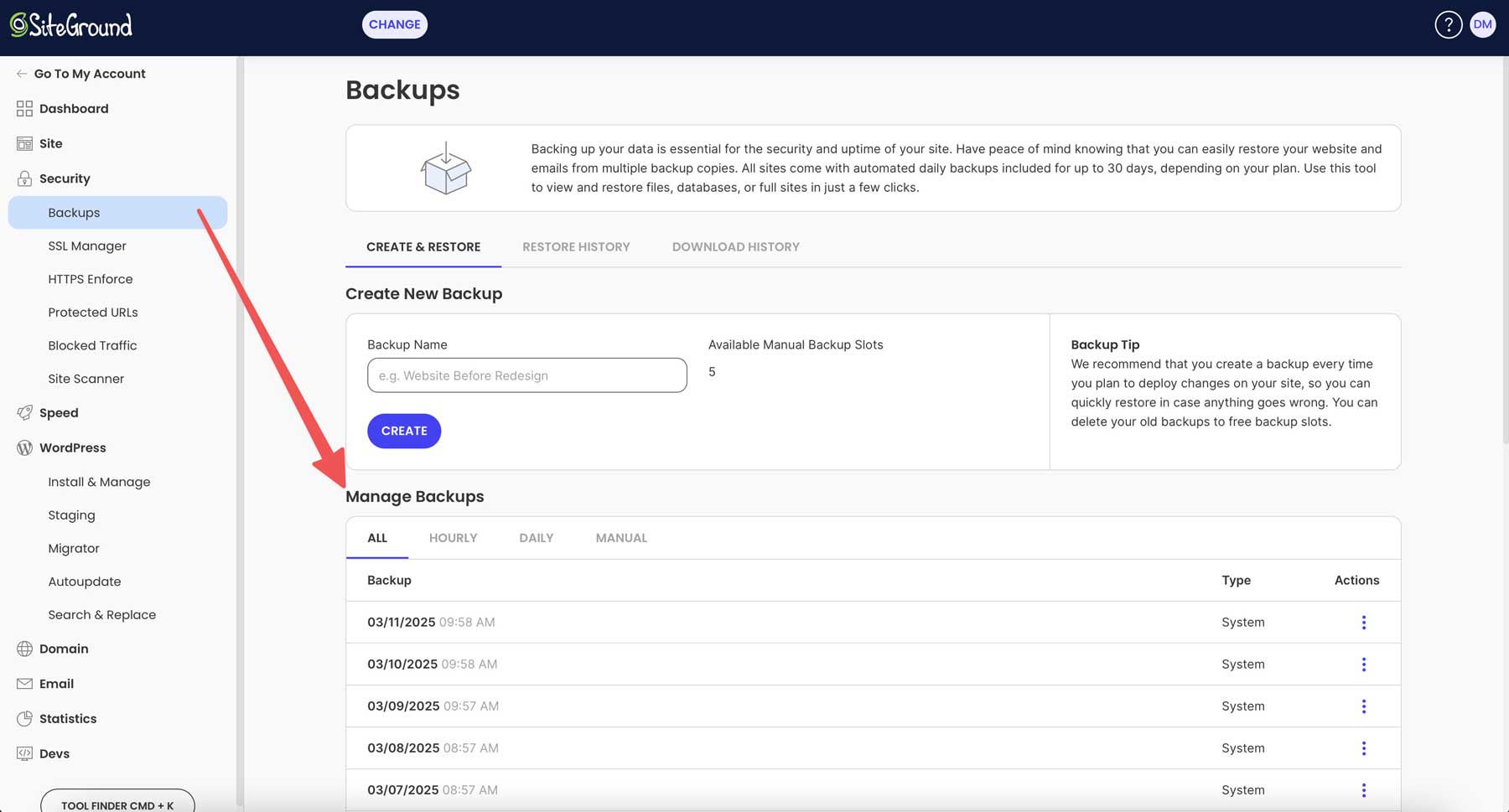

像Hostinger和Siteground這樣的提供商脫穎而出是託管的最佳選擇。 Hostinger提供免費的SSL,每天的備份,每日備份和安全性以阻止威脅,所有這些都以預算友好的價格。 Siteground用自定義的WAF,AI驅動的反機器人工具,自動備份等等,以確保您的網站被鎖定並燃燒。選擇合適的主機是WordPress最佳安全實踐的關鍵部分。

5。安裝良好的安全插件

WordPress沒有足夠強大的內置安全工具來抵禦現代威脅,但是良好的安全插件可以彌合該差距。我們已經介紹了一些安全插件如何幫助您使用2FA確保您的網站安全,但是它們通常所做的遠遠超過了。他們可以實時監視可疑活動和阻止威脅,例如蠻力攻擊和惡意軟件,並在情況完全失控之前提醒您。如果沒有安全插件,您就依靠希望而不是主動防禦,將您的網站暴露於可以通過正確的設置阻止冷的風險。

有一些出色的選項可供選擇。 WordFence是一個受歡迎的免費選擇,提供實時威脅,防火牆和惡意軟件掃描,所有這些都以不斷更新的威脅數據庫為支持。 Sucuri帶來了基於雲的防火牆和深層惡意軟件清理工具,如果您需要保護服務器以外的保護,則非常理想。前面提到的另一個插件(可靠的安全性)專注於易用性,鎖定登錄以及幾下修補常見問題。

6。定期備份您的網站

無論您的WordPress網站有多安全,事情都會出錯 - 黑客,服務器崩潰,甚至失敗的插件更新都可以立即消除您的辛勤工作。定期備份是您的安全網,通過使您將站點恢復到污點前狀態,從而減輕損害。如果攻擊者使用惡意軟件或勒索軟件將您鎖定出去,那麼最近的備份意味著您可以不付錢或從頭開始就回滾。意外失敗也是如此,備份將潛在的災難變成小打ic。沒有一個人,您就可以賭博網站的生存。

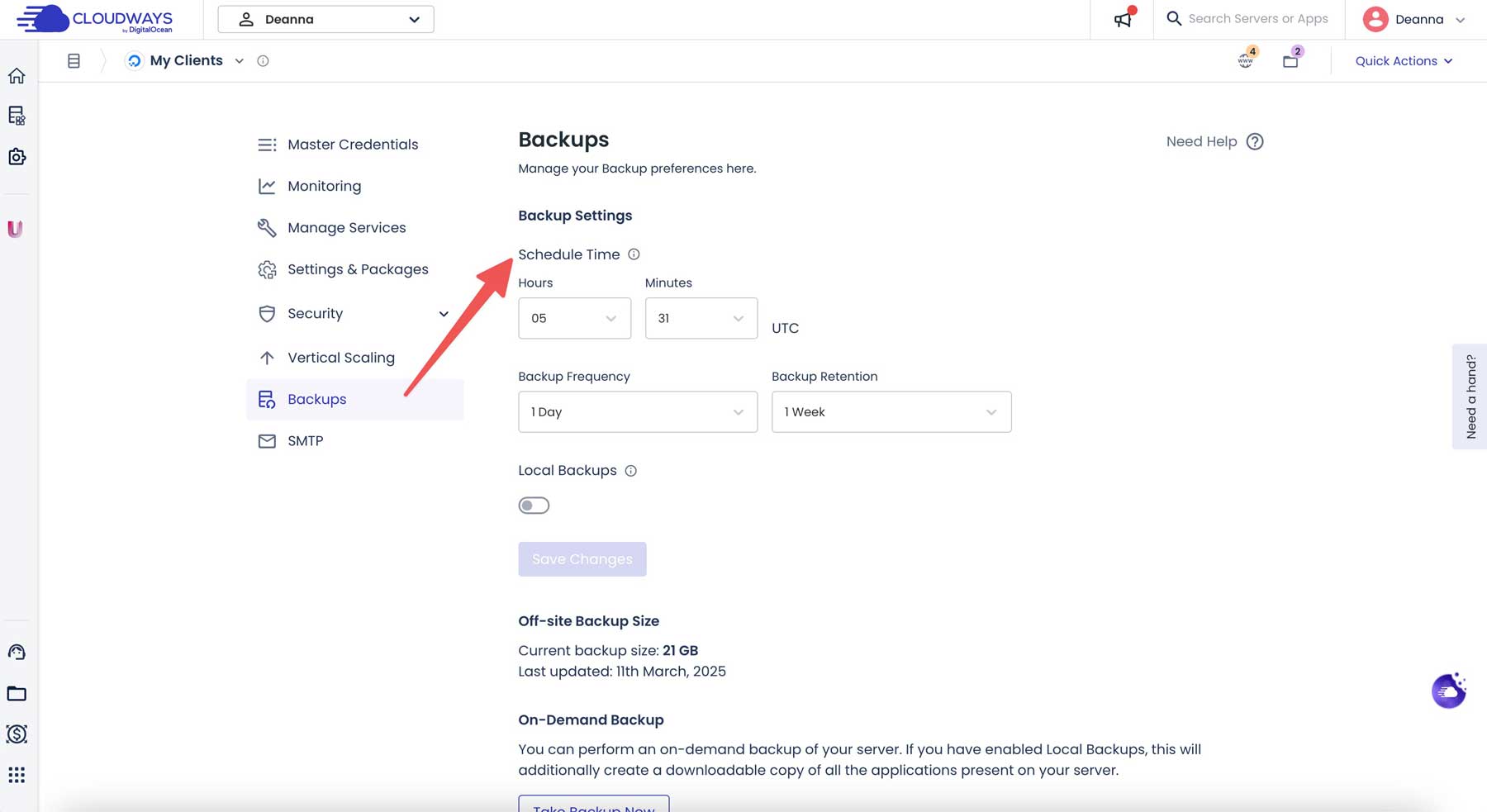

許多好的託管提供商(例如Cloudways)包括自動備份作為計劃的一部分,每天或每週節省快照。但是,並非所有託管提供商都這樣做。這就是為什麼備份插件至關重要的原因。添加備份解決方案可以使您更加控制和安心。

UpdraftPlus每天,每週或每月備份計劃,將它們牢固地存儲在Google Cloud,Dropbox和其他選項上。其他人,例如JetPack備份,提供實時保存和一鍵式還原。這樣的插件可確保您擁有可以隨時隨地訪問的網站副本。設置它,忘記它,並知道您的網站準備從任何事物中反彈。這是WordPress最佳安全實踐的關鍵要素。

7。使用HTTPS和SSL證書

由安全套接字層(SSL)證書提供動力的HTTPS在您的網站和訪問者之間加密數據,使其免受邪惡演員的安全。沒有它,黑客可以通過中間人(MITM)攻擊攔截登錄,表格或付款詳細信息。 SSL還可以阻止內容篡改並提高信任,因為沒有SSL的網站被瀏覽器標記為不安全。當潛在客戶遇到這樣的錯誤時,它會嚇到他們,可能永遠不會返回您的網站。

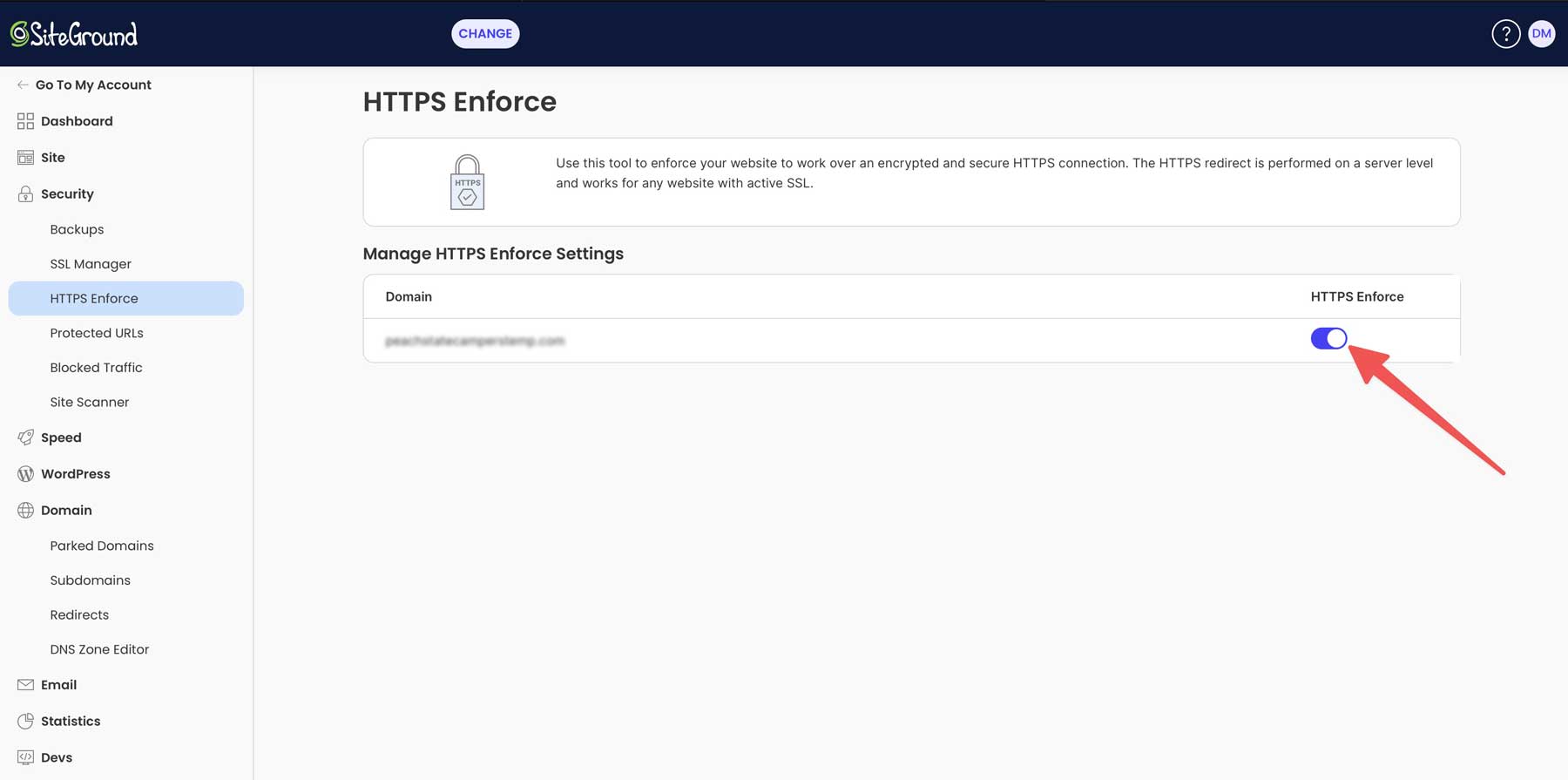

有幾種方法可以獲得SSL證書,包括通過託管提供商或從Namecheap這樣的提供商購買一張SSL證書(免費選項)(免費選項)。大多數信譽良好的主機捆綁捆綁套件免費SSL證書,有時在註冊時自動配置。使用SiteGround,您可以通過站點工具儀表板激活它,並單擊幾下將其翻轉到HTTP。

Siteground還允許您使用內置工具執行HTTP。 SSL處於活動狀態後,您可以在服務器級別強制所有流量到HTTP。使用其速度優化器插件,它們還提供了一種簡單的方法,可以通過WordPress儀表板執行HTTPS。通過將HTTP鏈接轉換為HTTPS,使HTTPS的HTTPS重定向和自動修復內容混合了內容,從而使您的網站無警告。

8。監視和審核網站活動

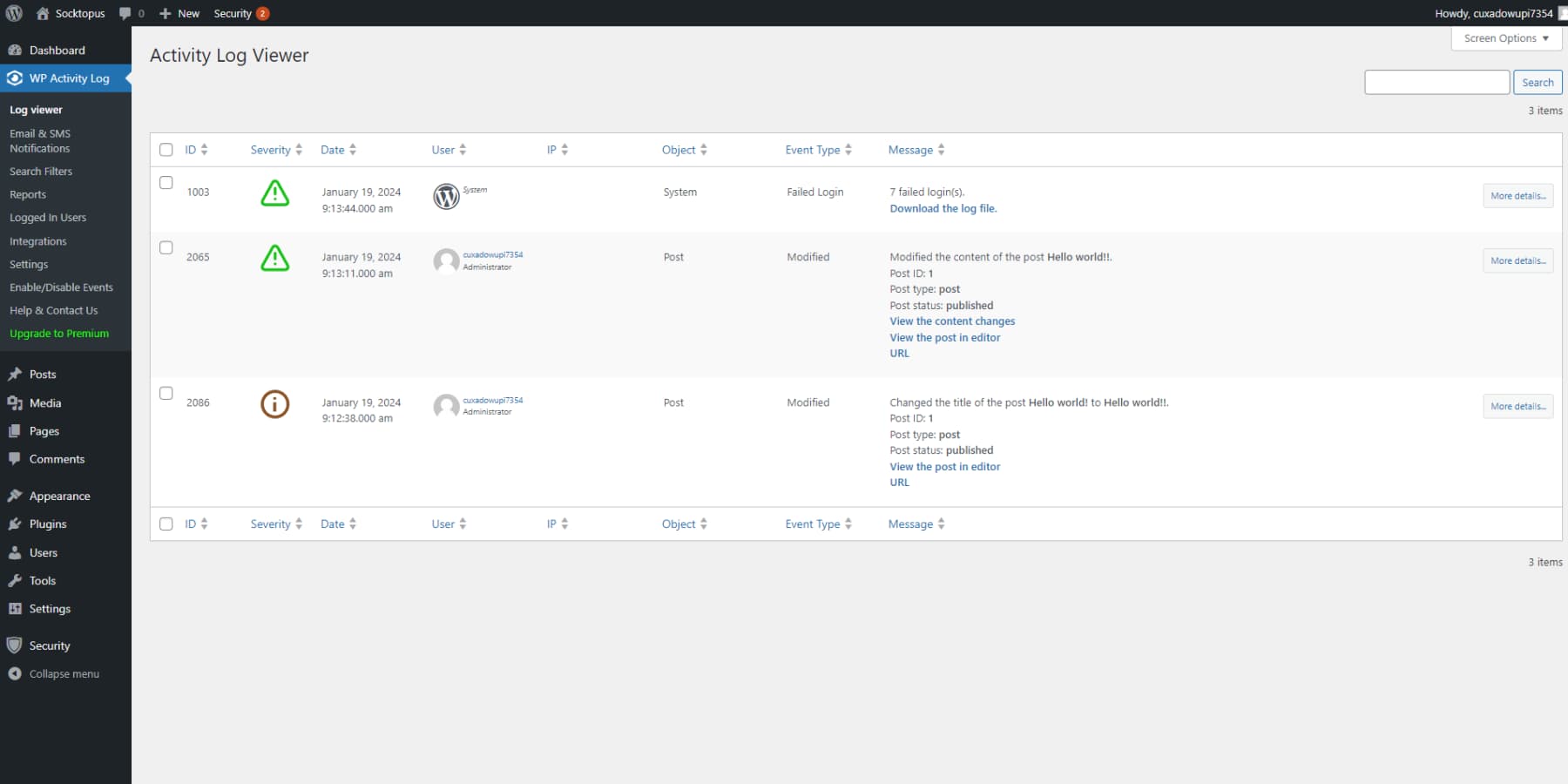

儘早發現可疑活動可以阻止違規行為,然後才能達到無回報的地步。在不進行監控的情況下,您對威脅視而不見,直到造成損害。活動日誌揭示了誰在做什麼以及允許您快速發現危險信號並果斷地做出響應。

良好的活動日誌插件使此插件毫不費力。 WP活動日誌記錄用戶操作,插件更改和登錄嘗試,並定期進行評論揭示了危險信號。

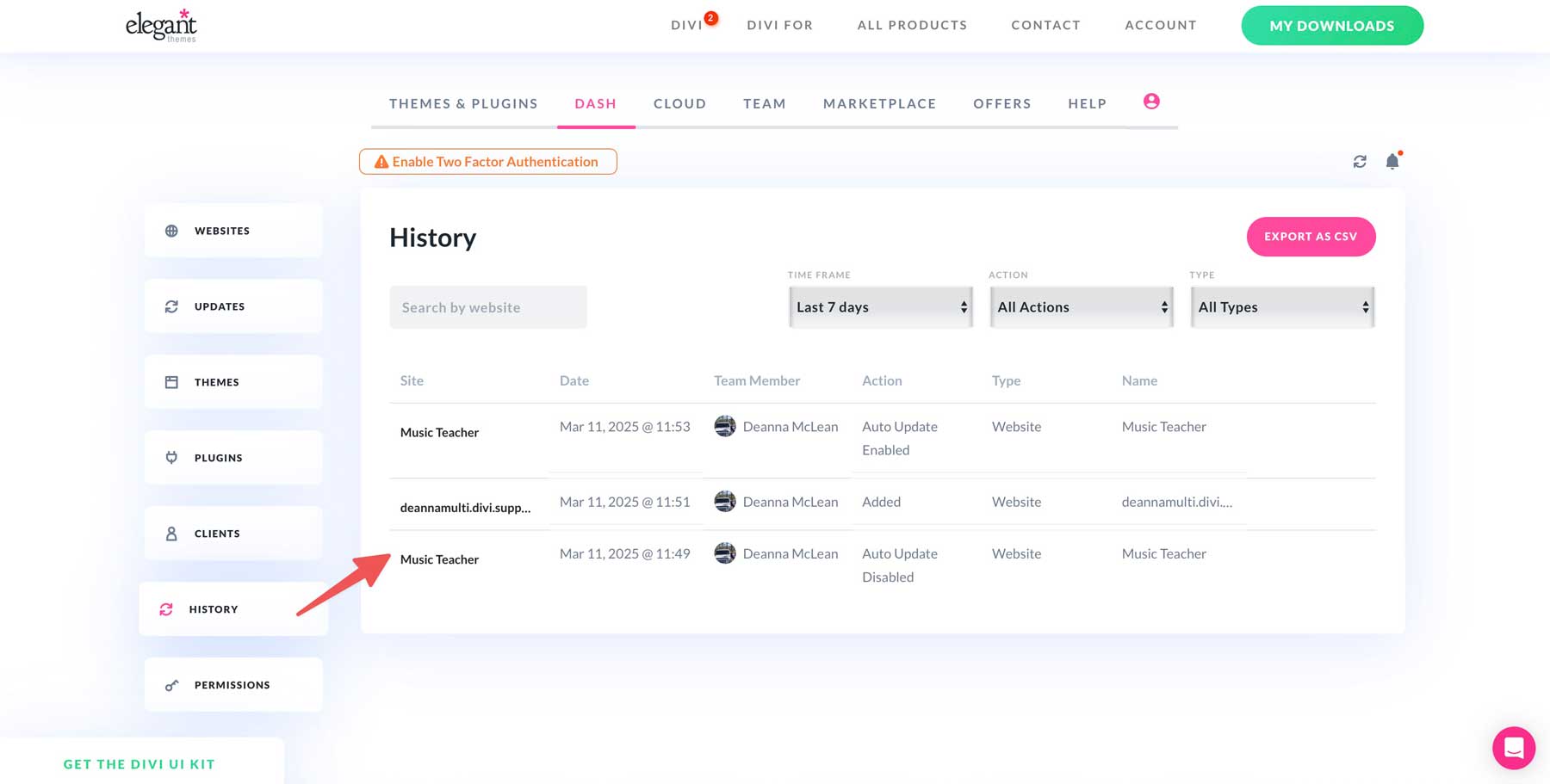

對於Divi用戶,Divi Dash為其歷史工具提供了強大的替代方案。該功能可從優雅的主題成員區域訪問,可完整概述所有連接網站上的用戶活動和插件更新。您可以通過特定網站,時間範圍,操作或類型過濾,從而易於找到信息。

將Divi Dash的歷史記錄工具與常規檢查配對可以使您領先於潛在的威脅,將站點管理和一個直觀的軟件包融合在一起。監視是WordPress安全最佳實踐中通常被忽視的一部分,但對於保持主動是至關重要的。

9。限制訪問文件編輯

WordPress的內置代碼編輯器使管理員可以直接從儀表板調整主題和插件,但它是一把雙刃劍。雖然方便地進行快速編輯,但此工具是一個明顯的安全風險。如果攻擊者遇到管理員訪問權限,他們可以利用編輯器注入惡意代碼,例如後門,間諜軟件或重定向腳本,所有這些單擊幾下。即使沒有這些不好的演員,精通技術的誠實錯誤也可能崩潰您的網站或暴露新漏洞。左啟用,這是對混亂的公開邀請,將一個折衷的帳戶變成了一場成熟的災難。禁用IT迫使通過更安全的通道(例如FTP或登台站點)進行編輯,您可以在其中短信並保持備份方便。

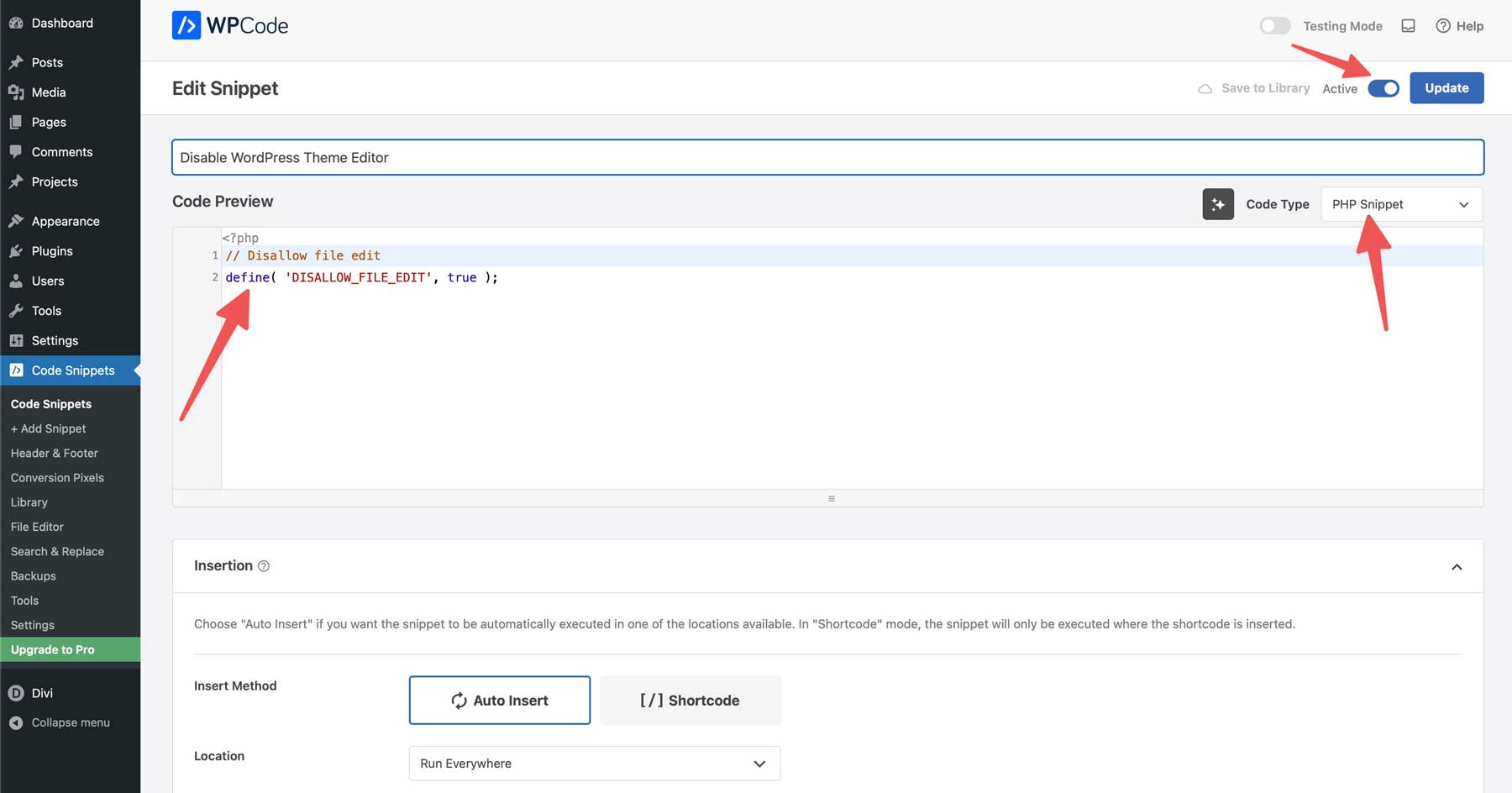

要鎖定網站的文件編輯器,您可以編輯網站的wp-config.php文件。該文件控制關鍵設置,例如數據庫連接,用戶憑據等等,使其成為執行範圍內的範圍規則(例如禁用編輯器)的理想地點。一個簡單的片段可確保更換棒在服務器級別,從而保護您的站點免受損害。

您可以使用諸如WPCode之類的插件插入片段或直接編輯WP-Config文件,直接通過在所有內容上方添加一行,請停止編輯註釋:

// Disallow file edit define( 'DISALLOW_FILE_EDIT', true );

保存片段,編輯從儀表板中消失,以最小的努力封鎖了一個危險的入口點。

10。通過禁用不必要的功能來硬化WordPress

WordPress具有默認功能 - 例如XML-RPC,上傳中的文件執行和目錄瀏覽 - 在特定情況下可以方便,但通常用作黑客誘餌。禁用這些附加功能,使您的網站的脆弱性修剪,使其成為更艱難的目標,而無需犧牲核心功能。

禁用XML-RPC

以XML-RPC為例。這是一個烤入WordPress的協議,最初旨在讓外部應用程序遠程與您的網站交談。它具有pingbacks和Trackbacks之類的功能功能,當有人鏈接到您的內容時通知您。但是今天,它的實用性已經消失。現代工具改為依靠REST API,而Pingback在很大程度上已經過時(和垃圾郵件)。同時,XML-RPC仍然是安全責任。黑客將其用於蠻力攻擊,洪水登錄嘗試,甚至通過用請求壓倒服務器來啟動DDOS攻擊。除非您使用需要它的舊插件,否則將其禁用會插入攻擊者喜歡探測的孔。

您可以通過在functions.php中添加摘要(需要子主題)或使用WPCode將其放入網站而無需觸摸主題文件而將其禁用。

add_filter( 'xmlrpc_enabled', '__return_false' );

鎖定您的上傳文件夾

另一個弱點是上傳文件夾中的PHP執行。黑客可以上傳偽裝成圖像的惡意PHP文件,然後將其運行造成破壞。您可以通過將.htaccess文件添加到WP-CONTENT/上傳文件夾來停止此操作。使用文本編輯器,創建一個新文件,內部粘貼代碼段,然後通過FTP上傳新文件:

<Files *.php> deny from all </Files>

目錄瀏覽是第三個風險。如果打開,它可以讓任何人窺視您的文件結構。諸如固體安全性或WPCode之類的安全插件可以通過幾下幫助您禁用所有這些威脅,從而使硬化過程自動化,因此您不必處理代碼。通過剝離這些不需要的功能,您將鎖定黑客否則就可以踢下來。

加固您的WordPress網站

確保您的WordPress網站意味著分層智能,實用的防禦能力,以與WordPress的最佳安全實踐保持一致。從及時的更新和強密碼到可靠的備份和硬化設置,這些步驟縮小了您的風險並抵禦黑客。 Divi Dash,穩定安全和其他工具等工具使您更加容易保持網絡威脅。儘管它們不會完全消失,但強化的地點可以承受它們。從一個動作開始,以此為基礎,然後觀察您的WordPress站點堅固。通過堅持WordPress的安全性最佳實踐,您可以確保您的網站仍然是攻擊者的艱難目標。