รายงานช่องโหว่ของ WordPress: สิงหาคม 2021 ตอนที่ 2

เผยแพร่แล้ว: 2021-08-11ปลั๊กอินและธีมที่มีช่องโหว่เป็นสาเหตุอันดับ 1 ที่เว็บไซต์ WordPress ถูกแฮ็ก รายงานช่องโหว่ของ WordPress รายสัปดาห์ที่ขับเคลื่อนโดย WPScan ครอบคลุมถึงปลั๊กอิน ธีม และช่องโหว่หลักของ WordPress และสิ่งที่ควรทำหากคุณเรียกใช้ปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

ช่องโหว่แต่ละจุดจะมีระดับความรุนแรง ต่ำ ปานกลาง สูง หรือ วิกฤต การเปิดเผยและการรายงานช่องโหว่อย่างมีความรับผิดชอบเป็นส่วนสำคัญในการทำให้ชุมชน WordPress ปลอดภัย

ในฐานะหนึ่งในรายงานช่องโหว่ WordPress ที่ใหญ่ที่สุดในปัจจุบัน โปรดแชร์โพสต์นี้กับเพื่อนของคุณเพื่อช่วยเผยแพร่และทำให้ WordPress ปลอดภัยยิ่งขึ้นสำหรับทุกคน

ช่องโหว่หลักของ WordPress

1. ประกาศทั่วทั้งไซต์ WP

ปลั๊กอิน: ประกาศทั่วทั้งไซต์ WP

ช่องโหว่ : Authenticated Stored XSS

แพตช์ในเวอร์ชัน : 2.3

คะแนน ความรุนแรง : ต่ำ

2. ตัวบ่งชี้เวลาทำการ

ปลั๊กอิน: ตัวบ่งชี้เวลาทำการ

ช่องโหว่ : Authenticated Stored XSS

แพตช์ในเวอร์ชัน : 2.3.5

คะแนน ความรุนแรง : ต่ำ

3. ตัวสร้างหน้าหนา

ปลั๊กอิน: ตัวสร้างเพจตัวหนา

ช่องโหว่ : PHP Object Injection

แพตช์ในเวอร์ชัน : 3.1.6

คะแนน ความรุนแรง : ปานกลาง

4. ShareThis Dashboard สำหรับ Google Analytics

ปลั๊กอิน: ShareThis Dashboard สำหรับ Google Analytics

ช่องโหว่ : Reflected Cross-Site Scripting (XSS)

แพตช์ในเวอร์ชัน : 2.5.2

คะแนน ความรุนแรง : สูง

5. StoryChief

ปลั๊กอิน: StoryChief

ช่องโหว่ : Reflected Cross-Site Scripting (XSS)

แพตช์ในเวอร์ชัน : 1.0.31

คะแนน ความรุนแรง : สูง

ปลั๊กอิน: StoryChief

ช่องโหว่ : Authenticated Stored Cross-Site Scripting (XSS)

แพตช์ในเวอร์ชัน : 1.0.31

คะแนน ความรุนแรง : ต่ำ

6. WP LMS

ปลั๊กอิน: WP LMS

ช่องโหว่ : Unauthenticated Arbitrary User Field Edition/Creation

แพตช์ในเวอร์ชัน : 1.1.5

คะแนน ความรุนแรง : ปานกลาง

7. VDZ Google Analytics หรือ Google Tag Manager / GTM

ปลั๊กอิน: VDZ Google Analytics หรือ Google Tag Manager / GTM

ช่องโหว่ : Authenticated Stored XSS

แพตช์ในเวอร์ชัน : 1.6.0

คะแนน ความรุนแรง : ต่ำ

ปลั๊กอิน: VDZ Google Analytics หรือ Google Tag Manager / GTM

ช่องโหว่ : Authenticated Stored XSS

แพตช์ ในเวอร์ชัน : 1.4.9

คะแนน ความรุนแรง : ต่ำ

8. ปรุงสุก

ปลั๊กอิน: สุก

ช่องโหว่ : Unauthenticated Reflected Cross-Site Scripting (XSS)

แพตช์ ในเวอร์ชัน : 1.7.9.1

คะแนน ความรุนแรง : ปานกลาง

9. ตัวเข้ารหัสอีเมล - ปกป้องที่อยู่อีเมล

ปลั๊กอิน: ตัว เข้ารหัสอีเมล – ปกป้องที่อยู่อีเมล

ช่องโหว่ : Reflected Cross Site Scripting

แพตช์ในเวอร์ชัน : 2.1.2

คะแนน ความรุนแรง : ปานกลาง

10. การแจ้งเตือนคำสั่งซื้อทาง SMS – WooCommerce

ปลั๊กอิน: การ แจ้งเตือนคำสั่งซื้อทาง SMS – WooCommerce

ช่องโหว่ : Authenticated Cross Site Scripting

แพตช์ในเวอร์ชัน : 3.4.7

คะแนน ความรุนแรง : ต่ำ

11. HM หลายบทบาท

ปลั๊กอิน: HM หลายบทบาท

ช่องโหว่ : การเปลี่ยนแปลงบทบาทตามอำเภอใจ

แพตช์ในเวอร์ชัน : 1.3

คะแนน ความรุนแรง : วิกฤต

12. WP ปรับแต่งการเข้าสู่ระบบ

ปลั๊กอิน: WP ปรับแต่งการเข้าสู่ระบบ

ช่องโหว่ : Authenticated Stored Cross-Site Scripting (XSS)

แพทช์ในเวอร์ชัน : ไม่มีโปรแกรมแก้ไขที่รู้จัก

คะแนน ความรุนแรง : ต่ำ

13. User Rights Access Manager

ปลั๊กอิน: User Rights Access Manager

ช่องโหว่ : การจำกัดการเข้าถึง Bypass

แพทช์ในเวอร์ชัน : ไม่มีโปรแกรมแก้ไขที่รู้จัก

คะแนน ความรุนแรง : ปานกลาง

14. เว็บไซต์อย่างเป็นทางการของ JiangQie Mini Program

ปลั๊กอิน: เว็บไซต์อย่างเป็นทางการของ JiangQie Mini Program

ช่องโหว่ : Authenticated SQL Injection

แพตช์ในเวอร์ชัน : 1.1.1

คะแนน ความรุนแรง : วิกฤต

15. Wecart อีคอมเมิร์ซ

ปลั๊กอิน: Wecart e-Commerce

ช่องโหว่ : การเปิดเผยข้อมูลโดยไม่ได้รับอนุญาต

แพตช์ในเวอร์ชัน : 2.2.8

คะแนน ความรุนแรง : สูง

ปลั๊กอิน: Wecart e-Commerce

ช่องโหว่ : Authenticated System Information Disclosure

แพตช์ในเวอร์ชัน : 2.2.8

คะแนน ความรุนแรง : ปานกลาง

16. ไฮไลท์

ปลั๊กอิน: Highlight

ช่องโหว่ : Authenticated Stored Cross-Site Scripting

แพตช์ในเวอร์ชัน : 0.9.3

คะแนน ความรุนแรง : ต่ำ

17. ประกาศเกี่ยวกับคุกกี้และแบนเนอร์แสดงความยินยอมสำหรับการปฏิบัติตาม GDPR และ CCPA

ปลั๊กอิน: ประกาศเกี่ยวกับคุกกี้ & แบนเนอร์แสดงความยินยอมสำหรับการปฏิบัติตาม GDPR & CCPA

ช่องโหว่ : Authenticated Stored XSS

แพตช์ในเวอร์ชัน : 1.7.2

คะแนน ความรุนแรง : ต่ำ

18. ฝัก

ปลั๊กอิน: Pods

ช่องโหว่ : Multiple Authenticated Stored Cross-Site Scripting (XSS)

แพตช์ ในเวอร์ชัน : 2.7.29

คะแนน ความรุนแรง : ต่ำ

ช่องโหว่ของธีม WordPress

หมายเหตุเกี่ยวกับการเปิดเผยข้อมูลอย่างมีความรับผิดชอบ

คุณอาจสงสัยว่าเหตุใดช่องโหว่จึงถูกเปิดเผยหากช่องโหว่นั้นทำให้แฮ็กเกอร์สามารถโจมตีได้ เป็นเรื่องปกติมากที่นักวิจัยด้านความปลอดภัยจะค้นหาและรายงานช่องโหว่ไปยังผู้พัฒนาซอฟต์แวร์เป็นการส่วนตัว

ด้วย การเปิดเผยอย่าง มี ความรับผิดชอบ รายงานเบื้องต้นของผู้วิจัยจะจัดทำขึ้นเป็นการส่วนตัวสำหรับนักพัฒนาของบริษัทที่เป็นเจ้าของซอฟต์แวร์ แต่ด้วยข้อตกลงว่ารายละเอียดทั้งหมดจะถูกเผยแพร่เมื่อมีการเผยแพร่แพตช์แล้ว สำหรับช่องโหว่ด้านความปลอดภัยที่สำคัญ อาจมีความล่าช้าเล็กน้อยในการเปิดเผยช่องโหว่เพื่อให้ผู้คนมีเวลามากขึ้นในการแก้ไข

นักวิจัยด้านความปลอดภัยอาจกำหนดเส้นตายให้ผู้พัฒนาซอฟต์แวร์ตอบกลับรายงานหรือจัดเตรียมโปรแกรมแก้ไข หากไม่เป็นไปตามกำหนดเวลา ผู้วิจัยอาจเปิดเผยช่องโหว่ต่อสาธารณะเพื่อกดดันผู้พัฒนาให้ออกโปรแกรมแก้ไข

การเปิดเผยช่องโหว่ในที่สาธารณะและดูเหมือนว่าจะแนะนำช่องโหว่ Zero-Day ซึ่งเป็นช่องโหว่ประเภทหนึ่งที่ไม่มีโปรแกรมแก้ไขและกำลังถูกเอารัดเอาเปรียบในป่า อาจดูเหมือนเป็นการต่อต้าน แต่เป็นการใช้ประโยชน์เพียงอย่างเดียวที่นักวิจัยต้องกดดันนักพัฒนาให้แก้ไขช่องโหว่

หากแฮ็กเกอร์ค้นพบช่องโหว่ พวกเขาสามารถใช้ Exploit อย่างเงียบ ๆ และสร้างความเสียหายให้กับผู้ใช้ปลายทาง (นี่คือคุณ) ในขณะที่ผู้พัฒนาซอฟต์แวร์ยังคงเนื้อหาเกี่ยวกับการไม่แก้ไขช่องโหว่ดังกล่าว Project Zero ของ Google มีแนวทางที่คล้ายกันในการเปิดเผยช่องโหว่ พวกเขาเผยแพร่รายละเอียดทั้งหมดของช่องโหว่หลังจาก 90 วันว่าช่องโหว่นั้นได้รับการแก้ไขหรือไม่

วิธีป้องกันเว็บไซต์ WordPress ของคุณจากปลั๊กอินและธีมที่มีช่องโหว่

ดังที่คุณเห็นจากรายงานนี้ มีการเปิดเผยปลั๊กอิน WordPress และช่องโหว่ของธีมใหม่จำนวนมากในแต่ละสัปดาห์ เราทราบดีว่าการติดตามการเปิดเผยช่องโหว่ที่รายงานทุกครั้งอาจเป็นเรื่องยาก ดังนั้นปลั๊กอิน iThemes Security Pro ทำให้ง่ายต่อการตรวจสอบให้แน่ใจว่าไซต์ของคุณไม่ได้ใช้ธีม ปลั๊กอิน หรือเวอร์ชันหลักของ WordPress ที่มีช่องโหว่ที่ทราบ

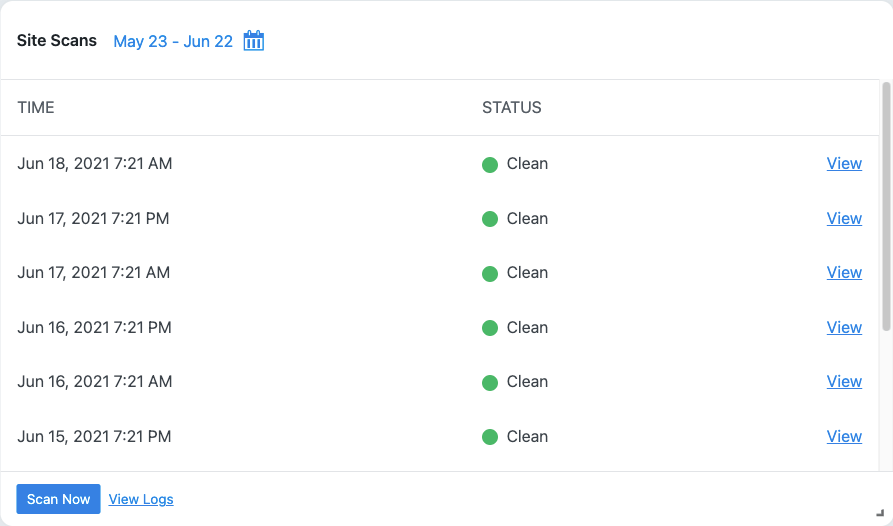

1. เปิด iThemes Security Pro Site Scanner

เครื่องสแกนเว็บไซต์ของปลั๊กอิน iThemes Security Pro จะสแกนหาเหตุผลที่ #1 ไซต์ WordPress ถูกแฮ็ก: ปลั๊กอินและธีมที่ล้าสมัยพร้อมช่องโหว่ที่ทราบ Site Scanner จะตรวจสอบไซต์ของคุณเพื่อหาช่องโหว่ที่ทราบ และใช้โปรแกรมแก้ไขโดยอัตโนมัติหากมี

หากต้องการเปิดใช้งานการสแกนไซต์ในการติดตั้งใหม่ ให้ไปที่แท็บตรวจสอบไซต์บนเมนูคุณลักษณะภายในปลั๊กอิน และคลิกปุ่มสลับเพื่อเปิดใช้งานการ สแกนไซต์

หากต้องการเรียกใช้การสแกนไซต์ด้วยตนเอง ให้คลิกปุ่ม สแกนทันที บนการ์ดแดชบอร์ดความปลอดภัยการสแกนไซต์

หาก Site Scan ตรวจพบช่องโหว่ ให้คลิกลิงก์ช่องโหว่เพื่อดูหน้ารายละเอียด

ในหน้าช่องโหว่ของ Site Scan คุณจะเห็นว่ามีการแก้ไขสำหรับช่องโหว่หรือไม่ หากมีโปรแกรมแก้ไข คุณสามารถคลิกปุ่ม อัปเดตปลั๊กอิน เพื่อใช้การแก้ไขในเว็บไซต์ของคุณ

2. เปิดการจัดการเวอร์ชัน

คุณลักษณะการจัดการเวอร์ชันใน iThemes Security Pro ทำงานร่วมกับ Site Scan เพื่อปกป้องไซต์ของคุณเมื่อซอฟต์แวร์ที่ล้าสมัยไม่ได้รับการอัปเดตอย่างรวดเร็วเพียงพอ แม้แต่มาตรการรักษาความปลอดภัยที่เข้มงวดที่สุดก็ยังล้มเหลวหากคุณใช้งานซอฟต์แวร์ที่มีช่องโหว่ในเว็บไซต์ของคุณ การตั้งค่าเหล่านี้ช่วยปกป้องไซต์ของคุณด้วยตัวเลือกในการอัปเดตเป็นเวอร์ชันใหม่โดยอัตโนมัติหากมีช่องโหว่ที่ทราบและมีโปรแกรมแก้ไข

จากหน้าการตั้งค่าใน iThemes Security Pro ให้ไปที่หน้าจอคุณสมบัติ คลิกแท็บตรวจสอบไซต์ จากที่นี่ ใช้สลับเพื่อเปิดใช้งานการจัดการเวอร์ชัน เมื่อใช้อุปกรณ์การตั้งค่า คุณสามารถกำหนดการตั้งค่าต่างๆ ได้มากขึ้น รวมถึงวิธีที่คุณต้องการให้ iThemes Security Pro จัดการกับการอัปเดต WordPress, ปลั๊กอิน, ธีม และการป้องกันเพิ่มเติม

ตรวจสอบให้แน่ใจว่าได้เลือก อัปเดตอัตโนมัติ หากแก้ไขช่องช่องโหว่ เพื่อให้ iThemes Security Pro อัปเดตปลั๊กอินหรือธีมโดยอัตโนมัติ หากแก้ไขช่องโหว่ที่ Site Scanner พบ

3. รับอีเมลแจ้งเตือนเมื่อ iThemes Security Pro พบช่องโหว่ที่รู้จักในเว็บไซต์ของคุณ

เมื่อคุณเปิดใช้งาน Site Scan Scheduling แล้ว ให้ไปที่ การ ตั้งค่า ศูนย์การแจ้งเตือน ของปลั๊กอิน ในหน้าจอนี้ ให้เลื่อนไปที่ส่วน ผลลัพธ์การสแกนไซต์

คลิกช่องเพื่อเปิดใช้อีเมลแจ้งเตือน จากนั้นคลิกปุ่ม บันทึกการตั้งค่า

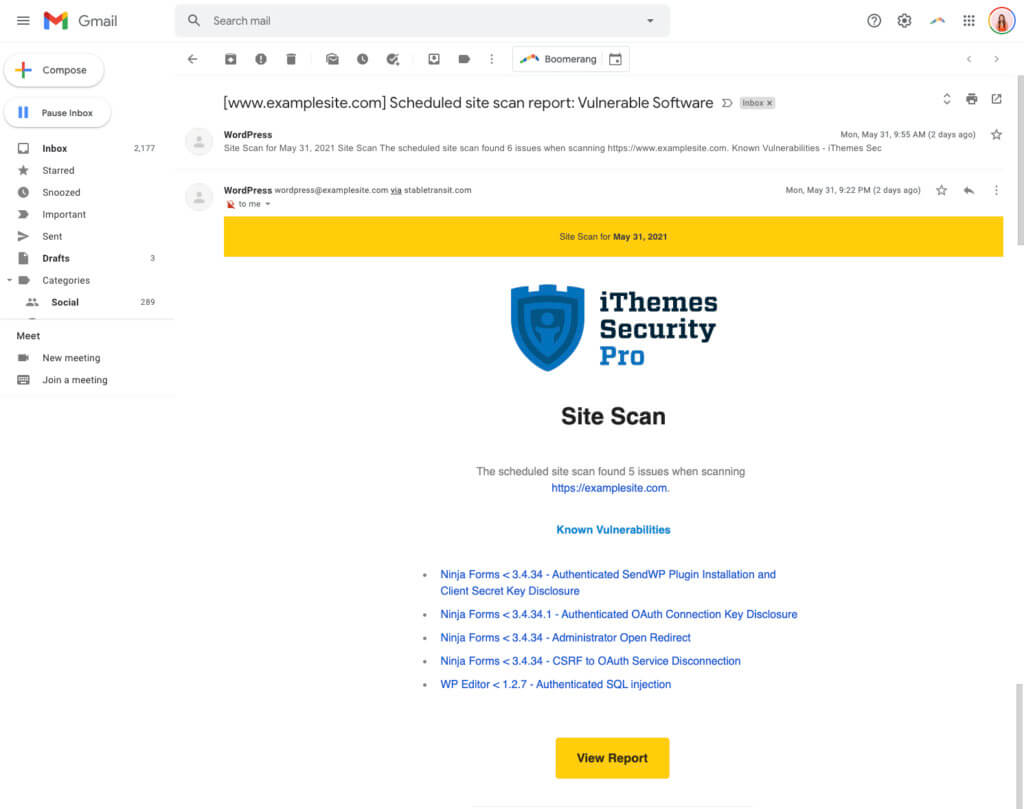

ในระหว่างการสแกนไซต์ตามกำหนดเวลา คุณจะได้รับอีเมลหาก iThemes Security Pro ตรวจพบช่องโหว่ที่ทราบ อีเมลจะมีลักษณะดังนี้

รับ iThemes Security Pro และพักผ่อนให้ง่ายขึ้นในคืนนี้

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 50 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

รับ iThemes Security Pro

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน