Relatório de vulnerabilidade do WordPress: agosto de 2021, parte 2

Publicados: 2021-08-11Plug-ins e temas vulneráveis são o principal motivo pelo qual os sites do WordPress são hackeados. O relatório semanal de vulnerabilidade do WordPress desenvolvido por WPScan cobre plug-ins, temas e vulnerabilidades principais do WordPress recentes e o que fazer se você executar um dos plug-ins ou temas vulneráveis em seu site.

Cada vulnerabilidade terá uma classificação de gravidade Baixa , Média , Alta ou Crítica . A divulgação responsável e o relatório de vulnerabilidades são parte integrante de manter a comunidade do WordPress segura.

Como um dos maiores Relatórios de Vulnerabilidade do WordPress até hoje, compartilhe este post com seus amigos para ajudar a divulgar e tornar o WordPress mais seguro para todos.

Vulnerabilidades do núcleo do WordPress

1. Aviso em todo o site WP

Plug-in: Aviso em todo o site WP

Vulnerabilidade : XSS armazenado autenticado

Remendado na versão : 2.3

Pontuação de gravidade : baixa

2. Indicador de horário comercial

Plugin: Indicador de Horário Comercial

Vulnerabilidade : XSS armazenado autenticado

Remendado na versão : 2.3.5

Pontuação de gravidade : baixa

3. Construtor de páginas em negrito

Plugin: Construtor de páginas em negrito

Vulnerabilidade : injeção de objeto PHP

Remendado na versão : 3.1.6

Pontuação de gravidade : média

4. ShareThis Dashboard para Google Analytics

Plugin: ShareThis Dashboard para Google Analytics

Vulnerabilidade : Scripting Cross-Site Refletido (XSS)

Remendado na versão : 2.5.2

Pontuação de gravidade : alta

5. StoryChief

Plugin: StoryChief

Vulnerabilidade : Scripting Cross-Site Refletido (XSS)

Remendado na versão : 1.0.31

Pontuação de gravidade : alta

Plugin: StoryChief

Vulnerabilidade : Scripts entre sites armazenados e autenticados (XSS)

Remendado na versão : 1.0.31

Pontuação de gravidade : baixa

6. WP LMS

Plugin: WP LMS

Vulnerabilidade : Edição / Criação Arbitrária de Campo de Usuário Não Autenticada

Remendado na versão : 1.1.5

Pontuação de gravidade : média

7. VDZ Google Analytics ou Google Tag Manager / GTM

Plugin: VDZ Google Analytics ou Google Tag Manager / GTM

Vulnerabilidade : XSS armazenado autenticado

Remendado na versão : 1.6.0

Pontuação de gravidade : baixa

Plugin: VDZ Google Analytics ou Google Tag Manager / GTM

Vulnerabilidade : XSS armazenado autenticado

Remendado na versão : 1.4.9

Pontuação de gravidade : baixa

8. Cozido

Plugin: Cooked

Vulnerabilidade : Scripting Cross-Site Refletido Não Autenticado (XSS)

Remendado na versão : 1.7.9.1

Pontuação de gravidade : média

9. Codificador de e-mail - Proteja os endereços de e-mail

Plug-in: codificador de e - mail - proteger endereços de e-mail

Vulnerabilidade : Scripting Cross Site Refletido

Remendado na versão : 2.1.2

Pontuação de gravidade : média

10. Notificações de pedido de alerta de SMS - WooCommerce

Plug-in: notificações de pedido de alerta de SMS - WooCommerce

Vulnerabilidade : script de site cruzado autenticado

Remendado na versão : 3.4.7

Pontuação de gravidade : baixa

11. Funções múltiplas de HM

Plugin: HM Multiple Roles

Vulnerabilidade : Mudança de função arbitrária

Remendado na versão : 1.3

Pontuação de gravidade : crítica

12. WP Personalizar Login

Plugin: WP Personalizar Login

Vulnerabilidade : Scripts entre sites armazenados e autenticados (XSS)

Remendado na versão : nenhuma correção conhecida

Pontuação de gravidade : baixa

13. Gerenciador de Acesso de Direitos do Usuário

Plugin: User Rights Access Manager

Vulnerabilidade : desvio de restrição de acesso

Remendado na versão : nenhuma correção conhecida

Pontuação de gravidade : média

14. Mini programa do site oficial da JiangQie

Plug-in: Mini programa do site oficial da JiangQie

Vulnerabilidade : injeção de SQL autenticada

Remendado na versão : 1.1.1

Pontuação de gravidade : crítica

15. Welcart e-Commerce

Plugin: Welcart e-Commerce

Vulnerabilidade : divulgação de informações não autenticadas

Remendado na versão : 2.2.8

Pontuação de gravidade : alta

Plugin: Welcart e-Commerce

Vulnerabilidade : divulgação de informações do sistema autenticado

Remendado na versão : 2.2.8

Pontuação de gravidade : média

16. Destaque

Plugin: Destaque

Vulnerabilidade : script entre sites armazenados e autenticados

Remendado na versão : 0.9.3

Pontuação de gravidade : baixa

17. Aviso de cookie e banner de consentimento para conformidade com GDPR e CCPA

Plug-in: Cookie Notice & Consent Banner for GDPR & CCPA Compliance

Vulnerabilidade : XSS armazenado autenticado

Remendado na versão : 1.7.2

Pontuação de gravidade : baixa

18. Vagens

Plugin: Pods

Vulnerabilidade : Multiple Authenticated Stored Cross-Site Scripting (XSS)

Remendado na versão : 2.7.29

Pontuação de gravidade : baixa

Vulnerabilidades de tema do WordPress

Uma nota sobre divulgação responsável

Você pode estar se perguntando por que uma vulnerabilidade seria divulgada se ela dá aos hackers uma exploração para atacar. Bem, é muito comum para um pesquisador de segurança encontrar e relatar em particular a vulnerabilidade para o desenvolvedor do software.

Com divulgação responsável , o relatório inicial do pesquisador é feito em particular para os desenvolvedores da empresa proprietária do software, mas com um acordo de que todos os detalhes serão publicados assim que um patch for disponibilizado. Para vulnerabilidades de segurança significativas, pode haver um pequeno atraso na divulgação da vulnerabilidade para dar a mais pessoas tempo para corrigir.

O pesquisador de segurança pode fornecer um prazo para que o desenvolvedor de software responda ao relatório ou forneça um patch. Se este prazo não for cumprido, o pesquisador pode divulgar publicamente a vulnerabilidade para pressionar o desenvolvedor a lançar um patch.

Divulgar publicamente uma vulnerabilidade e aparentemente introduzir uma vulnerabilidade Zero-Day - um tipo de vulnerabilidade que não tem patch e está sendo explorado em estado selvagem - pode parecer contraproducente. Mas, é a única alavanca que um pesquisador tem para pressionar o desenvolvedor a corrigir a vulnerabilidade.

Se um hacker descobrisse a vulnerabilidade, ele poderia usar silenciosamente o Exploit e causar danos ao usuário final (este é você), enquanto o desenvolvedor de software continua contente em deixar a vulnerabilidade sem correção. O Projeto Zero do Google tem diretrizes semelhantes no que diz respeito à divulgação de vulnerabilidades. Eles publicam todos os detalhes da vulnerabilidade após 90 dias, independentemente de a vulnerabilidade ter sido corrigida ou não.

Como proteger seu site WordPress contra plug-ins e temas vulneráveis

Como você pode ver neste relatório, muitos novos plug-ins do WordPress e vulnerabilidades de tema são divulgados a cada semana. Sabemos que pode ser difícil ficar por dentro de cada divulgação de vulnerabilidade relatada, então o plug-in iThemes Security Pro torna mais fácil garantir que seu site não esteja executando um tema, plug-in ou versão central do WordPress com uma vulnerabilidade conhecida.

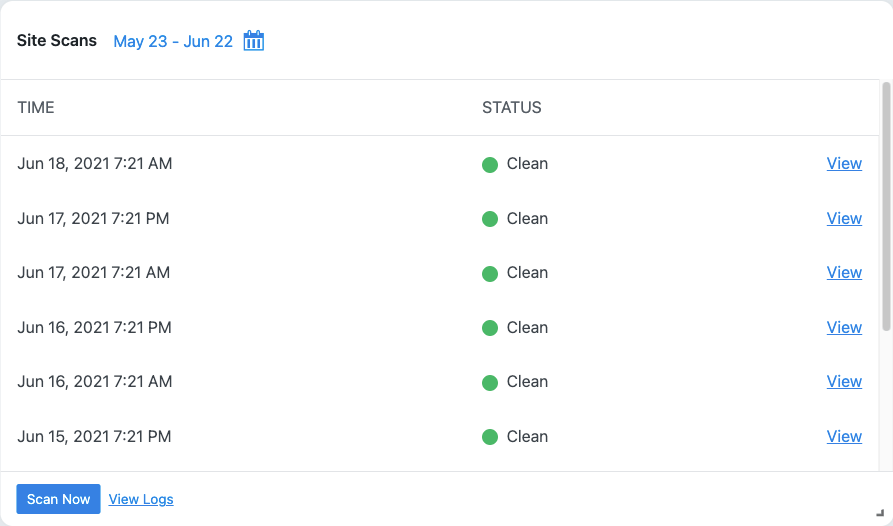

1. Ligue o iThemes Security Pro Site Scanner

O Site Scanner do plug-in iThemes Security Pro verifica o principal motivo pelo qual os sites do WordPress são hackeados: plug-ins desatualizados e temas com vulnerabilidades conhecidas. O Site Scanner verifica se há vulnerabilidades conhecidas em seu site e aplica automaticamente um patch, se houver um disponível.

Para habilitar a Verificação do Site em novas instalações, navegue até a guia Verificação do Site no menu Recursos dentro do plug-in e clique no botão para habilitar a Verificação do Site .

Para acionar uma verificação manual do site, clique no botão Verificar agora no cartão do painel de segurança de verificação do site.

Se o Site Scan detectar uma vulnerabilidade, clique no link da vulnerabilidade para visualizar a página de detalhes.

Na página de vulnerabilidade do Site Scan, você verá se há uma correção disponível para a vulnerabilidade. Se houver um patch disponível, você pode clicar no botão Atualizar plug-in para aplicar a correção em seu site.

2. Ative o gerenciamento de versão

O recurso de gerenciamento de versão no iThemes Security Pro se integra ao Site Scan para proteger o seu site quando o software desatualizado não for atualizado com a rapidez necessária. Mesmo as medidas de segurança mais fortes falharão se você estiver executando um software vulnerável em seu site. Essas configurações ajudam a proteger seu site com opções de atualização para novas versões automaticamente se houver uma vulnerabilidade conhecida e um patch estiver disponível.

Na página Configurações do iThemes Security Pro, navegue até a tela Recursos. Clique na guia Site Check. A partir daqui, use o botão de alternância para habilitar o gerenciamento de versão. Usando a engrenagem de configurações, você pode definir ainda mais configurações, incluindo como deseja que o iThemes Security Pro lide com atualizações para WordPress, plug-ins, temas e proteção adicional.

Certifique-se de selecionar Atualização automática se corrige uma caixa de vulnerabilidade para que o iThemes Security Pro atualize automaticamente um plug-in ou tema se ele corrigir uma vulnerabilidade que foi encontrada pelo Scanner de site.

3. Receba um alerta por e-mail quando o iThemes Security Pro encontrar uma vulnerabilidade conhecida em seu site

Depois de habilitar o Agendamento de verificação de site, vá para as configurações da Central de Notificações do plug-in. Nesta tela, role até a seção Resultados da varredura de site .

Clique na caixa para ativar o e-mail de notificação e, em seguida, clique no botão Salvar configurações .

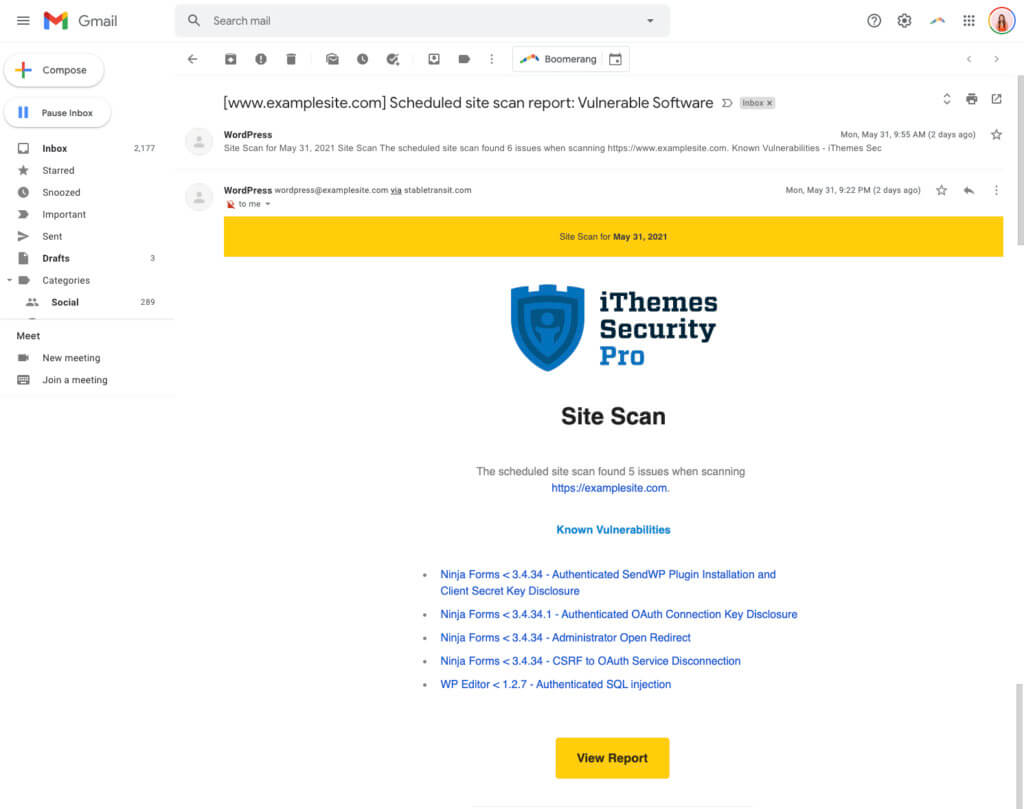

Agora, durante qualquer varredura de site agendada, você receberá um e-mail se o iThemes Security Pro descobrir alguma vulnerabilidade conhecida. O e-mail será parecido com isto.

Obtenha o iThemes Security Pro e descanse um pouco mais fácil esta noite

O iThemes Security Pro, nosso plugin de segurança para WordPress, oferece mais de 50 maneiras de proteger e proteger seu site de vulnerabilidades comuns de segurança do WordPress. Com o WordPress, autenticação de dois fatores, proteção de força bruta, aplicação de senha forte e muito mais, você pode adicionar uma camada extra de segurança ao seu site.

Obtenha o iThemes Security Pro

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.