Resumo de vulnerabilidades do WordPress: dezembro de 2020, parte 1

Publicados: 2020-12-09Novo plugin do WordPress e vulnerabilidades de tema foram divulgados durante a primeira quinzena de dezembro. Este post cobre plugins, temas e vulnerabilidades centrais recentes do WordPress e o que fazer se você executar um dos plug-ins ou temas vulneráveis em seu site.

O Resumo de Vulnerabilidades do WordPress é dividido em três categorias diferentes: núcleo do WordPress, plug-ins do WordPress e temas do WordPress.

Vulnerabilidades do núcleo do WordPress

Nenhuma nova vulnerabilidade principal do WordPress foi divulgada este mês.

No entanto, uma nova versão principal do núcleo do WordPress foi lançada ontem. O WordPress 5.6 inclui vários novos recursos e melhorias, portanto, certifique-se de atualizar.

Vulnerabilidades de plug-ins do WordPress

1. WPJobBoard

As versões do WPJobBoard abaixo de 5.7.0 têm vulnerabilidades de injeção de SQL não autenticada, XSS refletido e XFS.

2. WP Google Map Plugin

As versões do plug-in WP Google Map abaixo de 4.1.4 têm uma vulnerabilidade de injeção SQL autenticada.

3. BuddyPress

Versões do BuddyPress abaixo de 6.4.0 vulnerabilidade de verificação de falta de capacidade.

4. Gerente de eventos

As versões do Gerenciador de eventos abaixo de 5.9.8 têm uma vulnerabilidade de Cross-Site Scripting e SQL Injection.

5. Age Gate

As versões do Age Gate abaixo de 2.13.5 têm uma vulnerabilidade de redirecionamento aberto não autenticado.

6. Canto

Todas as versões do Canto têm uma vulnerabilidade SSRF cega não autenticada.

7. Construtor de Perfil

As versões do Profile Builder abaixo de 3.3.3 têm uma vulnerabilidade Authenticated Blind SQL Injection.

8. Associações pagas Pro

As versões Pro de membros pagos abaixo de 2.5.1 têm uma vulnerabilidade de script entre sites autenticados.

9. Postagem do portfólio Themify

Versões do Themify Portfolio Post abaixo de 1.1.6 uma vulnerabilidade de script entre sites armazenados autenticados.

10. Easy WP SMTP

As versões do Easy WP SMTP abaixo de 1.4.3 têm uma vulnerabilidade Debug Log Disclosure.

Vulnerabilidades de tema do WordPress

1. Wibar

As versões do Wibar abaixo de 1.2.1 têm uma vulnerabilidade de script entre sites armazenados autenticados.

Dezembro Dica de segurança: Por que você precisa de um usuário universal para obter suporte

Sempre que você cria um novo usuário em seu site, está adicionando outro ponto de entrada que um hacker pode explorar. Mas provavelmente haverá momentos em que você precisará de alguma ajuda externa para o seu site, como quando você está procurando suporte ou depois de contratar um prestador de serviços independente. Você precisa de uma maneira segura de adicionar acesso de administrador temporário ao seu site.

Conceder acesso externo ao seu site: suas opções típicas ruins

Normalmente, você tem duas opções para fornecer acesso externo ao seu site…. e nenhum deles é ótimo .

1. Compartilhe suas credenciais de usuário administrador

Sua primeira e pior opção é compartilhar o nome de usuário e a senha do usuário administrador do WordPress.

Por que compartilhar suas credenciais de administrador é uma ideia terrível

- Segurança reduzida - se você compartilhar suas credenciais de usuário, terá que desabilitar a autenticação de dois fatores para permitir que a pessoa que está usando suas credenciais faça o login. O Google compartilhou em seu blog que o uso de autenticação de dois fatores, ou verificação em duas etapas, pode impedir 100% dos ataques automatizados de bots. Desativar a autenticação de dois fatores, mesmo por um curto período de tempo, reduz drasticamente a segurança do seu site.

- Inconveniente - O compartilhamento de suas credenciais exige que você altere sua senha. Se você se esquecer de alterar sua senha, há uma ou mais pessoas que têm acesso de administrador ao seu site sempre que quiserem.

2. Crie um usuário separado para o técnico de suporte

Embora criar um novo usuário administrador para o especialista de suporte seja melhor do que compartilhar suas credenciais de administrador, ainda não é ótimo.

Por que criar um usuário para a tecnologia de suporte é terrível

- Vulnerabilidade aumentada - Criar um novo usuário administrador adiciona outro ponto de entrada que pode ser explorado. Se você não tiver uma política de senha em vigor, o técnico de suporte pode escolher uma senha fraca, tornando seu login do WordPress mais vulnerável a ataques.

- Inconveniente - Passar pelo processo de configuração de um novo usuário sempre que precisar de ajuda externa é demorado. Você deve criar o novo usuário e, em seguida, lembrar-se de excluí-lo quando ele não precisar mais de acesso ao seu site. É uma prática recomendada de segurança do WordPress remover todos os usuários não utilizados do seu site.

Conceder acesso externo ao seu site: a melhor maneira

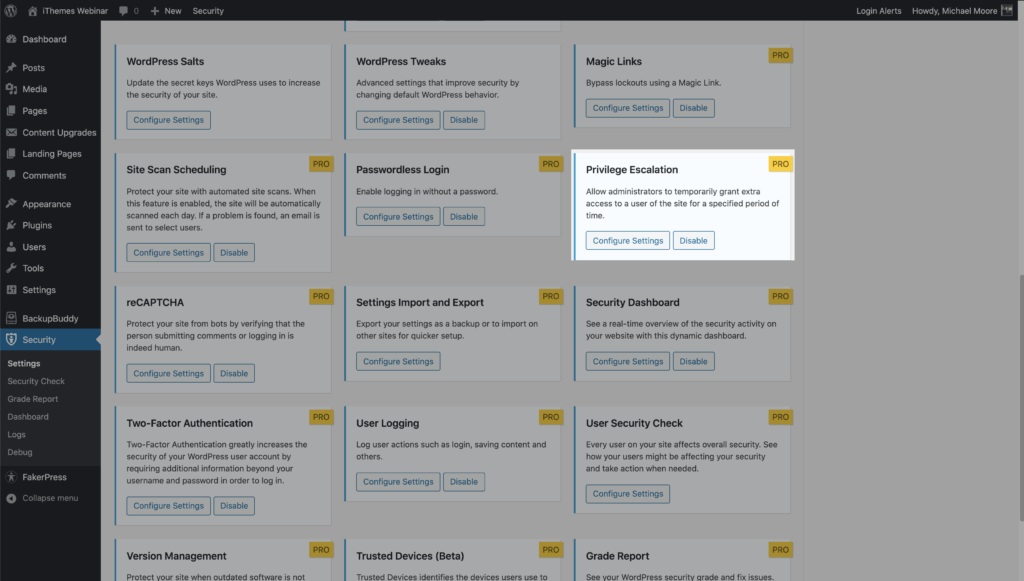

O recurso de escalonamento de privilégios do iThemes Security Pro permite conceder a um usuário recursos extras temporariamente.

O escalonamento de privilégios torna fácil e seguro criar um usuário universal que você pode fornecer a qualquer desenvolvedor externo ou técnico de suporte que precise de acesso temporário ao seu site.

Com o Privilege Escalation, você pode criar um novo usuário e chamá-lo de Suporte e atribuir a ele a função de usuário Assinante. Na próxima vez que você precisar fornecer acesso temporário ao seu site, poderá transferir o usuário do Suporte de assinante para administrador. Veremos como fazer isso mais tarde na postagem, mas primeiro, vamos falar sobre por que o Privilege Escalation é a melhor maneira de conceder acesso ao seu site.

Por que o escalonamento de privilégios é melhor

- Fácil - você não precisa criar um novo usuário sempre que precisar conceder acesso ao seu site.

- Automático - O escalonamento de privilégios dura apenas 24 horas. Após 24 horas, o usuário perde automaticamente todos os privilégios adicionais. Você não precisa se lembrar de remover usuários ou alterar qualquer senha.

- Sem sacrifício na segurança - você ainda pode exigir que esse usuário de suporte universal use o método de e-mail de dois fatores para fazer o login, o que significa que você tem o mesmo nível de segurança que tem com seus outros usuários administradores. Como a função real do usuário é um assinante, você não corre nenhum risco real de deixá-lo em seu site.

Como usar o escalonamento de privilégios no iThemes Security Pro

Para começar, ative o escalonamento de privilégios na página principal das configurações de segurança.

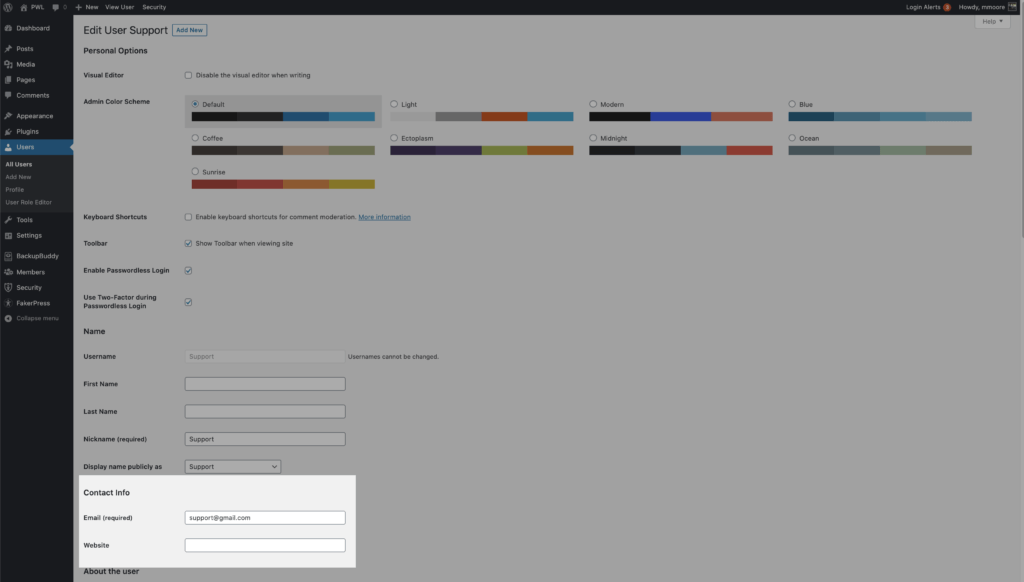

Você pode criar um novo usuário e chamá-lo de Suporte e atribuir a ele a função de usuário Assinante. Na próxima vez que você precisar fornecer acesso temporário ao seu site, navegue até a página de perfil do usuário do suporte.

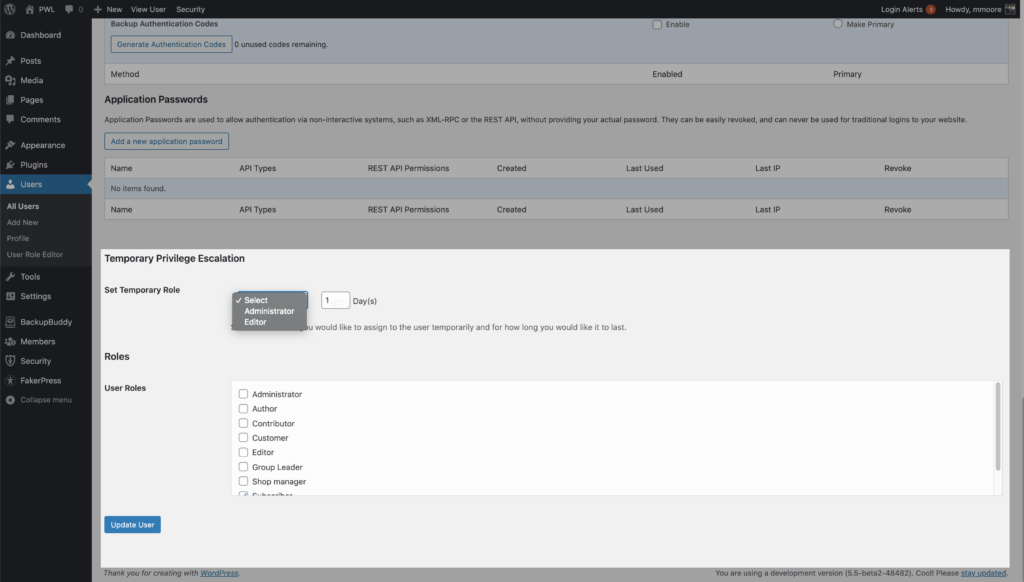

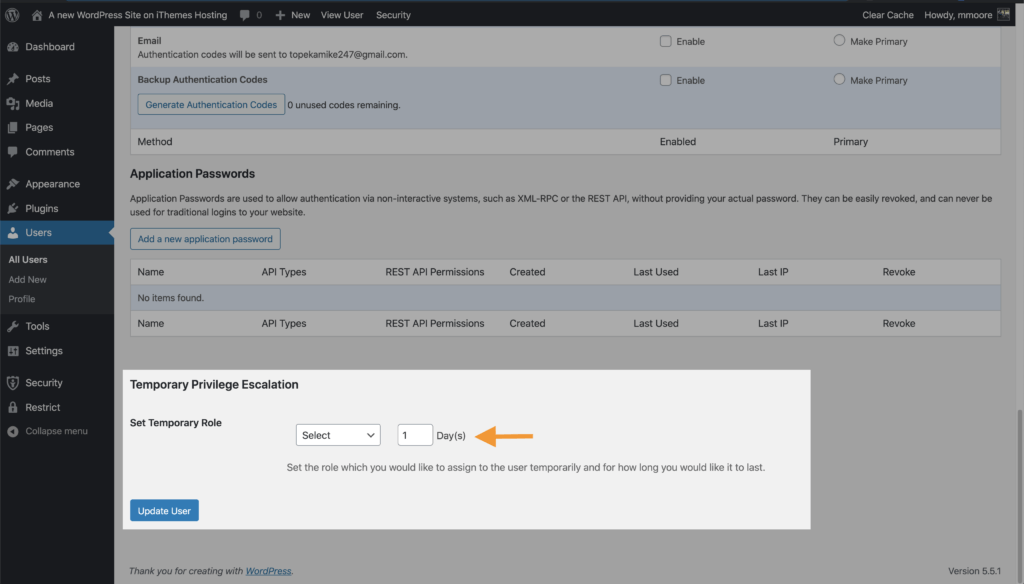

Atualize o endereço de e-mail para permitir que o funcionário externo do suporte solicite uma nova senha. Em seguida, role para baixo até ver as configurações de escalonamento de privilégio temporário. Clique no botão de alternância Definir função temporária e selecione Admin. O usuário agora terá acesso de administrador pelas próximas 24 horas.

Se eles não precisarem das 24 horas completas, você pode revogar o escalonamento de privilégios na página de perfil do usuário. Se precisar de mais de 24 horas, você pode definir o número exato de dias necessários no campo Dias .

Veja como funciona

Um plug-in de segurança do WordPress pode ajudar a proteger seu site

O iThemes Security Pro, nosso plugin de segurança para WordPress, oferece mais de 50 maneiras de proteger e proteger seu site de vulnerabilidades comuns de segurança do WordPress. Com o WordPress, autenticação de dois fatores, proteção de força bruta, aplicação de senha forte e muito mais, você pode adicionar uma camada extra de segurança ao seu site.

Obtenha o iThemes Security Pro

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.