Informe de vulnerabilidad de WordPress: agosto de 2021, parte 4

Publicado: 2021-08-25Los complementos y temas vulnerables son la razón número 1 por la que los sitios web de WordPress son pirateados. El Informe de vulnerabilidad de WordPress semanal impulsado por WPScan cubre las vulnerabilidades principales, el tema y el complemento de WordPress reciente, y qué hacer si ejecuta uno de los complementos o temas vulnerables en su sitio web.

Cada vulnerabilidad tendrá una clasificación de gravedad de Baja , Media , Alta o Crítica . La divulgación responsable y la notificación de vulnerabilidades es una parte integral para mantener segura la comunidad de WordPress.

Como uno de los informes de vulnerabilidad de WordPress más grandes hasta la fecha, comparta esta publicación con sus amigos para ayudar a correr la voz y hacer que WordPress sea más seguro para todos.

Vulnerabilidades del núcleo de WordPress

Vulnerabilidades de los complementos de WordPress

En esta sección, se han revelado las últimas vulnerabilidades de los complementos de WordPress. Cada lista de complementos incluye el tipo de vulnerabilidad, el número de versión si se parcheó y la clasificación de gravedad.

1. rucy

Complemento : rucy

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Gravedad : media

2. WP-Backgrounds Lite

Complemento: WP-Backgrounds Lite

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

3. Pregunta de seguridad de WP

Complemento: Pregunta de seguridad de WP

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

4. Event Espresso 4 Decaf - Registro de eventos Entradas para eventos

Complemento : WEvent Espresso 4 Decaf - Registro de eventos Entradas para eventos

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

5. Galería de fotos de WordPress - Galería de imágenes

Complemento: Galería de fotos de WordPress - Galería de imágenes

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

6. Opal Estate

Complemento: Opal Estate

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

7. Sincronizar con Etsy Marketplace desde WooCommerce

Complemento: sincronización con Etsy Marketplace desde WooCommerce

Vulnerabilidad : RCSRF Bypass

Parcheado en la versión : 3.3.2

Puntuación de gravedad : media

8. Cuadrícula de RAYOS

Complemento: RAYS Grid

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

9. Vender medios

Complemento: Sell Media

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

10. Comercio electrónico simple

Complemento: comercio electrónico simple

Vulnerabilidad : Carga de archivos arbitraria

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : crítica

11. Cursos WP LMS

Complemento: WP Courses LMS

Vulnerabilidad : XSS almacenado autenticado a través del código incrustado de video

Parcheado en la versión : 2.0.44

Puntuación de gravedad : baja

Complemento: WP Courses LMS

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 2.0.44

Puntuación de gravedad : alta

12. Marcador CBX y favorito

Complemento: marcador CBX y favorito

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 1.6.9

Puntuación de gravedad : alta

13. Afterpay Gateway para WooCommerce

Complemento : Afterpay Gateway para WooCommerce

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 3.2.1

Puntuación de gravedad : alta

14. Enlaces de Amazon Auto

Complemento: Amazon Auto Links

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 4.6.20

Puntuación de gravedad : alta

15. Publicar carrusel

Complemento: Post Carousel

Vulnerabilidad : llamadas AJAX no autorizadas

Parcheado en la versión : 2.3.5

Puntuación de gravedad : media

16. Feed de publicaciones sociales de Smash Balloon

Complemento: Smash Balloon Social Post Feed

Vulnerabilidad : XSS almacenado no autenticado

Parcheado en la versión : 2.19.2

Puntuación de gravedad : crítica

17. Detener la enumeración de usuarios

Complemento: detener la enumeración de usuarios

Vulnerabilidad : derivación de API REST

Parcheado en la versión : 1.3.9

Puntuación de gravedad : media

18. Banderas de la barra de idioma

Complemento: Banderas de la barra de idioma

Vulnerabilidad : CSRF a XSS almacenado

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

19. Correo electrónico de artillería

Complemento: Artillería de correo electrónico

Vulnerabilidad : CSRF a XSS almacenado

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

Complemento: Artillería de correo electrónico

Vulnerabilidad : múltiples secuencias de comandos entre sitios reflejadas

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

Complemento: Artillería de correo electrónico

Vulnerabilidad : múltiples inyecciones de SQL autenticado

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

Complemento: Artillería de correo electrónico

Vulnerabilidad : Carga de archivos arbitraria

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

20. SEOPress 5.0.0

Complemento : SEOPress 5.0.0

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : 5.0.4

Puntuación de gravedad : media

21. Gerente de Proyectos y Documentos de SP

Complemento: SP Project & Document Manager

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 4.26

Puntuación de gravedad : alta

Complemento: SP Project & Document Manager

Vulnerabilidad : carga de shell autenticado

Parcheado en la versión : 4.22

Puntuación de gravedad : media

22. Sistema avanzado de tickets de WordPress

Complemento: Sistema avanzado de tickets de WordPress

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : 1.0.64

Puntuación de gravedad : baja

23. Solicitud de cotización de WPHEKA

Complemento : Solicitud de cotización de WPHEKA

Vulnerabilidad : derivación de CSRF

Parcheado en la versión : 1.3

Puntuación de gravedad : media

24. WAll 404 Redirigir a la página de inicio

Complemento: todos los 404 redireccionan a la página de inicio

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : 2.1

Puntuación de gravedad : baja

25. Visor de archivos

Complemento : Visor de archivos

Vulnerabilidad : carga / eliminación arbitraria de archivos a través de CSRF

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : crítica

26. Comercio electrónico de compras

Complemento : comercio electrónico Shopp

Vulnerabilidad : Carga de archivos arbitraria no autenticada

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : crítica

27. Calendario de conciertos de MF

Complemento: Calendario de conciertos MF

Vulnerabilidad : Scripts reflejados entre sitios (XSS)

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

28. BuddyPress

Complemento: BuddyPress

Vulnerabilidad : divulgación de la clave de activación

Parcheado en la versión : 9.1.1

Puntuación de gravedad : media

Complemento: BuddyPress

Vulnerabilidad : inyecciones de SQL

Parcheado en la versión : 9.1.1

Puntuación de gravedad : alta

29. Jock en el aire ahora

Complemento: Jock en el aire ahora

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : 5.6.3

Puntuación de gravedad : baja

Complemento: Jock en el aire ahora

Vulnerabilidad : Actualización de la configuración del complemento arbitrario a través de CSRF

Parcheado en la versión : 5.6.2

Puntuación de gravedad : media

Complemento: Jock en el aire ahora

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 5.6.2

Puntuación de gravedad : alta

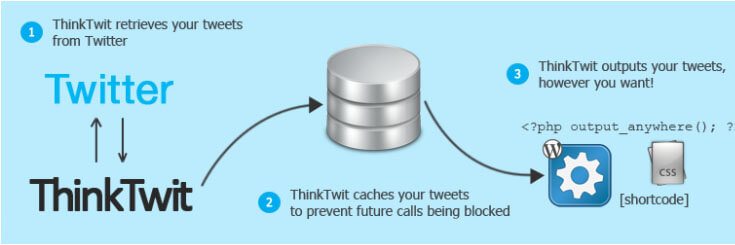

30. ThinkTwit

Complemento : ThinkTwit

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : 1.7.1

Puntuación de gravedad : baja

31. Carrito de compras y tienda de comercio electrónico

Complemento: carrito de compras y tienda de comercio electrónico

Vulnerabilidad : CSRF a secuencias de comandos almacenadas entre sitios

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

32. Gutenslider

Complemento : Gutenslider

Vulnerabilidad : Colaborador + XSS almacenado

Parcheado en la versión : 5.2.0

Puntuación de gravedad : media

33. Vista previa de enlace visual

Complemento: Vista previa de enlace visual

Vulnerabilidad : llamadas AJAX no autorizadas

Parcheado en la versión : 2.2.3

Puntuación de gravedad : media

34. Imprimir mi blog

Complemento: Imprimir mi blog

Vulnerabilidad : desactivación del complemento a través de CSRF

Parcheado en la versión : 3.4.2

Puntuación de gravedad : media

35. Encabezado de bienvenida

Complemento: encabezado de bienvenida

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : 1.20.8

Puntuación de gravedad : baja

36. youForms para WordPress

Complemento : youForms para WordPress

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

37. Calendario de disponibilidad

Complemento: Calendario de disponibilidad

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

Complemento: Calendario de disponibilidad

Vulnerabilidad : inyección de SQL autenticado

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : alta

38. WP Mapa Politico Espana

Complemento: WP Mapa Politico Espana

Vulnerabilidad : XSS almacenado autenticado

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

39. Widget Alojapro

Complemento : Alojapro Widget

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

40. Tú Shang

Complemento: You Shang

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

41. Diálogo WP

Complemento: cuadro de diálogo WP

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : baja

42. Done con QRCode

Complemento: Donar con QRCode

Vulnerabilidad : Suscriptor + Scripting entre sitios almacenados

Parcheado en la versión : Sin solución conocida

Puntuación de gravedad : media

43. Menú WP Mobile

Complemento: Titan Framework - Menú WP Mobile

Vulnerabilidad : Scripts reflejados entre sitios (XSS)

Parcheado en la versión : 2.8.2.3

Puntuación de gravedad : alta

44. Formulario de contacto 7 de W3SCloud para Zoho CRM

Complemento: Titan Framework - Formulario de contacto 7 de W3SCloud para Zoho CRM

Vulnerabilidad : Scripts reflejados entre sitios (XSS)

Parcheado en la versión : 2.1.0

Puntuación de gravedad : alta

45. Inicio de sesión y panel personalizados de Erident

Complemento : Inicio de sesión y panel personalizados de Erident

Vulnerabilidad : secuencias de comandos entre sitios almacenadas y autenticadas (XSS)

Parcheado en la versión : 3.5.9

Puntuación de gravedad : baja

46. WP Cerber Security

Complemento: WP Cerber Security

Vulnerabilidad : Bypass de protección Rest-API

Parcheado en la versión : 8.9.3

Puntuación de gravedad : media

Complemento: WP Cerber Security

Vulnerabilidad : Omisión de autenticación 2FA

Parcheado en la versión : 8.9.3

Puntuación de gravedad : media

47. Portafolio de fotografías de Flagallery

Complemento : Portafolio de fotografías de Flagallery

Vulnerabilidad : divulgación de ruta completa

Parcheado en la versión : 4.25

Puntuación de gravedad : media

48. GRAND Galería de álbumes flash

Complemento: GRAND Galería de álbumes Flash

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 1.67

Puntuación de gravedad : alta

Complemento: GRAND Flash Album Gallery 0.55

Vulnerabilidad : lib / hitcounter.php pid Parameter SQL Injection

Parcheado en la versión : 0.60

Puntuación de gravedad :

Complemento: GRAND Galería de álbumes Flash

Vulnerabilidad : Scripting Cross-Site reflejado a través del parámetro de piel wp-admin / admin.php

Parcheado en la versión : 1.76

Puntuación de gravedad : alta

Complemento: GRAND Flash Album Gallery 1.9.0 y 2.0.0

Vulnerabilidad : múltiples vulnerabilidades

Parcheado en la versión : 2.10

Puntuación de gravedad :

49. Videollamadas de 2 vías y chat aleatorio

Complemento : videollamadas de 2 vías y chat aleatorio

Vulnerabilidad : secuencias de comandos entre sitios reflejadas

Parcheado en la versión : 5.2.8

Puntuación de gravedad : alta

Vulnerabilidades del tema de WordPress

Una nota sobre divulgación responsable

Quizás se pregunte por qué se revelaría una vulnerabilidad si les da a los piratas informáticos un exploit para atacar. Bueno, es muy común que un investigador de seguridad encuentre e informe de forma privada la vulnerabilidad al desarrollador de software.

Con la divulgación responsable , el informe inicial del investigador se realiza de forma privada a los desarrolladores de la empresa propietaria del software, pero con el acuerdo de que los detalles completos se publicarán una vez que se haya puesto a disposición un parche. En el caso de vulnerabilidades de seguridad importantes, puede haber un ligero retraso en la divulgación de la vulnerabilidad para que más personas tengan tiempo de parchear.

El investigador de seguridad puede proporcionar una fecha límite para que el desarrollador de software responda al informe o proporcione un parche. Si no se cumple este plazo, el investigador puede revelar públicamente la vulnerabilidad para presionar al desarrollador para que emita un parche.

Revelar públicamente una vulnerabilidad y aparentemente introducir una vulnerabilidad de día cero, un tipo de vulnerabilidad que no tiene parche y está siendo explotada en la naturaleza, puede parecer contraproducente. Pero es la única ventaja que tiene un investigador para presionar al desarrollador para que parchee la vulnerabilidad.

Si un pirata informático descubriera la vulnerabilidad, podría usar el Exploit silenciosamente y causar daño al usuario final (este es usted), mientras que el desarrollador de software sigue contento con dejar la vulnerabilidad sin parchear. Project Zero de Google tiene pautas similares cuando se trata de revelar vulnerabilidades. Publican los detalles completos de la vulnerabilidad después de 90 días, independientemente de que se haya parcheado o no.

Cómo proteger su sitio web de WordPress de complementos y temas vulnerables

Como puede ver en este informe, cada semana se revelan muchas vulnerabilidades de temas y complementos de WordPress nuevos. Sabemos que puede ser difícil estar al tanto de todas las divulgaciones de vulnerabilidades reportadas, por lo que el complemento iThemes Security Pro hace que sea fácil asegurarse de que su sitio no esté ejecutando un tema, complemento o versión principal de WordPress con una vulnerabilidad conocida.

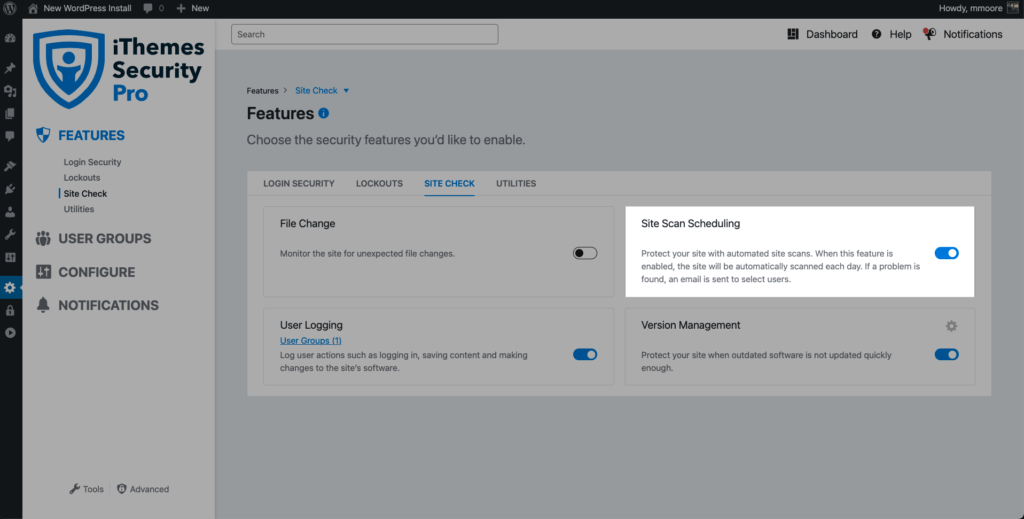

1. Encienda el escáner de sitios de iThemes Security Pro

El Site Scanner del complemento iThemes Security Pro analiza la razón número 1 por la que los sitios de WordPress son pirateados: complementos y temas obsoletos con vulnerabilidades conocidas. Site Scanner comprueba su sitio en busca de vulnerabilidades conocidas y aplica automáticamente un parche si hay alguno disponible.

Para habilitar el escaneo del sitio en nuevas instalaciones, navegue a la pestaña Verificación del sitio en el menú Funciones dentro del complemento y haga clic en la palanca para habilitar el escaneo del sitio .

Para activar un escaneo del sitio manual, haga clic en el botón Escanear ahora en la tarjeta del panel de control de seguridad del escaneo del sitio.

Si Site Scan detecta una vulnerabilidad, haga clic en el enlace de la vulnerabilidad para ver la página de detalles.

En la página de vulnerabilidades de Site Scan, verá si hay una solución disponible para la vulnerabilidad. Si hay un parche disponible, puede hacer clic en el botón Actualizar complemento para aplicar la corrección en su sitio web.

2. Active la administración de versiones para actualizar automáticamente si corrige la vulnerabilidad.

La función de administración de versiones en iThemes Security Pro se integra con Site Scan para proteger su sitio cuando el software desactualizado no se actualiza con la suficiente rapidez. Incluso las medidas de seguridad más estrictas fallarán si ejecuta software vulnerable en su sitio web. Esta configuración ayuda a proteger su sitio con opciones para actualizar a nuevas versiones automáticamente si existe una vulnerabilidad conocida y hay un parche disponible.

Desde la página Configuración en iThemes Security Pro, navegue hasta la pantalla Funciones. Haga clic en la pestaña Verificación del sitio. Desde aquí, use el interruptor para habilitar la Gestión de versiones. Con el equipo de configuración, puede configurar aún más configuraciones, incluida la forma en que desea que iThemes Security Pro maneje las actualizaciones de WordPress, los complementos, los temas y la protección adicional.

Asegúrese de seleccionar la actualización automática si se soluciona un cuadro de vulnerabilidad para que iThemes Security Pro se actualizará automáticamente un plugin o tema si se corrige una vulnerabilidad que fue encontrada por el explorador web.

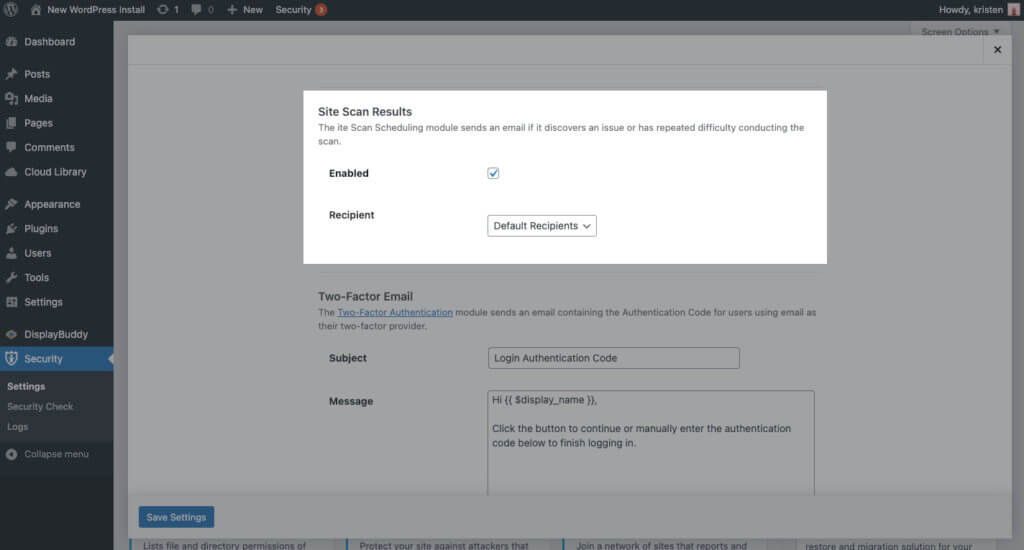

3. Reciba una alerta por correo electrónico cuando iThemes Security Pro encuentre una vulnerabilidad conocida en su sitio

Una vez que haya habilitado la Programación de escaneo del sitio, diríjase a la configuración del Centro de notificaciones del complemento. En esta pantalla, desplácese hasta la sección Resultados del análisis del sitio .

Haga clic en la casilla para habilitar el correo electrónico de notificación y luego haga clic en el botón Guardar configuración .

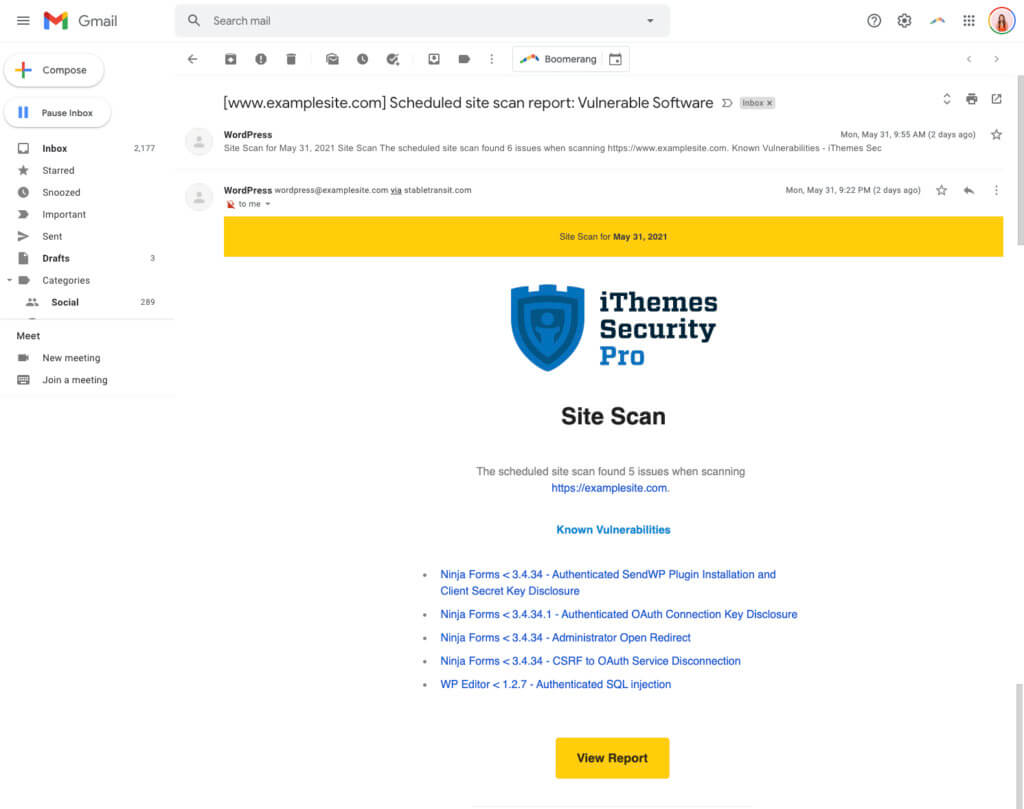

Ahora, durante cualquier escaneo programado del sitio, recibirá un correo electrónico si iThemes Security Pro descubre alguna vulnerabilidad conocida. El correo electrónico se verá así.

Obtén iThemes Security Pro y descansa un poco más tranquilo esta noche

iThemes Security Pro, nuestro complemento de seguridad de WordPress, ofrece más de 50 formas de asegurar y proteger su sitio web de las vulnerabilidades de seguridad comunes de WordPress. Con WordPress, autenticación de dos factores, protección de fuerza bruta, aplicación de contraseña sólida y más, puede agregar capas adicionales de seguridad a su sitio web.

Obtén iThemes Security Pro

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.