WordPress-Schwachstellenbericht: August 2021, Teil 4

Veröffentlicht: 2021-08-25Anfällige Plugins und Themes sind der Hauptgrund, warum WordPress-Websites gehackt werden. Der wöchentliche WordPress Vulnerability Report powered by WPScan behandelt aktuelle WordPress-Plugins, Themes und Kern-Schwachstellen und was zu tun ist, wenn Sie eines der anfälligen Plugins oder Themes auf Ihrer Website ausführen.

Jede Schwachstelle hat eine Schweregradbewertung von Niedrig , Mittel , Hoch oder Kritisch . Die verantwortungsvolle Offenlegung und Meldung von Schwachstellen ist ein wesentlicher Bestandteil der Sicherheit der WordPress-Community.

Teilen Sie diesen Beitrag als einen der bisher größten WordPress-Schwachstellenberichte mit Ihren Freunden, um die Nachricht zu verbreiten und WordPress für alle sicherer zu machen.

WordPress Core-Schwachstellen

Schwachstellen im WordPress-Plugin

In diesem Abschnitt wurden die neuesten Schwachstellen des WordPress-Plugins offengelegt. Jede Plugin-Auflistung enthält die Art der Schwachstelle, die Versionsnummer, falls gepatcht, und die Bewertung des Schweregrads.

1. rucy

Plugin: rucy

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Schweregrad : Mittel

2. WP-Hintergründe Lite

Plugin: WP-Backgrounds Lite

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

3. WP-Sicherheitsfrage

Plugin: WP-Sicherheitsfrage

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

4. Event Espresso 4 Decaf – Event-Registrierung Event-Ticketing

Plugin: WEvent Espresso 4 Decaf – Event-Registrierung Event-Ticketing

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

5. WordPress-Fotogalerie – Bildergalerie

Plugin: WordPress Fotogalerie – Bildergalerie

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

6. Opal-Anwesen

Plugin: Opal Estate

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

7. Synchronisierung mit Etsy Marketplace von WooCommerce

Plugin: Synchronisierung mit Etsy Marketplace von WooCommerce

Sicherheitslücke : RCSRF-Bypass

Gepatcht in Version : 3.3.2

Score Schweregrad: Mittel

8. STRAHLEN-Gitter

Plugin: RAYS Grid

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

9. Medien verkaufen

Plugin: Medien verkaufen

Sicherheitslücke : CSRF-Bypass

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

10. Einfacher E-Commerce

Plugin: Einfacher eCommerce

Sicherheitslücke : Willkürlicher Datei-Upload

In Version gepatcht : Kein Fix bekannt

Severity Score: Kritisch

11. WP-Kurse LMS

Plugin: WP-Kurse LMS

Sicherheitslücke : Authentifiziertes gespeichertes XSS über Video-Einbettungscode

Gepatcht in Version : 2.0.44

Ergebnis Schweregrad: Niedrig

Plugin: WP-Kurse LMS

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 2.0.44

Ergebnis Schweregrad: Hoch

12. CBX-Lesezeichen & Favorit

Plugin: CBX Lesezeichen & Favorit

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 1.6.9

Ergebnis Schweregrad: Hoch

13. Afterpay Gateway für WooCommerce

Plugin: Afterpay Gateway für WooCommerce

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 3.2.1

Ergebnis Schweregrad: Hoch

14. Amazon Auto-Links

Plugin: Amazon Auto Links

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 4.6.20

Ergebnis Schweregrad: Hoch

15. Postkarussell

Plugin: Postkarussell

Sicherheitslücke : Nicht autorisierte AJAX-Aufrufe

Gepatcht in Version : 2.3.5

Score Schweregrad: Mittel

16. Smash Balloon Social Post Feed

Plugin: Smash Balloon Social Post Feed

Sicherheitslücke : Nicht authentifiziertes gespeichertes XSS

Gepatcht in Version : 2.19.2

Severity Score: Kritisch

17. Stoppen Sie die Benutzeraufzählung

Plugin: Benutzeraufzählung stoppen

Sicherheitslücke : REST API Bypass

Gepatcht in Version : 1.3.9

Score Schweregrad: Mittel

18. Sprachleistenflaggen

Plugin: Flags der Sprachleiste

Sicherheitslücke : CSRF zu gespeichertem XSS

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

19. E-Mail-Artillerie

Plugin: E-Mail-Artillerie

Sicherheitslücke : CSRF zu gespeichertem XSS

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

Plugin: E-Mail-Artillerie

Sicherheitslücke : Mehrfach reflektiertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

Plugin: E-Mail-Artillerie

Sicherheitslücke : Mehrere authentifizierte SQL-Injections

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

Plugin: E-Mail-Artillerie

Sicherheitslücke : Willkürlicher Datei-Upload

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

20. SEOPress 5.0.0

Plugin: SEOPress 5.0.0

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

Gepatcht in Version : 5.0.4

Score Schweregrad: Mittel

21. SP-Projekt- und Dokumentenmanager

Plugin: SP Projekt- und Dokumentenmanager

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 4.26

Ergebnis Schweregrad: Hoch

Plugin: SP Projekt- und Dokumentenmanager

Sicherheitslücke : Authentifizierter Shell-Upload

Gepatcht in Version : 4.22

Score Schweregrad: Mittel

22. WordPress Advanced Ticket System

Plugin: WordPress Advanced Ticket System

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

Gepatcht in Version : 1.0.64

Ergebnis Schweregrad: Niedrig

23. WPHEKA Angebotsanfrage

Plugin: WPHEKA Angebotsanfrage

Sicherheitslücke : CSRF-Bypass

Gepatcht in Version : 1.3

Score Schweregrad: Mittel

24. Wall 404 Weiterleitung zur Homepage

Plugin: Alle 404 Weiterleitung zur Homepage

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

Gepatcht in Version : 2.1

Ergebnis Schweregrad: Niedrig

25. Dateibetrachter

Plugin: Dateibetrachter

Sicherheitslücke : Willkürliches Hochladen/Löschen von Dateien über CSRF

In Version gepatcht : Kein Fix bekannt

Severity Score: Kritisch

26. Shoppen Sie eCommerce

Plugin: Shopp eCommerce

Sicherheitslücke : Nicht authentifizierter willkürlicher Datei-Upload

In Version gepatcht : Kein Fix bekannt

Severity Score: Kritisch

27. MF-Gig-Kalender

Plugin: MF-Gig-Kalender

Sicherheitslücke : Reflected Cross-Site Scripting (XSS)

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

28. BuddyPress

Plugin: BuddyPress

Sicherheitslücke : Offenlegung des Aktivierungsschlüssels

Gepatcht in Version : 9.1.1

Score Schweregrad: Mittel

Plugin: BuddyPress

Sicherheitslücke : SQL-Injections

Gepatcht in Version : 9.1.1

Ergebnis Schweregrad: Hoch

29. Jock on air jetzt

Plugin: Jock on air jetzt

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

Gepatcht in Version : 5.6.3

Ergebnis Schweregrad: Niedrig

Plugin: Jock on air jetzt

Sicherheitslücke : Update der Einstellungen des willkürlichen Plugins über CSRF

Gepatcht in Version : 5.6.2

Score Schweregrad: Mittel

Plugin: Jock on air jetzt

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 5.6.2

Ergebnis Schweregrad: Hoch

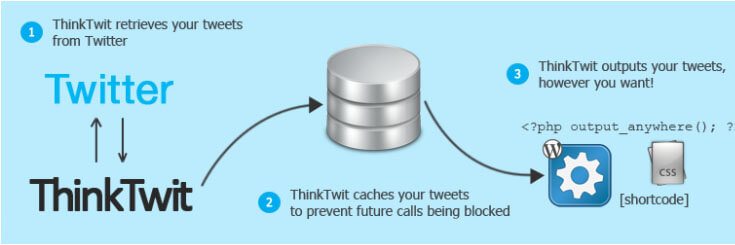

30. ThinkTwit

Plugin: ThinkTwit

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

Gepatcht in Version : 1.7.1

Ergebnis Schweregrad: Niedrig

31. Warenkorb & E-Commerce-Shop

Plugin: Warenkorb & E-Commerce-Shop

Sicherheitslücke : CSRF zu gespeichertem Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

32. Gutenslider

Plugin: Gutenslider

Sicherheitslücke : Contributor+ Stored XSS

Gepatcht in Version : 5.2.0

Score Schweregrad: Mittel

33. Visuelle Link-Vorschau

Plugin: Visuelle Link-Vorschau

Sicherheitslücke : Nicht autorisierte AJAX-Aufrufe

Gepatcht in Version : 2.2.3

Score Schweregrad: Mittel

34. Meinen Blog drucken

Plugin: Meinen Blog drucken

Sicherheitslücke : Plugin-Deaktivierung über CSRF

Gepatcht in Version : 3.4.2

Score Schweregrad: Mittel

35. Splash-Header

Plugin: Splash-Header

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

Gepatcht in Version : 1.20.8

Ergebnis Schweregrad: Niedrig

36. youForms für WordPress

Plugin: youForms für WordPress

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

37. Verfügbarkeitskalender

Plugin: Verfügbarkeitskalender

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

Plugin: Verfügbarkeitskalender

Sicherheitslücke : Authentifizierte SQL-Injection

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Hoch

38. WP Mapa Politico Espana

Plugin: WP Mapa Politico Espana

Sicherheitslücke : Authentifiziertes gespeichertes XSS

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

39. Alojapro-Widget

Plugin: Alojapro-Widget

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

40. Du Shang

Plugin: Du Shang

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

41. WP-Dialog

Plugin: WP-Dialog

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Ergebnis Schweregrad: Niedrig

42. Spenden Sie mit QRCode

Plugin: Spenden mit QRCode

Sicherheitslücke : Abonnenten+ Gespeichertes Cross-Site-Scripting

In Version gepatcht : Kein Fix bekannt

Score Schweregrad: Mittel

43. WP Mobile-Menü

Plugin: Titan Framework – WP Mobile Menü

Sicherheitslücke : Reflected Cross-Site Scripting (XSS)

Gepatcht in Version : 2.8.2.3

Ergebnis Schweregrad: Hoch

44. W3SCloud-Kontaktformular 7 an Zoho CRM

Plugin: Titan Framework – W3SCloud Kontaktformular 7 zu Zoho CRM

Sicherheitslücke : Reflected Cross-Site Scripting (XSS)

Gepatcht in Version : 2.1.0

Ergebnis Schweregrad: Hoch

45. Erident Custom Login und Dashboard

Plugin: Erident Custom Login und Dashboard

Sicherheitslücke : Authentifiziertes gespeichertes Cross-Site-Scripting (XSS)

Gepatcht in Version : 3.5.9

Ergebnis Schweregrad: Niedrig

46. WP Cerber-Sicherheit

Plugin: WP Cerber Security

Sicherheitslücke : Rest-API-Schutzumgehung

Gepatcht in Version : 8.9.3

Score Schweregrad: Mittel

Plugin: WP Cerber Security

Sicherheitslücke : 2FA-Authentifizierungs-Bypass

Gepatcht in Version : 8.9.3

Score Schweregrad: Mittel

47. Flagallery-Fotoportfolio

Plugin: Flagallery-Fotoportfolio

Sicherheitslücke : Offenlegung des vollständigen Pfads

Gepatcht in Version : 4.25

Score Schweregrad: Mittel

48. GRAND Flash-Album-Galerie

Plugin: GRAND Flash Album Galerie

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

In Version gepatcht: 1,67

Ergebnis Schweregrad: Hoch

Plugin: GRAND Flash Album Galerie 0.55

Sicherheitslücke : lib/hitcounter.php pid Parameter SQL Injection

Gepatcht in Version : 0.60

Severity Score:

Plugin: GRAND Flash Album Galerie

Sicherheitslücke : Reflektiertes Cross-Site-Scripting über wp-admin/admin.php-Skin-Parameter

Gepatcht in Version : 1.76

Ergebnis Schweregrad: Hoch

Plugin: GRAND Flash Album Gallery 1.9.0 & 2.0.0

Sicherheitslücke : Mehrere Sicherheitslücken

Gepatcht in Version : 2.10

Severity Score:

49. 2-Wege-Videoanrufe und zufälliger Chat

Plugin: 2- Wege-Videoanrufe und zufälliger Chat

Sicherheitslücke : Reflektiertes Cross-Site-Scripting

Gepatcht in Version : 5.2.8

Ergebnis Schweregrad: Hoch

Schwachstellen im WordPress-Theme

Ein Hinweis zur verantwortungsvollen Offenlegung

Sie fragen sich vielleicht, warum eine Schwachstelle offengelegt wird, wenn sie Hackern einen Exploit zum Angriff bietet. Nun, es ist sehr üblich, dass ein Sicherheitsforscher die Schwachstelle findet und dem Softwareentwickler privat meldet.

Bei verantwortungsvoller Offenlegung erfolgt der erste Bericht des Forschers privat an die Entwickler des Unternehmens, dem die Software gehört, jedoch mit der Vereinbarung, dass die vollständigen Details veröffentlicht werden, sobald ein Patch verfügbar ist. Bei erheblichen Sicherheitslücken kann es zu einer leichten Verzögerung bei der Offenlegung der Sicherheitslücke kommen, damit mehr Personen Zeit für das Patchen haben.

Der Sicherheitsforscher kann dem Softwareentwickler eine Frist setzen, um auf den Bericht zu antworten oder einen Patch bereitzustellen. Wird diese Frist nicht eingehalten, kann der Forscher die Schwachstelle öffentlich offenlegen, um Druck auf den Entwickler auszuüben, einen Patch herauszugeben.

Die öffentliche Offenlegung einer Sicherheitslücke und die scheinbare Einführung einer Zero-Day-Sicherheitslücke – eine Art von Sicherheitslücke, die keinen Patch hat und in freier Wildbahn ausgenutzt wird – mag kontraproduktiv erscheinen. Dies ist jedoch der einzige Hebel, mit dem ein Forscher den Entwickler unter Druck setzen kann, die Schwachstelle zu schließen.

Wenn ein Hacker die Schwachstelle entdeckt, könnte er den Exploit stillschweigend nutzen und dem Endbenutzer (das sind Sie) Schaden zufügen, während der Softwareentwickler damit zufrieden ist, die Schwachstelle ungepatcht zu lassen. Googles Project Zero hat ähnliche Richtlinien, wenn es um die Offenlegung von Sicherheitslücken geht. Sie veröffentlichen die vollständigen Details der Schwachstelle nach 90 Tagen, unabhängig davon, ob die Schwachstelle gepatcht wurde oder nicht.

So schützen Sie Ihre WordPress-Website vor anfälligen Plugins und Themes

Wie Sie diesem Bericht entnehmen können, werden jede Woche viele neue WordPress-Plugin- und Theme-Schwachstellen offengelegt. Wir wissen, dass es schwierig sein kann, über jede gemeldete Offenlegung von Sicherheitslücken auf dem Laufenden zu bleiben.

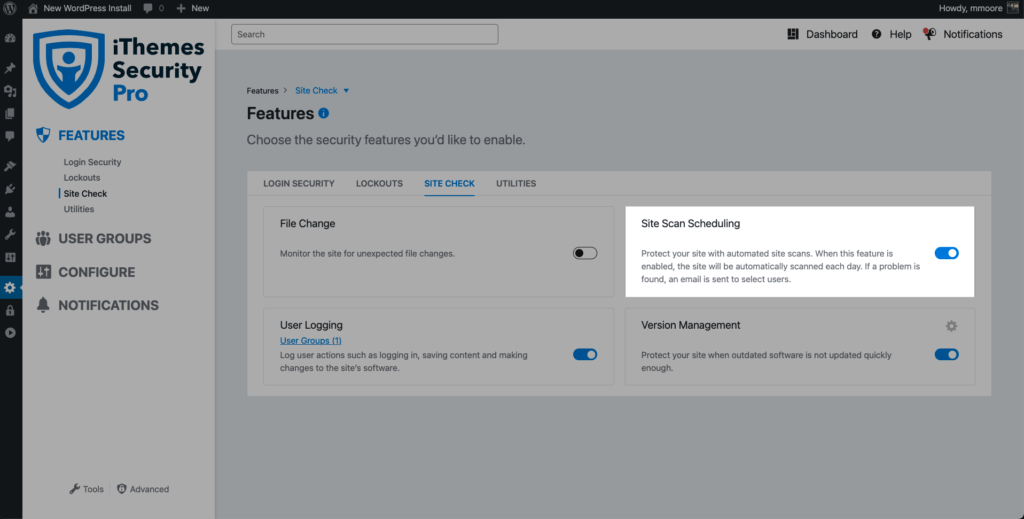

1. Schalten Sie den Site-Scanner von iThemes Security Pro ein

Der Site Scanner des iThemes Security Pro-Plugins scannt nach dem Hauptgrund, warum WordPress-Sites gehackt werden: veraltete Plugins und Themes mit bekannten Schwachstellen. Der Site Scanner überprüft Ihre Site auf bekannte Schwachstellen und wendet automatisch einen Patch an, falls einer verfügbar ist.

Um den Site-Scan bei Neuinstallationen zu aktivieren, navigieren Sie im Menü Funktionen im Plugin zur Registerkarte Site-Check und klicken Sie auf den Schalter, um den Site-Scan zu aktivieren.

Um einen manuellen Site-Scan auszulösen, klicken Sie auf die Schaltfläche Jetzt scannen auf der Site-Scan-Sicherheits-Dashboard-Karte.

Wenn der Site Scan eine Schwachstelle erkennt, klicken Sie auf den Link zur Schwachstelle, um die Detailseite anzuzeigen.

Auf der Seite Site Scan-Schwachstelle sehen Sie, ob ein Fix für die Schwachstelle verfügbar ist. Wenn ein Patch verfügbar ist, können Sie auf die Schaltfläche Update Plugin klicken, um den Fix auf Ihrer Website anzuwenden.

2. Aktivieren Sie die Versionsverwaltung, um die Sicherheitslücke automatisch zu aktualisieren

Die Versionsverwaltungsfunktion in iThemes Security Pro integriert sich in den Site Scan, um Ihre Site zu schützen, wenn veraltete Software nicht schnell genug aktualisiert wird. Selbst die stärksten Sicherheitsmaßnahmen schlagen fehl, wenn Sie anfällige Software auf Ihrer Website ausführen. Diese Einstellungen schützen Ihre Site mit Optionen zum automatischen Aktualisieren auf neue Versionen, wenn eine bekannte Sicherheitslücke besteht und ein Patch verfügbar ist.

Navigieren Sie auf der Seite Einstellungen in iThemes Security Pro zum Bildschirm Funktionen. Klicken Sie auf die Registerkarte Site-Check. Verwenden Sie von hier aus den Umschalter, um die Versionsverwaltung zu aktivieren. Mit dem Einstellungswerkzeug können Sie noch mehr Einstellungen konfigurieren, einschließlich der Art und Weise, wie iThemes Security Pro mit Updates für WordPress, Plugins, Designs und zusätzlichem Schutz umgehen soll.

Stellen Sie sicher, dass Sie Automatisches Update auswählen, wenn es eine Schwachstelle behebt, damit iThemes Security Pro automatisch ein Plugin oder Design aktualisiert, wenn es eine Schwachstelle behebt, die vom Site-Scanner gefunden wurde.

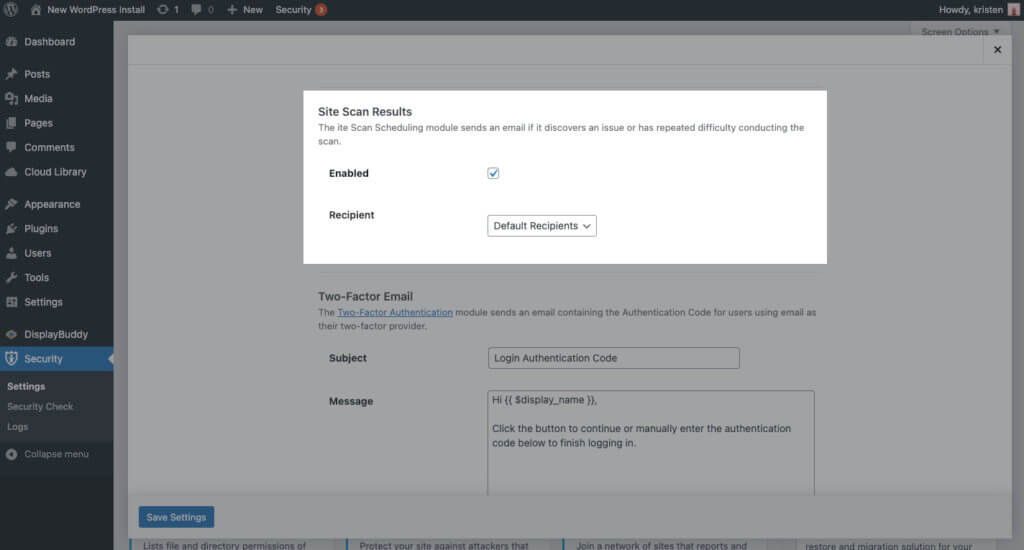

3. Erhalten Sie eine E-Mail-Benachrichtigung, wenn iThemes Security Pro eine bekannte Sicherheitslücke auf Ihrer Website findet

Sobald Sie Site Scan Scheduling aktiviert haben, gehen Sie zu den Benachrichtigungscenter- Einstellungen des Plugins. Scrollen Sie auf diesem Bildschirm zum Abschnitt Site-Scan-Ergebnisse .

Klicken Sie auf das Kästchen, um die Benachrichtigungs-E-Mail zu aktivieren, und klicken Sie dann auf die Schaltfläche Einstellungen speichern .

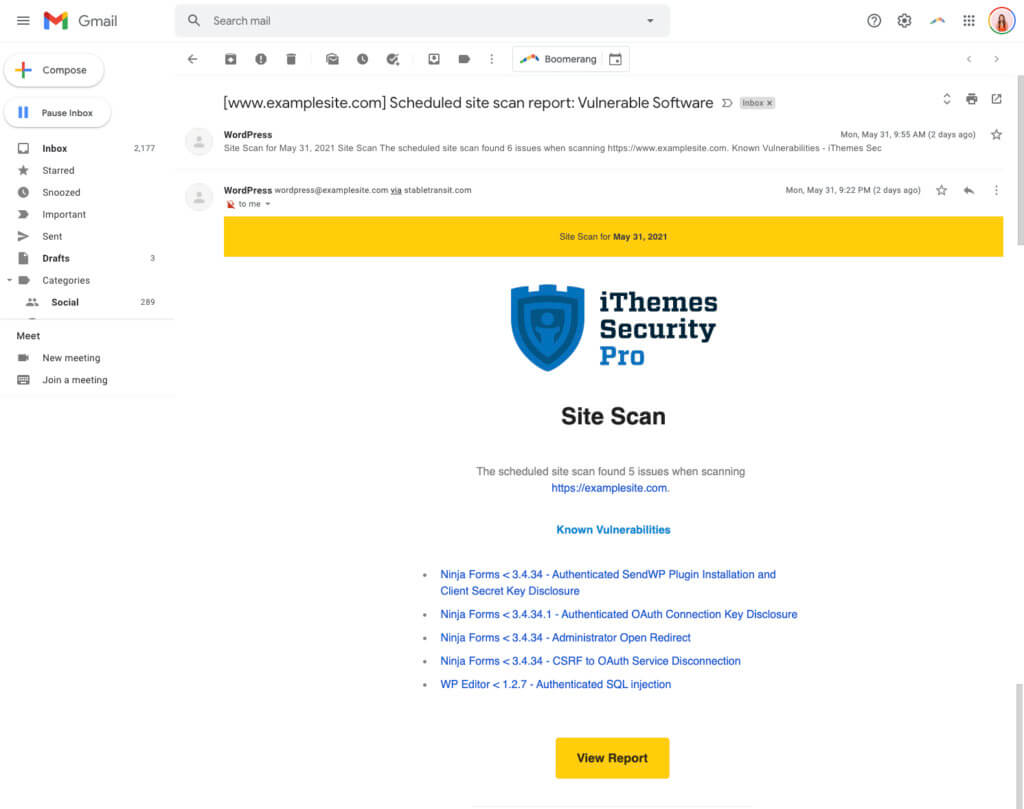

Jetzt erhalten Sie bei geplanten Site-Scans eine E-Mail, wenn iThemes Security Pro bekannte Schwachstellen entdeckt. Die E-Mail sieht ungefähr so aus.

Holen Sie sich iThemes Security Pro und ruhen Sie sich heute Abend ein bisschen leichter aus

iThemes Security Pro, unser WordPress-Sicherheits-Plugin, bietet über 50 Möglichkeiten, Ihre Website zu sichern und vor gängigen WordPress-Sicherheitslücken zu schützen. Mit WordPress, Zwei-Faktor-Authentifizierung, Brute-Force-Schutz, starker Passwortdurchsetzung und mehr können Sie Ihrer Website zusätzliche Sicherheitsebenen hinzufügen.

Holen Sie sich iThemes Security Pro

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.