iThemes Security Pro Feature Spotlight – Benutzerprotokollierung

Veröffentlicht: 2021-06-24In den Feature-Spotlight-Beiträgen werden wir eine Funktion des iThemes Security Pro-Plugins hervorheben und ein wenig darüber erzählen, warum wir die Funktion entwickelt haben, für wen die Funktion gedacht ist und wie die Funktion verwendet wird.

Heute behandeln wir die Benutzerprotokollierungsfunktion in iThemes Security Pro.

Warum wir die Benutzerprotokollierung entwickelt haben

Das iThemes Security Pro-Plugin kann den Erfolg der meisten Angriffe auf Ihre WordPress-Website verhindern, kann jedoch nicht garantieren, dass es 100% der Angriffe stoppt. Sie werden kein Sicherheitstool oder eine Methode finden, die 100% gegen alle Angriffe wirksam ist. Leider kann Ihre Website gehackt werden, selbst wenn Sie alle bewährten WordPress-Sicherheitspraktiken befolgen. Da es keine vollständige Sicherheitsmethode gibt, müssen wir Sicherheitsereignisse auf unserer Website überwachen und aufzeichnen.

Die Protokollierung ist ein wesentlicher Bestandteil Ihrer WordPress-Sicherheitsstrategie. Eine unzureichende Protokollierung und Überwachung kann zu einer Verzögerung bei der Erkennung einer Sicherheitsverletzung führen. Die meisten Studien zu Sicherheitsverletzungen zeigen, dass die Zeit zur Erkennung einer Sicherheitsverletzung über 200 Tage beträgt! Diese Zeitspanne ermöglicht es einem Angreifer, in andere Systeme einzudringen, weitere Daten zu modifizieren, zu stehlen oder zu zerstören. Aus diesen Gründen landete Insufficient Logging in den OWASP Top 10 der Sicherheitsrisiken für Webanwendungen.

Die meisten Studien zu Sicherheitsverletzungen zeigen, dass die Zeit zur Erkennung einer Sicherheitsverletzung über 200 Tage beträgt! Diese Zeitspanne ermöglicht es einem Angreifer, in andere Systeme einzudringen, weitere Daten zu modifizieren, zu stehlen oder zu zerstören.

Es gibt verschiedene Arten von Sicherheitsereignissen, die Sie in Ihren WordPress-Sicherheitsprotokollen überwachen und aufzeichnen sollten, darunter Brute-Force-Angriffe, Dateiänderungen, Malware-Scans und Benutzeraktivitäten. In diesem Beitrag konzentrieren wir uns jedoch auf die Aufzeichnung der Benutzeraktivität.

Die Aufzeichnung der Benutzeraktivität in Ihren WordPress-Sicherheitsprotokollen kann nach einem erfolgreichen Angriff Ihre Rettung sein.

Was ist Benutzerprotokollierung?

Die Benutzerprotokollierungsfunktion überwacht und zeichnet bestimmte Benutzeraktionen automatisch in den iThemes Security Pro-Sicherheitsprotokollen auf.

5 von iThemes Security Pro aufgezeichnete Benutzeraktionen

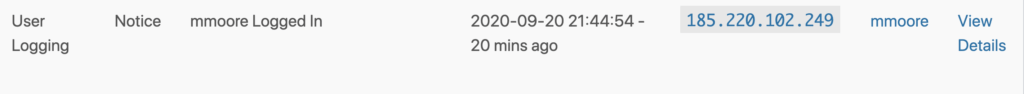

1. Anmelden / Abmelden

Die erste Art der protokollierten Benutzeraktivität ist, wenn sich Benutzer bei Ihrer Website an- und abmelden und von wo aus. Die Überwachung von Zeit und Ort der Benutzeranmeldungen kann Ihnen helfen, einen kompromittierten Benutzer zu erkennen. Hat sich dieser Benutzer zu einem ungewöhnlichen Zeitpunkt oder von einem neuen Ort aus angemeldet? Wenn ja, können Sie Ihre Untersuchung mit ihnen beginnen.

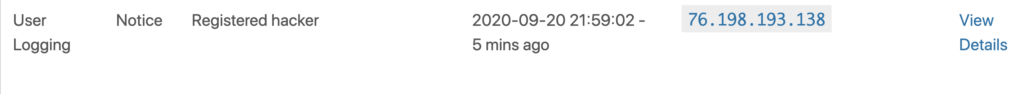

2. Benutzererstellung / Registrierung

Die nächste Aktivität, die Sie protokollieren sollten, ist die Erstellung von Benutzern, insbesondere die Erstellung von Administratorbenutzern. Wenn ein Hacker einen legitimen Benutzer kompromittieren kann, kann er seinen eigenen Admin-Benutzer erstellen, um zu versuchen, verdeckt zu werden. Es ist leicht für Sie, etwas Seltsames mit Ihrem Konto zu bemerken, aber es ist viel schwieriger, bösartige Aktivitäten bei einem anderen Benutzer zu identifizieren.

Die Überwachung der Benutzerregistrierung ist ebenfalls unerlässlich. Einige Schwachstellen ermöglichen es Hackern, die standardmäßige neue Benutzerrolle von einem Abonnenten in einen Administrator zu ändern.

Wenn Sie die Benutzerprotokollierung nur so eingestellt haben, dass sie die Aktivität von Administratorbenutzern überwacht, wird nur die Registrierung neuer Admin-Benutzer in den Sicherheitsprotokollen aufgezeichnet. Wenn Sie also jemals einen neu registrierten Benutzer in Ihren Sicherheitsprotokollen sehen, ist etwas schief gelaufen.

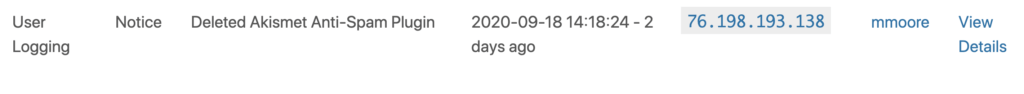

3. Hinzufügen und Entfernen von Plugins

Es ist wichtig, festzuhalten, wer Plugins hinzufügt und entfernt. Sobald Ihre Website gehackt wurde, kann der Angreifer leicht sein benutzerdefiniertes Plugin hinzufügen, um bösartigen Code in die Website einzuschleusen.

Auch wenn ein Hacker keinen Zugriff auf Ihren Server oder Ihre Datenbank hat, kann er möglicherweise dennoch Änderungen über Ihr WordPress-Dashboard vornehmen. Mit einem Plugin können sie Weiterleitungen zu Ihrer Website hinzufügen, um sie in ihrer nächsten Spamvertize-Kampagne zu verwenden, oder Malware in Ihre Datenbank einschleusen. Nachdem ihr bösartiger Code ausgeführt wurde, können sie das Plugin löschen, um Beweise für ihr Verbrechen zu entfernen. Zum Glück werden wir nichts davon verpassen, da alles in unseren WordPress-Sicherheitsprotokollen dokumentiert wurde.

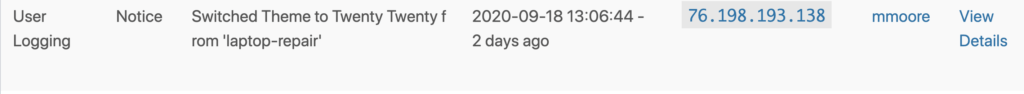

4. Themen wechseln

Eine weitere Benutzeraktivität, die von der Benutzerprotokollierung von iThemes Security Pro überwacht wird, besteht darin, dass jemand das Thema der Website wechselt. Wenn Sie jemals feststellen, dass sich Ihr Theme unerwartet geändert hat, können Sie in Ihren WordPress-Sicherheitsprotokollen nachsehen, wer die Änderung vorgenommen hat.

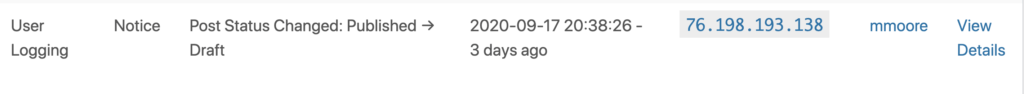

5. Änderungen an Beiträgen und Seiten

Schließlich möchten Sie alle Änderungen an Ihrem Beitrag und Ihren Seiten überwachen. Wurden Links hinzugefügt, um Ihren Datenverkehr an andere Websites weiterzuleiten? Die Überwachung von Beiträgen und Seiten kann Ihnen dabei helfen, peinliche Seiten oder bösartige Links zu finden, die Ihrer Website nach einer Sicherheitsverletzung hinzugefügt wurden.

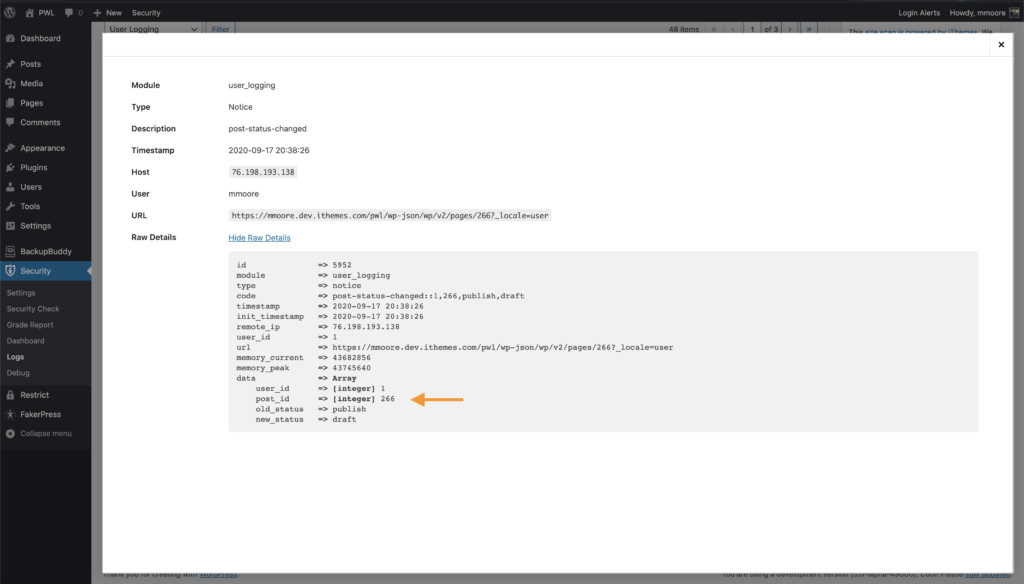

Um herauszufinden, welcher Beitrag geändert wurde, klicken Sie auf die Links „ Details anzeigen“, um die Beitrags-ID zu finden.

So verwenden Sie die Benutzeranmeldung in iThemes Security Pro

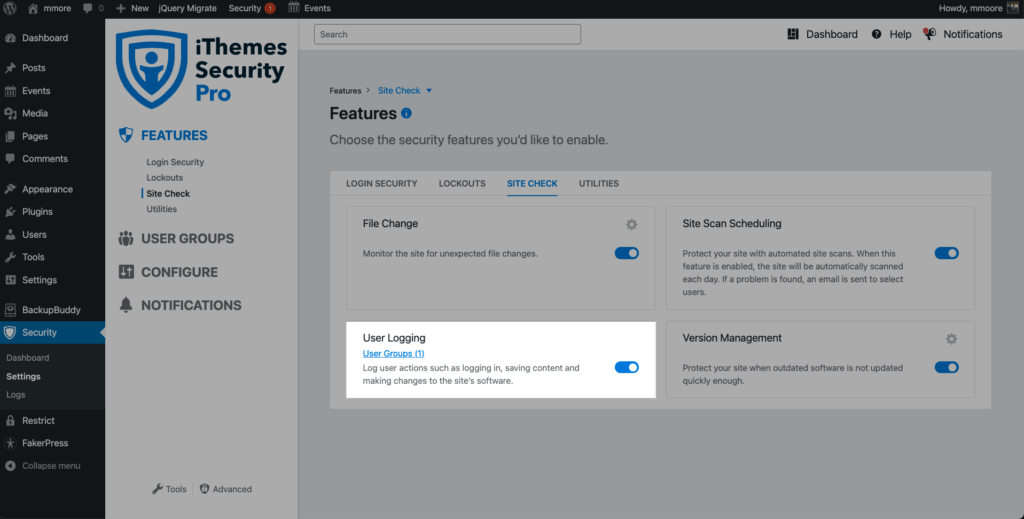

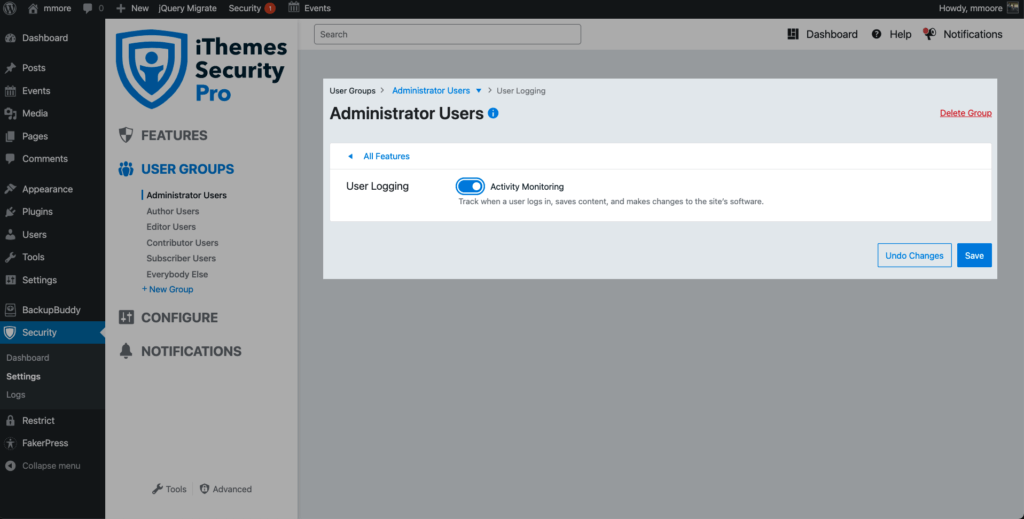

Um mit der Protokollierung von Benutzeraktionen in iThemes Security Pro zu beginnen, navigieren Sie zum Menü Funktionen der Sicherheitseinstellungen und aktivieren Sie die Benutzerprotokollierung.

Nachdem Sie die Benutzerprotokollierung aktiviert haben, klicken Sie auf den Link Benutzergruppen, um zu entscheiden, wessen Aktivität Sie überwachen möchten.

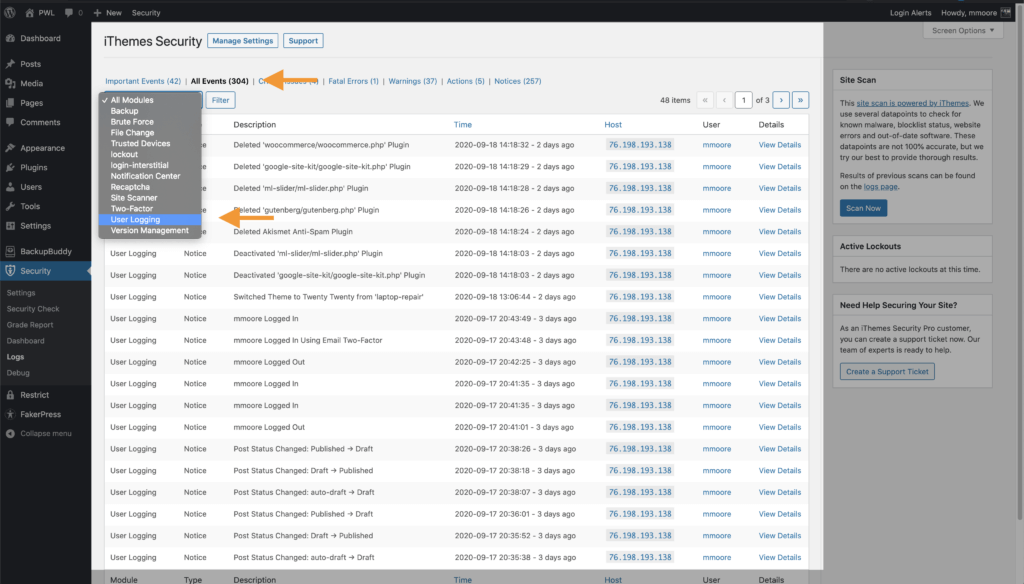

Um die aufgezeichneten Benutzeraktivitäten anzuzeigen, navigieren Sie zu den Sicherheitsprotokollen und klicken Sie auf den Link Alle Ereignisse . Wählen Sie als Nächstes Benutzerprotokollierung aus dem Dropdown-Menü und klicken Sie dann auf die Schaltfläche Filter .

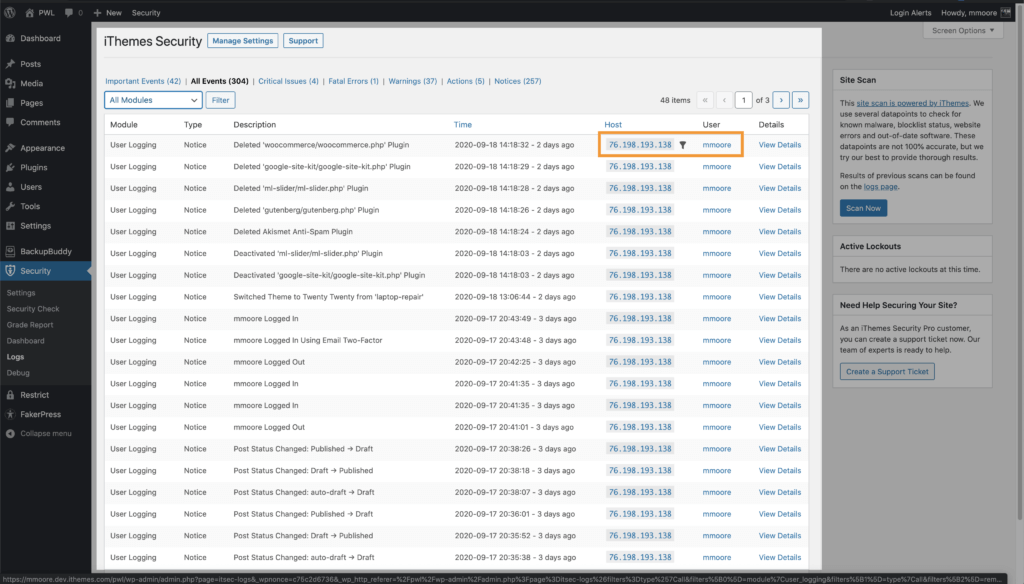

Bewegen Sie den Mauszeiger über die IP-Adresse oder den Benutzernamen und klicken Sie auf das Filtersymbol, um nur Aktivitäten von dieser IP oder diesem Benutzernamen anzuzeigen.

Einpacken

Selbst wenn Sie 100% der bewährten WordPress-Sicherheitspraktiken befolgen, besteht leider immer noch die Möglichkeit, dass Ihre Website gehackt wird. Die Aufzeichnung der Benutzeraktivität in Ihren WordPress-Sicherheitsprotokollen kann nach einem erfolgreichen Angriff Ihre Rettung sein.

Die Überwachung der korrekten Benutzeraktivität kann Sie durch die Zeitleiste eines Hacks führen und alles anzeigen, was der Hacker geändert hat, vom Hinzufügen neuer Benutzer bis zum Hinzufügen unerwünschter Pharmawerbung auf Ihrer Website.

Wenn Sie einen Zeitplan für eine Kompromittierung haben, wird die Ausfallzeit nach einem Hack drastisch reduziert.

Jede Woche erstellt Michael den WordPress-Schwachstellenbericht, um die Sicherheit Ihrer Websites zu gewährleisten. Als Produktmanager bei iThemes hilft er uns, die Produktpalette von iThemes weiter zu verbessern. Er ist ein riesiger Nerd und liebt es, alles über Technik zu lernen, alt und neu. Sie können Michael mit seiner Frau und seiner Tochter treffen, lesen oder Musik hören, wenn er nicht arbeitet.