Destaque do recurso do iThemes Security Pro - Registro do usuário

Publicados: 2021-06-24Nas postagens do Destaque do Recurso, destacaremos um recurso do plug-in iThemes Security Pro e compartilharemos um pouco sobre por que desenvolvemos o recurso, para quem se destina e como usá-lo.

Hoje cobrimos o recurso de registro do usuário no iThemes Security Pro.

Por que desenvolvemos o registro do usuário

O plugin iThemes Security Pro pode evitar que a maioria dos ataques ao seu site WordPress sejam bem-sucedidos, mas não pode garantir que parará 100% dos ataques. Você não encontrará uma ferramenta ou método de segurança que seja 100% eficaz contra todos os ataques. Infelizmente, mesmo se você seguir todas as práticas recomendadas de segurança do WordPress, seu site pode ser hackeado. Como não existe um método de segurança totalmente seguro, precisamos monitorar e registrar os eventos de segurança em nosso site.

O registro é uma parte essencial da sua estratégia de segurança do WordPress. O registro e o monitoramento insuficientes podem levar a um atraso na detecção de uma violação de segurança. A maioria dos estudos de violação mostra que o tempo para detectar uma violação é de mais de 200 dias! Esse período de tempo permite que um invasor viole outros sistemas, modifique, roube ou destrua mais dados. É por essas razões que Insufficient Logging pousou no OWASP 10 principais riscos de segurança de aplicativos da web.

A maioria dos estudos de violação mostra que o tempo para detectar uma violação é de mais de 200 dias! Esse período de tempo permite que um invasor viole outros sistemas, modifique, roube ou destrua mais dados.

Existem vários tipos diferentes de eventos de segurança que você deve monitorar e registrar em seus registros de segurança do WordPress, incluindo ataques de força bruta, alterações de arquivos, varreduras de malware e atividade do usuário. No entanto, neste post, vamos nos concentrar em registrar a atividade do usuário.

Manter um registro da atividade do usuário em seus registros de segurança do WordPress pode ser sua graça salvadora após um ataque bem-sucedido.

O que é o registro do usuário?

O recurso de registro do usuário monitora e registra automaticamente ações específicas do usuário nos registros de segurança do iThemes Security Pro.

5 ações do usuário registradas por iThemes Security Pro

1. Login / Logout

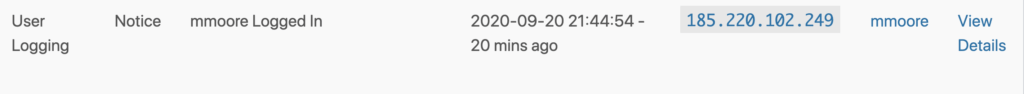

O primeiro tipo de atividade do usuário registrado é quando os usuários fazem login e logout do seu site e de onde. Monitorar a hora e a localização dos logins do usuário pode ajudá-lo a identificar um usuário comprometido. Esse usuário fez o login em um momento incomum ou em um novo lugar? Nesse caso, você pode iniciar sua investigação com eles.

2. Criação / registro de usuário

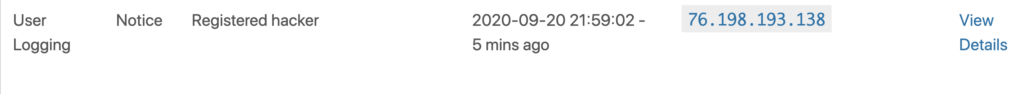

A próxima atividade da qual você deve manter um registro é a criação de usuários, especialmente a criação de usuários Administradores. Se um hacker puder comprometer um usuário legítimo, ele pode criar seu próprio usuário administrador na tentativa de se disfarçar. É fácil notar algo estranho em sua conta, mas é muito mais difícil identificar atividades maliciosas em outro usuário.

Monitorar o registro do usuário também é essencial. Algumas vulnerabilidades permitem que os hackers alterem a nova função de usuário padrão de Assinante para Administrador.

Se você tiver o registro do usuário configurado apenas para monitorar a atividade dos usuários administradores, apenas o registro do novo usuário administrador será registrado nos registros de segurança. Portanto, se você vir um usuário recém-registrado em seus logs de segurança, algo deu errado.

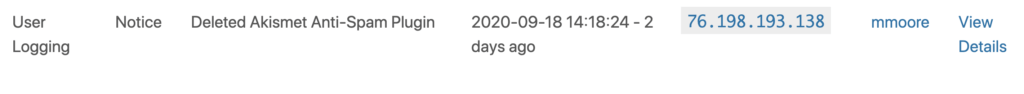

3. Adicionando e removendo plug-ins

É vital fazer um registro de quem adiciona e remove plug-ins. Depois que seu site for hackeado, será fácil para o invasor adicionar seu plug-in personalizado para injetar código malicioso no site.

Mesmo que um hacker não tenha acesso ao seu servidor ou banco de dados, ele ainda pode fazer alterações no painel do WordPress. Usando um plug-in, eles podem adicionar redirecionamentos ao seu site para usar na próxima campanha de spamvertizement ou injetar malware em seu banco de dados. Depois que seu código malicioso é executado, eles podem excluir o plug-in para remover as evidências de seu crime. Para nossa sorte, não perderemos nada disso porque tudo foi documentado em nossos registros de segurança do WordPress.

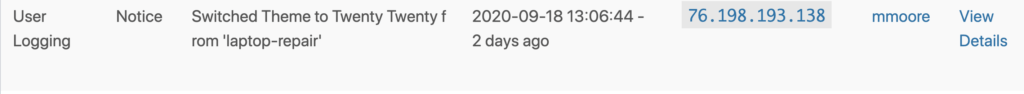

4. Alternando Temas

Outra atividade do usuário monitorada pelo registro de usuário do iThemes Security Pro é quando alguém muda o tema do site. Se você descobrir que seu tema mudou inesperadamente, você pode consultar seus registros de segurança do WordPress para descobrir quem fez a alteração.

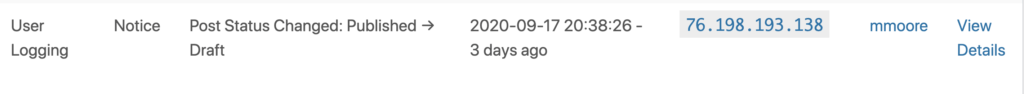

5. Mudanças em postagens e páginas

Finalmente, você deseja monitorar todas as alterações em sua postagem e páginas. Algum link foi adicionado para enviar seu tráfego para outros sites? Monitorar postagens e páginas pode ajudá-lo a encontrar quaisquer páginas embaraçosas ou links maliciosos adicionados ao seu site após uma violação.

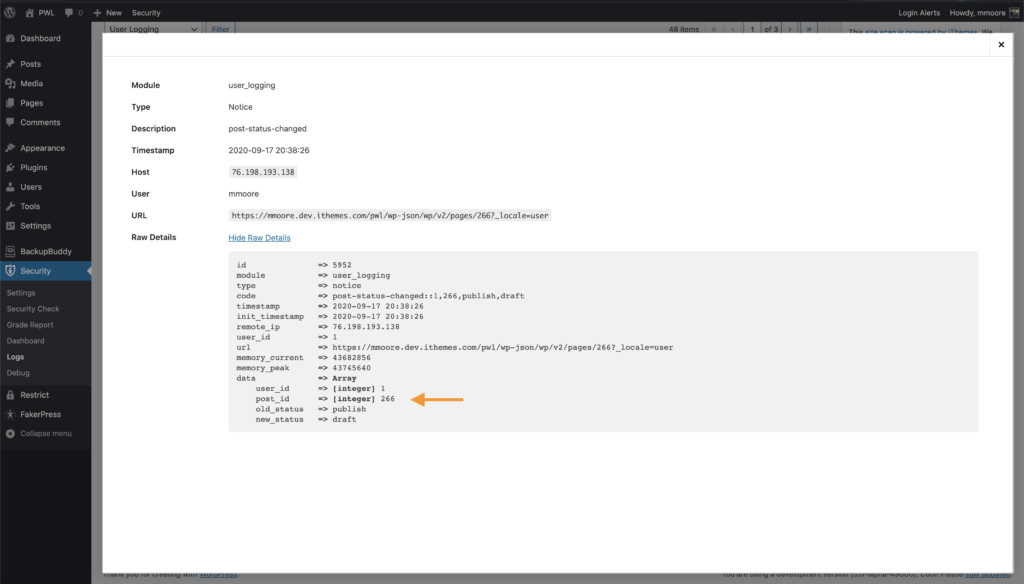

Para descobrir qual postagem foi modificada, clique nos links Visualizar detalhes para encontrar o ID da postagem.

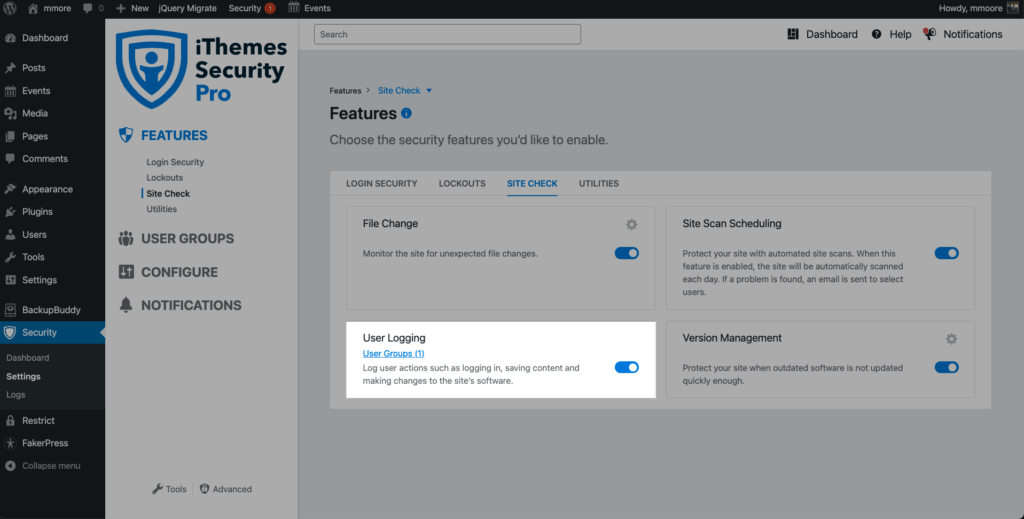

Como usar o login do usuário no iThemes Security Pro

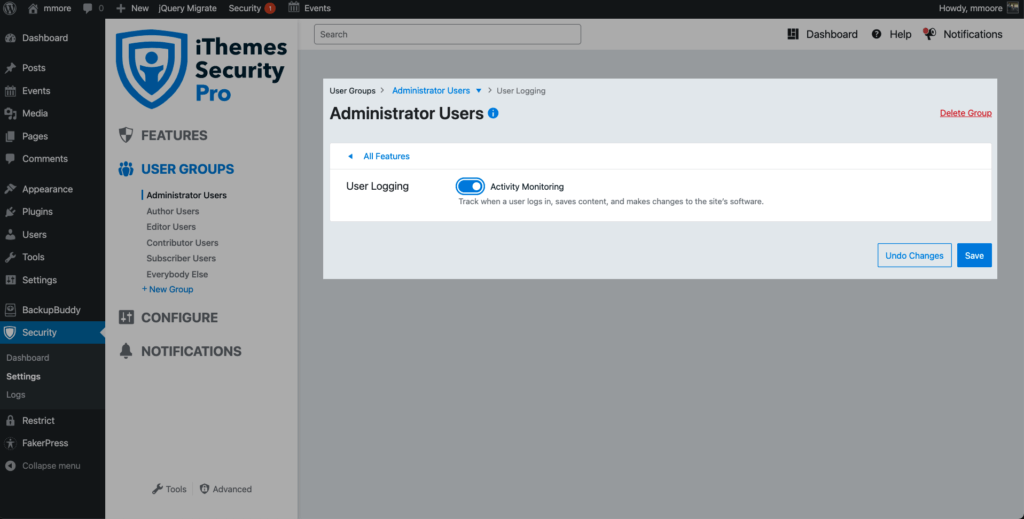

Para iniciar o registro das ações do usuário no iThemes Security Pro, navegue até o menu de configurações de segurança e ative o registro do usuário.

Depois de habilitar o registro do usuário, clique no link Grupos de usuários para decidir qual atividade você deseja monitorar.

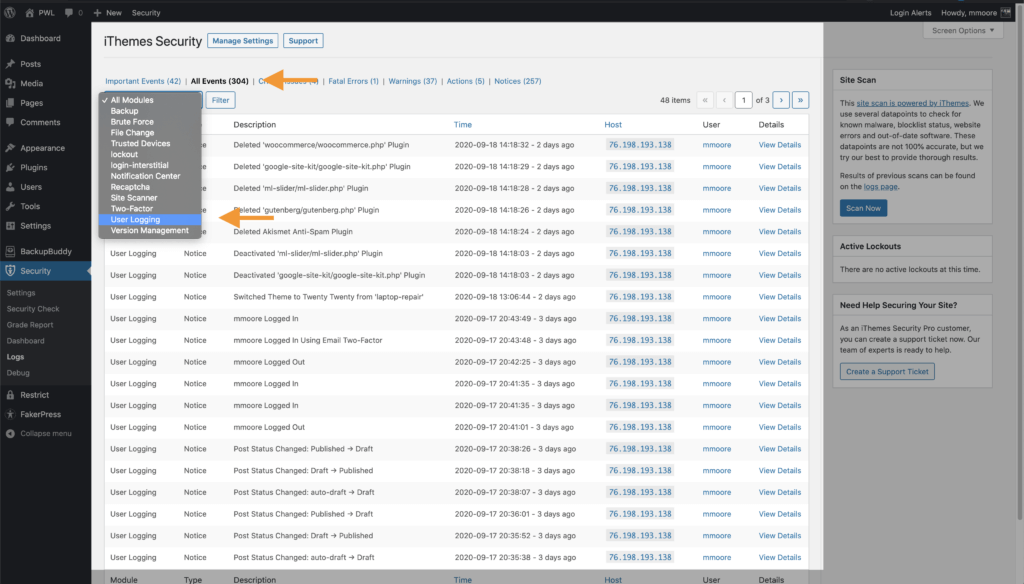

Para visualizar a atividade do usuário registrada, navegue até os logs de segurança e clique no link Todos os eventos . Em seguida, selecione Log do usuário no menu suspenso e clique no botão Filtrar .

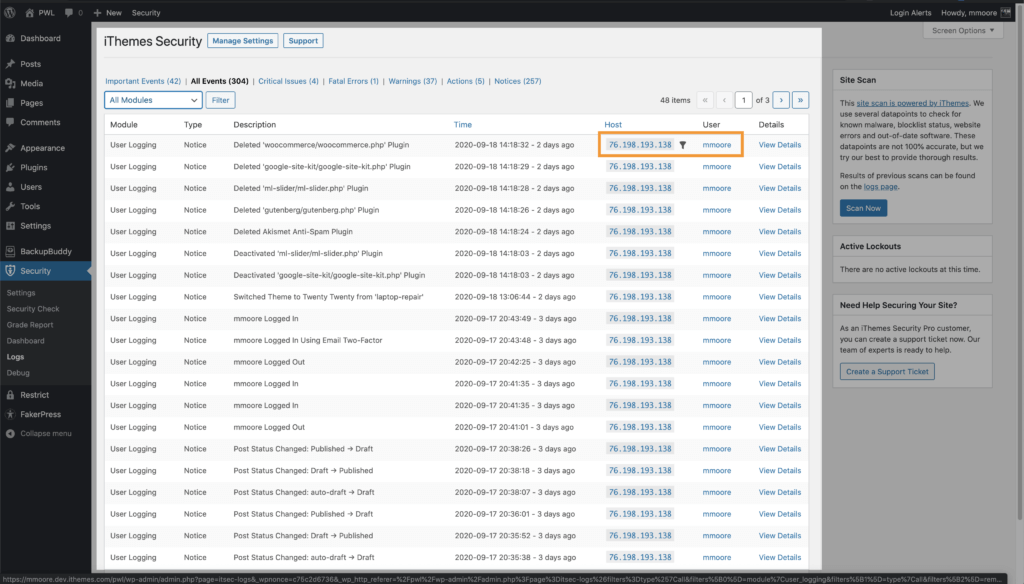

Passe o mouse sobre o endereço IP ou nome de usuário e clique no ícone Filtro para visualizar apenas a atividade desse IP ou nome de usuário.

Empacotando

Infelizmente, mesmo se você seguir 100% das práticas recomendadas de segurança do WordPress, ainda há uma chance de seu site ser hackeado. Manter um registro da atividade do usuário em seus registros de segurança do WordPress pode ser sua graça salvadora após um ataque bem-sucedido.

Monitorar a atividade correta do usuário pode guiá-lo pela linha do tempo de um hack e mostrar tudo o que o hacker mudou, desde a adição de novos usuários até a adição de anúncios farmacêuticos indesejados em seu site.

Ter uma linha do tempo de um acordo reduzirá drasticamente o tempo de inatividade experimentado após um hack.

A cada semana, Michael elabora o Relatório de vulnerabilidade do WordPress para ajudar a manter seus sites seguros. Como Gerente de Produto da iThemes, ele nos ajuda a continuar melhorando a linha de produtos da iThemes. Ele é um nerd gigante e adora aprender sobre todas as coisas de tecnologia, antigas e novas. Você pode encontrar Michael saindo com sua esposa e filha, lendo ou ouvindo música quando não está trabalhando.