Prezentacja funkcji iThemes Security Pro — rejestrowanie użytkowników

Opublikowany: 2021-06-24W postach Feature Spotlight wyróżnimy funkcję we wtyczce iThemes Security Pro i podzielimy się nieco o tym, dlaczego opracowaliśmy tę funkcję, dla kogo jest przeznaczona i jak z niej korzystać.

Dzisiaj omówimy funkcję rejestrowania użytkowników w iThemes Security Pro.

Dlaczego opracowaliśmy logowanie użytkowników

Wtyczka iThemes Security Pro może uniemożliwić powodzenie większości ataków na Twoją witrynę WordPress, ale nie może zagwarantować, że zatrzyma 100% ataków. Nie znajdziesz narzędzia lub metody zabezpieczającej, która byłaby w 100% skuteczna przeciwko wszystkim atakom. Niestety, nawet jeśli zastosujesz się do wszystkich najlepszych praktyk bezpieczeństwa WordPress, Twoja witryna może zostać zhakowana. Ponieważ w pełni zabezpieczona metoda bezpieczeństwa nie istnieje, musimy monitorować i rejestrować zdarzenia związane z bezpieczeństwem na naszej stronie internetowej.

Rejestrowanie jest istotną częścią Twojej strategii bezpieczeństwa WordPress. Niewystarczające rejestrowanie i monitorowanie może prowadzić do opóźnienia w wykryciu naruszenia bezpieczeństwa. Większość badań nad naruszeniami pokazuje, że czas na wykrycie naruszenia wynosi ponad 200 dni! Taka ilość czasu pozwala atakującemu na włamanie się do innych systemów, modyfikację, kradzież lub zniszczenie większej ilości danych. To z tych powodów Insufficient Logging znalazł się na liście 10 największych zagrożeń bezpieczeństwa aplikacji internetowych OWASP.

Większość badań nad naruszeniami pokazuje, że czas na wykrycie naruszenia wynosi ponad 200 dni! Taka ilość czasu pozwala atakującemu na włamanie się do innych systemów, modyfikację, kradzież lub zniszczenie większej ilości danych.

Istnieje kilka różnych typów zdarzeń bezpieczeństwa, które należy monitorować i rejestrować w dziennikach bezpieczeństwa WordPress, w tym ataki typu brute force, zmiany plików, skanowanie złośliwego oprogramowania i aktywność użytkowników. Jednak w tym poście skupimy się na rejestrowaniu aktywności użytkowników.

Prowadzenie rejestru aktywności użytkowników w dziennikach bezpieczeństwa WordPressa może być ratunkiem po udanym ataku.

Co to jest logowanie użytkowników?

Funkcja rejestrowania użytkowników automatycznie monitoruje i rejestruje określone działania użytkownika w dziennikach bezpieczeństwa iThemes Security Pro.

5 akcji użytkownika nagranych przez iThemes Security Pro

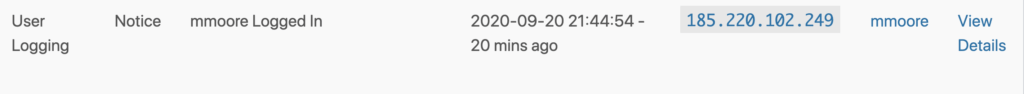

1. Zaloguj się / Wyloguj

Pierwszym rodzajem zarejestrowanej aktywności użytkownika jest logowanie i wylogowywanie się z Twojej witryny oraz skąd. Monitorowanie czasu i lokalizacji logowań użytkownika może pomóc w wykryciu użytkownika, który jest zagrożony. Czy ten użytkownik zalogował się w nietypowym czasie lub z nowego miejsca? Jeśli tak, możesz rozpocząć od nich dochodzenie.

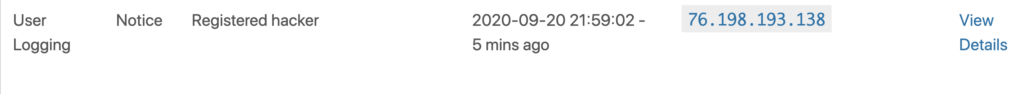

2. Tworzenie / rejestracja użytkownika

Następną czynnością, którą należy zachować, jest tworzenie użytkowników, w szczególności tworzenie użytkowników Administrator. Jeśli haker może narazić legalnego użytkownika na szwank, może utworzyć tam własnego administratora, próbując zostać ukrytym. Łatwo zauważyć coś dziwnego na swoim koncie, ale znacznie trudniej jest zidentyfikować złośliwą aktywność innego użytkownika.

Niezbędne jest również monitorowanie rejestracji użytkowników. Niektóre luki w zabezpieczeniach umożliwiają hakerom zmianę domyślnej roli nowego użytkownika z subskrybenta na administratora.

Jeśli ustawiono Rejestrowanie użytkowników tylko na monitorowanie aktywności użytkowników Administratora, tylko rejestracja nowego użytkownika Administratora będzie zapisywana w dziennikach bezpieczeństwa. Tak więc, jeśli kiedykolwiek zobaczysz nowo zarejestrowanego użytkownika w swoich dziennikach bezpieczeństwa, coś poszło nie tak.

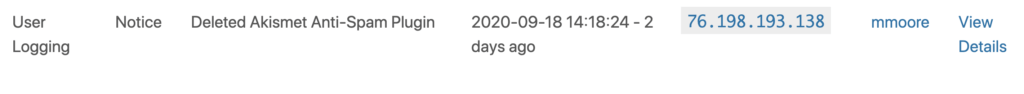

3. Dodawanie i usuwanie wtyczek

Ważne jest, aby rejestrować, kto dodaje i usuwa wtyczki. Gdy Twoja witryna zostanie zhakowana, osoba atakująca z łatwością doda swoją niestandardową wtyczkę w celu wstrzyknięcia złośliwego kodu do witryny.

Nawet jeśli haker nie ma dostępu do Twojego serwera lub bazy danych, nadal może wprowadzać w nich zmiany z pulpitu WordPress. Korzystając z wtyczki, mogą dodać przekierowania do Twojej witryny, aby użyć ich w następnej kampanii spamerskiej, lub wstrzyknąć złośliwe oprogramowanie do Twojej bazy danych. Po wykonaniu złośliwego kodu mogą usunąć wtyczkę, aby usunąć dowody popełnienia przestępstwa. Na szczęście dla nas nic z tego nie umknie, ponieważ zostało to udokumentowane w naszych dziennikach bezpieczeństwa WordPress.

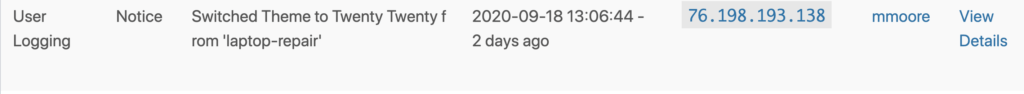

4. Przełączanie motywów

Inną aktywnością użytkownika monitorowaną przez iThemes Security Pro User Logging jest zmiana motywu witryny. Jeśli kiedykolwiek zauważysz, że Twój motyw nieoczekiwanie się zmienił, możesz zajrzeć do dzienników bezpieczeństwa WordPress, aby dowiedzieć się, kto dokonał zmiany.

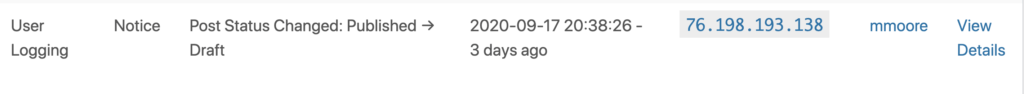

5. Zmiany w postach i stronach

Na koniec chcesz monitorować wszelkie zmiany w swoim poście i na stronach. Czy dodano jakieś linki, które przekierowują ruch do innych witryn? Monitorowanie postów i stron może pomóc Ci znaleźć wstydliwe strony lub złośliwe linki dodane do Twojej witryny po naruszeniu.

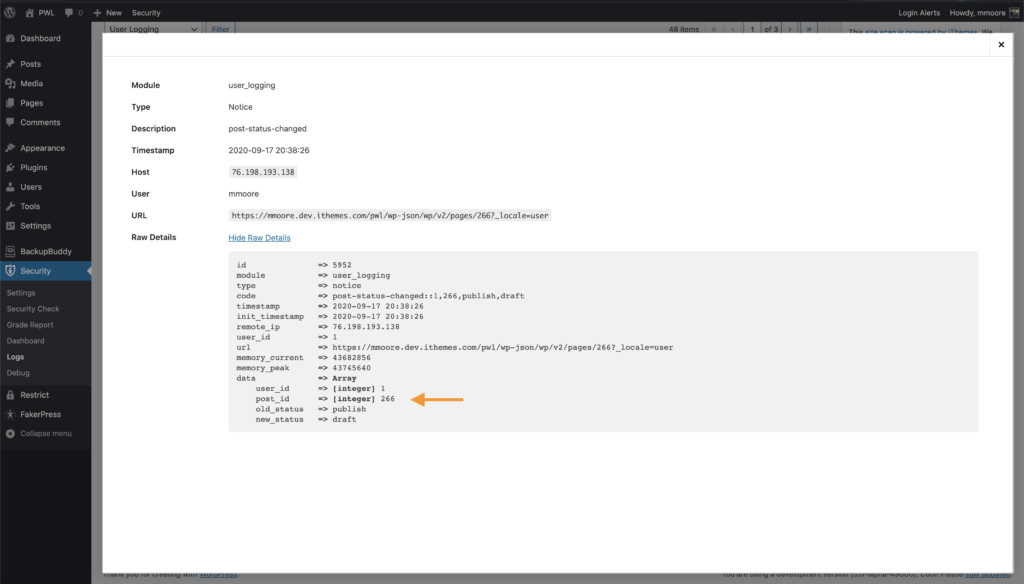

Aby dowiedzieć się, który post został zmodyfikowany, kliknij łącze Wyświetl szczegóły, aby znaleźć identyfikator posta.

Jak korzystać z logowania użytkownika w iThemes Security Pro

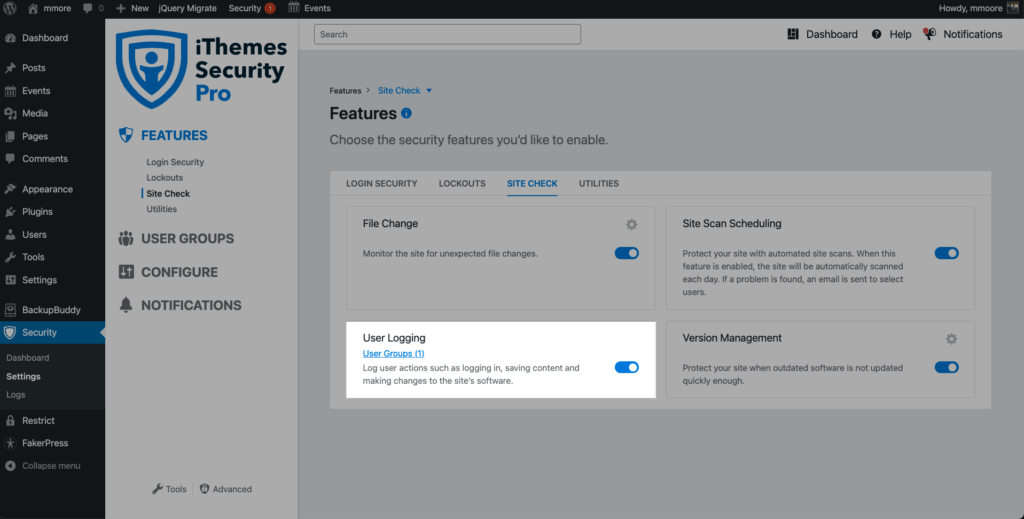

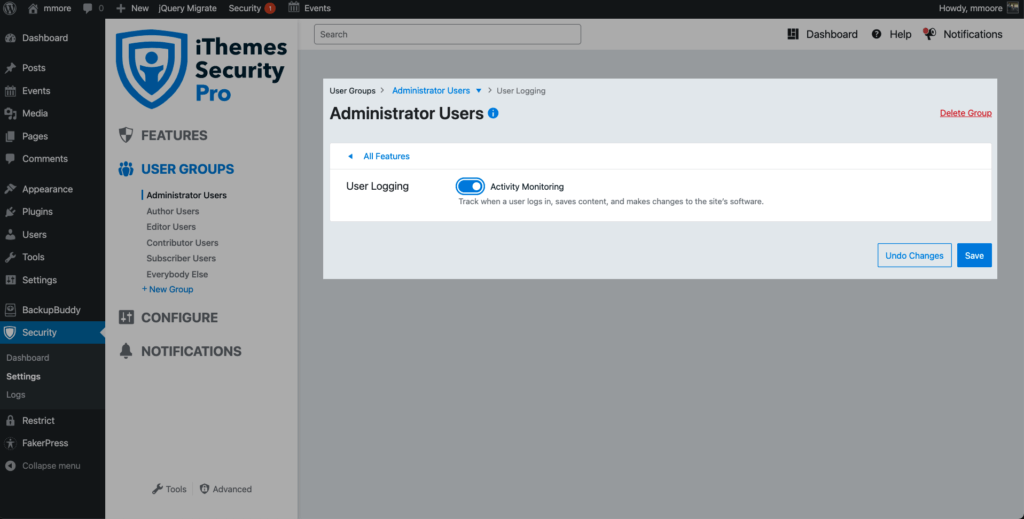

Aby rozpocząć rejestrowanie działań użytkownika w iThemes Security Pro, przejdź do menu Funkcje w ustawieniach zabezpieczeń i włącz Rejestrowanie użytkownika.

Po włączeniu rejestrowania użytkowników kliknij łącze Grupy użytkowników, aby zdecydować, czyje aktywność chcesz monitorować.

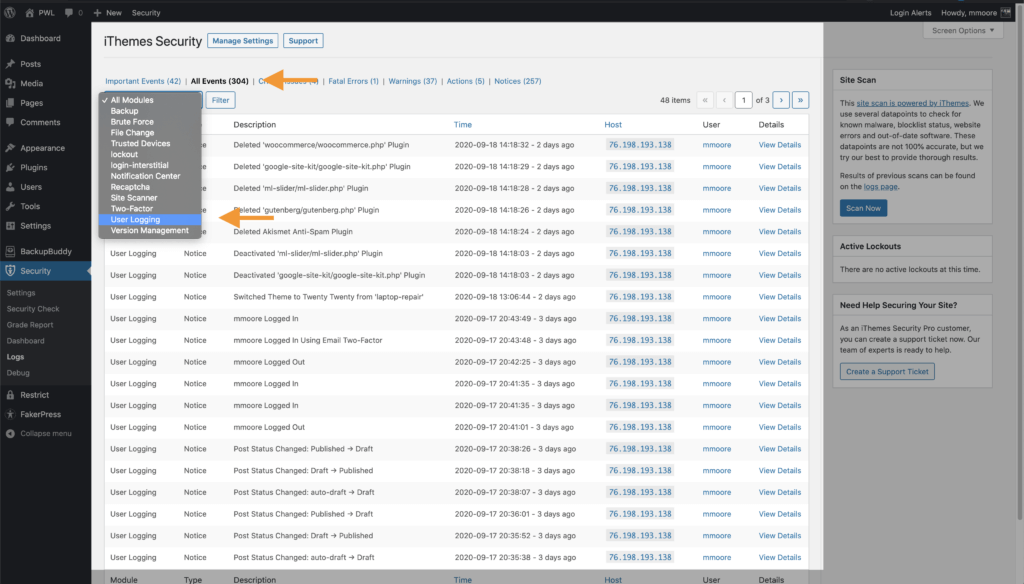

Aby wyświetlić zarejestrowaną aktywność użytkownika, przejdź do dzienników bezpieczeństwa i kliknij łącze Wszystkie zdarzenia . Następnie wybierz Rejestrowanie użytkowników z menu rozwijanego, a następnie kliknij przycisk Filtruj .

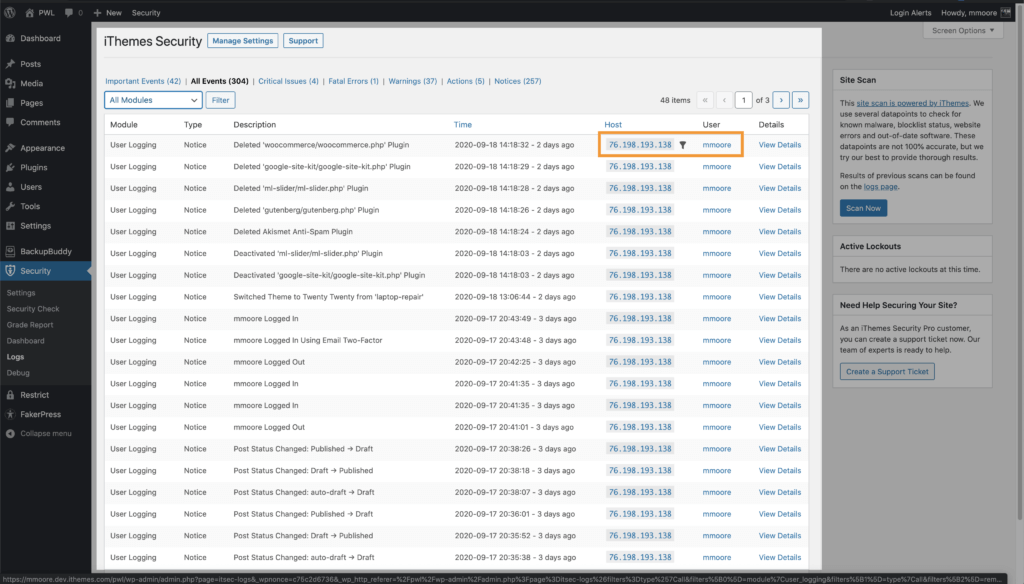

Najedź kursorem na adres IP lub nazwę użytkownika i kliknij ikonę Filtruj, aby wyświetlić tylko aktywność z tego adresu IP lub nazwy użytkownika.

Zawijanie

Niestety, nawet jeśli zastosujesz się w 100% do najlepszych praktyk bezpieczeństwa WordPress, nadal istnieje szansa, że Twoja witryna zostanie zhakowana. Prowadzenie rejestru aktywności użytkowników w dziennikach bezpieczeństwa WordPressa może być ratunkiem po udanym ataku.

Monitorowanie prawidłowej aktywności użytkowników może poprowadzić Cię przez oś czasu włamania i pokazać wszystko, co zmienił haker, od dodawania nowych użytkowników po dodawanie niechcianych reklam farmaceutycznych w Twojej witrynie.

Posiadanie harmonogramu kompromisu drastycznie skróci przestoje po włamaniu.

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.