การรักษาความปลอดภัยจุดสิ้นสุดของ WordPress API ที่กำหนดเอง: 11 เคล็ดลับสำคัญ

เผยแพร่แล้ว: 2025-05-23หากคุณใช้ WordPress REST API การรักษาจุดสิ้นสุดของคุณเป็นขั้นตอนสำคัญที่จะป้องกันไม่ให้พวกเขากลายเป็นเวกเตอร์โจมตี ในคู่มือนี้เรากำลังสำรวจแนวปฏิบัติที่ดีที่สุดที่จะทำเช่นนั้น

ด้านล่างนี้เรากำลังพูดถึงวิธีการรักษาความปลอดภัยการจราจร API ตั้งค่าสิทธิ์ที่เหมาะสมปกป้องและทำความสะอาดข้อมูลที่ส่งและอยู่เหนือปัญหาที่อาจเกิดขึ้น

tl; dr สำหรับจุดสิ้นสุดของ WordPress API

กดเวลา? นี่คือประเด็นหลัก

WordPress REST API ช่วยให้การรวมและความยืดหยุ่นที่มีประสิทธิภาพ แต่จุดสิ้นสุดของมันยังสามารถเปิดประตูเพื่อโจมตีหากไม่ปลอดภัย เพื่อให้เว็บไซต์ของคุณปลอดภัยเป็นสิ่งสำคัญที่จะต้องใช้ความปลอดภัยแบบเลเยอร์สำหรับการใช้ API ทุกด้าน:

- รักษา WordPress ธีมและปลั๊กอินให้ทันสมัยเพื่อแก้ไขช่องโหว่ที่รู้จัก

- รักษาความปลอดภัยการรับส่งข้อมูล API ทั้งหมดด้วย SSL/HTTPS เพื่อป้องกันการสกัดกั้นและการดัดแปลง

- จัดลำดับความสำคัญความเร็วของไซต์เพื่อหลีกเลี่ยงการหมดเวลาประมวลผลการโทร API อย่างรวดเร็วและทำให้เว็บไซต์ของคุณทำงานในระหว่างการโจมตีการบริการ

- ใช้บทบาทและสิทธิ์ของผู้ใช้ที่กำหนดเองเพื่อรักษาสิทธิพิเศษให้น้อยที่สุด

- ตรวจสอบและฆ่าเชื้อข้อมูลเพื่อป้องกันมาร์กอัปที่เป็นอันตราย

- ใช้การรับรองความถูกต้องและการอนุญาตเพื่อควบคุมการเข้าถึงจุดสิ้นสุด API

- เพิ่มอัตราการ จำกัด เพื่อป้องกันการใช้กำลังเดรัจฉานการขูดและการโจมตี DOS

- ทำให้การตั้งค่าของคุณแข็งขึ้นด้วยส่วนหัวความปลอดภัยการเข้าสู่ระบบและการอนุญาตให้ใช้งาน IP Whitelisting ตามที่ต้องการ

ทำความรู้จักกับ WordPress REST API

ก่อนที่จะดำน้ำในแนวทางปฏิบัติด้านความปลอดภัยสำหรับจุดสิ้นสุด API ที่กำหนดเองสิ่งสำคัญคือต้องเข้าใจว่าพวกเขาคืออะไรและพวกเขาเหมาะสมกับระบบนิเวศของ WordPress อย่างไร

WordPress REST API คืออะไร?

เริ่มต้นที่ด้านบนสุดกันเถอะ API ย่อมาจาก“ อินเทอร์เฟซการเขียนโปรแกรมแอปพลิเคชัน” เป็นซอฟต์แวร์ชิ้นหนึ่งที่อนุญาตให้สองโปรแกรมที่แตกต่างกันสื่อสารซึ่งกันและกันและแลกเปลี่ยนข้อมูล

WordPress มี APIs มากมาย แต่ที่ทรงพลังและสำคัญที่สุดคือส่วนที่เหลือ API มันเป็นคุณสมบัติหลักตั้งแต่ WordPress 4.7

REST ย่อมาจาก“ การถ่ายโอนการเป็นตัวแทน” และอธิบายมาตรฐานสำหรับการสร้าง APIs ที่ให้ประโยชน์หลายประการ หนึ่งในนั้นคือ APIs ที่พักผ่อนมีเวลาสื่อสารกันได้ง่ายขึ้น

WordPress REST API ยังใช้รูปแบบข้อมูล JON (JavaScript Object) ซึ่งง่ายต่อการอ่านและเขียนและเข้ากันได้กับภาษาการเขียนโปรแกรมมากมาย

มันมีวิธีที่เป็นมาตรฐานในการโต้ตอบกับ WordPress โดยใช้คำขอ HTTP เช่น Get (Retrieve), Post (Create), Put/Patch (Update) และ DELETE (ลบ) ด้วยความช่วยเหลือของพวกเขาเป็นไปได้ที่จะจัดการประเภทข้อมูลหลักเช่นโพสต์หน้าผู้ใช้และความคิดเห็นรวมถึงประเภทเนื้อหาที่กำหนดเองจาก WordPress ภายนอกโดยไม่ต้องเข้าสู่เว็บไซต์ก่อน

ทั้งหมดนี้ทำให้สามารถรวมและเชื่อมต่อ WordPress กับซอฟต์แวร์เครื่องมือและแอปพลิเคชันภายนอกที่หลากหลาย ตัวอย่างเช่น REST API เป็นเครื่องมือพื้นฐานสำหรับการตั้งค่า WordPress แบบไม่มีหัวหรือรวมเว็บไซต์ของคุณเข้ากับแอพมือถือ ตัวแก้ไขบล็อก WordPress (aka Gutenberg) ยังใช้งานได้โดยใช้ REST API

จุดสิ้นสุดของ API ใน WordPress คืออะไร?

จุดสิ้นสุดเป็น URL เฉพาะที่แสดงถึงวัตถุหรือทรัพยากรในไซต์ WordPress ของคุณ อาจเป็นโพสต์ผู้ใช้หรือการตั้งค่าที่กำหนดเอง เมื่อซอฟต์แวร์ชิ้นอื่นส่งคำขอไปยัง URL นั้นอาจทำให้ WordPress ให้หรือแก้ไขข้อมูลที่อยู่ที่จุดสิ้นสุดนั้น

WordPress มีจุดสิ้นสุดในตัวสำหรับประเภทข้อมูลเริ่มต้นเช่นโพสต์ความคิดเห็นสื่อและผู้ใช้ นอกจากนี้คุณยังสามารถสร้างจุดสิ้นสุดที่กำหนดเองสำหรับฟังก์ชั่นที่ปรับแต่งเพื่อเข้าถึงข้อมูลที่กำหนดเองการ จำกัด การเปิดรับข้อมูลที่ จำกัด หรือปรับปรุงประสิทธิภาพ สิ่งนี้มีประโยชน์เช่น:

- อนุญาตให้แอพภายนอกทำการเปลี่ยนแปลงเช่นการเผยแพร่หรือดึงโพสต์และอัปเดตโปรไฟล์ผู้ใช้

- เชื่อมต่อ WordPress กับเครื่องมือของบุคคลที่สามแอพและบริการ (เช่น CRMS, ผู้ให้บริการการตลาดผ่านอีเมล)

- เปิดใช้งานการดึงข้อมูลแบบเรียลไทม์สำหรับคุณสมบัติของเว็บไซต์แบบไดนามิกเช่นการค้นหาสด

- สร้างแผงควบคุมหรือแผงควบคุมการวิเคราะห์ที่กำหนดเอง

เหตุใด API Endpoint Security จึงสำคัญ?

เนื่องจาก API เสนอการเข้าถึงข้อมูลเว็บไซต์โดยตรงจึงนำความเสี่ยงด้านความปลอดภัยมาใช้ ทุกจุดสิ้นสุด API เป็นจุดเริ่มต้นที่มีศักยภาพในไซต์ WordPress ของคุณ หากไม่มีมาตรการรักษาความปลอดภัยที่เหมาะสมพวกเขาสามารถใช้ประโยชน์และก่อให้เกิดความเสียหายเช่น:

- เปิดเผยข้อมูลที่ละเอียดอ่อน

- เปิดใช้งานกำลังเดรัจฉานหรือการโจมตีแบบฉีด

- เปิดเผยฟังก์ชั่นผู้ดูแลระบบ

- Open Corridors สำหรับการโจมตี Denial-of-Service (DOS)

- ทำให้การฉีดมัลแวร์เป็นไปได้

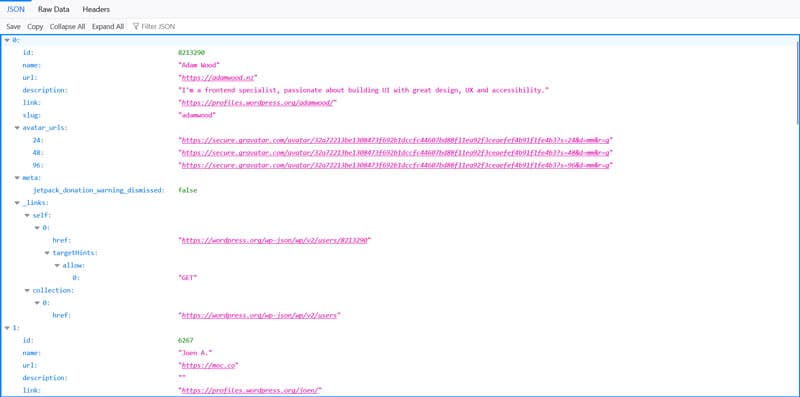

ตัวอย่างเช่นเมื่อคุณเข้าถึง https://yoursite.com/wp-json/wp/v2/users/ (แทนที่ Yoursite.com ด้วยโดเมนจริงของคุณ) โดยค่าเริ่มต้นคุณจะเห็นรายชื่อผู้ใช้ทั้งหมดที่มีอยู่ในเว็บไซต์ของคุณ

สิ่งนี้ทำให้แฮกเกอร์ได้ง่ายขึ้นบังคับให้พวกเขาเข้าไปในเว็บไซต์ของคุณเพราะมันให้ข้อมูลครึ่งหนึ่งของข้อมูลรับรองที่จำเป็นในการเข้าสู่ระบบนั่นเป็นเหตุผลว่าทำไมจึงเป็นเรื่องสำคัญที่จะต้องรู้วิธีรักษาความปลอดภัยจุดสิ้นสุด API ของคุณเพื่อให้เว็บไซต์ WordPress ของคุณปลอดภัย

แต่การทำเช่นนั้นไม่ได้เกี่ยวกับการแก้ไขเพียงครั้งเดียว มันต้องมีการผสมผสานของกลยุทธ์ซึ่งเราจะพูดถึงตอนนี้

1. ใช้การอัปเดตซอฟต์แวร์เป็นประจำ

การรักษา WordPress core ปลั๊กอินและธีมที่อัปเดตใช้แพตช์ล่าสุดสำหรับช่องโหว่ด้านความปลอดภัยที่รู้จัก คุณสามารถใช้งานได้ด้วยตนเองหรือใช้ฟังก์ชั่นการอัปเดตอัตโนมัติใน WordPress

โดยค่าเริ่มต้นการอัพเดทหลักเล็กน้อยจะติดตั้งโดยอัตโนมัติเนื่องจากมักจะถูกปล่อยออกมาโดยเฉพาะเพื่อแก้ไขปัญหาความปลอดภัย เมื่อคุณใช้การอัปเดตที่สำคัญอย่าลืมสำรองเว็บไซต์ของคุณก่อนและทดสอบพวกเขาในเว็บไซต์การแสดงละคร

นอกจากนี้อย่าลืมตรวจสอบและอัปเดตปลั๊กอินหรือรหัสที่กำหนดเองที่จัดการเส้นทาง API

2. ใช้ SSL/https

การใช้ SSL บนเว็บไซต์ของคุณทำให้มั่นใจได้ว่าคำขอและคำตอบทั้งหมดของ API จะถูกเข้ารหัสระหว่างการขนส่ง สิ่งนี้จะช่วยปกป้องข้อมูลที่ละเอียดอ่อนเช่นโทเค็นการรับรองความถูกต้องหรือข้อมูลผู้ใช้จากการถูกดักจับหรือถูกจัดการโดยการโจมตีแบบ man-in-the-middle

ในการเรียกใช้เว็บไซต์ของคุณบน HTTPS คุณต้องมีใบรับรอง SSL/TLS หากเว็บไซต์ของคุณยังไม่มีสิ่งนั้นโดยปกติแล้วจะง่ายที่สุดในการตั้งค่าผ่านผู้ให้บริการโฮสติ้งของคุณ หลังจากนั้นคุณยังต้องบังคับใช้การใช้ HTTPS สำหรับการรับส่งข้อมูลและการโทร API ทั้งหมด

3. ลงทุนในประสิทธิภาพของเว็บไซต์

เช่นเดียวกับส่วนอื่น ๆ ทั้งหมดของเว็บไซต์ของคุณเพื่อให้ REST API ทำงานได้มันต้องการประสิทธิภาพของเว็บไซต์ที่ดี หากเว็บไซต์ของคุณไม่สามารถรองรับคำขอ API ได้เนื่องจากขาดทรัพยากรเซิร์ฟเวอร์แอปพลิเคชันและการรวมกลุ่มที่ขึ้นอยู่กับพวกเขาสามารถสัมผัสกับการตอบสนองและหมดเวลาที่ช้า

นอกจากนี้เว็บไซต์ที่ปรับความเร็วได้มีโอกาสที่ดีกว่าที่จะตอบสนองต่อผู้เข้าชมและการแก้ไขในระหว่างการโจมตีจุดสิ้นสุด API ที่มีเป้าหมายมากเกินไป

มีหลายวิธีในการปรับปรุงประสิทธิภาพของเว็บไซต์เช่นการลงทุนในการโฮสต์ที่มีคุณภาพและเพิ่มประสิทธิภาพภาพของคุณ วิธีที่ง่ายในการเร่งความเร็วไซต์ WordPress ของคุณคือการใช้ปลั๊กอินประสิทธิภาพเช่น WP Rocket มีคุณสมบัติมากมายเพื่อเพิ่มความเร็วในไซต์เช่น:

- แคชรวมถึงแคชมือถือแยกต่างหาก

- ขี้เกียจโหลดสำหรับรูปภาพรวมถึงพื้นหลัง CSS วิดีโอและ iframes

- เลื่อนทรัพยากรการปิดกั้นการแสดงผล

- แคชล่วงหน้าลิงก์ไฟล์ภายนอกและฟอนต์

- Google Fonts โฮสติ้งด้วยตนเอง

- การเพิ่มประสิทธิภาพฐานข้อมูล

- ตัวเลือกในการเชื่อมต่อกับ CDN ได้อย่างง่ายดายรวมถึง rocketcdn

นอกเหนือจากนั้น WP Rocket ยังใช้การปรับปรุงประสิทธิภาพเพิ่มเติมในพื้นหลังเช่นการบีบอัด GZIP การลดไฟล์ CSS และ JavaScript และการเพิ่มประสิทธิภาพของภาพเหนือการพับ (เพื่อปรับปรุงสีที่มีเนื้อหาที่ใหญ่ที่สุด)

เป็นผลให้เว็บไซต์ของคุณปฏิบัติตาม 80% ของแนวทางปฏิบัติที่ดีที่สุดในการปฏิบัติงานทันทีที่คุณเปิดใช้งานปลั๊กอินและได้รับเร็วขึ้นทันทีโดยไม่ต้องทำงานเพิ่มเติมใด ๆ ในตอนท้ายของคุณ

4. ตั้งค่าบทบาทผู้ใช้ที่กำหนดเอง

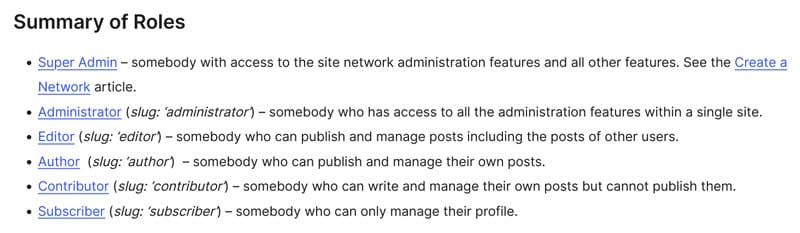

WordPress มีบทบาทผู้ใช้ที่มีความสามารถที่กำหนดเป็นคุณสมบัติเริ่มต้น

เนื่องจากคำขอ API ใช้ข้อมูลรับรองการรับรองความถูกต้องที่เป็นของผู้ใช้ในเว็บไซต์ของคุณการตั้งค่าระดับการเข้าถึงที่เหมาะสมจึงกำหนดจุดสิ้นสุดที่พวกเขาสามารถใช้และการดำเนินการที่พวกเขาสามารถทำได้:

- ผู้ดูแลระบบ: สามารถดำเนินการ CRUD ทั้งหมด (สร้าง, อ่าน, อัปเดต, ลบ) การดำเนินการบนจุดสิ้นสุด API ทั้งหมด

- Editor: มีการเข้าถึงจุดสิ้นสุด API ส่วนใหญ่ที่เกี่ยวข้องกับโพสต์หน้าและสื่อโดยมีสิทธิ์ในการสร้างแก้ไขและลบเนื้อหา

- ผู้แต่ง: รวมถึงการเข้าถึงจุดสิ้นสุดสำหรับการสร้างและอัปเดตโพสต์ที่กำหนดให้กับผู้ใช้

- ผู้สนับสนุน: การเข้าถึงจุดสิ้นสุด API นั้น จำกัด เฉพาะร่างของตนเองโดยไม่สามารถเผยแพร่ได้

- สมาชิก: โดยทั่วไปสมาชิกจะสามารถดึงข้อมูลโปรไฟล์ผู้ใช้ของตนเองได้เท่านั้น

สำหรับการรักษาความปลอดภัยจุดสิ้นสุดของ API ให้หลีกเลี่ยงการใช้บทบาทที่มีอำนาจสูง (เช่นผู้ดูแลระบบ) หากไม่จำเป็นสำหรับงานที่อยู่ในมือ สิ่งนี้จะช่วยลดผลกระทบที่อาจเกิดขึ้นจากการละเมิดที่อาจเกิดขึ้น

ยังดีกว่าสร้างบทบาทเฉพาะโดยมีเพียงสิทธิ์ที่จำเป็นสำหรับสิ่งที่คุณพยายามบรรลุ นี่เรียกอีกอย่างว่าหลักการของสิทธิพิเศษน้อยที่สุด

คุณสามารถใช้ฟังก์ชั่น add_role () และ add_cap () เพื่อกำหนดบทบาทที่กำหนดเองและจัดการความสามารถเช่นเดียวกับ remove_cap () เพื่อกำจัดสิทธิพิเศษจากบทบาทผู้ใช้ที่มีอยู่ หรือใช้ปลั๊กอินตัวแก้ไขบทบาทผู้ใช้

นอกจากนี้ยังเป็นไปได้ที่จะปิดการใช้งาน REST API อย่างสมบูรณ์สำหรับผู้ใช้ที่ไม่ได้รับอนุญาตโดยใช้ปลั๊กอินเช่นปิดใช้งาน WP REST API หรือผ่าน functions.php

5. ใช้การตรวจสอบความถูกต้องของอินพุตและการฆ่าเชื้อ

การตรวจสอบความถูกต้องของอินพุตและการฆ่าเชื้อข้อมูลทำให้ผู้โจมตีส่งคำสั่ง SQL ที่เป็นอันตรายหรือสคริปต์ผ่านจุดสิ้นสุด API

การตรวจสอบหมายถึงการตรวจสอบข้อมูลที่เข้ามาเพื่อให้แน่ใจว่าตรงกับรูปแบบประเภทและค่าที่อนุญาต ในทางกลับกันการฆ่าเชื้อจะลบรหัสที่เป็นอันตรายที่ฝังอยู่ในคำขอ ทั้งสองมีความสำคัญอย่างยิ่งสำหรับเนื้อหาที่ผู้ใช้สร้างขึ้น

WordPress เสนอฟังก์ชั่นดั้งเดิมหลายอย่างเพื่อจุดประสงค์นี้ที่คุณสามารถหาได้ในแหล่งข้อมูลนักพัฒนา:

- ทรัพยากรผู้พัฒนา WordPress: การตรวจสอบข้อมูล

- ทรัพยากรผู้พัฒนา WordPress: การฆ่าเชื้อข้อมูล

6. ใช้คำสั่งที่เตรียมไว้สำหรับการสืบค้นฐานข้อมูล

คำสั่งที่เตรียมไว้ให้คำสั่งอินพุตผู้ใช้และฐานข้อมูลแยกต่างหาก ด้วยวิธีนี้พวกเขาช่วยป้องกันการโจมตีการฉีด SQL โดยการทำให้เป็นกลางโครงสร้างการสืบค้นที่เป็นอันตราย

ใน WordPress คุณสามารถใช้ $ wpdb-> preper () เมื่อสร้างแบบสอบถาม SQL เพื่อหลบหนีจากการป้อนข้อมูลของผู้ใช้โดยอัตโนมัติรวมถึงตัวยึดตำแหน่ง ( %s, %d ฯลฯ ) แทนที่จะใส่ค่าดิบโดยตรงลงในแบบสอบถาม

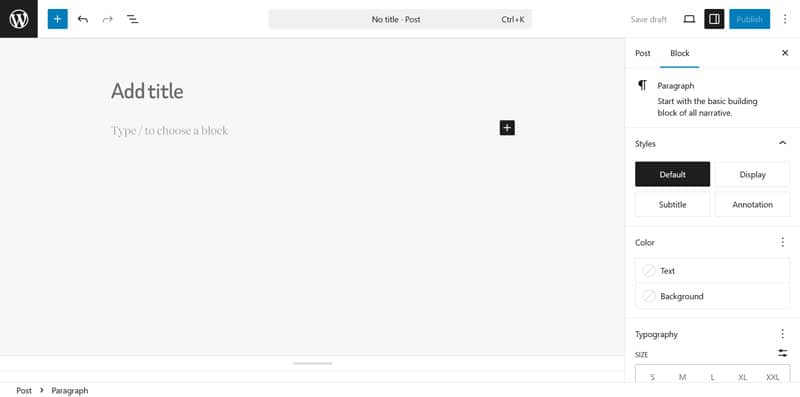

7. ตรวจสอบการรับรองความถูกต้องและการอนุมัติที่แข็งแกร่ง

การรับรองความถูกต้องทำให้แน่ใจว่าผู้ใช้หรือหน่วยงานที่ขอข้อมูลจากจุดสิ้นสุด API คือสิ่งที่พวกเขาอ้างว่าเป็น ในทางกลับกันการอนุญาตให้ควบคุมสิ่งที่ผู้ใช้ที่ได้รับสามารถเข้าถึงและสามารถทำได้ เราครอบคลุมสิ่งนี้แล้วเมื่อพูดถึงบทบาทของผู้ใช้ก่อนหน้านี้

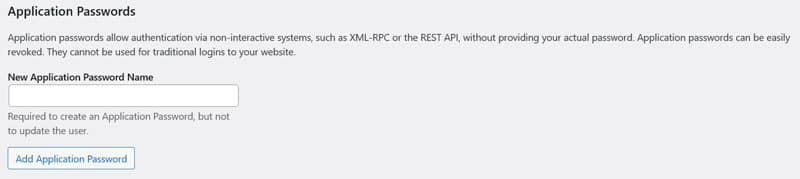

โดยค่าเริ่มต้น WordPress REST API เสนอการรับรองความถูกต้องผ่านคุกกี้และ nonces ซึ่งเป็นโทเค็นที่มีอายุสั้น นอกจากนี้คุณยังสามารถใช้การรับรองความถูกต้องขั้นพื้นฐานได้โดยการตั้งค่ารหัสผ่านแอปพลิเคชันในโปรไฟล์ผู้ใช้ของคุณ

โทเค็นเว็บ Oauth และ JSON ยังมีให้บริการผ่านปลั๊กอินเช่น WP REST API - OAuth 1.0a Server และ JWT Authentication สำหรับ WP REST API

ใช้การรับรองความถูกต้องประเภทต่าง ๆ ในกรณีต่อไปนี้:

- คุกกี้ + nonces: เหมาะสำหรับธีม/ปลั๊กอินการโทร API ในเบราว์เซอร์

- แอปพลิเคชันรหัสผ่าน (Auth Auth): ใช้สำหรับสคริปต์ภายนอกเครื่องมือหรือบริการ มันง่ายต่อการตั้งค่าและเหมาะสำหรับการสื่อสารเซิร์ฟเวอร์กับเซิร์ฟเวอร์

- OAUTH: ดีที่สุดสำหรับแอพของบุคคลที่สามที่ต้องการการเข้าถึงที่ผู้ใช้ได้รับ

- JWT (โทเค็นเว็บ JSON): เหมาะสำหรับปลายด้านหน้าที่ไม่มีหัวหรือแยกส่วน (เช่นแอพตอบสนองหรือแอพมือถือ) และจุดสิ้นสุด API ที่มีปริมาณการใช้งานสูง

8. จ้างอัตราการ จำกัด และการควบคุมปริมาณ

การ จำกัด คะแนนช่วยให้คุณสามารถกำหนดขีด จำกัด จำนวนคำขอที่ผู้ใช้หรือ IP สามารถทำได้ในช่วงเวลาที่กำหนด มันช่วยป้องกันการโจมตีที่ดุร้าย-กองกำลังสแปมการละเมิดอัตโนมัติโดยมีวัตถุประสงค์เพื่อโอเวอร์โหลดระบบมากเกินไป

การ จำกัด อัตราเป็นสิ่งสำคัญอย่างยิ่งสำหรับจุดสิ้นสุดสาธารณะหรือที่ไม่ผ่านการตรวจสอบ ในขณะเดียวกันก็ไม่ได้ จำกัด การบล็อกคำขอและการจราจรที่ถูกต้องทั้งหมดเมื่อถูกโจมตี

ขีด จำกัด สามารถวางโดยไคลเอนต์หรือตำแหน่งหรือวางบนเซิร์ฟเวอร์เอง คุณสามารถใช้ขีด จำกัด ที่ยากซึ่งไม่อนุญาตให้มีการร้องขอใด ๆ จนกว่าจะยกหรือเค้นจำนวนคำขอในช่วงระยะเวลาหนึ่ง ในที่สุดคุณยังสามารถกำหนดขีด จำกัด ที่แตกต่างกันสำหรับกลุ่มผู้ใช้ที่แตกต่างกัน

บทเรียน WP มีคำแนะนำที่ดีเกี่ยวกับอัตราการ จำกัด สำหรับ WordPress API

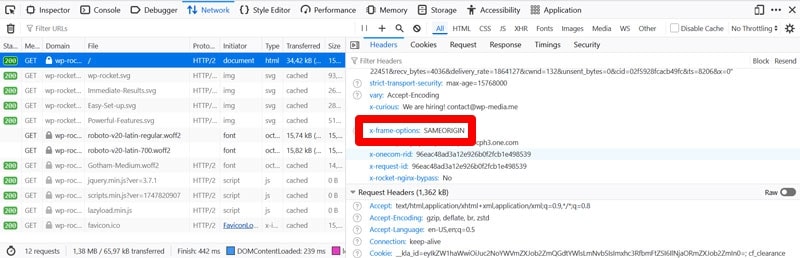

9. ใช้ส่วนหัวความปลอดภัย

ส่วนหัวความปลอดภัยให้การป้องกันเป็นพิเศษโดยการสอนเบราว์เซอร์วิธีจัดการเนื้อหาและการเชื่อมต่อของไซต์ของคุณ เมื่อ API ของคุณโต้ตอบกับแอพส่วนหน้าหรือบริการภายนอกส่วนหัวเหล่านี้จะช่วยลดช่องโหว่ของเว็บทั่วไป

ส่วนหัวความปลอดภัยที่สำคัญที่จะนำไปใช้คือ:

- นโยบายความปลอดภัยของเนื้อหา: การควบคุมสคริปต์ที่สามารถทำงานในปลายด้านหน้าที่เชื่อมต่อกับ API

- ตัวเลือกประเภท X-content: ตั้งค่าเป็น Nosniff เพื่อป้องกันไม่ให้เบราว์เซอร์ตีความไฟล์เป็นประเภท MIME ที่แตกต่างกัน

- X-Frame-Options: การใช้ Deny หรือ Sameorigin ช่วยให้คุณป้องกันการคลิกที่การปิดกั้นโดยห้ามไม่ให้ไซต์ของคุณถูกฝังอยู่ใน iFrame

- ความปลอดภัยการขนส่งอย่างเข้มงวด: บังคับใช้ HTTPS ในการร้องขอในอนาคต

ส่วนหัวความปลอดภัยสามารถเพิ่มได้โดยใช้ PHP ผ่านฟังก์ชันส่วนหัว () ผ่านไฟล์เซิร์ฟเวอร์เช่น. htaccess หรือปลั๊กอินความปลอดภัยเช่นส่วนหัวความปลอดภัยขั้นสูง เรียนรู้เพิ่มเติมเกี่ยวกับส่วนหัวความปลอดภัย

10. ที่อยู่ IP ของ Allowlist

อีกวิธีหนึ่งในการควบคุมการเข้าถึงจุดสิ้นสุดที่ละเอียดอ่อนหรือผู้ดูแลระบบคือการ จำกัด ให้เป็นที่อยู่ IP หรือช่วงเฉพาะที่กำหนดไว้ล่วงหน้า สิ่งนี้ทำหน้าที่เป็นอุปสรรคที่เรียบง่าย แต่มีประสิทธิภาพต่อคำขอที่ไม่ได้รับอนุญาตจากแหล่งที่ไม่รู้จัก

แน่นอนสิ่งที่จำเป็นต้องมีคือคุณรู้ที่อยู่ IP ของอุปกรณ์และโปรแกรมที่คุณต้องการอนุญาตให้เข้าถึงจุดสิ้นสุด API ของคุณและพวกเขายังคงอยู่ คุณสามารถกำหนดค่า AllowLists ที่ระดับเซิร์ฟเวอร์ (เช่น .htaccess, nginx config) ผ่าน functions.php และปลั๊กอินความปลอดภัยบางอย่าง

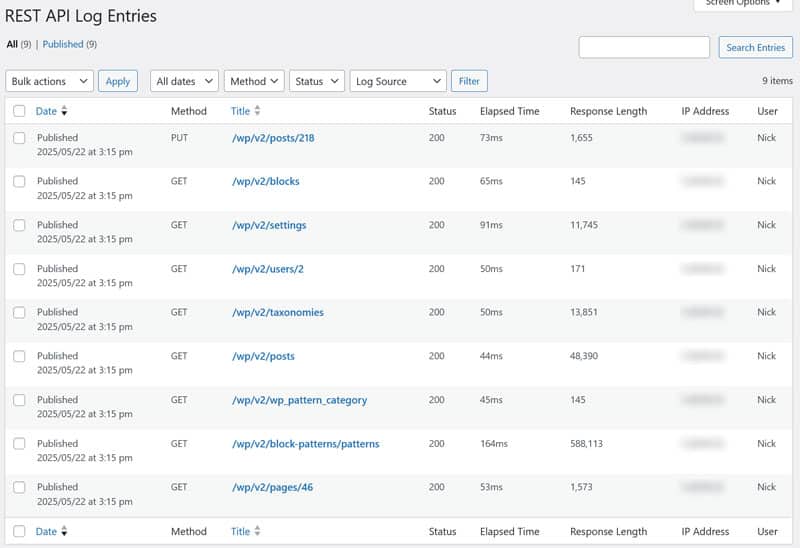

11. ใช้ประโยชน์จากการบันทึกและการตรวจสอบ

ในที่สุดการบันทึกคำขอ API การตอบสนองและกิจกรรมของผู้ใช้เป็นอีกเครื่องมือที่ยอดเยี่ยมในการรักษาความปลอดภัยจุดสิ้นสุดของ WordPress API ช่วยให้คุณสามารถระบุจุดอ่อนรูปแบบการร้องขอการตรวจสอบข้อผิดพลาดของสปอตและระบุแหล่งที่มาของการละเมิดความปลอดภัย

สิ่งนี้จะช่วยเสริมสร้างความปลอดภัยของคุณเมื่อเวลาผ่านไป คุณสามารถใช้ปลั๊กอินเช่นบันทึก REST API บันทึกการเข้าถึงเซิร์ฟเวอร์ของคุณหรือฟังก์ชั่นการบันทึกที่กำหนดเอง

รักษาความปลอดภัยจุดสิ้นสุดของ WordPress API ที่กำหนดเองของคุณตอนนี้

WordPress REST API และจุดสิ้นสุดของมันมีประสิทธิภาพ แต่อาจมีความเสี่ยงร้ายแรงหากไม่ปลอดภัยอย่างเหมาะสม ทำให้พวกเขาปลอดภัยที่จะใช้ต้องใช้เลเยอร์ที่แตกต่างกันและวิธีการหลายง่าม แต่อย่างที่คุณเห็นข้างต้นมันค่อนข้างตรงไปตรงมา

แง่มุมหนึ่งที่คุณไม่ควรมองข้ามคือประสิทธิภาพของไซต์ ไซต์ที่ได้รับการปรับแต่งอย่างดีสามารถส่งข้อมูลผ่าน API ได้เร็วขึ้นและมีโอกาสสูงที่จะตอบสนองต่อการแก้ไขปัญหาในระหว่างการโจมตีแบบปฏิเสธการบริการ สำหรับวิธีที่ง่ายและใช้งานง่ายในการเร่งความเร็วไซต์ของคุณ WP Rocket!