Сайт WordPress взломан? 10 шагов, чтобы вернуть вас в нужное русло

Опубликовано: 2021-12-20Когда ваш сайт WordPress взломан, вы думаете о миллионе вещей. Что хакеры нашли, изменили и украли? Кто еще в опасности — ваши сотрудники, партнеры или клиенты теперь тоже в опасности? И как хакеры вообще попали на ваш сайт?

Прежде чем вы сможете предпринять следующие шаги, вы должны сохранять спокойствие. Правда в том, что взломы случаются, независимо от того, насколько хорошо, по вашему мнению, защищен ваш сайт. Хорошей новостью является то, что это обычное явление, и есть установленные задачи, которые нужно сразу же начать решать.

Кроме того, иногда веб-сайты немного сходят с ума — это не значит, что вас взломали. Плохой веб-сайт, неисправное обновление или странный комментарий к посту в блоге не являются верными признаками того, что ваш сайт был взломан. Вы захотите копнуть глубже, чтобы убедиться, что знаете, с чем имеете дело, прежде чем пытаться решить неправильную проблему.

Как узнать, действительно ли ваш сайт WordPress был взломан

Вот признаки того, что вы имеете дело с добросовестным взломом — надеюсь, вы сможете сказать «нет» всему в этом списке. (А если нет? У нас есть еще много помощи для вас.)

- Вы не можете войти на свой сайт WordPress.

- Вы заметили резкое падение трафика.

- Есть изменения веб-сайта, которые вы не вносили.

- Ваш сайт перенаправляет на другой сайт.

- Когда кто-либо пытается получить доступ к веб-сайту или даже выполнить поиск в Google, отображается предупреждение.

- Журналы сервера показывают необычную активность.

- Ваш подключаемый модуль безопасности или хостинг-провайдер уведомил вас о взломе или необычной активности.

Давайте углубимся в некоторые из них.

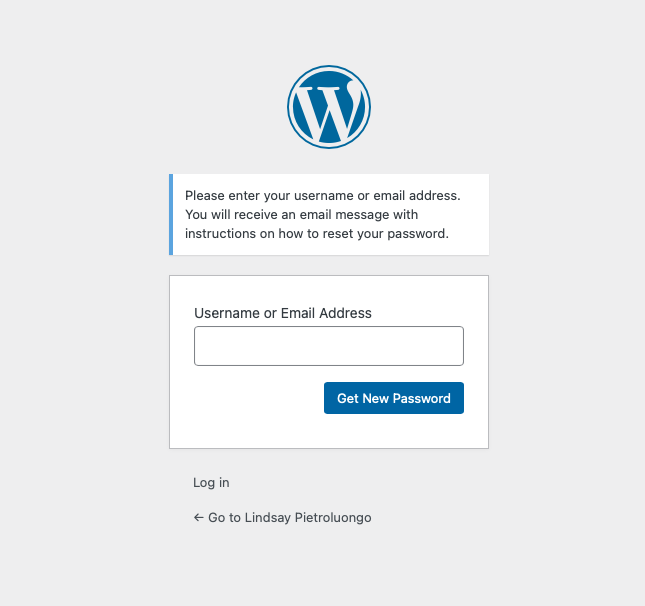

Не могу войти на сайт

Самая распространенная причина, по которой кто-то не может получить доступ к своему веб-сайту, не является взломом — это потому, что они забыли свой пароль (или думают, что знают его, но на самом деле это не так). Сбросьте пароль, чтобы узнать, не в этом ли проблема.

Теперь, если вы не можете сбросить свой пароль, это может указывать на потенциальный взлом. Хакеры часто удаляют пользователя или меняют его пароль, чтобы он не мог получить доступ к сайту. Если вы не можете сбросить свой пароль, это может быть связано с тем, что кто-то удалил вашу учетную запись пользователя. Особенно легко взломать имена пользователей, которые содержат следующее:

- Администратор

- Администратор

- Корень

- Контрольная работа

Кроме того, если вы можете сбросить свой пароль, но вы заметили другие красные флажки, которые мы перечислили, вы все равно можете стать жертвой взлома, так что читайте дальше.

Падение трафика

Когда высокопроизводительный веб-сайт перестает получать трафик по неизвестной причине, возможно, он был взломан. Перенаправленный трафик, ухудшение взаимодействия с пользователем или занесение вашего сайта в черный список Google могут привести к резкому падению трафика.

Неопознанные изменения веб-сайта

Часто хакеры изменяют ваш веб-сайт крупными и очевидными или крошечными и трудноуловимыми способами. Это может быть так же очевидно, как домашняя страница, перегруженная рекламой, или совершенно другая тема. Или это может быть так же сложно найти, как крошечные ссылки, спрятанные в нижнем колонтитуле. Также часто добавленный контент носит незаконный характер.

Часто этот тип добавленного неожиданного контента не соответствует схеме дизайна или не принимает во внимание презентацию. Это означает, что над черной частью веб-сайта может быть черная реклама, скрывающая большую ее часть.

Вы также можете увидеть, были ли какие-либо страницы добавлены на ваш сайт, выполнив поиск в Google для site:yoursite.com (заменив yoursite.com вашим фактическим URL-адресом). Просмотрите результаты, чтобы увидеть, есть ли что-то, что вы не узнаете.

Прежде чем предположить, что это работа хакера, уточните у остальных членов вашей команды, не вносили ли какие-либо изменения администраторы или редакторы. Даже диковинное изменение могло быть полной случайностью.

Веб-сайт перенаправляет куда-то еще

Хакеры часто добавляют на ваш веб-сайт скрипт, который перенаправляет посетителей в другое место, например, на сайт знакомств или что-то еще. Вы можете не заметить этого сами, так как некоторые хакеры будут показывать перенаправления только тем, кто не является администратором, поэтому для вас это будет выглядеть нормально. Но если вы получаете отзывы от посетителей о том, что их перенаправляют на другой сайт, прислушайтесь.

Предупреждения браузера или Google

Да, предупреждение браузера о том, что ваш сайт был скомпрометирован, может указывать на то, что ваш WordPress был взломан… или это может означать, что в плагине или теме есть код, который необходимо удалить. Также может быть проблема с доменом или SSL, с которой ваш хост, вероятно, может помочь вам разобраться. Предупреждение браузера может предоставить вам некоторую информацию, которую вы можете использовать, чтобы начать устранение проблемы.

Предупреждение Google похоже, хотя и более прямолинейно — оно, вероятно, скажет: «Этот сайт может быть взломан». Это может произойти при взломе карты сайта, что влияет на то, как Google сканирует сайт. Как и в случае с предупреждением браузера, вы должны использовать любую предоставленную вам информацию, чтобы начать диагностику проблемы.

Если вы все еще слышите от пользователей, что ваш сайт помечен, возможно, они получают уведомление от своего антивирусного продукта. Даже если Google снова внесет вас в белый список, вам придется следовать инструкциям антивирусных продуктов, чтобы исключить вас из их списка опасных веб-сайтов.

Необычная активность в журналах сервера

Если вы беспокоитесь о том, что вас взломали, войдите в свою cPanel через своего хостинг-провайдера. Существует два типа журналов для просмотра:

- Журналы доступа: кто заходил на ваш сайт WordPress и через какой IP-адрес.

- Журналы ошибок: ошибки, которые произошли, когда ваши системные файлы WordPress были изменены.

Ищите любую необычную активность. Если вы обнаружите IP-адреса, которые не должны иметь доступа к вашему сайту, заблокируйте их.

Понимание того, почему и как взламывают сайты WordPress

Существует ряд причин, по которым WordPress взламывают. В тройку лидеров входят:

- Ненадежные пароли. Каждому пользователю вашего сайта, а также вашим учетным записям FTP и хостинга необходим высоконадежный пароль.

- Устаревшее программное обеспечение: Плагины, темы и ваша установка WordPress должны регулярно обновляться всякий раз, когда выходит новая версия. Без обновлений вы оставляете уязвимости, которыми могут воспользоваться хакеры.

- Небезопасный код. Плагины и темы WordPress низкого качества могут подвергнуть риску ваш сайт.

Есть несколько хитрых методов, которые используют хакеры, и эти методы постоянно совершенствуются. По мере того, как сайты становятся безопаснее, хакеры становятся умнее и изобретательнее. Вот лишь несколько основных способов взлома WordPress:

- Бэкдоры: взлом бэкдора обходит все традиционные способы проникновения на ваш сайт. Хакер может найти путь через скрытые файлы или скрипты.

- Попытки входа в систему методом перебора: автоматизация используется для определения вашего пароля и входа на ваш сайт. Чем слабее пароль, тем легче его взломать.

- Межсайтовый скриптинг (XSS): это уязвимость, которая часто встречается в плагинах. Внедряются скрипты, которые позволяют хакеру отправить вредоносный код в браузер пользователя.

- Отказ в обслуживании (DoS): если в коде веб-сайта есть ошибка или ошибка, хакер может использовать их, чтобы перегрузить сайт, пока он не сломается.

- Вредоносные перенаправления: для перенаправления вашего сайта используется бэкдор.

- Pharma Hacks: Мошеннический код вставляется в устаревшую версию WordPress.

10 шагов, чтобы восстановить сайт WordPress, который был взломан

Если вас взломали, сделайте следующее как можно скорее. Постарайтесь сохранять спокойствие, пока вы просматриваете этот список — паника только усложнит вам работу, и вы можете пропустить важные шаги на этом пути.

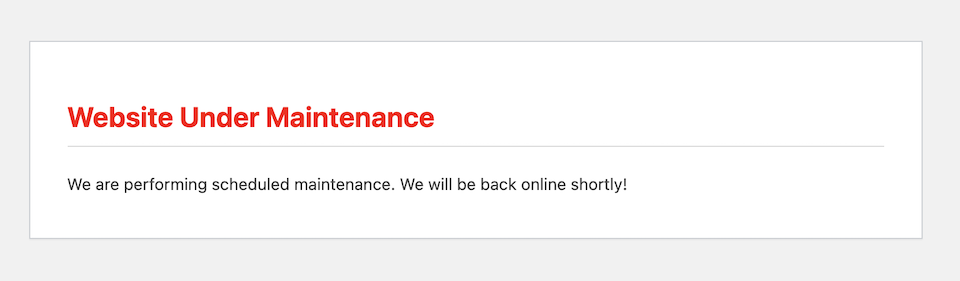

Переведите свой сайт в режим обслуживания

Если вы можете получить доступ к своему веб-сайту и войти в систему, переведите его в режим обслуживания. (У нас есть подробная статья о режиме обслуживания здесь.) Вы хотите сделать это, даже если нет ничего очевидного, что пользователи увидят при посещении вашего сайта. Пока вы работаете над этим, режим обслуживания защищает их устройства и информацию, а также скрывает, что вы имеете дело со взломом.

Найдите свою резервную копию

Вы собираетесь связаться со своим хостинг-провайдером на следующем этапе, но иногда, когда хост узнает, что вас взломали, он немедленно удаляет сайт, чтобы предотвратить дальнейшие проблемы. Вот почему вам в первую очередь нужны резервные копии вашего сайта и базы данных.

Если ваши резервные копии хранятся на том же сервере, что и ваш веб-сайт, они, скорее всего, исчезнут после взлома. Тем не менее, рассмотрите возможность проверки этих мест, если у вас есть сохраненное там:

- Ваш плагин для резервного копирования: если вы используете плагин для резервного копирования, вероятно, резервная копия хранится в облачной службе провайдера.

- Ваша облачная учетная запись: посмотрите, сохраняли ли вы вручную резервную копию веб-сайта в своем облачном сервисе, таком как Dropbox или Google Drive.

- Хостинг-провайдер: Возможно, у используемого вами хостинг-провайдера есть резервная копия вашего сайта, к которой вы все еще можете получить доступ.

Свяжитесь с вашим хостом

В зависимости от типа пакета хостинга, который у вас есть, ваш провайдер может взять на себя управление и справиться со взломом для вас. Сначала свяжитесь с вашим хостом, чтобы (а) сообщить им, что ваш сайт WordPress был взломан, и (б) узнать, какую помощь они предлагают. Если вы вообще не можете получить доступ к своему сайту, вам может понадобиться помощь хоста, чтобы добраться куда угодно.

Сбросить пароли WordPress

Вы не узнаете, какой пароль был взломан, поэтому безопаснее изменить их все как можно скорее. Пока вы это делаете, сбросьте все пароли, связанные с вашим WordPress, такие как пароли вашей базы данных, хоста и SFTP. Кроме того, немедленно свяжитесь с пользователями уровня администратора и попросите их изменить свои пароли. Двигаясь вперед, стремитесь менять свой логин WordPress каждые пару месяцев или около того.

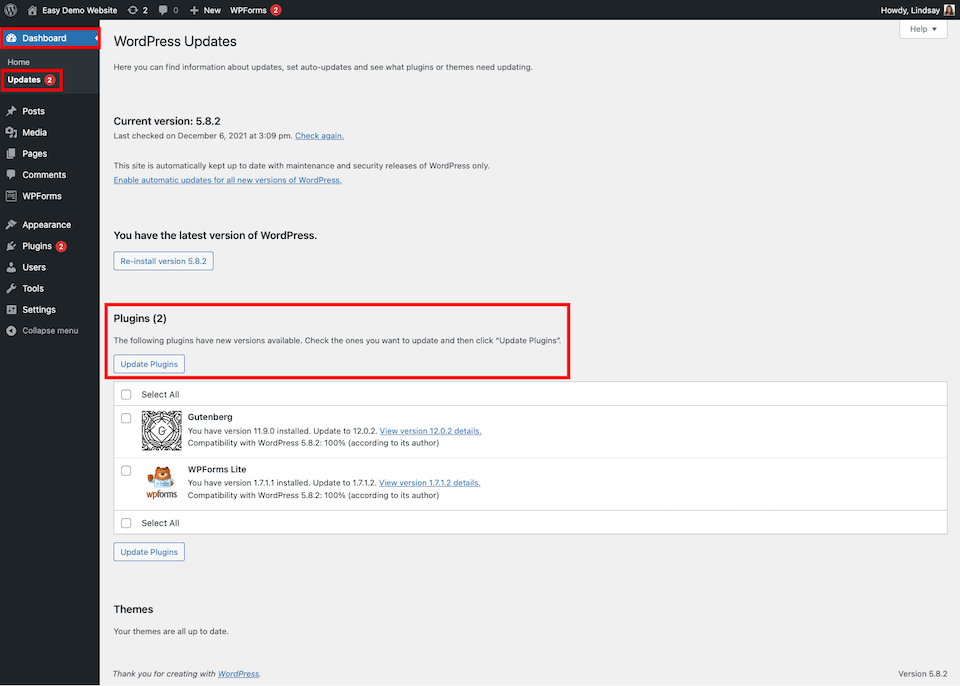

Обновить все

Убедитесь, что ваша установка WordPress, плагины и темы обновлены. Выполнение этого на раннем этапе означает, что вы можете исправить уязвимость, через которую хакеры изначально прошли. Если вы будете ждать слишком долго, чтобы сделать этот шаг, вы можете столкнуться с проблемой исправления своего сайта только для того, чтобы его снова взломали с помощью того же устаревшего плагина или темы.

Помимо обновления ваших плагинов и тем, сделайте следующее:

- Деактивируйте и удалите все, чем вы не пользуетесь.

- Вы обеспокоены тем, что один из них от ненадежного поставщика? Деактивируйте и удалите его.

- Удалите и переустановите все, что, по вашему мнению, может доставлять вам проблемы. Или, что еще лучше, удалите плагин или тему, а затем замените их чем-то другим из официального каталога.

- Проверьте страницы поддержки для тем и плагинов, которые вы установили. Там могут быть недавние комментарии от людей, у которых такая же проблема.

Если вы хотите удалить плагины из своего SFTP, а не из панели управления WordPress, вы можете это сделать. Убедитесь, что вы удалили весь каталог плагина, а не отдельные файлы. Вы будете искать wp-content/plugins/[название плагина] и удалите весь каталог и все, что в нем.

Вы можете сделать то же самое для неиспользуемых тем, перейдя в wp-content/plugins/[имя плагина] . Имейте в виду, что если вы используете дочернюю тему, вам, вероятно, нужно сохранить два каталога, чтобы ваша тема осталась нетронутой.

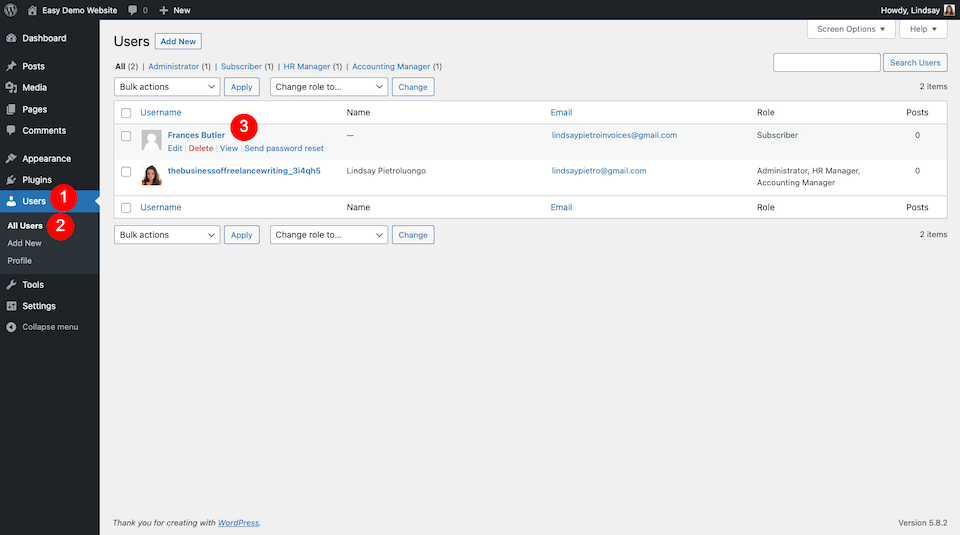

Удалить ненужные учетные записи администратора

Проверьте все учетные записи администратора сайта и избавьтесь от тех, которые вам незнакомы или которые больше не актуальны. Для тех, кому по-прежнему нужен доступ к вашему сайту, но они не являются администраторами, измените их уровень доступа. Кроме того, рекомендуется проконсультироваться с администраторами, чтобы узнать, изменили ли они данные своей учетной записи, прежде чем удалять действительно законную учетную запись.

Удалить файлы, которых там быть не должно

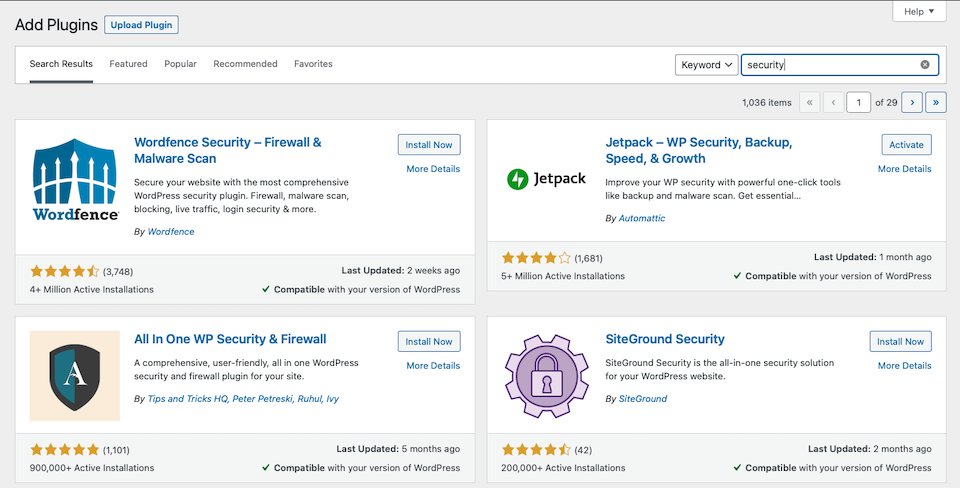

Для этого шага вам, вероятно, понадобится плагин безопасности. Запуск сканирования сайта должен предупредить вас о файлах, которые есть, но не должны быть. Мы собрали шесть лучших плагинов безопасности WordPress для вашего сайта.

Очистите и повторно отправьте свой файл Sitemap

Если ваша карта сайта была взломана, в ней могут быть вредоносные ссылки или иностранные символы. Ваш SEO-плагин должен позволить вам восстановить свежую, чистую карту сайта. Затем вам нужно будет отправить это в Google через консоль поиска Google. Сообщите Google, что ваш сайт необходимо снова просканировать.

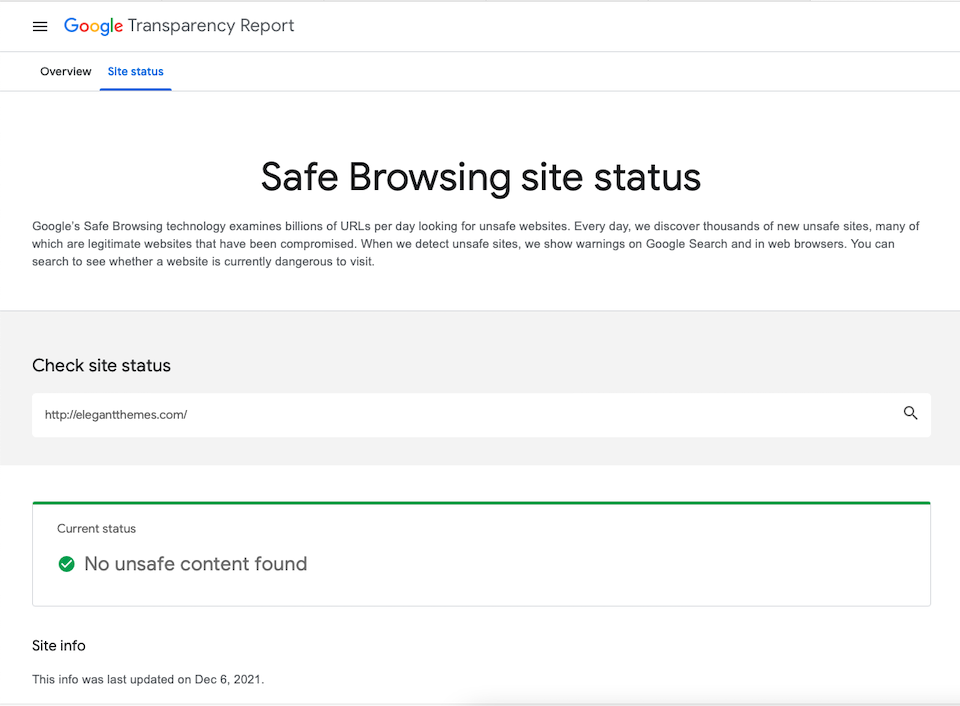

Это может занять до двух недель, так что имейте в виду, что предупреждение о поиске может быть удалено только после этого. Чтобы убедиться, что ваш сайт снова в порядке, перейдите по этому URL-адресу: http://www.google.com/safebrowsing/diagnostic?site=http://yourwebsite.com/

Переустановите ядро WordPress

Когда кажется, что больше ничего не работает, единственный способ восстановить ваш сайт после взлома WordPress — это полностью переустановить его. Вы можете сделать это через панель администратора или через файловый менеджер. Мы объясняем, как это сделать, в нашей статье об устранении внутренней ошибки сервера 500 на вашем веб-сайте WordPress.

Очистить базу данных

Наконец, очистите свою базу данных. Ваш подключаемый модуль безопасности должен сообщать вам, была ли база данных скомпрометирована, а также очищать и оптимизировать ее.

Как предотвратить взлом в будущем

Мы знаем, что вы никогда не захотите пройти через это снова. Вот что вы можете сделать, чтобы предотвратить взлом вашего сайта WordPress в будущем.

Установите безопасные пароли и двухфакторную аутентификацию

Если вы еще этого не сделали или сделали, но поторопились из-за паники, убедитесь, что все пароли для вашего сайта надежны. Затем добавьте на свой сайт двухфакторную аутентификацию, что затруднит хакеру создание фальшивой учетной записи.

Используйте подключаемый модуль или службу безопасности

Мы упоминали об этом уже столько раз, что вы уже должны знать, что вам нужен плагин безопасности для вашего сайта. Самым большим преимуществом этого типа плагинов является то, что он предупредит вас, если возникнет проблема, чтобы вы могли принять превентивные меры, прежде чем она выйдет из-под контроля.

Нужна еще большая защита? Существуют службы безопасности, которые будут следить за вашим сайтом и устранять любые возникающие проблемы. И если вас снова взломают в будущем, они сделают все шаги по устранению неполадок за вас.

Держите свой сайт в актуальном состоянии

Все на вашем сайте должно быть обновлено, от версии WordPress до любых установленных вами плагинов и тем. Обновления обычно содержат исправления безопасности, поэтому если они не будут обновлены, хакеры могут легко проникнуть внутрь. Если вы не посещаете свой сайт регулярно для выполнения обслуживания, используйте программу автоматического обновления, которая сделает это за вас.

Используйте SSL на своем сайте

SSL входит в стандартную комплектацию большинства пакетов хостинга и добавляет еще один уровень безопасности вашему сайту. Уточните у своего хоста, включен ли SSL. Если это не так, вы можете установить специальный подключаемый модуль SSL или проверить, включает ли он ваш подключаемый модуль безопасности.

Используйте брандмауэр

Брандмауэр действует как вышибала между вашим сайтом и остальным миром, блокируя все опасные объекты, прежде чем они смогут вызвать проблему. Вы можете использовать подключаемый модуль или службу безопасности, но сначала уточните у своего хоста, какой тип защиты брандмауэра у вас уже есть.

Будьте осторожны с тем, что вы устанавливаете

Устанавливайте плагины и темы только из надежных источников — лучше всего использовать официальный каталог WordPress. И даже в этом случае убедитесь, что то, что вы выбираете, было протестировано с вашей версией WordPress. Избегайте плагинов и тем со сторонних сайтов. Если вы должны получить его откуда-то, кроме каталога WordPress, узнайте, имеет ли поставщик хорошую репутацию.

Очистите установку WordPress

Все, что вам нигде не нужно, должно быть удалено, в том числе:

- Файлы, которые вы больше не используете

- Плагины, которые неактивны или активны, но не используются

- Неактивные темы, которые вы больше не будете использовать

- Старые установки WordPress

- Неиспользуемые базы данных

Старые установки WordPress особенно уязвимы. Часто ваши резервные копии хранятся в подкаталоге вашего сайта. Таким образом, хотя ваш основной веб-сайт может быть защищен, хакер может проникнуть через эти старые установки.

Старайтесь регулярно проходить эту процедуру очистки, например, каждые три месяца, чтобы ваш сайт был более защищен от взлома.

Подведение итогов

Когда ваш веб-сайт WordPress был взломан, ваш сайт часто недоступен для ваших посетителей, что может повлиять на все, от репутации вашего бренда до вашего дохода. Чтобы вернуть сайт в рабочее состояние, необходимо действовать быстро и разумно. Затем следующий наиболее неотложный вопрос — как сохранить ваш сайт здоровым и свободным от взломов в будущем.

К счастью, многие из предложений по обслуживанию, которые мы рассмотрели, не вызывают затруднений. Вы, наверное, уже знаете, что более надежные пароли и современные плагины делают сайт более здоровым, и это лишь некоторые из лучших практик. Следуя советам из этой статьи, у вас больше шансов исправить свой сайт WordPress после взлома и избежать такой головной боли в будущем.

Ознакомьтесь с нашей статьей о том, как провести аудит безопасности WordPress.