WordPress Webサイトがハッキングされましたか? 軌道に戻るための10のステップ

公開: 2021-12-20WordPress Webサイトがハッキングされると、何百万ものことが頭に浮かびます。 ハッカーは何を見つけ、変更し、盗んだのですか? 他に誰が危険にさらされていますか?あなたの従業員、パートナー、または顧客も今危険にさらされていますか? そして、そもそもハッカーはどのようにしてあなたのサイトに侵入したのでしょうか?

次のステップに進む前に、落ち着いておく必要があります。 真実は、あなたのサイトがどれほど十分に保護されていると信じているかに関係なく、ハッキングは実際に起こるということです。 幸いなことに、これはよくあることであり、すぐに取り組み始めるためのやるべきことが確立されています。

また、Webサイトが少しおかしくなることもありますが、ハッキングされたわけではありません。 不正なWebサイト、誤動作している更新、またはブログ投稿への奇妙なコメントは、サイトがハッキングされたことを示す確実な兆候ではありません。 間違った問題を解決しようとする前に、自分が何を扱っているのかを確実に理解するために、さらに深く掘り下げたいと思うでしょう。

WordPressWebサイトが実際にハッキングされているかどうかを確認する方法

これが、あなたが真面目なハッキングに取り組んでいる兆候です—うまくいけば、このリストのすべてに「いいえ」と言うことができます。 (そうでない場合は?私たちはあなたのためにもっとたくさんの助けを持っています。)

- WordPressのWebサイトにログインできません。

- トラフィックが大幅に減少していることに気づきました。

- まだ行っていないWebサイトの変更があります。

- あなたのウェブサイトは別のサイトにリダイレクトしています。

- 誰かがウェブサイトにアクセスしようとしたり、Googleで検索しようとすると、警告が表示されます。

- サーバーログには異常なアクティビティが表示されます。

- セキュリティプラグインまたはホスティングプロバイダーから、違反または異常なアクティビティが発生したことが通知されました。

これらのいくつかについてもう少し詳しく見ていきましょう。

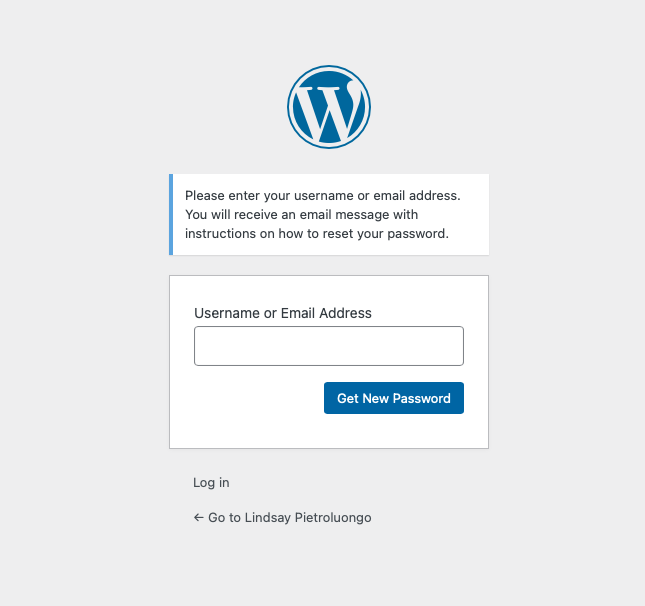

Webサイトにログインできません

誰かが自分のWebサイトにアクセスできない最も一般的な理由は、ハッキングではありません。パスワードを忘れた(または、知っていると思っていても実際には知らない)ためです。 パスワードをリセットして、それが問題かどうかを確認します。

パスワードをリセットできない場合は、ハッキングの可能性があります。 ハッカーは、ユーザーを削除したり、パスワードを変更して、サイトにアクセスできないようにすることがよくあります。 パスワードをリセットできない場合は、誰かがあなたのユーザーアカウントを削除したことが原因である可能性があります。 以下を含むユーザー名は、特にハッキングが容易です。

- 管理者

- 管理者

- 根

- テスト

また、パスワードをリセットできるが、リストされている他の危険信号に気付いた場合でも、ハッキングの被害者になる可能性があるので、読み進めてください。

トラフィックのドロップ

パフォーマンスの高いWebサイトが、既知の理由もなくトラフィックの流入を確認できなくなった場合、ハッキングされた可能性があります。 トラフィックのリダイレクト、ユーザーエクスペリエンスの低下、またはGoogleによるサイトのブラックリストへの登録により、トラフィックが急減する可能性があります。

認識されないWebサイトの変更

多くの場合、ハッカーはWebサイトを大きくて明白な方法で、または小さくてキャッチしにくい方法で変更します。 ホームページが広告に圧倒されたり、テーマがまったく違うのと同じくらい明確かもしれません。 または、フッターに隠された小さなリンクと同じくらい見つけるのが難しい場合があります。 追加されたコンテンツが違法な性質のものであることも一般的です。

多くの場合、このタイプの追加された予期しないコンテンツは、デザインスキームに適合しないか、プレゼンテーションを考慮に入れていません。 つまり、ウェブサイトの黒い部分に黒い広告が表示され、その多くが隠されている可能性があります。

また、 site:yoursite.comをGoogleで検索して( yoursite.comを実際のURLに置き換えて)、サイトにページが追加されているかどうかを確認することもできます。 結果をざっと見て、認識できないものがあるかどうかを確認します。

これがハッカーの仕事であると想定する前に、チームの他のメンバーに確認して、管理者または編集者が変更を加えたかどうかを確認してください。 風変わりな変化でさえ、完全な事故であった可能性があります。

ウェブサイトが他の場所にリダイレクトされる

ハッカーは、出会い系サイトや不利なものなど、訪問者を別の場所にリダイレクトするスクリプトをWebサイトに追加するのが一般的です。 一部のハッカーは非管理者へのリダイレクトのみを表示するため、これに気付かない場合があります。そのため、通常のように見えます。 ただし、訪問者から別のサイトに送信されているというフィードバックを受け取っている場合は、耳を傾けてください。

ブラウザまたはGoogleの警告

はい、サイトが侵害されたことを示すブラウザの警告は、WordPressがハッキングされていることを示している可能性があります…または、プラグインまたはテーマに削除する必要のあるコードがあることを意味している可能性があります。 ドメインまたはSSLの問題もある可能性があり、ホストがそれを理解するのに役立つ可能性があります。 ブラウザの警告により、問題のトラブルシューティングを開始するために使用できる情報が提供される場合があります。

Googleの警告も同様ですが、より簡単です。おそらく「このサイトはハッキングされている可能性があります」と表示されます。 これは、ウェブサイトのサイトマップがハッキングされた場合に発生する可能性があり、Googleがサイトをクロールする方法に影響を与えます。 ブラウザの警告と同様に、問題の診断を開始するには、提供された情報をすべて取得する必要があります。

サイトにフラグが付けられているというユーザーからの連絡がまだある場合は、ユーザーがウイルス対策製品から通知を受け取っている可能性があります。 Googleが再度ホワイトリストに登録した場合でも、ウイルス対策製品の指示に従って、危険なWebサイトのリストから削除する必要があります。

サーバーログの異常なアクティビティ

ハッキングが心配な場合は、ホスティングプロバイダー経由でcPanelにログインしてください。 確認するログには次の2種類があります。

- アクセスログ: WordPressサイトに誰がどのIPを介してアクセスしたか。

- エラーログ: WordPressシステムファイルが変更されたときに発生したエラー。

異常な活動を探します。 サイトにアクセスしてはならないIPアドレスを見つけた場合は、それらをブロックします。

WordPressWebサイトがハッキングされる理由と方法を理解する

WordPressがハッキングされる理由はいくつかあります。 上位3つは次のとおりです。

- 安全でないパスワード:サイトのすべてのユーザーは、FTPおよびホスティングアカウントとともに、非常に安全なパスワードを必要とします。

- 古いソフトウェア:プラグイン、テーマ、WordPressのインストールは、新しいバージョンがリリースされるたびに定期的に更新する必要があります。 更新がないと、ハッカーが利用できる脆弱性が残ります。

- 安全でないコード:低品質のWordPressプラグインとテーマは、サイトを危険にさらす可能性があります。

ハッカーが使用するいくつかの精通した方法があり、技術は常に改善されています。 サイトがより安全になるにつれて、ハッカーはより賢く、より創造的になります。 WordPressをハックするために取られる主なルートのほんの一部を次に示します。

- バックドア:バックドアハッキングは、サイトに侵入する従来の方法をすべてバイパスします。 ハッカーは、隠しファイルまたは隠しスクリプトを介して侵入する方法を見つける可能性があります。

- ブルートフォースログインの試み:自動化は、パスワードを把握してサイトにアクセスするために使用されます。 パスワードが弱いほど、解読しやすくなります。

- クロスサイトスクリプティング(XSS):これはプラグインによく見られる脆弱性です。 ハッカーが悪意のあるコードをユーザーのブラウザに送信できるようにするスクリプトが挿入されます。

- サービス拒否(DoS): Webサイトのコードにバグやエラーがある場合、ハッカーはそれらを使用して、サイトが壊れるまでサイトを圧倒する可能性があります。

- 悪意のあるリダイレクト:バックドアはサイトをリダイレクトするために使用されます。

- Pharma Hacks:不正なコードが古いバージョンのWordPressに挿入されています。

ハッキングされたWordPressウェブサイトを回復するための10のステップ

ハッキングされた場合は、できるだけ早く次のことを行ってください。 このリストを確認するときは、落ち着いてください。パニックになると、効率的に作業するのが難しくなり、途中で重要な手順を見逃す可能性があります。

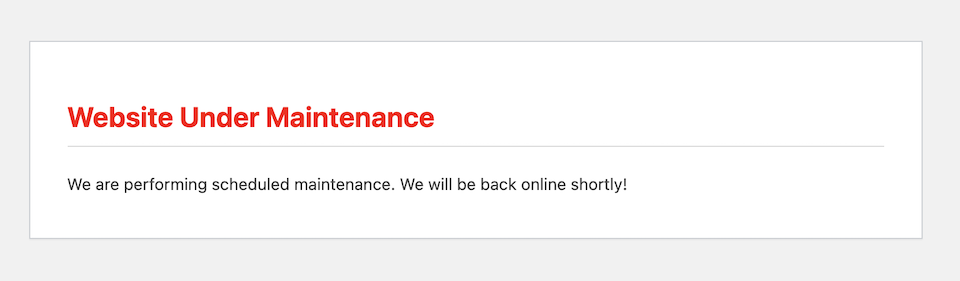

サイトをメンテナンスモードにする

Webサイトにアクセスしてログインできる場合は、メンテナンスモードにします。 (ここにメンテナンスモードに関する詳細な記事があります。)ユーザーがサイトにアクセスしたときに目に見えるものが何もない場合でも、これを実行する必要があります。 あなたがそれに取り組んでいる間、メンテナンスモードは彼らのデバイスと情報を保護するだけでなく、あなたがハッキングに対処していることを覆い隠します。

バックアップを探す

次のステップでホスティングプロバイダーに連絡しますが、ホストがハッキングされたことを発見すると、さらなる問題を防ぐためにサイトをすぐに削除することがあります。 そのため、最初にサイトとデータベースのバックアップが必要です。

バックアップがWebサイトと同じサーバーに保存されている場合、ハッキングされるとバックアップは失われる可能性があります。 ただし、これらのスポットも保存している場合は、これらのスポットを確認することを検討してください。

- バックアッププラグイン:バックアッププラグインを使用する場合は、プロバイダーのクラウドサービスにバックアップが保存されている可能性があります。

- クラウドアカウント: DropboxやGoogleドライブなどのクラウドサービスにウェブサイトのバックアップを手動で保存したかどうかを確認します。

- ホスティングプロバイダー:使用しているホスティングプロバイダーが、引き続きアクセスできるサイトのバックアップを持っている可能性があります。

ホストに連絡する

お持ちのホスティングパッケージの種類によっては、プロバイダーが手綱を握ってハッキングを処理できる場合があります。 早い段階で、ホストに連絡して、(a)WordPress Webサイトがハッキングされたことをホストに知らせ、(b)ホストが提供するヘルプを確認します。 サイトにまったくアクセスできない場合は、どこにでもアクセスできるようにホストの支援が必要になる場合があります。

WordPressのパスワードをリセットする

どのパスワードがハッキングされたかわからないため、すべてのパスワードをできるだけ早く変更するのが最も安全です。 その間に、データベース、ホスト、SFTPパスワードなど、WordPressに関連付けられているすべてのパスワードをリセットします。 また、すぐに管理者レベルのユーザーに連絡して、パスワードも変更してもらいます。 今後は、WordPressのログインを数か月ごとに変更することを目指してください。

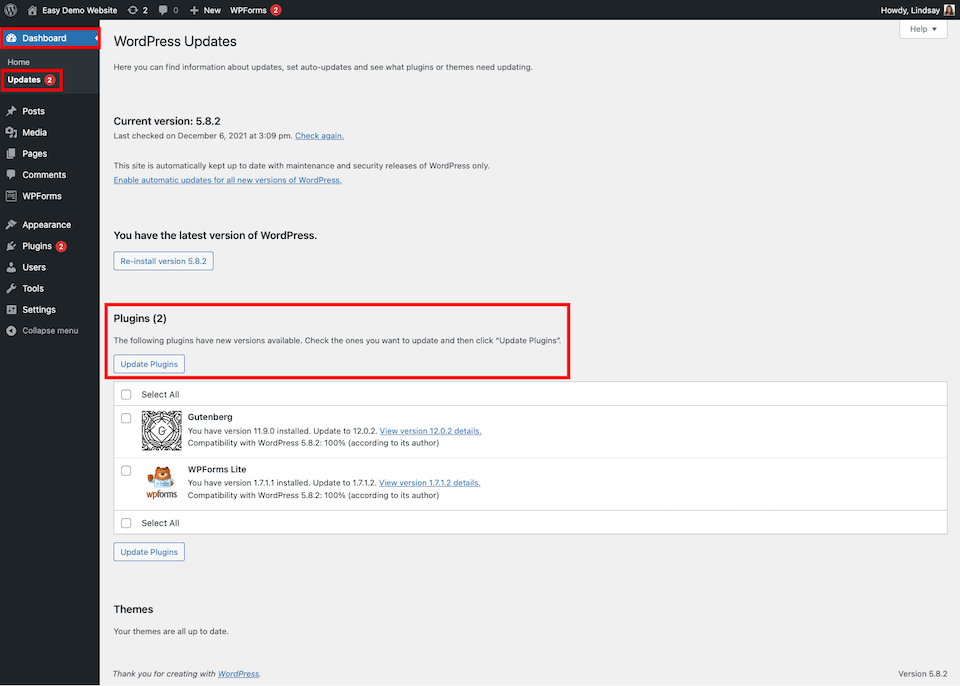

すべてを更新する

WordPressのインストール、プラグイン、テーマがすべて最新であることを確認してください。 これを早い段階で行うことは、ハッカーが最初に経験した脆弱性にパッチを当てることができることを意味します。 この手順を実行するのに時間がかかりすぎると、サイトを修正するという問題が発生し、同じ古いプラグインまたはテーマを介してサイトが再びハッキングされる可能性があります。

プラグインとテーマを更新することに加えて、次の手順を実行します。

- 使用しないものはすべて非アクティブ化して削除します。

- それらの1つが信頼できないベンダーからのものであることが心配ですか? 非アクティブ化して削除します。

- 問題が発生していると思われるものをすべて削除して再インストールします。 または、プラグインまたはテーマを削除してから、公式ディレクトリから別のものに置き換えてください。

- インストールしたテーマとプラグインのサポートページを確認してください。 同じ問題を抱えている人々からの最近のコメントがあるかもしれません。

WordPressダッシュボードの代わりにSFTPからプラグインを削除したい場合は、それが可能です。 個々のファイルではなく、プラグインのディレクトリ全体を削除してください。 wp-content / plugins / [plugin name]を探し、ディレクトリ全体とその中のすべてを削除します。

wp-content / plugins / [plugin name]に移動すると、未使用のテーマについても同じことができます。 子テーマを使用している場合は、テーマをそのまま維持するために、おそらく2つのディレクトリを保持する必要があることに注意してください。

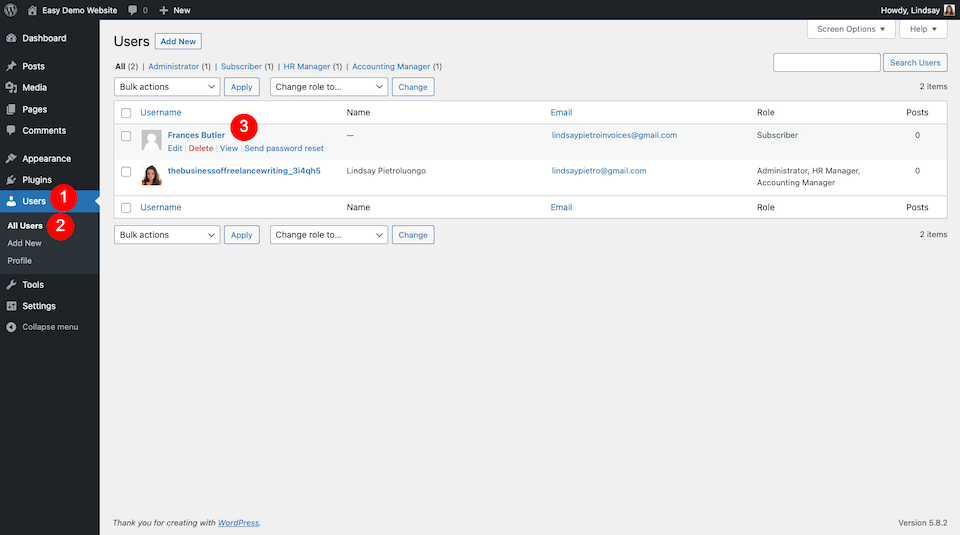

不要な管理者アカウントを削除する

サイトのすべての管理者アカウントを確認し、認識できないものや関連性がなくなったものを取り除きます。 それでもサイトにアクセスする必要があるが管理者ではない場合は、アクセスレベルを変更してください。 また、実際に正当なアカウントを削除する前に、管理者にアカウントの詳細が変更されているかどうかを確認することをお勧めします。

あるべきではないファイルを削除する

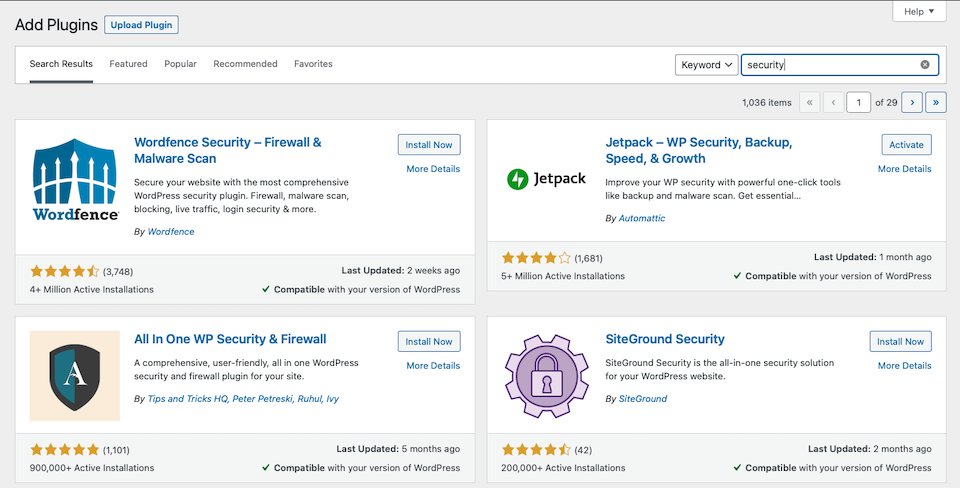

この手順には、おそらくセキュリティプラグインが必要です。 サイトスキャンを実行すると、そこにあるが存在してはならないファイルについて警告が表示されます。 あなたのサイトに最適な6つのWordPressセキュリティプラグインをまとめました。

サイトマップをクリーンアップして再送信する

サイトマップがハッキングされた場合、悪意のあるリンクや外国の文字が含まれている可能性があります。 SEOプラグインを使用すると、新鮮でクリーンなサイトマップを再生成できます。 次に、Google検索コンソールを介してそれをGoogleに送信する必要があります。 サイトを再度クロールする必要があることをGoogleに通知します。

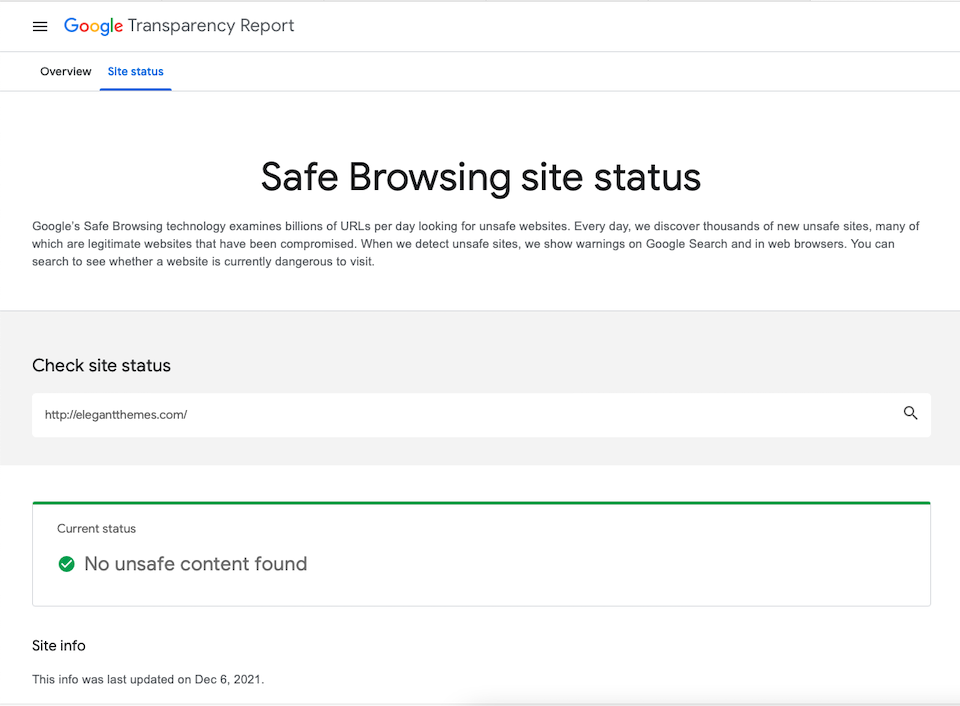

これには最大2週間かかる場合があるため、それまで検索警告がクリアされない場合があることに注意してください。 サイトが良好な状態に戻っているかどうかを確認するには、次のURLにアクセスしてください: http ://www.google.com/safebrowsing/diagnostic?site = http://yourwebsite.com/

WordPressCoreを再インストールします

他に何も機能していないように思われる場合、WordPressがハッキングされたときにサイトを修復する唯一の方法は、サイトを完全に再インストールすることです。 これは、管理ダッシュボードまたはファイルマネージャーから実行できます。 これを行う方法については、WordPressWebサイトの500内部サーバーエラーの修正に関する記事で説明しています。

データベースをクリーンアップする

最後に、データベースをクリーンアップします。 セキュリティプラグインは、データベースが侵害されたかどうかを通知できる必要があります。また、データベースをクリーンアップして最適化できる場合もあります。

将来ハッキングされるのを防ぐ方法

私たちはあなたがこれを二度と経験したくないことを知っています。 WordPressサイトが将来ハッキングされるのを防ぐためにできることは次のとおりです。

安全なパスワードと2要素認証を設定する

まだこれを行っていない場合、または行ったがパニックに陥ったために急いだ場合は、サイトのすべてのパスワードが強力であることを確認してください。 次に、サイトに2要素認証を追加します。これにより、ハッカーが偽のアカウントを作成するのが難しくなります。

セキュリティプラグインまたはサービスを使用する

これについてはすでに何度も言及しているので、サイトにセキュリティプラグインが必要であることを今では知っているはずです。 このタイプのプラグインの最大の利点は、問題が発生した場合にアラートが表示されるため、手に負えなくなる前に予防措置を講じることができることです。

さらに保護が必要ですか? あなたのためにあなたのサイトを監視し、発生した問題を修正するセキュリティサービスがあります。 また、将来再びハッキングされた場合は、トラブルシューティングのすべての手順を担当します。

あなたのウェブサイトを最新に保つ

WordPressバージョンから、インストールしたプラグインやテーマまで、サイト上のすべてが最新である必要があります。 更新には通常セキュリティパッチが含まれているため、更新を古くすると、ハッカーが簡単に侵入できるようになります。定期的にサイトにアクセスしてメンテナンスを行っていない場合は、自動アップデータを使用して処理してください。

WebサイトでSSLを使用する

SSLはほとんどのホスティングパッケージに標準装備されており、サイトにセキュリティのもう1つの層を追加します。 SSLが含まれているかどうかをホストに確認してください。 そうでない場合は、専用のSSLプラグインをインストールするか、セキュリティプラグインにSSLプラグインが含まれているかどうかを確認できます。

ファイアウォールを使用する

ファイアウォールは、サイトと他の世界との間の警備員として機能し、問題を引き起こす前に危険なものをすべてブロックします。 セキュリティプラグインまたはサービスを使用できますが、最初にホストに確認して、既に使用しているファイアウォール保護の種類を確認してください。

インストールするものに注意してください

信頼できるソースからのプラグインとテーマのみをインストールしてください—公式のWordPressディレクトリが最善の策です。 それでも、選択しているものがご使用のバージョンのWordPressでテストされていることを確認してください。 サードパーティのサイトからのプラグインやテーマは避けてください。 WordPressディレクトリ以外の場所から入手する必要がある場合は、ベンダーの評判が良いかどうかを調べてください。

WordPressのインストールをクリーンアップする

次のような、どこにも必要のないものはすべて削除する必要があります。

- 使用しなくなったファイル

- 非アクティブまたはアクティブであるが未使用のプラグイン

- 非アクティブで、二度と使用しないテーマ

- 古いWordPressのインストール

- 未使用のデータベース

古いWordPressのインストールは特に脆弱です。 多くの場合、バックアップはサイトのサブディレクトリに保存されます。 したがって、メインのWebサイトは安全である可能性がありますが、ハッカーはこれらの古いインストールを介して侵入する可能性があります。

Webサイトがハッキングされないように、このクリーンアップルーチンを定期的に(3か月ごとなど)実行してください。

まとめ

WordPress Webサイトがハッキングされた場合、訪問者はサイトを利用できないことが多く、ブランドの評判から収入まですべてに影響を与える可能性があります。 サイトを正常に機能させるには、迅速かつスマートに行動することが必要です。 次に、次に最も差し迫った問題は、サイトを健全でハッキングのない状態に保つ方法です。

幸いなことに、私たちがカバーしたメンテナンスの提案の多くは簡単です。 いくつかのベストプラクティスを挙げれば、より強力なパスワードと最新のプラグインがより健全なサイトを意味することをすでにご存知でしょう。 この記事のアドバイスに従うことで、ハッキングされた後にWordPressサイトを修正し、将来同じ頭痛を回避できる可能性が高くなります。

WordPressのセキュリティ監査を実施する方法についての記事をご覧ください。