Raport podatności WordPressa: maj 2021, część 3

Opublikowany: 2021-05-19Podatne wtyczki i motywy są głównym powodem ataków na witryny WordPress. Cotygodniowy raport na temat luk w zabezpieczeniach WordPress obsługiwany przez WPScan obejmuje najnowsze wtyczki WordPress, motywy i podstawowe luki w zabezpieczeniach oraz co zrobić, jeśli uruchomisz jedną z wrażliwych wtyczek lub motywów w swojej witrynie.

Każda podatność będzie miała wskaźnik ważności Niski , Średni , Wysoki lub Krytyczny . Odpowiedzialne ujawnianie i zgłaszanie luk w zabezpieczeniach jest integralną częścią zapewniania bezpieczeństwa społeczności WordPressa. Udostępnij ten post swoim znajomym, aby pomóc w rozpowszechnianiu informacji i uczynić WordPress bezpieczniejszym dla wszystkich.

Główne luki w WordPressie

W tym tygodniu zobaczyliśmy wydanie bezpieczeństwa WordPress 5.7.2 z jednym problemem bezpieczeństwa dotyczącym wersji WordPress od 3.7 do 5.7. Jeśli nie zaktualizowano jeszcze do wersji 5.7, wszystkie wersje WordPressa od wersji 3.7 zostały również zaktualizowane w celu rozwiązania problemu związanego z wstrzykiwaniem obiektów w PHPMailer.

1. Wydanie bezpieczeństwa WordPress 5.7.2

Luka w zabezpieczeniach : wstrzyknięcie obiektu w PHPMailer

Łatka w wersji : 5.7.2

Wynik ciężkości : średni

Luki w zabezpieczeniach wtyczki WordPress

1. Galeria zdjęć

Wtyczka: Galeria zdjęć

Luka w zabezpieczeniach : uwierzytelnione zapisane skrypty między witrynami za pośrednictwem tytułu galerii

Łatka w wersji : 1.5.67

Dotkliwość : średnia

2. Harmonogram tygodniowy

Wtyczka: Harmonogram tygodniowy

Luka w zabezpieczeniach : uwierzytelnione przechowywane przechowywane skrypty między witrynami

Łatka w wersji : 3.4.3

Wynik ciężkości : średni

3. Media zewnętrzne

Wtyczka: Media zewnętrzne

Luka w zabezpieczeniach : uwierzytelnione przesyłanie arbitralnych plików

Łatka w wersji : 1.0.34

Ocena ważności : krytyczna

4. WP Super Cache

Wtyczka: WP Super Cache

Luka w zabezpieczeniach : uwierzytelnione zdalne wykonanie kodu

Łatka w wersji : 1.7.3

Wynik ważności : wysoki

5. Kopia zapasowa bazy danych dla WordPress

Wtyczka: Kopia zapasowa bazy danych dla WordPress

Luka w zabezpieczeniach : uwierzytelnione trwałe skrypty między witrynami

Poprawione w wersji : 2.4

Wynik ciężkości : średni

Luki w motywie WordPress

1. Średnie

Motyw: Średni

Luka w zabezpieczeniach : nieuwierzytelnione odzwierciedlone skrypty między witrynami

Poprawiona w wersji : brak znanej poprawki

Wynik ciężkości : średni

2. Listeo

Motyw: Listeo

Luka : wiele luk XSS i XFS

Łatka w wersji : 1.6.11

Wynik ciężkości : średni

Luka w zabezpieczeniach : wiele luk w zabezpieczeniach IDOR związanych z uwierzytelnieniem

Łatka w wersji : 1.6.11

Wynik ważności : średni

3. Bello

Motyw: Listeo

Luka w zabezpieczeniach : uwierzytelnione XSS i XFS

Łatka w wersji : 1.6.0

Wynik ciężkości : średni

Podatność : Nieuwierzytelnione odbicie XSS i XFS

Łatka w wersji : 1.6.0

Wynik ważności : średni

Luka w zabezpieczeniach : nieuwierzytelniony, ślepy wstrzyknięcie SQL

Łatka w wersji : 1.6.0

SeverityScore : Krytyczny

Uwaga dotycząca odpowiedzialnego ujawniania informacji

Być może zastanawiasz się, dlaczego luka w zabezpieczeniach zostałaby ujawniona, skoro daje hakerom możliwość ataku. Cóż, bardzo często badacz bezpieczeństwa znajduje i prywatnie zgłasza tę lukę twórcy oprogramowania.

W przypadku odpowiedzialnego ujawnienia wstępny raport badacza jest przekazywany prywatnie twórcom firmy będącej właścicielem oprogramowania, ale za zgodą, że pełne szczegóły zostaną opublikowane po udostępnieniu poprawki. W przypadku znaczących luk w zabezpieczeniach może wystąpić niewielkie opóźnienie w ujawnieniu luki, aby dać większej liczbie osób czas na poprawkę.

Badacz bezpieczeństwa może wyznaczyć producentowi oprogramowania termin odpowiedzi na zgłoszenie lub dostarczenia poprawki. Jeśli ten termin nie zostanie dotrzymany, badacz może publicznie ujawnić lukę, aby wywrzeć presję na dewelopera, aby wydał łatkę.

Publiczne ujawnienie luki w zabezpieczeniach i pozorne wprowadzenie luki dnia zerowego – rodzaju luki, która nie ma łaty i jest wykorzystywana na wolności – może wydawać się odwrotne do zamierzonych. Jest to jednak jedyna dźwignia, którą badacz musi wywrzeć na deweloperze, aby załatał tę lukę.

Jeśli haker odkryje lukę, może po cichu użyć exploita i wyrządzić szkody użytkownikowi końcowemu (to ty), podczas gdy programista pozostaje zadowolony z pozostawienia luki bez łaty. Google Project Zero ma podobne wytyczne, jeśli chodzi o ujawnianie luk w zabezpieczeniach. Publikują pełne szczegóły dotyczące luki po 90 dniach, niezależnie od tego, czy luka została załatana, czy nie.

Jak chronić swoją witrynę WordPress przed podatnymi wtyczkami i motywami?

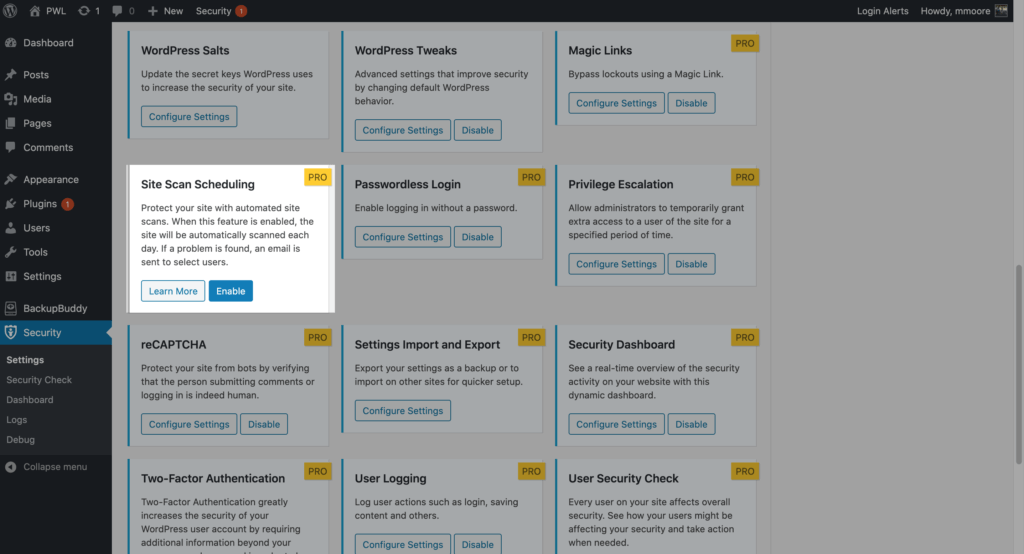

Skaner witryn wtyczki iThemes Security Pro to kolejny sposób na zabezpieczenie i ochronę witryny WordPress przed główną przyczyną wszystkich włamań do oprogramowania: przestarzałymi wtyczkami i motywami ze znanymi lukami. Skaner witryn sprawdza witrynę pod kątem znanych luk w zabezpieczeniach i automatycznie stosuje łatę, jeśli jest dostępna.

Sprawdzono 3 rodzaje luk w WordPressie

- Luki w WordPressie

- Luki w zabezpieczeniach wtyczek

- Luki motywu

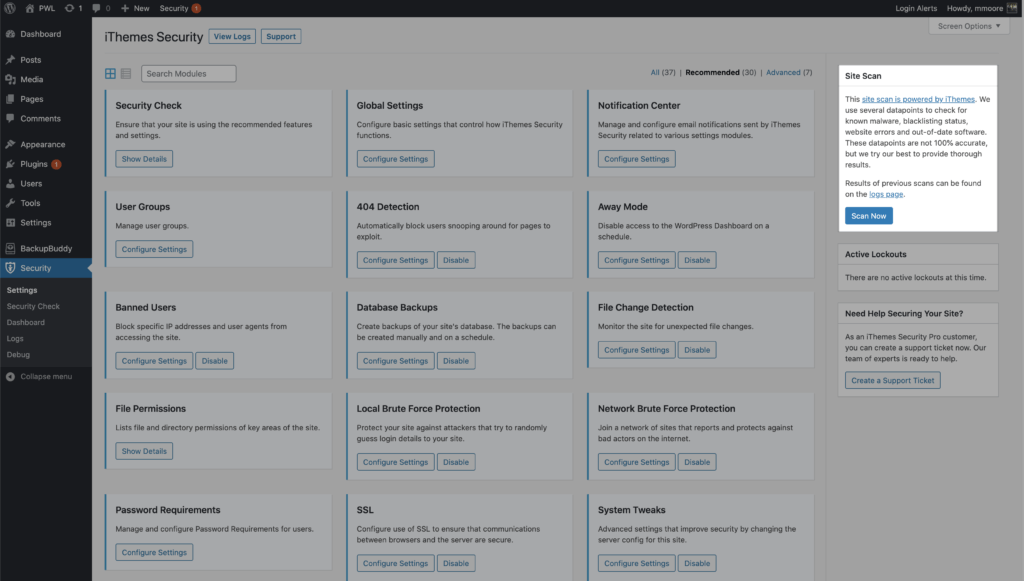

Aby włączyć Skanowanie Witryny w nowych instalacjach, przejdź do ustawień iThemes Security Pro i kliknij przycisk Włącz w module ustawień Skanowania Witryny .

Aby uruchomić ręczne skanowanie witryny, kliknij przycisk Skanuj teraz na widżecie skanowania witryny znajdującym się po prawej stronie ustawień zabezpieczeń.

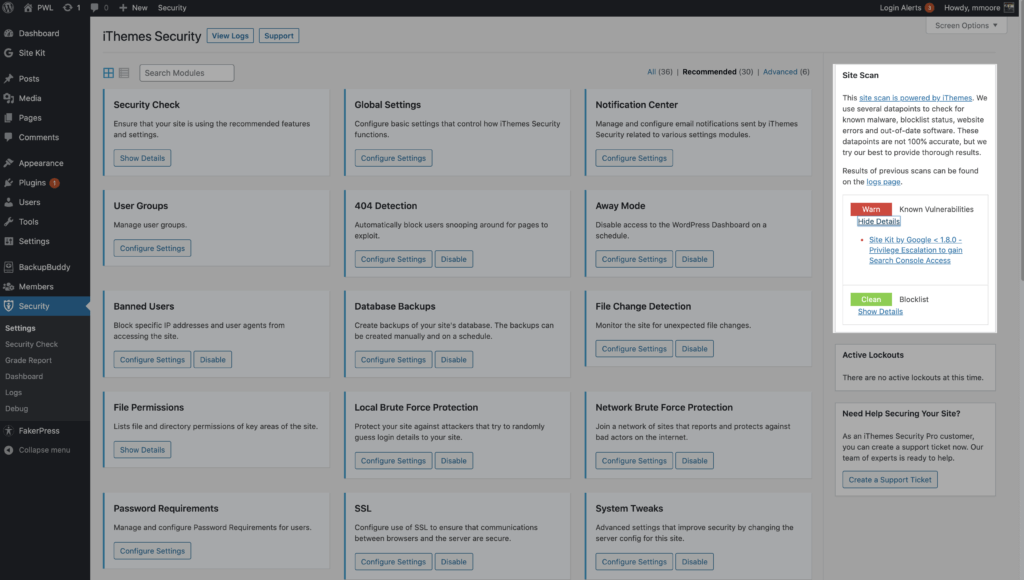

Wyniki skanowania witryny zostaną wyświetlone w widgecie.

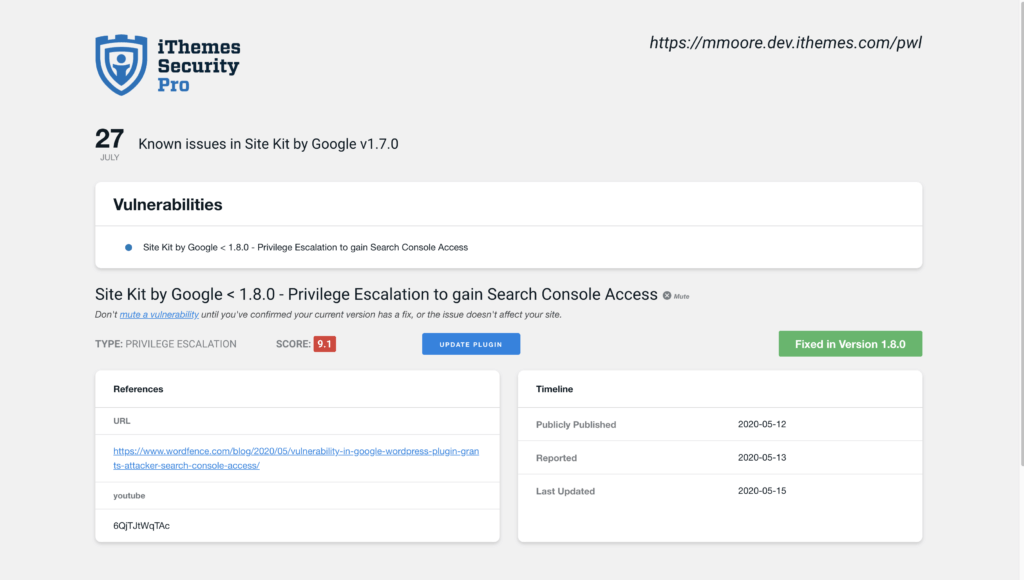

Jeśli Skanowanie Witryny wykryje lukę w zabezpieczeniach, kliknij łącze dotyczące luki, aby wyświetlić stronę szczegółów.

Na stronie podatności Site Scan zobaczysz, czy jest dostępna poprawka dla tej luki. Jeśli dostępna jest poprawka, możesz kliknąć przycisk Aktualizuj wtyczkę , aby zastosować poprawkę na swojej stronie internetowej.

Może wystąpić opóźnienie między udostępnieniem poprawki a aktualizacją bazy danych luk w zabezpieczeniach iThemes w celu odzwierciedlenia poprawki. W takim przypadku możesz wyciszyć powiadomienie, aby nie otrzymywać więcej alertów związanych z usterką.

iThemes Security Pro, nasza wtyczka bezpieczeństwa WordPress, oferuje ponad 50 sposobów zabezpieczenia i ochrony Twojej witryny przed typowymi lukami w zabezpieczeniach WordPress. Dzięki WordPress, uwierzytelnianiu dwuskładnikowemu, ochronie przed brutalną siłą, silnemu egzekwowaniu haseł i nie tylko, możesz dodać dodatkową warstwę bezpieczeństwa do swojej witryny.

Uzyskaj iThemes Security Pro

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.