15 sztuczek bezpieczeństwa WordPress, aby zabezpieczyć swoją witrynę WordPress

Opublikowany: 2017-03-17Ostatnio pojawiło się wiele informacji na temat zhakowanych witryn WordPress. I wiele osób zaczęło kwestionować bezpieczeństwo WordPressa z powodu ostatnich ataków.

Dlatego jeśli jesteś właścicielem witryny WordPress, musisz zastosować te 15 technik bezpieczeństwa WordPress, których nauczę Cię w tym przewodniku.

Zanim wskoczymy w to, pozwól, że cię uprzedzę.

Podczas gdy jesteś zajęty czytaniem tego artykułu, niektóre skryptowe dzieciaki mogą próbować włamać się do Twojej witryny (WordPress lub nie).

Na serio?

Tak.

„Dlaczego niektórzy faceci mieliby marnować na mnie swój czas? To nie tak, że jestem wielkim biznesem”.

Cóż, nie chcę podbijać twoich zmartwień, ale hakerzy lubią małe strony internetowe, ponieważ są łatwym celem.

Spis treści

- Dlaczego bezpieczeństwo witryny to takie wielkie zamieszanie?

- WordPress został zhakowany, czy powinieneś szukać innych platform?

- 1. Użyj unikalnej nazwy użytkownika i hasła

- 2. Użyj uwierzytelniania dwuskładnikowego

- 3. Zweryfikuj użytkownika jako człowieka

- 4. Zaktualizuj WordPress

- Jak zaktualizować WordPressa

- 5. Wyłącz edycję plików

- 6. Ogranicz próby logowania

- 7. Ochrona przed atakami brutalnej siły

- 8. Ochrona przed atakami DDoS

- 9. Skanuj w poszukiwaniu złośliwego oprogramowania i usuń je

- 10. Dobry webhost

- 11. Mądrze wybieraj wtyczki i motyw

- 12. Usuń niepotrzebne/nieaktualne motywy i wtyczki

- 13. Bezpieczny .htaccess i wp-content.php

- 14. Ukryj poufne informacje

- 15. Wyprzedź i aktualizuj

- Wniosek

Dlaczego bezpieczeństwo witryny to takie wielkie zamieszanie?

W porządku, ktoś próbuje włamać się do mojej witryny, ale dlaczego miałoby mnie to obchodzić? Zwłaszcza, że mam kopię zapasową wszystkiego. Mogę po prostu usunąć WordPressa i zainstalować go ponownie.

Twoje pytanie jest prawidłowe. Ale co, jeśli haker uzyskał dostęp do kopii zapasowej i hosta internetowego?

Istnieją również inne zagrożenia, jeśli pirat komputerowy przejmie kontrolę nad Twoją witryną, niektóre z nich to…

- Hakerzy mogą ukraść informacje Twoje i odwiedzających oraz wykorzystać je do nielegalnych celów.

- Jeśli dopiero zaczynasz zdobywać odwiedzających, przestój wpłynie na Ciebie na dłuższą metę.

- Ludzie zaczną kwestionować jakość Twojej witryny.

- Atakujący mogą opublikować w Twojej witrynie coś obraźliwego lub nielegalnego, za co możesz ponieść konsekwencje (prawne lub inne).

Ale po co ktoś miałby wkładać tyle wysiłku, by sprawiać kłopoty małej stronie internetowej, takiej jak moja?

- Mała strona internetowa jest łatwa do zhakowania.

- Hakerzy testują swoje narzędzia na małych stronach internetowych pod kątem większego projektu.

- Mogą używać Twojego usługodawcy hostingowego do wysyłania wiadomości spamowych.

- Intruzi wykorzystują zasoby małych stron internetowych do atakowania „dużych facetów”. Twój serwer sieciowy może być częścią botnetu dla ataków DDoS.

- Hakerzy mogą używać Twojej witryny do rozpowszechniania złośliwego oprogramowania. Tysiące małych stron internetowych to dobry sposób na rozprzestrzenianie złośliwego oprogramowania, ponieważ właściciele małych stron internetowych nie mogą sobie pozwolić na sprawdzanie bezpieczeństwa przez ekspertów ds. bezpieczeństwa.

- Hakerzy mogą wykorzystywać Twoją witrynę do zwiększania ruchu i rankingu własnej witryny w Google, zamieszczając linki zwrotne.

Dlatego nawet jeśli dopiero zaczynasz zakładać stronę internetową, musisz bardzo uważać na bezpieczeństwo. Nie chodzi tylko o ciebie. Twoja nieostrożność może również wpłynąć na innych (atak DDoS).

WordPress został zhakowany, czy powinieneś szukać innych platform?

Przede wszystkim żaden system (strona internetowa czy komputer osobisty) nie jest bezpieczny. Ludzie znaleźli nawet sposoby na włamanie się do systemów z pustką powietrzną (izolowane komputery).

Bez względu na wybraną platformę hakerzy znajdą na nią sposób.

Powodem, dla którego tak wiele witryn WordPress zostaje zhakowanych, jest to, że WordPress jest bardzo popularny. Około 27% stron internetowych korzysta z WordPressa i wciąż rośnie. Tak więc WordPress stał się kopalnią złota dla hakerów i spamerów.

Cyberpunki konsekwentnie atakują WordPressa, ponieważ jeśli uda im się znaleźć lukę w zabezpieczeniach, mogą przejąć kontrolę nad 27% Internetu.

Innym powodem hakowania witryn WordPress jest to, że jest to otwarte środowisko. Użytkownicy mogą samodzielnie kodować i modyfikować strony internetowe. Mogą dodawać wtyczki innych firm.

Czy więc powinieneś znaleźć inny CMS dla swojej witryny?

Nie.

Problem nie dotyczy podstawowego kodu WordPressa, ale instalowanych wtyczek i motywów. Ale z drugiej strony, jak powiedziałem wcześniej, żaden system nie jest całkowicie bezpieczny.

Jeśli sam WordPress nie był bezpieczny, dlaczego 27% sieci miałoby z niego korzystać?

Wielu wolontariuszy szczególnie dba o utrzymanie podstawowego systemu i repozytorium WordPressa. Motywy i wtyczki dostępne w repozytorium WordPressa są dokładnie testowane pod kątem bezpieczeństwa i niezawodności.

Ponadto zespół WordPressa bardzo umiejętnie rozwiązuje wszelkie problemy związane z bezpieczeństwem. Stale publikują aktualizacje z łatami bezpieczeństwa. Możesz więc zaufać WordPressowi w swojej witrynie.

Jednak jako właściciel strony internetowej powinieneś zachować szczególną ostrożność. Zawsze powinieneś regularnie monitorować swoją witrynę.

Oto 15 środków bezpieczeństwa WordPress, których powinieneś przestrzegać, aby zminimalizować ryzyko zhakowania Twojej witryny!

Wskazówka dla profesjonalistów: Zawsze twórz kopie zapasowe plików WordPress, w tym bazy danych, przed wprowadzeniem zmian w plikach i zainstalowaniem wtyczek zabezpieczających.

Uwaga: Niektóre linki w tym przewodniku to linki partnerskie. Zarabiamy określoną kwotę prowizji, jeśli kupujesz usługi/produkty za pośrednictwem linków, bez żadnych dodatkowych kosztów. Biorąc to pod uwagę, nie polecamy produktów, które nie są warte.

1. Użyj unikalnej nazwy użytkownika i hasła

Kiedy instalujesz WordPress, WordPress automatycznie tworzy nazwę użytkownika o nazwie „admin”. Myślę, że to świetna funkcja, ponieważ oszczędza mi żmudnego zadania wpisywania własnej nazwy użytkownika. Mogę skupić się na innych naprawdę ważnych rzeczach. Dzięki, WordPressie!

Wiem wiem. To głupia wymówka. Ale czy zmieniłeś domyślną nazwę użytkownika „admin” podczas instalacji WordPressa? Witaj w klubie!

Kiedy hakerzy próbują zalogować się do panelu administracyjnego, najpierw próbują użyć nazwy użytkownika „admin”.

O co chodzi z nazwą użytkownika, gdy masz silne hasło?

Cóż, wiem, że posiadanie silnego hasła to dobra rzecz. Ale jeśli nadal używasz „admin” jako swojej nazwy użytkownika, zmniejszasz wysiłek hakera o połowę. Permutacje są zredukowane.

Hakerzy mogą po prostu wypróbować kombinację różnych haseł, ponieważ znają już Twoją nazwę użytkownika.

Ale bummer jest, że nie możesz zmienić nazwy użytkownika w WordPressie!

Chociaż możesz zainstalować jakąś wtyczkę, aby zmienić nazwę użytkownika, nie polecam używania wtyczek do prostych zadań.

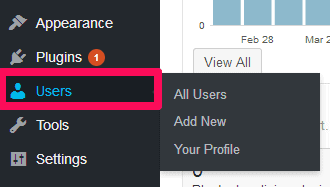

Dlatego po prostu utwórz nowego użytkownika z uprawnieniami administratora, a następnie usuń starego administratora. Nie martw się, WordPress zapyta Cię, co chcesz zrobić z postami utworzonymi przez użytkownika.

Tworząc nowego użytkownika, użyj nazwy użytkownika, która nie jest zbyt oczywista, np. „myname” lub „mysitename”.

Jeśli chodzi o hasło, prosta zasada jest taka, że hasło powinno być złożone , długie i niepowtarzalne .

Złożone: Twoje hasło powinno zawierać co najmniej 1 cyfrę, 1 wielką literę i 1 znak specjalny.

Długie: Twoje hasło powinno mieć co najmniej 10 znaków.

Unikalne: Twoje hasło nie powinno zawierać popularnych słów ani fraz. I powinieneś używać różnych haseł dla każdej witryny.

Po zastosowaniu powyższych reguł hasło powinno wyglądać tak: LTwYgrsewDhw@ertzK9#M!K%

To silne hasło. Ale problem polega na tym, że jesteśmy istotami ludzkimi i trudno to zapamiętać.

Dlatego korzystaj z narzędzi takich jak LastPass i KeePass. Są bezpłatne i możesz ich używać na wielu urządzeniach.

Jeśli nadal uważasz, że możesz ujść na sucho z prostymi hasłami, ponieważ jesteś kreatywny, mam nadzieję, że zmieni to zdanie.

2. Użyj uwierzytelniania dwuskładnikowego

Użyłeś teraz unikalnej nazwy użytkownika i silnego hasła do panelu administracyjnego WordPress.

Świetny!

To krok w kierunku lepszego bezpieczeństwa WordPressa.

Ale bez względu na to, jak silne są hasła, można je złamać! Hakerzy wykorzystują ataki typu brute force (omówimy to później), aby przeniknąć do Twojej witryny. Silny atak typu brute force może złamać każde hasło.

Dlatego powinieneś zacząć korzystać z uwierzytelniania dwuskładnikowego w swojej witrynie. Zwiększy bezpieczeństwo.

Uwierzytelnianie dwuskładnikowe wymaga wprowadzenia kodu zabezpieczającego oprócz nazwy użytkownika i hasła w celu zalogowania się. Po aktywowaniu uwierzytelniania dwuskładnikowego otrzymasz kod (jednorazowego użytku) na smartfonie. Będziesz mógł się zalogować dopiero po wpisaniu kodu.

Wiem, to kłopot, ale pamiętaj, lepiej dmuchać na zimne. O ile guru bezpieczeństwa nie znajdą pewnych opcji logowania DNA, dwa czynniki są najlepszą metodą bezpieczeństwa.

Niestety WordPress nie ma wbudowanych ustawień dodawania uwierzytelniania dwuskładnikowego. Będziesz musiał użyć wtyczki o nazwie Google Authenticator.

Jeśli nie jesteś zaznajomiony z dwuetapową weryfikacją Google, Evanto tuts+ ma świetne samouczki na temat korzystania z uwierzytelniania dwuskładnikowego Google z WordPress.

3. Zweryfikuj użytkownika jako człowieka

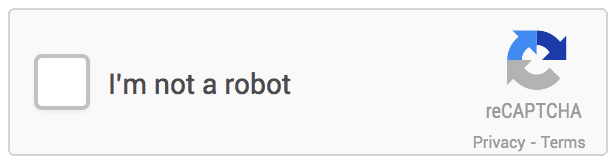

Hakerzy wykorzystują botnety do atakowania systemów z użyciem siły. Jednym ze sposobów naprawdę sprawiania hakerom kłopotów jest użycie formularza reCAPTCHA.

Ogólnie rzecz biorąc, botnety nie mogą zweryfikować reCAPTCHA, więc hakerzy muszą ręcznie próbować wprowadzić nazwy użytkownika i hasła. To, mój przyjacielu, jest utrapieniem w… wiesz gdzie.

Ale stara reCAPTCHA, która używa zniekształconego tekstu, nie jest wydajna. Wszyscy byliśmy tam, kiedy trzeba było zgadywać, co do niektórych liter.

Aby funkcja reCAPTCHA była bardziej przyjazna dla człowieka i odstraszająca boty, Google wprowadził nową funkcję „No CAPTCHA reCAPTCHA”. Nowa niewidoczna reCAPTCHA może nawet automatycznie wykryć człowieka.

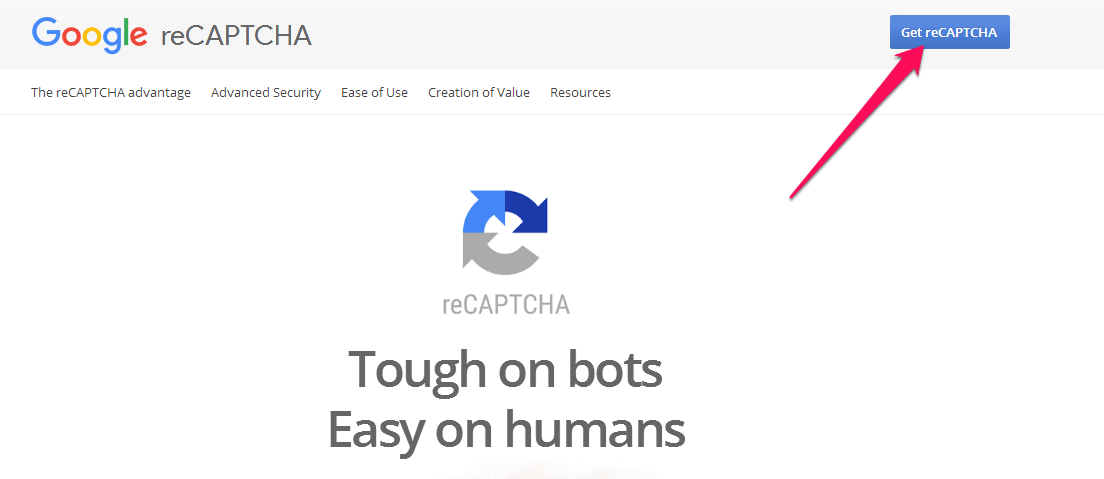

Możesz dodać reCAPTCHA do swojego loginu, komentarza i/lub formularza rejestracyjnego WordPress ręcznie lub za pomocą wtyczki No CAPTCHA reCAPTCHA.

Ale najpierw musisz uzyskać klucz reCAPTCHA od Google. Po zdobyciu kluczy wpisz je w swoich kodach, jeśli robisz to ręcznie, lub w ustawieniach wtyczki, jeśli używasz wtyczki.

4. Zaktualizuj WordPress

Zawsze powinieneś aktualizować WordPress. Aktualizacje WordPressa służą nie tylko dodawaniu funkcji. Aktualizacje są wydawane, co najważniejsze, aby naprawić błędy i luki w zabezpieczeniach.

Ale co, jeśli napotkam problemy ze zgodnością z moimi motywami i wtyczkami po aktualizacji WordPressa? Cóż, zwykle dobre motywy i wtyczki publikują aktualizacje, gdy tylko zaktualizuje się rdzeń WordPressa.

Jeśli wtyczki lub motywy, których używasz, nie zostały zaktualizowane, nadszedł czas, aby znaleźć dla nich alternatywy.

Większość zhakowanych witryn korzysta z przestarzałego WordPressa, wtyczek lub motywów. Nieaktualne wersje wtyczek mogą narazić Twoją witrynę na ryzyko.

Tak więc, zaktualizuj swoje motywy i wtyczki tak szybko, jak to tylko możliwe! Jeśli nie ma dostępnych aktualizacji, zmień je. W repozytorium WordPressa można znaleźć wiele aktualnych motywów i wtyczek.

Możesz także wypróbować nasze motywy WordPress. Aktualizujemy je regularnie, dzięki czemu nie musisz się martwić problemami bezpieczeństwa związanymi z motywami.

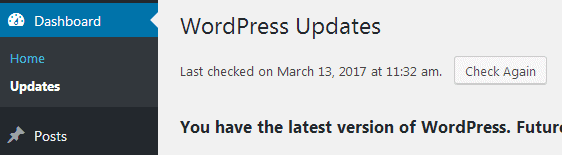

Jak zaktualizować WordPressa

Aktualizacja WordPressa jest łatwa. WordPress automatycznie wyświetla powiadomienia na Dashboardzie, jeśli są jakieś aktualizacje dla podstawowego systemu, motywów lub wtyczek.

Przejdź do Pulpit> Aktualizacje i kliknij przyciski aktualizacji.

Możesz także włączyć automatyczne aktualizacje, aby główny WordPress, wtyczki i motywy automatycznie aktualizowały się w przypadku mniejszych wersji. Otrzymasz powiadomienie e-mail, gdy Twoja witryna zostanie automatycznie zaktualizowana.

5. Wyłącz edycję plików

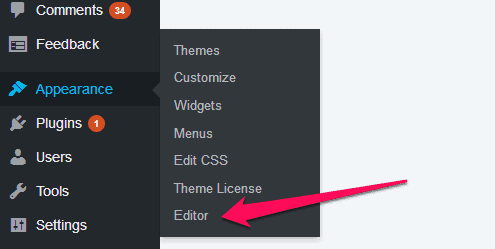

Możesz łatwo dostosować swoją stronę internetową za pomocą wbudowanego edytora kodu w WordPress.

Wyobraź sobie jednak, że hakerom udało się jakoś zalogować do Twojej witryny. Teraz mogą również łatwo edytować Twoją witrynę za pomocą edytora. Dlatego bezpieczną praktyką jest wyłączenie edycji WordPressa za pomocą edytora.

Aby wyłączyć edytor, najpierw wykonaj kopię zapasową WordPressa. Następnie zlokalizuj plik wp-config.php na zapleczu swojej witryny. Możesz znaleźć wp-config.php w folderze głównym swojej witryny wraz z innymi folderami, takimi jak wp-admin i wp-content .

Możesz użyć klienta FTP, aby połączyć się z zapleczem witryny. Lub, jeśli masz dostęp do cPanel, możesz użyć Menedżera plików dostępnego w cPanel.

Teraz dodaj następujący wiersz kodu w pliku wp-config.php i zapisz plik

| // Nie zezwalaj na edycję pliku zdefiniuj ( 'DISALLOW_FILE_EDIT', prawda ); |

Po zaktualizowaniu pliku nie będzie można edytować szablonów motywów za pomocą pulpitu WordPress. Nadal możesz modyfikować motywy za pomocą menedżera plików FTP lub cPanel.

6. Ogranicz próby logowania

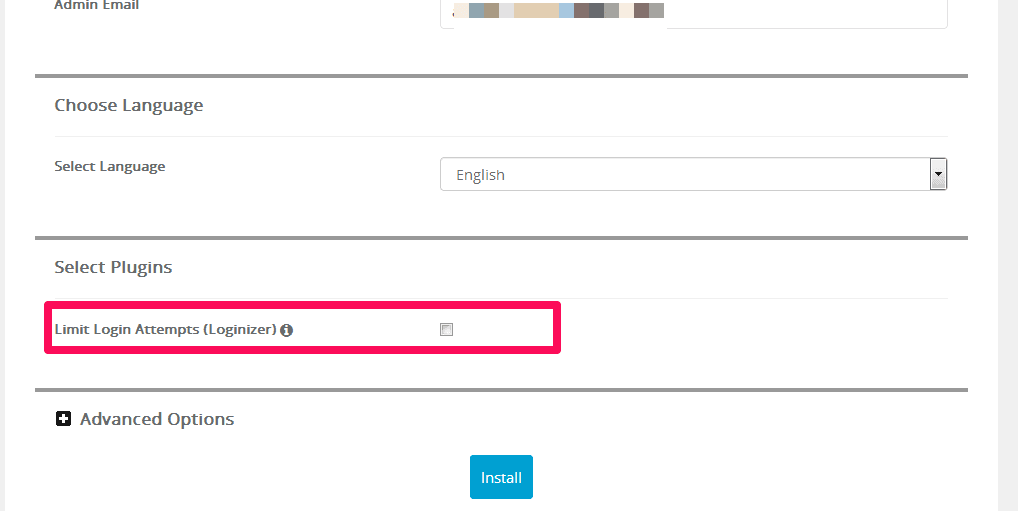

Kiedy instalujesz WordPress, WordPress pyta, czy zainstalować wtyczkę limitu prób logowania, czy nie.

Ograniczenie prób logowania to świetny sposób na ochronę witryny przed atakami typu brute force.

Hakerzy będą próbowali zalogować się do Twojej witryny za pomocą różnych kombinacji logowania. Jeśli jednak włączysz ograniczenie prób logowania, pozwolisz użytkownikom próbować zalogować się tylko określoną liczbę razy, po czym użytkownik zostanie zablokowany.

Jeśli zapomniałeś zaznaczyć tę opcję podczas instalacji WordPressa, nie martw się. Wtyczkę znajdziesz w repozytorium WordPressa.

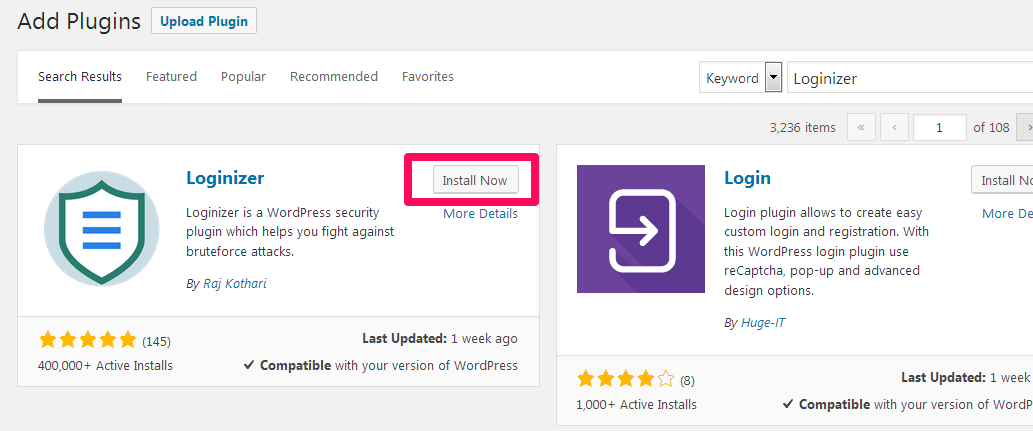

Przejdź do Wtyczki> Dodaj nowy z menu pulpitu WordPress. Wyszukaj „Loginizer”, a następnie zainstaluj i aktywuj wtyczkę.

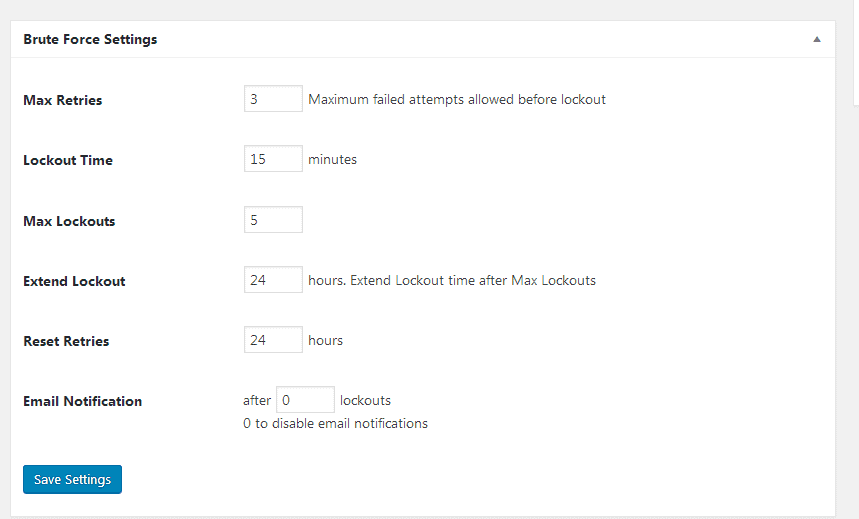

Po aktywacji wtyczki przejdź do opcji Loginizer Security> Brute Force z menu administratora WordPress, aby skonfigurować ochronę logowania.

7. Ochrona przed atakami brutalnej siły

Hakerzy wykorzystują ataki Brute Force, aby uzyskać dostęp do panelu administracyjnego lub kont FTP Twojej witryny. Zasadniczo atak brute force jest metodą prób i błędów. To jak próbowanie różnych kombinacji klawiszy, aby otworzyć zamek. Intruzi mogą wykorzystywać botnety do automatyzacji ataków.

Aby chronić swoją witrynę przed atakami typu brute force, postępuj zgodnie z instrukcjami 1, 2, 3 i 6.

Możesz także zmienić domyślny adres URL logowania (www.mywebsite.com/wp-admin/), aby hakerzy mieli trudności ze znalezieniem formularza logowania.

Możesz utworzyć niestandardowy adres URL logowania za pomocą wtyczki o nazwie All In One WordPress Security & Firewall. Po zainstalowaniu wtyczki przejdź do sekcji Brute Force, aby włączyć niestandardowy adres URL logowania. Ta wtyczka ma tak wiele funkcji, że nie będziesz potrzebować żadnych innych wtyczek zabezpieczających WordPress, jeśli zainstalujesz tę.

8. Ochrona przed atakami DDoS

Przy tak wielu urządzeniach z dostępem do Internetu wzrasta częstotliwość ataków DDoS.

DDoS to metoda przepełnienia witryny/usługi fałszywym ruchem w celu jej wyłączenia. Hakerzy wykorzystują zainfekowane systemy (które zawierają złośliwe oprogramowanie) do przeprowadzania ataków DDoS. W 2016 roku hakerzy zniszczyli DYN, przełączając wiele znanych stron internetowych, takich jak Twitter, Amazon, Reddit i Netflix, w trybie offline.

Dlatego zawsze powinieneś być gotowy do walki z atakami DDoS.

Stosując się do wyżej wymienionych środków bezpieczeństwa (1, 2, 3, 4, 6 i 7), jesteś już przygotowany na ataki DDoS.

Oprócz tego polecam również korzystanie z usług w chmurze, takich jak CloudFlare lub MaxCDN. Mogą pomóc w łagodzeniu ataków DDoS.

Podobnie buforowanie witryny może również pomóc w ochronie witryny przed przeciążeniem ruchu. Możesz buforować swoją witrynę za pomocą wtyczek, takich jak WP Super Cache.

9. Skanuj w poszukiwaniu złośliwego oprogramowania i usuń je

Ponieważ tak dokładnie czytasz moje wskazówki dotyczące bezpieczeństwa (mam nadzieję, że tak), powiem ci coś straszniejszego, jeśli jeszcze nie spanikowałeś!

Hakerzy są podstępni! Mogli już umieścić złośliwe oprogramowanie w Twoich plikach internetowych.

Dlatego musisz jak najszybciej przeskanować swój serwer sieciowy w poszukiwaniu złośliwych plików! I usuń je.

Jak to zrobić?

Wtyczka wtyczki bezpieczeństwa. Sucuri Security to najlepsza darmowa wtyczka do wykrywania i usuwania złośliwego oprogramowania w WordPress.

Jeśli nie lubisz dodawać wtyczek lub chcesz wykonać pełne skanowanie po stronie serwera, zasubskrybuj Sucuri. Ta usługa Cię kosztuje.

Jeśli nie stać Cię na Sucuri (wiem, że jest drogie), jest autostrada. Ponieważ nauczałem cię o tych wszystkich technicznych rzeczach, myślę, że zasługujesz na ucztę.

Oto jak bezpłatnie skanować i usuwać złośliwe oprogramowanie z Twojej witryny!

Najpierw pobierz folder public_html ze swojego serwera za pomocą wybranego klienta FTP . Następnie przeskanuj pobrany folder za pomocą oprogramowania antywirusowego (Norton, Kaspersky lub innego) na swoim komputerze. Upewnij się, że program antywirusowy jest aktualny.

Następnie zastąp stary plik public_html nowym, wyczyszczonym za pomocą FTP. Tak proste!

10. Dobry webhost

Host internetowy odgrywa ważną, bardzo ważną rolę w bezpieczeństwie witryny.

Dobry host internetowy zapewnia wsparcie i narzędzia do zwalczania ataków DDoS, ataków Brute-Force i złośliwego oprogramowania. Dlatego polecam hosting SiteGround, ponieważ zapewniają one wysoki priorytet bezpieczeństwu.

Ogólnie rzecz biorąc, wspólny plan hostingowy jest bardziej podatny na ataki, ponieważ serwer jest współdzielony z innymi stronami internetowymi. Hakerzy mogą korzystać z innych witryn na tym samym serwerze, aby zaatakować Twoją witrynę na współdzielonym hostingu. Ta koncepcja nazywa się zanieczyszczeniem krzyżowym.

Często uważa się, że najlepiej jest uzyskać hosting dedykowany lub hosting VPS, ale są one drogie. Na początek możesz nie mieć na to budżetu.

Czy to oznacza, że ryzykujesz? Nie. Nawet hosting współdzielony może być chroniony.

Dobre firmy hostingowe, takie jak SiteGround, instalują zapory sieciowe, takie jak ModSecurity, nawet we wspólnych planach hostingowych. Ponadto ograniczają liczbę witryn na serwerze i regularnie skanują serwery w poszukiwaniu złośliwego oprogramowania.

Podobnie, jeśli Twój hosting może zapewnić Ci Sucuri Security, jest to plus.

11. Mądrze wybieraj wtyczki i motyw

Cóż, mądrze wybieraj wtyczki i motywy. To wszystko, co musisz wiedzieć na ten temat.

Opcja instalacji wtyczek i motywów innych firm sprawia, że WordPress jest podatny na ataki hakerów.

Wtyczki i motywy WordPress dostępne w repozytorium WordPressa są bezpieczne. Ale jeśli musisz dodać jakieś wtyczki lub motywy ręcznie, zawsze sprawdź, czy nie ma złośliwego oprogramowania za pomocą oprogramowania antywirusowego, zanim prześlesz je do swojego WordPressa.

Ponadto przed zainstalowaniem wtyczek lub motywów sprawdź recenzje i datę ostatniej aktualizacji.

12. Usuń niepotrzebne/nieaktualne motywy i wtyczki

Zawsze utrzymuj swój WordPress w czystości.

Jeśli obecnie nie używasz żadnych wtyczek ani motywów i są one nieaktualne, usuń je. Mogą zapraszać hakerów.

Podobnie przejdź do zaplecza WordPressa i sprawdź, czy nie masz niepotrzebnych plików, porównując je z domyślnymi plikami WordPress.

Możesz też po prostu przeprowadzić nową instalację WordPressa.

Najpierw wykonaj kopię zapasową baz danych i WordPressa. Następnie usuń WordPressa. I zainstaluj nowy zaktualizowany WordPress.

Upewnij się, że informujesz odwiedzających podczas konserwacji, wyświetlając stronę konserwacji.

13. Bezpieczny .htaccess i wp-content.php

Tylko Wszechmogący wie, co hakerzy mogą zrobić, jeśli uzyskają dostęp do twojego pliku .htaccess lub wp-content.php.

Dlatego zawsze powinieneś ukrywać pliki .htaccess i wp-content.php. Nawet jeśli nie wiesz, jak kodować, możesz łatwo zabezpieczyć .htaccess i wp-content.php, wstawiając kody do pliku .htaccess.

Zachowaj kopię zapasową pliku .htaccess przed wprowadzeniem w nim zmian.

Znajdź plik .htaccess z katalogu głównego witryny i dodaj do niego następujące wiersze kodu.

Kod do ukrycia wp-config.php

| <Pliki wp-config.php> rozkaz zezwól, odmów Odmowa od wszystkich </Pliki> |

Kod do ukrycia pliku .htaccess

| <Pliki .htaccess> rozkaz zezwól, odmów Odmowa od wszystkich </Pliki> |

14. Ukryj poufne informacje

Upewnij się, że po zainstalowaniu WordPressa usunąłeś (lub przynajmniej zmieniłeś nazwę) plik readme.html . Plik Readme poinformuje hakerów, jakiej wersji WordPressa używasz.

Ponadto, jeśli utworzyłeś plik phpinfo.php lub i.php, zalecam usunięcie go lub zmianę jego nazwy. Ten plik zawiera wszystkie informacje o Twoim serwerze.

Ponadto wyłącz indeksowanie katalogów. Atakujący mogą zobaczyć strukturę Twoich folderów i plików dzięki przeglądaniu katalogów. Nie musisz znać się na technologii, aby to zrobić. Po prostu przejdź do pliku .htaccess i dodaj następujący kod na końcu pliku.

| Opcje -Indeksy |

15. Wyprzedź i aktualizuj

Hakerzy są zawsze o krok przed wszystkimi ekspertami ds. bezpieczeństwa. W rzeczywistości ekspert ds. bezpieczeństwa nie wiedziałby nawet o luce w zabezpieczeniach, dopóki ktoś nie włamie się do systemu.

Dlatego zawsze bądź na bieżąco z nowościami i problemami dotyczącymi bezpieczeństwa. Śledź firmy ochroniarskie na Twitterze lub Facebooku, a nawet subskrybuj ich biuletyny.

Kerbsonsecurity to świetny blog, w którym można być na bieżąco z problemami dotyczącymi bezpieczeństwa.

Wniosek

Utrudnij hakerom zgadywanie!

Nie możesz powstrzymać hakerów przed hakowaniem. Wszystko, co możesz zrobić, to przygotować się na ataki.

Dobrzy ludzie ciężko pracują, aby chronić WordPressa przed hakerami, ale zdarzają się błędy.

Zawsze twórz kopię zapasową swojej witryny, na wypadek, gdyby hakerzy przejęli Twoją witrynę. Przechowuj kopię zapasową w bezpiecznym miejscu (w wielu miejscach, jeśli to możliwe).

Na koniec postępuj zgodnie ze wszystkimi wspomnianymi 15 wskazówkami dotyczącymi zabezpieczania witryny WordPress. I aktualizuj siebie, motywy, wtyczki i WordPress!

Niech moc będzie z Tobą.