19 narzędzi bezpieczeństwa do ochrony aplikacji i stron internetowych 2020

Opublikowany: 2020-08-25Bezpieczeństwo to stale pojawiający się temat, z licznymi głośnymi naruszeniami, które mają miejsce każdego dnia. Jest ważny powód, dla którego nowe start-upy skupiają się na kwestiach bezpieczeństwa i dlaczego tak wielu programistów jest ostrożnych w kwestii globalnego bezpieczeństwa sieci. FBI, CIA i same wojny krajowe są świadectwem skali hakowania na świecie. Ale to nie tylko duże sieci wymagają ochrony, ale także aplikacje i strony internetowe, które muszą być zabezpieczone i chronione przed nieautoryzowanym dostępem. Ze względu na to, że sieć jest tak ogromna, trudno jest śledzić wszystko, co dzieje się w Twojej aplikacji, w Twojej aplikacji, nie wspominając o serwerach. Potrzebujesz pomocy, a my jesteśmy tu dla Ciebie!

Więcej o bezpieczeństwie internetowym

Właściwie to te niesamowite startupy są tutaj, aby pomóc Ci rozwiązać problemy związane z bezpieczeństwem. Liczba platform, które powstały od podstaw w ostatnich latach, jest oszałamiająca, ale także pochlebna. Dzieje się tak dlatego, że w pewnym momencie wychowania sieci bezpieczeństwo było rzadkim tematem; nikt się tym nie przejmował. Strony internetowe, społeczności i oprogramowanie były łatwo włamywane. Dane użytkowników były przenoszone na ciemny rynek i sprzedawane odpowiednim nabywcom. Chociaż to nie znaczy, że tak się nie dzieje na świecie; prawdopodobnie jest to bardziej niż kiedykolwiek, ale z większą tajemnicą. Liczy się ogólny stan bezpieczeństwa, który zapewniasz swoim użytkownikom podczas dowolnej fazy procesu tworzenia oprogramowania, aplikacji i witryn internetowych.

Twoim zadaniem jest zapewnienie użytkownikom pewnych warstw bezpieczeństwa. W ten sposób, w mało prawdopodobnym przypadku naruszenia bezpieczeństwa, dane są wzmacniane i chronione z najlepszymi możliwościami nowoczesnego oprogramowania. Nie wspominając o tym, że posiadanie narzędzi do sprawdzania dzienników i innych zdarzeń związanych z systemem przed atakami może również ujawnić pewne niepokojące informacje. Ale im szybciej wyprzedzisz hakerów, tym przyjemniejsze będzie twoje doświadczenie jako osoba rozwijająca się dla cyfrowego świata. Odzyskaliśmy Twoje wsparcie od tych niesamowitych startupów, które zainwestowały swoją twórczą moc w tworzenie narzędzi i aplikacji, które zapewnią dźwięk i bezpieczeństwo Twoich cyfrowych projektów.

VAddy

Sam proces tworzenia aplikacji jest bardzo wymagający dla programistów. Każdy może łatwo przeoczyć luki w zabezpieczeniach, bez wyraźnego zamiaru zrobienia tego. Nawet serwisy takie jak Google, Instagram i Facebook na co dzień walczą z lukami w zabezpieczeniach. Luki istnieją, czasami w tak subtelny sposób, że nie zauważymy ich, dopóki ktoś nam ich nie wskaże. I to właśnie próbuje zrobić platforma VAddy.

Ci eksperci ds. bezpieczeństwa tworzą produkt, który będzie współpracował z Twoją bazą kodu i przeanalizuje ją pod kątem wszelkich możliwych luk w zabezpieczeniach, zanim wprowadzisz nowe funkcje do środowiska produkcyjnego. VAddy automatycznie skanuje wszystkie nowe aktualizacje, które dodajesz do kodu. Następnie da ci uczciwe ostrzeżenie, jeśli gdzieś ukryta jest możliwa luka. Nie będziesz już musiał ręcznie skanować kodu. Ale platforma wykracza również poza podstawy; bazę kodu można zwizualizować za pomocą statystyk dotyczących liczby wszystkich luk w zabezpieczeniach. Możesz także wskazać, którzy programiści spowodowali najwięcej złego kodu dodanego do samej aplikacji. Nikogo nie zawstydzam, ale takie informacje są bardzo pomocne w zrozumieniu, jak pracuje Twój zespół.

Szyfrujmy

HTTPS i SSL są obecnie często poruszanymi tematami i są mocno podkreślane nawet przez najbardziej szanowane firmy, takie jak Google. Bezpieczne witryny są nie tylko nagradzane lepszymi rankingami indeksowania i lepszymi rankingami wyników wyszukiwania w Google, ale także klienci Twoich platform będą Ci wdzięczni za ostrożność w kwestii bezpieczeństwa i wprowadzenie odpowiednich środków w celu zapewnienia bezpieczeństwa danych.

Projekt Let's Encrypt narodził się z konieczności ochrony globalnej sieci za pomocą bezpiecznych połączeń SSL; nie może być lepszego sposobu, aby to zrobić, niż oferowanie bezpłatnych certyfikatów SSL każdemu, kto ich potrzebuje. Mozilla, Facebook i Shopify należą do wiodących sponsorów tego projektu. Możesz spać spokojnie, wiedząc, że Twoje witryny będą chronione najtwardszymi warstwami zabezpieczeń. Let's Encrypt jest bezpłatne na zawsze i jest również zautomatyzowane. Oznacza to, że możesz go zainstalować raz i prawie o nim zapomnieć; wszelkie przyszłe wydania zabezpieczeń będą automatycznie dostosowywane, aby zapewnić bezpieczeństwo witryny bez względu na okoliczności. Po atakach na tak dużą skalę w sieci w ostatnich kilku latach bardzo ważne jest, aby programiści i właściciele witryn podjęli odpowiednie środki, aby zapewnić bezpieczeństwo swoich witryn dla wszystkich.

Prawdopodobnie

Probely to narzędzie bezpieczeństwa dla programistów, zespołów, firm SaaS, co tylko chcesz. Ta potężna alternatywa jest wypełniona niesamowitymi funkcjami, które zapewniają pełną kontrolę. Probely pomaga znaleźć problemy, a także pomaga je naprawić, aby wszystko wróciło do normy tak szybko, jak to możliwe. Już nigdy nie musisz się zastanawiać, co dzieje się z Twoim projektem, pozwól Probely zająć się skanowaniem i raportowaniem dla Twojej wygody.

Probely to wszechstronne narzędzie, które zaspokaja wiele różnych celów. Oczywiście możesz zacząć całkowicie bezpłatnie, aby zobaczyć, jak wszystko działa. Dodatkowo istnieją trzy plany premium obejmujące małe firmy i duże organizacje. Niektóre funkcje obejmują zaplanowane skanowanie, czarne listy, dostosowywanie plików cookie, integracje z aplikacjami innych firm i szybkie, jednominutowe skanowanie. Zachowaj bezpieczeństwo na najwyższym poziomie przez cały czas dzięki Probely i bądź bezpieczny, niż żałuj.

Intruz

Jedno jest pewne; na pewno nie chcesz intruzów w Twojej aplikacji lub innym projekcie. Dzięki Intruder, narzędziu zabezpieczającemu, jest to coś, o co możesz dość łatwo zadbać. Zamiast robić to wszystko ręcznie, spraw, aby stało się to za pomocą programu Intruder. Krótko mówiąc, pozwól maszynie wykonać całą ciężką pracę za Ciebie, a Ty skup się tylko na wprowadzaniu poprawek i bezbłędnym prowadzeniu projektu. Intruder pozwala znaleźć słabe punkty przed hakerami.

Intruder jest tutaj, aby przeskanować twój system pod kątem wszelkiego rodzaju rzeczy, takich jak słabość konfiguracji i szyfrowania, brakujące poprawki, błędy aplikacji, problemy z CMS i wiele innych. Dostępnych jest aż dziewięć tysięcy kontroli bezpieczeństwa. Deweloperzy, małe firmy i przedsiębiorstwa, każdy może skorzystać z Intrudera. Oszczędzaj czas i pozwól swojej aplikacji działać bezproblemowo.

Ochrona witryny

SiteGuarding to elastyczne narzędzie bezpieczeństwa dla aplikacji i stron internetowych. Niezależnie od tego, czy jest to prosty blog, czy tworzenie niestandardowej strony internetowej, a nawet platformy eCommerce, SiteGuarding obsługuje je z łatwością. Dzięki monitorowaniu 24/7 SiteGuarding jest indywidualnym zabezpieczeniem Twojego projektu, które obsługuje błędy i problemy, które mogą się pojawić. Dzięki raportom na żywo możesz natychmiast zobaczyć, co się dzieje i odpowiednio działać. Nawet jeśli Twoja witryna została umieszczona na czarnej liście, SiteGuarding jest rozwiązaniem, które Ci w tym pomoże.

Niektóre funkcje SiteGuarding to ochrona przed wirusami witryn internetowych, usuwanie złośliwego oprogramowania, bezpieczny hosting, czyszczenie podstawowych plików CMS i kopii zapasowych, żeby wymienić tylko kilka. Rzeczywiście, możesz zacząć od czternastodniowego bezpłatnego planu, przetestować różne rzeczy i dopiero wtedy zdecydować, czy SiteGuarding jest odpowiedni. Mimo to SiteGuarding jest bardzo przystępny cenowo, oferując cztery różne pakiety cenowe, więc każdy znajdzie ten, który idealnie pasuje do jego projektu.

Sucuri

Kiedy po raz pierwszy uruchamiasz witrynę internetową lub blog, możesz jeszcze nie myśleć o bezpieczeństwie. Jednak im szybciej wszystko skonfigurujesz, tym lepiej dla Ciebie i Twojego projektu. Niestety, hacki i ataki zdarzają się prawie każdemu od czasu do czasu. Tak właśnie jest, jeśli chodzi o świat online. Na szczęście, dzięki odpowiednim narzędziom bezpieczeństwa dla stron internetowych, możesz dość szybko rozwiązać problem, czując się bezpiecznie i pewnie, że wszystkim będzie dobrze.

Świetną alternatywą jest Sucuri. Pomaga rozwiązać problemy, a także chronić projekt przed nadchodzącymi atakami. Monitorowanie, zabezpieczenia, ulepszenia wydajności, obsługa SSL, integracja z SIEM i wszelkiego rodzaju inne gadżety wchodzą w skład Sucuri. Oczywiście nie wszystkie plany oferują wszystko, ale nawet podstawowe rozwiązanie jest świetnym punktem wyjścia. Przy ponad siedmiuset pełnych stronach internetowych czyszczonych codziennie, Sucuri robi coś wyjątkowo dobrze. Nigdy więcej nie napotkasz problemów.

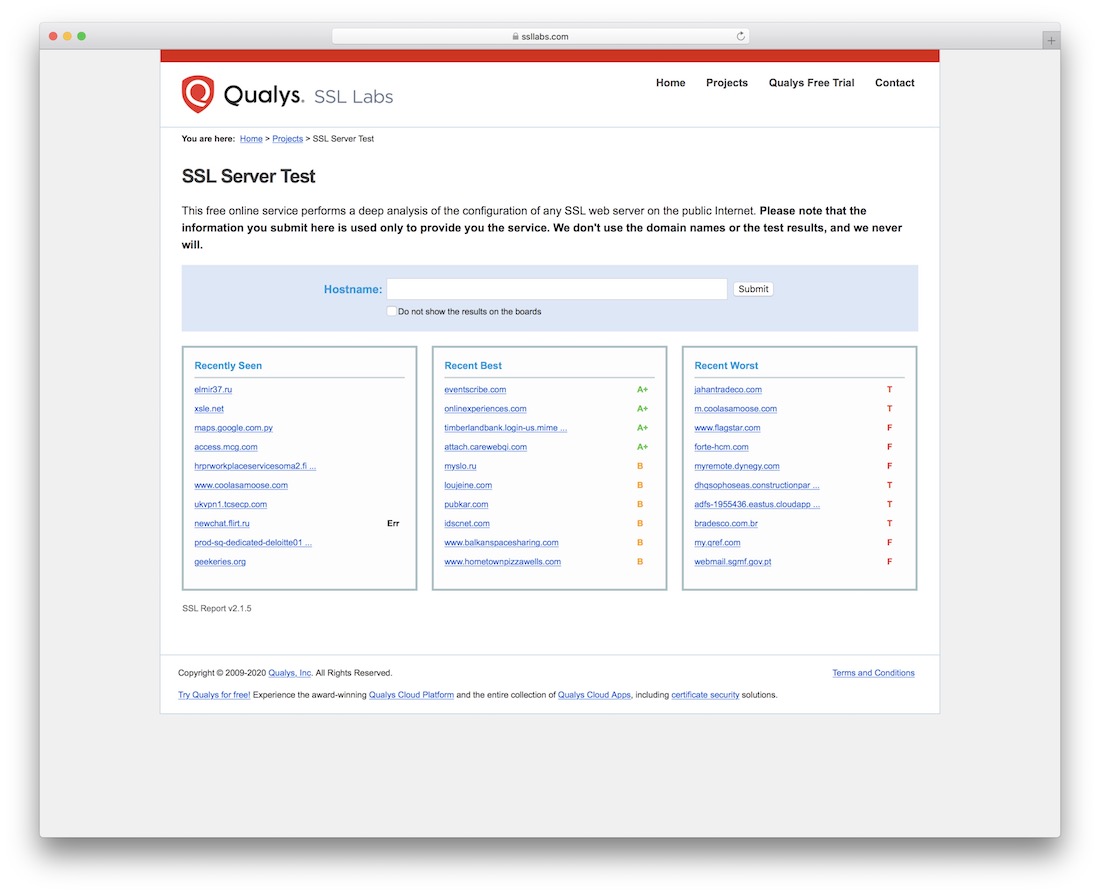

Qualys SSL Labs

Błąd Heartbleed przetestował cierpliwość i determinację publicznej społeczności programistów, którzy używają OpenSSL w swoich warstwach bezpieczeństwa. Była to jedna z najbardziej znanych luk w zabezpieczeniach w ostatniej dekadzie, która pozostawiła miliony stron internetowych i była otwarta na poważne ataki, które mogły (i najprawdopodobniej spowodowały) poważne szkody dla firm i wszelkich innych płatnych przedsięwzięć w sieci. Test serwera SSL jest wspaniałym uzupełnieniem wielu usług SSL, o których już rozmawialiśmy (i kilku innych, które dopiero nadejdą). Dzięki testowi SSL Server możesz szybko ocenić, jakie podatności istnieją na Twojej stronie w odniesieniu do SSL i jakie działania należy podjąć, aby mocno zabezpieczyć warstwę. Wszystkie analizy są oceniane na podstawie informacji o tym, jak rozwiązać wszelkie możliwe luki, które istnieją w warstwie SSL Twojej witryny.

Qualys

OWASP to powszechnie znana nazwa, jeśli chodzi o rozmowy o bezpieczeństwie. Projekt OWASP pomógł chronić miliony stron internetowych i pomógł milionom programistów i webmasterów poznać zwięzłe praktyki i taktyki bezpieczeństwa, które należy wprowadzić w zakresie bezpieczeństwa cyfrowego. Narzędzie audytu Qualys przeanalizuje Twoje aplikacje internetowe za pomocą zalecanej przez OWASP listy kontrolnej bezpieczeństwa. Następnie zapewni zwięzły wgląd w Twój poziom bezpieczeństwa i wyjaśni, jak możesz naprawić potencjalne luki w zabezpieczeniach. Nie zaszkodzi uruchomić projekt przez ten skaner raz na jakiś czas, aby upewnić się, że jesteś na bieżąco ze wszystkimi współczesnymi naruszeniami, z których wiele rozszerza się codziennie.

OneLogin

Firmy korporacyjne są bardziej narażone na ryzyko niż ktokolwiek inny. Enterprise oznacza, że przez chmurę i infrastrukturę serwerową przepływa dużo danych. Hakerom łatwiej jest atakować duże przedsiębiorstwa i gromadzić wszystkie ich dane naraz, niż atakować mniejsze i przetwarzać niewielkie ilości danych w celu uzyskania pożądanego rezultatu.

OneLogin to bezpieczna platforma zarządzania tożsamością, którą można skonfigurować w celu tworzenia bezpiecznych haseł dla dowolnej platformy, z której jesteś przyzwyczajony korzystać w Internecie. OneLogin weryfikuje Twoją tożsamość i daje jednorazowe hasło logowania, którego możesz użyć, aby uzyskać dostęp do aplikacji i stron internetowych, które są niezbędne dla Twojej firmy. Katalog OneLogin zawierający ponad 4000 wstępnie zintegrowanych aplikacji ułatwia włączenie jednokrotnego logowania i aprowizacji użytkowników dla aplikacji korporacyjnych. OneLogin proaktywnie utrzymuje integracje i codziennie dodaje nowe.

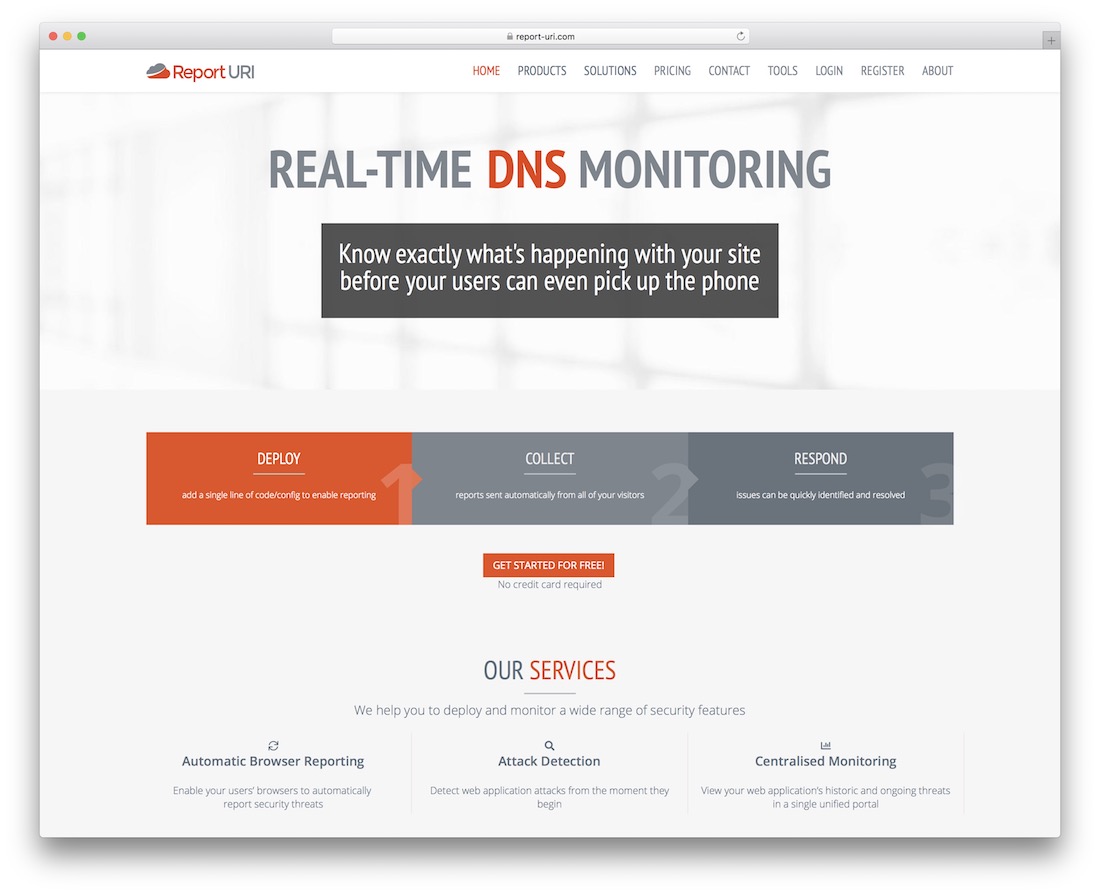

Identyfikator URI raportu

Report-URI koncentruje się na bezpieczeństwie zewnętrznych i zewnętrznych zasobów, które są dodawane do przepływu pracy Twoich aplikacji i witryn internetowych. Ochrona CSP umożliwia utworzenie listy źródeł zewnętrznych, które zostałyby przez Ciebie zatwierdzone do załadowania zewnętrznie. Natomiast wszelkie zasoby, których nie ma na tej liście, zostaną odrzucone. Pomaga to zapobiegać typowym atakom, takim jak XSS — cross-site scripting. Z kolei moduł HPKP chroni Twoje aplikacje przed wszelkimi zasobami, które mają naruszone certyfikaty. Są to dwie głębokie warstwy zabezpieczeń, które możesz dodać do swoich aplikacji i warto poeksperymentować, aby lepiej zrozumieć, w jaki sposób mogą one zapewnić bezpieczeństwo i sprawność aplikacji.

Globalny znak

Choć brzmi to szalenie, projekty open source są tym, co sprawia, że sieć istnieje. Nie musimy płacić nikomu za umożliwienie nam przeglądania stron internetowych korzystających z serwera Apache, ani nie musimy płacić Google za umożliwienie nam korzystania z Chrome. To są przykłady tego, jak open source rządzi siecią i jak udało się uczynić sieć tak dostępną dla wszystkich.

GlobalSign chce nagrodzić właścicieli projektów typu open source bezpłatnym certyfikatem SSL, jeśli możesz udowodnić, że Twój projekt jest rzeczywiście open source i zapewnia wartość społeczności. Będziesz musiał nabyć licencję od Inicjatywy Open Source. W zamian otrzymujesz certyfikat od GlobalSign — ugruntowanego dostawcy SSL, który ceni bezpieczeństwo na bardzo głębokim poziomie podstawowym. GlobalSign jest wiodącym dostawcą zaufanych rozwiązań w zakresie tożsamości i bezpieczeństwa, które umożliwiają firmom, dużym przedsiębiorstwom, dostawcom usług w chmurze i innowatorom IoT na całym świecie zabezpieczanie komunikacji online, zarządzanie milionami zweryfikowanych tożsamości cyfrowych oraz automatyzację uwierzytelniania i szyfrowania.

Uwierz0

Auth0 specjalizuje się również w ochronie tożsamości dla programistów. Możesz zaoszczędzić mnóstwo czasu, podłączając swoje aplikacje do chmury Auth0, aby zapewnić, że każde zarządzanie logowaniem będzie zawsze bezpieczne. Zacznij od utworzenia aplikacji i połączenia jej z Auth0, a następnie wybierz platformy, dla których chcesz włączyć bezpieczną identyfikację. Dodaj kilku użytkowników, skonfiguruj reguły tożsamości i utwórz niestandardową stronę logowania, która zapewni ochronę dzięki rozbudowanym warstwom zabezpieczeń zapewnianym przez Auth0.

PierścieńCaptcha

RingCaptcha zajmuje się uwierzytelnianiem dwuskładnikowym nieco dalej; jeśli bezpieczeństwo Twoich danych jest dla Ciebie ważne i chcesz dać użytkownikom realny sposób ochrony, dlaczego nie skorzystać z tej metody weryfikacji? Polega ona na tym, że użytkownik otrzymuje na swój telefon wiadomość z kodem aktywacyjnym, który może zweryfikować tylko sam właściciel telefonu. Tego rodzaju metody zabezpieczeń stają się coraz bardziej popularne ze względu na ich personalizację.

Bezpieczeństwo w duecie

Duo jest jedną z najbardziej szanowanych firm ochroniarskich, dzięki ich zaangażowaniu w rzemiosło i wykorzystaniu dostępnych zasobów do tworzenia bardziej osobistych warstw bezpieczeństwa. Chociaż ich głównym produktem jest uwierzytelnianie dwuskładnikowe, które może chronić zarówno aplikacje, jak i strony internetowe. Interfejs API udostępniany programistom przez Duo sprawia, że proces integracji dwuetapowego uwierzytelniania z aplikacjami i oprogramowaniem jest dziecinnie prosty. To naprawdę rewolucyjny sposób zapewnienia użytkownikom ochrony, której tak desperacko szukają. Duo korzysta ze smartfona, który zawsze nosisz przy sobie, aby mieć pewność, że każda aplikacja chroniona przez Duo będzie się z Tobą sprawdzać dzięki spersonalizowanym kontrolom bezpieczeństwa, które trafiają bezpośrednio na Twój smartfon. Duo podąża za zwinnym cyklem rozwoju, publikując aktualizacje w ciągu kilku godzin i dni w porównaniu z kilkoma miesiącami i kwartałami, typowymi dla innych dwuskładnikowych dostawców.

Kryptoron

Crypteron jest tak samo przydatny dla programistów, jak dla agencji i firm na poziomie korporacyjnym. Ściśle współpracuje z programistami, aby zapewnić zwięzłą ochronę bezpieczeństwa dla aplikacji tworzonych w chmurze. Dzięki szerokiej gamie różnych produktów możesz zacząć zabezpieczać swoje bazy danych i bezpośrednie wywołania aplikacji.

Akunetix

Acunetix istnieje od niepamiętnych czasów, w 2005 roku. Była to najczęściej używana aplikacja do skanowania zabezpieczeń zarówno przez programistów, jak i przez dzieciaki skryptowe, które chciały odkryć typowe luki w zabezpieczeniach witryn i je wykorzystać. Tak jak wtedy, Acunetix nie przedstawił bardzo zwięzłego przeglądu działania luk w zabezpieczeniach. Rzadko zdarzało się znaleźć exploity na dużą skalę w witrynie internetowej. Podczas gdy dzisiaj Acunetix ma bazę danych zawierającą ponad 35 000 luk w zabezpieczeniach, z którymi może sprawdzić Twoją witrynę; przygotuj się, aby dowiedzieć się o naprawdę paskudnych rzeczach, które hakerzy mogą zrobić z Twoją witryną. Im szybciej dowiesz się o otwartych dziurach w swoich witrynach i aplikacjach, tym szybciej możesz rozpocząć pracę nad ich ochroną i zabezpieczeniem.

Wydaje się, że Acunetix przeszedł również na pulpit nawigacyjny zorientowany na przeglądarkę. W tamtych czasach trzeba było pobrać pełny pakiet do skanowania i skanować godzinami. Teraz możesz to wszystko zrobić w sieci. Cena może wydawać się nieco przerażająca, ale jeśli szukasz ochrony, inwestycja szybko się zwróci dzięki sygnałom zadowolenia klientów i zaufania.

Foxpass

Prawdziwym czynnikiem powodującym problemy, który istniał na początku, był fakt, że użytkownicy oprogramowania otrzymywali jednoręczną zgodę administracyjną na całe oprogramowanie. Oznaczało to, że każdy, kto mógł utworzyć jedno konto administratora, mógł uzyskać dostęp do wszystkiego na platformie. Teraz sprawy stają się bardziej inteligentne; firmy takie jak Foxpass istnieją po to, aby zapewnić, że konta oprogramowania korporacyjnego otrzymają tylko te uprawnienia, których potrzebują do swojej pracy.

Jest to płynna technika zapewniająca, że w sieci jest tylko jedno główne konto administratora, a wszyscy pozostali mają dostęp do potrzebnych narzędzi. Co więcej, Foxpass będzie również ściśle monitorować i rejestrować każdy dostęp użytkowników do systemu. W przypadku włamania dość łatwo będzie określić, skąd pochodzą ataki. Uniemożliwi to również dalszy dostęp do systemu dla tego konkretnego użytkownika. Pod wieloma względami jest to zatem uniwersalna platforma, którą przedsiębiorstwa mogą zastosować do swoich systemów i sieci.

BitNinja

Wybór narzędzia zabezpieczającego, które oferuje jednokierunkowe metody ochrony danych, nie jest już niezawodne. Deweloperzy szukają rozwiązań o pełnym spektrum, takich jak BitNinja, które mogą połączyć kilka metod ochrony i konsekwentnie je wykorzystywać, aby zapewnić ochronę na niespotykanym dotąd poziomie. BitNinja zapewnia wspólną ochronę honeypot; umożliwia ochronę przed botnetami w celu powstrzymania nieprzyjemnych ataków DDOS i ataków brute force na formularze zgłoszeniowe. Bezpieczeństwo aplikacji internetowych jest wciąż na wczesnym etapie, ale niektórzy twierdzą, że ma przed sobą dobrą przyszłość. Dzienniki są rejestrowane, aby dać wszystkim użytkownikom BitNinja wgląd w to, w jaki sposób platforma zabezpiecza ich aplikacje i strony internetowe. Szczególnie popularny wśród dostawców usług w chmurze i dostawców usług hostingowych.

LogowanieTC

LoginTC zapyta Cię bezpośrednio, czy użytkownik, który próbuje uzyskać dostęp do Twojego konta, to naprawdę Ty. Podaje szczegóły próby logowania i po prostu poprosi o zezwolenie lub odmowę połączenia z aplikacją. Wspaniała warstwa bezpieczeństwa, którą firmy powinny częściej stosować.