Jakie czynniki bezpieczeństwa należy wziąć pod uwagę przy wyborze dostawcy hostingu WodPress?

Opublikowany: 2021-12-03Ze względu na rosnącą popularność WordPressa na całym świecie pojawia się coraz więcej incydentów związanych z bezpieczeństwem, które dotykają różne firmy hostingowe WordPress.

GoDaddy to najnowszy przykład, ponieważ niedawno doszło do naruszenia bezpieczeństwa w środowisku hostingu WordPress. W zeszłym tygodniu ogłoszono, że doszło do nieautoryzowanego dostępu osób trzecich do zarządzanego środowiska hostingowego WordPress, które wpłynęło na dane nawet 1,2 miliona aktywnych i nieaktywnych klientów .

Naruszenie bezpieczeństwa WordPress w GoDaddy

Główny specjalista ds. bezpieczeństwa informacji (CISO), Demetrius Comes, ogłosił 22 listopada w oświadczeniu złożonym w Komisji Papierów Wartościowych i Giełd (SEC), że 17 listopada wykryli nieautoryzowany dostęp do serwerów GoDaddy Managed WordPress. Ustalili, że incydent rozpoczął się 6 września 2021 r. i ujawnili dane 1,2 miliona aktywnych i nieaktywnych klientów Managed WordPress. Zidentyfikowali podejrzaną aktywność w zarządzanym środowisku hostingowym WordPress i natychmiast rozpoczęli dochodzenie z pomocą firmy kryminalistycznej i skontaktowali się z organami prawnymi. Złamane hasło zapewniało atakującym dostęp do ich systemów.

W ogłoszeniu wskazano, że:

- Nawet 1,2 miliona aktywnych i nieaktywnych klientów Managed WordPress miało ujawniony adres e-mail i numer klienta. Ujawnienie adresów e-mail stwarza ryzyko ataków typu phishing.

- Ujawniono oryginalne hasło administratora WordPress, które zostało ustawione podczas udostępniania. Jeśli te poświadczenia były nadal używane, resetują te hasła.

- W przypadku aktywnych klientów ujawniono nazwy użytkownika i hasła sFTP i bazy danych. Zresetowali oba hasła.

- W przypadku podzbioru aktywnych klientów ujawniono klucz prywatny SSL. Są w trakcie wydawania i instalowania nowych certyfikatów dla tych klientów.

Na koniec Comes dodał: „Szczerze przepraszamy za ten incydent i obawy, jakie powoduje dla naszych klientów. My, kierownictwo i pracownicy GoDaddy, bardzo poważnie traktujemy naszą odpowiedzialność za ochronę danych naszych klientów i nigdy nie chcemy ich zawieść. Wyciągniemy wnioski z tego incydentu i już podejmujemy kroki w celu wzmocnienia naszego systemu udostępniania dodatkowymi warstwami ochrony”.

Jak możesz sobie wyobrazić, w Internecie jest mnóstwo wiadomości krytykujących firmę GoDaddy, nie tylko za to, że zgłoszenie naruszenia zajęło 5 dni, ale także za to, że wykrycie wspomnianego ataku zajęło ponad 2 miesiące, ponieważ prawdopodobnie miał on miejsce 6 września. Znajdziesz również dodatkowe informacje o tym, jakie działania powinieneś podjąć, zarówno pod względem technicznym, jak i prawnym, jeśli jesteś klientem, którego dotyczy problem. Nie chcę nawet myśleć o tym, jaki to bałagan dla GoDaddy i wszystkich tych klientów, których mogło to dotyczyć!

Znaczenie bezpieczeństwa przy wyborze firmy hostingowej

Kiedy mówimy o kluczowych wymaganiach dotyczących wyboru hostingu WordPress, bierzemy pod uwagę cały zestaw czynników: kompatybilność z różnymi wersjami PHP, jakie funkcje i narzędzia oferuje do łatwego zarządzania instalacją WordPress, szybkie ładowanie naszych stron, sprawne wsparcie serwis i oczywiście rozsądny koszt.

Ale nie oszukujmy się: często spychamy aspekt bezpieczeństwa na sam dół naszych priorytetów. Czemu? Po pierwsze dlatego, że bezpieczeństwo naszego dostawcy hostingu jest czymś oczywistym. Ale to absurd, bo jeśli jedno wiemy na pewno, to że żaden system komputerowy nie jest w 100% bezpieczny. Po drugie, bezpieczeństwo jest trudne do szybkiej i łatwej oceny. Dopiero w przypadku naruszenia bezpieczeństwa dowiadujemy się o możliwych lukach.

Bezpieczeństwo Twojej witryny jest trochę jak Twoje zdrowie. Jeśli masz się dobrze, nie zastanawiasz się nad tym zbyt wiele. Ale w dniu, w którym źle się poczujesz, świat się na ciebie zawali. Często zachorowanie jest nieuniknione, ale zapobieganie i wczesne wykrywanie mogą oszczędzić wiele smutku. Tak samo jest z bezpieczeństwem. Jeśli Twoja witryna zostanie zhakowana, nie tylko Twoja firma może upaść, ale możesz również popaść w kłopoty prawne z powodu niepodjęcia odpowiednich środków bezpieczeństwa.

Jeśli chcemy spróbować zapobiec naruszeniu bezpieczeństwa, czego powinniśmy oczekiwać od naszego dostawcy usług hostingowych?

Bezpieczeństwo oprogramowania

Coś, co nas wszystkich nudzi, to konieczność aktualizacji oprogramowania, którego używamy na naszych komputerach. Ale jest to bardzo ważne, ponieważ większość aktualizacji ma na celu ochronę przed znanymi lukami!

Z tego powodu, gdy hostujesz witrynę WordPress w firmie hostingowej, upewnij się, że spełnia ona wymagania dotyczące zgodności i najnowsze aktualizacje oprogramowania zalecane przez WordPress. Zajrzyj na oficjalną stronę WordPressa, aby je poznać. W momencie pisania tego posta rekomendowanymi wymaganiami były:

- PHP 7.4 lub nowszy.

- MySQL 5.6 lub nowszy albo MariaDB 10.1 lub nowszy.

- HTTPS

Moja rada: nawet nie bierz pod uwagę żadnej firmy hostingowej, która nie spełnia tych wymagań.

Dostępność i wsparcie SSL

Hypertext Transfer Protocol ( H yper Text Transfer Protocol lub HTTP ) jest protokołem używanym w systemach sieciowych, zaprojektowanym w celu zdefiniowania i standaryzacji składni i semantyki transakcji zachodzących między różnymi komputerami tworzącymi sieć . Innymi słowy, opisuje sposób, w jaki serwer sieciowy komunikuje się z przeglądarkami internetowymi, takimi jak Google Chrome lub Mozilla Firefox.

HTTPS odnosi się do korzystania z HTTP przez Secure Sockets Layer (SSL) lub połączenia z Transport Layer Security (TLS) i odpowiada za szyfrowanie wszystkich wiadomości HTTP, aby ich transmisja była bezpieczna. Gdy użytkownik przesyła informacje do serwera WWW, SSL zasadniczo zapewnia cały zestaw warstw ochrony:

- szyfrowanie : jeśli atakującemu uda się przechwycić te informacje, będzie to bezużyteczne, ponieważ nie będzie wiedział, jak je odszyfrować (ale ty to zrobisz).

- integralność danych : osoby atakujące nie będą mogły „zmodyfikować” treści wysłanej wiadomości.

- uwierzytelnianie : unika się ataków typu phishing lub man-in-the-middle, w których użytkownik przekazuje informacje stronom trzecim, gdy sądzą, że rozmawia z kimś innym.

W ten sposób, na przykład, zapewniasz, że dane zakupów dokonanych na Twojej stronie internetowej nie mogą być odczytywane i/lub modyfikowane przez przestępców.

Jeśli Twoja witryna korzysta z protokołu SSL, większość przeglądarek wyświetli adres URL zaczynający się od https:// i ikonę kłódki gdzieś w pobliżu lub na pasku adresu, zapewniając odwiedzającym wizualną wskazówkę na temat bezpieczeństwa bieżącej witryny.

Szukając dostawcy usług hostingowych, upewnij się, że obsługuje SSL i sprawdź, jak łatwo jest go skonfigurować.

Kopia zapasowa i przywracanie

Jeśli kiedykolwiek doświadczysz ataku złośliwego oprogramowania na WordPressa, prawdopodobnie będziesz musiał przywrócić starą kopię zapasową, która jest wolna od zainfekowanego kodu. Z tego powodu upewnij się, że Twój dostawca usług hostingowych regularnie i automatycznie tworzy kopie zapasowe Twojej witryny WordPress .

Upewnij się, że wiesz:

- Częstotliwość wykonywania kopii zapasowych,

- Do ilu kopii zapasowych Twojej witryny masz dostęp,

- Czy możesz łatwo przywrócić je wszystkie samodzielnie, czy też musisz poprosić o przywrócenie i zapłacić za usługę,

- Czy możesz wykonać częściowe przywracanie plików, folderów, kont e-mail lub baz danych,

- Czy możesz uzyskać dostęp do historii przywracania.

Ochrona przed atakami DDoS

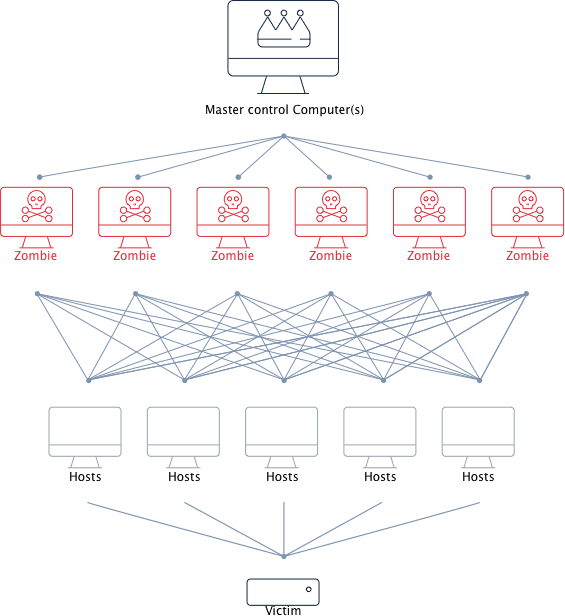

Atak typu Distributed Denial of Service (DDoS) to rodzaj ataku, który ma na celu wyłączenie serwera WWW poprzez wywołanie „tony” żądań do czasu przeciążenia i awarii serwera.

Aby im zapobiec, niektórzy dostawcy hostingu, tacy jak SiteGround i Bluehost, współpracują z sieciami dostarczania treści (CDN), takimi jak Cloudflare. Sieci CDN obsługują globalne sieci serwerów, które ułatwiają szybsze udostępnianie danych i absorbują ataki wymagające dużej ilości zasobów, takie jak DDoS. Pomaga to firmom hostingowym zmniejszyć obciążenie własnych serwerów bez konieczności dużych inwestycji w dodatkową infrastrukturę. Zdecydowanie zaleca się sprawdzenie, czy Twoja firma hostingowa współpracuje z sieciami CDN.

Upewnij się również, że mają przygotowane protokoły do tego typu ataku, takie jak:

- Sprzęt Firewall, który filtruje ruch powodziowy,

- Oprogramowanie Firewall oparte na iptables z rozbudowanymi funkcjami i monitorowaniem ruchu,

- Ograniczają liczbę połączeń, które można nawiązać zdalnie,

- Sprawdzają dużą liczbę nieudanych prób połączenia z hostów i przeprowadzają filtrowanie.

Skanowanie złośliwego oprogramowania

Złośliwe oprogramowanie, jak widzieliśmy w przypadku GoDaddy, to złośliwe oprogramowanie, które może wpływać na serwery. Mogą spowodować drobną infekcję, taką jak kradzież niektórych danych, lub wymazać całą bazę danych.

Ważne jest, aby wiedzieć, w jaki sposób dostawca hostingu kontroluje i sprawdza tego typu ataki. Jak często wykonują skany? Czy mają system izolacji kont, który w przypadku infekcji jest zabezpieczony?

Dostępność i czas pracy

Trzy filary bezpieczeństwa informacji znane są jako triada CIA (poufność, integralność i dostępność). Dostępność i czas działania Twojej witryny (procent czasu, przez jaki witryna jest aktywna i dostępna) mają kluczowe znaczenie dla każdej witryny.

Firmy hostingowe mają wiele sposobów na zapewnienie takiej dostępności. Na przykład niektóre wykorzystują technologię RAID, nadmiarowość sprzętu, nadmiarowość sieci, a nawet alternatywne lokalizacje lustrzane. Upewnij się, że dostawca usług hostingowych gwarantuje minimalną dostępność w umowie dotyczącej poziomu usług (SLA) swoich warunków. Na przykład w przypadku Siteground gwarantują:

5.2. Gwarantujemy dostępność sieci 99,9% w skali roku. Jeśli spadniemy poniżej gwarantowanego czasu pracy sieci, zrekompensujemy Ci następujące wynagrodzenie ;

- 99.9% – 99.00% uptime: 1 miesiąc darmowego hostingu

- Dodatkowy miesiąc bezpłatnego hostingu za każdy utracony 1% czasu pracy bez przestojów poniżej 99,00% .

Umowa SLA jest kolejnym wskaźnikiem inwestycji w infrastrukturę poczynioną przez dostawcę usług hostingowych i zaangażowania, jakie podejmuje, aby zagwarantować usługę.

Wniosek

Bezpieczeństwo, jak już wspomniałem, jest jak zdrowie. Chociaż nigdy nie możesz zagwarantować absolutnej kontroli nad tym, im mniej ryzykujesz, tym lepiej. Ochrona witryny i dbanie o jej bezpieczeństwo może zapobiec poważnym niepożądanym konsekwencjom. Ta ochrona zaczyna się od wyboru dobrego dostawcy hostingu dla Twojej witryny WordPress.

Polecane zdjęcie Liama Tuckera na Unsplash.