ما هي عوامل الأمان التي يجب مراعاتها عند اختيار مزود استضافة WodPress الخاص بك؟

نشرت: 2021-12-03نظرًا لتزايد شعبية WordPress في جميع المجالات ، هناك المزيد والمزيد من الحوادث الأمنية التي تؤثر على شركات استضافة مواقع WordPress المختلفة.

GoDaddy هو أحدث مثال ، حيث تعرضوا مؤخرًا لخرق أمني في بيئة استضافة WordPress الخاصة به. تم الإعلان الأسبوع الماضي عن وصول طرف ثالث غير مصرح به إلى بيئة استضافة Managed WordPress ، مما أثر على بيانات تصل إلى 1.2 مليون عميل نشط وغير نشط .

خرق أمان WordPress على GoDaddy

أعلن كبير مسؤولي أمن المعلومات (CISO) ، Demetrius Comes ، في 22 نوفمبر ، في ملف مع لجنة الأوراق المالية والبورصات (SEC) ، أنه في 17 نوفمبر اكتشفوا الوصول غير المصرح به إلى خوادم GoDaddy's Managed WordPress. لقد قرروا أن الحادث بدأ في 6 سبتمبر 2021 ، وكشفوا بيانات 1.2 مليون من عملاء WordPress المُدارين النشطين وغير النشطين. لقد حددوا نشاطًا مشبوهًا في بيئة استضافة Managed WordPress وبدأوا على الفور تحقيقًا بمساعدة شركة تحاليل جنائية لتكنولوجيا المعلومات واتصلوا بالسلطات القانونية. منحت كلمة المرور المخترقة المهاجمين الوصول إلى أنظمتهم.

وأشار الإعلان إلى أن:

- تعرض ما يصل إلى 1.2 مليون من عملاء Managed WordPress النشطين وغير النشطين لعنوان بريدهم الإلكتروني ورقم عميلهم المكشوف. يعرض الكشف عن عناوين البريد الإلكتروني خطر هجمات التصيد الاحتيالي.

- تم الكشف عن كلمة مرور مسؤول WordPress الأصلية التي تم تعيينها في وقت التزويد. إذا كانت بيانات الاعتماد هذه لا تزال قيد الاستخدام ، فسيتم إعادة تعيين كلمات المرور هذه.

- للعملاء النشطين ، تم الكشف عن أسماء المستخدمين وكلمات المرور الخاصة بـ sFTP وقاعدة البيانات. يعيدون تعيين كلتا كلمات المرور.

- تم الكشف عن مفتاح SSL الخاص لمجموعة فرعية من العملاء النشطين. إنهم بصدد إصدار وتثبيت شهادات جديدة لهؤلاء العملاء.

أخيرًا ، أضافت شركة Comes: “نحن نأسف بشدة لهذا الحادث وما يسببه من قلق لعملائنا. نحن ، قيادة GoDaddy وموظفيها ، نتحمل مسؤوليتنا لحماية بيانات عملائنا على محمل الجد ولا نريد أبدًا أن نخذلهم. سوف نتعلم من هذا الحادث ونتخذ بالفعل خطوات لتعزيز نظام التزويد لدينا بطبقات إضافية من الحماية ".

كما يمكنك أن تتخيل ، هناك الكثير من الرسائل على الإنترنت تنتقد GoDaddy ، ليس فقط لأخذها 5 أيام للإبلاغ عن الاختراق ، ولكن أيضًا لأنها استغرقت أكثر من شهرين للكشف عن الهجوم المذكور ، كما يُفترض أنه حدث في السادس من سبتمبر. ستجد أيضًا معلومات إضافية حول الإجراءات التي يجب عليك اتخاذها من الناحيتين التقنية والقانونية إذا كنت عميلاً متأثرًا. لا أريد حتى التفكير في مدى الفوضى التي يعاني منها GoDaddy وجميع العملاء الذين قد يكونون قد تأثروا!

أهمية الأمن عند اختيار شركة مضيفة

عندما نتحدث عن المتطلبات الأساسية لاختيار استضافة WordPress الخاصة بك ، فإننا ننظر إلى مجموعة كاملة من العوامل: التوافق مع إصدارات مختلفة من PHP ، والميزات والأدوات التي تقدمها لإدارة تثبيت WordPress بسهولة ، وسرعة التحميل السريع لصفحاتنا ، والدعم الفعال الخدمة ، وبطبيعة الحال ، بتكلفة معقولة.

لكن دعونا لا نخدع أنفسنا: فغالبًا ما ينتهي بنا الأمر إلى إبعاد الجانب الأمني إلى أسفل أولوياتنا. لماذا ا؟ أولاً ، لأن أمان مزود الاستضافة لدينا هو شيء نأخذه كأمر مسلم به. لكن هذا سخيف ، لأنه إذا كان هناك شيء واحد نعرفه على وجه اليقين ، فهو أنه لا يوجد نظام كمبيوتر آمن بنسبة 100٪. ثانيًا ، يصعب تقييم الأمان بسرعة وسهولة. فقط عندما يحدث خرق أمني ندرك نقاط الضعف المحتملة.

إن أمان موقع الويب الخاص بك يشبه إلى حد ما صحتك. إذا كنت بخير ، فأنت لا تفكر فيه كثيرًا. لكن في اليوم الذي تكون فيه مريضًا ، يأتي العالم ينهار عليك. في كثير من الأحيان ، لا مفر من الإصابة بالمرض ، ولكن الوقاية والاكتشاف المبكر يمكن أن يوفر عليك الكثير من الحزن. الأمر نفسه مع الأمان. إذا تم اختراق موقع الويب الخاص بك ، فلن يقتصر الأمر على تعرض عملك للاختراق فحسب ، بل قد ينتهي بك الأمر أيضًا في مشكلة قانونية لعدم اتخاذ تدابير الأمان المناسبة.

إذا أردنا محاولة منع خرق أمني ، فما الذي يجب أن نتوقعه من مزود الاستضافة لدينا؟

أمن البرمجيات

الشيء الذي يملنا جميعًا هو تحديث البرامج التي نستخدمها على أجهزة الكمبيوتر الخاصة بنا. لكن من المهم جدًا أن نقوم بذلك ، لأن معظم التحديثات تحديدا لحمايتها من نقاط الضعف المعروفة!

لهذا السبب ، عندما تستضيف موقع ويب WordPress مع شركة استضافة ، تأكد من أنه يلبي متطلبات التوافق وأحدث تحديثات البرامج التي أوصى بها WordPress. ألق نظرة على موقع WordPress الرسمي للتعرف عليهم. في وقت كتابة هذا المنشور ، كانت المتطلبات الموصى بها هي:

- PHP 7.4 أو أحدث.

- MySQL 5.6 أو أحدث ، أو MariaDB 10.1 أو أحدث.

- HTTPS

توصيتي: لا تفكر حتى في أي شركة استضافة لا تلبي هذه المتطلبات.

توافر SSL والدعم

بروتوكول نقل النص التشعبي ( H yper T ext T ransfer P rotocol أو HTTP ) هو بروتوكول مستخدم في أنظمة الشبكة ، مصمم بغرض تحديد وتوحيد بناء الجملة ودلالات المعاملات التي تتم بين أجهزة الكمبيوتر المختلفة التي تشكل شبكة . بمعنى آخر ، يصف الطريقة التي يتواصل بها خادم الويب مع متصفحات الويب مثل Google Chrome أو Mozilla Firefox.

يشير HTTPS إلى استخدام HTTP عبر طبقة مآخذ توصيل آمنة (SSL) أو اتصال بأمان طبقة النقل (TLS) ، وهو مسؤول عن تشفير جميع رسائل HTTP بحيث يكون نقلها آمنًا. عندما يرسل المستخدم المعلومات إلى خادم الويب ، فإن SSL يوفر بشكل أساسي مجموعة كاملة من طبقات الحماية:

- التشفير : إذا تمكن المهاجم من اعتراض تلك المعلومات ، فسيكون عديم الفائدة لأنهم لن يعرفوا كيفية فك تشفيرها (لكنك ستفعل ذلك).

- تكامل البيانات : لن يتمكن المهاجمون من "تعديل" محتوى الرسالة المرسلة.

- المصادقة : يتم تجنب هجمات التصيد الاحتيالي أو هجمات man-in-the-middle ، حيث يوفر المستخدم معلومات لأطراف ثالثة عندما يعتقدون أنهم يتحدثون إلى شخص آخر.

بهذه الطريقة ، على سبيل المثال ، تتأكد من أن بيانات المشتريات التي تم إجراؤها على موقع الويب الخاص بك لا يمكن قراءتها و / أو تعديلها من قبل المجرمين.

إذا كان موقع الويب الخاص بك يستخدم طبقة المقابس الآمنة ، فستعرض معظم المتصفحات عنوان URL للويب بدءًا من https:// وأيقونة قفل في مكان ما بالقرب من شريط العناوين أو بداخله ، مما يوفر للزوار دليلًا مرئيًا حول أمان موقع الويب الحالي.

عند البحث عن مزود خدمة استضافة ، تأكد من أنه يدعم بروتوكول SSL وتحقق من سهولة إعداده.

النسخ الاحتياطي واستعادة

إذا تعرضت في أي وقت لهجوم من البرامج الضارة على WordPress الخاص بك ، فمن المحتمل جدًا أن ينتهي بك الأمر إلى استعادة نسخة احتياطية قديمة خالية من التعليمات البرمجية المصابة. لهذا السبب ، تأكد من قيام موفر الاستضافة بإجراء نسخ احتياطية منتظمة وتلقائية لموقع WordPress الخاص بك .

تأكد من أنك تعرف:

- تردد النسخ الاحتياطية ،

- كم عدد النسخ الاحتياطية لموقعك الذي يمكنك الوصول إليه ،

- ما إذا كان يمكنك استعادتها جميعًا بمفردك بسهولة أو يجب عليك طلب استعادة ودفع مقابل الخدمة ،

- ما إذا كان يمكنك إجراء عمليات استعادة جزئية للملفات أو المجلدات أو حسابات البريد الإلكتروني أو قواعد البيانات ،

- ما إذا كان يمكنك الوصول إلى محفوظات الاستعادة.

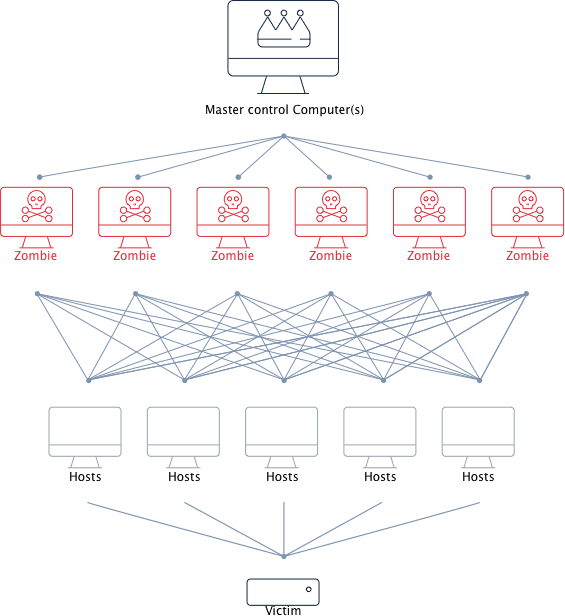

الحماية ضد هجمات DDoS

هجوم رفض الخدمة الموزع (DDoS) هو نوع من الهجوم الذي يحاول تدمير خادم الويب عن طريق تشغيل "عدد كبير" من الطلبات حتى يزيد الخادم من التحميل وتعطله.

لمنعها ، يعمل بعض موفري الاستضافة مثل SiteGround و Bluehost مع شبكات توصيل المحتوى (CDNs) مثل Cloudflare. تعمل شبكات CDN على تشغيل شبكات خادم عالمية تسهل خدمة البيانات بشكل أسرع وتستوعب الهجمات كثيفة الاستخدام للموارد مثل DDoS. يساعد ذلك شركات الاستضافة على تقليل الحمل على الخوادم الخاصة بهم دون الحاجة إلى الاستثمار بشكل كبير في البنية التحتية الإضافية. يوصى بشدة بالتحقق مما إذا كانت شركة الاستضافة تعمل مع شبكات CDN.

تأكد أيضًا من أن لديهم بروتوكولات معدة لهذا النوع من الهجمات ، مثل:

- أجهزة جدار الحماية التي تقوم بتصفية حركة المرور الفيضانية ،

- برنامج جدار حماية يعتمد على iptables مع وظائف معقدة ومراقبة حركة المرور ،

- أنها تحد من عدد الاتصالات التي يمكن إنشاؤها عن بعد ،

- يتحققون من العدد الكبير من محاولات الاتصال الفاشلة من المضيفين وإجراء التصفية.

فحص البرامج الضارة

البرامج الضارة ، كما رأينا في حالة GoDaddy ، هي برامج ضارة يمكن أن تؤثر على الخوادم. يمكن أن تتسبب في إصابة بسيطة ، مثل سرقة بيانات معينة ، أو محو قاعدة بيانات كاملة.

من المهم أن تعرف كيف يتحكم مزود الاستضافة في هذا النوع من الهجمات ويتحقق منه. كم مرة يجرون عمليات المسح؟ هل لديهم نظام عزل للحساب بحيث يتم احتواؤه في حالة الإصابة؟

التوافر والجهوزية

تُعرف الركائز الثلاث لأمن المعلومات باسم ثالوث وكالة المخابرات المركزية (السرية والنزاهة والتوافر). يعد توفر موقع الويب الخاص بك ووقت تشغيله (النسبة المئوية للوقت الذي يكون فيه موقع الويب نشطًا ومتاحًا) أمرًا بالغ الأهمية على أي موقع ويب.

شركات الاستضافة لديها العديد من الطرق لضمان هذا التوافر. على سبيل المثال ، يستخدم البعض تقنية RAID وتكرار الأجهزة وتكرار الشبكة وحتى مواقع النسخ المتطابقة البديلة. تأكد من أن مزود الاستضافة الخاص بك يضمن لك الحد الأدنى من التوافر في اتفاقية مستوى الخدمة (SLA) من الشروط والأحكام. على سبيل المثال ، في حالة Siteground ، فإنهم يضمنون:

5.2 نحن نضمن تشغيل الشبكة بنسبة 99.9٪ على أساس سنوي. إذا انخفضنا عن مدة تشغيل الشبكة المضمونة ، فسنقوم بتعويضك على النحو التالي ؛

- 99.9٪ - 99.00٪ وقت تشغيل: استضافة مجانية لمدة شهر

- شهر إضافي من الاستضافة المجانية مقابل خسارة كل 1٪ من وقت التشغيل أقل من 99.00٪ .

اتفاقية مستوى الخدمة هي مؤشر آخر على الاستثمار في البنية التحتية بواسطة مزود الاستضافة والالتزام الذي يقدمه لضمان الخدمة.

خاتمة

الأمن ، كما ذكرت من قبل ، مثل الصحة. على الرغم من أنه لا يمكنك أبدًا ضمان السيطرة المطلقة عليه ، فكلما قلت المخاطر التي تتعرض لها ، كان ذلك أفضل. حماية موقعك والعناية بأمنه يمكن أن يمنع حدوث عواقب وخيمة غير مرغوب فيها. وتبدأ هذه الحماية باختيار مزود استضافة جيد لموقع WordPress الخاص بك.

صورة مميزة لـ Liam Tucker على Unsplash.