Rapporto sulla vulnerabilità di WordPress: settembre 2021, parte 2

Pubblicato: 2021-09-08I plugin e i temi vulnerabili sono la ragione principale per cui i siti Web WordPress vengono violati. Il rapporto settimanale sulle vulnerabilità di WordPress basato su WPScan copre i recenti plug-in, temi e vulnerabilità principali di WordPress e cosa fare se si esegue uno dei plug-in o temi vulnerabili sul tuo sito web.

Ogni vulnerabilità avrà un livello di gravità Bassa , Media , Alta o Critica . La divulgazione responsabile e la segnalazione delle vulnerabilità sono parte integrante del mantenimento della sicurezza della community di WordPress.

Essendo uno dei più grandi rapporti sulle vulnerabilità di WordPress fino ad oggi, condividi questo post con i tuoi amici per aiutare a spargere la voce e rendere WordPress più sicuro per tutti.

Vulnerabilità principali di WordPress

Vulnerabilità del plugin WordPress

In questa sezione sono state divulgate le ultime vulnerabilità del plugin WordPress. Ogni elenco di plug-in include il tipo di vulnerabilità, il numero di versione se patchato e il livello di gravità.

1. Blocco conto alla rovescia

Plugin: Blocco conto alla rovescia

Vulnerabilità : autorizzazione mancante nell'azione AJAX

Patchato nella versione : 1.1.2

Punteggio di gravità : medio

2. Registro attività utente

Plugin: Registro attività utente

Vulnerabilità : Scripting cross-site riflesso tramite stringa di query

Patchato nella versione : 1.4.7

Punteggio di gravità : medio

Plugin: Registro attività utente

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 1.4.7

Punteggio di gravità : alto

3. Avviso sui cookie e conformità per GDPR / CCPA

Plugin: Avviso sui cookie e conformità per GDPR / CCPA

Vulnerabilità : Admin+ Stored Cross-Site Scripting

Patchato nella versione : 2.1.2

Punteggio di gravità : basso

4. TraduciPremere

Plugin: TranslatePress

Vulnerabilità : Scripting cross-site archiviato autenticato

Patchato nella versione : 2.0.9

Punteggio di gravità : basso

5. Statistica WP

Plugin: Statistica WP

Vulnerabilità : Reflected Cross-Site Scripting (XSS)

Patchato nella versione : 13.1

Punteggio di gravità : alto

6. CoolClock

Plugin: CoolClock

Vulnerabilità : Collaboratore + Scripting tra siti archiviati

Patchato nella versione : 4.3.5

Punteggio di gravità : medio

7. Plugin multipli da miniorange

Plugin: Plugin multipli da miniorange

Vulnerabilità : Scripting cross-site riflesso tramite appId

Patchato nella versione : 6.20.3

Punteggio di gravità : alto

8. Componenti aggiuntivi premium per Elementor

Plugin: componenti aggiuntivi premium per Elementor

Vulnerabilità : aggiornamento opzione blog abbonato+ arbitrario

Patchato nella versione : 4.5.2

Punteggio di gravità : alto

9. Docket Cache

Plugin: Docket Cache

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 21.08.02

Punteggio di gravità : alto

10. Integrazione WooCommerce Zoho - CRM, libri, fattura, inventario

Plugin: WooCommerce Zoho Integration – CRM, Libri, Fattura, Inventario

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.2.4

Gravità : Alta

11. Integrazione per WooCommerce e QuickBooks

Plugin: integrazione per WooCommerce e QuickBooks

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.1.9

Gravità : Alta

12. Forza di gravità forma Salesforce

Plugin: Gravity Forms Salesforce

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.2.6

Gravità : Alta

13. Gravity Forms Componente aggiuntivo Zoho CRM

Plugin: componente aggiuntivo Gravity Forms Zoho CRM

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.1.6

Gravità : Alta

14. Gravity Forms HubSpot

Plugin: Gravity Forms HubSpot

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.9

Gravità : Alta

15. Integrazione con WooCommerce Salesforce

Plugin: integrazione WooCommerce Salesforce

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.5.9

Gravità : Alta

16. La gravità forma Zendesk

Plugin: Gravity Forms Zendesk

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.8

Gravità : Alta

17. Plugin WooCommerce WP Infusionsoft

Plugin: Plugin WooCommerce di WP Infusionsoft

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.9

Gravità : Alta

18. Integrazione per Contact Form 7 e ActiveCampaign

Plugin: Integrazione per Contact Form 7 e ActiveCampaign

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.4

Gravità : Alta

19. Integrazione per HubSpot e WooCommerce

Plugin: integrazione per HubSpot e WooCommerce

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.5

Gravità : Alta

20. Gravity Forms Plugin FreshDesk

Plugin: Gravity Forms Plugin FreshDesk – Plugin WordPress | WordPress.org

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.2.9

Gravità : Alta

21. Gravity Forms Dynamics CRM

Plugin: Gravity Forms Dynamics CRM

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.8

Gravità : Alta

22. Gravity Forms Constant Contact Plugin

Plugin: Gravity Forms Constant Contact Plugin

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.6

Gravità : Alta

23. Integrazione per Gravity Forms e Pipedrive

Plugin: Integrazione per Gravity Forms e Pipedrive

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.7

Gravità : Alta

24. WP Gravity Forms Insightly

Plugin: WP Gravity Forms Insightly

Vulnerabilità : Plugin multipli da vantaggi CRM – Scripting cross-site riflesso

Patchato nella versione : 1.0.7

Gravità : Alta

25. Disinstallazione di WordPress

Plugin: Disinstallazione di WordPress

Vulnerabilità : cancellazione di WordPress tramite CSRF

Patchato nella versione : nessuna correzione nota

Gravità : Alta

26. Plugin CF Geo

Plugin: CF Geo Plugin

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 7.13.12

Gravità : Alta

27. in costruzione

Plugin: in costruzione

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 1.19

Gravità : Alta

28. DZS Zoomsounds

Plugin: DZS Zoomsounds

Vulnerabilità : download di file arbitrari non autenticati

Patchato nella versione : 6.50

Gravità : Alta

29. Prezzi e sconti dinamici di WooCommerce

Plugin: Prezzi e sconti dinamici di WooCommerce

Vulnerabilità : importazione di impostazioni non autenticate in XSS archiviato

Patchato nella versione : 2.4.2

Gravità : Alta

Plugin: Prezzi e sconti dinamici di WooCommerce

Vulnerabilità : esportazione di impostazioni non autenticate

Patchato nella versione : 2.4.2

Gravità : Media

30. Gestore delle licenze software

Plugin: Gestore licenze software

Vulnerabilità : Admin+ Stored Cross-Site Scripting

Patchato nella versione : 4.5.0

Gravità : Bassa

31. Orario e programma degli eventi di MotoPress

Plugin: Orario e Programma degli Eventi di MotoPress

Vulnerabilità : Autore + Scripting tra siti archiviati

Patchato nella versione : 2.3.19

Gravità : Media

32. Icone social facili

Plugin: icone social facili

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 3.1.0

Gravità : Alta

33. Dona con QRCode

Plugin: Dona con QRCode

Vulnerabilità : Scripting tra siti archiviati

Patchato nella versione : 1.4.5

Gravità : Media

Plugin: Dona con QRCode

Vulnerabilità : aggiornamento delle impostazioni del plugin tramite CSRF

Patchato nella versione : nessuna correzione nota

Gravità : Media

34. Calendario degli eventi XO

Plugin: Calendario degli eventi XO

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 2.3.7

Gravità : Alta

35. Watu Quiz

Plugin: Watu Quiz

Vulnerabilità : XSS riflesso tramite question-form.html.php

Patchato nella versione : 3.1.2.6

Gravità : Alta

36. Libreria di modelli Gutenberg e framework Redux

Plugin: libreria di modelli Gutenberg e framework Redux

Vulnerabilità : installazione e post-cancellazione del plug-in Contributor+

Patchato nella versione : 4.2.13

Gravità : Alta

37. Galleria Miao

Plugin: Meow Gallery

Vulnerabilità : aggiornamento delle opzioni arbitrarie non autorizzato tramite API REST

Patchato nella versione : 4.2.0

Gravità : Alta

Plugin: Meow Gallery

Vulnerabilità : Contributor+ SQL Injection

Patchato nella versione : 4.1.9

Gravità : Alta

38. WP Mapa Politico Espana

Plugin: WP Mapa Politico Espana

Vulnerabilità : Scripting cross-site archiviato autenticato

Patchato nella versione : 3.7.0

Gravità : Bassa

39. Limitazione caricamento WP

Plugin: restrizione caricamento WP

Vulnerabilità : controllo di accesso mancante in getSelectedMimeTypesByRole

Patchato nella versione : 2.2.5

Gravità : Media

Plugin: restrizione caricamento WP

Vulnerabilità : controllo di accesso mancante in deleteCustomType

Patchato nella versione : 2.2.5

Gravità : Media

Plugin: restrizione caricamento WP

Vulnerabilità : XSS archiviato autenticato

Patchato nella versione : 2.2.5

Gravità : Media

Vulnerabilità dei temi WordPress

Una nota sulla divulgazione responsabile

Ci si potrebbe chiedere perché una vulnerabilità venga rivelata se offre agli hacker un exploit per attaccare. Bene, è molto comune per un ricercatore di sicurezza trovare e segnalare privatamente la vulnerabilità allo sviluppatore del software.

Con una divulgazione responsabile , il rapporto iniziale del ricercatore viene presentato privatamente agli sviluppatori dell'azienda proprietaria del software, ma con un accordo sul fatto che i dettagli completi verranno pubblicati una volta resa disponibile una patch. Per vulnerabilità di sicurezza significative, potrebbe esserci un leggero ritardo nella divulgazione della vulnerabilità per dare a più persone il tempo di applicare le patch.

Il ricercatore di sicurezza può fornire allo sviluppatore del software una scadenza per rispondere alla segnalazione o per fornire una patch. Se questa scadenza non viene rispettata, il ricercatore può rivelare pubblicamente la vulnerabilità per esercitare pressioni sullo sviluppatore affinché rilasci una patch.

La divulgazione pubblica di una vulnerabilità e l'apparente introduzione di una vulnerabilità Zero-Day, un tipo di vulnerabilità che non ha patch e viene sfruttata allo stato brado, può sembrare controproducente. Ma è l'unica leva che un ricercatore ha per fare pressione sullo sviluppatore per correggere la vulnerabilità.

Se un hacker dovesse scoprire la vulnerabilità, potrebbe tranquillamente utilizzare l'Exploit e causare danni all'utente finale (questo sei tu), mentre lo sviluppatore del software si accontenta di lasciare la vulnerabilità senza patch. Project Zero di Google ha linee guida simili quando si tratta di rivelare le vulnerabilità. Pubblicano i dettagli completi della vulnerabilità dopo 90 giorni, indipendentemente dal fatto che la vulnerabilità sia stata corretta o meno.

Come proteggere il tuo sito Web WordPress da temi e plugin vulnerabili

Come puoi vedere da questo rapporto, ogni settimana vengono rivelati molti nuovi plugin di WordPress e vulnerabilità dei temi. Sappiamo che può essere difficile rimanere al passo con ogni divulgazione di vulnerabilità segnalata, quindi il plug-in iThemes Security Pro rende facile assicurarsi che il tuo sito non esegua un tema, un plug-in o una versione core di WordPress con una vulnerabilità nota.

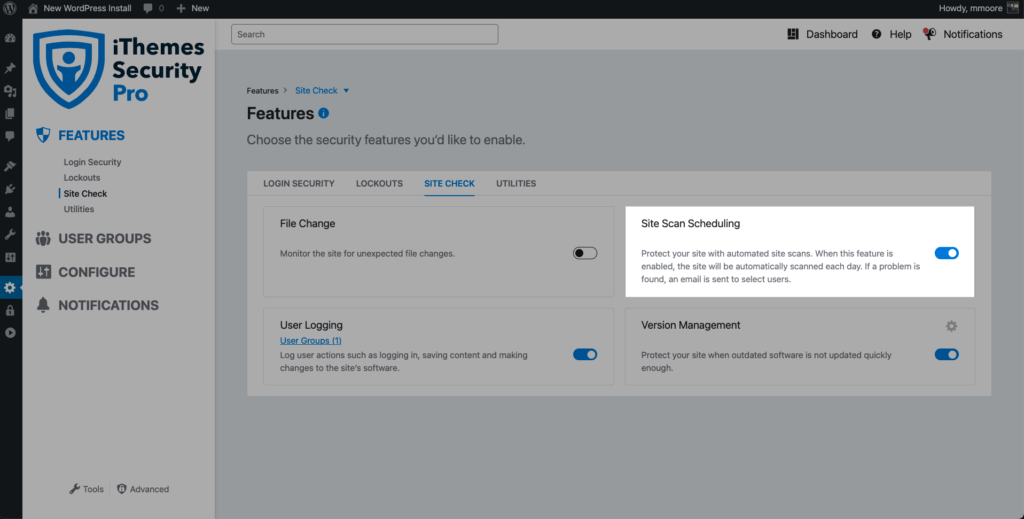

1. Attiva lo scanner del sito iThemes Security Pro

Lo scanner del sito del plug-in iThemes Security Pro esegue la scansione alla ricerca del motivo n. 1 per cui i siti WordPress vengono compromessi: plug-in e temi obsoleti con vulnerabilità note. Site Scanner verifica la presenza di vulnerabilità note sul tuo sito e applica automaticamente una patch, se disponibile.

Per abilitare la scansione del sito su nuove installazioni, vai alla scheda Verifica del sito nel menu Funzioni all'interno del plug-in e fai clic sull'interruttore per abilitare la scansione del sito .

Per attivare una scansione manuale del sito, fare clic sul pulsante Scansiona ora nella scheda Dashboard di sicurezza della scansione del sito.

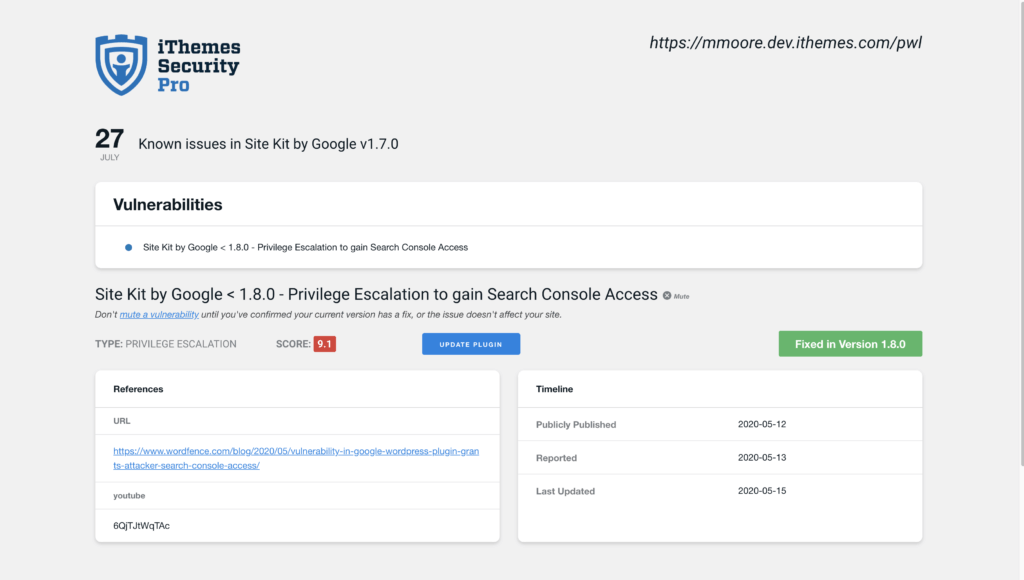

Se la scansione del sito rileva una vulnerabilità, fare clic sul collegamento della vulnerabilità per visualizzare la pagina dei dettagli.

Nella pagina della vulnerabilità di Site Scan, vedrai se è disponibile una correzione per la vulnerabilità. Se è disponibile una patch, puoi fare clic sul pulsante Aggiorna plug-in per applicare la correzione sul tuo sito web.

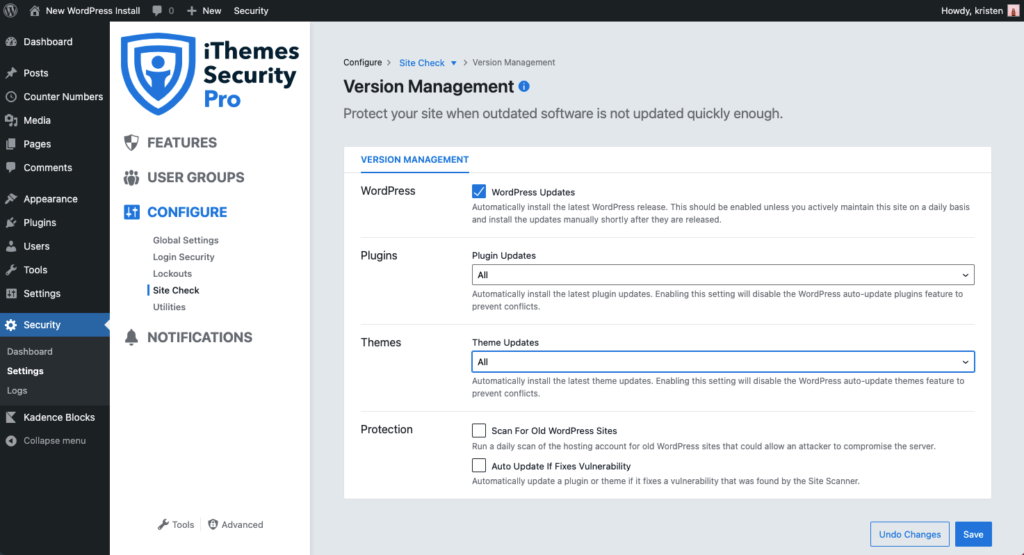

2. Attiva la gestione della versione per l'aggiornamento automatico se corregge la vulnerabilità

La funzione di gestione della versione in iThemes Security Pro si integra con la scansione del sito per proteggere il tuo sito quando il software obsoleto non viene aggiornato abbastanza rapidamente. Anche le misure di sicurezza più efficaci falliranno se stai eseguendo software vulnerabile sul tuo sito web. Queste impostazioni aiutano a proteggere il tuo sito con opzioni per l'aggiornamento automatico alle nuove versioni se esiste una vulnerabilità nota ed è disponibile una patch.

Dalla pagina Impostazioni in iThemes Security Pro, vai alla schermata Funzionalità. Fare clic sulla scheda Verifica sito. Da qui, usa l'interruttore per abilitare la gestione delle versioni. Utilizzando l'ingranaggio delle impostazioni, puoi configurare ancora più impostazioni, incluso il modo in cui desideri che iThemes Security Pro gestisca gli aggiornamenti di WordPress, plug-in, temi e protezione aggiuntiva.

Assicurati di selezionare la casella Aggiornamento automatico se risolve una vulnerabilità in modo che iThemes Security Pro aggiorni automaticamente un plug-in o un tema se corregge una vulnerabilità rilevata dallo Scanner del sito.

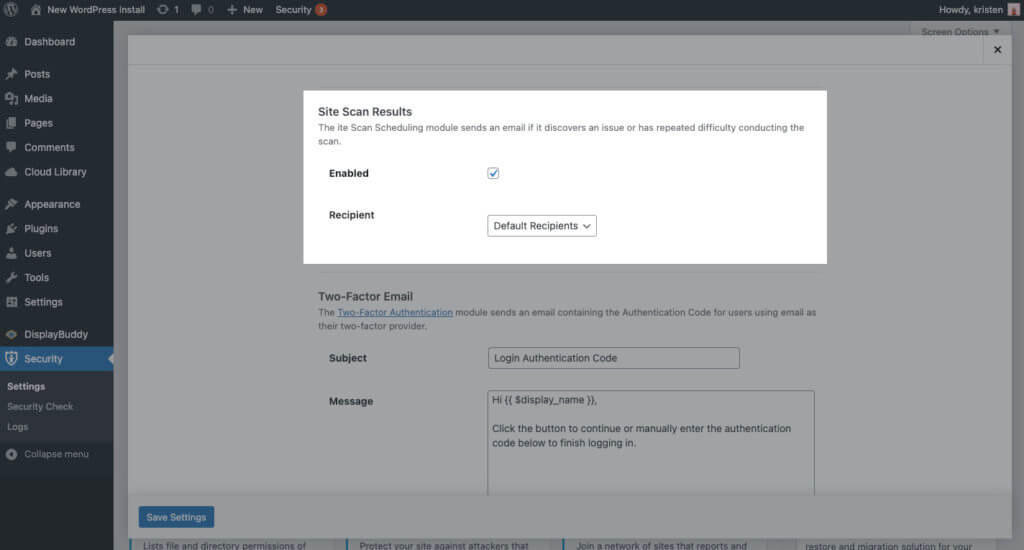

3. Ricevi un avviso e-mail quando iThemes Security Pro rileva una vulnerabilità nota sul tuo sito

Dopo aver abilitato la pianificazione della scansione del sito, vai alle impostazioni del Centro notifiche del plug-in. In questa schermata, scorri fino alla sezione Risultati scansione sito .

Fare clic sulla casella per abilitare l'e-mail di notifica, quindi fare clic sul pulsante Salva impostazioni .

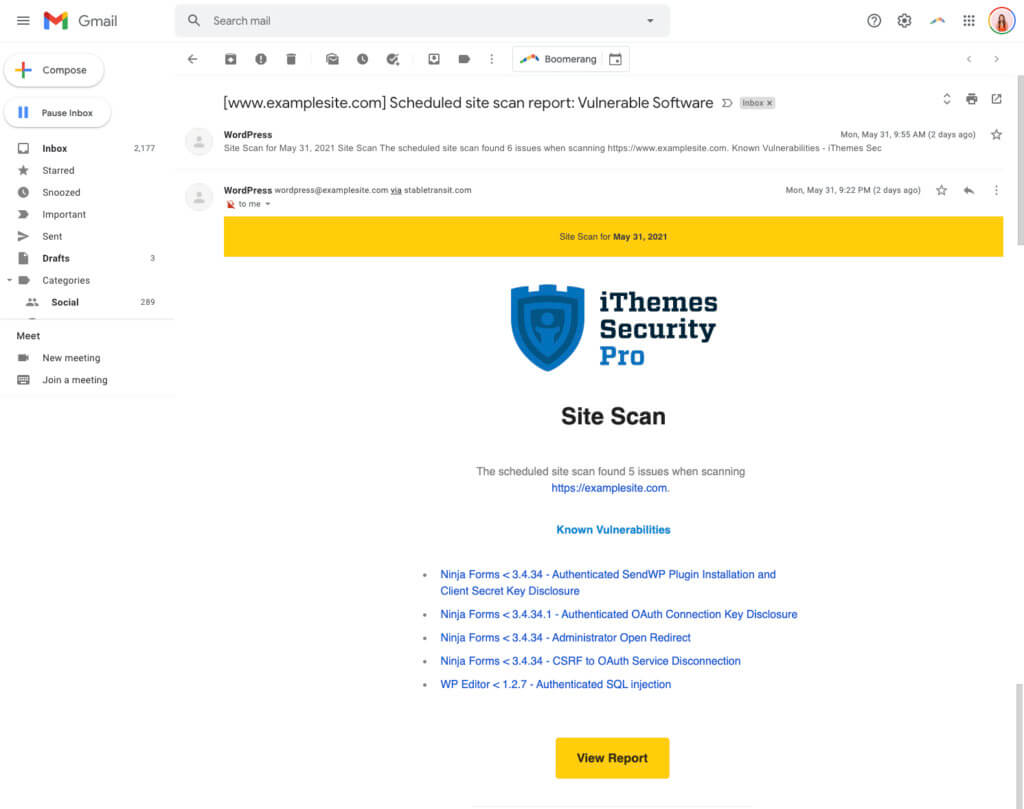

Ora, durante le scansioni pianificate del sito, riceverai un'e-mail se iThemes Security Pro scopre vulnerabilità note. L'e-mail sarà simile a questa.

Ottieni iThemes Security Pro e riposa un po' più facilmente stasera

iThemes Security Pro, il nostro plug-in di sicurezza per WordPress, offre oltre 50 modi per proteggere e proteggere il tuo sito Web dalle vulnerabilità di sicurezza comuni di WordPress. Con WordPress, l'autenticazione a due fattori, la protezione dalla forza bruta, l'imposizione di password complesse e altro, puoi aggiungere ulteriori livelli di sicurezza al tuo sito web.

Ottieni iThemes Security Pro

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.