Rapport de vulnérabilité WordPress : septembre 2021, partie 2

Publié: 2021-09-08Les plugins et thèmes vulnérables sont la principale raison pour laquelle les sites Web WordPress sont piratés. Le rapport hebdomadaire sur les vulnérabilités WordPress fourni par WPScan couvre les vulnérabilités récentes des plugins, thèmes et noyaux WordPress, et ce qu'il faut faire si vous exécutez l'un des plugins ou thèmes vulnérables sur votre site Web.

Chaque vulnérabilité aura un indice de gravité faible , moyen , élevé ou critique . La divulgation et le signalement responsables des vulnérabilités font partie intégrante de la sécurité de la communauté WordPress.

En tant que l'un des plus grands rapports de vulnérabilité WordPress à ce jour, veuillez partager cet article avec vos amis pour aider à faire passer le mot et rendre WordPress plus sûr pour tout le monde.

Vulnérabilités principales de WordPress

Vulnérabilités du plugin WordPress

Dans cette section, les dernières vulnérabilités du plugin WordPress ont été divulguées. Chaque liste de plug-ins comprend le type de vulnérabilité, le numéro de version si corrigé et l'indice de gravité.

1. Bloc de compte à rebours

Plugin : Blocage du compte à rebours

Vulnérabilité : Absence d'autorisation dans l'action AJAX

Patché dans la version : 1.1.2

Score de gravité : Moyen

2. Journal d'activité de l'utilisateur

Plugin : Journal d'activité de l'utilisateur

Vulnérabilité : Script intersites reflété via une chaîne de requête

Patché dans la version : 1.4.7

Score de gravité : Moyen

Plugin : Journal d'activité de l'utilisateur

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 1.4.7

Score de gravité : Élevé

3. Notification relative aux cookies et conformité au RGPD / CCPA

Plugin : Cookie Notice & Compliance for GDPR / CCPA

Vulnérabilité : Admin+ Stored Cross-Site Scripting

Patché dans la version : 2.1.2

Score de gravité : Faible

4. TraduirePresse

Plugin : TranslatePress

Vulnérabilité : Script intersites stocké authentifié

Patché dans la version : 2.0.9

Score de gravité : Faible

5. Statistique de PM

Plugin : Statistiques WP

Vulnérabilité : Reflected Cross-Site Scripting (XSS)

Patché dans la version : 13.1

Score de gravité : Élevé

6. CoolClock

Plugin : CoolClock

Vulnérabilité : Contributor+ Stored Cross-Site Scripting

Patché dans la version : 4.3.5

Score de gravité : Moyen

7. Plusieurs plugins de miniorange

Plugin : plusieurs plugins de miniorange

Vulnérabilité : Script cross-site reflété via appId

Patché dans la version : 6.20.3

Score de gravité : Élevé

8. Extensions premium pour Elementor

Plugin : modules complémentaires Premium pour Elementor

Vulnérabilité : Subscriber+ Arbitrary Blog Option Update

Patché dans la version : 4.5.2

Score de gravité : Élevé

9. Cache de dossier

Plugin : Cache de dossier

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 21.08.02

Score de gravité : Élevé

10. Intégration WooCommerce Zoho - CRM, livres, facture, inventaire

Plugin : Intégration WooCommerce Zoho - CRM, livres, facture, inventaire

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.2.4

Gravité : Élevée

11. Intégration pour WooCommerce et QuickBooks

Plugin : Intégration pour WooCommerce et QuickBooks

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.1.9

Gravité : Élevée

12. Gravity Forms Salesforce

Plugin : Gravity Forms Salesforce

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.2.6

Gravité : Élevée

13. Module complémentaire Gravity Forms Zoho CRM

Plugin : module complémentaire Gravity Forms Zoho CRM

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.1.6

Gravité : Élevée

14. Formes de gravité HubSpot

Plugin : Gravity Forms HubSpot

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.9

Gravité : Élevée

15. Intégration WooCommerce Salesforce

Plugin : Intégration WooCommerce Salesforce

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.5.9

Gravité : Élevée

16. Gravity Forms Zendesk

Plugin : Gravity Forms Zendesk

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.8

Gravité : Élevée

17. Plugin WP Infusionsoft WooCommerce

Plugin : Plugin WP Infusionsoft WooCommerce

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.9

Gravité : Élevée

18. Intégration pour le formulaire de contact 7 et ActiveCampaign

Plugin : Intégration pour le formulaire de contact 7 et ActiveCampaign

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.4

Gravité : Élevée

19. Intégration pour HubSpot et WooCommerce

Plugin : Intégration pour HubSpot et WooCommerce

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.5

Gravité : Élevée

20. Gravity Forms FreshDesk Plugin

Plugin : Gravity Forms FreshDesk Plugin – Plugin WordPress | WordPress.org

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.2.9

Gravité : Élevée

21. Gravity Forms Dynamics CRM

Plugin : Gravity Forms Dynamics CRM

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.8

Gravité : Élevée

22. Plugin de contact constant de Gravity Forms

Plugin: Gravity Forms Constant Contact Plugin

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.6

Gravité : Élevée

23. Intégration pour Gravity Forms et Pipedrive

Plugin : Intégration pour Gravity Forms et Pipedrive

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.7

Gravité : Élevée

24. WP Gravity Forms perspicacement

Plugin: WP Gravity Forms Insightly

Vulnérabilité : plusieurs plugins de CRM Perks - Script inter-sites reflété

Patché dans la version : 1.0.7

Gravité : Élevée

25. Désinstallation de WordPress

Plugin : Désinstallation de WordPress

Vulnérabilité : Suppression WordPress via CSRF

Patché dans la version : aucun correctif connu

Gravité : Élevée

26. Plugin CF Geo

Plugin : CF Geo Plugin

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 7.13.12

Gravité : Élevée

27. sousConstruction

Plugin : underConstruction

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 1.19

Gravité : Élevée

28. Sons Zoom DZS

Plugin : DZS Zoomsounds

Vulnérabilité : Téléchargement de fichier arbitraire non authentifié

Patché en Version : 6.50

Gravité : Élevée

29. Prix et remises dynamiques WooCommerce

Plugin: Prix et remises dynamiques WooCommerce

Vulnérabilité : Importation de paramètres non authentifiés vers XSS stocké

Patché dans la version : 2.4.2

Gravité : Élevée

Plugin: Prix et remises dynamiques WooCommerce

Vulnérabilité : Exportation des paramètres non authentifiés

Patché dans la version : 2.4.2

Gravité : Moyenne

30. Gestionnaire de licences logicielles

Plugin : Gestionnaire de licences logicielles

Vulnérabilité : Admin+ Stored Cross-Site Scripting

Patché dans la version : 4.5.0

Gravité : Faible

31. Horaire et programme des événements par MotoPress

Plugin : Horaires et calendrier des événements par MotoPress

Vulnérabilité : Author+ Stored Cross-Site Scripting

Patché dans la version : 2.3.19

Gravité : Moyenne

32. Icônes sociales faciles

Plugin : icônes sociales faciles

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 3.1.0

Gravité : Élevée

33. Faire un don avec QRCode

Plugin : Faire un don avec QRCode

Vulnérabilité : Stored Cross-Site Scripting

Patché dans la version : 1.4.5

Gravité : Moyenne

Plugin : Faire un don avec QRCode

Vulnérabilité : Mise à jour des paramètres du plugin via CSRF

Patché dans la version : aucun correctif connu

Gravité : Moyenne

34. Calendrier des événements XO

Plugin : Calendrier des événements XO

Vulnérabilité : Reflected Cross-Site Scripting

Patché dans la version : 2.3.7

Gravité : Élevée

35. Quizz Watu

Plugin : Watu Quizz

Vulnérabilité : Reflected XSS via question-form.html.php

Patché dans la version : 3.1.2.6

Gravité : Élevée

36. Bibliothèque de modèles Gutenberg et cadre Redux

Plugin : Gutenberg Template Library & Redux Framework

Vulnérabilité : Contributor+ Arbitrary Plugin Installation et Post-Suppression

Patché dans la version : 4.2.13

Gravité : Élevée

37. Galerie Miaou

Plugin : Meow Gallery

Vulnérabilité : Mise à jour des options arbitraires non autorisées via l'API REST

Patché dans la version : 4.2.0

Gravité : Élevée

Plugin : Meow Gallery

Vulnérabilité : Contributor+ SQL Injection

Patché dans la version : 4.1.9

Gravité : Élevée

38. WP Mapa Politico España

Plugin : WP Mapa Politico Espana

Vulnérabilité : Script intersites stocké authentifié

Patché dans la version : 3.7.0

Gravité : Faible

39. Restriction de téléchargement WP

Plugin : WP Upload Restriction

Vulnérabilité : Contrôle d'accès manquant dans getSelectedMimeTypesByRole

Patché dans la version : 2.2.5

Gravité : Moyenne

Plugin : WP Upload Restriction

Vulnérabilité : Contrôle d'accès manquant dans deleteCustomType

Patché dans la version : 2.2.5

Gravité : Moyenne

Plugin : WP Upload Restriction

Vulnérabilité : XSS stocké authentifié

Patché dans la version : 2.2.5

Gravité : Moyenne

Vulnérabilités du thème WordPress

Une note sur la divulgation responsable

Vous vous demandez peut-être pourquoi une vulnérabilité serait divulguée si elle donne aux pirates un exploit à attaquer. Eh bien, il est très courant qu'un chercheur en sécurité trouve et signale en privé la vulnérabilité au développeur du logiciel.

Avec la divulgation responsable , le rapport initial du chercheur est remis en privé aux développeurs de la société propriétaire du logiciel, mais avec un accord selon lequel tous les détails seront publiés une fois qu'un correctif sera disponible. Pour les vulnérabilités de sécurité importantes, il peut y avoir un léger retard dans la divulgation de la vulnérabilité pour donner à plus de personnes le temps de corriger.

Le chercheur en sécurité peut fournir une date limite au développeur du logiciel pour répondre au rapport ou pour fournir un correctif. Si ce délai n'est pas respecté, le chercheur peut divulguer publiquement la vulnérabilité pour faire pression sur le développeur pour qu'il publie un correctif.

Divulguer publiquement une vulnérabilité et introduire apparemment une vulnérabilité Zero-Day - un type de vulnérabilité qui n'a pas de correctif et qui est exploitée à l'état sauvage - peut sembler contre-productif. Mais c'est le seul levier dont dispose un chercheur pour faire pression sur le développeur pour qu'il corrige la vulnérabilité.

Si un pirate informatique découvrait la vulnérabilité, il pourrait utiliser discrètement l'exploit et causer des dommages à l'utilisateur final (c'est vous), tandis que le développeur du logiciel reste satisfait de laisser la vulnérabilité non corrigée. Le Project Zero de Google a des directives similaires en ce qui concerne la divulgation des vulnérabilités. Ils publient tous les détails de la vulnérabilité après 90 jours, que la vulnérabilité ait été corrigée ou non.

Comment protéger votre site WordPress contre les plugins et thèmes vulnérables

Comme vous pouvez le voir dans ce rapport, de nombreuses nouvelles vulnérabilités de plugins et de thèmes WordPress sont divulguées chaque semaine. Nous savons qu'il peut être difficile de rester au courant de chaque divulgation de vulnérabilité signalée, donc le plugin iThemes Security Pro permet de s'assurer facilement que votre site n'exécute pas un thème, un plugin ou une version principale de WordPress avec une vulnérabilité connue.

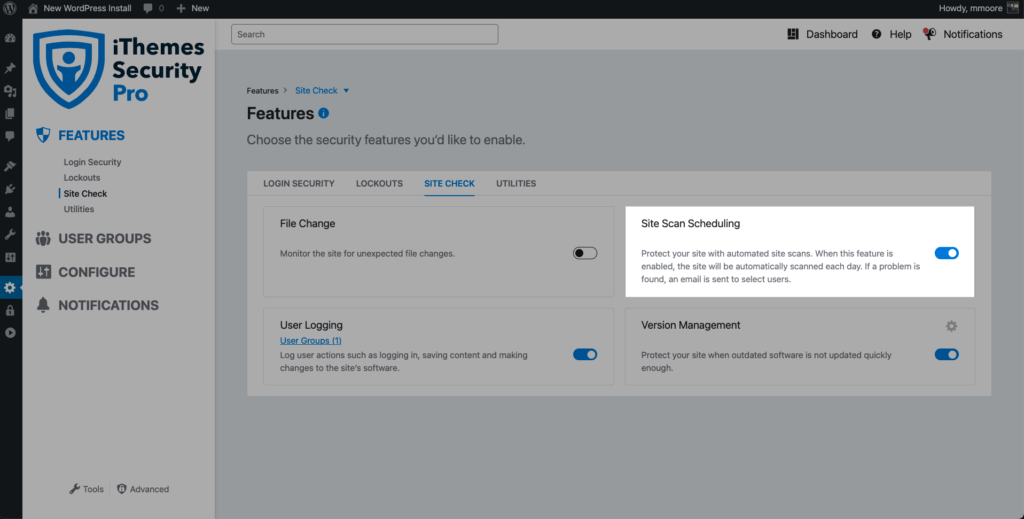

1. Activez le scanner de site iThemes Security Pro

Le scanner de site du plugin iThemes Security Pro analyse la première raison pour laquelle les sites WordPress sont piratés : les plugins obsolètes et les thèmes avec des vulnérabilités connues. Le scanner de site recherche sur votre site les vulnérabilités connues et applique automatiquement un correctif s'il en existe un.

Pour activer l'analyse du site sur les nouvelles installations, accédez à l'onglet Vérification du site dans le menu Fonctionnalités à l'intérieur du plug-in et cliquez sur le bouton bascule pour activer l' analyse du site .

Pour déclencher une analyse de site manuelle, cliquez sur le bouton Analyser maintenant sur la carte du tableau de bord de sécurité de l'analyse de site.

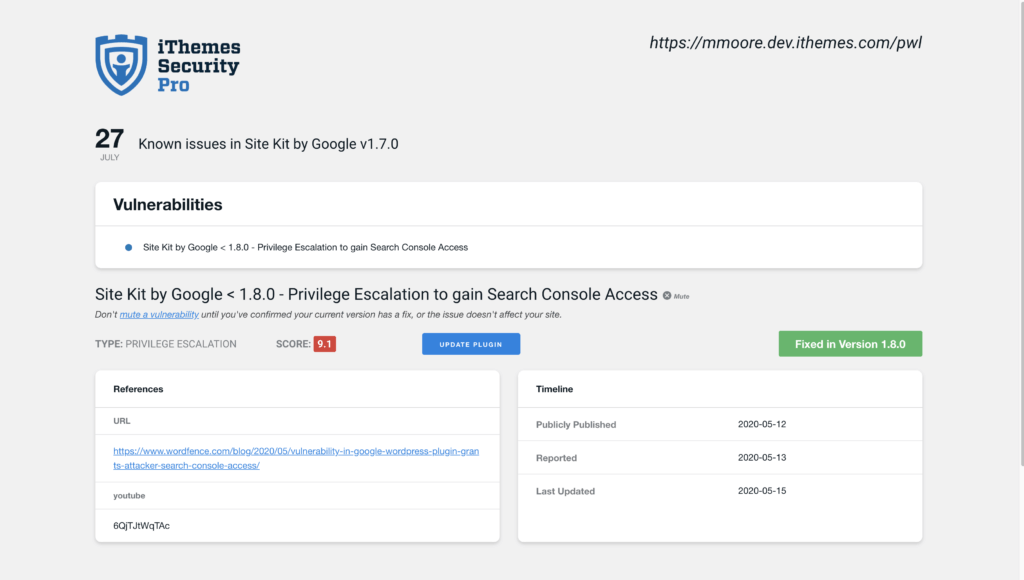

Si l'analyse du site détecte une vulnérabilité, cliquez sur le lien de vulnérabilité pour afficher la page de détails.

Sur la page de vulnérabilité de l'analyse du site, vous verrez s'il existe un correctif disponible pour la vulnérabilité. Si un correctif est disponible, vous pouvez cliquer sur le bouton Mettre à jour le plug- in pour appliquer le correctif sur votre site Web.

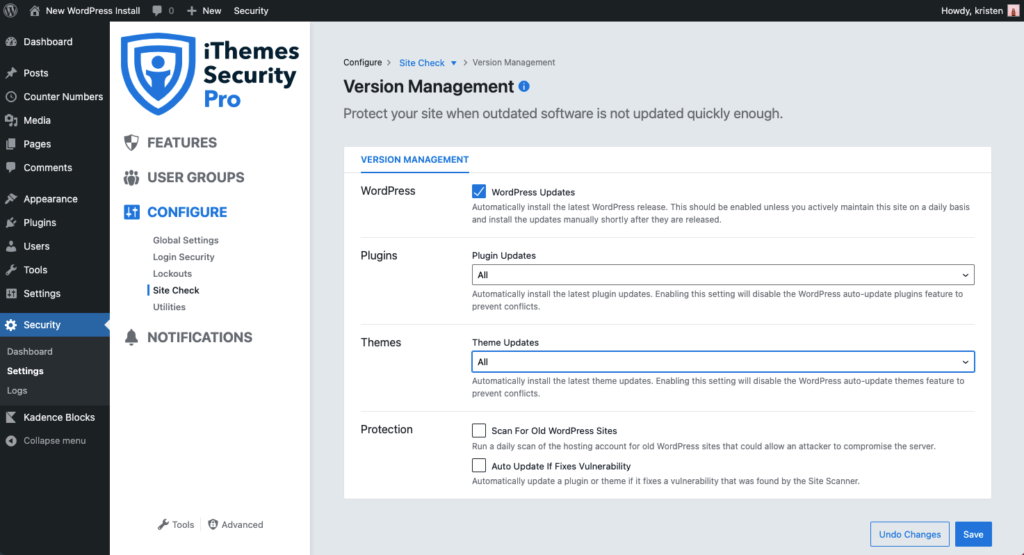

2. Activez la gestion des versions pour la mise à jour automatique si la vulnérabilité est corrigée

La fonction de gestion des versions d'iThemes Security Pro s'intègre à l'analyse du site pour protéger votre site lorsque les logiciels obsolètes ne sont pas mis à jour assez rapidement. Même les mesures de sécurité les plus strictes échoueront si vous exécutez un logiciel vulnérable sur votre site Web. Ces paramètres aident à protéger votre site avec des options pour mettre à jour automatiquement vers de nouvelles versions si une vulnérabilité connue existe et qu'un correctif est disponible.

À partir de la page Paramètres dans iThemes Security Pro, accédez à l'écran Fonctionnalités. Cliquez sur l'onglet Vérification du site. À partir de là, utilisez la bascule pour activer la gestion des versions. À l'aide de l'équipement de configuration, vous pouvez configurer encore plus de paramètres, notamment la manière dont vous souhaitez que iThemes Security Pro gère les mises à jour de WordPress, les plugins, les thèmes et une protection supplémentaire.

Assurez-vous de sélectionner la case Mise à jour automatique si elle corrige une vulnérabilité afin qu'iThemes Security Pro mette automatiquement à jour un plugin ou un thème s'il corrige une vulnérabilité trouvée par le scanner de site.

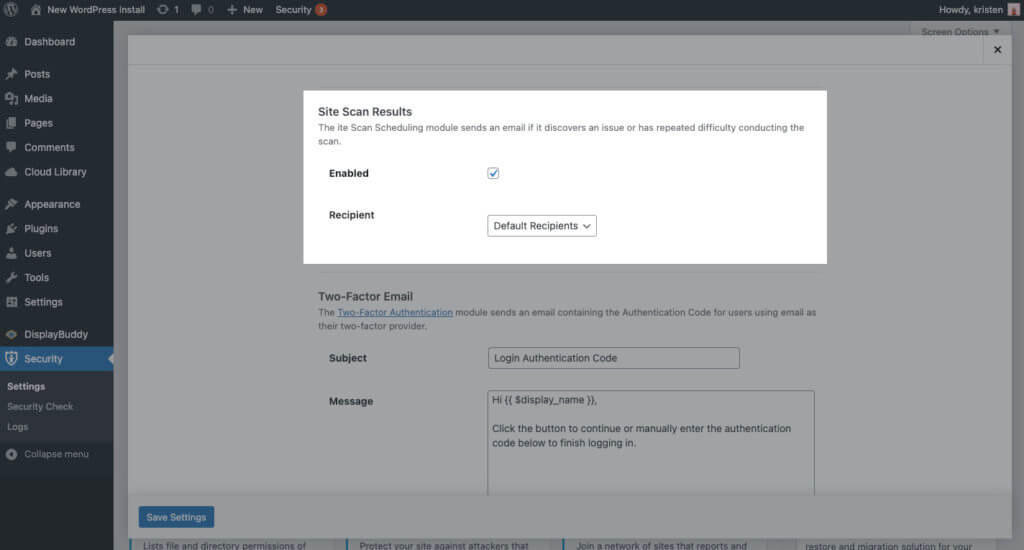

3. Recevez une alerte par e-mail lorsque iThemes Security Pro trouve une vulnérabilité connue sur votre site

Une fois que vous avez activé la planification de l'analyse du site, accédez aux paramètres du centre de notifications du plug-in. Sur cet écran, faites défiler jusqu'à la section Résultats de l'analyse du site .

Cochez la case pour activer l'e - mail de notification , puis cliquez sur le bouton Enregistrer les paramètres .

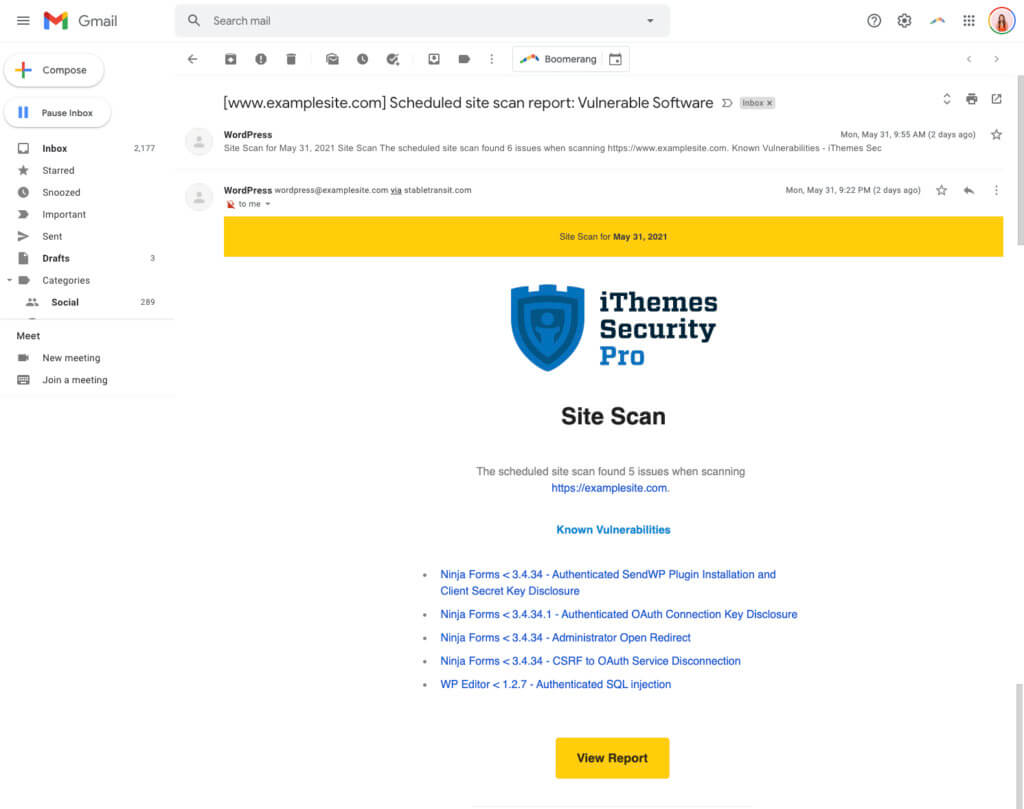

Désormais, lors de toute analyse de site planifiée, vous recevrez un e-mail si iThemes Security Pro découvre des vulnérabilités connues. L'e-mail ressemblera à quelque chose comme ceci.

Obtenez iThemes Security Pro et reposez-vous un peu plus facilement ce soir

iThemes Security Pro, notre plugin de sécurité WordPress, offre plus de 50 façons de sécuriser et de protéger votre site Web contre les vulnérabilités de sécurité WordPress courantes. Avec WordPress, l'authentification à deux facteurs, la protection contre la force brute, l'application stricte des mots de passe et plus encore, vous pouvez ajouter des couches de sécurité supplémentaires à votre site Web.

Obtenez iThemes Security Pro

Chaque semaine, Michael rédige le rapport de vulnérabilité WordPress pour vous aider à protéger vos sites. En tant que chef de produit chez iThemes, il nous aide à continuer à améliorer la gamme de produits iThemes. C'est un nerd géant et il adore apprendre tout ce qui touche à la technologie, ancienne et nouvelle. Vous pouvez trouver Michael traîner avec sa femme et sa fille, lire ou écouter de la musique lorsqu'il ne travaille pas.