Cara Mengamankan Situs Web Anda Terhadap Tabnapping dan Pembajakan Browser

Diterbitkan: 2022-05-11Berapa kali Anda membuka tab, hanya untuk menavigasi keluar darinya selama beberapa menit, jam, atau bahkan semalaman? Ketika Anda kembali ke tab itu, harus masuk lagi bukanlah hal yang tidak terduga. Lagi pula, siapa yang melacak jadwal penyegaran setiap halaman dan penghitung waktu keluar? Bukan kita! Jenis perilaku ini membuat halaman web rentan terhadap tabnapping — dan serangan cyber semacam ini memangsa pengguna situs yang berhubungan dengan informasi pribadi, seperti penyedia email dan portal media sosial. Tabnapping bergantung pada kepercayaan pengguna pada situs web yang mereka kenal, bersama dengan kurangnya perhatian mereka terhadap detail, terutama ketika menyangkut tab yang mereka buka.

Catatan: Terkadang Anda akan melihat “tabna pp ing” ditulis sebagai “tabna bb ing.” Istilah "tabnapping" adalah kombinasi dari "tab" dan "penculikan." Masuk akal bahwa "tabnabbing" adalah kombinasi dari "tab" dan "nab." Either way, keduanya mengacu pada skema yang sama, dan dalam kasus kami, kami akan menggunakan versi "tabna pp ing".

Apa itu Tabnapping?

Tabnapping adalah jenis serangan eksploitasi dan phishing tertentu. Dengan tabnapping, penyerang membuat situs web yang meniru situs web populer. Kemudian, peretas membujuk pengguna untuk mengirimkan informasi login mereka, termasuk kata sandi mereka, ke situs palsu. Seringkali, situs web palsu terlihat sangat mirip dengan situs web asli yang biasa dilihat pengguna sehingga mereka tidak melihat perbedaannya. Pengguna menganggap situs web itu asli dan tidak ragu-ragu untuk memasukkan informasi login mereka, seperti biasanya.

Apa yang membedakan tabnapping dari jenis serangan phishing lainnya (seperti mengklik tautan palsu dalam email) adalah bahwa pengguna biasanya tidak menyadari bahwa tab tersebut palsu. Halaman login palsu dimuat di tab yang sudah lama terbuka di browser . Kebanyakan orang tidak akan berpikir bahwa tab yang mereka buka sendiri telah diambil alih.

Serangan tabnapping sangat berhasil ketika penyerang dapat melihat situs web yang sering dimuat oleh pengguna — mereka kemudian dapat mensimulasikan situs yang pengguna masuki secara teratur.

Katakanlah Anda membuka situs web bank Anda dengan maksud untuk masuk. Anda langsung menuju ke halaman masuk dengan mengetikkan URL sendiri. Tapi kemudian Anda terjebak melakukan sesuatu yang lain di tab atau jendela lain. Setelah sekitar satu jam, Anda mengklik kembali ke tab bank karena Anda siap untuk masuk untuk memeriksa rekening Anda.

Dalam kasus serangan tabnapping, pada saat itu, browser telah menavigasi ke halaman yang meniru halaman bank. Tetapi Anda akan melihat halaman yang terlihat seperti halaman bank yang telah Anda kunjungi ratusan kali dan dibuka lebih awal pada hari itu.

Bagaimana Tabnapping Bekerja

Di browser, tautan eksternal dapat dibuka di tab atau jendela baru jika elemen HREF HTML memiliki atribut target=_blank yang ditentukan. Sayangnya, ini membuat pengguna rentan terhadap serangan tabnapping. Terkadang, tabnapping dianggap sebagai cacat desain di beberapa browser. Namun, sementara browser tidak secara sengaja rentan terhadap peretasan dan manipulasi, desain yang memungkinkan tabnapping memiliki tujuan.

Setelah halaman dimuat dan tab dibuka untuk waktu yang lama, browser dapat menavigasi di seluruh asal halaman di tab yang tidak aktif tersebut. Bagaimana? Ini ada hubungannya dengan kebijakan asal yang sama, konsep keamanan online. Ini adalah saat browser mengizinkan skrip untuk satu halaman web memiliki akses ke data dari halaman web lain jika kedua halaman web memiliki asal yang sama (nama host, nomor port, dan skema URI). Tujuan dari kebijakan ini adalah untuk mencegah aktivitas jahat. Jika ada skrip berbahaya di halaman pertama, itu dicegah untuk mendapatkan data sensitif dari halaman web lain. Namun, ukuran keamanan ini juga yang memungkinkan tabnapping.

Selama serangan, penyerang mengirimkan halaman web dengan atribut target=_blank dan menyematkan tautan berbahaya di dalamnya. Pengguna mengklik tautan berbahaya, yang membuka tab baru. Kemudian, peretas mengubah tab pertama menjadi halaman phishing palsu. Ini menipu pengguna untuk berpikir bahwa mereka keluar dari akun mereka dan harus masuk lagi.

Bagaimana Pemilik Situs Web Dapat Mencegah Tabnapping Dengan Atribut rel=”noopener”

Beberapa browser memiliki ekstensi atau tindakan keamanan lain yang melindungi dari serangan tabnapping. Namun, tidak semua browser mengizinkan penonaktifan pengalihan tab yang tidak aktif karena ada kasus di mana mereka sah. Dan karena tabnapping tidak terlalu umum (meskipun masih cukup penting untuk tindakan pencegahan), vendor browser tersebut tidak ingin mengambil risiko merusak aplikasi mereka demi peningkatan keamanan. Itu berarti bahwa beberapa browser mungkin tidak pernah memiliki solusi atau patch untuk mencegah tabnapping. Namun demikian, masih ada langkah-langkah yang dapat Anda ambil untuk mencegah jenis serangan ini pada pembaca Anda.

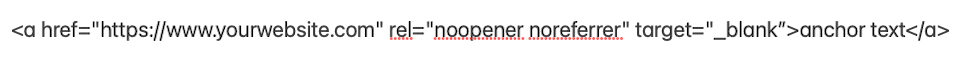

Untuk mencegah tabnapping di situs web Anda, tambahkan atribut rel="noopener" ke tautan apa pun yang disetel untuk dibuka di tab atau jendela baru. WordPress secara otomatis menambahkan atribut ini untuk Anda saat Anda menambahkan tautan, lalu pilih Buka di Tab Baru .

Namun, karena rel=”noopener” tidak berfungsi di Firefox dan beberapa browser lama, ada atribut lain yang harus Anda tambahkan: rel=”noreferrer” yang juga ditambahkan WordPress ke tautan di tab baru jika Anda mutakhir.

Baik Anda menggunakan WordPress atau tidak, seperti inilah tampilan tautan Anda untuk mencegah tabnapping:

Bagaimana Pengguna Dapat Menjaga Diri Mereka Aman Dari Tabnapping

Peramban utama biasanya memiliki semacam filter untuk menyingkirkan situs berbahaya, serta situs resmi yang terinfeksi. Selama daftar hitam situs tersebut masih berlaku, serangan tabnapping kemungkinan akan diblokir. Jika Anda pernah melihat pemberitahuan bahwa situs yang Anda coba kunjungi telah disusupi, perhatikan peringatan itu. Ini bukan lelucon.

Pengguna juga harus selalu memeriksa URL sebelum memasukkan informasi login mereka, terutama jika mereka memiliki tab yang sudah lama terbuka. Kecil kemungkinan penyerang akan dapat memalsukan URL situs web yang sah, sehingga dapat dipastikan bahwa itu palsu. Tutup tab segera jika URL mengirimkan bendera merah. Jangan mengetik, mengklik, atau berinteraksi. Tutup saja.

Pengelola kata sandi juga membantu. Jika kredensial login Anda ditautkan ke situs web yang sah, kredensial tersebut hanya akan terisi saat Anda berada di situs web yang sebenarnya — bukan saat Anda berada di situs spoof yang terlihat serupa. Pengelola kata sandi berkoordinasi dengan URL, bukan nama bisnis. Jika Anda tidak melihat pop-up kredensial login, tutup tab dan mulai dari awal.

Jenis Ancaman Pembajakan Peramban Lainnya

Tabnapping bukan satu-satunya jenis ancaman pembajakan browser yang harus diperhatikan. Penyerang cyber memiliki segala macam cara untuk mendapatkan klik Anda dan mencuri info Anda. Secara umum, pembajakan browser adalah perangkat lunak yang mengubah perilaku atau tampilan browser, dan mungkin juga mengubah pengaturan. Ini semua terjadi tanpa persetujuan Anda, tentu saja.

Akibatnya, peretas dapat memperoleh pendapatan, mengumpulkan data Anda, dan bahkan mencatat penekanan tombol Anda. Pada akhirnya, mereka dapat mencuri identitas Anda jika mereka mengumpulkan informasi yang cukup untuk membangun profil lengkap Anda. Jenis pembajakan browser meliputi:

- Adware yang membanjiri browser Anda dengan iklan pop-up yang membayar per klik. Jenis serangan ini biasanya akan memperlambat komputer Anda karena menghabiskan banyak sumber daya.

- Pelacakan cookie untuk mengawasi apa yang Anda lakukan secara online. Pelaku jahat dapat mengetahui segalanya, mulai dari lokasi dan alamat IP Anda hingga halaman mana yang Anda lihat dan apa yang Anda cari.

- Pengalihan ke halaman web atau mesin telusur berbahaya atau penggantian beranda atau mesin telusur default Anda.

- Spyware yang mengumpulkan data pribadi Anda, yang kemudian diperdagangkan di pasar data (yang juga sering berakhir dengan pencurian identitas).

Untuk membela diri, tetap waspada dengan keadaan browser Anda dan waspadai tanda-tanda peretasan, seperti yang dijelaskan di atas. Awasi juga add-on, ekstensi, dan plugin browser. Jika terjadi kesalahan setelah menginstal perangkat lunak, segera hapus. Anda juga harus menjaga kebersihan browser dengan pembersihan rutin dan pembersihan cache. Dan, tentu saja, gunakan perangkat lunak antivirus secara teratur, dan hindari menggunakan Wi-Fi publik dan/atau tidak aman bila memungkinkan.

Membungkus

Untuk rekap, serangan tabnapping membuat pengguna berpikir bahwa mereka membuka tab sendiri dan situs baru saja kehabisan waktu. Halaman asli menautkan ke halaman kedua, dan halaman kedua dapat menulis ulang halaman asli dan menggantinya dengan situs phishing. Karena pengguna memulai di halaman yang sah, kecil kemungkinan mereka akan menyadari bahwa itu adalah halaman pengganti. Desain halaman terlihat seperti aslinya. Saat pengguna masuk ke halaman "asli", kredensial mereka dikirim ke tempat lain sama sekali.

Untuk menjaga diri Anda seaman mungkin dari tabnapping, jangan pernah masuk ke tab yang tidak Anda buka sendiri. Dan bahkan jika Anda merasa telah membuka tab tersebut, jika Anda kembali ke halaman login setelah beberapa lama tidak aktif, tutuplah agar aman, lalu kembali ke situs web untuk membuka yang baru. Selalu periksa URL juga. Ketika datang ke ancaman pembajakan browser lainnya, praktikkan kebersihan browser yang baik — batasi dan perhatikan perangkat lunak yang Anda gunakan, bersihkan cache browser secara teratur, dan berinvestasi dalam perangkat lunak antivirus berkualitas.

Anda mungkin juga ingin membaca artikel kami tentang pembajakan cookie dan cara mencegahnya.

Pernahkah Anda mengalami tabnapped browser Anda? Beritahu kami tentang hal itu di komentar!

Gambar unggulan oleh Legend_art / Shutterstock.com