Seguridad del sitio web: cómo asegurar y proteger su sitio en 2024

Publicado: 2024-03-22Cuando se trata de aprovechar WordPress al máximo, hay un aspecto que con demasiada frecuencia se descuida: la seguridad. No dejarías tu tienda física desbloqueada de la noche a la mañana y tampoco deberías arriesgarte a dejar tu sitio web desprotegido.

Las ciberamenazas son un problema grave y siempre presente, ya sea que usted sea un individuo, una pequeña empresa o una empresa global.

Año tras año, aumentan el malware, las filtraciones de datos y otras formas de delitos cibernéticos. Un estudio encontró que los ciberataques aumentaron un 38% en 2022. Y esa tendencia no muestra signos de revertirse.

Para protegerse contra las ciberamenazas, primero debe saber a qué se enfrenta. Desde los conceptos básicos para maniobrar sus defensas hasta servicios como Jetpack Security que automatizan el proceso, esta publicación cubre todo lo que necesita para proteger su arduo trabajo.

Por qué es importante la seguridad del sitio web

Imagínese despertarse y encontrarse con un espectáculo de pesadilla: alguien entró en su sitio.

Quizás haya sido horriblemente desfigurado, lleno de spam o malware. Tal vez haya desaparecido por completo, con un servidor vacío y páginas en blanco para marcar dónde solía estar.

El resultado no cambia según lo que realmente sea su sitio web: es su medio de vida, su fuente de ingresos o un proyecto apasionante en el que ha puesto su corazón y su alma a realizar.

Si tienes una audiencia grande, su información personal podría estar en riesgo, o podrían tener sus computadoras infectadas con malware y ni siquiera saber por qué.

Para los dueños de negocios, es aún peor. Una infracción puede tener un efecto catastrófico en la imagen de su marca, detener las ventas por completo, arruinar potencialmente la confianza de su audiencia en usted y cualquier perspectiva futura que haya tenido con ellos, o incluso dar lugar a una demanda y acciones legales en su contra.

Desafortunadamente, la mayoría de las personas creen que esto nunca les sucedería y no actúan para salvar su sitio web. Pero la verdad es que la mayoría de los ciberataques no tienen como objetivo. Provienen de robots que barren la web en busca de sitios web con debilidades en su seguridad.

Un estudio encontró que el 57% de todos los ciberataques al comercio electrónico son causados por bots. Y ese número aumenta todo el tiempo a medida que evolucionan las ciberamenazas. Cuando una filtración de datos cuesta un promedio de 9,48 millones de dólares, si almacena datos confidenciales, no puede permitirse el lujo de no hacer nada.

Al comprender cómo funcionan estas amenazas y tomar medidas por su cuenta, podrá mitigar cualquier posible daño o evitar que ocurran problemas.

Amenazas comunes a la seguridad de los sitios web

Desde ransomware hasta spam y ataques DDoS, hay muchas formas en que los delincuentes pueden elegir atacar su sitio web.

Sus motivaciones son variadas: es posible que deseen robar las credenciales de los usuarios, obtener vínculos de retroceso gratuitos a sus sitios de spam o simplemente cerrar su sitio web por malicia. Lo que importa es comprender los métodos que emplean y cómo detenerlos.

1. Malware y ransomware

El malware (el término corto y general para una colección de programas dañinos) es una amenaza grave. Probablemente ya esté familiarizado con muchos de ellos, como virus, gusanos, troyanos y software espía. Y al igual que su computadora personal, los servidores que alojan su sitio web y almacenan sus datos también deben estar protegidos.

De lo contrario, sus datos corren el riesgo de ser dañados, eliminados o filtrados, y su sitio web se convertirá en una fábrica de propagación de malware que podría afectar a miles de personas.

Un tipo de malware particularmente desagradable se llama ransomware. Esto cifra los archivos de su sitio web y exige dinero a cambio de su liberación. Si no paga dentro de unos días, los datos generalmente se eliminan. Y lamentablemente mucha gente paga. Es el tipo de ciberataque más común en todo el mundo (68% de los ciberataques solo en 2022).

El malware y el ransomware pueden ingresar a su sitio web e infectarlo de muchas maneras, pero algunas de las más comunes son a través de complementos, temas y software desactualizados vulnerables.

2. Ataques de fuerza bruta

Los ataques de fuerza bruta son un método muy contundente y, a menudo, eficaz para "adivinar" las contraseñas de los usuarios y obtener acceso no autorizado a un sitio web. Este tipo de ciberataque generalmente implica el uso de una botnet (un programa automatizado) para ingresar o “adivinar” contraseñas sistemáticamente hasta que encuentra la correcta.

En el momento en que un pirata informático descifra su contraseña única y se infiltra en su sitio, puede comenzar a causar estragos. Ya sea que estén robando datos, desfigurando su sitio web, eliminando archivos o usando sus privilegios de administrador para bloquearlo y darles control total, el juego ha terminado.

Y no son sólo las cuentas de administrador las que están en riesgo. Incluso los roles de usuario de nivel inferior pueden darle a un hacker el control suficiente para hacer lo que quiera. O un exploit puede permitir al hacker “girar” su camino hacia una cuenta de administrador.

Este tipo de ataques suelen aprovechar contraseñas débiles, predeterminadas o fáciles de adivinar. Con suficiente tiempo y el método de ataque correcto, una contraseña, sin importar cuán segura sea, eventualmente puede ser descifrada.

A menos, por supuesto, que emplee medidas de seguridad que impidan ataques de fuerza bruta. Técnicas como la autenticación de dos factores, limitar los intentos de inicio de sesión y simplemente hacer que todos usen contraseñas súper seguras pueden hacer maravillas para mantener a raya a los piratas informáticos.

3. Inyección SQL

La inyección SQL ha sido una amenaza frecuente para la seguridad de WordPress durante años. Este tipo de ataque puede manipular consultas de bases de datos desde un sitio web que utiliza una base de datos SQL, lo que permite a un pirata informático acceder a información para la que no tiene permiso. Luego pueden insertar, actualizar o eliminar como mejor les parezca.

Considere un formulario de contacto en su sitio web. Si una página o un script no desinfecta adecuadamente las entradas y permite que cualquiera las actualice en su sitio, los piratas informáticos pueden enviar código para inyectar SQL en su base de datos. ¿El resultado? Cualquier cosa, desde la filtración de datos hasta la modificación de datos, o la toma de control de una base de datos completa.

La mejor manera de evitar la inyección de SQL es desinfectar las entradas de formularios y cargas de archivos. Pero incluso si los piratas informáticos pueden comprometer cuentas a través de este vector, el control de acceso y las defensas de gestión de usuarios ayudan a reducir el impacto de estos ataques.

4. Secuencias de comandos entre sitios (XSS)

Las secuencias de comandos entre sitios (XSS) son un problema constante de ciberseguridad que representa un riesgo tanto para los visitantes como para los propietarios del sitio web. XSS ofrece a los piratas informáticos la posibilidad de incrustar scripts maliciosos directamente en una página web. Los scripts pueden acceder a información del lado del cliente (navegador), así como llevar a cabo una serie de otros ataques.

Estos scripts pueden secuestrar sesiones de usuarios, robar información confidencial y credenciales de usuario o simplemente alterar su sitio web.

A pesar de los avances en la seguridad web, las vulnerabilidades XSS persisten en gran medida debido a prácticas de codificación inseguras y a la falta de validación de entradas.

La protección contra este tipo de ataques requiere que usted adopte buenas prácticas de codificación y solo instale complementos que también lo hagan. ¿No quieres preocuparte por trabajar con código? Puede instalar un complemento de seguridad que se encarga de todo por usted.

5. Denegación de servicio distribuido (DDoS)

A diferencia del malware común y corriente, los ataques DDoS son particularmente insidiosos porque no necesitan ingresar a su sitio web para causar caos.

Cualquiera que tenga los recursos puede decidir lanzar un ataque DDoS en su sitio web, saturando su servidor o red con una avalancha de tráfico falso para hacerlo inaccesible en cuestión de milisegundos.

En un ataque DDoS, una red de dispositivos comprometidos, o “botnet”, lanza un ataque total contra un objetivo en particular: su sitio web. Al bombardearlo con más tráfico del que el servidor puede procesar, colocan una carga inmensa en su servidor, ralentizándolo o bloqueándolo por completo.

Sus motivaciones son variadas. Es posible que quieran un rescate para detener el ataque o que simplemente no les agrades. Afortunadamente, si bien son económicos y fáciles de lanzar, los ataques DDoS también requieren mucho dinero y recursos para continuar ejecutándose, por lo que son raros y generalmente de corta duración: no más de unos pocos días a una semana.

Pero eso es tiempo suficiente para irritar a sus usuarios, manchar su buen nombre y hacerle perder mucho dinero.

Para defenderse de los ataques DDoS, debe instalar un firewall de aplicaciones web confiable que tenga limitación de velocidad e inteligencia artificial para distinguir el tráfico malo del bueno. También debes instalar una CDN, ya que incluye protección DDoS.

6. Spam de SEO

Cuando un atacante irrumpe en su sitio web, normalmente lo sabrá con bastante rapidez. Te bloquean el acceso a tu cuenta o desfiguran cada página con mensajes desagradables y códigos maliciosos.

El spam de SEO es un poco diferente: los atacantes utilizan su sitio web para dañar a otros. Lo hacen mediante un ataque oculto que involucra a su sitio web, con el fin de manipular las clasificaciones de búsqueda, y tratan activamente de evitar la detección.

Los piratas informáticos aprovechan las vulnerabilidades de su sitio web para inyectar enlaces ocultos, palabras clave y otro contenido. Se utilizan para aprovechar su autoridad de SEO existente para mejorar la clasificación de sitios maliciosos en los motores de búsqueda. Debido a que este tipo de ataques a menudo pasan desapercibidos, pueden pasar meses antes de que notes el daño.

Sin embargo, eventualmente Google penaliza a los sitios que hacen trampa maliciosamente de esta manera, y muy pronto su sitio también será penalizado. Serás rápidamente empujado al final de los resultados de búsqueda, y cuando los usuarios hagan clic en los enlaces llenos de spam y virus que se venden desde tu sitio, tu credibilidad y reputación se hunden.

Afortunadamente, los controles estrictos de acceso de los usuarios y las auditorías periódicas del sitio web minimizarán el daño que pueden causar los spammers de SEO.

Fundamentos de la seguridad del sitio web

Si opera cualquier tipo de sitio web, hay una serie de bases de seguridad que deberá implementar. Exploremos los pilares clave de la seguridad de un sitio web: los aspectos centrales y esenciales, como elegir un host seguro e instalar una CDN.

1. Elija un proveedor de alojamiento confiable

La seguridad comienza con la elección de un proveedor de alojamiento confiable con una infraestructura segura.

No importa cuántas medidas implemente para proteger su sitio web: si su servidor deja una puerta abierta con una infraestructura mal protegida, proporcionará un vector importante para la infiltración de malware y todo su arduo trabajo será en vano.

Mire las medidas de seguridad que tiene un proveedor de alojamiento. ¿Tiene un firewall de aplicaciones web incorporado para proteger contra ataques?

Además de sus propias medidas de seguridad, considere su historial. ¿Cuántas veces han sido violados? ¿Qué protecciones han implementado para evitar que esto vuelva a suceder?

Cuando se trata de la seguridad del sitio web, debe considerar que tanto usted como su proveedor de alojamiento tienen la obligación de mantener su sitio web seguro. No se equivoque, es posible que usted tenga mucha responsabilidad, pero su proveedor de alojamiento también debe asumir su parte justa.

2. Mantenga actualizado todo el software y los complementos.

Lo más sencillo que puede hacer por su sitio de WordPress es mantener todo actualizado.

WordPress, PHP y otro software necesario para ejecutar un sitio web se mejoran continuamente. A medida que se descubren vulnerabilidades de seguridad, las actualizaciones proporcionan parches para que ya no puedan explotarse.

Como propietario de un sitio, el mayor error que puede cometer es no aplicar una actualización. Haga que sea una prioridad constante verificar y aplicar actualizaciones (o permitir que se ejecuten automáticamente) para todo el software, incluido:

- Núcleo de WordPress

- Todos los complementos de WordPress

- temas de WordPress

- Su versión de PHP y el sistema operativo del servidor

Recuerde, un alto porcentaje de los ciberataques son completamente automatizados. Los bots escanean sitios indiscriminadamente en busca de vulnerabilidades de software conocidas y explotan aquellas que no han sido parcheadas. ¡No dejes que este seas tú!

3. Cambie la configuración predeterminada de su CMS

Uno de los pasos más simples (aunque a menudo se pasa por alto) para mejorar la seguridad del sitio web es cambiar la configuración predeterminada dentro de su CMS. Hoy en día, WordPress está bien protegido de forma predeterminada, pero hay algunas cosas que quizás quieras hacer:

- Cambie el nombre de usuario predeterminado. Algo en lo que se basan los ataques de fuerza bruta es en no tener que adivinar el nombre de usuario predeterminado del administrador: es simplemente "admin". Cámbielo por otra cosa (no su nombre, nombre de usuario o algo que pueda adivinarse) y reducirá significativamente el riesgo de ser pirateado mediante fuerza bruta.

- Cambie la URL de la página de inicio de sesión. Los ataques de fuerza bruta suelen tener éxito porque la página de inicio de sesión para la mayoría de las instalaciones de WordPress es la misma. Si se trata de un intento automático, el bot normalmente se dará por vencido después de probar algunas URL obvias. También puede restringir el acceso excepto a su IP o la de sus colaboradores de confianza.

- Habilite las actualizaciones de WordPress. Las actualizaciones automáticas de WordPress están activadas de forma predeterminada ahora, pero si tiene una instalación anterior (lo cual no debería hacer si mantiene las cosas actualizadas), asegúrese de que las actualizaciones de complementos y Core estén habilitadas.

- Cambie el prefijo de tabla predeterminado para WordPress. Esto hace que sea menos fácil para los atacantes apuntar al conocido prefijo wp_.

- Deshabilite la edición de archivos del panel. Editar archivos desde el panel de WordPress es muy conveniente, pero también hace que sea mucho más fácil para un hacker arruinar su sitio web si logra ingresar.

- Oculta tu versión de WordPress. Oculte esta información para que los piratas informáticos no puedan explotar fácilmente las vulnerabilidades conocidas en versiones específicas de WordPress.

- Cambiar permisos de archivos. Si está familiarizado con los permisos de archivos de Linux, es posible que desee revisar los permisos de su sitio y asegurarse de que no se pueda acceder a nada con demasiada facilidad.

- Desactive la ejecución de PHP en directorios editables por el usuario. Esto permite que sus complementos sigan funcionando y, al mismo tiempo, desactiva a los atacantes que cargan archivos maliciosos e intentan ejecutarlos.

Al realizar algunos pequeños ajustes en su configuración, puede reducir significativamente el riesgo de violaciones de seguridad.

4. Instale un certificado SSL en todo el sitio

Un certificado SSL cifra los datos transmitidos entre el navegador de un usuario y el servidor de su sitio web, evitando el acceso no autorizado o la interceptación por parte de terceros malintencionados.

Proteger su sitio web con un certificado SSL no solo es un paso fundamental para proteger datos confidenciales (y puede ser un requisito legal si está ejecutando algo que procesa datos confidenciales, como inicios de sesión de usuarios o detalles de tarjetas de crédito), sino que HTTPS en todo el sitio garantiza que todos los datos (desde las credenciales de inicio de sesión hasta la información de pago y los datos personales) se cifra durante la transmisión.

Incluso si no maneja dicha información, es imprescindible. La gente a menudo no se siente cómoda sin él. Los navegadores anuncian en voz alta la ausencia de un certificado SSL con un gran símbolo de advertencia rojo. Y Google penaliza los sitios que carecen de un certificado SSL.

Instalar uno suele ser bastante sencillo y su proveedor de alojamiento o registrador de dominio a menudo le proporcionará un certificado SSL gratuito. Después de la instalación, solo debe asegurarse de que las URL de su sitio web estén configuradas para usar HTTPS en lugar de HTTP para imponer conexiones seguras en todo su sitio.

5. Instale una CDN

Una red de entrega de contenido, o CDN, puede darle a su sitio web un gran impulso de rendimiento y seguridad. Las CDN son redes de servidores distribuidos por todo el mundo que están diseñados para entregar contenido a sus usuarios más rápidamente.

Resulta que eso tiene implicaciones para la seguridad. Una amenaza particular que las CDN son muy buenas para frustrar son los ataques DDoS, en los que un sitio web es pirateado al verse inundado con demasiado tráfico.

Las CDN frustran estos implacables ciberataques distribuyendo la carga entre muchos servidores diferentes, en lugar de tener que soportar la peor parte en un solo sitio web.

Para su sitio web, una CDN puede ser muy útil porque muchas CDN vienen con excelentes funciones de seguridad adicionales, como firewalls de aplicaciones web y mitigación de bots.

Instalar una CDN generalmente es solo una cuestión de registrarse en el servicio y configurar sus ajustes DNS para enrutar su tráfico a través de la red del proveedor de CDN. Algunos complementos, como Jetpack, incluso tienen una CDN específica para WordPress que puedes usar.

Control de acceso y gestión de usuarios.

Una vulnerabilidad común que los piratas informáticos intentarán explotar es el control deficiente del acceso de los usuarios. Incluso si la cuenta de administrador está estrictamente bloqueada, ingresar a una cuenta de nivel inferior puede darles la ventaja que necesitan para apoderarse del sitio.

Como tal, necesitará políticas sólidas de control de acceso y tomar medidas drásticas contra los permisos de los usuarios.

A continuación se muestran cinco formas de mejorar el control de acceso y la gestión de usuarios para una mayor seguridad:

1. Implementar políticas y prácticas de contraseñas seguras

Los visitantes son la base de su sitio y, a menudo, desean utilizar las credenciales de inicio de sesión más simples posibles. Pero no exigirles que utilicen contraseñas seguras podría permitir que incluso un hacker novato elimine su sitio para todos. Las contraseñas débiles o fáciles de adivinar suponen un enorme riesgo para la seguridad, ya que pueden dar acceso no autorizado al backend de su sitio web.

Especialmente para los usuarios con roles y capacidades de alto nivel, como aquellos que pueden editar directamente su sitio, no solo debe alentar sino exigir contraseñas seguras, complejas y difíciles de adivinar. Cuanto más complicado mejor. Evite palabras, frases o patrones comunes y fáciles de adivinar. Utilice una combinación larga de letras mayúsculas, minúsculas, números y símbolos que no se basen en información que esté disponible para otras personas en línea.

También puede implementar políticas de caducidad de contraseñas para que, una vez que una contraseña se vea comprometida, se elimine rápidamente.

2. Requerir autenticación de dos factores (2FA)

La implementación de la autenticación de dos factores en todas las cuentas de usuarios críticas puede detener las infracciones en seco. Incluso si un atacante tiene una contraseña de usuario, aún necesitará acceso al método de autenticación secundario para poder ingresar.

Los métodos populares de autenticación de dos factores incluyen códigos basados en tiempo que a menudo se envían a un correo electrónico o teléfono secundario, y aplicaciones de autenticación como Google Authenticator o Authy. Algunos servicios llegan incluso a exigir una huella digital u otro identificador biométrico.

La función de autenticación segura de Jetpack le permite solicitar el inicio de sesión a través de una cuenta de WordPress.com y exigir que la cuenta de WordPress.com utilice autenticación de dos factores. Para los sitios de WordPress adecuados, es una forma conveniente de agregar este nivel de protección para muchos sitios de WordPress.

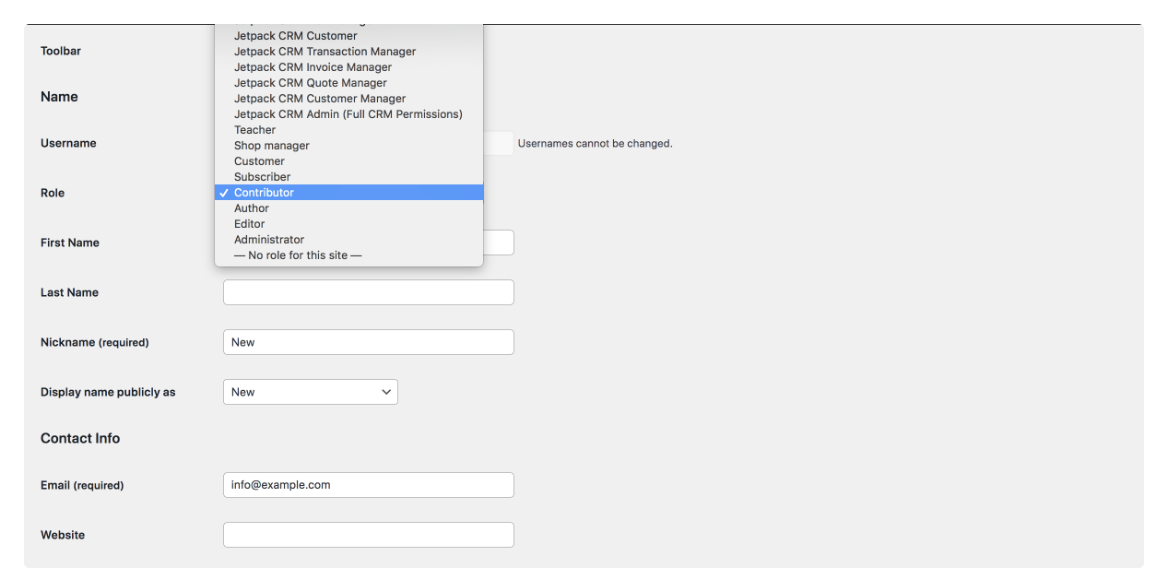

3. Tenga cuidado con los roles y permisos de los usuarios

En WordPress, los roles de usuario restringen el acceso a varias funciones dentro de su sitio web, como la capacidad de agregar nuevas páginas o editar las existentes.

Al asignar roles específicos a los usuarios y definir sus permisos, puede asegurarse de que cada persona tenga el nivel de acceso adecuado según sus responsabilidades.

WordPress ofrece varios roles de usuario predefinidos:

- Súper administrador. Tiene acceso completo de administrador a todos los sitios web en una configuración multisitio.

- Administrador. Tiene control total sobre un solo sitio web.

- Editor. Puede crear, editar y publicar publicaciones.

- Autor. Puede crear, editar y publicar solo sus propias publicaciones.

- Contribuyente. Puede crear y editar sus propias publicaciones, pero no publicarlas.

- Abonado. Puede dejar comentarios y cambiar su perfil de usuario.

Además, puede crear roles personalizados o editar los roles existentes para que tengan diferentes capacidades. Algunos complementos también pueden agregar sus propias funciones o nuevas funciones que puedes activar o desactivar para cada uno.

La asignación de roles adecuados ayuda a limitar el acceso a datos confidenciales y evita que cualquier persona que obtenga acceso no autorizado a un rol de bajo nivel cause demasiado daño.

4. Limite los intentos de inicio de sesión

Poner límites a la cantidad de veces que un usuario puede intentar (y fallar) iniciar sesión es una excelente manera de proteger su sitio.

En última instancia, usted tiene la última palabra sobre cuánto tiempo se impone una prohibición, cuántas solicitudes se realizan, cuántas solicitudes son necesarias para bloquear una IP específica y si la prohibición de una cuenta específica se levantará solo si 2FA está habilitado. una característica incluida en algunos complementos.

Protegemos su sitio. Tú diriges tu negocio.

Jetpack Security proporciona seguridad completa y fácil de usar para sitios de WordPress, que incluye copias de seguridad en tiempo real, un firewall de aplicaciones web, escaneo de malware y protección contra spam.

Asegure su sitio5. Utilice conexiones seguras de transferencia de archivos (SFTP o SSH)

En algún momento, probablemente necesitarás editar los archivos de tu sitio web. Si bien FTP (protocolo de transferencia de archivos) es rápido y sencillo, deja todos los datos que transmite sin cifrar y disponibles para que cualquiera pueda interceptarlos.

Esto podría incluir credenciales de inicio de sesión FTP, archivos del sitio web y ajustes de configuración, cuyo acceso hará que sea increíblemente fácil para los piratas informáticos infiltrarse en su sitio web.

Para evitar esto, utilice SFTP (protocolo de transferencia segura de archivos) o SSH (shell seguro; acceso a línea de comandos) cuando administre archivos en su back-end. Estos protocolos cifran los datos en tránsito, protegiéndolos de ser vistos o interceptados.

Para utilizar SFTP o SSH para transferencias de archivos, deberá configurar su cliente o servidor FTP para que admita estos protocolos. La mayoría de los servidores web también admiten esto.

Escaneo y copias de seguridad en tiempo real

A pesar de todos sus mejores esfuerzos, el malware aún puede infiltrarse. Cuando algo sale mal, el escaneo en tiempo real puede detectar una intrusión, mientras que las copias de seguridad permiten un respaldo si el malware logra dañar su sitio.

1. Configure un complemento de seguridad o un sistema de monitoreo

No debería ejecutar su sitio web sin un complemento de seguridad o una plataforma de monitoreo. Debería monitorear continuamente la actividad sospechosa de los usuarios en tiempo real, intentos fallidos de inicio de sesión, malware y otros indicadores de riesgo.

Jetpack Scan monitoreará su sitio las 24 horas del día, los 7 días de la semana y enviará alertas instantáneas si algo parece estar mal. Una solución con un solo clic es todo lo que se necesita para eliminar la mayoría de las amenazas. Scan también viene con un firewall de aplicaciones web y está disponible solo o como parte del paquete Jetpack Security que incluye Jetpack Backup y Akismet, entre otras características.

La mayoría de los servidores web también ofrecen monitoreo de seguridad incorporado que rastrea el malware a nivel de servidor y los ataques de fuerza bruta que complementan las medidas de seguridad en la capa de aplicación.

Asegúrese de revisar con frecuencia los registros de auditoría de seguridad que obtiene de las herramientas y complementos para detectar cualquier signo de problema que la automatización no esté detectando.

2. Instale un firewall de aplicaciones web (WAF)

Un firewall de aplicaciones web actúa como un escudo entre su sitio web e Internet y puede monitorear y filtrar cualquier tráfico malicioso en tiempo real. Esto puede incluir cualquier cosa, desde intentos de inyección SQL y ataques de secuencias de comandos entre sitios (XSS) hasta ataques DDoS.

Los WAF actúan como una línea de defensa que puede ayudar a protegerse contra muchas de las amenazas de seguridad de sitios web más comunes que encontrará. Puede instalarse completamente directamente en su servidor web o mediante servicios basados en la nube como el firewall de aplicaciones web de Jetpack.

Revise periódicamente los registros que genera para mantenerse a la vanguardia de cualquier amenaza que se le presente.

3. Haga una copia de seguridad de su sitio web periódicamente

Las copias de seguridad periódicas de los sitios web son su protección contra la pérdida de datos, el compromiso y cualquier otra cosa que pueda salir mal.

Debe realizar copias de seguridad a intervalos regulares. De hecho, aunque algunos sitios que se actualizan con poca frecuencia pueden aceptar copias de seguridad diarias, la mayoría de los sitios deberían utilizar copias de seguridad en tiempo real que guarden cada cambio realizado.

Estos archivos de respaldo deben almacenarse fuera del servidor de su sitio web para garantizar que sus datos no se pierdan en caso de una falla del servidor o una vulnerabilidad de seguridad. Es por eso que depender únicamente de las copias de seguridad proporcionadas por el host no es una estrategia segura.

Jetpack VaultPress Backup ofrece la solución más sólida, con copias de seguridad en tiempo real almacenadas de forma segura en la nube a través de la misma infraestructura de alta gama utilizada por WordPress VIP.

La mejor parte es que, si tu sitio web alguna vez falla, puedes recuperarlo con un solo clic. Con la aplicación Jetpack o su cuenta de WordPress.com, puede restaurar un sitio desde casi cualquier parte del mundo.

Es así de simple. No desea que su sitio web esté desconectado o que se pierdan sus datos. Necesita una solución automatizada que realice copias de seguridad periódicas de sitios web y bases de datos para que no tenga que preocuparse por ello.

Simplemente necesitas obtener Jetpack Backup . Puede obtener copias de seguridad solo a través del complemento VaultPress dedicado o beneficiarse de una solución más completa con un plan Jetpack Security.

Enfoque en Jetpack Security para sitios de WordPress

Para los usuarios de WordPress que buscan un paquete de seguridad completo, Jetpack Security ofrece un conjunto completo de poderosas herramientas diseñadas para proteger contra una amplia gama de amenazas y ayudarlo a recuperarse en caso de una emergencia.

El escaneo de vulnerabilidades en tiempo real es una característica importante, que proporciona monitoreo las 24 horas del día, los 7 días de la semana de su sitio web para detectar cualquier vulnerabilidad o infracción en curso. El firewall de aplicaciones web siempre activo está perfectamente ajustado para detectar amenazas potenciales antes de que causen daños.

Además, Jetpack Security proporciona copias de seguridad automatizadas en tiempo real almacenadas de forma segura en la nube. Si alguna vez sucede algo, la restauración está a un clic de distancia.

Finalmente, Jetpack Security detecta y protege contra una variedad de otras amenazas, desde ataques de fuerza bruta hasta vulnerabilidades de shell explotables.

Proteger un sitio web no es una tarea fácil por tu cuenta, pero Jetpack Security automatiza las partes más difíciles, permitiéndote quitarte la carga de trabajo.

Consejo adicional: evite CAPTCHA para protegerse contra spam

Si bien CAPTCHA se ha utilizado durante más de dos décadas para prevenir el spam, usted sabe lo molesto que puede ser completarlos. ¿Por qué harías pasar a tus visitantes por eso? Más importante aún, los CAPTCHA pueden generar altas tasas de rebote y conversiones deficientes.

Peor aún, los bots están mejorando a la hora de resolverlos. En un estudio, una IA resolvió el CAPTCHA "a prueba de robots" casi el 100% de las veces.

Considere utilizar Jetpack Akismet Anti-spam, un potente servicio de filtrado de spam especialmente diseñado para WordPress.

Akismet aprovecha el poder del aprendizaje automático para analizar los comentarios entrantes y los envíos de formularios, evitando que su sitio publique contenido malicioso sin necesidad de la participación de los usuarios.

Al detectar y bloquear el spam automáticamente, Akismet mantiene su sitio impecable y libre de spam sin obstaculizar sus objetivos de marketing.

Está disponible como complemento independiente o mediante un plan Jetpack calificado (¡incluido Jetpack Security!).

Cómo responder a las violaciones de seguridad del sitio web

A pesar de todas estas medidas proactivas, puede resultar difícil detener a un hacker que realmente quiere entrar. Saber cómo responder con rapidez y eficacia es crucial para minimizar el impacto de una infracción.

1. Prepare un plan de respuesta a incidentes

Antes de que se produzca un ciberataque, debe contar con un plan detallado de respuesta a incidentes. Éste establecerá los procedimientos para cuando experimente diferentes violaciones de seguridad, garantizando una respuesta rápida y organizada.

Si su negocio o proyecto es muy pequeño, o si usted es la única persona que trabaja en él, simplemente redactar ese plan puede guiarlo a través de la serie de pasos inmediatos que debe seguir para arreglar su sitio web y mostrarle la puerta a los intrusos. .

A continuación se presentan algunas consideraciones para crear y gestionar un plan de respuesta a incidentes:

- Asignar roles y responsabilidades para cada persona o grupo de personas. ¿A quién se contacta inmediatamente? ¿Quién restaura las copias de seguridad? ¿Quién se ocupa de la eliminación de malware?

- Asegúrese de que haya líneas de comunicación claras para ponerse en contacto con cualquiera de esas personas, independientemente del nivel de la organización en el que se encuentren.

- Desarrolle un plan de respuesta paso a paso para guiar sus acciones ante múltiples tipos de incidentes de seguridad, desde destrucción de sitios hasta ataques DDoS. También debe contar con procedimientos para contener una violación de seguridad, de modo que no permita más daños debido al pánico del momento.

- Revise periódicamente su plan de respuesta a incidentes para asegurarse de que esté actualizado y pueda ponerse en práctica si es necesario.

- Pruebe su plan de respuesta a incidentes, al igual que su codificación, con regularidad para asegurarse de que sea coherente y fácil de seguir.

Tomar medidas proactivas como esta puede minimizar drásticamente el tiempo de inactividad. Esto puede marcar la diferencia entre un sitio web que está inactivo durante días y uno que sólo está inactivo unas pocas horas.

2. Escanea tu sitio web

Una vez que tenga conocimiento de una violación de seguridad, escanee completamente su sitio web con una herramienta como Jetpack Scan para identificar cualquier archivo malicioso restante, puertas traseras, códigos anormales, permisos de archivos sospechosos, usuarios no autorizados o cualquier otro signo de compromiso.

3. Contener y arreglar el incumplimiento

Una vez que haya identificado el origen y el alcance de la violación de seguridad, tome medidas inmediatas para eliminar todos los rastros de la amenaza.

Si tiene Jetpack Security o algo similar instalado, esto suele ser una prueba con un solo clic. Al menos, esto debería eliminar la mayor parte del malware.

Desafortunadamente, el malware puede dejar restos, abriendo vulnerabilidades, por lo que los piratas informáticos pueden volver a ingresar. Los escáneres automáticos generalmente también los detectan, pero no está de más revisar manualmente su sitio web para ver si hay algo inusual allí.

Aquí hay algunas acciones potenciales a tomar:

- Considere desconectar su sitio web temporalmente si está desfigurado o propaga activamente malware y spam a los visitantes.

- Cambie cualquier contraseña comprometida inmediatamente.

- Restaurar una copia de seguridad.

- Revise el código de su sitio web en busca de fragmentos de código malicioso que no estaban allí antes.

- Revise los archivos de su sitio web para ver si hay archivos nuevos. Examine los archivos existentes en busca de cambios no autorizados.

- Verifique sus usuarios en busca de usuarios no autorizados, especialmente aquellos con permisos de alto nivel.

- Parche cualquier vulnerabilidad que haya provocado la infección en primer lugar. Los escáneres automatizados deberían poder señalar el problema.

En el peor de los casos, es posible que deba contratar a un desarrollador para que revise su sitio web y elimine cualquier código malicioso persistente.

El papel de las copias de seguridad de sitios web para mitigar una infracción

Si hay una medida de seguridad que debes tomar es instalar copias de seguridad. Si todo sale mal, al menos podrás restaurar tu sitio web a un estado anterior sin compromisos.

Esta no es una solución general, ya que algunas formas de malware pueden clavar sus garras y volver a infectar su sitio web. Además, problemas como ataques DDoS o contraseñas comprometidas no se resolverán en absoluto.

Pero si ha perdido muchos datos o su sitio web se arruinó, las copias de seguridad pueden salvar su negocio por completo.

Por eso es fundamental mantener copias de seguridad periódicas en la nube.

Preguntas frecuentes

Concluyamos todo con algunas de las preguntas que aún pueden tener en mente.

¿Qué es la seguridad del sitio web?

La seguridad del sitio web son las diversas estrategias y protocolos implementados para proteger los sitios web de las ciberamenazas. Abarca desde elegir un host seguro hasta configurar un firewall de aplicaciones web.

¿Cuáles son los riesgos de no proteger un sitio web?

Si no protege su sitio web, quedará expuesto a malware, filtraciones de datos, ataques DDoS e incluso a que su sitio web se elimine por completo. Además de arruinar su dura palabra, también puede poner en peligro a sus visitantes con malware y spam. La eliminación de malware también puede resultar muy difícil.

¿Por qué son importantes las copias de seguridad para la seguridad del sitio web?

Las copias de seguridad le permiten restaurar su sitio web a un estado anterior. Esto resulta útil en caso de infección de malware, fallos técnicos o pérdida de datos.

¿Existen preocupaciones de seguridad específicas exclusivas de los sitios web de WordPress?

Los complementos y temas inseguros pueden proporcionar vectores de ataque, aunque el software que se integra con cualquier tipo de sitio puede ser vulnerable si no se mantiene actualizado.

¿Cómo ayuda Jetpack Security a proteger mi sitio de WordPress?

Jetpack Security ofrece protección integral de sitios web diseñada específicamente para proteger WordPress de diversas amenazas. Desde copias de seguridad en la nube en tiempo real hasta un potente firewall de aplicaciones web, Jetpack Security te ayuda a anticiparte a los problemas comunes.

¿Cómo puedo configurar Jetpack Security en mi sitio de WordPress?

Para obtener los beneficios de Jetpack Security, deberá instalar el complemento Jetpack gratuito y crear una cuenta de WordPress.com para conectarse. Desde allí, puede comprar Jetpack Security o cualquier componente individual que desee para proteger su sitio de WordPress.

¿Dónde puedo obtener más información sobre Jetpack Security?

Si desea obtener más información sobre cómo asegurar su sitio web con JetPack, el mejor complemento de WordPress, puede leer todo sobre Jetpack Security en el sitio web. El complemento fue diseñado como una solución integral para todas sus necesidades de seguridad.