WordPressの脆弱性レポート:2021年10月、パート1

公開: 2021-10-06脆弱なプラグインとテーマは、WordPressWebサイトがハッキングされる最大の理由です。 WPScanを利用した毎週のWordPress脆弱性レポートでは、最近のWordPressプラグイン、テーマ、コアの脆弱性、および脆弱なプラグインまたはテーマの1つをWebサイトで実行した場合の対処方法について説明しています。

各脆弱性の重大度は、低、中、高、または重大です。 脆弱性の責任ある開示と報告は、WordPressコミュニティを安全に保つための不可欠な部分です。

この投稿を友達と共有して、WordPressをより安全に伝え、すべての人にとってより安全なものにしてください。

WordPressのコアの脆弱性

WordPressコアの最新バージョンは5.8.1で、セキュリティとメンテナンスのリリースとしてリリースされました。 ベストプラクティスとして、常に最新バージョンのWordPressコアを実行してください!

WordPressプラグインの脆弱性

このセクションでは、最新のWordPressプラグインの脆弱性が公開されています。 各プラグインのリストには、脆弱性の種類、パッチが適用されている場合のバージョン番号、および重大度の評価が含まれています。

1. WPDSGVOツール

プラグイン: WPDSGVOツール

脆弱性:認証されていないプラグインの設定が保存されたクロスサイトスクリプティングに更新されました

バージョンでパッチが適用されました:3.1.24 –プラグインは閉じられました

重大度スコア:高

2.素晴らしい引用

プラグイン:素晴らしい引用

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません–プラグインは閉じられました

重大度スコア:低

3.WPデバッグ

プラグイン: WPデバッグ

脆弱性:認証されていないプラグインの設定の更新

バージョンでパッチが適用されました:2.11.0

重大度スコア:中

4.メールの確認と記録

プラグイン:メールのチェックとログ

脆弱性:Admin + SQLインジェクション

バージョンでパッチが適用されました:1.0.3

重大度スコア:中

5.パーマリンクマネージャーライト

プラグイン: Permalink Manager Lite

脆弱性:Admin + SQLインジェクション

バージョンでパッチが適用されました:2.2.13.1

重大度スコア:中

6.WooCommerce製品テーブルライト

プラグイン: WooCommerce Product Table Lite

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.4.0

重大度スコア:中

7.WPテーブルビルダー

プラグイン: WPテーブルビルダー

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.3.10

重大度スコア:高

8.ビジュアルフォームビルダー

プラグイン: Visual Form Builder

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:3.0.4

重大度スコア:低

9. NinjaForms

プラグイン: NinjaForms

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:3.5.8.2

重大度スコア:低

10.Wappointment

プラグイン: Wappointment

脆弱性:認証されていない保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.2.5

重大度スコア:高

11.カウントダウンとカウントアップ、WooCommerceセールスタイマー

プラグイン:カウントダウンとカウントアップ、WooCommerceセールスタイマー

脆弱性:保存されたクロスサイトスクリプティングに対するCSRF

バージョンでパッチが適用されました:1.5.8

重大度スコア:高

11.uListing

プラグイン: uListing

脆弱性:CSRFを介した設定の更新

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

プラグイン: uListing

脆弱性:認証されていないSQLインジェクション

バージョンでパッチが適用されました:2.0.4

重大度スコア:高

プラグイン: uListing

脆弱性:認証されていない特権の昇格

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

プラグイン: uListing

脆弱性:CSRFを介してユーザーロールを変更する

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

プラグイン: uListing

脆弱性:複数のCSRF

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

プラグイン: uListing

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

プラグイン: uListing

脆弱性:認証済みIDOR

バージョンでパッチが適用されました:2.0.6

重大度スコア:中

12.YITHメンテナンスモード

プラグイン: YITHメンテナンスモード

脆弱性:複数のAdmin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.4.0

重大度スコア:低

プラグイン: YITHメンテナンスモード

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.3.8

重大度スコア:低

13.CimattiによるWordPressお問い合わせフォーム

プラグイン: CimattiによるWordPressお問い合わせフォーム

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.4.12

重大度スコア:低

14.OGタグ

プラグイン: OGタグ

脆弱性:CSRFを介したプラグインの設定の更新

バージョンでパッチが適用されました:2.0.2

重大度スコア:中

15.接続ビジネスディレクトリ

プラグイン:接続ビジネスディレクトリ

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されます:10.4.3

重大度スコア:低

16.フラットプリローダー

プラグイン:フラットプリローダー

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.5.5

重大度スコア:中

プラグイン:フラットプリローダー

脆弱性:保存されたクロスサイトスクリプティングに対するCSRF

バージョンでパッチが適用されました:1.54

重大度スコア:高

17.クールタグクラウド

プラグイン: Cool Tag Cloud

脆弱性:Contributor +保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.26

重大度スコア:中

18.underConstruction

プラグイン: underConstruction

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.19

重大度スコア:高

19.MotoPressによるレストランメニュー

プラグイン: MotoPressによるレストランメニュー

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:既知の修正はありません–プラグインは閉じられました

重大度スコア:低

20. AutomatorWP

プラグイン: AutomatorWP

脆弱性:承認と特権の昇格がありません

バージョンでパッチが適用されました:1.7.6

重大度スコア:中

21.WPリアクションライト

プラグイン: WPリアクションライト

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:1.3.6

重大度スコア:低

22.スタイリッシュな価格表

プラグイン:スタイリッシュな価格表

脆弱性:サブスクライバー+任意の画像のアップロード

バージョンでパッチが適用されました:6.9.1

重大度スコア:中

プラグイン:スタイリッシュな価格表

脆弱性:認証されていない任意の画像のアップロード

バージョンでパッチが適用されました:6.9.0

重大度スコア:中

23の簡単なソーシャルアイコン

プラグイン:簡単なソーシャルアイコン

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:3.0.9

重大度スコア:高

プラグイン:簡単なソーシャルアイコン

脆弱性:反映されたクロスサイトスクリプティング

バージョンでパッチが適用されました:3.1.3

重大度スコア:高

24. WPeMaticoRSSフィードフェッチャー

プラグイン: WPeMaticoRSSフィードフェッチャー

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:2.6.12

重大度スコア:低

25.WordPressダウンロードマネージャー

プラグイン: WordPressダウンロードマネージャー

脆弱性:Admin +に保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:3.2.16

重大度スコア:低

26.モダンイベントカレンダーライト

プラグイン: Modern Events Calendar Lite

脆弱性:認証済みの保存されたクロスサイトスクリプティング

バージョンでパッチが適用されました:5.22.3

重大度スコア:低

27. Credova_Financial

プラグイン: Credova_Financial

脆弱性:機密情報の開示

バージョンでパッチが適用されました:1.4.9

重大度スコア:中

28.JSジョブマネージャー

プラグイン: JS Job Manager

脆弱性:認証されていない任意のプラグインのインストール/アクティベーション

バージョンでパッチが適用されました:既知の修正はありません–プラグインは閉じられました

重大度スコア:クリティカル

29.イベントが簡単に

プラグイン:イベントが簡単に

脆弱性:保存されたクロスサイトスクリプティングとイベント削除に対するマルチCSRF

バージョンでパッチが適用されました:1.5.50

重大度スコア:高

30.WooCommerceのストライプ

プラグイン: WooCommerceのStripe

脆弱性:金融口座の乗っ取りに対する承認管理の欠如

バージョンでパッチが適用されました:3.3.10

重大度スコア:中

脆弱なプラグインやテーマからWordPressウェブサイトを保護する方法

このレポートからわかるように、多くの新しいWordPressプラグインとテーマの脆弱性が毎週公開されています。 報告されたすべての脆弱性の開示を把握するのは難しい場合があるため、iThemes Security Proプラグインを使用すると、既知の脆弱性を持つテーマ、プラグイン、またはWordPressコアバージョンがサイトで実行されていないことを簡単に確認できます。

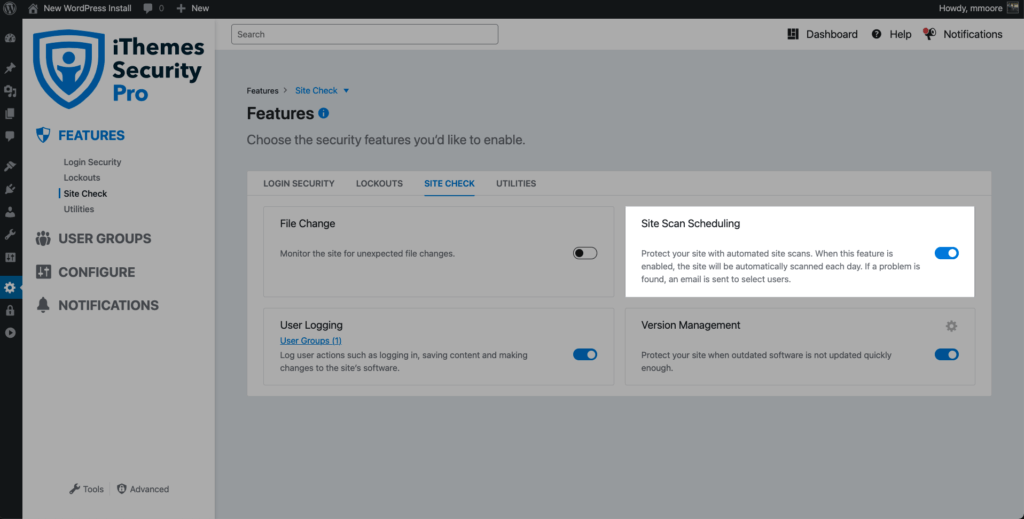

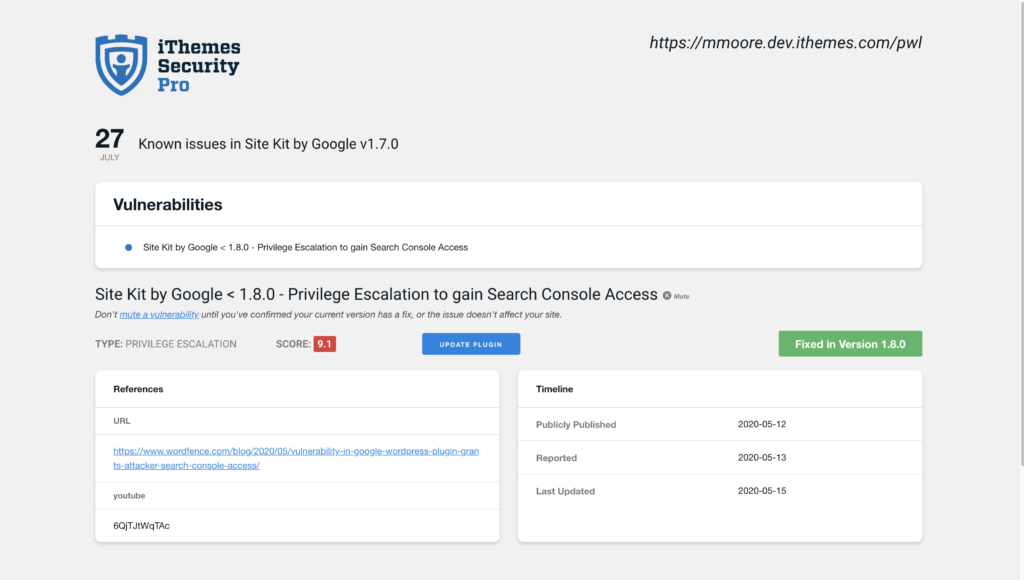

1. iThemes SecurityProサイトスキャナーをオンにします

iThemes SecurityProプラグインのSiteScannerは、WordPressサイトがハッキングされる最大の理由をスキャンします。古いプラグインと既知の脆弱性を持つテーマです。 サイトスキャナーは、既知の脆弱性についてサイトをチェックし、パッチが利用可能な場合は自動的に適用します。

新規インストールでサイトスキャンを有効にするには、プラグイン内の[機能]メニューの[サイトチェック]タブに移動し、トグルをクリックしてサイトスキャンを有効にします。

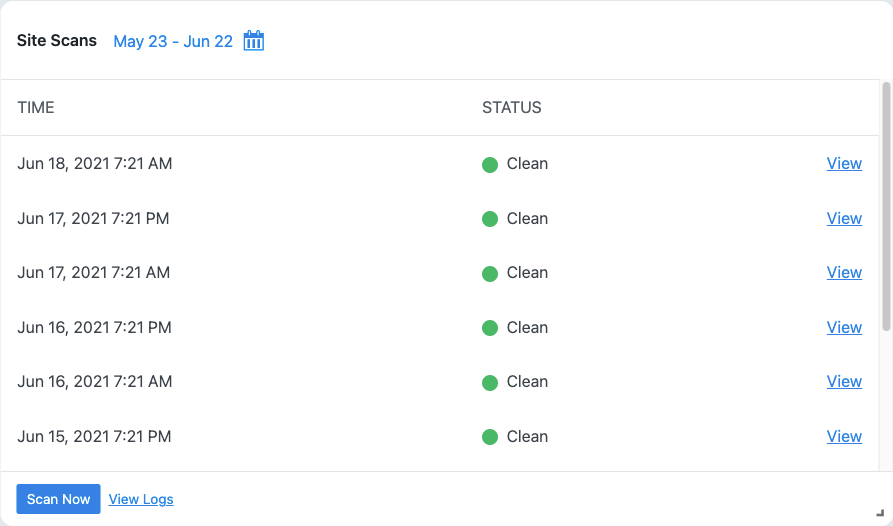

手動のサイトスキャンをトリガーするには、サイトスキャンセキュリティダッシュボードカードの[今すぐスキャン]ボタンをクリックします。

サイトスキャンで脆弱性が検出された場合は、脆弱性のリンクをクリックして詳細ページを表示します。

サイトスキャンの脆弱性ページで、脆弱性に対して利用可能な修正があるかどうかを確認します。 利用可能なパッチがある場合は、[プラグインの更新]ボタンをクリックして、Webサイトに修正を適用できます。

2.脆弱性が修正された場合は、バージョン管理をオンにして自動更新します

iThemes Security Proのバージョン管理機能は、サイトスキャンと統合されており、古いソフトウェアが十分に迅速に更新されていない場合にサイトを保護します。 Webサイトで脆弱なソフトウェアを実行している場合、最も強力なセキュリティ対策でさえ失敗します。 これらの設定は、既知の脆弱性が存在し、パッチが利用可能な場合に新しいバージョンに自動的に更新するオプションでサイトを保護するのに役立ちます。

iThemes Security Proの[設定]ページから、[機能]画面に移動します。 [サイトチェック]タブをクリックします。 ここから、トグルを使用してバージョン管理を有効にします。 設定ギアを使用すると、iThemes Security ProでWordPressの更新、プラグイン、テーマ、追加の保護を処理する方法など、さらに多くの設定を構成できます。

[脆弱性が修正された場合は自動更新]ボックスを選択して、サイトスキャナーによって検出された脆弱性が修正された場合にiThemes SecurityProがプラグインまたはテーマを自動的に更新するようにしてください。

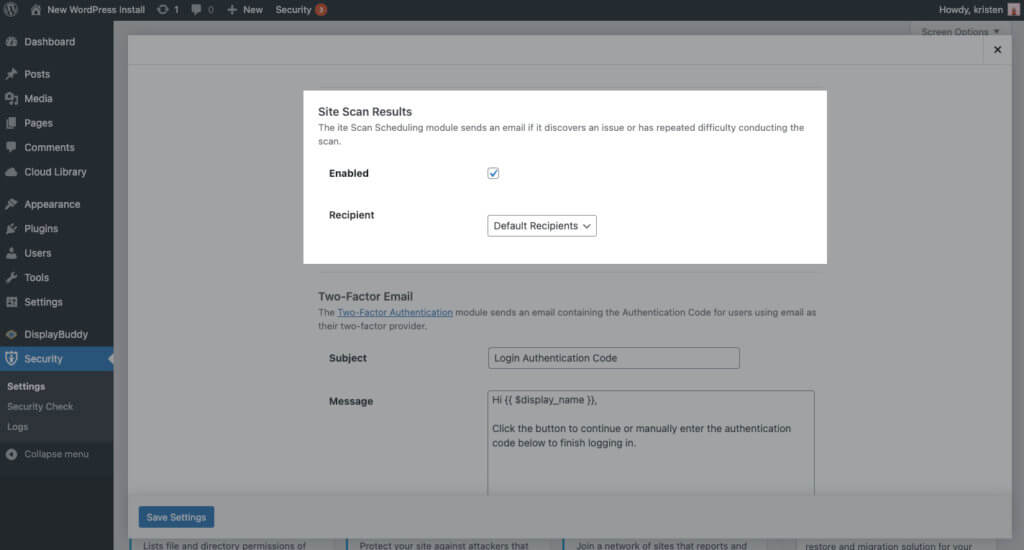

3. iThemes SecurityProがサイトに既知の脆弱性を発見したときに電子メールアラートを受け取る

Site Scan Schedulingを有効にしたら、プラグインの通知センター設定に移動します。 この画面で、[サイトスキャン結果]セクションまでスクロールします。

ボックスをクリックして通知メールを有効にし、 [設定を保存]ボタンをクリックします。

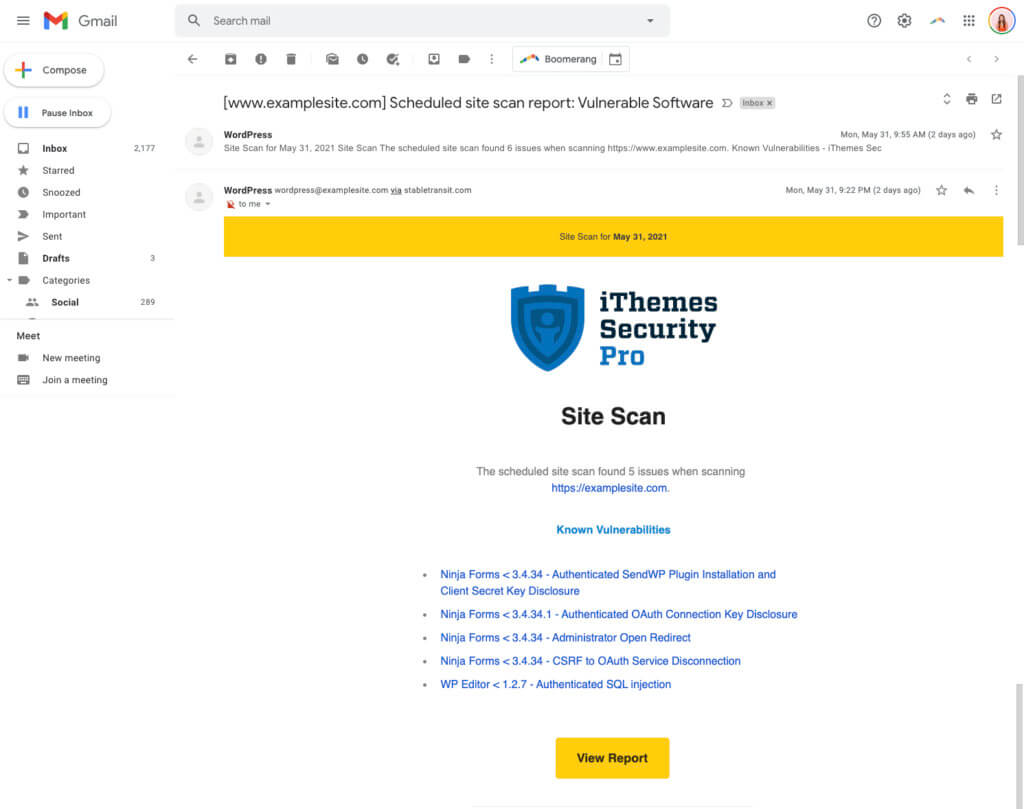

これで、スケジュールされたサイトスキャン中に、iThemes SecurityProが既知の脆弱性を発見した場合に電子メールが送信されます。 メールは次のようになります。

iThemes Security Proを入手して、今夜は少し楽に休憩

WordPressセキュリティプラグインであるiThemesSecurity Proは、一般的なWordPressセキュリティの脆弱性からWebサイトを保護および保護するための50以上の方法を提供します。 WordPress、2要素認証、ブルートフォース保護、強力なパスワードエンフォースメントなどを使用すると、Webサイトにセキュリティの層を追加できます。

iThemes SecurityProを入手する

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。