Rapporto sulla vulnerabilità di WordPress: giugno 2021, parte 1

Pubblicato: 2021-06-02I plugin e i temi vulnerabili sono la ragione principale per cui i siti Web WordPress vengono violati. Il rapporto settimanale sulle vulnerabilità di WordPress basato su WPScan copre i recenti plug-in, temi e vulnerabilità principali di WordPress e cosa fare se si esegue uno dei plug-in o temi vulnerabili sul tuo sito web.

Ogni vulnerabilità avrà un livello di gravità Bassa , Media , Alta o Critica . La divulgazione responsabile e la segnalazione delle vulnerabilità sono parte integrante del mantenimento della sicurezza della community di WordPress. Per favore condividi questo post con i tuoi amici per aiutare a spargere la voce e rendere WordPress più sicuro per tutti.

Vulnerabilità principali di WordPress

Ad oggi, la versione attuale di WordPress è 5.7.2. Assicurati che tutti i tuoi siti web siano aggiornati!

Vulnerabilità del plugin WordPress

Questa sezione del rapporto copre le vulnerabilità recentemente divulgate nei plugin di WordPress. Ciascun plug-in elencato qui include informazioni sulla versione con patch, insieme alle informazioni sulla gravità della vulnerabilità. Infine, vedrai un messaggio di stato se la vulnerabilità è stata corretta e se dovresti aggiornare o disinstallare/eliminare il plug-in.

Anteprima in una nuova scheda

1. iFlyChat

Plugin: iFlyChat

Vulnerabilità : Scripting cross-site archiviato autenticato

Patchato nella versione : nessuna correzione nota

Gravità : Media

2. Precaricatore facile

Plugin: Easy Preloader

Vulnerabilità : Scripting cross-site archiviato autenticato

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : medio

3. Responsabile progetti e documenti SP

Plugin: SP Project & Document Manager

Vulnerabilità : caricamento shell autenticato

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : medio

4. Barra della legge sui cookie

Plugin: Cookie Law Bar

Vulnerabilità : Scripting cross-site archiviato autenticato

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : medio

5. Soluzione Marketplace multivendor per WooCommerce

Plugin: soluzione Marketplace multivendor per WooCommerce

Vulnerabilità : commento arbitrario non autenticato sul prodotto

Patchato nella versione : 3.7.4

Punteggio di gravità : medio

6. Galleria da file

Plugin: Galleria da file

Vulnerabilità : RCE non autenticato

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : critico

Plugin: Galleria da file

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : medio

7. Reindirizzamenti 301 semplici di BetterLinks

Plugin: Reindirizzamenti 301 semplici di BetterLinks

Vulnerabilità : esportazione di reindirizzamento non autenticata

Patchato nella versione : 2.0.4

Punteggio di gravità : critico

Plugin: Reindirizzamenti 301 semplici di BetterLinks

Vulnerabilità : importazione di reindirizzamento non autenticato

Patchato nella versione : 2.0.4

Punteggio di gravità : critico

Plugin: Reindirizzamenti 301 semplici di BetterLinks

Vulnerabilità : installazione arbitraria del plug-in

Patchato nella versione : 2.0.4

Punteggio di gravità : alto

Plugin: Reindirizzamenti 301 semplici di BetterLinks

Vulnerabilità : aggiornamento e recupero del valore dei caratteri jolly

Patchato nella versione : 2.0.4

Punteggio di gravità : medio

Plugin: Reindirizzamenti 301 semplici di BetterLinks

Vulnerabilità : attivazione arbitraria del plugin

Patchato nella versione : 2.0.4

Punteggio di gravità : alto

8. Visitatori

Plugin: Visitatori

Vulnerabilità : Scripting cross-site archiviato non autenticato

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : alto

9. Newsletter di Sendit WP

Plugin: Sendit WP Newsletter

Vulnerabilità : iniezione SQL autenticata

Patchato nella versione : nessuna correzione nota

Punteggio di gravità : medio

10. Menu laterale

Plugin: menu laterale

Vulnerabilità : iniezione SQL autenticata

Patchato nella versione : 3.1.5

Punteggio di gravità : alto

11. Calendario islamico inglese Xllentech

Plugin: Xllentech Calendario islamico inglese

Vulnerabilità : iniezione SQL autenticata

Patchato nella versione : 2.6.8

Punteggio di gravità : medio

12. NinjaFirewall

Plugin: NinjaFirewall

Vulnerabilità : deserializzazione PHAR autenticata

Patchato nella versione : 4.3.4

Punteggio di gravità : basso

Vulnerabilità dei temi WordPress

Questa sezione del rapporto copre le vulnerabilità recentemente divulgate nei temi di WordPress. Ciascun plug-in elencato qui include informazioni sulla versione con patch, insieme alle informazioni sulla gravità della vulnerabilità. Infine, vedrai un messaggio di stato se la vulnerabilità è stata corretta e se dovresti aggiornare o disinstallare/eliminare il tema.

1. JNews

Tema: JNews

Vulnerabilità : Scripting cross-site riflesso

Patchato nella versione : 8.0.6

Gravità : Media

2. CityBook

Tema: CityBook

Vulnerabilità : scripting cross-site riflesso non autenticato (XSS)

Patchato nella versione : 2.4.4

Punteggio di gravità : alto

Una nota sulla divulgazione responsabile delle vulnerabilità di WordPress

Ci si potrebbe chiedere perché una vulnerabilità venga rivelata se offre agli hacker un exploit per attaccare. Bene, è molto comune per un ricercatore di sicurezza trovare e segnalare privatamente la vulnerabilità allo sviluppatore del software.

Con una divulgazione responsabile , il rapporto iniziale del ricercatore viene presentato privatamente agli sviluppatori dell'azienda proprietaria del software, ma con un accordo sul fatto che i dettagli completi verranno pubblicati una volta resa disponibile una patch. Per vulnerabilità di sicurezza significative, potrebbe esserci un leggero ritardo nella divulgazione della vulnerabilità per dare a più persone il tempo di applicare le patch.

Il ricercatore di sicurezza può fornire allo sviluppatore del software una scadenza per rispondere alla segnalazione o per fornire una patch. Se questa scadenza non viene rispettata, il ricercatore può rivelare pubblicamente la vulnerabilità per esercitare pressioni sullo sviluppatore affinché rilasci una patch.

La divulgazione pubblica di una vulnerabilità e l'apparente introduzione di una vulnerabilità Zero-Day, un tipo di vulnerabilità che non ha patch e viene sfruttata allo stato brado, può sembrare controproducente. Ma è l'unica leva che un ricercatore ha per fare pressione sullo sviluppatore per correggere la vulnerabilità.

Se un hacker dovesse scoprire la vulnerabilità, potrebbe tranquillamente utilizzare l'Exploit e causare danni all'utente finale (questo sei tu), mentre lo sviluppatore del software si accontenta di lasciare la vulnerabilità senza patch. Project Zero di Google ha linee guida simili quando si tratta di rivelare le vulnerabilità. Pubblicano i dettagli completi della vulnerabilità dopo 90 giorni, indipendentemente dal fatto che la vulnerabilità sia stata corretta o meno.

Come proteggere il tuo sito Web WordPress da temi e plugin vulnerabili

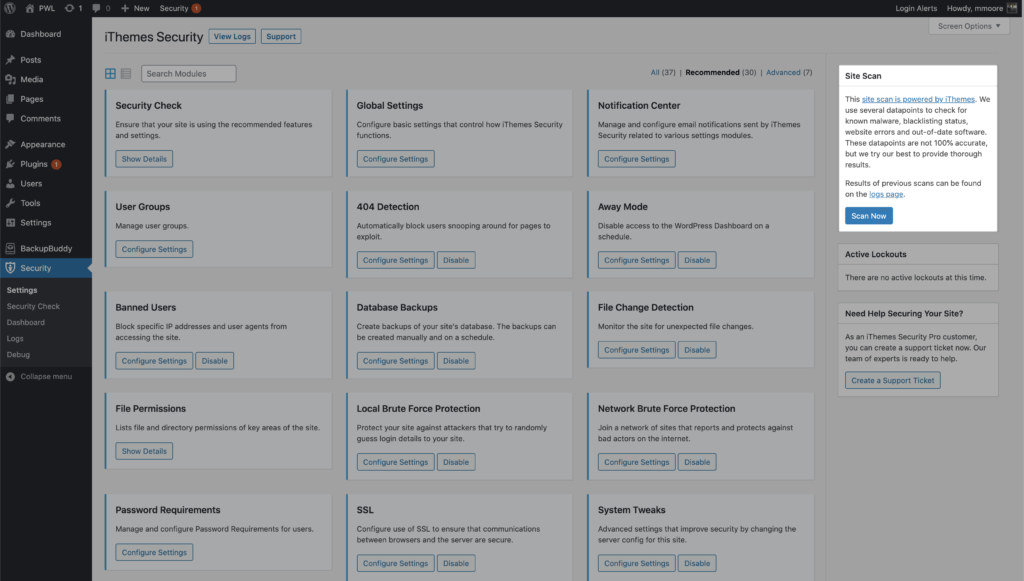

Lo scanner del sito del plug-in iThemes Security Pro è un altro modo per proteggere e proteggere il tuo sito Web WordPress dalla causa numero uno di tutti gli hack del software: plug-in obsoleti e temi con vulnerabilità note. Site Scanner verifica la presenza di vulnerabilità note sul tuo sito e applica automaticamente una patch, se disponibile.

I 3 tipi di vulnerabilità di WordPress verificate

- Vulnerabilità di WordPress

- Vulnerabilità dei plugin

- Vulnerabilità del tema

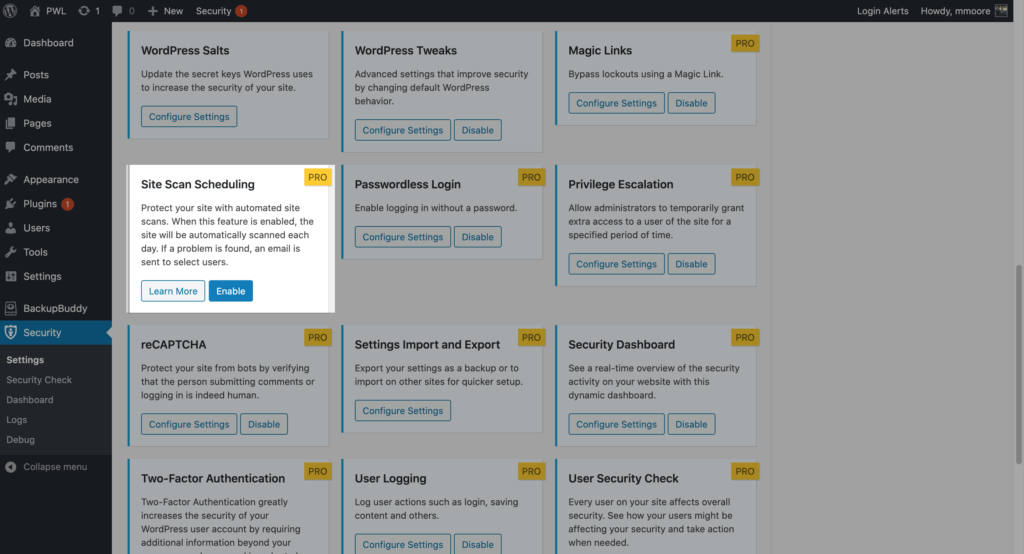

Per abilitare la scansione del sito su nuove installazioni, vai alle impostazioni di iThemes Security Pro e fai clic sul pulsante Abilita nel modulo delle impostazioni della scansione del sito .

Per attivare una scansione manuale del sito, fare clic sul pulsante Scansiona ora sul widget Scansione sito situato nella barra laterale destra delle impostazioni di sicurezza.

I risultati della scansione del sito verranno visualizzati nel widget.

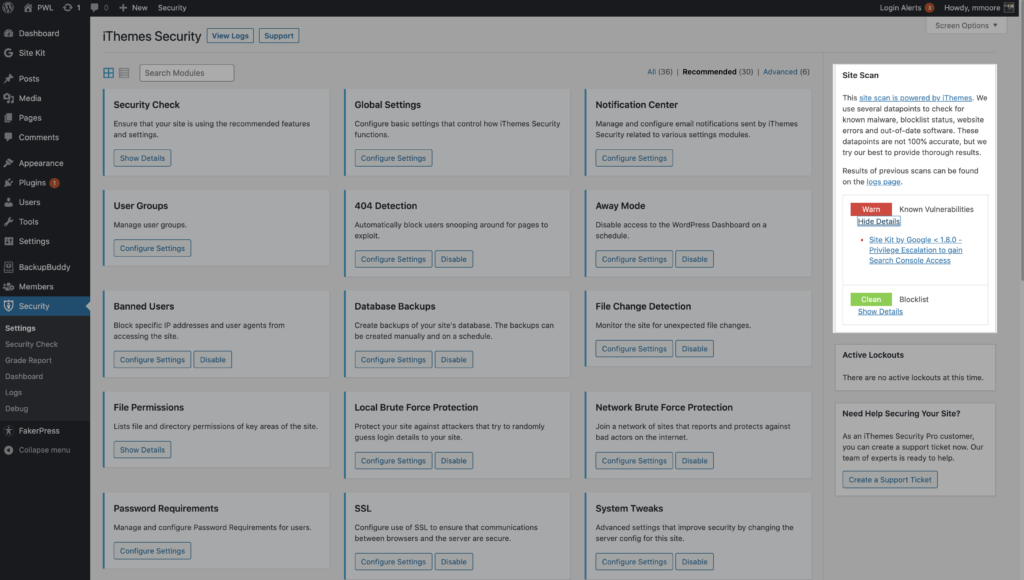

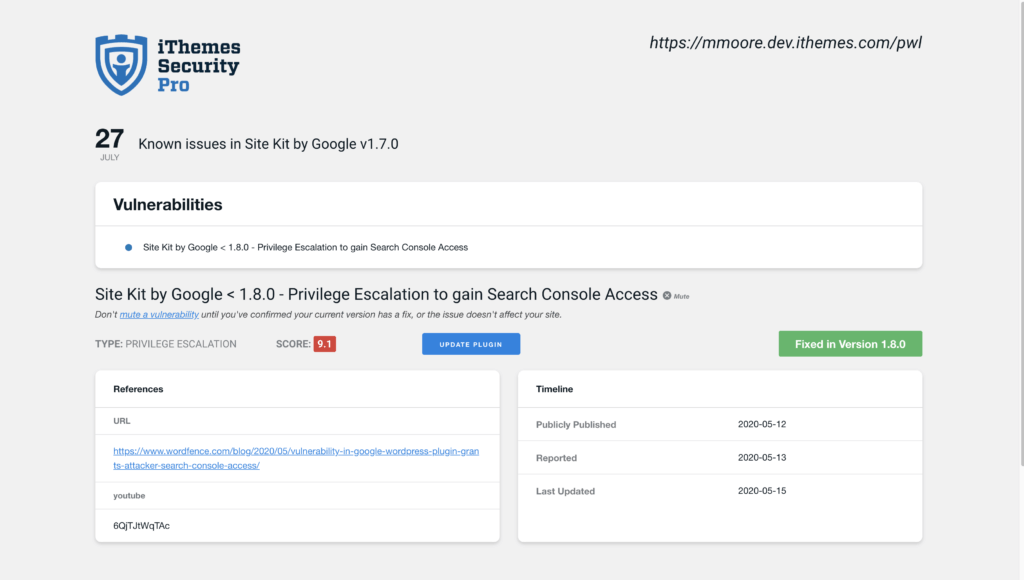

Se la scansione del sito rileva una vulnerabilità, fare clic sul collegamento della vulnerabilità per visualizzare la pagina dei dettagli.

Nella pagina della vulnerabilità di Site Scan, vedrai se è disponibile una correzione per la vulnerabilità. Se è disponibile una patch, puoi fare clic sul pulsante Aggiorna plug-in per applicare la correzione sul tuo sito web.

Potrebbe esserci un ritardo tra la disponibilità di una patch e l'aggiornamento del database delle vulnerabilità della sicurezza di iThemes per riflettere la correzione. In questo caso, puoi disattivare la notifica per non ricevere più avvisi relativi alla vulnerabilità.

Ricevi un avviso e-mail quando iThemes Security Pro rileva una vulnerabilità nota sul tuo sito

Il plug-in iThemes Security Pro può inviarti via email i risultati di una scansione del sito se trova plug-in, temi o versioni core di WordPress vulnerabili sul tuo sito.

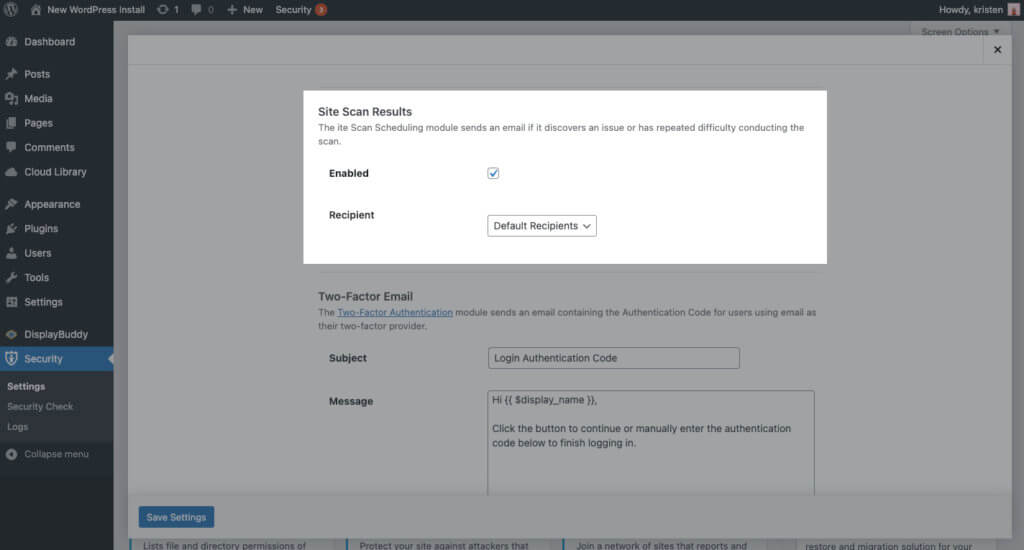

Dopo aver abilitato la pianificazione della scansione del sito, vai alle impostazioni del Centro notifiche del plug-in. In questa schermata, scorri fino alla sezione Risultati scansione sito .

Fare clic sulla casella per abilitare l'e-mail di notifica, quindi fare clic sul pulsante Salva impostazioni .

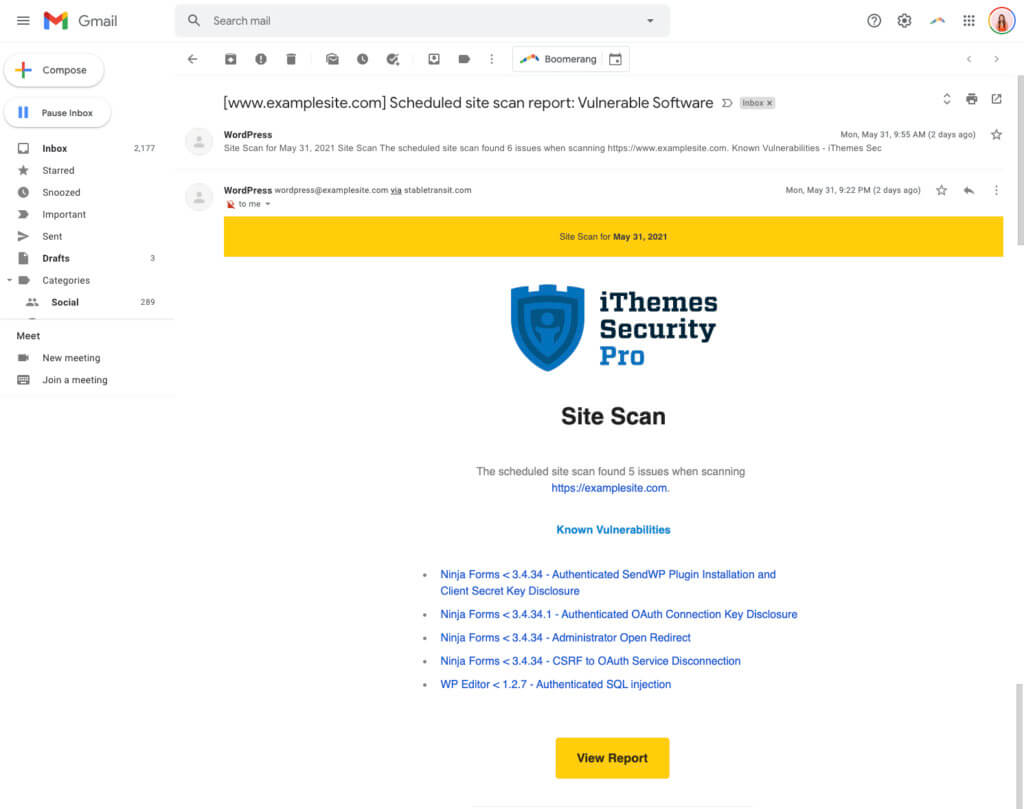

Ora riceverai un'e-mail se iThemes Security Pro scopre vulnerabilità note. L'e-mail sarà simile a questa.

Ottieni ora iThemes Security Pro per proteggere e proteggere il tuo sito Web WordPress

iThemes Security Pro, il nostro plug-in di sicurezza per WordPress, offre oltre 50 modi per proteggere e proteggere il tuo sito Web dalle vulnerabilità di sicurezza comuni di WordPress. Con WordPress, l'autenticazione a due fattori, la protezione dalla forza bruta, l'imposizione di password complesse e altro ancora, puoi aggiungere un ulteriore livello di sicurezza al tuo sito web.

Ottieni iThemes Security Pro

Aggiornati sui rapporti sulle vulnerabilità di WordPress di maggio 2021

Aggiorna di seguito i rapporti sulle vulnerabilità di WordPress:

- Maggio 2021 Parte 4

- Maggio 2021 Parte 3

- Maggio 2021 Parte 2

- Maggio 2021 Parte 1

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.