Raccolta delle vulnerabilità di WordPress: novembre 2020, parte 1

Pubblicato: 2021-03-10Durante la prima metà di novembre sono stati divulgati alcuni nuovi plugin di WordPress e vulnerabilità dei temi. Questo post copre il recente plug-in, il tema e le vulnerabilità principali di WordPress e cosa fare se si esegue uno dei plug-in o temi vulnerabili sul tuo sito web.

Il riepilogo delle vulnerabilità di WordPress è diviso in tre diverse categorie: core di WordPress, plugin di WordPress e temi di WordPress.

Vulnerabilità principali di WordPress

WordPress 5.5.2 è stato rilasciato il 29 ottobre e includeva 10 correzioni di sicurezza di base di WordPress.

Ecco l'elenco delle correzioni di sicurezza menzionate nel post di rilascio di WordPress 5.5.2.

- Richieste di deserializzazione rafforzate.

- Risolto il problema con la disabilitazione degli incorporamenti di spam da siti disabilitati su una rete multisito .

- Risolto un problema di sicurezza che poteva portare a un XSS dalle variabili globali.

- Risolto un problema di escalation dei privilegi in XML-RPC.

- Risolto un problema relativo all'escalation dei privilegi relativi ai commenti dei post tramite XML-RPC.

- Risolto un problema di sicurezza per cui un attacco DoS poteva portare a RCE.

- Rimosso un metodo per memorizzare XSS in post slug.

- Rimosso il metodo per bypassare i meta protetti che potrebbero portare alla cancellazione arbitraria dei file.

- Rimosso un metodo che potrebbe portare a CSRF.

Vulnerabilità del plugin WordPress

1. Ricerca SW Ajax WooCommerce

Le versioni SW Ajax WooCommerce Search inferiori alla 1.2.8 presentano vulnerabilità XSS e XFS riflesse non autenticate.

2. Accedi alle icone social di stampa

Le versioni di AccessPress Social Icons precedenti alla 1.8.1 presentano una vulnerabilità di Authenticated SQL Injection.

3. Supporto per la conformità al GDPR e CCPA

Le versioni del supporto per la conformità al CCPA GDPR inferiori alla 2.4 presentano una vulnerabilità di PHP Object Injection non autenticata.

4. Realtà Aumentata

Tutte le versioni di Realtà Aumentata hanno un caricamento di file PHP non autenticato che porta alla vulnerabilità RCE.

5. Welcart e-commerce

Le versioni di Welcart e-Commerce inferiori alla 1.9.36 presentano una vulnerabilità di Authenticated PHP Object Injection.

6. WooCommerce

Le versioni di WooCommerce precedenti alla 4.6.2 presentano una vulnerabilità di creazione dell'account ospite.

7. Blocchi WooCommerce

Le versioni di WooCommerce Blocks precedenti alla 3.7.1 presentano una vulnerabilità di creazione dell'account ospite.

8. Carrello abbandonato Lite per WooCommerce

Le versioni di Abandoned Cart Lite per WooCommerce inferiori alla 5.8.3 presentano una vulnerabilità SQL Injection non autenticata.

9. Registro attività WP

Le versioni del registro delle attività di WP inferiori alla 4.1.5 presentano una vulnerabilità SQL injection nel modulo database esterno.

10. Membro definitivo

Le versioni Ultimate Member precedenti alla 2.1.12 hanno un'escalation di privilegi non autenticati tramite ruoli utente, aggiornamento profilo e vulnerabilità Meta utente.

11. Recensioni definitive

Le versioni di Ultimate Reviews precedenti alla 2.1.33 presentano una vulnerabilità PHP Object Injection non autenticata.

Vulnerabilità dei temi WordPress

1. GreenMart

Le versioni di GreenMart precedenti alla 2.4.3 presentano una vulnerabilità di Reflected Cross-Site Scripting.

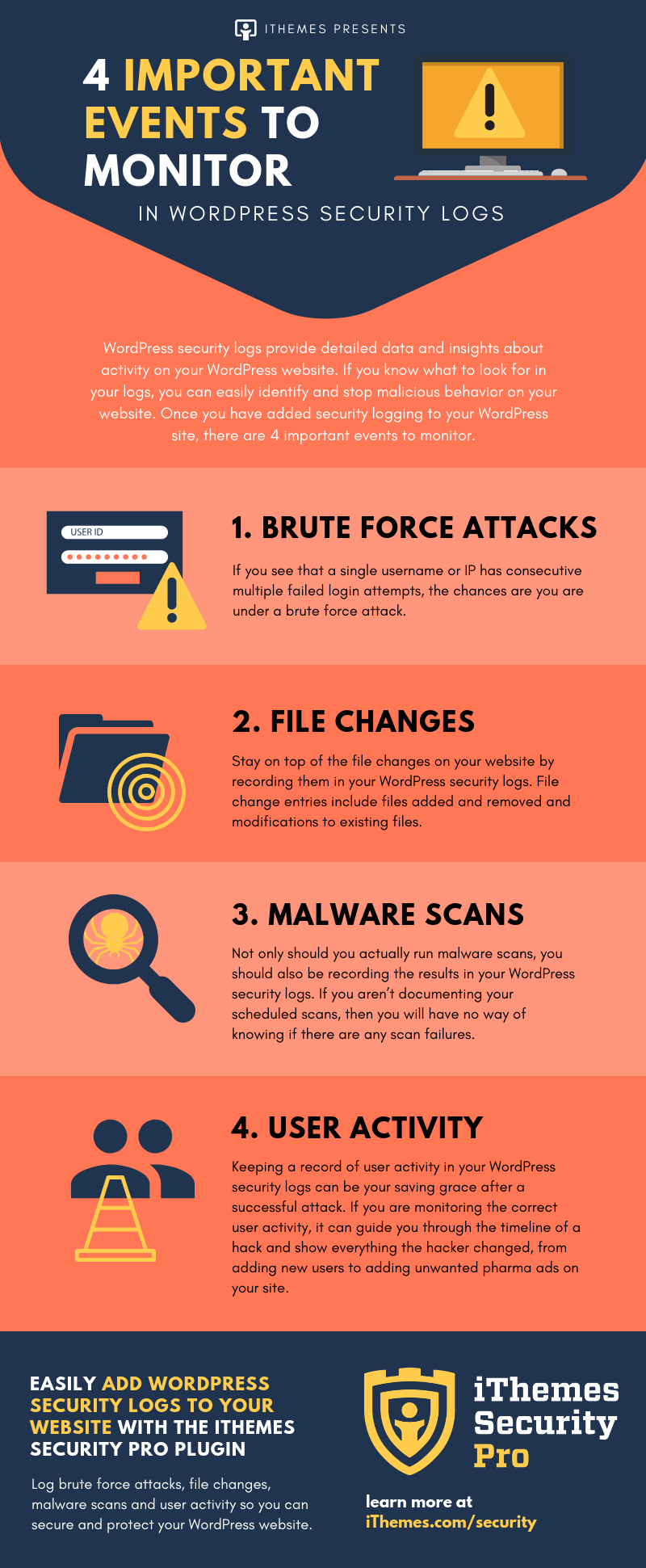

Suggerimento per la sicurezza di novembre: perché è necessario un registro di sicurezza di WordPress?

La registrazione è una parte essenziale della tua strategia di sicurezza di WordPress. La registrazione e il monitoraggio insufficienti possono portare a un ritardo nel rilevamento di una violazione della sicurezza. La maggior parte degli studi sulle violazioni mostra che il tempo per rilevare una violazione è di oltre 200 giorni! Tale lasso di tempo consente a un utente malintenzionato di violare altri sistemi, modificare, rubare o distruggere più dati. È per questi motivi che Insufficient Logging è arrivato nella top 10 di OWASP dei rischi per la sicurezza delle applicazioni web.

La maggior parte degli studi sulle violazioni mostra che il tempo per rilevare una violazione è di oltre 200 giorni!I log di sicurezza di WordPress hanno diversi vantaggi nella tua strategia di sicurezza complessiva.

- Identità e fermare il comportamento dannoso.

- Individua l'attività che può avvisarti di una violazione.

- Valuta quanto danno è stato fatto.

- Aiutante nella riparazione di un sito violato.

Se il tuo sito viene violato, vorrai avere le migliori informazioni per aiutarti in un'indagine e un ripristino rapidi.

Cosa sono i log di sicurezza di WordPress?

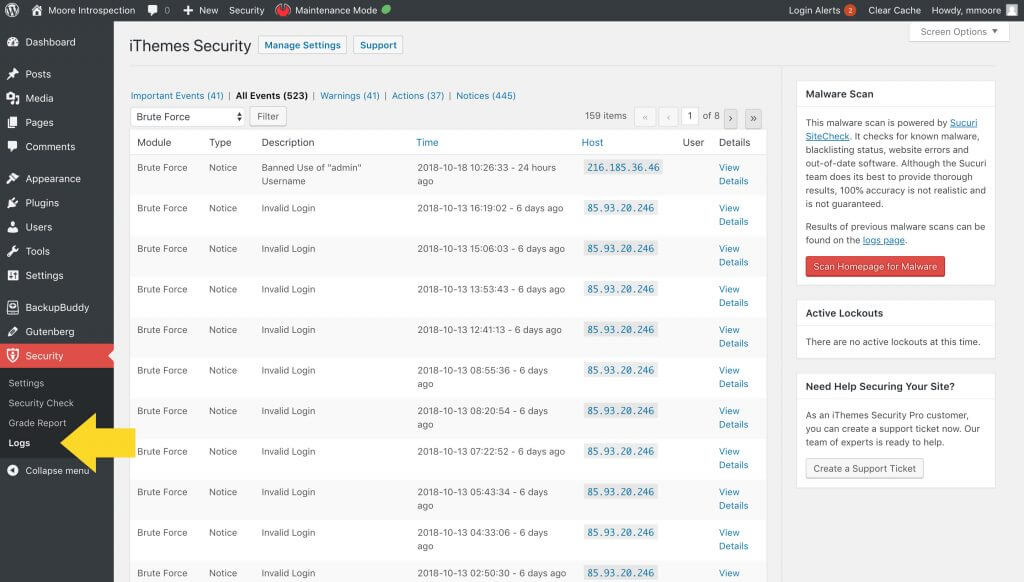

Registri di sicurezza di WordPress in iThemes Security Pro tiene traccia di importanti eventi di sicurezza che si verificano sul tuo sito web. Questi eventi sono importanti da monitorare per indicare se o quando si verifica una violazione della sicurezza.

I registri di sicurezza del tuo sito web sono una parte vitale di qualsiasi strategia di sicurezza. Le informazioni trovate in questi record possono essere utilizzate per bloccare i malintenzionati, evidenziare una modifica indesiderata sul sito e aiutare a identificare e correggere il punto di ingresso di un attacco riuscito.

Come aggiungere i log di sicurezza di WordPress al tuo sito web

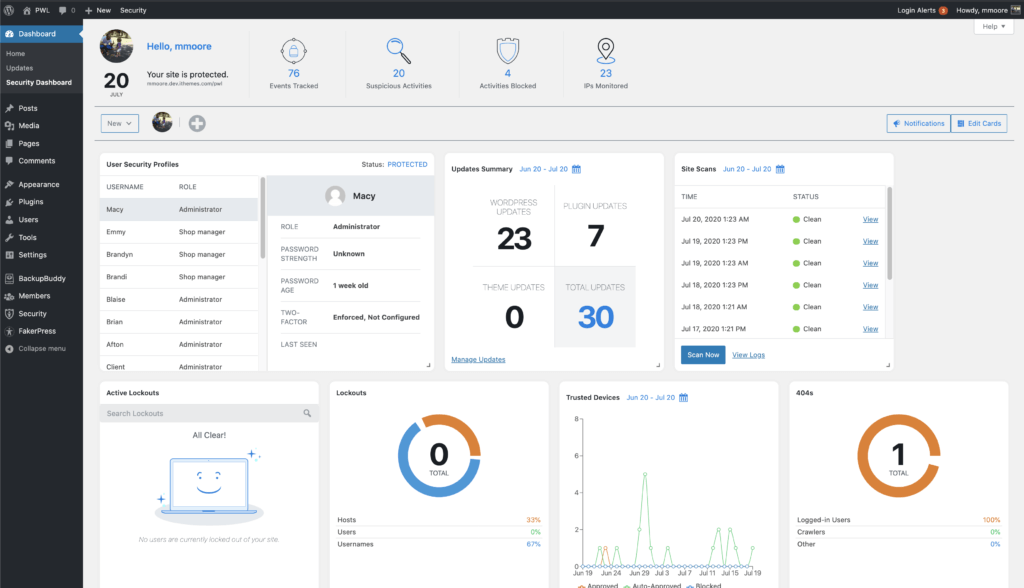

Il modo più semplice per aggiungere la registrazione di sicurezza al tuo sito Web è con un plug-in come iThemes Security Pro. Non appena iThemes Security Pro viene installato e attivato, inizierà a monitorare e registrare importanti attività di sicurezza mentre si verificano sul tuo sito web.

iThemes Security Pro trasforma quindi i dati dai tuoi registri in una dashboard di sicurezza di WordPress in tempo reale in modo da poter ottenere una visione migliore di tutte le attività di sicurezza che si verificano sul tuo sito.

Dai un'occhiata al nostro post sui log di sicurezza di WordPress, per sapere quali eventi di sicurezza dovresti monitorare e come registrarli.

Vedere come funziona

Un plugin di sicurezza per WordPress può aiutarti a proteggere il tuo sito web

iThemes Security Pro, il nostro plug-in di sicurezza per WordPress, offre oltre 50 modi per proteggere e proteggere il tuo sito Web dalle vulnerabilità di sicurezza comuni di WordPress. Con WordPress, l'autenticazione a due fattori, la protezione dalla forza bruta, l'imposizione di password complesse e altro ancora, puoi aggiungere un ulteriore livello di sicurezza al tuo sito web.

Ottieni iThemes Security Pro

Ogni settimana, Michael mette insieme il Rapporto sulla vulnerabilità di WordPress per aiutare a mantenere i tuoi siti al sicuro. In qualità di Product Manager di iThemes, ci aiuta a continuare a migliorare la gamma di prodotti iThemes. È un nerd gigante e ama imparare tutto ciò che è tecnologico, vecchio e nuovo. Puoi trovare Michael che esce con sua moglie e sua figlia, leggendo o ascoltando musica quando non lavora.