Die besten Methoden zur Verhinderung von Spam-Registrierungen in WordPress

Veröffentlicht: 2022-02-21Spammer werden immer hinterhältiger, was es Ihrer Website leicht macht, schnell von gefälschten Kommentaren und gefälschten Anmeldungen überwältigt zu werden.

Der Versuch, diesen nie endenden Zustrom auszumanövrieren, kann sich wie eine vergebliche Anstrengung anfühlen. Wenn Sie es verlassen, sieht Ihre Website unordentlich aus und Ihre Datenbank wird unübersichtlich. Das Löschen nimmt wiederholt wertvolle Zeit in Anspruch.

Die beste Lösung? Setzen Sie Schutzmaßnahmen ein, die verhindern, dass sie Ihre Website überhaupt überfluten.

In diesem Artikel werden wir uns einige einfache Optionen ansehen, die Sie implementieren können, um Spam-Registrierungen in WordPress zu verhindern, die zu sofortigen, effektiven und anhaltenden Ergebnissen führen.

Lesen Sie weiter oder springen Sie mit diesen Links weiter:

- Plugin-Möglichkeiten

- Cloudflare-fähig

- Verwalten von Firewall-Regeln in CF

- WAF Weisheit

- Die besten Hosts haben WAF(files)

- WAF-Protokoll

- Kontrolle übernehmen

Werfen wir einen Blick darauf, wie man WordPress-Spam-Registrierungen unter Druck setzen kann.

Plugin-Möglichkeiten

Defender ist ein luxuriöses – und kostenloses – WordPress-Sicherheits-Plugin, das Ihre Website vor einer Wäscheliste böswilliger Handlungen schützt. Brute-Force-Angriffe, SQL-Injections, Cross-Site-Scripting (XSS) und mehr haben mit dieser Waffenkammer keine Chance.

Es ist auch äußerst effektiv beim Herausfiltern von Spam. Zusätzlich zur Verwendung von Google reCAPTCHA ermöglicht Ihnen die Geolokalisierungs-IP -Sperre von Defender, Registrierungen basierend auf Standort und Land zu sperren – sehr hilfreich, wenn es eine bekannte regionale Quelle von Spambots gibt.

So verwenden Sie die IP-Sperrfunktion in Defender:

- Sie müssen zuerst ein Konto bei MaxMind erstellen (kostenlos), um Zugriff auf die GeoLite2-Datenbank (ebenfalls kostenlos) zu erhalten. Nachdem Ihr Konto erstellt und bestätigt wurde, generieren Sie einen Lizenzschlüssel und kopieren Sie ihn für den nächsten Schritt.

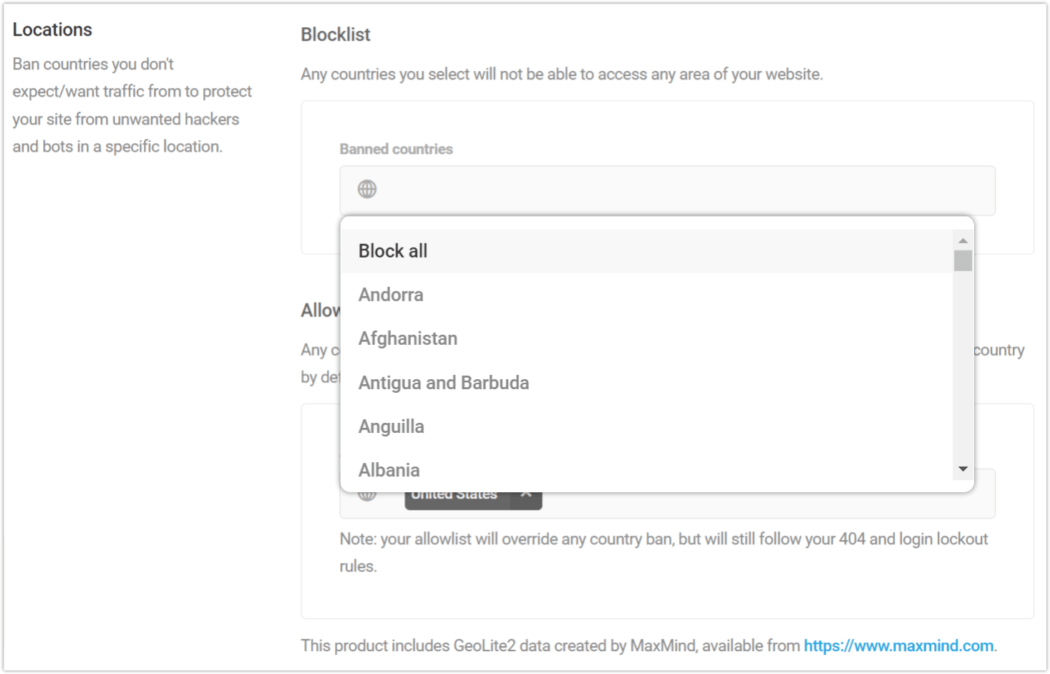

- Navigieren Sie im WordPress-Dashboard zu Defender > Firewall > IP Banning und scrollen Sie dann nach unten zum Abschnitt Standorte .

- Fügen Sie Ihren Schlüssel in das Feld Lizenzschlüssel ein und klicken Sie dann auf die Schaltfläche Herunterladen . (Warten Sie 5-10 Minuten, bis Ihre Lizenz vollständig aktiviert ist, oder Sie erhalten wahrscheinlich eine Fehlermeldung zu einem ungültigen Lizenzschlüssel .)

Jetzt können Sie auf das Feld mit dem globalen Symbol unter Gesperrte Länder auf Sperrliste oder Erlaubte Länder auf Zulassungsliste klicken und diejenigen aus den Dropdown-Menüs auswählen, die Sie sperren oder zulassen möchten. (Ihr Heimatland wird standardmäßig zur Zulassungsliste hinzugefügt.)

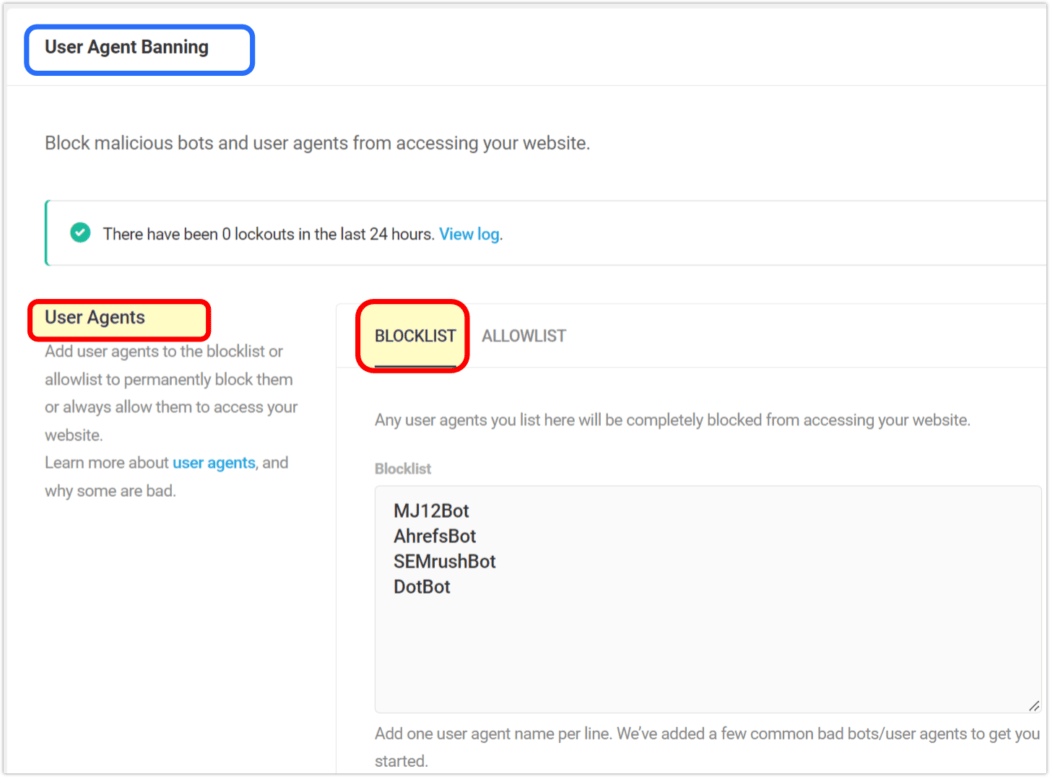

Es gibt noch einen weiteren zusätzlichen Spam-Schutz, der in Defender integriert ist: User Agent Banning . Der User-Agent-Anforderungsheader ist eine Zeichenfolge, die bei einer Anforderung mit einem Server geteilt wird, um den Namen und die Version der Browseranwendung des Besuchers sowie das Host-Betriebssystem und die Sprache zu identifizieren.

Um diese Funktion über das WP-Dashboard zu aktivieren, gehen Sie zu Defender > Firewall > User Agent Banning und klicken Sie auf die blaue Schaltfläche Aktivieren . Von hier aus können Sie Benutzeragenten zur Sperrliste oder Zulassungsliste hinzufügen und ihnen den Zugriff auf Ihre Website dauerhaft verweigern oder erlauben. (Standardmäßig enthält WPMU DEV mehrere bekannte schädliche Benutzeragenten in der Sperrliste.)

Ein letzter Trick in Defender für noch effektivere Ergebnisse. Scrollen Sie nach unten zu Leere Header und schalten Sie die Schaltfläche für IP-Adressen mit leeren Referrer- und User-Agent-Headern blockieren ein (sie wechselt von grau zu blau). Es gibt immer noch viele Bots, die leere HTTP-Referrer verwenden, und diese sind fast immer bösartig, daher ist es eine gute Idee, sie zu aktivieren.

Ihre Zugriffsprotokolle sind jederzeit hier einsehbar: Defender > Firewall > Protokolle. Ein Punkt zur Klarstellung: Wenn derselbe Bot oder Benutzeragent sowohl in der Allow- als auch in der Block-Liste erscheint, überschreibt Allow immer Block .

Es gibt auch eine Pro-Version dieses Plugins, die weitere Funktionen hinzufügt, wie z. B.: White Labeling 2FA und erstklassige Echtzeitunterstützung.

Forminator ist ein kostenloses, benutzerfreundliches WordPress-Formularerstellungs-Plugin, das Ihre Formulare jederzeit vor Spam schützt, mit Captcha Ihrer Wahl (ReCAPTCHA oder hCaptcha) sowie Honeypot- und Akismet-Integrationen.

Spammer wissen, dass die standardmäßige WordPress-Registrierungsseite /register ist, daher ist dies ein häufig verwendetes Ziel. Forminator weiß das und setzt intelligente Tools ein, um zu verhindern, dass Spam auf Registrierungsseiten durchdringt.

Das Aktivieren des Spam-Schutzes in Forminator ist ein Kinderspiel; Sehen Sie sich dieses Tutorial an, um eine vollständige Anleitung zu erhalten.

Forminator tut viel mehr, als Registrierungs-Spam in den Kibosh zu werfen. Es ist ein umfassender Formularersteller (Kontaktformulare, Bestellformulare, Umfragen und Tests sowie Zahlungsoptionen), der einen intelligenten visuellen Drag-and-Drop-Builder verwendet, wodurch die Einrichtung in WordPress zum Kinderspiel wird.

Es gibt auch eine Pro-Version, die eine E-Signatur-Funktion sowie Premium-Support rund um die Uhr hinzufügt.

Profile Builder ist ein weiteres kostenloses Plugin, mit dem Sie Inhalte basierend auf der Benutzerrolle oder dem Anmeldestatus einschränken können.

Es verwendet unsichtbare Unterstützung für Googles reCAPTCHA für WordPress-Standardformulare und Inhaltsbeschränkungen basierend auf aktuellen Benutzerrollen oder Anmeldestatus.

So passen Sie die Felder des Registrierungsformulars an:

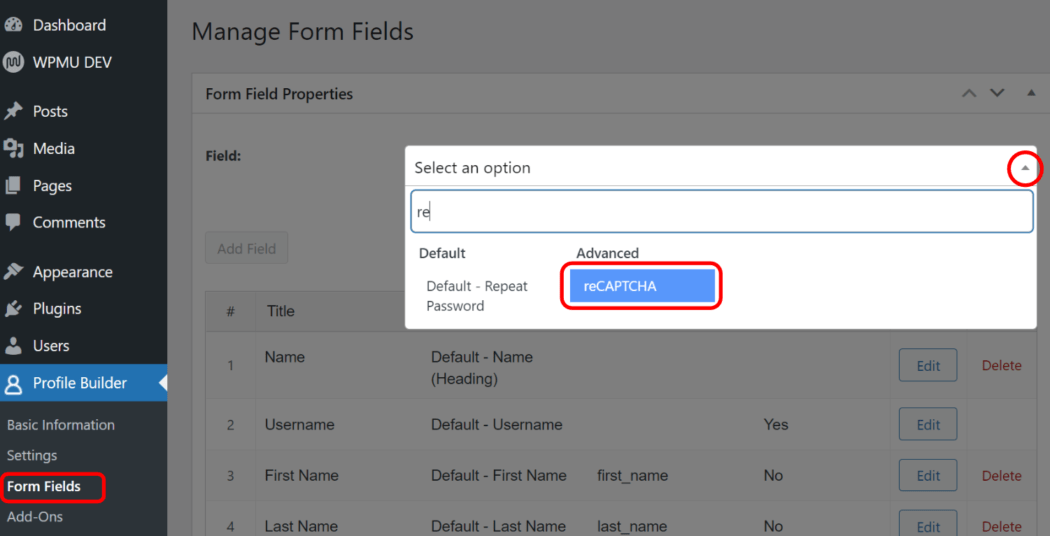

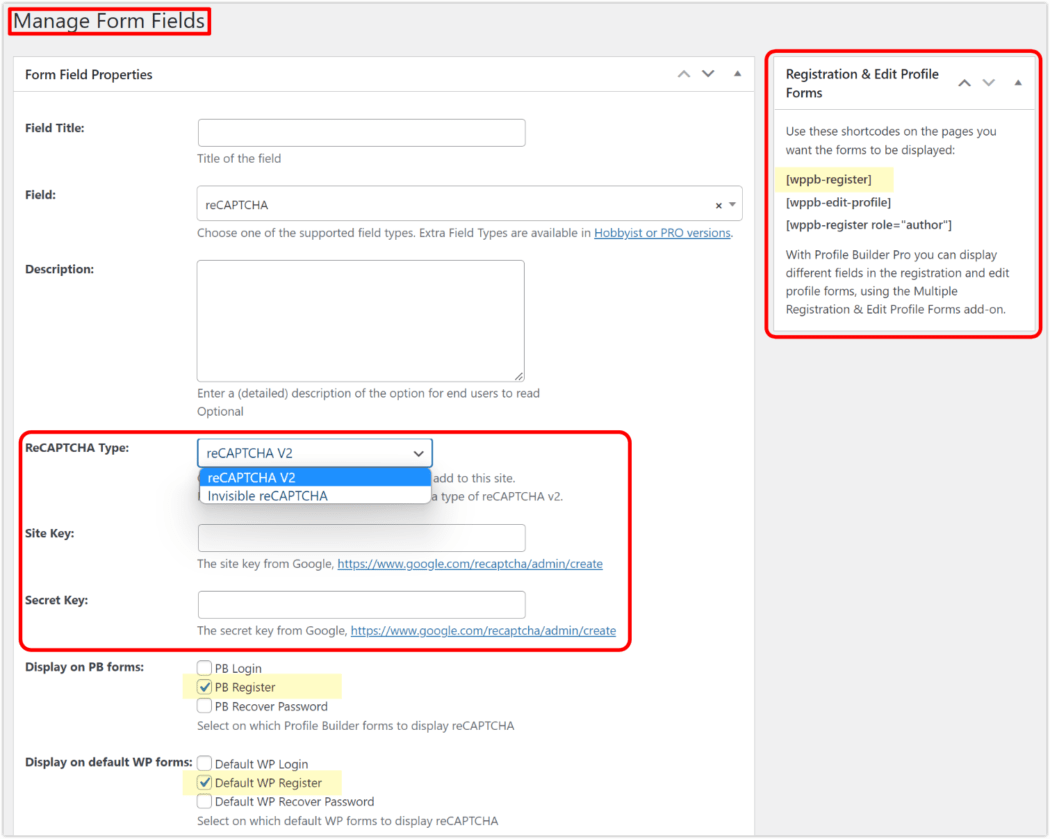

- Navigieren Sie im WP-Dashboard zu Profile Builder > Form Fields .

- Klicken Sie in der obersten Feldzeile auf das Dropdown-Menü für Option auswählen ; Beginnen Sie mit der Eingabe von reCAPTCHA (es befindet sich unter Erweitert) und wählen Sie es dann aus.

- Wählen Sie das gewünschte reCAPTCHA aus dem Dropdown-Menü aus.

- Geben Sie Ihre API-Schlüssel ein – Site & Secret.

- Aktivieren Sie die gewünschten Optionen unter Auf PB-Formularen anzeigen und Auf Standard-WP-Formularen anzeigen .

- Kopieren Sie den Shortcode aus dem rechten Seitenleistenmenü, der Ihrer Auswahl entspricht.

- Fügen Sie den Shortcode dort ein, wo das benutzerdefinierte Formular auf Ihrer Website angezeigt werden soll.

Das Plugin zur Benutzerregistrierung ist kostenlos, leichtgewichtig und sehr reaktionsschnell. Es bietet Spamschutz mit Google reCaptcha und Honeypot.

Wenn Sie das Benutzerregistrierungs -Plug-in installieren, erhalten Sie die Option, automatisch eine benutzerdefinierte Registrierungsseite zu erstellen, indem Sie diese URL verwenden: yoursite.com/registration .

Sie können auch einen der folgenden Schritte ausführen:

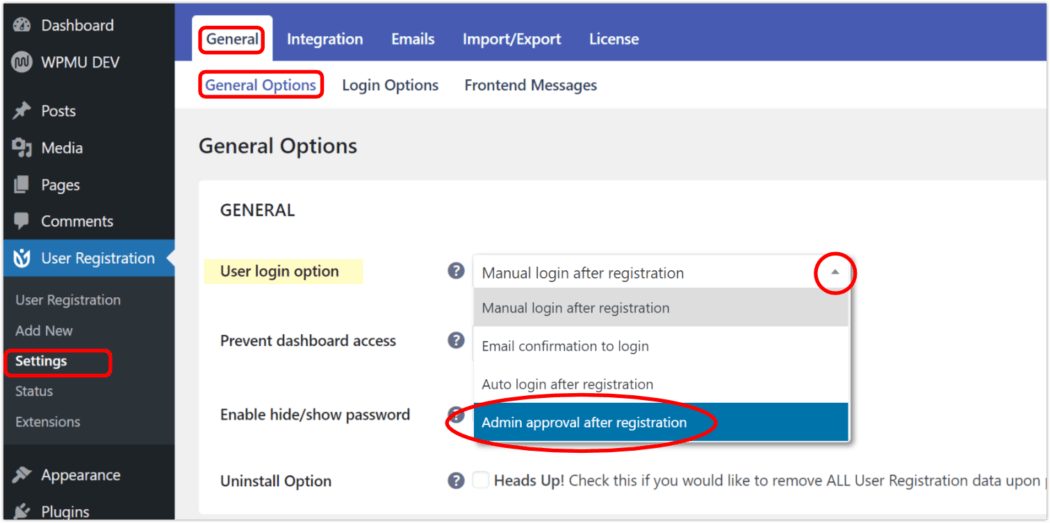

Admin-Genehmigung erforderlich

- Navigieren Sie im Plugin-Dashboard zur Registerkarte Allgemein > Allgemeine Optionen .

- Wählen Sie im Dropdown-Menü Benutzeranmeldung die Option Administratorgenehmigung nach Registrierung aus .

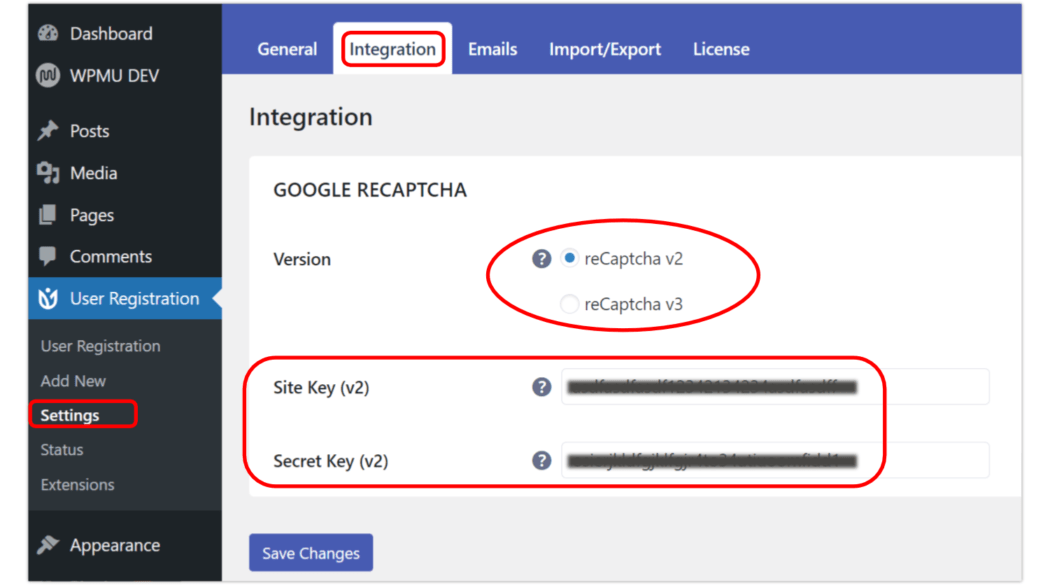

reCAPTCHA aktivieren

- Navigieren Sie im Plugin-Dashboard zur Registerkarte Integration .

- Geben Sie Ihre API-Schlüssel ein – Site Key & Secret Key.

Um reCAPTCHA für ein bestimmtes Registrierungsformular zu aktivieren, müssen Sie dieses Formular bearbeiten und von innen heraus aktivieren.

Es gibt auch eine Premium-Version der Benutzerregistrierung , mit der Sie sich in WooCommerce integrieren und die Möglichkeit zum Importieren von Benutzern hinzufügen können.

Als Nächstes sehen wir uns die Verwendung von Cloudflare im Kampf gegen Registrierungs-Spam an.

Cloudflare-fähig

Cloudflare ist vor allem als Content Delivery Network (CDN) bekannt. Durch sein riesiges Servernetzwerk trägt Cloudflare dazu bei, Websites zu beschleunigen und vor böswilligen Angriffen zu schützen, während es in über 165 Rechenzentren auf der ganzen Welt zwischenspeichert, um die Leistung Ihrer Website zu steigern.

Durch das Abschneiden standort-/länderbasierter Registrierungen von bekannten Bot-Quellen bietet Cloudflare Spamschutz in zwei Formen: IP-Blockierung und Firewall-Regeln .

Ihre IP-Blockierungsfunktion ist nur im Rahmen des Enterprise-Plans verfügbar, der mit einem Enterprise-Level-Preis ($$$) ausgestattet ist.

Aber keine Sorge; Firewall-Regeln können für jeden Plan verwendet werden. Firewall-Regeln können nach Standort, IP-Adresse, Benutzeragent und mehr blockieren. Im kostenlosen Plan sind bis zu fünf aktive Firewall-Regeln zulässig, dann schrittweise mehr, wenn Sie in den kostenpflichtigen Stufen aufsteigen.

Unabhängig vom Plantyp ist die Erstellung eines Kontos erforderlich, um an den Funktionen von Cloudflare teilnehmen zu können. Sie müssen auch Ihre vorhandenen DNS-Server (auch bekannt als Nameserver) auf die von Cloudflare bereitgestellten verweisen. Dies bietet Ihren Benutzern ein besseres Surferlebnis, sodass ein zusätzlicher Wert entsteht.

Sobald Sie fertig sind, können Sie Ihre Firewall-Regeln wie folgt erstellen.

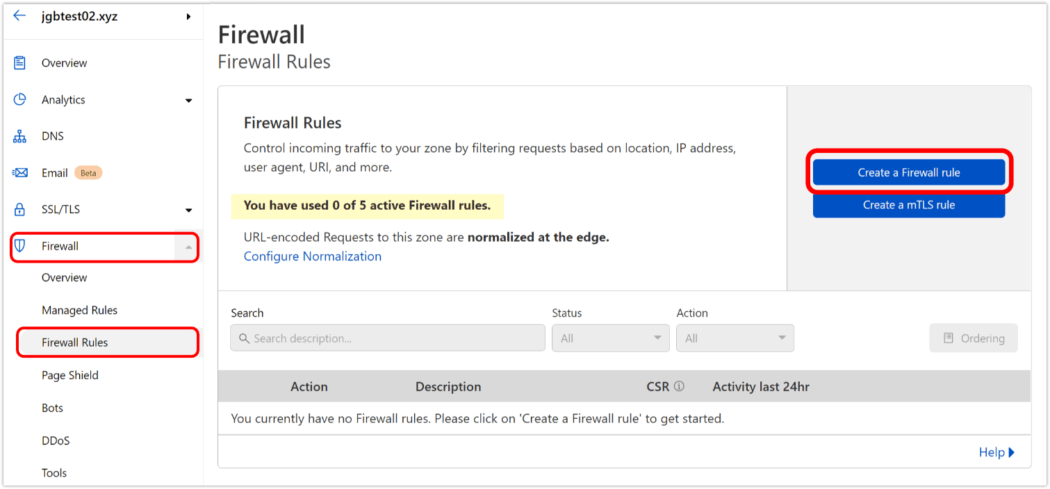

- Melden Sie sich bei Ihrem Cloudflare-Konto an.

- Wählen Sie eine Ihrer Websites aus.

- Wählen Sie im linken Seitenleistenmenü Firewall-Regeln aus.

- Klicken Sie auf der Hauptseite auf die blaue Schaltfläche Firewall-Regel erstellen .

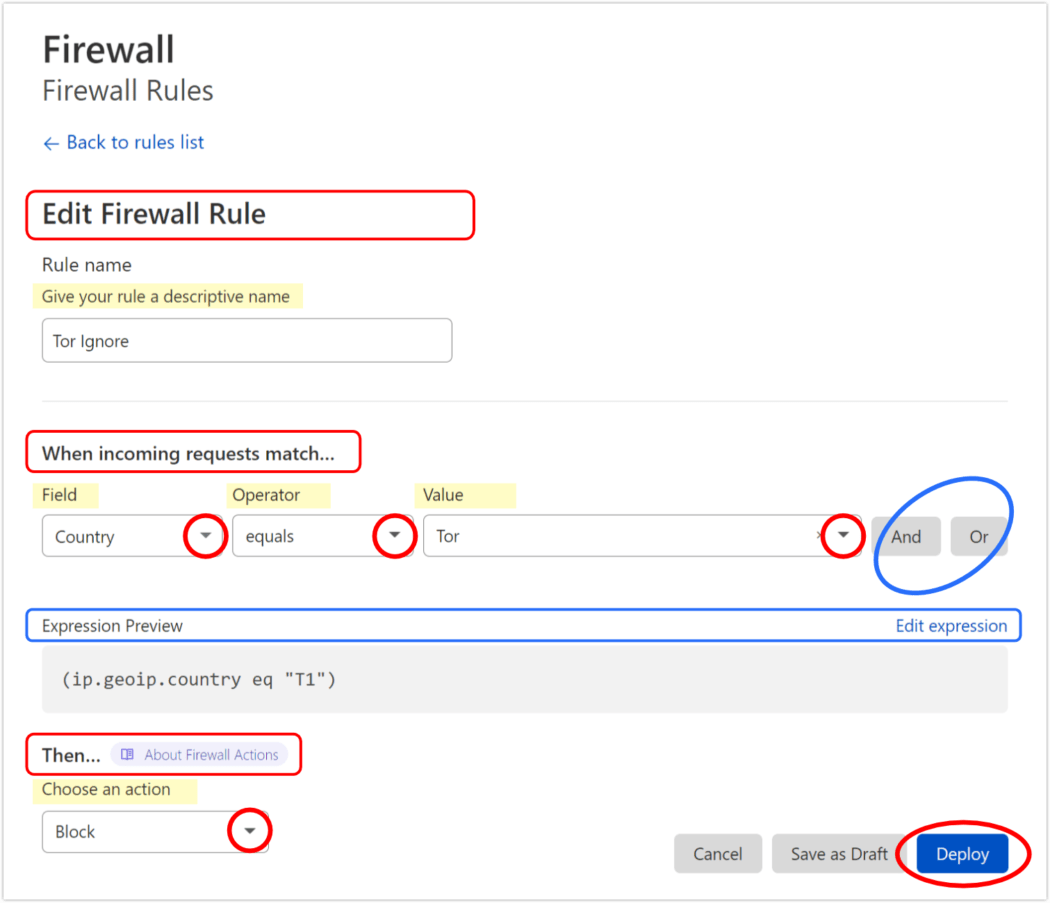

- Geben Sie einen Namen in das Textfeld Regelname ein.

- Wählen Sie unter Wenn eingehende Anforderungen übereinstimmen… die gewünschten Optionen aus den entsprechenden Dropdown-Menüs für Feld , Operator und Wert aus. Optional : Fügen Sie dieser Regel zusätzliche Parameter hinzu, indem Sie auf die Schaltflächen Und / Oder klicken; Wählen Sie dann die entsprechenden Optionen in der resultierenden Zeile aus.

- Die folgende Zeile zeigt die Ausdrucksvorschau, die bearbeitet werden kann, indem Sie auf den Link Ausdruck bearbeiten über dem offenen Textfeld klicken. (Aktion nicht erforderlich.)

- Wählen Sie im Dropdown-Menü unter Dann… eine Option aus.

- Klicken Sie auf die Schaltfläche Bereitstellen , um die Regel zu speichern.

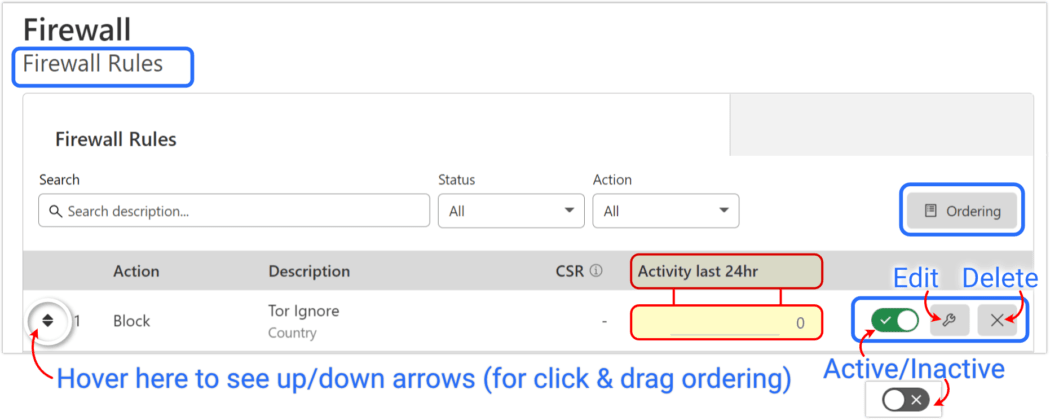

WICHTIG : Ihre Regel ist noch nicht aktiv. Um dies zu tun, müssen Sie zu Ihrer Firewall-Regelliste zurückkehren und die Schaltfläche einschalten (sie wechselt von grau-mit-einem-X zu grün-mit-einem-Häkchen).

Verwalten von Firewall-Regeln in CF

Sie können eine Regel jederzeit bearbeiten (klicken Sie auf die Schraubenschlüssel-Schaltfläche), löschen (klicken Sie auf die X-Schaltfläche) oder sie deaktivieren (schalten Sie die grüne Schaltfläche mit einem Häkchen um, sodass sie grau wird). mit-einem-X).

Sie können die Reihenfolge der Regeln auch ändern, indem Sie entweder auf die Auf-Ab-Pfeile ganz links in jeder Regelzeile klicken und sie ziehen oder auf die Schaltfläche „Reihenfolge“ klicken.

Neugierig, welche Art von Aktivität eine Regel hatte? Sehen Sie sich einfach die Spalte „ Aktivität in den letzten 24 Stunden “ auf der Seite „ Firewall-Regeln “ an.

Um weitere Firewall-Regeln hinzuzufügen, wiederholen Sie den obigen Vorgang. Oder klicken Sie hier, um mehr über Firewall-Regeln in Cloudflare zu erfahren.

Eine kurze Seitenleiste zu CDNs … WPMU DEV bietet auch CDN in unserem verwalteten Hosting an, das sich nahtlos in Cloudflare integriert (sowie unsere Optimierungs-Plugins – Smush & Hummingbird).

Es ist wichtig zu beachten, dass es am besten ist, Inhalte nicht von zwei verschiedenen CDNs bereitzustellen, da dies mit Sicherheit Probleme verursachen kann.

Nachdem Cloudflare umschlossen ist, bleibt uns eine weitere Lösung im Kampf gegen Spam-Registrierungen … die allmächtige WAF.

WAF Weisheit

Eine Web Application Firewall (WAF) ist eine Sicherheitsschicht zwischen Endbenutzern und Anwendungen. Es untersucht den Datenverkehr, der von Webanwendungen kommt und zu diesen zurückkehrt, und filtert alle Zugriffe zwischen ihnen.

Dies unterscheidet sich von einer Standard-Firewall, die eine Barriere zwischen externem und internem Netzwerkverkehr darstellt. Eine Netzwerk-Firewall schützt ein gesichertes Netzwerk vor unbefugtem Zugriff, um das Risiko von Angriffen und bösartigen Bots zu verhindern. Sein Hauptziel besteht darin, eine gesicherte Zone von einer weniger sicheren Zone zu trennen und die Kommunikation zwischen den beiden zu kontrollieren.

Im Allgemeinen wird eine Firewall am Rand eines Netzwerks bereitgestellt, wodurch sie eine effektive Barriere zwischen bekannten, vertrauenswürdigen Netzwerken und unbekannten, möglicherweise unsicheren Netzwerken darstellt. Standard-Firewalls sind so konzipiert, dass sie den Zugriff auf Netzwerke verweigern oder zulassen oder den Zugriff auf bestimmte Bereiche (Ordner, Websites usw.) ohne die richtigen Anmeldeinformationen verweigern.

WAFs ergänzen standardmäßige Netzwerk-Firewalls, indem sie die Anwendungsinfrastruktur und ihre Benutzer schützen, wobei der Schwerpunkt auf HTTP/HTTPS-Anwendungen und -Servern liegt, um Bedrohungen wie SQL-Injection, DDOS-Angriffe und Cross-Site-Scripting-Angriffe (XSS) zu verhindern.

WAFs überwachen nicht nur passiv Aktivitäten, sondern beheben auch proaktiv Schwachstellen in Webanwendungen. Da sie die Schwachstellen ständig scannen, beobachten WAFs oft die Schwachstellen im Netzwerk und patchen sie, lange bevor der Benutzer es bemerkt. Der Patch ist eine kurzfristige Lösung, die Zeit gibt, das Problem zu beheben und potenzielle Sicherheitsverletzungen im Netzwerk zu verhindern.

In diesem Artikel erfahren Sie mehr über WAFs.

Es genügt zu sagen, dass WAFs glänzen, wenn es darum geht, Spam-Registrierungen herauszufiltern.

Die besten Hosts haben WAF(files)

Wenn Sie einen hochwertigen WordPress-Host haben, stehen die Chancen gut, dass er WAFs in sein Ökosystem integriert hat.

Hier bei WPMUDEV sind WAFs in allen unseren Hosting-Plänen enthalten. Das heißt, mit ein paar Klicks können Sie Probleme mit der Spam-Registrierung in Ihren Rückspiegel bannen.

Eines unserer Mitglieder sagte Folgendes über die Verwendung unserer WAF, um seine Spam-Registrierungen zu reduzieren:

„Nach Rücksprache mit dem wpmudev-Support habe ich die Seite, über die Spam-Registrierungen auf meiner Website vorgenommen wurden, so geändert, dass sie von WAF blockiert werden, und zu meiner Überraschung haben die böswilligen Bots jetzt ihre Fersen gefasst! Keine Aufregung mehr, „200 neue Besuche“, „200 neue Leads“ zu sehen, nur um festzustellen, dass es sich um Spam-Anmeldungen handelt.“

Um Ihnen zu zeigen, wie einfach es ist, diese Funktion zu sperren und zu laden, führen wir die WAF-Einstellungen über unser All-in-One-Dashboard The Hub kurz durch.

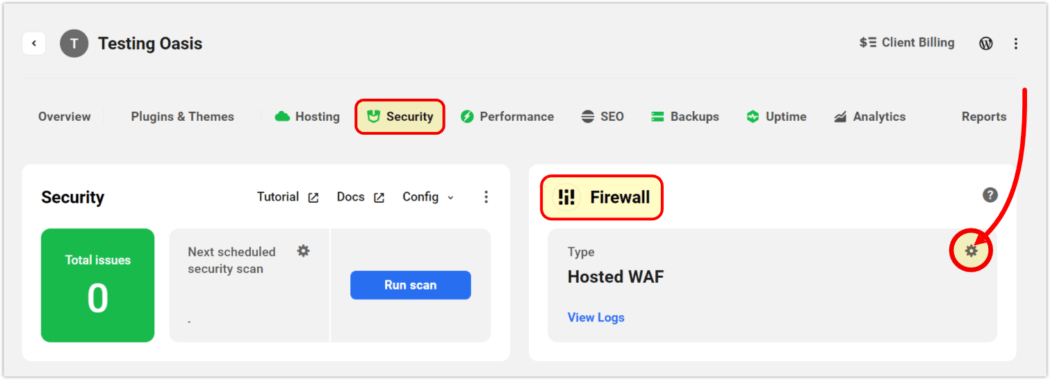

Navigieren Sie zu The Hub und klicken Sie auf die Website, die Sie verwalten möchten.

Klicken Sie auf die Kopfzeile Sicherheit und dann unter Firewall auf das Zahnradsymbol für Gehostete WAF .

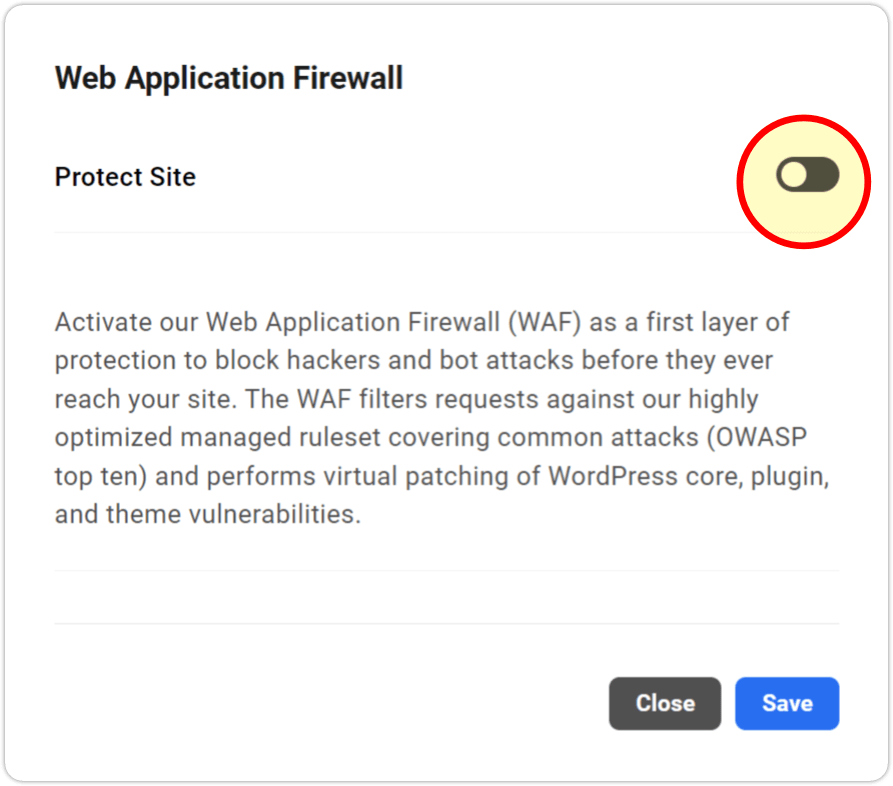

Schalten Sie die Schaltfläche Site schützen auf EIN (sie wechselt von grau zu blau).

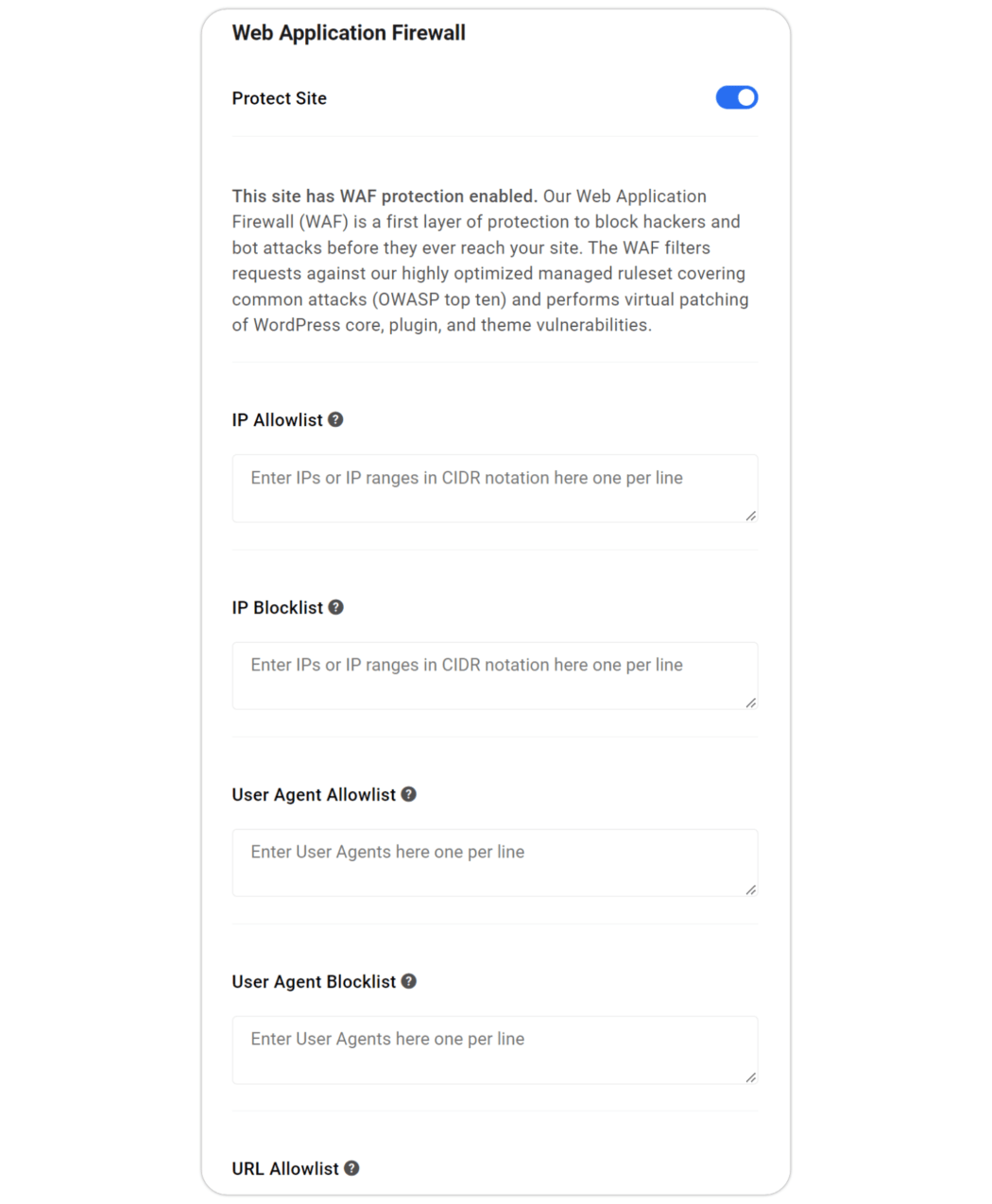

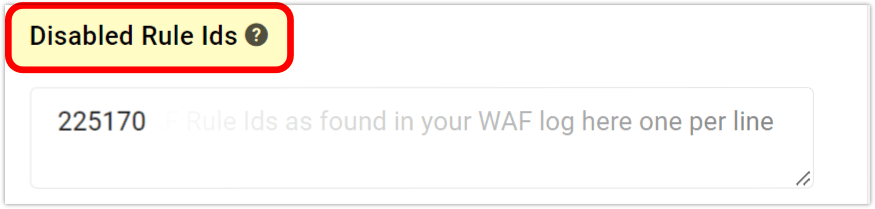

Dadurch wird eine Auswahl von Zulassungs- und Sperrlisten für IPs , Benutzeragenten , URLs und deaktivierte Regel-IDs angezeigt.

Sie können hier so viele spezifische Einstellungen vornehmen, wie Sie möchten, und dann auf Speichern klicken – oder einfach auf die graue Schaltfläche Schließen klicken, um unsere vordefinierten Regeln anzuwenden.

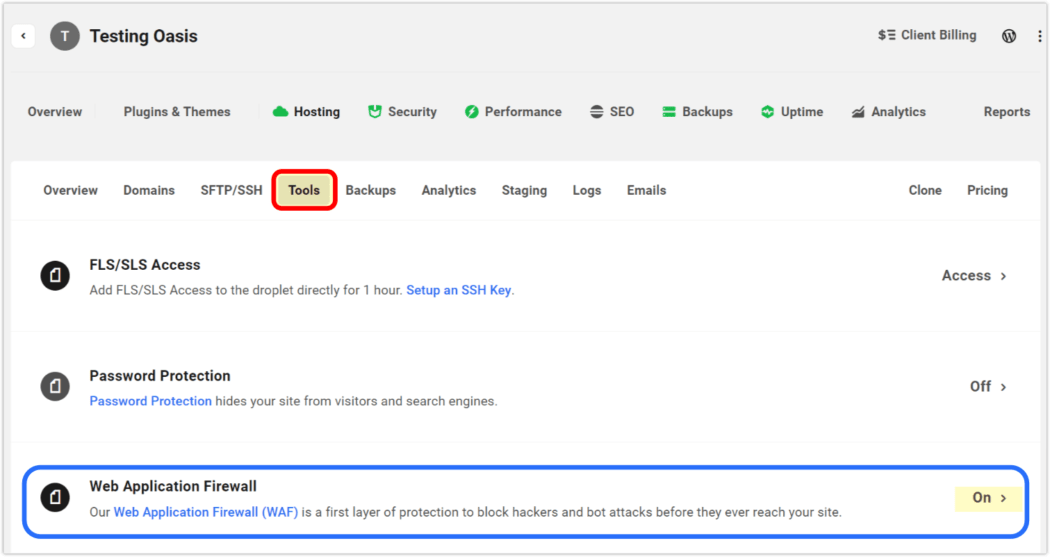

Sobald Sie fertig sind, können Sie in der Zusammenfassungsansicht sehen, dass die Firewall aktiviert ist und Ihre Site schützt.

WAF-Protokoll

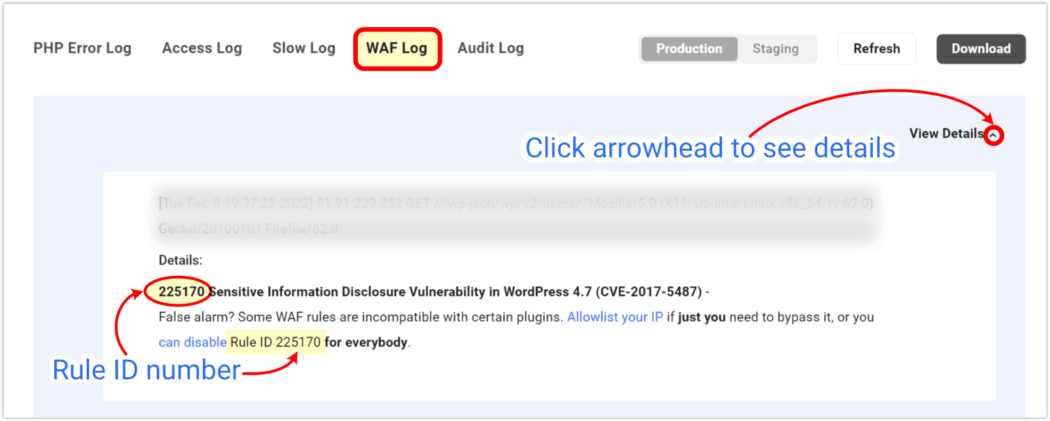

Wir haben eine intelligente integrierte Funktion in unserer WAF, die Regel-IDs und Fehler aufzeichnet, die (passenderweise) als WAF-Protokoll bezeichnet wird.

Um das Protokoll anzuzeigen, wählen Sie eine Site aus und navigieren Sie dann zu The Hub > Hosting > Protokolle > WAF-Protokoll .

Woher Angriffe kommen, welche Anfragen blockiert wurden und welche Regeln durch diese Anfragen ausgelöst wurden, wird hier aufgezeichnet und liefert sofort die Informationen, die zur Minimierung von Fehlalarmen erforderlich sind.

Wenn Sie zum Ende der Zulassungs- und Sperrlisten scrollen, sehen Sie Regel-IDs deaktivieren . Geben Sie eine beliebige Regel-ID (aus dem Protokoll) ein, die Probleme verursacht, und boom – sie wird sofort deaktiviert.

Wenn aktiv, aktiviert die WPMU DEV WAF ein Kraftfeld (ein benutzerdefiniertes Regelwerk), sodass Angriffe und böswilliger Datenverkehr abgewehrt werden, bevor sie überhaupt treffen können.

Kontrolle übernehmen

Registrierungs-Spam auf Ihrer WordPress-Seite kann zu einem überwältigenden Ärgernis werden. Aber Sie können Ihre Website mit ein paar einfachen Manövern verringern oder sogar vollständig davon befreien.

Eine Möglichkeit besteht darin, ein dediziertes WordPress-Registrierungs-Plugin hinzuzufügen, das zusätzliche Schritte (wie CAPTCHA) oder die Genehmigung des Administrators für neue Benutzer erfordert. Diese können helfen, sind aber nicht immer die effizientesten, da sie mit der Zeit ein gewisses Durchschleichen zuzulassen scheinen. Wenn Ihr Verkehr gering ist, könnte es für Sie ausreichen.

Eine andere Möglichkeit besteht darin, Cloudflare zu verwenden und Firewall-Regeln zu erstellen, die für jeden Spam-Registrierungstyp (IP oder Land der Quelle) spezifisch sind. Der Haken hier wird sein, wenn Sie einen kostenpflichtigen Plan haben, da die kostenlose Mitgliedschaft die Anzahl davon begrenzt, die Sie gleichzeitig aktiv haben können.

Last but not least besteht die Möglichkeit, eine starke und zuverlässige WAF zu verwenden. Wenn Sie bei uns hosten, haben Sie dieses Kraftpaket bereits in Ihrem WordPress-Schuppen. (Wenn Sie dies nicht tun – die Anmeldung ist schnell und einfach, und Sie können uns 30 Tage lang testen, bedingungslose Zufriedenheit garantiert!)

Ein Gruß an unser Mitglied, Chris Chukwunyere von Gzi, der den Samen beigesteuert hat, der in diesem Artikel keimte.

Hinweis: Wir akzeptieren keine Artikel aus externen Quellen. WPMU DEV-Mitglieder können jedoch über das Blog XChange Ideen und Vorschläge für Tutorials und Artikel in unserem Blog einbringen.