تقرير ثغرات WordPress: أغسطس 2021 ، الجزء الأول

نشرت: 2021-08-04المكونات الإضافية والسمات الضعيفة هي السبب الأول وراء اختراق مواقع WordPress. يغطي تقرير ثغرات WordPress الأسبوعي المدعوم من WPScan مكون WordPress الإضافي ، والموضوع ، ونقاط الضعف الأساسية ، وماذا تفعل إذا قمت بتشغيل أحد المكونات الإضافية أو السمات الضعيفة على موقع الويب الخاص بك.

سيكون لكل ثغرة تقييم درجة خطورة منخفضة أو متوسطة أو عالية أو حرجة . يعد الكشف عن الثغرات والإبلاغ عنها بشكل مسؤول جزءًا لا يتجزأ من الحفاظ على مجتمع WordPress آمنًا.

كواحد من أكبر تقارير ثغرات WordPress حتى الآن ، يرجى مشاركة هذا المنشور مع أصدقائك للمساعدة في نشر الكلمة وجعل WordPress أكثر أمانًا للجميع.

نقاط الضعف الأساسية في ووردبريس

نقاط الضعف في البرنامج المساعد WordPress

1. لافتة بسيطة

البرنامج المساعد: لافتة بسيطة

الثغرة الأمنية : XSS المخزنة المصدق عليها

مصححة في الإصدار : 2.10.4

شدة نقاط: منخفضة

2. HD مسابقة

البرنامج المساعد: HD Quiz

الثغرة الأمنية : XSS المخزنة المصدق عليها

مصححة في الإصدار : 1.8.4

شدة نقاط: منخفضة

3. نموذج الاتصال 7 Captcha

البرنامج المساعد: Contact Form 7 Captcha

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : 0.0.9

شدة نقاط: ارتفاع

4. WPFront Scroll Top

البرنامج المساعد: WPFront Scroll Top

الثغرة الأمنية : XSS المخزنة المصدق عليها

مصححة في الإصدار : 2.0.6.07225

شدة نقاط: متوسط

5. WP SMS

البرنامج المساعد: WP SMS

الثغرة الأمنية : البرمجة النصية عبر المواقع المخزنة المصادق عليها

مصححة في الإصدار : 5.4.13

شدة نقاط: منخفضة

6. قير

البرنامج المساعد: Qyrr

الثغرة الأمنية : مصادق (مساهم +) XSS مخزنة

مصححة في الإصدار : 0.7.2

شدة نقاط: متوسط

7. اشتراكات الأعضاء المدفوعة

البرنامج المساعد: اشتراكات الأعضاء المدفوعة

الثغرات الأمنية : البرمجة النصية عبر المواقع المنعكسة (XSS)

مصححة في الإصدار : 2.4.2

شدة نقاط: ارتفاع

البرنامج المساعد: اشتراكات الأعضاء المدفوعة

الثغرة الأمنية : حقن SQL مصدق عليه

مصححة في الإصدار : 2.4.2

شدة نقاط: متوسط

8. GiveWP

البرنامج المساعد: GiveWP

الثغرة الأمنية : XSS المخزنة المصدق عليها

مصححة في الإصدار : 2.12.0

شدة نقاط: متوسط

9. سلايدر هيرو

البرنامج المساعد: Slider Hero

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : 8.2.7

شدة نقاط: الحرجة

10. أزرار مشاركة الوسائط الاجتماعية البسيطة

البرنامج المساعد: أزرار مشاركة الوسائط الاجتماعية البسيطة

الضعف : مساهم + XSS مخزن

مصححة في الإصدار : 3.2.3

شدة نقاط: متوسط

11. تتبع الشحن المتقدم لـ WooCommerce

البرنامج المساعد: تتبع الشحن المتقدم لـ WooCommerce

الضعف : تغيير الخيارات المصدق عليها

مصححة في الإصدار : 3.2.7

شدة نقاط: الحرجة

12. WP LMS

البرنامج المساعد: WP LMS

الثغرة الأمنية : البرمجة النصية عبر المواقع المخزنة غير المصادق عليها (XSS)

مصححة في الإصدار : 1.1.3

شدة نقاط: ارتفاع

13. بلو الادارية

البرنامج المساعد: Blue Admin

الثغرة الأمنية : CSRF إلى البرمجة النصية عبر المواقع المخزنة (XSS)

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

14. فافيكون بواسطة RealFaviconGenerator

البرنامج المساعد: Favicon by RealFaviconGenerator

الثغرات الأمنية : البرمجة النصية عبر المواقع المنعكسة (XSS)

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

15. uListing

البرنامج المساعد: uListing

الثغرة الأمنية : حقن SQL غير مصدق

مصححة في الإصدار : 2.0.4

شدة نقاط: ارتفاع

البرنامج المساعد: uListing

الضعف : IDOR مصدق عليه

مصححة في الإصدار : 2.0.6

شدة نقاط: متوسط

البرنامج المساعد: uListing

الضعف : XSS المنعكس المصدق عليه

مصححة في الإصدار : 2.0.6

شدة نقاط: منخفضة

البرنامج المساعد: uListing

الضعف : CSRF متعددة

مصححة في الإصدار : 2.0.6

شدة نقاط: متوسط

البرنامج المساعد: uListing

الثغرة الأمنية : تعديل أدوار المستخدم عبر CSRF

مصححة في الإصدار : 2.0.6

شدة نقاط: متوسط

البرنامج المساعد: uListing

الثغرة الأمنية : تحديث الإعدادات عبر CSRF

مصححة في الإصدار : 2.0.6

شدة نقاط: متوسط

البرنامج المساعد: uListing

الضعف : تصعيد الامتيازات غير المصدق

مصححة في الإصدار : 2.0.6

شدة نقاط: متوسط

16. قوالب WooCommerce 2.5 إلى 5.5

البرنامج المساعد: WooCommerce Blocks 2.5 إلى 5.5

الثغرة الأمنية : حقن SQL غير مصدق

مصححة في الإصدار : 5.5.1

شدة نقاط: الحرجة

17. Woocommerce 3.3 إلى 5.5

البرنامج المساعد: Woocommerce 3.3 إلى 5.5

الثغرة الأمنية : حقن SQL أعمى مصدق عليه

مصححة في الإصدار : 5.5.1

شدة نقاط: ارتفاع

18. تسجيل الدخول المخصص للمشرف

البرنامج المساعد: مسؤول تسجيل الدخول المخصص

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : 3.2.8

شدة نقاط: ارتفاع

19. الروابط الخلفية كبار المسئولين الاقتصاديين

البرنامج المساعد: الروابط الخلفية SEO

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

20. صانع الاستطلاع

البرنامج المساعد: صانع الاستطلاع

الضعف : انعكاس البرمجة عبر المواقع

مصححة في الإصدار : 3.2.9

شدة نقاط: ارتفاع

21. فهرس البريد

البرنامج المساعد: مؤشر البريد

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

22. القائمة الجانبية لايت

البرنامج المساعد: Side Menu Lite

الثغرة الأمنية : حقن SQL مصدق عليه

مصححة في الإصدار : 2.2.6

شدة نقاط: ارتفاع

23. مدير تحميل وورد

البرنامج المساعد: مدير تنزيل WordPress

الثغرة الأمنية : اجتياز الدليل المصدق عليه

مصححة في الإصدار : 3.1.25

شدة نقاط: متوسط

البرنامج المساعد: مدير تنزيل WordPress

الثغرة الأمنية : تحميل ملف مصدق عليه

مصححة في الإصدار : 3.1.25

شدة نقاط: متوسط

24. FluentSMTP

البرنامج المساعد: FluentSMTP

الثغرة الأمنية : XSS المخزنة المصدق عليها

مصححة في الإصدار : 2.0.1

شدة نقاط: منخفضة

25. يوتيوب الطاعم

البرنامج المساعد: Youtube Feeder

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

26. نيفتي النشرة الإخبارية

البرنامج المساعد: Nifty Newsletters

الضعف : CSRF إلى XSS المخزنة

مصححة في الإصدار : لا يوجد إصلاح معروف

شدة نقاط: ارتفاع

ثغرات ثغرات سمة WordPress

ملاحظة حول الإفصاح المسؤول

قد تتساءل عن سبب الكشف عن ثغرة أمنية إذا كانت تمنح المتسللين فرصة للهجوم. حسنًا ، من الشائع جدًا أن يقوم الباحث الأمني باكتشاف الثغرة الأمنية والإبلاغ عنها بشكل خاص إلى مطور البرامج.

مع الإفصاح المسؤول ، يتم إعداد التقرير الأولي للباحث بشكل خاص لمطوري الشركة التي تمتلك البرنامج ، ولكن مع الاتفاق على نشر التفاصيل الكاملة بمجرد إتاحة التصحيح. بالنسبة إلى الثغرات الأمنية الكبيرة ، قد يكون هناك تأخير طفيف في الكشف عن الثغرة لمنح المزيد من الأشخاص الوقت للتصحيح.

قد يوفر الباحث الأمني موعدًا نهائيًا لمطور البرامج للرد على التقرير أو تقديم تصحيح. إذا لم يتم الوفاء بهذا الموعد النهائي ، فقد يكشف الباحث علنًا عن الثغرة الأمنية للضغط على المطور لإصدار تصحيح.

قد يبدو الكشف علنًا عن ثغرة أمنية وتقديم ثغرة Zero-Day - وهو نوع من الثغرات التي ليس لها رقعة ويتم استغلالها في البرية - يؤدي إلى نتائج عكسية. لكنها الرافعة الوحيدة التي يجب على الباحث الضغط عليها للضغط على المطور لإصلاح الثغرة الأمنية.

إذا اكتشف المتسلل الثغرة الأمنية ، فيمكنه استخدام برنامج Exploit بهدوء والتسبب في ضرر للمستخدم النهائي (هذا أنت) ، بينما يظل مطور البرامج محتفظًا بترك الثغرة الأمنية دون إصلاح. يحتوي Project Zero من Google على إرشادات مماثلة عندما يتعلق الأمر بالكشف عن نقاط الضعف. ينشرون التفاصيل الكاملة للثغرة الأمنية بعد 90 يومًا سواء تم تصحيحها أم لا.

كيفية حماية موقع WordPress الخاص بك من المكونات الإضافية والسمات المعرضة للخطر

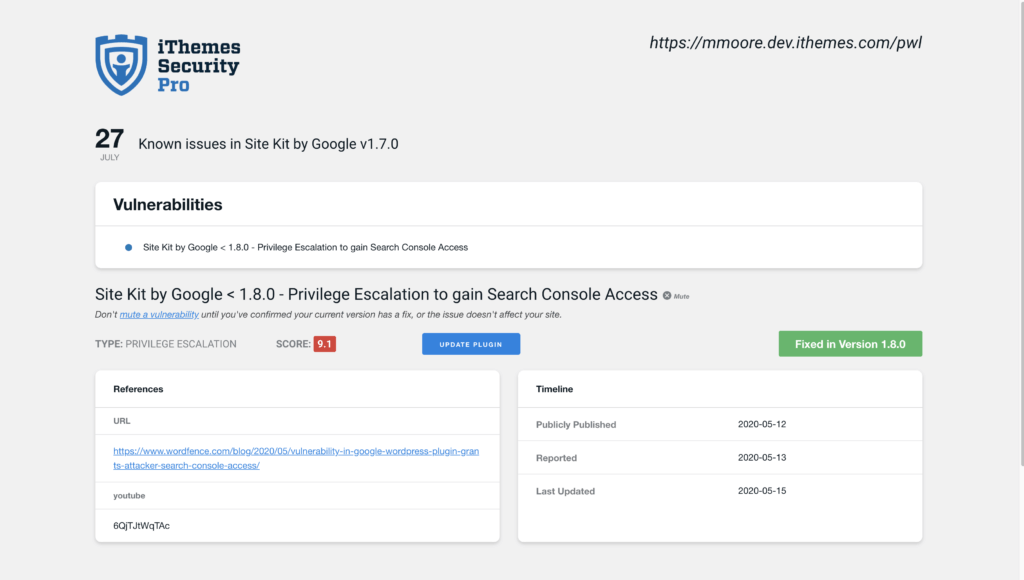

كما ترى من هذا التقرير ، يتم الكشف عن الكثير من مكونات WordPress الجديدة وثغرات الثغرات الأمنية كل أسبوع. نحن نعلم أنه قد يكون من الصعب البقاء على اطلاع بكل كشف عن الثغرات الأمنية ، لذا فإن المكون الإضافي iThemes Security Pro يجعل من السهل التأكد من أن موقعك لا يشغل سمة أو مكونًا إضافيًا أو إصدارًا أساسيًا من WordPress به ثغرة معروفة.

1. قم بتشغيل ماسح موقع iThemes Security Pro

يقوم فاحص الموقع الخاص بالمكون الإضافي iThemes Security Pro بفحص السبب الأول الذي يجعل مواقع WordPress تتعرض للاختراق: المكونات الإضافية والسمات القديمة ذات الثغرات الأمنية المعروفة. يقوم Site Scanner بفحص موقعك بحثًا عن نقاط ضعف معروفة ويقوم تلقائيًا بتطبيق تصحيح إذا كان متاحًا.

لتمكين Site Scan في عمليات التثبيت الجديدة ، انتقل إلى علامة التبويب Site Check في قائمة الميزات داخل المكون الإضافي وانقر فوق زر التبديل لتمكين Site Scan .

لتشغيل Site Scan يدويًا ، انقر فوق الزر Scan Now الموجود على بطاقة Site Scan Security Dashboard.

إذا اكتشف Site Scan وجود ثغرة أمنية ، فانقر فوق ارتباط الثغرة الأمنية لعرض صفحة التفاصيل.

في صفحة ثغرة Site Scan ، سترى ما إذا كان هناك إصلاح متاح للثغرة الأمنية. إذا كان هناك تصحيح متاح ، فيمكنك النقر فوق الزر تحديث البرنامج المساعد لتطبيق الإصلاح على موقع الويب الخاص بك.

2. قم بتشغيل "إدارة الإصدار"

تتكامل ميزة إدارة الإصدار في iThemes Security Pro مع Site Scan لحماية موقعك عندما لا يتم تحديث البرامج القديمة بالسرعة الكافية. حتى أقوى تدابير الأمان ستفشل إذا كنت تقوم بتشغيل برنامج ضعيف على موقع الويب الخاص بك. تساعد هذه الإعدادات في حماية موقعك بخيارات التحديث إلى الإصدارات الجديدة تلقائيًا في حالة وجود ثغرة أمنية معروفة وكان التصحيح متوفرًا.

من صفحة الإعدادات في iThemes Security Pro ، انتقل إلى شاشة الميزات. انقر فوق علامة التبويب Site Check (فحص الموقع). من هنا ، استخدم مفتاح التبديل لتمكين إدارة الإصدار. باستخدام ترس الإعدادات ، يمكنك تكوين المزيد من الإعدادات ، بما في ذلك الطريقة التي تريد أن يتعامل بها iThemes Security Pro مع تحديثات WordPress والمكونات الإضافية والسمات والحماية الإضافية.

تأكد من تحديد التحديث التلقائي إذا كان يعمل على إصلاح مربع الثغرة الأمنية بحيث يقوم iThemes Security Pro تلقائيًا بتحديث مكون إضافي أو سمة إذا كان يعمل على إصلاح ثغرة أمنية تم العثور عليها بواسطة Site Scanner.

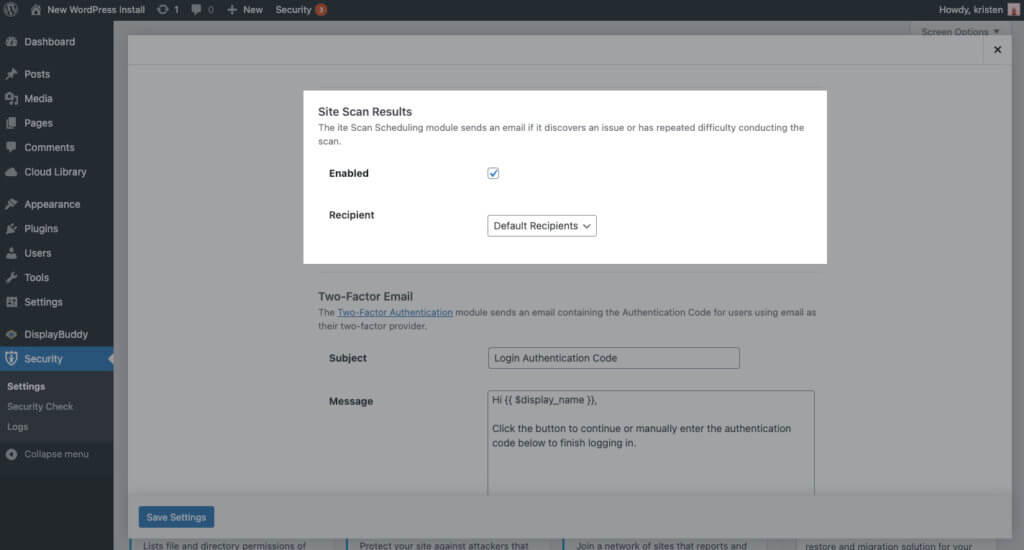

3. احصل على تنبيه عبر البريد الإلكتروني عندما يكتشف iThemes Security Pro ثغرة أمنية معروفة على موقعك

بمجرد تمكين جدولة فحص الموقع ، توجه إلى إعدادات مركز الإشعارات للمكون الإضافي. في هذه الشاشة ، قم بالتمرير إلى قسم Site Scan Results .

انقر فوق المربع لتمكين رسالة الإعلام بالبريد الإلكتروني ثم انقر فوق الزر "حفظ الإعدادات" .

الآن ، أثناء أي عمليات مسح مجدولة للموقع ، ستتلقى رسالة بريد إلكتروني إذا اكتشف iThemes Security Pro أي ثغرات أمنية معروفة. سيبدو البريد الإلكتروني مثل هذا.

احصل على iThemes Security Pro واسترح قليلاً الليلة

يوفر iThemes Security Pro ، المكون الإضافي لأمان WordPress ، أكثر من 50 طريقة لتأمين وحماية موقع الويب الخاص بك من الثغرات الأمنية الشائعة في WordPress. باستخدام WordPress والمصادقة الثنائية وحماية القوة الغاشمة وفرض كلمة مرور قوية وغير ذلك ، يمكنك إضافة طبقة إضافية من الأمان إلى موقع الويب الخاص بك.

احصل على iThemes Security Pro

كل أسبوع ، يضع مايكل تقرير WordPress Vulnerability Report معًا للمساعدة في الحفاظ على أمان مواقعك. بصفته مدير المنتجات في iThemes ، فهو يساعدنا في مواصلة تحسين مجموعة منتجات iThemes. إنه الطالب الذي يذاكر كثيرا عملاقًا ويحب التعرف على كل ما يتعلق بالتكنولوجيا ، القديم والجديد. يمكنك أن تجد مايكل يتسكع مع زوجته وابنته ، يقرأ أو يستمع إلى الموسيقى عندما لا يعمل.