เว็บไซต์ WordPress ของคุณปลอดภัยหรือไม่? เว็บไซต์ WordPress มีช่องโหว่หรือไม่?

เผยแพร่แล้ว: 2017-03-09เมื่อสองหรือสามทศวรรษที่แล้ว การโจรกรรมถูกจำกัดให้ทำลายและเข้าไปขโมยเงินสดหรือของมีค่าของใครบางคน คงจะเป็นพวกก่อกวนและโจรในทุกวันนี้ มาอยู่ในรูปของแฮกเกอร์ ใครก็ตามที่พบและหาประโยชน์จากช่องโหว่ในซอฟต์แวร์เพื่อผลประโยชน์ส่วนตัวหรือด้วยเหตุผลทางการเมือง

ก่อนที่ฉันจะเริ่มต้น คุณควรรู้ว่าบทความนี้ไม่ได้พูดถึงความปลอดภัย WP ที่สำคัญ แต่กล่าวถึงสาเหตุของช่องโหว่ของ WordPress หากนั่นไม่ใช่สิ่งที่คุณกำลังมองหา ฉันแนะนำให้คุณอ่าน – “Beefing Up WordPress Security – A Complete Guide to Securing WordPress Sites“ แม้ว่าฉันต้องระบุว่าการทำความเข้าใจธรรมชาติของช่องโหว่ WP ในอดีตนั้นให้ข้อมูลเชิงลึกที่ดีเกี่ยวกับวิธีการตรวจสอบโปรโตคอลความปลอดภัยของเว็บไซต์ของคุณ

ทำไมผู้คนถึงบุกเข้าไปในเว็บไซต์และศูนย์ข้อมูล ? การเจาะเข้าไปในเว็บไซต์ที่เก็บข้อมูลลูกค้า รหัสอีเมล หมายเลขบัตรเครดิต ฯลฯ นั้นให้ผลกำไรมากกว่าการปล้นธนาคาร หากคุณดำเนินการเว็บไซต์ที่ประสบความสำเร็จพอสมควร ฉันแน่ใจว่ามีการพยายามเข้าถึงข้อมูลเว็บไซต์ของคุณหลายร้อยครั้ง

ล่าสุด AshleyMadison.com ถูกแฮ็กและรายละเอียดของผู้ใช้ 37 ล้านคนถูกขโมย แฮกเกอร์ได้เรียกร้องให้ปิดเว็บไซต์ ล้มเหลวซึ่งพวกเขาจะเปิดเผยรายละเอียดข้อมูลของผู้ใช้ที่ถูกขโมยรวมถึงจินตนาการทางเพศ สิ่งนี้ทำให้คุณได้ลิ้มรสการทำลายล้างที่แฮ็กเกอร์สามารถเกิดขึ้นได้เพียงแค่เข้าถึงข้อมูลเท่านั้น

ความปลอดภัยของเว็บเป็นหัวข้อที่สำคัญมากและมีความเกี่ยวข้องมากขึ้นเรื่อย ๆ เนื่องจากจำนวนเว็บไซต์ที่ปรากฏขึ้นเพื่อรวบรวมข้อมูลส่วนบุคคลของผู้ใช้

มากถึง 65% ของเว็บใช้งาน WordPress เหมือนกับระบบจัดการเนื้อหา ดังนั้นวันนี้ผมจะมาพูดถึงความปลอดภัยของ WordPress และวิธีที่เว็บไซต์ WP ถูกกำหนดเป้าหมายหรือถูกแฮ็กในอดีต

ทำไมต้องลงทุนในแนวทางปฏิบัติด้านความปลอดภัยที่ดี ?

- คุณเป็นหนี้ลูกค้าและลูกค้าที่ไว้วางใจคุณด้วยข้อมูลส่วนบุคคลที่ละเอียดอ่อนเพื่อรักษาความปลอดภัย

- เว็บไซต์ของคุณถูกแฮ็ก – คุณเสียเงิน

- ไซต์ของคุณถูกแฮ็ก – การจัดอันดับของเสิร์ชเอ็นจิ้นของคุณทำให้ตกนรกเกือบทางเดียว

เว็บไซต์ WordPress ถูกแฮ็กนับพัน หากไม่นับแสน ไม่ใช่ทุกเว็บไซต์ที่รายงานว่าเคยถูกแฮ็กมาก่อน มันไม่ใช่การรับรองที่ดีสำหรับแบรนด์ของพวกเขาอย่างที่คุณอาจเดาได้

ฉันต้องการให้ความกระจ่างเกี่ยวกับความจำเป็นสำหรับบทความนี้เกี่ยวกับความปลอดภัยของ WordPress

จากการศึกษาที่แบ่งปันโดย Sandro Gucci (ผู้ก่อตั้ง Enable Security)

- 73.2% ของการติดตั้ง WordPress ที่ได้รับความนิยมสูงสุดมีความเสี่ยงต่อช่องโหว่ซึ่งสามารถตรวจพบได้โดยใช้เครื่องมืออัตโนมัติฟรี

- มีเพียง 7,814 เว็บไซต์ (18.55%) ที่อัปเกรดเป็น WordPress 3.6.1 ซึ่งเป็น WP เวอร์ชันล่าสุดเมื่อทำการทดสอบ

- เว็บไซต์ 13,034 แห่ง (30.95%) ยังคงใช้งาน WordPress เวอร์ชันที่มีช่องโหว่ เวอร์ชัน 3.6 WordPress 3.6 มี 5 ช่องโหว่ที่ทราบในขณะนั้น

และหากคุณสงสัยว่า นี่เป็นเพียงลักษณะทั่วไปที่ไม่เป็นธรรมบางประการของเว็บไซต์เล็กๆ ที่ไม่รู้จักสักแห่งบน Dark Web คุณจะเข้าใจผิด สถิตินี้จัดทำขึ้นจากการศึกษาเว็บไซต์ WordPress ประมาณ 42,000 เว็บไซต์บนเว็บไซต์ Top One Million ของ Alexa นั่นคือเว็บไซต์ที่มีช่องโหว่จำนวนมากสำหรับเว็บไซต์ที่เข้าชมบ่อยที่สุด เว็บไซต์เหล่านี้รวบรวมข้อมูลจำนวนมหาศาลจากผู้เยี่ยมชมและสมาชิก

สถิติเป็นจริงในเดือนกันยายน 2013 ฉันไม่คิดว่ามันจะคลาดเคลื่อนมากนักตั้งแต่นั้นมา และถึงแม้ว่าจะมี สถิติที่แสดงที่นี่จะแสดงระดับของปัญหาด้านความปลอดภัยที่ทำให้เกิดภัยพิบัติกับ WordPress

หากคุณต้องการหลักฐานเพิ่มเติมที่พิสูจน์ว่า WordPress สามารถถูกบุกรุกได้ ฉันแนะนำคุณให้ศึกษาโดย Netcraft

- ในเดือนกุมภาพันธ์ 2014 มีบล็อก WordPress 12,000 บล็อกที่ทำหน้าที่เป็นแพลตฟอร์มสำหรับไซต์ฟิชชิ่ง

- มากกว่า 8% ของ URL มัลแวร์ทั้งหมดที่ Netcraft บล็อกเนื่องจากแจกจ่ายมัลแวร์ที่โฮสต์เว็บนั้นเป็นบล็อกของ WordPress

ฉันควรชี้ให้เห็นว่าไม่มีหนึ่งในบล็อกเหล่านั้นที่ทำงานบน Automattic wordpress.com สิ่งนี้ควรแสดงให้เห็นอย่างชัดเจนว่าแม้แต่ WordPress หากไม่ได้ใช้ด้วยความระมัดระวังและความรู้เกี่ยวกับความปลอดภัยของ WP ก็อาจมีช่องโหว่ อีกสาเหตุหนึ่งที่อาจเกี่ยวข้องกับการที่บล็อกทั้งหมดที่โฮสต์บน wordpress.com ได้รับการอัปเดตเกือบจะทันทีที่มีการเผยแพร่การอัปเดตของ WordPress ควรสังเกตตั้งแต่นั้นมามีการแนะนำการอัปเดต WordPress อัตโนมัติใน WP เวอร์ชัน 3.7 เพื่อปกป้องเว็บไซต์จากการหาประโยชน์จากศูนย์วัน

และหลังจากนั้นก็มีปัญหาด้านความปลอดภัยมากมายที่ก่อกวน WordPress ตรวจสอบรายการช่องโหว่ของ WordPress ในแพลตฟอร์มเวอร์ชันต่างๆ

ในตอนนี้ คุณไม่สามารถดำเนินการใดๆ เพื่อป้องกันไม่ให้สิ่งนี้เกิดขึ้น ช่องโหว่ใหม่ๆ จะถูกค้นพบเกือบทุกครั้ง เห็นได้ชัดว่าทีม WP หลักได้ให้ความสำคัญกับความปลอดภัยอย่างมากและทำให้ WordPress ปลอดภัยยิ่งขึ้น

แต่เช่นเดียวกับซอฟต์แวร์ยอดนิยมอื่นๆ การใช้ประโยชน์จากช่องโหว่จะมีกำไรมากขึ้นเมื่อมีผู้คนเริ่มใช้งานมากขึ้น

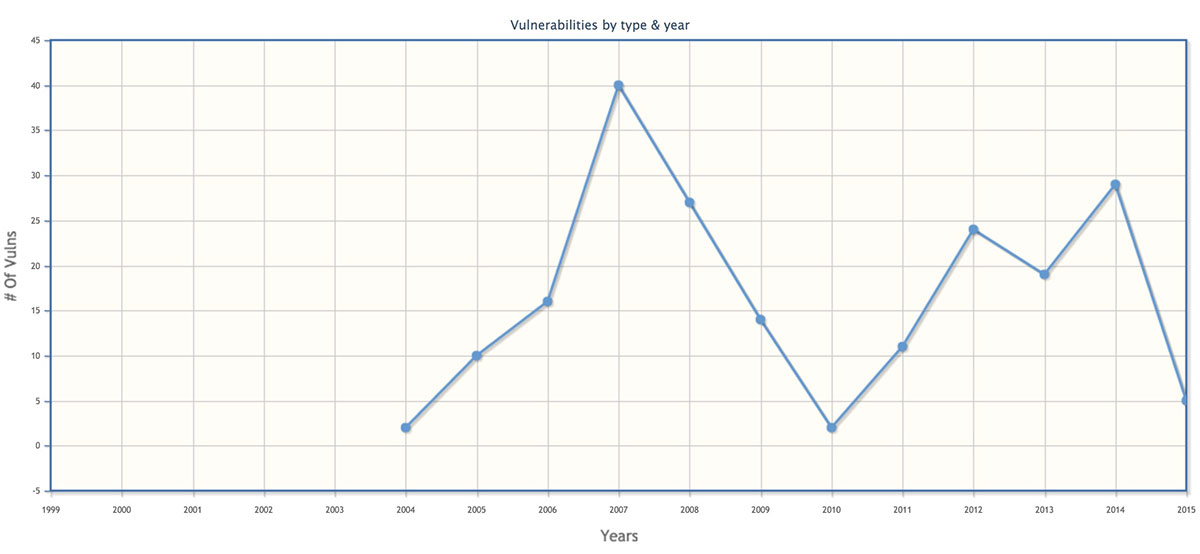

ไม่เชื่อใจฉัน? หากคุณเชื่อว่าจู่ๆ WordPress จะปราศจากช่องโหว่ทั้งหมด ลองดูกราฟนี้!

ในขณะที่จำนวนช่องโหว่ลดลงเมื่อเวลาผ่านไปจากระดับสูงสุดในปี 2550 และ 2557 แรงจูงใจในการค้นพบช่องโหว่ใหม่และการใช้ประโยชน์จากช่องโหว่นั้นเพิ่มขึ้นตลอดกาล เนื่องจากความสามารถในการทำกำไรที่เพิ่มขึ้นอันเนื่องมาจากความนิยมที่เพิ่มขึ้นของ WordPress

WordPress อาจปลอดภัยตั้งแต่แกะกล่อง แต่หลังจากเพิ่มปลั๊กอิน/ธีมและโค้ดที่กำหนดเองจำนวนมากแล้ว จำนวนช่องโหว่ก็เริ่มเพิ่มขึ้นอย่างรวดเร็ว

ดังที่กล่าวไปแล้ว เราสามารถเปลี่ยนแปลงเล็กน้อยใน WordPress ของคุณ เพื่อให้ปลอดภัยยิ่งขึ้น อันดับแรก เราจำเป็นต้องมีความเข้าใจอย่างถ่องแท้เกี่ยวกับความปลอดภัยของ WordPress ซึ่งมีประโยชน์อย่างมากในการหาสาเหตุของความล้มเหลวในการรักษาความปลอดภัย

คุณอาจแปลกใจที่ได้เรียนรู้ว่า ไม่ค่อยเกิดขึ้นบ่อยนักที่แพลตฟอร์มหลักของ WP เกิดข้อผิดพลาดในกรณีของการละเมิดความปลอดภัย มีความเป็นไปได้มากกว่าที่สิ่งที่คุณได้เพิ่มลงใน WP ของคุณ ทำให้เกิดช่องโหว่ที่แฮ็กเกอร์อาจใช้ประโยชน์ได้

ไซต์ WordPress ถูกบุกรุกอย่างไร?

ความยากลำบากในการรักษาความปลอดภัยอย่างสมบูรณ์คือไม่มีสิ่งนั้น

สมมติว่า WordPress ของคุณปลอดภัยอย่างสมบูรณ์ คุณยังคงมี Apache, FTP client, MySQL และซอฟต์แวร์ใดๆ ที่ทำงานบนเซิร์ฟเวอร์ของคุณซึ่งคุณต้องกังวล เว็บไซต์ของคุณปลอดภัยพอๆ กับลิงก์ที่อ่อนแอที่สุดเท่านั้น และนั่นรวมถึงคุณภาพของซอฟต์แวร์โฮสต์ของคุณ ธีมและปลั๊กอินที่เว็บไซต์ของคุณใช้งาน

ฉันหวังว่าฉันจะมีสถิติล่าสุดที่ฉันสามารถชี้ให้คุณเห็นได้เช่นกัน แต่การศึกษานี้นำเสนอเป็นอินโฟกราฟิกบนบล็อกของ WpWhiteSecurity ให้ข้อมูลเชิงลึกมากมายเกี่ยวกับวิธีที่เว็บไซต์ WordPress ถูกแฮ็กและสิ่งที่ทำให้เว็บไซต์เหล่านี้มีช่องโหว่

การศึกษาดำเนินการตามข้อมูลของเว็บไซต์ 170,000 ที่ถูกแฮ็กในปี 2555 จำนวนการแฮ็กเพิ่มขึ้น 18% จากปีที่แล้ว (2012) สิ่งที่ตลกคือจำนวนช่องโหว่ไม่ได้เพิ่มขึ้นร้อยละเท่ากัน แต่ช่องโหว่ที่เพิ่มขึ้นเล็กน้อยก็ส่งผลกระทบกับเว็บไซต์จำนวนมากขึ้น เนื่องจากมีการใช้ผลิตภัณฑ์ที่ใช้ WordPress และ WordPress เพิ่มขึ้น

- 41% ของ WordPress ที่ถูกแฮ็กถูกแฮ็กผ่านช่องโหว่ด้านความปลอดภัยบนแพลตฟอร์มโฮสติ้ง

- 29% ถูกแฮ็กผ่านปัญหาด้านความปลอดภัยในธีม WordPress ที่พวกเขาใช้

- 22% ถูกแฮ็กผ่านปัญหาด้านความปลอดภัยในปลั๊กอิน WordPress ที่พวกเขาใช้

- 8% ถูกแฮ็กเพราะมีรหัสผ่านที่ไม่รัดกุม

- จากข้างต้น เราสามารถสรุปได้ว่าไซต์ WordPress ที่ถูกแฮ็กมากกว่า 51% ถูกแฮ็กผ่านช่องโหว่ในธีม WordPress หรือปลั๊กอินที่พวกเขาใช้

การแฮ็กส่วนใหญ่เกิดขึ้นจากการติดตั้งซอฟต์แวร์ในรูปแบบของปลั๊กอิน ธีม และเนื่องจากผู้ให้บริการเว็บโฮสติ้งล้มเหลวในการเสริมความปลอดภัยที่ฝั่งเซิร์ฟเวอร์ให้เพียงพอ

ไม่มีประเด็นใดที่จะพูดถึงมาตรการปกป้องเว็บไซต์ของคุณ ก่อนที่จะพูดถึงตัวเลือกที่ดีที่คุณมีในแง่ของความปลอดภัยเมื่อพูดถึงโฮสติ้ง ธีม และปลั๊กอิน และฉันจะพูดถึงอย่างแน่นอนว่าคุณจะค้นหาซอฟต์แวร์ของบุคคลที่สามที่ดีและโฮสติ้งที่ปลอดภัยสำหรับเว็บไซต์ของคุณได้อย่างไร ก่อนที่ฉันจะเริ่มแนะนำมาตรการรักษาความปลอดภัยเฉพาะเพื่อเพิ่มความแข็งแกร่งให้กับความปลอดภัยของ WP

บทสรุป

เว็บไซต์ WordPress ไม่ค่อยมีความเสี่ยงเนื่องจากข้อผิดพลาดในรหัสหลักของระบบการจัดการเนื้อหา แต่เว็บไซต์ไม่ได้ดำเนินการตามระบบการจัดการเนื้อหาเพียงอย่างเดียว แต่ต้องใช้โฮสต์เว็บเพื่อโฮสต์ CMS บนเว็บ ธีมเพื่อทำให้ดูน่าสนใจ และปลั๊กอินเพื่อเพิ่มฟังก์ชันที่จำเป็น ตอนนี้การเพิ่มซอฟต์แวร์ของบุคคลที่สามหลายชั้นในการติดตั้ง WordPress ของคุณเริ่มทำให้ความปลอดภัยของคุณมีรูพรุนเล็กน้อย หากทำไม่ถูกต้อง

คอร์ WordPress ของคุณ ปลั๊กอิน & ธีม และโฮสต์เว็บจำเป็นต้องสื่อสารเพื่อให้ไซต์ WordPress ของคุณทำงานต่อไป การโต้ตอบนี้บางครั้งมีข้อบกพร่องและทำให้เว็บไซต์เสี่ยง

แน่นอนว่า 8% ของเว็บไซต์อาจถูกบุกรุกเนื่องจากรหัสผ่านที่ไม่รัดกุม แต่มีหลักฐานมากมายที่บ่งชี้ว่าการเพิ่มปลั๊กอิน/ธีมที่เขียนไม่ดีหรือโฮสต์เว็บที่ทำงานบนซอฟต์แวร์ที่ล้าสมัยเป็นสาเหตุหลักสำหรับเว็บไซต์ WordPress ทั้งหมดที่มีเปอร์เซ็นต์สูง ถูกแฮ็กหรือปิดตัวลง

ตอนนี้เราได้สร้างความกระจ่างเกี่ยวกับสาเหตุของช่องโหว่ของ WordPress แล้ว ซึ่งเป็นส่วนหนึ่งของบทความถัดไปในซีรี่ส์ WP Security ฉันจะพูดถึงขั้นตอนที่คุณต้องดำเนินการเพื่อเพิ่มความปลอดภัย WordPress ของคุณ

หากคุณเคยมีไซต์ WordPress ของคุณถูกแฮ็กหรือตกเป็นเหยื่อของการโจมตี DDOS โปรดแชร์รายละเอียด ไม่ว่าไอการ์หรือฉันจะพยายามที่จะแก้ไขปัญหา หากมันอยู่ในอำนาจของเรา ไชโย