WordPressで失敗したログイン試行をブロックする方法

公開: 2021-10-26ログインの失敗は、さまざまな理由で発生する可能性があります。 多くの場合、それは単にパスワードを本当に忘れたユーザーの結果です。 それは私たちの最善を尽くして、私たちがあまり厳しく判断しないようにするためです。 ただし、場合によっては、もっと深刻なことが起こっている可能性があります。誰かが侵入しようとしています。

失敗したログインのトラブルシューティングの技術

他のすべてのWordPressの問題と同様に、トラブルシューティング(つまり、物事の根底にあるもの)は、私たちが着手する必要のある最初のステップです。 これは、症状ではなく実際の問題に対処していることを確認するのに役立ちます。 幸い、このプロセスを開始する簡単な方法があります–データを見てください。 基本的に、次の2つのいずれかが表示されます。

- 間違ったユーザー名と間違ったパスワードの組み合わせ

間違ったユーザー名とパスワードの組み合わせは、2つの理由のいずれかで発生する可能性があります。 誰かまたは何かがアクセスを取得するためにユーザー名とパスワードの組み合わせを推測しようとしているか、それが標的型攻撃です。 最初のオプションの場合、これはかなり一般的な発生です。 それ以外の場合は、Webサイトへのアクセスを取得するか、Webサイト(DoS / DDoS)を過負荷にすることを目的とした、Webサイトへの攻撃である可能性があります。

- 正しいユーザー名と間違ったパスワードの組み合わせ

正しいユーザー名と間違ったパスワードの組み合わせは、2つのことのいずれかを意味する可能性があります。 誰かがパスワードを忘れたという本物のケースであるか、誰かがWordPressに登録されている実際のユーザー名を発見し、パスワードを推測しようとしています。

覚えておくべきもう1つのことは、頻度です。 短期間に多数の試行が行われるのは、通常、自動化された攻撃の兆候です。 一方、ゆっくりとした不規則なタイムラインは、まだコーヒーを飲んでいない人の物語の兆候です。

ログイン試行の失敗が多すぎるという危険

パスワード推測攻撃は非常に一般的です。 失敗したWordPressログイン試行が多すぎる場合は、通常、これらの種類の攻撃を示しています。 これを管理する方法がなければ、サイトを攻撃や混乱にさらす可能性があります。 幸い、このリスクの管理は非常に簡単で、管理作業はほとんど必要ありません。

WordPressは、ログイン試行が失敗した場合に制限または回避アクションを実行する機能を提供していません。 ユーザーは、正しく理解するまで広告の吐き気を試し続けることができます。 人々に追加のチャンスを与えることは倫理的なことであると主張することができますが、制限と制御を課すことは、WordPressWebサイトのセキュリティと整合性を確保するのに大いに役立ちます。

WordPressでのログイン試行の失敗を防ぐ方法

WordPressの失敗したログインポリシーの実装は、思ったより簡単です。 主に2つのオプションから選択できますが、これについては次に説明します。

失敗したログインを手動で制限する

プラグインなしでWordPressの失敗したログインを制限したい場合は、アクティブなテーマのfunction.phpファイルを変更して、関連するコードを追加できます。 WordPressWebサイトにカスタムコードを追加する方法はいくつかあります。 ただし、これにはPHPとWordPressの動作についての十分な理解が必要です。

プラグインをインストールする

別の最も実用的なオプションがあります–プラグインを使用します。 プラグインには、ログインの試行を制限するプラグインや、WordPressにパスワードセキュリティポリシーを適用してさらに厳密な制御とセキュリティを適用できるプラグインなど、さまざまな形とサイズがあります。

WPasswordはそのようなWordPressプラグインの1つです。 管理者は、WordPressWebサイトでのパスワードの使用方法と管理方法をより細かく制御できます。 他の多くの機能の中でも、失敗したログイン試行を明示的に処理するポリシーを設定する機能が含まれています。

その他の考慮事項

言及する価値のあるもう1つのオプションはCAPTCHAです。 AdvancednoCaptchaやinvisibleCaptchaなどのプラグインは、自動攻撃を阻止するのに役立ちます。 ロギングを試行する前にCAPTCHAを完了する必要があるため、このような攻撃の背後にあるボットはテストに失敗し、1回のログイン試行を行いません。

ログインポリシーの失敗についての会話で出てくる傾向があるもう1つのオプションは、IPをブロックするオプションです。 このオプションを使用すると、問題のあるIPがブラックリストに登録され、そもそもWebサイトにアクセスできなくなります。 これは技術的には正しいですが、永続的な悪意のあるアクターは単に別のIPを使用する可能性があります。これは簡単に実行できます。 このため、IPをブロックする戦略は、多くの場合、いたちごっこゲームになります。

より良いオプションの1つは、CDN(Content Delivery Network)を使用して、問題のあるIPのブロックに対処できるようにすることです。 これにより、貴重な時間を節約でき、生産的なものに投資できます。

WordPressの失敗したログインポリシーを設計する方法

WordPress Webサイトで失敗したログインポリシーを適用し始める前に、考慮しなければならないことがいくつかあります。 他のすべてのセキュリティ関連の問題と同様に、失敗したログイン試行の管理には、セキュリティとユーザビリティのパラドックスがあります。 安全性が高いほど、使い勝手が悪くなります。 逆も同様に当てはまります。 誰にもログインを許可しないことは非常に安全ですが、ほとんど使用できません。 ユーザーに無制限のログ記録の機会を与えると、セキュリティが損なわれる可能性がありますが、使いやすさが向上します。

理解する必要があるのは、ユーザーにどれだけの余裕を与えるかです。 伝統的に、3回の試みは適切かつ合理的であると見なされています。 一部の人はこの概念に同意せず、最大許容ログイン試行回数を10回に設定します。 いずれにせよ、無制限のログイン試行を提供することは良い戦略ではなく、悪影響を与える可能性があります。

問題の真実は、正しい答えも間違った答えもないということです。 3は安全な数ですが、管理オーバーヘッドが増加します。 10は管理オーバーヘッドが低いかもしれませんが、より多くのリスクを伴います。

そのため、ログインの試行回数を3回に制限することから始めて、状況を評価することをお勧めします。 WPasswordを使用する場合、この番号を変更するのは非常に簡単です。 そのため、ポリシーをユーザーや状況に非常に簡単に適合させることができます。

アカウントがロックされたときに何が起こるかについても考えておくとよいでしょう。 アカウントは、事前に構成された時間枠の後に自動的にロック解除する必要がありますか、それとも管理者が手動でロック解除する必要がありますか? この質問は、以前と同じ問題に屈します。ユーザビリティとセキュリティのどちらかを決定する必要があります。 ポリシーのこの部分に影響を与える可能性のあるもう1つの重要な側面は、ユーザーの場所です。 人々が世界の反対側からログインしている場合、アカウントのロックを解除するために午前2時に起きて喜んでいますか? そうでない場合、ユーザーが再度ログインできるようになるまで、どのくらい待つ必要がありますか? これは彼らの生産性や収益に影響を与えますか?

WordPressの失敗したログインを管理するための適切なプラグイン(およびポリシー)の選択

パスワードと失敗したログインポリシーをどのように表示するかを理解したら、実装の作業を開始する必要があります。 先ほど、WPasswordを最有力候補として挙げました。 多くの構成オプションが用意されているため、パスワードポリシーを構成および実装する際にかなりの余裕があります。

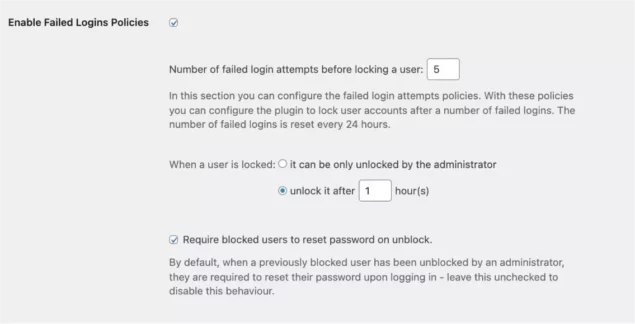

WordPressのログイン失敗ポリシーを有効にすると、アカウントがロックされるまでにユーザーが何回試行するかを選択できます。 以下で説明するように、ロックを解除する方法や、ユーザーにパスワードの変更を強制するかどうかを決定することもできます。

ステップ1:WPasswordをインストールしてアクティブ化する

WPasswordのインストールは簡単です。 パスワードセキュリティプラグインは、WP White SecurityのWebサイトから直接ダウンロードして、WordPressWebサイトにアップロードできます。

プラグインをインストールしたら、WordPressのサイドメニューから[プラグイン]をクリックし、プラグインを見つけて、[アクティブ化]をクリックします。 これにより、パスワードポリシーと呼ばれる新しいメニューオプションが追加されます。これをクリックする必要があります。

ステップ2:失敗したログインポリシーを有効にする

WordPress Webサイトでの失敗したログイン試行を制限するには、[失敗したログインポリシーを有効にする]の横にあるチェックボックスをオンにします。 ユーザーをロックする前に失敗したログイン試行回数を入力します。通常、3〜5回が適切な開始と見なされます。

その他の構成オプションには、アカウントがロックされたときに何が起こるか、ブロックされたユーザーがブロック解除時にパスワードをリセットする必要があるかどうかが含まれます。 詳細については、WordPressの失敗したログインポリシーのナレッジベースの記事を参照してください。

ステップ3:追加のセキュリティ対策を講じる

CAPTCHA

また、CAPTCHAについても触れました。これは、ボットやその他の形式の自動攻撃を阻止しながら、人間が合格できるように設計された、多くのログインやフォームに存在するユビキタステストです。 Advanced noCaptchaやinvisibleCaptchaなどのプラグインを使用すると、このようなテストの実装が非常に簡単になり、さまざまなバージョンのユニバーサル互換性とサポートが提供されます。

二要素認証

ログインプロセスのセキュリティを強化するには、2要素認証が必須です。 このプロセスを通じて、ユーザーはスマートフォンから提供されたワンタイムパスコードを入力して、2回目の認証を行う必要があります。 WP 2FAなどのプラグインを介して簡単に実行できる2FAを採用することで、パスワードが侵害された場合でも、そのユーザーアカウントに電話が関連付けられていない限り、ログインできないようにすることができます。

ステップ4:さらに一歩進む(オプション)

パスワードと失敗したログインポリシー、CAPTCHA、および2要素認証が適切に設定されていれば、十分にカバーされているはずです。

ただし、Webサイトでログイン試行の失敗が大量に発生する場合は、CDNサービスの使用を検討する必要があります。 大規模な攻撃に適したソリューションの実装を支援するために、Webホスティングプロバイダーに相談することをお勧めします。

WordPressのパスワードセキュリティには360のアプローチが必要です

記事全体で見たように、パスワードポリシーを実装する際には、いくつかの要素を考慮する必要があります。 失敗したWordPressログインをブロックすることは良い最初のステップですが(そしてそれに必要なステップです)、360のアプローチを取ることで、はるかに安全になります。 これは、すべての拠点をカバーするのに役立つだけでなく、WordPressWebサイトへの信頼と信頼を高めるのにも役立ちます。

360度のアプローチでは、プラグインとテーマ、ホスティング、TLS、WordPressコアなど、いくつかの要素を検討します。 このようにして、WordPressのセキュリティを最高の状態にすることができます。