Resumen de vulnerabilidades de WordPress: marzo de 2020, parte 1

Publicado: 2020-11-22Las nuevas vulnerabilidades de plugins y temas de WordPress se revelaron durante la primera quincena de marzo, por lo que queremos mantenerlos al tanto. En esta publicación, cubrimos el plugin, el tema y las vulnerabilidades centrales recientes de WordPress y qué hacer si está ejecutando uno de los plugins o temas vulnerables en su sitio web.

El resumen de vulnerabilidades de WordPress se divide en cuatro categorías diferentes:

- Núcleo de WordPress

- Complementos de WordPress

- Temas de WordPress

Vulnerabilidades del núcleo de WordPress

¡Buenas noticias! En lo que va de 2020, no se han revelado vulnerabilidades del núcleo de WordPress.

Vulnerabilidades de los complementos de WordPress

Hasta ahora, se han descubierto varias vulnerabilidades nuevas de plugins de WordPress este mes. Asegúrese de seguir la acción sugerida a continuación para actualizar el complemento o desinstalarlo por completo.

1. Tabla de precios de Supsystic

La tabla de precios de Supsystic versiones 1.8.1 y anteriores tienen múltiples vulnerabilidades.

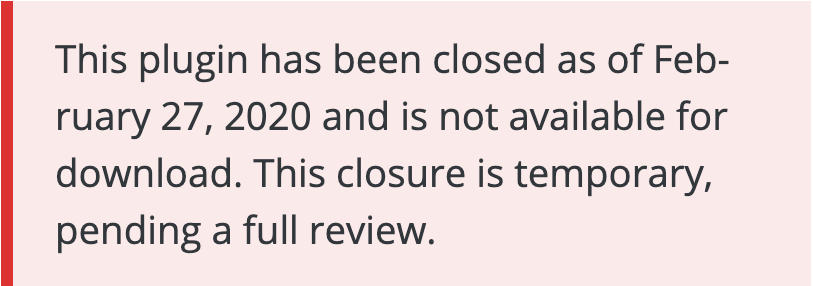

2. Campos de pago flexibles para WooCommerce

Los campos de pago flexibles para las versiones 2.3.1 y anteriores de WooCommerce tienen una vulnerabilidad de actualización de configuración no autenticada. El complemento estaba siendo explotado de forma activa en el wiled e inyectando scripts maliciosos en las páginas de pago de WooCommerce.

3. Exportar usuarios

Las versiones 1.4.2 y anteriores de Export-Users son vulnerables a un ataque de inyección de CSV.

4. Mapas de héroes

Hero Maps versión 2.2.1 y anteriores tiene una vulnerabilidad de secuencias de comandos entre sitios reflejados no autenticadas.

5. Pagos de CardGate para WooCommerce

Los pagos de CardGate para las versiones 3.1.15 y anteriores de WooCommerce tienen una vulnerabilidad de secuestro de pagos no autorizados y suplantación de estado de pedidos.

6. JavaScript asíncrono

Las versiones de JavaScript asíncrono 2.19.07.14 y anteriores tienen una vulnerabilidad de secuencias de comandos de sitios cruzados almacenados no autenticados.

7. 10Web Map Builder para Google Maps

10Web Map Builder para Google Maps versiones 1.0.63 y anteriores tienen una vulnerabilidad de secuencia de comandos entre sitios almacenados no autenticados.

8. Modern Events Calendar Lite

Las versiones 5.1.6 y anteriores de Modern Events Calendar Lite tienen una vulnerabilidad de secuencias de comandos entre sitios almacenados.

9. Calendario de reserva de citas

Las versiones 1.3.34 y anteriores del Calendario de reserva de citas tienen una vulnerabilidad de secuencias de comandos entre sitios almacenadas y autenticadas.

10. WPForms

Las versiones 1.5.8.2 y anteriores de WPForms tienen una vulnerabilidad de secuencias de comandos de sitios cruzados autenticadas.

11. WordPress WP-Advanced-Search

Las versiones 3.3.3 y anteriores de WordPress WP-Advanced-Search tienen una vulnerabilidad de acceso a base de datos no autenticado y ejecución remota de código.

12. Magia de registro

Las versiones 4.6.0.1 y anteriores de RegistrationMagic tienen múltiples vulnerabilidades de seguridad.

13. Brizy - Creador de páginas

Brizy: las versiones 1.0.113 y anteriores de Page Builder tienen una vulnerabilidad de actualización de la configuración del sitio no autenticado.

14. Sistema de entrada de datos de búsqueda personalizado

Las versiones 1.7.1 y posteriores del sistema de entrada de datos de búsqueda personalizada tienen una vulnerabilidad de modificación y eliminación de datos no autenticados. La vulnerabilidad se está explotando activamente.

15. Registro de auditoría de seguridad de WP

WP Security Audit Log versiones 4.0.1 y anteriores Broke Access Control vulnerabilidad.

Temas de WordPress

No se han revelado vulnerabilidades del tema en marzo de 2020.

Cómo ser proactivo con respecto a las vulnerabilidades de los complementos y temas de WordPress

La ejecución de software obsoleto es la razón número uno por la que los sitios de WordPress son pirateados. Es crucial para la seguridad de su sitio de WordPress que tenga una rutina de actualización. Debe iniciar sesión en sus sitios al menos una vez a la semana para realizar actualizaciones.

Las actualizaciones automáticas pueden ayudar

Las actualizaciones automáticas son una excelente opción para los sitios web de WordPress que no cambian con mucha frecuencia. La falta de atención a menudo deja estos sitios desatendidos y vulnerables a los ataques. Incluso con la configuración de seguridad recomendada, la ejecución de software vulnerable en su sitio puede brindarle a un atacante un punto de entrada a su sitio.

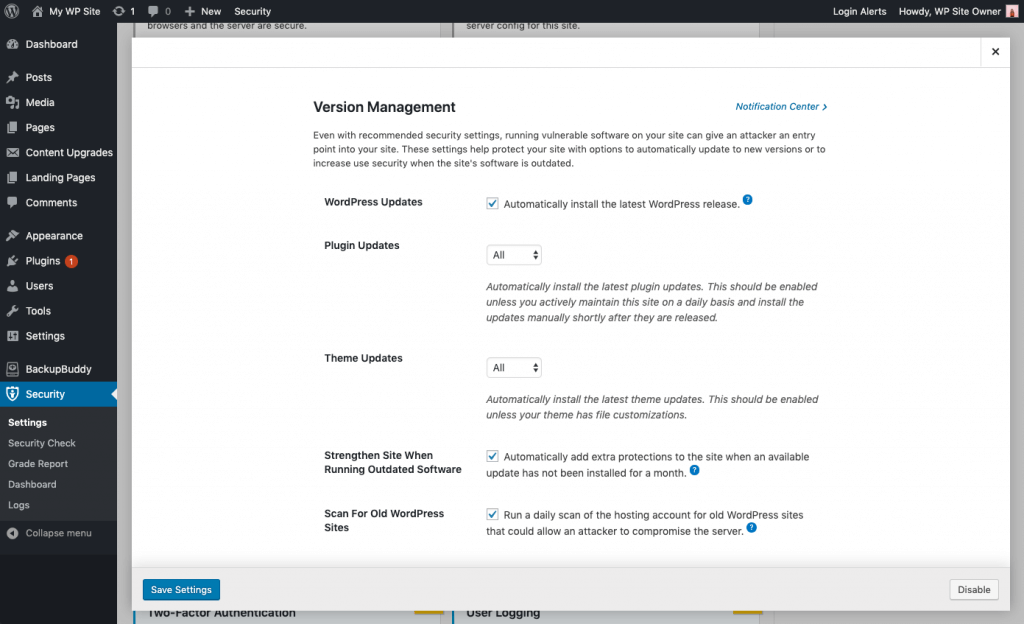

Con la función de administración de versiones del complemento iThemes Security Pro, puede habilitar las actualizaciones automáticas de WordPress para asegurarse de obtener los últimos parches de seguridad. Estas configuraciones ayudan a proteger su sitio con opciones para actualizar automáticamente a nuevas versiones o para aumentar la seguridad del usuario cuando el software del sitio está desactualizado.

Opciones de actualización de la gestión de versiones

- Actualizaciones de WordPress: instale automáticamente la última versión de WordPress.

- Actualizaciones automáticas de complementos : instale automáticamente las últimas actualizaciones de complementos. Esto debe estar habilitado a menos que mantenga activamente este sitio a diario e instale las actualizaciones manualmente poco después de su lanzamiento.

- Actualizaciones automáticas de temas : instale automáticamente las últimas actualizaciones de temas. Esto debe estar habilitado a menos que su tema tenga personalizaciones de archivos.

- Control granular sobre las actualizaciones de complementos y temas : es posible que tenga complementos / temas que le gustaría actualizar manualmente o retrasar la actualización hasta que el lanzamiento haya tenido tiempo de probarse estable. Puede elegir Personalizado para tener la oportunidad de asignar cada complemento o tema para que se actualice inmediatamente ( Activar ), no se actualice automáticamente ( Desactivar ) o se actualice con un retraso de una cantidad específica de días ( Retraso ).

Fortalecimiento y alerta ante problemas críticos

- Fortalezca el sitio cuando se ejecute software desactualizado : agregue automáticamente protecciones adicionales al sitio cuando no se haya instalado una actualización disponible durante un mes. El complemento iThemes Security habilitará automáticamente una seguridad más estricta cuando no se haya instalado una actualización durante un mes. En primer lugar, obligará a todos los usuarios que no tengan habilitado el factor doble a proporcionar un código de inicio de sesión enviado a su dirección de correo electrónico antes de volver a iniciar sesión. En segundo lugar, deshabilitará el Editor de archivos WP (para impedir que las personas editen el plugin o el código del tema) , Pingbacks XML-RPC y bloquean múltiples intentos de autenticación por solicitud XML-RPC (los cuales harán que XML-RPC sea más fuerte contra ataques sin tener que desactivarlo por completo).

- Buscar otros sitios antiguos de WordPress : esto buscará otras instalaciones de WordPress desactualizadas en su cuenta de alojamiento. Un solo sitio de WordPress desactualizado con una vulnerabilidad podría permitir a los atacantes comprometer todos los demás sitios en la misma cuenta de alojamiento.

- Enviar notificaciones por correo electrónico : para problemas que requieren intervención, se envía un correo electrónico a los usuarios de nivel de administrador.

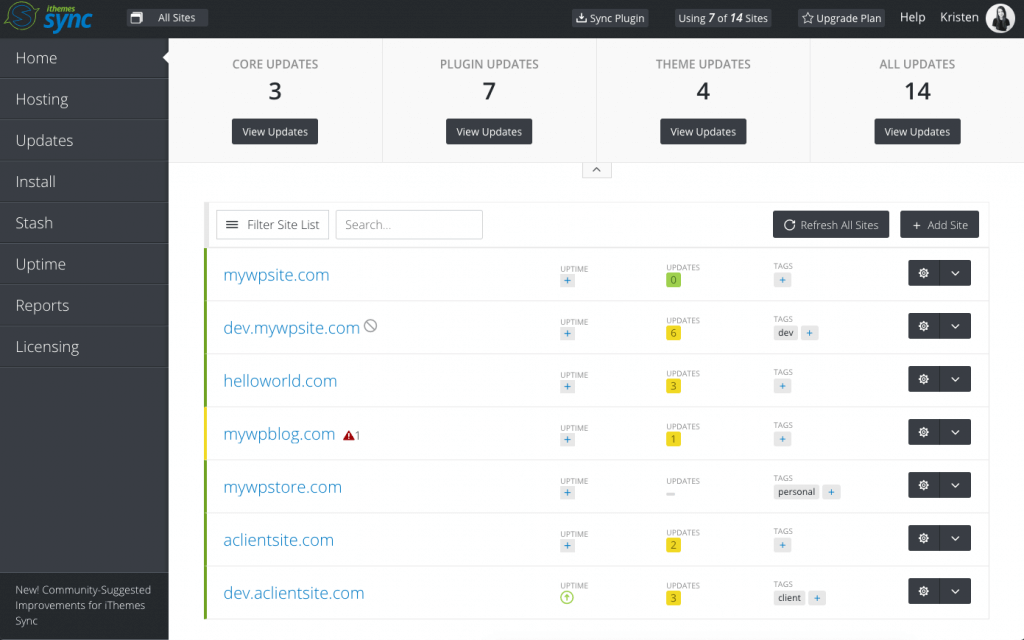

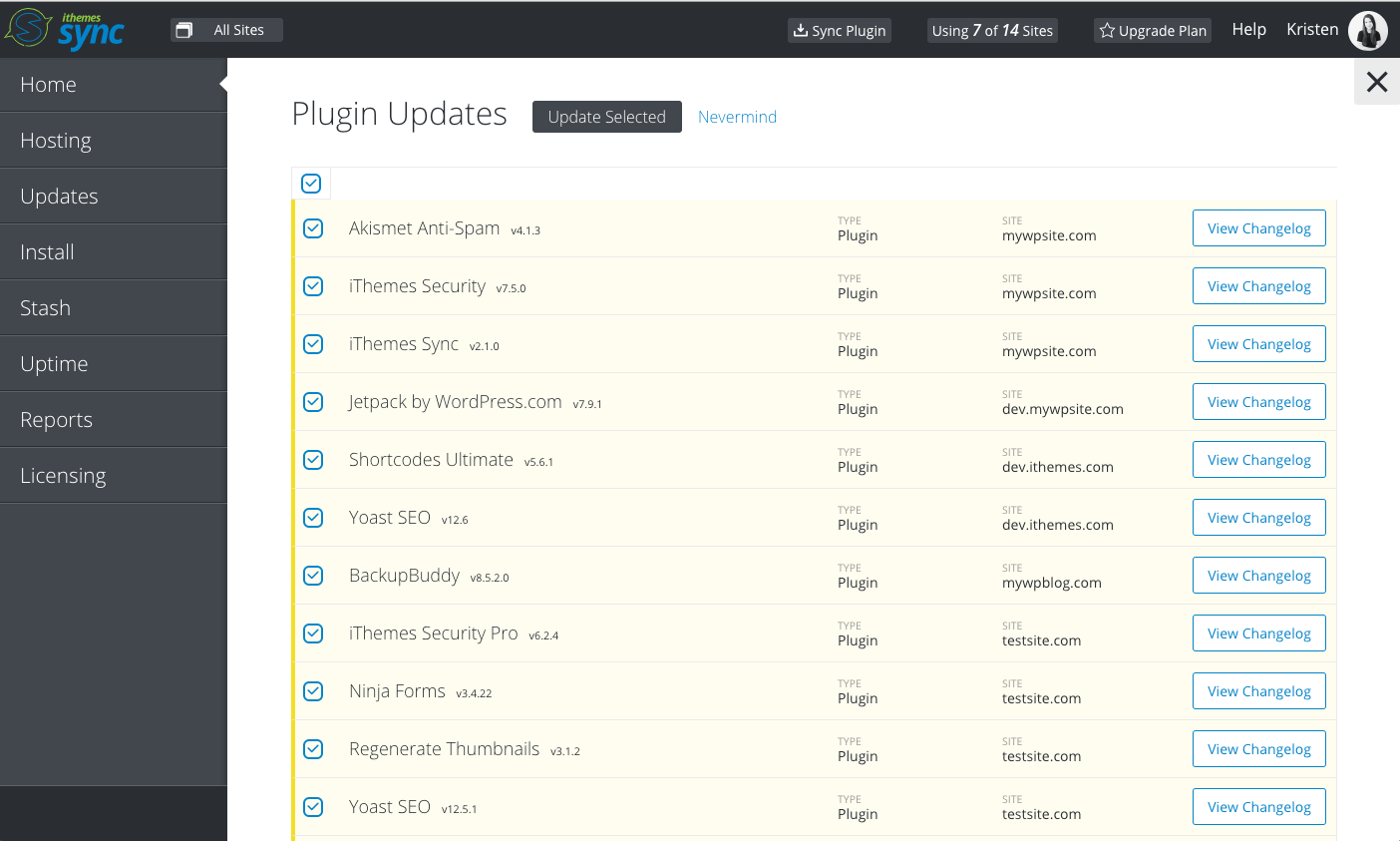

¿Gestiona varios sitios de WP? Actualice complementos, temas y núcleos a la vez desde el panel de sincronización de iThemes

iThemes Sync es nuestro panel de control central para ayudarlo a administrar múltiples sitios de WordPress. Desde el panel de sincronización, puede ver las actualizaciones disponibles para todos sus sitios y luego actualizar los complementos, temas y el núcleo de WordPress con un solo clic . También puede recibir notificaciones diarias por correo electrónico cuando haya una nueva actualización disponible.

Un complemento de seguridad de WordPress puede ayudar a proteger su sitio web

iThemes Security Pro, nuestro complemento de seguridad de WordPress, ofrece más de 30 formas de asegurar y proteger su sitio web de las vulnerabilidades de seguridad comunes de WordPress. Con WordPress, autenticación de dos factores, protección de fuerza bruta, aplicación de contraseña sólida y más, puede agregar una capa adicional de seguridad a su sitio web.

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.