Warum sollte ich mir Sorgen um die Sicherung meiner WordPress-E-Mails machen?

Veröffentlicht: 2023-05-31E-Mails sind überall. Sie sind zu einer der gebräuchlichsten Kommunikationsmethoden zwischen Menschen über das Internet geworden. WordPress-Administratoren und Website-Besitzer nutzen E-Mails für verschiedene Zwecke, beispielsweise für die persönliche und berufliche Kommunikation, Marketing, Personalbeschaffung und mehr.

E-Mails können auch vertrauliche Informationen enthalten, die Sie verwenden, um Ihre Benutzer zu authentifizieren oder ihnen die Durchführung bestimmter Aktionen zu ermöglichen, z. B. das Zurücksetzen eines Passworts usw. In diesem Tutorial besprechen wir alles, was Website-Besitzer über E-Mail-Sicherheit in WordPress wissen müssen.

Beginnen wir die Diskussion mit der Notwendigkeit, die E-Mails Ihrer WordPress-Website zu sichern. Die Sicherheit Ihrer E-Mails hilft bei vielen Dingen, wie zum Beispiel:

- Schutz vertraulicher Informationen – Wie bereits erwähnt, versenden Sie häufig E-Mails, die vertrauliche Informationen enthalten können. Dazu können beispielsweise die Anmeldeinformationen Ihrer Benutzer und persönliche Informationen zu deren Gesundheit oder Finanzen gehören. In jedem Fall müssen Sie sicherstellen, dass niemand mit böswilliger Absicht diese Informationen abfangen kann.

- Zustellung von E-Mails – Spam ist ein großes Problem im Internet. Wir sind sicher, dass auch Sie eine Menge Spam-E-Mails erhalten haben. Sie sind im besten Fall ärgerlich und können in anderen Fällen zu drastischeren Folgen führen. Eine Möglichkeit, wie E-Mail-Server mit potenziellem Spam umgehen, besteht darin, keine E-Mails zu versenden, die überhaupt nicht den Standards entsprechen. Ebenso werden E-Mails, die von verschiedenen E-Mail-Clients als Spam eingestuft werden könnten, als solche markiert und in einem separaten Ordner außerhalb des Hauptposteingangs abgelegt.

- Aufrechterhaltung des Markenrufs – Ihr Markenruf könnte auf dem Spiel stehen, wenn Sie die E-Mail-Sicherheit von WordPress nicht ernst nehmen. Denken Sie darüber nach: Was würden Sie von einer Marke halten, deren E-Mails ständig im Spam-Filter stecken bleiben, oder von einer Marke, deren mangelnde Sicherheit dazu führt, dass Ihre persönlichen Daten preisgegeben werden?

- Verhinderung von E-Mail-basierten Angriffen – Personen mit böswilligen Absichten können E-Mail-Phishing nutzen, um entweder Zugriff auf Ihre Website oder Zugriff auf Benutzerdaten zu erhalten. Dies kann zu allen möglichen Sicherheitsproblemen führen. In jedem Fall müssen Sie geeignete Maßnahmen ergreifen, um WordPress-E-Mails zu sichern.

Sicheres Versenden von E-Mails in WordPress

WordPress verfügt über eine integrierte wp_mail()-Funktion, die zum Versenden von E-Mails verwendet wird. Diese Funktion basiert auf der beliebten kostenlosen Open-Source-Bibliothek PHPMailer, um alle Ihre E-Mails zu versenden.

Ein Vorteil der Verwendung der Bibliothek besteht darin, dass sie über einen integrierten SMTP-Client verfügt, der es Ihnen ermöglicht, E-Mails auf allen Plattformen zu versenden, ohne einen lokalen Mailserver zu benötigen.

Der Begriff SMTP steht für Simple Mail Transfer Protocol. Ein SMTP-Client ist ein Programm, mit dem wir E-Mails von einem Server an einen anderen senden können. Der Client erledigt viele wertvolle Dinge, wie z. B. das Herstellen einer Verbindung mit dem E-Mail-Server, die Authentifizierung des Absenders und die E-Mail-Übertragung.

Die Verwendung der Funktion wp_mail() ist keine automatische Garantie dafür, dass Ihr E-Mail-Empfang erfolgreich war. Sobald die Anfrage erfolgreich ist, wird „true“ zurückgegeben, unabhängig vom Zustellungsstatus der E-Mail. Daher müssen Sie sicherstellen, dass die von Ihnen gesendeten E-Mails zugestellt werden.

Sie können Ihre SMTP-bezogenen Einstellungen in der Datei wp-config.php hinzufügen, indem Sie dem vorhandenen Quellcode einige Zeilen PHP hinzufügen. Eine viel einfachere Möglichkeit ist jedoch die Verwendung eines Plugins.

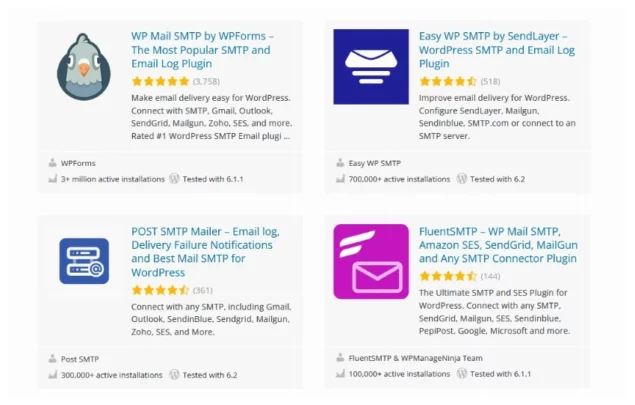

Sie können eines der vielen kostenlosen WordPress-SMTP-Plugins verwenden, mit denen Sie alle Ihre Einstellungen konfigurieren können, um Ihre E-Mails effektiv und sicher zu versenden. Wir haben uns bereits in der Vergangenheit ausführlich mit der E-Mail-Zustellbarkeit von WordPress befasst.

Einrichten eines SMTP-Plugins

Erwähnenswert ist, dass es mehrere SMTP-Plugins gibt, die Sie auf Ihrer Website verwenden können. Sie können sie ausprobieren, um herauszufinden, welches am besten zu Ihnen passt. Eines der beliebtesten ist das WP Mail SMTP-Plugin.

Jedes Plugin, das Sie verwenden, fordert Sie auf, einen SMTP-Mailer für Ihre Website auszuwählen. Es stehen mehrere Optionen zur Verfügung, z. B. SendLayer, Postmark, SendGrid, Zoho Mail usw. Der Einrichtungsassistent hilft Ihnen bei der Erstkonfiguration, bei der Sie alle erforderlichen Informationen wie den API-Schlüssel usw. angeben. Alle diese Einstellungen sind unterschiedlich Plugins werden im WordPress-Dashboard verfügbar sein.

Bei der Einrichtung dieser Plugins sollten Sie zwei wichtige Dinge beachten:

- Stellen Sie sicher, dass Sie E-Mails mit Ihrem SMTP-Client über SSL versenden. Dadurch wird verhindert, dass E-Mails während der Übertragung abgefangen werden. Viele Dienste wie SendLayer usw. übernehmen automatisch die SSL/TLS-Verschlüsselung für Sie. Sie können jedoch auch manuell Informationen über den SMTP-Host, die Portnummer, die Verschlüsselung usw. bereitstellen, wenn Sie „Anderes SMTP“ als SMTP-Mailer auswählen.

- Möglicherweise möchten Sie auch die E-Mail-Protokollierung deaktivieren, wenn Sie vertrauliche Informationen per E-Mail versenden. Dies verhindert unerwünschte Datenlecks, falls etwas schief geht. Es ist in Ordnung, diese Option beim Testen zu aktivieren, in anderen Fällen sollte sie jedoch idealerweise deaktiviert sein.

Gängige E-Mail-Sicherheits-Frameworks

Durch die Installation und Verwendung von SSL-Zertifikaten zum Senden von E-Mails wird sichergestellt, dass der E-Mail-Inhalt während der Übertragung zwischen dem E-Mail-Client und dem E-Mail-Server sicher ist. Dies wird möglich, indem ein unbefugter Zugriff oder ein Abfangen der E-Mail während der Übertragung verhindert wird.

Der nächste Schritt zur Verbesserung der WordPress-E-Mail-Sicherheit besteht in der Verwendung einer Verschlüsselung, sodass nur der beabsichtigte Empfänger den Inhalt der an ihn gesendeten E-Mail lesen kann.

Es gibt viele verschiedene E-Mail-Sicherheits-Frameworks, mit denen Sie E-Mails auf Ihrer WordPress-Site schützen können. Der Begriff E-Mail-Sicherheitsrahmen bezieht sich auf eine Reihe von Richtlinien und Standards, die sicherstellen sollen, dass Ihre gesamte E-Mail-Kommunikation vor Sicherheitsrisiken wie Spam, Phishing und unbefugtem Zugriff geschützt bleibt.

Verschiedene SMTP-Server verwenden möglicherweise eine Kombination mehrerer E-Mail-Sicherheits-Frameworks, um ihr Ziel der Sicherung von E-Mails zu erreichen. Lassen Sie uns einige davon kennenlernen.

Absenderrichtlinien-Framework

Sender Policy Framework, auch bekannt als SPF, ist ein E-Mail-Authentifizierungs-Framework, das es dem E-Mail-Server des Empfängers ermöglicht, zu prüfen, ob eine E-Mail von einer legitimen Quelle stammt.

Kurz gesagt überprüft SPF den DNS-Eintrag (Domain Name System) der Domäne des Absenders, um sicherzustellen, dass die IP-Adresse des Absenders mit den autorisierten IP-Adressen für diese Domäne übereinstimmt.

Sobald eine E-Mail gesendet wurde, überprüft der Mailserver auf der Empfängerseite die SPF-Einträge, um herauszufinden, ob die E-Mail tatsächlich von einem autorisierten Mailserver auf der Absenderseite gesendet wurde. Der SPF-Eintrag enthält Informationen zu allen IP-Adressen und Domänen, die im Namen einer bestimmten Domäne eine E-Mail senden können. Jede Nichtübereinstimmung führt dazu, dass die E-Mail als verdächtig markiert wird.

SPF hilft bei der Bekämpfung von Spam- und Phishing-Angriffen, bei denen jemand vorgibt, etwas zu sein, was er nicht ist.

DomainKeys Identified Mail

Das DomainKeys Identified Mail (DKIM)-Framework basiert auf der Verwendung digitaler Signaturen, um zu überprüfen, ob der Absender der E-Mail eine legitime Person ist. Es stellt außerdem sicher, dass der Inhalt der E-Mail während der Übertragung der E-Mail unverändert bleibt.

Die digitale Signatur ist nichts anderes als ein kryptografischer Wert, der mithilfe eines privaten Schlüssels generiert wird, der dem legitimen Domänennamen zugeordnet ist. Die E-Mail-Nachricht enthält den kryptografischen Wert als DKIM-Signaturfeld im Header.

Der Mailserver auf Empfängerseite kann über die DNS-Einträge auf den öffentlichen Schlüssel der Domäne des Absenders zugreifen. Das E-Mail-System verwendet den öffentlichen Schlüssel zum Entschlüsseln der Signatur, um die Authentizität des Absenders zu überprüfen. Das System übermittelt die E-Mail an das Postfach des Empfängers, nachdem die Authentizität des Absenders überprüft wurde.

Das Geheimnis dabei ist, dass der private Schlüssel zur Generierung der kryptografischen Signatur verwendet wird und diese Signatur nur mit dem entsprechenden öffentlichen Schlüssel entschlüsselt werden kann. Das bedeutet, dass ein übereinstimmender Wert in den generierten Hashwerten mit dem privaten und öffentlichen Schlüssel die Authentizität der E-Mail garantiert.

Domänenbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität

Mit den beiden vorherigen Frameworks können Sie überprüfen, ob der Absender einer E-Mail jemand ist, für den er sich ausgibt. Dies hilft, Spam- und Phishing-Angriffe zu verhindern.

Was passiert, wenn eine E-Mail die SPF- oder DKIM-Prüfungen nicht besteht?

Sie fragen sich vielleicht, wie es dazu kommen kann, dass eine legitime E-Mail die SPF- oder DKIM-Prüfungen nicht besteht. Dies kann in einer Vielzahl von Situationen passieren, z. B. bei falsch konfigurierten SPF- oder DKIM-Einträgen, ungültigen Zeitstempeln aufgrund einer längeren Übertragungszeit als üblich und bei E-Mail-Weiterleitungen, bei denen der Weiterleitungsserver nicht berechtigt ist, E-Mails im Namen der Domäne des ursprünglichen Absenders zu senden.

In diesem Fall kommt Ihnen das Domain-based Message Authentication, Reporting, and Conformance (DMARC)-Framework zu Hilfe.

Domänenbesitzer können ihren DNS-Einträgen eine DMARC-Richtlinie hinzufügen, um festzulegen, was mit allen E-Mail-Nachrichten geschehen soll, die die SPF- oder DKIM-Authentifizierungsprüfungen nicht bestehen.

Sobald eine E-Mail diese Prüfungen nicht besteht, sucht der E-Mail-Server des Empfängers nach der DMARC-Richtlinie der Domäne des Absenders. Die DMARC-Richtlinie legt fest, ob die E-Mail abgelehnt, unter Quarantäne gestellt oder an das Postfach des Empfängers zugestellt werden soll.

Neben der Überprüfung der Legitimität des Absenders umfasst DMARC Mechanismen, um Domaininhabern alle Informationen über E-Mails zu melden, die von ihrer Domain gesendet werden. Der Zugriff auf diese Informationen kann Domaininhabern dabei helfen, potenzielle E-Mail-Spoofing- oder Phishing-Angriffe zu erkennen. Dies führt letztendlich zu einer erhöhten E-Mail-Sicherheit.

Sehr Gute Privatsphäre

Pretty Good Privacy (PGP) ist ein weiteres interessantes E-Mail-Sicherheits-Framework, das eine Ende-zu-Ende-Verschlüsselung für Ihre E-Mails bietet und sicherstellt, dass nur der vorgesehene Empfänger Ihre E-Mails lesen kann.

Das PGP-Sicherheitsprotokoll basiert auf einem Paar öffentlicher und privater Schlüssel für sein Kryptografiesystem. Alle Benutzer des PGP-Protokolls verfügen über ihre eigenen öffentlichen und privaten Schlüssel. PGP verwendet den öffentlichen Schlüssel zum Verschlüsseln von E-Mail-Nachrichten und den privaten Schlüssel zum Entschlüsseln. Jeder, der mit dem Benutzer kommunizieren möchte, hat Zugriff auf den öffentlichen Schlüssel. Der private Schlüssel verbleibt beim Benutzer.

Nehmen wir an, Sie möchten jemandem eine E-Mail senden. Als Absender verwenden Sie den vom Empfänger bereitgestellten öffentlichen Schlüssel, um Ihre Nachricht zu verschlüsseln. Dadurch wird sichergestellt, dass nur der Empfänger die Nachricht entschlüsseln kann, da nur er über den privaten Schlüssel verfügt.

PGP verwendet auch digitale Signaturen, um die Authentizität und Integrität einer E-Mail zu überprüfen und sicherzustellen, dass bei der Übertragung keine Manipulationen stattgefunden haben.

Der private Schlüssel erweist sich als nützlich für die Erstellung der digitalen Signatur, die die Authentizität des Absenders überprüft. Der private Schlüssel wird verwendet, um einen Hash der E-Mail-Nachricht zu erstellen. Da PGP auf dem Prinzip der gemeinsamen Nutzung öffentlicher Schlüssel basiert, hat der Empfänger der E-Mail Zugriff auf den öffentlichen Schlüssel des Absenders. Dieser öffentliche Schlüssel ist zum Entschlüsseln des Hash nützlich, der überprüft, ob die Nachricht unverändert ist.

Ein weiterer wichtiger Aspekt von PGP ist das „Web of Trust“-System, bei dem verschiedene Benutzer die öffentlichen Schlüssel des jeweils anderen signieren können, um anzuzeigen, dass sie den Schlüsseleigentümer verifiziert haben. Dies macht es für jemanden mit böswilliger Absicht noch schwieriger, sich als Benutzer auszugeben.

Implementieren Sie E-Mail-Sicherheit auf Ihrer WordPress-Site

Wir erfahren nun, wie Sie verschiedene E-Mail-Sicherheits-Frameworks auf Ihrer Website implementieren.

Absenderrichtlinien-Framework

Wie im vorherigen Abschnitt erwähnt, überprüft SPF den DNS-Eintrag der Domäne des Absenders. Es prüft, ob die IP des Absenders mit den autorisierten IP-Adressen für diese Domain übereinstimmt.

Wir können dies am Beispiel von wpwhitesecurity.com testen. Wir müssen lediglich den Befehl nslookup wie folgt verwenden:

nslookup -type=txt-Domänenname

Das Ergebnis sagt uns, welche Systeme wir zum Versenden von E-Mails verwenden.

v=spf1 a mx include:_spf.google.com include:relay.kinstamailservice.com include:servers.mcsv.net include:helpscoutemail.com include:sendgrid.net ~all

Wenn eine E-Mail, die Sie von uns erhalten, nicht von einem dieser Systeme stammt, ist es daher wahrscheinlich, dass sie nicht legitim ist.

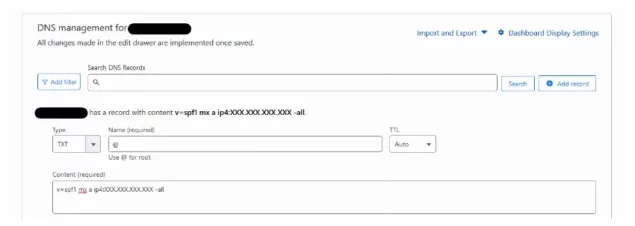

Um SPF zu implementieren, müssen wir lediglich einen TXT-Eintrag zur DNS-Zonendatei der Domäne hinzufügen. Ein TXT-Eintrag kann beliebigen Text enthalten, den Sie einem Domänennamen zuordnen möchten. In diesem Fall enthält es die SPF-Informationen.

Der erste Schritt besteht darin, sich bei dem Dienst anzumelden, den Sie zum Verwalten Ihrer DNS-Einträge verwenden. In diesem Fall verwenden wir Cloudflare. Daher melden wir uns zunächst beim Cloudflare-Konto an und wählen die Domain aus, deren DNS-Einträge bearbeitet werden sollen.

Sie sollten die Option zum Ändern der DNS-Einstellungen entweder in der linken Seitenleiste oder unter Schnellaktionen sehen, wenn Sie Cloudflare verwenden. Klicken Sie darauf, um einen DNS-Eintrag hinzuzufügen. Auf der nächsten Seite befindet sich die Schaltfläche „Datensatz hinzufügen“ . Klicken Sie darauf und Sie sehen den folgenden Bildschirm.

Wählen Sie im Dropdown-Menü „Typ“ die Option „TXT“ aus. Legen Sie den Namen auf Ihren Domänenstamm fest. Belassen Sie TTL auf „Auto“ und legen Sie den Wert von „Content“ auf „v=spf1 mx a ip4:XXX.XXX.XXX.XXX -all“ fest. Verwenden Sie den Screenshot unten als Referenz.

Der DNS-Eintrag besteht aus verschiedenen Teilen. Schauen wir uns nacheinander an, was sie bedeuten:

- v=spf1 – Dieser Teil gibt die Version des verwendeten SPF-Protokolls an. In diesem Fall ist die SPF-Version 1.

- mx – Dieser Teil autorisiert die MX-Einträge der Domäne, E-Mails im Namen der Domäne zu senden.

- a – Dieser Teil autorisiert die A-Einträge der Domäne oder ihre IPv4-Adressen, E-Mails im Namen der Domäne zu senden.

- ip4:XXX.XXX.XXX.XXX – Sie können diesen Teil hinzufügen, um eine bestimmte IP-Adresse zur Whitelist zum Senden von E-Mails hinzuzufügen.

- -all – Dieser Teil gibt an, was mit E-Mails geschehen soll, die keiner der autorisierten Domänen oder IP-Adressen entsprechen.

Stellen Sie sicher, dass Sie XXX.XXX.XXX.XXX durch die IP-Adresse ersetzen, die Sie auf die Whitelist setzen möchten. Sie müssen diesen Teil nicht hinzufügen, wenn Sie nur E-Mail-Adressen von Ihrer Domain senden möchten. Allerdings sollten Sie hier die IP-Adresse Ihres Mailservers angeben, um Spoofing zu verhindern.

DomainKey-identifizierte E-Mail

Das DKIM-Framework stützt sich auch auf in DNS-Einträgen gespeicherte Werte, um die Authentizität des Absenders einer E-Mail zu überprüfen.

Der Hauptunterschied besteht darin, dass SPF auf der Überprüfung von IP-Adressen in den DNS-Einträgen basiert, um sicherzustellen, dass die E-Mail von autorisierten Personen gesendet wurde, während DKIM auf der Verwendung öffentlicher und privater Schlüssel basiert.

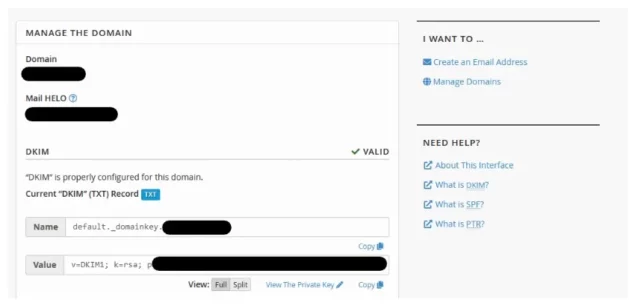

Wenn Sie Cloudflare zum Verwalten Ihrer Domain verwenden, können Sie einen DNS-Eintrag hinzufügen, wie wir es im vorherigen Abschnitt getan haben. Es ist jedoch auch möglich, dass Sie DNS-Einträge über das Dashboard Ihres Hosting-Anbieters aktualisieren.

Hier ist ein Screenshot eines aktuellen DKIM-TXT-Eintrags im cPanel eines Hosting-Kontos. Sie finden diese Optionen, nachdem Sie sich bei Ihrem cPanel-Konto angemeldet und dann die E-Mail-Zustellbarkeit überprüft haben.

Der Name des DKIM-Eintrags ist auf „default._domainkey“ festgelegt, um sicherzustellen, dass er von verschiedenen E-Mail-Dienstanbietern leicht gefunden werden kann.

Der Inhalt des DKIM-Datensatzes besteht aus mehreren Teilen, wie im Folgenden erläutert:

- v=DKIM1 – Dieser Teil gibt die Version des verwendeten DKIM-Protokolls an.

- k=rsa – Dieser Teil gibt an, dass der von uns verwendete öffentliche Schlüssel ein RSA-Schlüssel ist.

- p=KEY_VALUE – Dieser Teil ist der Base64-codierte öffentliche Schlüssel.

Domänenbasierte Nachrichtenauthentifizierung, Berichterstellung und Konformität

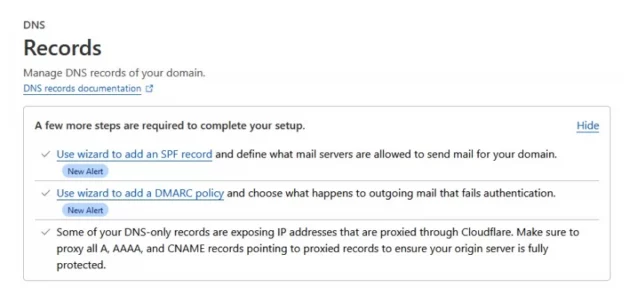

Wir erfahren nun, wie wir unserem DNS-TXT-Eintrag eine DMARC-Richtlinie hinzufügen. Der Vorgang zum Hinzufügen eines DNS-Eintrags bleibt hier gleich. Das Einzige, was sich ändert, ist der Name des Datensatzes und sein Inhalt.

Der Name unseres DNS-TXT-Eintrags lautet _dmarc.yourwebsite.com, wobei yourwebsite.com Ihre tatsächliche Website ist. Auch hier handelt es sich lediglich um eine Standardkonvention zur einfachen Identifizierung der DMARC-Richtlinie.

Sie können insgesamt 11 Tag-Wert-Paare als Inhalt des DNS-TXT-Eintrags der DMARC-Richtlinie hinzufügen. Sie können mehr darüber auf dieser Seite lesen, die einen DMARC-DNS-TXT-Eintrag ausführlich beschreibt.

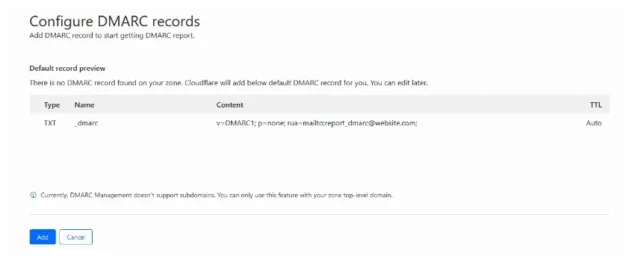

Nutzen wir den neu eingeführten Assistenten in Cloudflare, um eine DMARC-Richtlinie hinzuzufügen.

Sobald Sie auf den Assistenten-Link klicken, wird der folgende Bildschirm angezeigt. Klicken Sie einfach auf die Schaltfläche „Hinzufügen“ und schon kann es losgehen.

Wir erfahren nun, was der Inhalt im DMARC-Datensatz bedeutet:

- v=DMARC1 – Wie üblich gibt dies die Version des verwendeten DMARC-Protokolls an.

- p=none – Dieser Teil gibt an, dass bei fehlgeschlagenen Prüfungen keine Richtlinienaktion durchgeführt wird. Sie können diesen Wert auch auf „Quarantäne“ oder „Ablehnen“ setzen. Wenn Sie den Wert auf „Quarantäne“ setzen, wird die E-Mail als potenziell verdächtig markiert, aber dennoch an den Spam-Ordner des Empfängerpostfachs gesendet.

- rua=mailto:[email protected] – Dieser Teil gibt die E-Mail-Adresse an, die die Berichte empfängt. Die Berichte enthalten Informationen zu den E-Mail-Nachrichten, die die DMRC-Prüfungen bestanden oder nicht bestanden haben.

E-Mails sichern für mehr Sicherheit

Ein altes Sprichwort besagt: Eine Kette ist nur so stark wie ihr schwächstes Glied. Dies gilt insbesondere für die Sicherheit, die von WordPress-Administratoren und Website-Besitzern verlangt, über die Sicherung von WordPress hinaus zu schauen und sich mit der unterstützenden/umgebenden Infrastruktur zu befassen.

E-Mail-Sicherheit wird oft übersehen. Wie wir jedoch gerade in dem Artikel gesehen haben, ist die Sicherung von E-Mails relativ einfach und sehr leicht zugänglich. Von der Konfiguration von DNS-Einträgen bis hin zur Verschlüsselung von E-Mails sorgt dies nicht nur für eine bessere Kunden- und Benutzerreichweite, sondern minimiert auch Sicherheitsrisiken drastisch.

Weitere Tipps zur Verbesserung der WordPress-Sicherheit

Die Sicherheit Ihrer E-Mails ist nur ein Teil der allgemeinen Website-Sicherheit. Hier finden Sie einige allgemeine Tipps zur Verbesserung der umfassenden Sicherheit Ihrer Website.

- Regelmäßig aktualisieren – Es ist wichtig, alle Ihre WordPress-Themes oder Plugins auf dem neuesten Stand zu halten. Bei Updates werden in der Regel neue Funktionen hinzugefügt und bekannte Schwachstellen behoben.

- Verwenden Sie starke Passwörter – Sie sollten sichere und eindeutige Passwörter für alle Ihre Website-bezogenen Konten verwenden, einschließlich Webhost, Datenbank, FTP-Konten, WordPress-Administratorkonten usw. Dadurch wird verhindert, dass Brute-Force-Angriffe Ihr Passwort knacken. Sie können das MelaPress Login Security-Plugin verwenden, um die besten Anmeldesicherheitspraktiken zu befolgen, z. B. sichere Passwörter, das Blockieren zu vieler fehlgeschlagener Anmeldeversuche usw.

- Sicherheits-Plugins installieren – Sie sollten auch die Installation eines Sicherheits-Plugins in Betracht ziehen. Zu den beliebtesten Optionen gehören Wordfence, iThemes Security, All-In-One-Sicherheit usw. Sie können auch Plugins wie WP Activity Log installieren, um alle Änderungen zu protokollieren, die auf Ihrer WordPress-Website vorgenommen werden.

- Verwenden Sie die Zwei-Faktor-Authentifizierung – Sie können die Zwei-Faktor-Authentifizierung verwenden, um eine zusätzliche Sicherheitsebene hinzuzufügen. Kostenlose Plugins wie WP 2FA können Ihnen dabei helfen.

- Erstellen Sie regelmäßig Backups – Sie sollten auch regelmäßig Backups Ihrer Website erstellen. Dies wird Ihnen helfen, Ihre Website im Falle einer Sicherheitsverletzung oder anderer Probleme schnell online zu stellen.

- Verwenden Sie einen zuverlässigen Webhost – Stellen Sie sicher, dass Sie einen renommierten und zuverlässigen Webhost zum Hosten Ihrer Website verwenden. Der Webhost ist für verschiedene Dinge verantwortlich, wie z. B. die Sicherung des Webservers, dessen Aktualisierung, die Erstellung seiner Backups im Backend usw.

- Verwenden Sie eine Firewall – Die Installation einer Firewall verhindert unbefugten Zugriff und schützt gleichzeitig vor häufigen Sicherheitsbedrohungen und DDOS-Angriffen. Es ist möglich, eine Firewall auf Serverebene durch Ihren Webhoster oder auf Website-Ebene durch Sie als WordPress-Plugin zu installieren. Die gute Nachricht ist, dass Plugins wie Wordfence usw. bereits eine Firewall bieten und Sie vor Malware schützen.

- Anmeldeversuche begrenzen – Eine weitere Sicherheitsmaßnahme, die Sie ergreifen können, besteht darin, die Anzahl fehlgeschlagener Anmeldeversuche zu begrenzen, um Brute-Force-Angriffe durch Bots zu verhindern.