5 مشكلات أمنية شائعة في WordPress

نشرت: 2021-01-27إذا كنت تمتلك موقعًا يعمل بنظام WordPress أو كنت تفكر في استخدام WordPress كنظام إدارة محتوى خاص بك ، فقد تكون قلقًا بشأن مشكلات أمان WordPress المحتملة. في هذا المنشور ، سنحدد بعضًا من نقاط الضعف الأمنية الأكثر شيوعًا في WordPress ، إلى جانب الخطوات التي يمكنك اتخاذها لتأمين موقع WordPress الخاص بك وحمايته.

هل WordPress آمن؟

إجابة السؤال "هل WordPress آمن؟" هل هذا يعتمد . WordPress نفسه آمن للغاية طالما يتم اتباع أفضل ممارسات أمان WordPress .

وفقًا لآخر استخدام لبيانات أنظمة إدارة المحتوى من W3Techs ، يعمل WordPress على خصم 34٪ من جميع مواقع الويب. لذا فإن الثغرات الأمنية في WordPress أمر لا مفر منه لأنه ليس كل المستخدمين حريصين أو شاملين أو مدركين للأمان مع مواقعهم على الويب. إذا تمكن المتسلل من إيجاد طريقة للوصول إلى واحد من مئات الملايين من مواقع WordPress على الويب ، فيمكنه البحث عن مواقع الويب الأخرى التي تقوم أيضًا بتشغيل إعدادات غير آمنة للإصدارات القديمة أو غير الآمنة من WordPress واختراقها أيضًا.

يعمل WordPress على كود مفتوح المصدر ولديه فريق مكرس خصيصًا لإيجاد وتعريف وإصلاح مشكلات أمان WordPress التي تظهر في الكود الأساسي. عندما يتم الكشف عن الثغرات الأمنية ، يتم دفع الإصلاحات على الفور لتصحيح أي مشكلات أمنية جديدة تم اكتشافها في WordPress. لهذا السبب يعد تحديث WordPress محدثًا إلى أحدث إصدار أمرًا مهمًا للغاية للأمان العام لموقع الويب الخاص بك.

من المهم ملاحظة أن الثغرات الأمنية في WordPress تمتد إلى ما وراء جوهر WordPress إلى السمات أو المكونات الإضافية التي تثبتها على موقعك. وفقًا لتقرير صدر مؤخرًا عن موقع wpvulndb.com ، من بين 2837 ثغرة أمنية معروفة في WordPress في قاعدة بياناتهم:

- 75٪ من إضافات WordPress

- 14٪ من WordPress الأساسية

- 11٪ من ثيمات WordPress

5 مشكلات أمنية شائعة في WordPress

تحدث مشكلات أمان WordPress الأكثر شيوعًا قبل أو بعد اختراق موقعك مباشرة. الهدف من الاختراق هو الحصول على وصول غير مصرح به إلى موقع WordPress الخاص بك على مستوى المسؤول ، إما من الواجهة الأمامية (لوحة معلومات WordPress الخاصة بك) أو من جانب الخادم (عن طريق إدخال البرامج النصية أو الملفات الضارة).

فيما يلي أكثر 5 مشكلات أمنية في WordPress شيوعًا يجب أن تعرفها:

1. هجمات القوة الغاشمة

تشير هجمات القوة الغاشمة في WordPress إلى طريقة التجربة والخطأ المتمثلة في إدخال مجموعات اسم مستخدم وكلمة مرور متعددة مرات ومرات حتى يتم اكتشاف مجموعة ناجحة. تستغل طريقة هجوم القوة الغاشمة أبسط طريقة للوصول إلى موقع الويب الخاص بك: صفحة تسجيل الدخول إلى WordPress الخاصة بك.

لا يحد WordPress ، افتراضيًا ، من محاولات تسجيل الدخول ، لذلك يمكن للروبوتات مهاجمة صفحة تسجيل الدخول إلى WordPress الخاصة بك باستخدام طريقة هجوم القوة الغاشمة. حتى إذا لم ينجح هجوم القوة الغاشمة ، فإنه لا يزال بإمكانه إحداث فوضى في الخادم الخاص بك ، حيث يمكن أن تؤدي محاولات تسجيل الدخول إلى زيادة التحميل على نظامك وإبطاء موقعك. أثناء تعرضك لهجوم القوة الغاشمة ، قد يقوم بعض المضيفين بتعليق حسابك ، خاصة إذا كنت مشتركًا في خطة استضافة ، بسبب التحميل الزائد على النظام.

2. مآثر تضمين الملف

بعد هجمات القوة الغاشمة ، تعد الثغرات الأمنية في كود PHP الخاص بموقع WordPress الخاص بك هي المشكلة الأمنية التالية الأكثر شيوعًا التي يمكن للمهاجمين استغلالها. (PHP هو الكود الذي يدير موقع WordPress الخاص بك ، جنبًا إلى جنب مع المكونات الإضافية والسمات الخاصة بك.)

تحدث عمليات استغلال تضمين الملفات عند استخدام رمز ضعيف لتحميل الملفات البعيدة التي تسمح للمهاجمين بالوصول إلى موقع الويب الخاص بك. تعد عمليات استغلال تضمين الملفات إحدى الطرق الأكثر شيوعًا التي يمكن للمهاجم من خلالها الوصول إلى ملف wp-config.php الخاص بموقع WordPress الخاص بك ، وهو أحد أهم الملفات في تثبيت WordPress الخاص بك.

3. حقن SQL

يستخدم موقع WordPress الخاص بك قاعدة بيانات MySQL للعمل. تحدث عمليات حقن SQL عندما يتمكن المهاجم من الوصول إلى قاعدة بيانات WordPress الخاصة بك وجميع بيانات موقع الويب الخاص بك.

باستخدام حقن SQL ، قد يتمكن المهاجم من إنشاء حساب مستخدم جديد على مستوى المسؤول يمكن استخدامه بعد ذلك لتسجيل الدخول والوصول الكامل إلى موقع WordPress الخاص بك. يمكن أيضًا استخدام حقن SQL لإدراج بيانات جديدة في قاعدة البيانات الخاصة بك ، بما في ذلك الروابط إلى مواقع الويب الضارة أو البريد العشوائي.

4. البرمجة النصية عبر المواقع (XSS)

يُطلق على 84٪ من جميع الثغرات الأمنية الموجودة على الإنترنت بالكامل اسم Cross-Site Scripting أو XSS. ثغرات البرمجة عبر المواقع هي أكثر الثغرات شيوعًا الموجودة في مكونات WordPress الإضافية.

تعمل الآلية الأساسية لـ Cross-Site Scripting على النحو التالي: يجد المهاجم طريقة لجعل الضحية يقوم بتحميل صفحات الويب بنصوص جافا سكريبت غير آمنة. يتم تحميل هذه البرامج النصية دون علم الزائر ثم يتم استخدامها لسرقة البيانات من المتصفحات الخاصة بهم. قد يكون أحد الأمثلة على هجوم البرمجة النصية عبر المواقع نموذجًا مخترقًا يبدو أنه موجود على موقع الويب الخاص بك. إذا قام المستخدم بإدخال البيانات في هذا النموذج ، فسوف تتم سرقة تلك البيانات.

5. البرامج الضارة

البرامج الضارة ، اختصارًا للبرامج الضارة ، هي رمز يتم استخدامه للوصول غير المصرح به إلى موقع ويب لجمع بيانات حساسة. عادةً ما يعني موقع WordPress الذي تم اختراقه أنه تم إدخال برامج ضارة في ملفات موقع الويب الخاص بك ، لذلك إذا كنت تشك في وجود برامج ضارة على موقعك ، فقم بإلقاء نظرة على الملفات التي تم تغييرها مؤخرًا.

على الرغم من وجود الآلاف من أنواع الإصابات بالبرامج الضارة على الويب ، فإن WordPress ليس عرضة لها جميعًا. الإصابات ببرامج WordPress الأربعة الأكثر شيوعًا هي:

- أبواب خلفية

- من خلال التنزيلات

- قرصنة فارما

- عمليات إعادة التوجيه الخبيثة

يمكن التعرف على كل نوع من هذه الأنواع من البرامج الضارة وتنظيفها بسهولة إما عن طريق إزالة الملف الضار يدويًا أو تثبيت إصدار جديد من WordPress أو عن طريق استعادة موقع WordPress الخاص بك من نسخة احتياطية سابقة غير مصابة.

ما الذي يجعل موقع WordPress الخاص بك عرضة لمشاكل أمان WordPress؟

هناك عدة عوامل يمكن أن تجعل موقع WordPress الخاص بك أكثر عرضة للهجمات الناجحة.

1. كلمات مرور ضعيفة

يعد استخدام كلمة مرور ضعيفة أحد أكبر الثغرات الأمنية التي يمكنك تجنبها بسهولة. يجب أن تكون كلمة مرور مسؤول WordPress قوية ، وتتضمن أنواعًا متعددة من الأحرف أو الرموز أو الأرقام. بالإضافة إلى ذلك ، يجب أن تكون كلمة مرورك خاصة بموقع WordPress الخاص بك ولا تستخدم في أي مكان آخر.

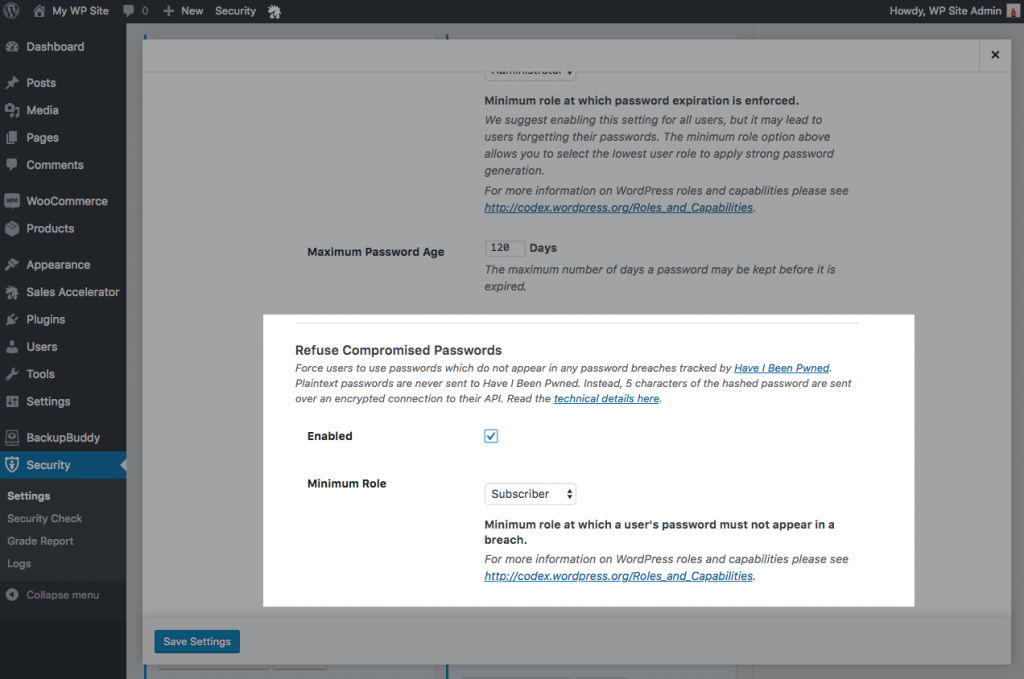

هل تشعر بالفضول إذا تم اختراق كلمة مرورك؟ يتحقق المكون الإضافي iThemes Security من ظهور كلمة المرور الخاصة بك في خرق للبيانات. عادةً ما يكون خرق البيانات عبارة عن قائمة بأسماء المستخدمين وكلمات المرور وغالبًا ما تكون البيانات الشخصية الأخرى التي تم الكشف عنها بعد اختراق أحد المواقع. باستخدام إعداد رفض كلمات المرور المخترقة ، يمكنك رفض كلمات المرور المخترقة وإجبار المستخدمين على استخدام كلمات المرور التي لا تظهر في أي خروقات لكلمات المرور يتم تعقبها بواسطة Have I Been Pwned API.

2. عدم تحديث WordPress أو الإضافات أو السمات

ببساطة: أنت في خطر التعرض لهجوم إذا كنت تقوم بتشغيل إصدارات قديمة من WordPress والمكونات الإضافية والسمات على موقع الويب الخاص بك. غالبًا ما تتضمن تحديثات الإصدار تصحيحات لمشاكل الأمان في التعليمات البرمجية ، لذلك من المهم دائمًا تشغيل أحدث إصدار من جميع البرامج المثبتة على موقع WordPress الخاص بك.

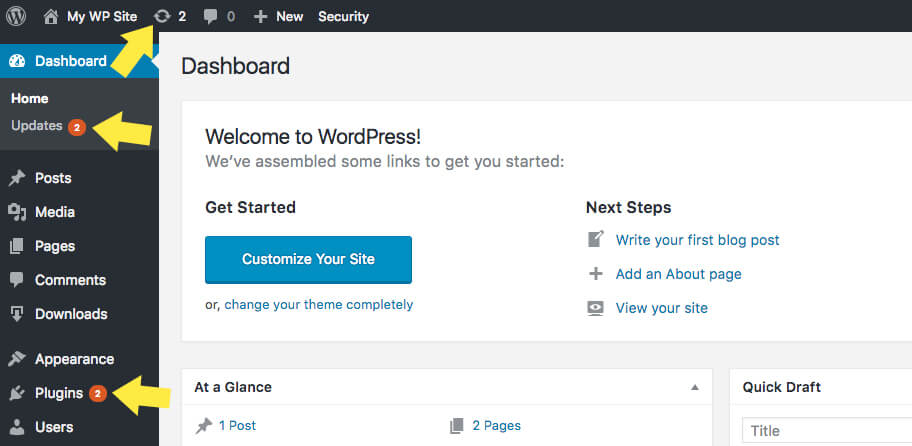

ستظهر التحديثات في لوحة معلومات WordPress الخاصة بك بمجرد توفرها. قم بممارسة تشغيل نسخة احتياطية ثم تشغيل جميع التحديثات المتاحة في كل مرة تقوم فيها بتسجيل الدخول إلى موقع WordPress الخاص بك. على الرغم من أن مهمة تشغيل التحديثات قد تبدو غير مريحة أو متعبة ، إلا أنها من أفضل الممارسات الأمنية الهامة في WordPress.

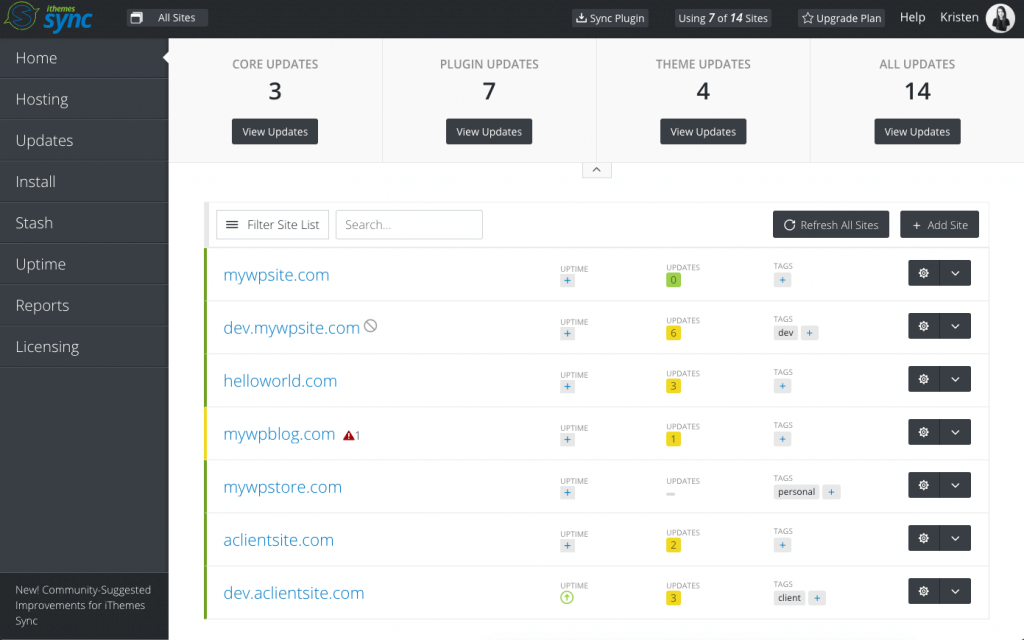

إذا كنت تدير أكثر من موقع ويب WordPress ، فيمكنك استخدام أداة لتوفير الوقت مثل iThemes Sync Pro لإدارة التحديثات بشكل أفضل. بدلاً من تسجيل الدخول إلى كل موقع فردي ، يمنحك لوحة تحكم واحدة لإدارة التحديثات للعديد من مواقع WordPress من مكان واحد.

3. استخدام المكونات الإضافية والموضوعات من مصادر غير جديرة بالثقة

تعد الشفرة المكتوبة بشكل سيئ أو غير آمن أو قديمة أحد أكثر الطرق شيوعًا التي يمكن للمهاجمين من خلالها استغلال موقع WordPress الخاص بك. نظرًا لأن المكونات الإضافية والسمات هي مصادر محتملة للثغرات الأمنية ، كأحد أفضل الممارسات الأمنية ، قم فقط بتنزيل وتثبيت المكونات الإضافية والسمات الخاصة بـ WordPress من مصادر موثوقة ، مثل من مستودع WordPress.org ، أو من الشركات المتميزة التي تعمل في مجال الأعمال لفترة من الوقت . أيضًا ، تجنب الإصدارات "المجانية" من القوالب والمكونات الإضافية المتميزة ، حيث قد يتم تعديل الملفات لاحتواء برامج ضارة. يمكن أن تأتي تكلفة هذه المكونات الإضافية والسمات "المجانية" على حساب أمان موقعك.

4. استخدام استضافة رديئة الجودة أو مشتركة

نظرًا لأن الخادم الذي يوجد فيه موقع WordPress الخاص بك هو هدف للمهاجمين ، فإن استخدام استضافة ذات جودة رديئة أو مشاركة مشتركة يمكن أن يجعل موقعك أكثر عرضة للاختراق. بينما يتخذ جميع المضيفين احتياطات لتأمين خوادمهم ، فليس كلهم يقظين أو يطبقون أحدث الإجراءات الأمنية لحماية مواقع الويب على مستوى الخادم.

يمكن أن تكون الاستضافة المشتركة مصدر قلق أيضًا لأنه يتم تخزين العديد من مواقع الويب على خادم واحد. إذا تم اختراق أحد مواقع الويب ، فقد يتمكن المهاجمون أيضًا من الوصول إلى مواقع الويب الأخرى وبياناتها. أثناء استخدام VPS ، أو الخادم الافتراضي الخاص ، يكون أكثر تكلفة ، فهو يضمن تخزين موقع الويب الخاص بك على الخادم الخاص به.

8 إجراءات يمكنك اتخاذها اليوم لحماية موقع WordPress الخاص بك

1. استخدم كلمة مرور قوية لكل حساب على الإنترنت.

إذا كنت تستخدم حاليًا كلمة مرور تحتوي على أقل من 6 أحرف ، فقم بتغييرها الآن. إذا كنت تستخدم حاليًا كلمة مرور في أكثر من تسجيل دخول ، فقم بتغييرها الآن. إذا كان لديك نفس كلمة المرور لأكثر من ستة أشهر ، فقم بتغييرها الآن. إذا كنت تعيد استخدام كلمة مرور لحسابات متعددة عبر الإنترنت ، فقم بتغييرها الآن.

2. قم بتثبيت ملحق أمان WordPress.

يعد استخدام مكون إضافي للأمان في WordPress طريقة رائعة للعناية بإجراءات الأمان الإضافية على موقع WordPress الخاص بك. يوفر iThemes Security فحص أمان WordPress بنقرة واحدة يقوم بتنشيط إعدادات أمان WordPress الأكثر أهمية والموصى بها. يمكن لمكوِّن إضافي جيد للأمان في WordPress التعامل مع الجوانب التقنية لأمان موقعك ، لذلك لا يتعين عليك أن تكون خبيرًا أمنيًا لاستخدام واحد.

3. قم بتمكين المصادقة الثنائية لـ WordPress.

تضيف المصادقة ذات العاملين طبقة إضافية من الحماية لتسجيل الدخول إلى WordPress الخاص بك. بالإضافة إلى كلمة المرور الخاصة بك ، يلزم إدخال رمز إضافي حساس للوقت من جهاز آخر مثل هاتفك الذكي لتسجيل الدخول. تعد المصادقة ذات العاملين واحدة من أفضل الطرق لإغلاق تسجيل الدخول إلى WordPress وتقليل تقريبًا تمامًا من احتمالية هجمات القوة الغاشمة الناجحة.

4. حافظ على تحديث موقع WordPress الخاص بك.

مرة أخرى: يعد تحديث موقع WordPress الخاص بك أحد أفضل الطرق التي يمكنك من خلالها تجنب مشكلات أمان WordPress المحتملة. قم بتسجيل الدخول إلى موقع WordPress الخاص بك الآن وقم بتشغيل أي تحديثات متوفرة لنواة WordPress أو السمات أو المكونات الإضافية. إذا كنت تستخدم إضافات أو سمات WordPress مميزة ، فتأكد من أن لديك ترخيصًا حاليًا لضمان حصولك على التحديثات وعدم تشغيل الإصدارات القديمة.

5. قم بإعداد الأذونات المناسبة على الخادم الخاص بك.

تأكد من تعيين الأذونات المناسبة على جميع الدلائل الموجودة على الخادم الخاص بك. تحدد الأذونات المناسبة من لديه الإذن بقراءة الملفات وإنشاء الملفات وتحريرها.

6. قم بتشغيل عمليات الفحص المجدولة للبرامج الضارة.

احتفظ بعلامات التبويب على الإصابات المحتملة بالبرامج الضارة من خلال عمليات الفحص المجدولة للبرامج الضارة. تمنحك معظم الخدمات ، مثل فحص البرامج الضارة المقدم في المكون الإضافي iThemes Security Pro ، تقريرًا عن حالة البرامج الضارة لموقع الويب الخاص بك إلى جانب العديد من حالات القائمة السوداء الأخرى.

7. احصل على خطة نسخ احتياطي موثوقة ووردبريس.

يعد امتلاك خطة نسخ احتياطي لـ WordPress عنصرًا مهمًا في إستراتيجية أمان WordPress الخاصة بك. قم بإعداد نُسخ احتياطية مجدولة للتشغيل وتأكد من أنك ترسل نسخك الاحتياطية بأمان خارج الموقع إلى موقع نسخ احتياطي آمن بعيد في WordPress. تأكد أيضًا من احتواء إستراتيجية النسخ الاحتياطي على مكون استعادة في حال احتجت إلى استعادة موقعك من نسخة احتياطية نظيفة.

8. تفعيل حماية القوة الغاشمة لـ WordPress.

تعد حماية نفسك من هجمات القوة الغاشمة طريقة أخرى لتقليل أي ثغرات أمنية محتملة أو التحميل الزائد على الخادم. استخدم خدمة تتضمن الحماية من القوة الغاشمة المحلية والشبكة لحظر المستخدمين الذين حاولوا اقتحام مواقع أخرى من اقتحام مواقعك أيضًا.

احصل على iThemes Security Pro الآن + وفر 25٪ خصم!

على الرغم من وجود مشكلات الأمان في WordPress ، إلا أنه يمكن تجنب معظمها باستخدام أفضل ممارسات أمان WordPress والوعي بالمخاطر الأمنية المحتملة. مسلحًا بالمعرفة والاستراتيجيات لحماية موقع WordPress الخاص بك ، يمكنك التقليل إلى حد كبير من ضعفك أمام الاختراق والحفاظ على موقع WordPress الخاص بك آمنًا وآمنًا.

يمكن أن يساعد مكون أمان WordPress موثوق به مثل iThemes Security Pro في تأمين موقع الويب الخاص بك على WordPress وحمايته. مع أكثر من 30 طريقة لإغلاق موقعك ، يعمل iThemes Security على قفل WordPress وإصلاح الثغرات الشائعة وإيقاف الهجمات الآلية وتقوية بيانات اعتماد المستخدم.

خطة iThemes Security Pro.

احصل على iThemes Security Pro

تكتب كريستين دروسًا تعليمية لمساعدة مستخدمي WordPress منذ 2011. يمكنك عادةً العثور عليها وهي تعمل على مقالات جديدة لمدونة iThemes أو تطور موارد لـ #WPprosper. خارج العمل ، تستمتع كريستين بكتابة اليوميات (كتبت كتابين!) ، والمشي لمسافات طويلة والتخييم ، والطهي ، والمغامرات اليومية مع عائلتها ، على أمل أن تعيش حياة أكثر حاضرًا.