สรุปช่องโหว่ของ WordPress: พฤษภาคม 2020 ตอนที่ 2

เผยแพร่แล้ว: 2020-08-18ช่องโหว่ใหม่ของปลั๊กอิน WordPress และธีมได้รับการเปิดเผยในช่วงครึ่งหลังของเดือนพฤษภาคม ดังนั้น เราจึงต้องการแจ้งให้คุณทราบ ในบทความนี้ เราจะพูดถึงปลั๊กอิน WordPress ธีมและช่องโหว่หลัก และสิ่งที่ควรทำหากคุณใช้งานปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

ช่องโหว่ใหม่ของปลั๊กอิน WordPress และธีมได้รับการเปิดเผยในช่วงครึ่งหลังของเดือนเมษายน ดังนั้น เราจึงต้องการแจ้งให้คุณทราบ ในบทความนี้ เราจะพูดถึงปลั๊กอิน WordPress ธีมและช่องโหว่หลัก และสิ่งที่ควรทำหากคุณใช้งานปลั๊กอินหรือธีมที่มีช่องโหว่บนเว็บไซต์ของคุณ

สรุปช่องโหว่ของ WordPress แบ่งออกเป็นสี่ประเภทที่แตกต่างกัน:

- เวิร์ดเพรสคอร์

- ปลั๊กอิน WordPress

- ธีมเวิร์ดเพรส

ช่องโหว่แต่ละจุดจะมีระดับการคุกคาม ต่ำ ปานกลาง สูง หรือ วิกฤต

ช่องโหว่หลักของ WordPress

ยังไม่มีการเปิดเผยช่องโหว่ของ WordPress ในเดือนพฤษภาคม 2020

ช่องโหว่ของปลั๊กอิน WordPress

มีการค้นพบช่องโหว่ปลั๊กอิน WordPress ใหม่หลายรายการในเดือนนี้ อย่าลืมปฏิบัติตามคำแนะนำด้านล่างเพื่ออัปเดตปลั๊กอินหรือถอนการติดตั้งอย่างสมบูรณ์

1. Site Kit โดย Google – Critical

Site Kit โดย Google เวอร์ชันต่ำกว่า 1.8.0 มีช่องโหว่ในการยกระดับสิทธิ์ซึ่งจะทำให้ผู้โจมตีกลายเป็นเจ้าของ Search Console

2. คำรับรองง่าย ๆ - สำคัญ

Easy Testimonials เวอร์ชันที่ต่ำกว่า 3.6 มีช่องโหว่ Authenticated Stored Cross-Site Scripting

3. รีวิวผลิตภัณฑ์ WP – สูง

WP Product Review เวอร์ชันต่ำกว่า 3.7.6 มีช่องโหว่ Unauthenticated Stored Cross-Site Scripting

4. เข้าสู่ระบบ/สมัครสมาชิกป๊อปอัป – สำคัญ

ป๊อปอัปเข้าสู่ระบบ/ลงชื่อสมัครใช้เวอร์ชันต่ำกว่า 1.5 มีช่องโหว่การเขียนสคริปต์ข้ามไซต์ที่รับรองความถูกต้องแล้ว

5. แกลอรี่รูปภาพโดย 10Web – Critical

Photo Gallery โดย 10Web เวอร์ชันต่ำกว่า 1.5.55 มีช่องโหว่ SQL Injection ที่ไม่ได้รับการพิสูจน์ตัวตน

6. สมาชิกในทีม – สำคัญ

สมาชิกในทีมเวอร์ชันที่ต่ำกว่า 5.0.4 มีช่องโหว่การเขียนสคริปต์ข้ามไซต์ที่รับรองความถูกต้องแล้ว

7. เครื่องมือสร้างเว็บไซต์ Visual Composer – สูง

Visual Composer Website Builder เวอร์ชันต่ำกว่า 27.0 มีช่องโหว่ Authenticated Cross-Site Scripting หลายจุด

8. WordPress Infinite Scroll – สำคัญ

WordPress Infinite Scroll เวอร์ชันที่ต่ำกว่า 5.3.2 มีช่องโหว่ของ Authenticated SQL Injection

9. โปรไฟล์ส่วนหน้า WP – ต่ำ

WP Frontend Profile เวอร์ชันต่ำกว่า 1.2.2 มีช่องโหว่ Cross Site Request Forgery

10. สมาชิกแบบชำระเงิน Pro – Medium

สมาชิกแบบชำระเงินรุ่น Pro ที่ต่ำกว่า 2.3.3 มีช่องโหว่ SQL Injection ที่ผ่านการตรวจสอบสิทธิ์

11. ThirstyAffiliates Affiliate Link Manager – ปานกลาง

ThirstyAffiliates Affiliate Link Manager เวอร์ชันที่ต่ำกว่า 3.9.3 มีช่องโหว่ Criss-Site Scripting ที่จัดเก็บโดยพิสูจน์ตัวตนแล้ว

12. แบบฟอร์มลงทะเบียนอย่างเป็นทางการของ MailerLite – Critical

แบบฟอร์มลงทะเบียนอย่างเป็นทางการของ MailerLite เวอร์ชันต่ำกว่า 1.4.5 มีช่องโหว่ CSRF หลายรายการ

13. Add-on SweetAlert แบบฟอร์มติดต่อ 7 – ต่ำ

Add-on SweetAlert Contact Form 7 เวอร์ชันต่ำกว่า 1.0.8 มีช่องโหว่ Authenticated Stored Cross-Site Scripting

14. ผู้สร้างแบบฟอร์มโดย 10Web – High

Form Maker จาก 10Web เวอร์ชันด้านล่างมีช่องโหว่ 1.13.36 ที่มีการรับรองความถูกต้องของ SQL Injection

ธีมเวิร์ดเพรส

ไม่มีการเปิดเผยช่องโหว่ของธีม WordPress ในช่วงครึ่งหลังของเดือนพฤษภาคม

วิธีการเชิงรุกเกี่ยวกับธีม WordPress & ช่องโหว่ของปลั๊กอิน

การใช้ซอฟต์แวร์ที่ล้าสมัยเป็นสาเหตุอันดับหนึ่งที่ทำให้ไซต์ WordPress ถูกแฮ็ก เป็นสิ่งสำคัญสำหรับความปลอดภัยของไซต์ WordPress ที่คุณมีรูทีนการอัปเดต คุณควรลงชื่อเข้าใช้ไซต์ของคุณอย่างน้อยสัปดาห์ละครั้งเพื่อทำการอัปเดต

การอัปเดตอัตโนมัติสามารถช่วยได้

การอัปเดตอัตโนมัติเป็นตัวเลือกที่ยอดเยี่ยมสำหรับเว็บไซต์ WordPress ที่ไม่เปลี่ยนแปลงบ่อยนัก การขาดความสนใจมักจะทำให้ไซต์เหล่านี้ถูกละเลยและเสี่ยงต่อการถูกโจมตี แม้จะมีการตั้งค่าความปลอดภัยที่แนะนำ การเรียกใช้ซอฟต์แวร์ที่มีช่องโหว่บนไซต์ของคุณสามารถให้ผู้โจมตีเข้าสู่ไซต์ของคุณได้

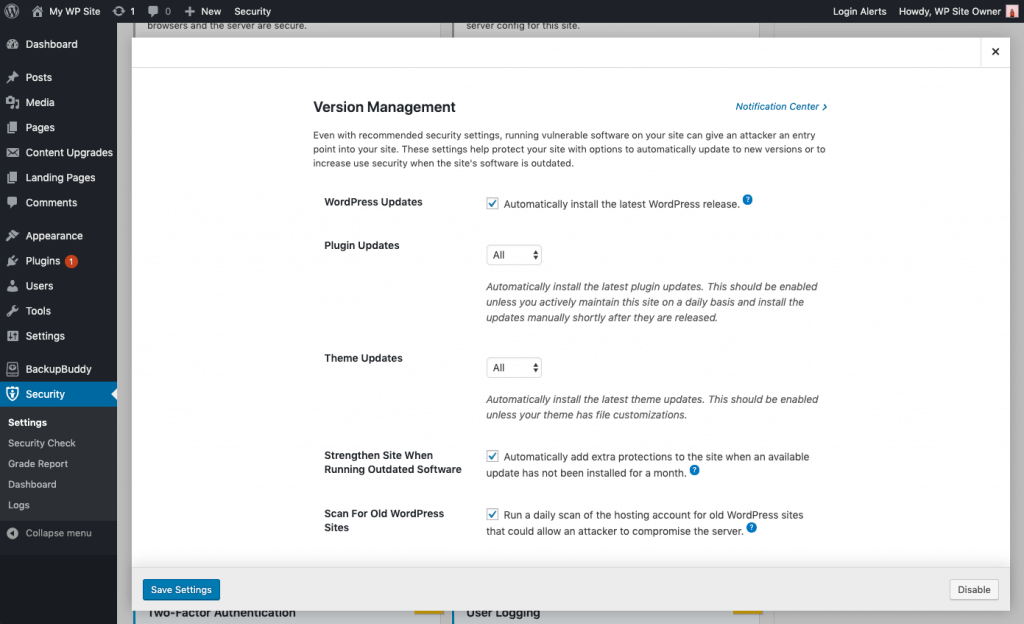

การใช้ คุณลักษณะการจัดการเวอร์ชัน ของปลั๊กอิน iThemes Security Pro คุณสามารถเปิดใช้งานการอัปเดต WordPress อัตโนมัติเพื่อให้แน่ใจว่าคุณได้รับแพตช์ความปลอดภัยล่าสุด การตั้งค่าเหล่านี้ช่วยปกป้องไซต์ของคุณด้วยตัวเลือกในการอัปเดตเป็นเวอร์ชันใหม่โดยอัตโนมัติ หรือเพื่อเพิ่มความปลอดภัยให้กับผู้ใช้เมื่อซอฟต์แวร์ของไซต์ล้าสมัย

ตัวเลือกการอัปเดตการจัดการเวอร์ชัน

- อัปเดต WordPress –ติดตั้ง WordPress รุ่นล่าสุดโดยอัตโนมัติ

- การอัปเดตปลั๊กอินอัตโนมัติ – ติดตั้งการอัปเดตปลั๊กอินล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานสิ่งนี้เว้นแต่คุณจะดูแลไซต์นี้เป็นประจำทุกวันและติดตั้งการอัปเดตด้วยตนเองหลังจากเปิดตัวไม่นาน

- การอัปเดตธีมอัตโนมัติ - ติดตั้งการอัปเดตธีมล่าสุดโดยอัตโนมัติ ควรเปิดใช้งานเว้นแต่ธีมของคุณจะมีการปรับแต่งไฟล์

- การควบคุมแบบละเอียดสำหรับการอัปเดตปลั๊กอินและธีม – คุณอาจมีปลั๊กอิน/ธีมที่คุณต้องการอัปเดตด้วยตนเอง หรือชะลอการอัปเดตจนกว่าการเผยแพร่จะมีเวลาที่จะพิสูจน์ว่าเสถียร คุณสามารถเลือก กำหนดเอง สำหรับโอกาสในการกำหนดปลั๊กอินหรือธีมแต่ละรายการให้อัปเดตทันที ( Enable ) ไม่อัปเดตโดยอัตโนมัติเลย ( Disable ) หรืออัปเดตด้วยความล่าช้าตามจำนวนวันที่ระบุ ( Delay )

การเสริมสร้างความเข้มแข็งและการแจ้งเตือนปัญหาวิกฤต

- เสริมความแข็งแกร่งให้กับไซต์เมื่อใช้งานซอฟต์แวร์ที่ล้าสมัย – เพิ่มการป้องกันเพิ่มเติมให้กับไซต์โดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตที่พร้อมใช้งานเป็นเวลาหนึ่งเดือน ปลั๊กอิน iThemes Security จะเปิดใช้งานการรักษาความปลอดภัยที่เข้มงวดขึ้นโดยอัตโนมัติเมื่อไม่ได้ติดตั้งการอัปเดตเป็นเวลาหนึ่งเดือน ขั้นแรก จะบังคับผู้ใช้ทั้งหมดที่ไม่ได้เปิดใช้งานสองปัจจัยเพื่อให้รหัสการเข้าสู่ระบบที่ส่งไปยังที่อยู่อีเมลของตนก่อนที่จะลงชื่อเข้าใช้อีกครั้ง ประการที่สอง จะปิดใช้งานตัวแก้ไขไฟล์ WP (เพื่อบล็อกไม่ให้ผู้อื่นแก้ไขปลั๊กอินหรือโค้ดธีม) , XML-RPC pingbacks และบล็อกการพยายามตรวจสอบสิทธิ์หลายครั้งต่อคำขอ XML-RPC (ซึ่งทั้งสองอย่างนี้จะทำให้ XML-RPC แข็งแกร่งขึ้นจากการโจมตีโดยไม่ต้องปิดการทำงานทั้งหมด)

- สแกนหาไซต์ WordPress เก่าอื่น ๆ – สิ่งนี้จะตรวจสอบการติดตั้ง WordPress ที่ล้าสมัยอื่น ๆ ในบัญชีโฮสติ้งของคุณ ไซต์ WordPress ที่ล้าสมัยเพียงไซต์เดียวที่มีช่องโหว่อาจทำให้ผู้โจมตีสามารถประนีประนอมกับไซต์อื่น ๆ ทั้งหมดในบัญชีโฮสติ้งเดียวกันได้

- ส่งการแจ้งเตือนทางอีเมล – สำหรับปัญหาที่ต้องมีการแทรกแซง อีเมลจะถูกส่งไปยังผู้ใช้ระดับผู้ดูแลระบบ

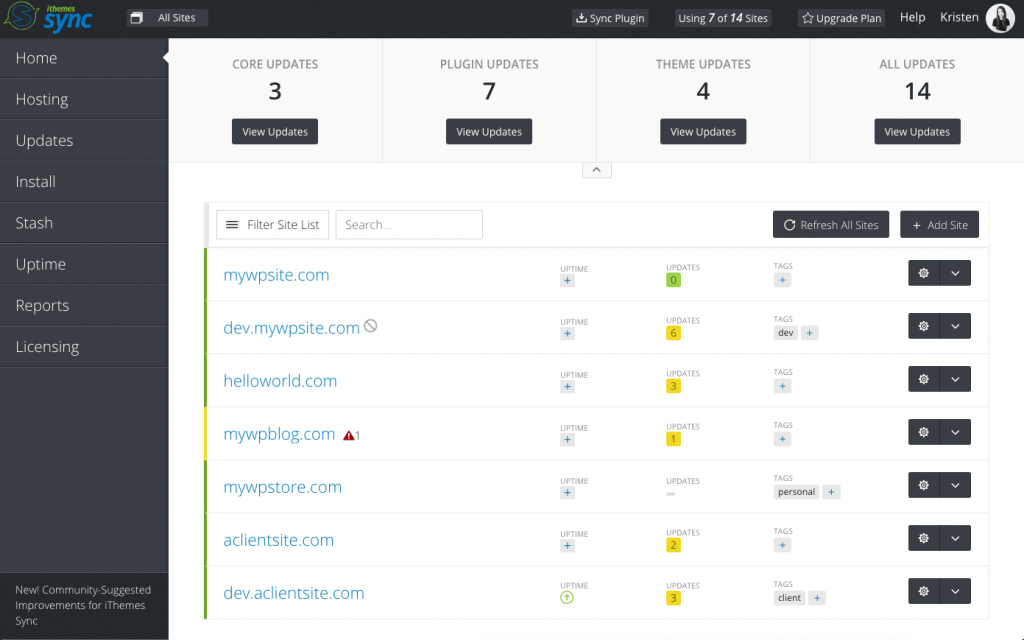

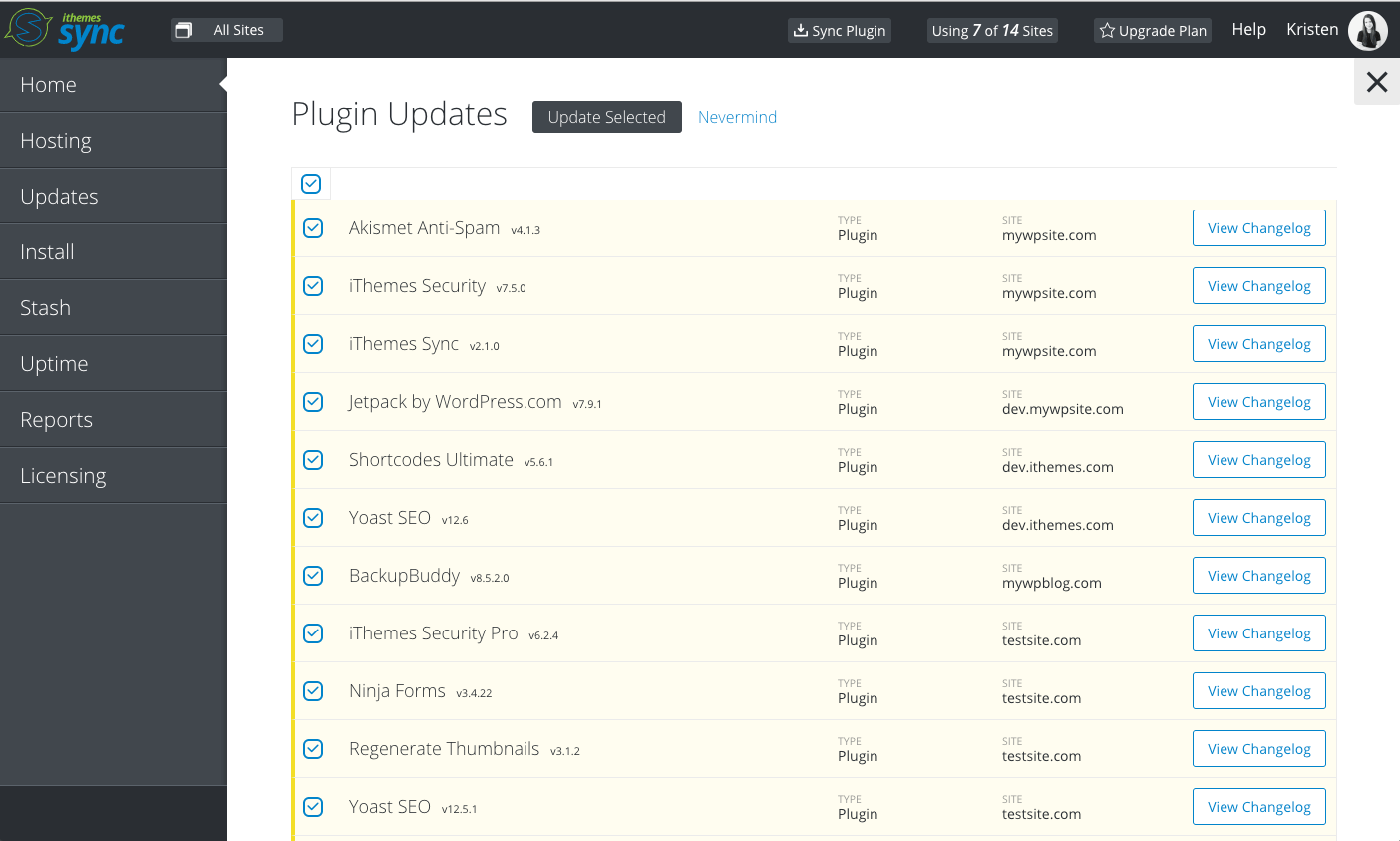

การจัดการไซต์ WP หลายไซต์? อัปเดตปลั๊กอิน ธีม & Core พร้อมกันจาก iThemes Sync Dashboard

iThemes Sync เป็นแดชบอร์ดส่วนกลางของเราที่จะช่วยคุณจัดการไซต์ WordPress หลายแห่ง จากแดชบอร์ดการซิงค์ คุณสามารถดูการอัปเดตที่มีให้สำหรับไซต์ทั้งหมดของคุณ จากนั้น อัปเดตปลั๊กอิน ธีม และแกน WordPress ได้ด้วยคลิก เดียว คุณยังสามารถรับการ แจ้งเตือนทางอีเมลทุกวัน เมื่อมีการอัปเดตเวอร์ชันใหม่

ลองซิงค์ฟรี 30 วัน

ปลั๊กอินความปลอดภัย WordPress สามารถช่วยให้เว็บไซต์ของคุณปลอดภัย

iThemes Security Pro ปลั๊กอินความปลอดภัย WordPress ของเรามีมากกว่า 30 วิธีในการรักษาความปลอดภัยและปกป้องเว็บไซต์ของคุณจากช่องโหว่ด้านความปลอดภัยทั่วไปของ WordPress ด้วย WordPress การตรวจสอบสิทธิ์แบบสองปัจจัย การป้องกันแบบเดรัจฉาน การบังคับใช้รหัสผ่านที่รัดกุม และอื่นๆ คุณสามารถเพิ่มระดับการรักษาความปลอดภัยเพิ่มเติมให้กับเว็บไซต์ของคุณได้

ในแต่ละสัปดาห์ Michael จะรวบรวมรายงานช่องโหว่ของ WordPress เพื่อช่วยให้เว็บไซต์ของคุณปลอดภัย ในฐานะผู้จัดการผลิตภัณฑ์ที่ iThemes เขาช่วยเราปรับปรุงรายการผลิตภัณฑ์ iThemes ต่อไป เขาเป็นคนเนิร์ดยักษ์และชอบเรียนรู้เกี่ยวกับเทคโนโลยีทุกอย่าง ทั้งเก่าและใหม่ คุณสามารถหาไมเคิลไปเที่ยวกับภรรยาและลูกสาว อ่านหนังสือหรือฟังเพลงเมื่อไม่ได้ทำงาน