5 zaawansowanych porad i wskazówek dla iThemes Security Pro

Opublikowany: 2020-09-02Wtyczka iThemes Security Pro ma ponad 50 różnych sposobów zabezpieczenia i ochrony witryny WordPress. Możesz włączyć większość metod bezpieczeństwa w iThemes Security Pro za pomocą jednego kliknięcia. Jeśli jednak możesz poświęcić kilka minut na zagłębienie się w ustawieniach, możesz dodać kilka warstw ochrony do swojej witryny WordPress.

W tym poście przedstawimy Ci zaawansowane porady i wskazówki 5 dla iThemes Security Pro, aby przenieść bezpieczeństwo Twojej witryny na wyższy poziom.

Wskazówka nr 1 - Chroń swój pulpit nawigacyjny WP za pomocą zaufanych urządzeń

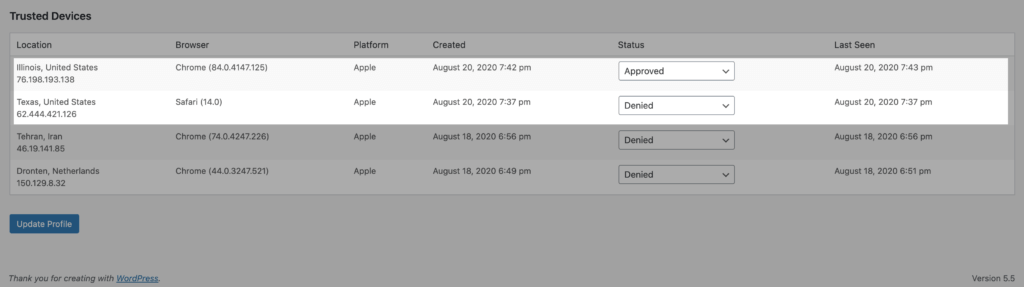

Funkcja iThemes Security Pro Trusted Devices ogranicza dostęp do pulpitu WordPress do listy zatwierdzonych urządzeń.

Gdy poinformujesz iThemes Security Pro, które urządzenia są Twoje, Zaufane urządzenia mogą chronić Twoją witrynę na 2 różne sposoby:

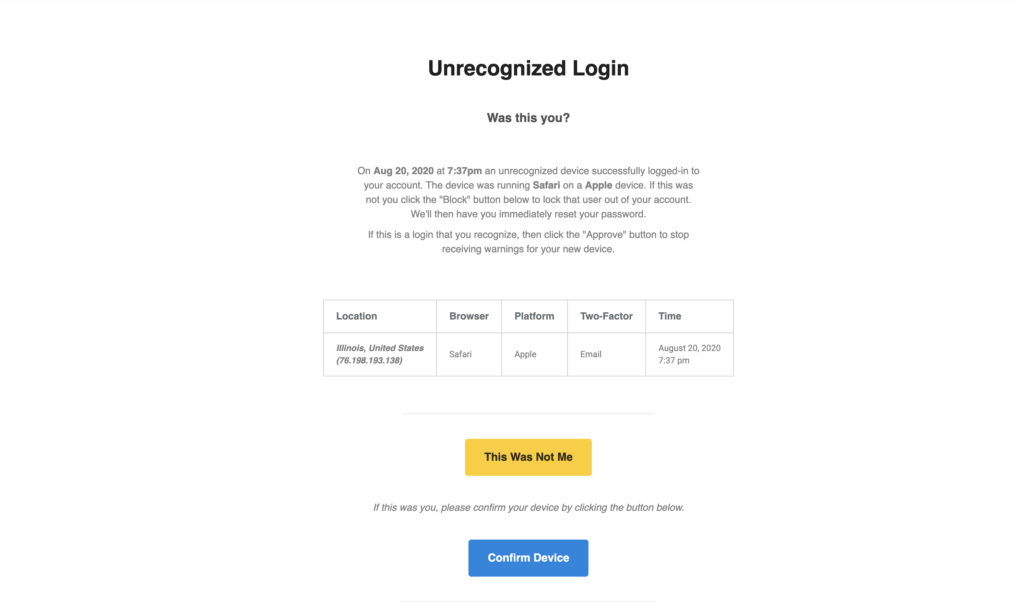

1. Ogranicz możliwości nierozpoznanych urządzeń — gdy ktoś loguje się przy użyciu nierozpoznanego urządzenia, możesz ograniczyć jego możliwości na poziomie administratora i uniemożliwić mu edytowanie danych logowania. iThemes Security Pro wyśle wiadomość e-mail na adres ustawiony w profilu użytkownika WordPress.

Nierozpoznany adres e-mail logowania będzie zawierał opcję potwierdzenia lub zablokowania urządzenia. Kliknięcie przycisku Potwierdź urządzenie spowoduje przywrócenie uprawnień administratora. Jeśli klikniesz przycisk This Was Not Me , iThemes Security Pro wyloguje nielegalnego użytkownika, a urządzenie z listy odrzuconych urządzeń w profilu WordPress.

2. Ochrona przed przejęciem sesji — przejęcie sesji to atak polegający na przejęciu sesji użytkownika przez atakującego. Na przykład WordPress generuje plik cookie sesji za każdym razem, gdy logujesz się do swojej witryny. Załóżmy, że masz rozszerzenie przeglądarki z luką, która umożliwia hakerom przejęcie pliku cookie przeglądarki. Po przejęciu Twojej sesji haker będzie mógł zacząć wprowadzać złośliwe zmiany w Twojej witrynie.

Jeśli urządzenie użytkownika ulegnie zmianie podczas sesji, iThemes Security automatycznie wyloguje użytkownika, aby zapobiec wszelkim nieautoryzowanym działaniom na koncie użytkownika, takim jak zmiana adresu e-mail użytkownika lub przesyłanie złośliwych wtyczek.

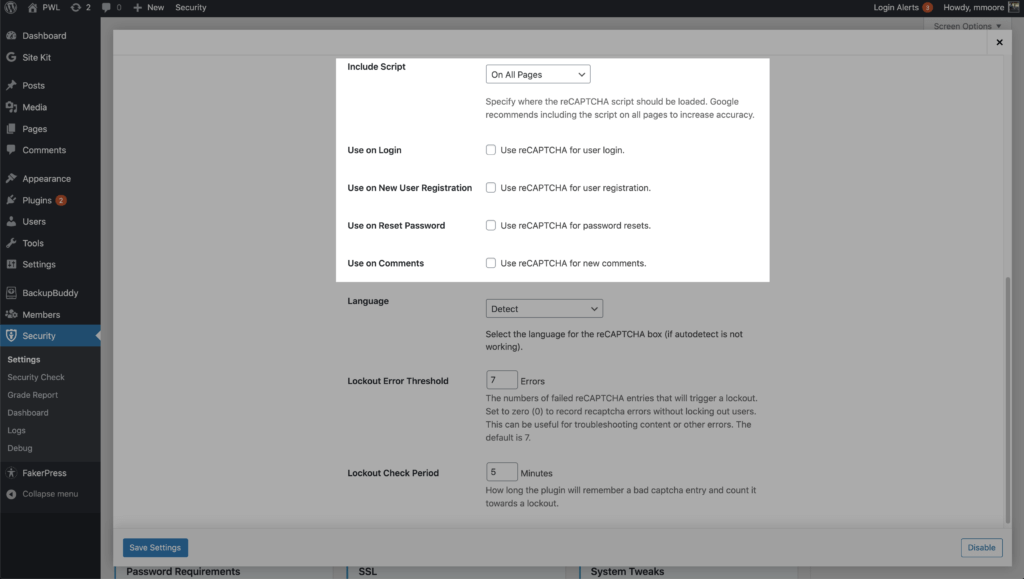

Wskazówka nr 2 – użyj Google reCAPTCHA v3 do blokowania złych botów

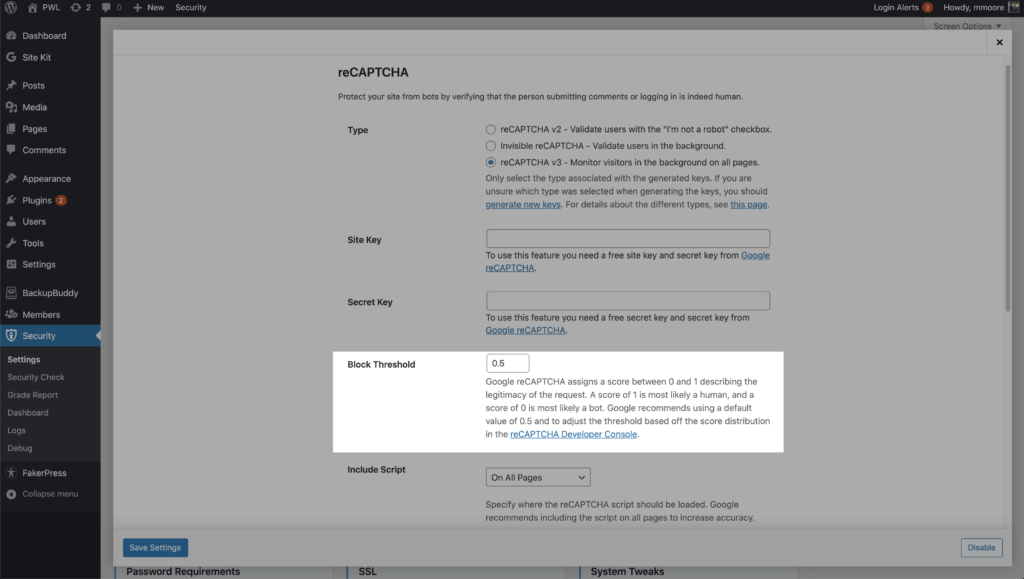

Funkcja Google reCAPTCHA w iThemes Security Pro chroni Twoją witrynę przed złymi botami. Te boty próbują włamać się do Twojej witryny za pomocą złamanych haseł, zamieszczają spam, a nawet wykradają zawartość. reCAPTCHA wykorzystuje zaawansowane techniki analizy ryzyka, aby odróżnić ludzi od botów.

Wspaniałą cechą reCAPTCHA w wersji 3 jest to, że pomaga wykrywać nadużycia w witrynie bez interakcji użytkownika. Zamiast pokazywać wyzwanie CAPTCHA, reCAPTCHA v3 monitoruje różne wykonane żądania i zwraca wynik. Wynik waha się od 0,01 do 1. Im wyższy wynik zwrócony przez reCAPTCHA, tym większa pewność, że człowiek złożył prośbę. Im niższy wynik zwrócony przez reCAPTCHA, tym większa pewność, że bot wysłał żądanie.

iThemes Security Pro pozwala ustawić próg blokowania za pomocą wyniku reCAPTCHA. Google zaleca używanie 0,5 jako domyślnego. Pamiętaj, że możesz nieumyślnie zablokować uprawnionych użytkowników, jeśli ustawisz zbyt wysoki próg.

Załóżmy, że ustawiłeś próg blokowania na 1, co oznacza, że chcesz, aby Google blokowało wszystko, co nie jest w 100% pewne, że jest ludzkie. Teraz jeden z Twoich klientów wysyła prośbę o zalogowanie się do Twojej witryny. Ten klient używa menedżera haseł do automatycznego uzupełniania haseł, a reCAPTCHA daje jego żądaniu logowania wynik 0,7.

Więc nawet jeśli Twój klient nie używał klawiatury do wpisywania swoich danych logowania, Google jest prawie pewien, że jest to człowiek. Ale Twój klient nadal zostanie zablokowany, ponieważ ustawisz próg 1.

Możesz włączyć reCAPTCHA podczas rejestracji użytkownika WordPress, zresetować hasło, login i komentarze. iThemes Security Pro umożliwia uruchamianie skryptu Google reCAPTCHA na wszystkich stronach, aby zwiększyć dokładność wyniku bota w porównaniu z wynikiem ludzkim.

Google reCAPTCHA wersja 3 jest niesamowita! Pomaga chronić Ciebie i odwiedzających Twoją witrynę przed złymi botami bez interakcji użytkownika.

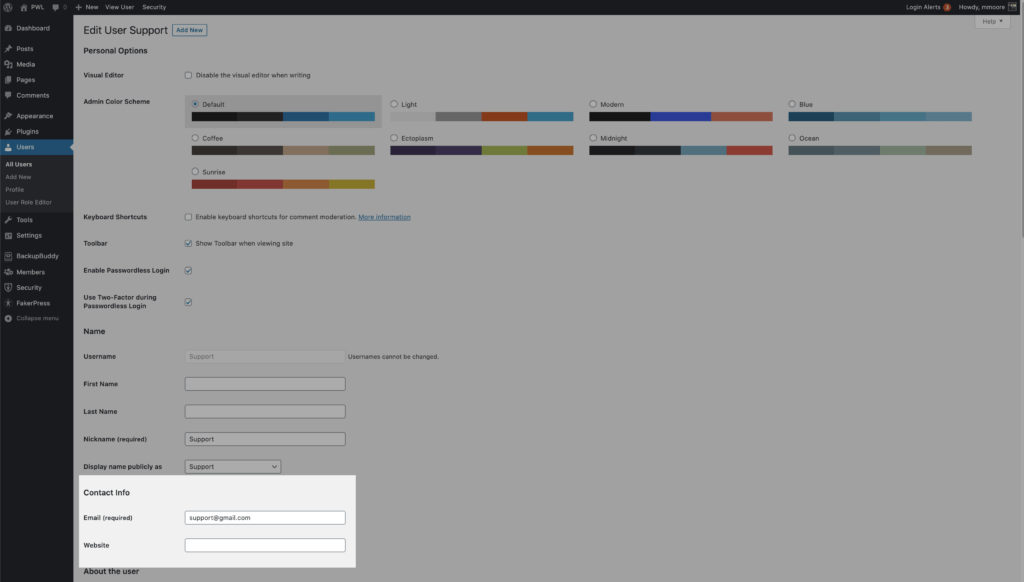

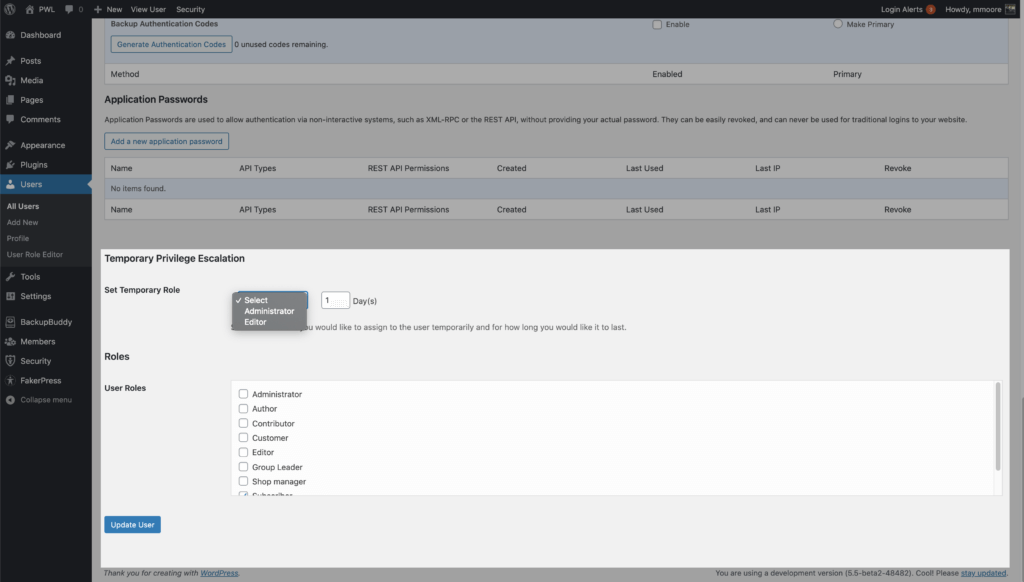

Wskazówka #3 – Użyj eskalacji uprawnień, aby utworzyć uniwersalnego użytkownika pomocy

Najbardziej niedostatecznie wykorzystywaną funkcją w iThemes Security Pro jest Eskalacja uprawnień. Ta funkcja umożliwia tymczasowe zwiększenie uprawnień użytkownika.

Za każdym razem, gdy tworzysz nowego użytkownika, zwłaszcza administratora, dodajesz kolejny punkt wejścia, który może wykorzystać haker. Czasami jednak możesz potrzebować pomocy z zewnątrz dla swojej witryny, na przykład gdy szukasz wsparcia.

Możesz utworzyć nowego użytkownika i nazwać go Support oraz nadać mu rolę użytkownika Subskrybent. Następnym razem, gdy będziesz musiał zapewnić tymczasowy dostęp do swojej witryny, przejdź do strony profilu użytkownika pomocy technicznej.

Zaktualizuj adres e-mail, aby osoba z zewnątrz mogła poprosić o nowe hasło. Następnie przewiń w dół, aż zobaczysz ustawienia Tymczasowej eskalacji uprawnień . Kliknij przełącznik Ustaw rolę tymczasową i wybierz opcję Administrator . Użytkownik będzie miał teraz dostęp administracyjny przez następne 24 godziny.

Jeśli nie potrzebują pełnych 24 godzin, możesz odwołać eskalację uprawnień na stronie profilu użytkownika.

Wskazówka #4 – Ułatw bezpieczeństwo swoim użytkownikom

Z definicji każdy środek bezpieczeństwa ma na celu zmniejszenie wygody tego, co otrzymuje dodatkowe bezpieczeństwo. Chcę więc podzielić się trzema funkcjami w iThemes Security Pro, które mogą ułatwić bezpieczeństwo wszystkim w Twojej witrynie.

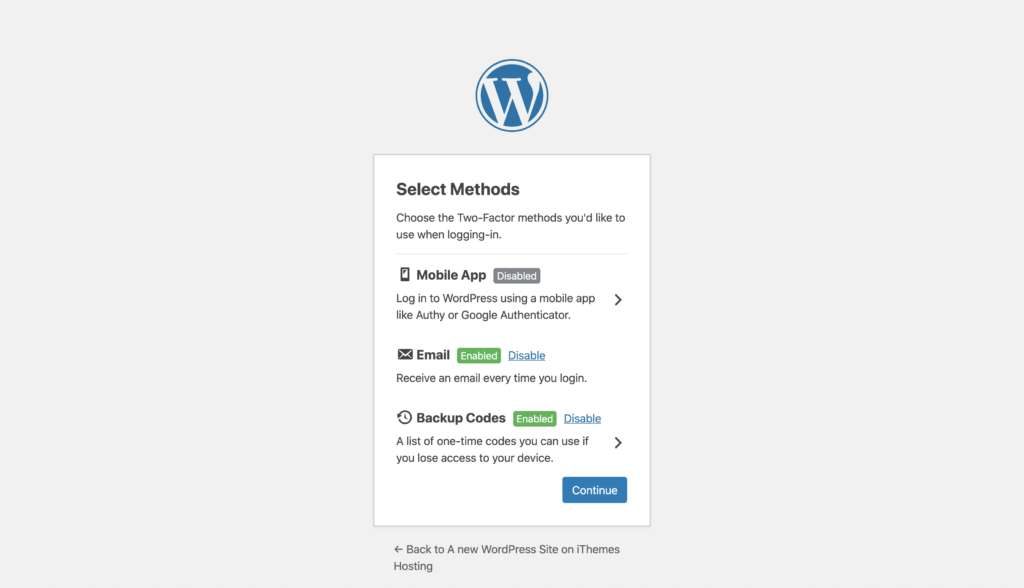

1. Wdrażanie dwuetapowe

Uwierzytelnianie dwuskładnikowe to proces weryfikacji tożsamości osoby, wymagający dwóch oddzielnych metod weryfikacji. Google udostępnił na swoim blogu, że korzystanie z uwierzytelniania dwuskładnikowego może powstrzymać 100% automatycznych ataków botów.

Wprowadzanie dwuskładnikowe to przyjazny dla użytkownika sposób na skonfigurowanie dwuskładnikowego na swoich kontach. Każdy użytkownik, który ma włączone uwierzytelnianie dwuskładnikowe, zostanie poprowadzony przez proces wdrażania przy następnym logowaniu.

Po wprowadzeniu danych uwierzytelniających zostanie wyświetlony powitalny tekst powitalny. Pamiętaj, że możesz to dostosować w ustawieniach dwuskładnikowych.

W całym przepływie będziesz mieć możliwość włączenia i skonfigurowania metod dwuskładnikowych, których chcesz użyć.

Pod koniec przepływu, Ty i Twoje konta użytkowników będziecie mieć silną warstwę bezpieczeństwa, którą zapewnia uwierzytelnianie dwuskładnikowe.

2. Magiczne linki

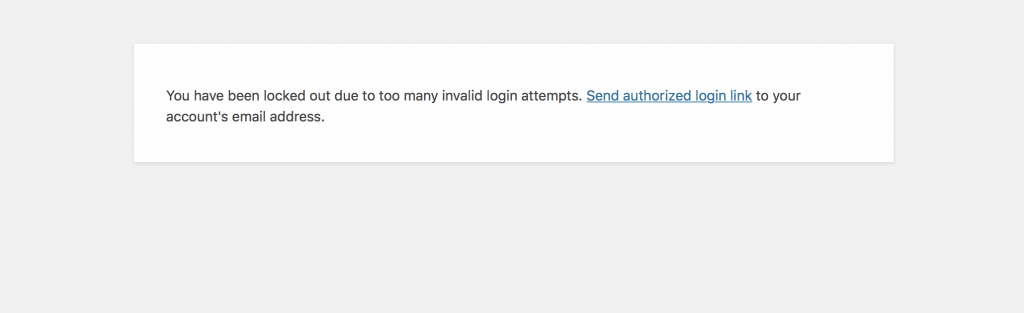

Bot może oszukać stronę Twojego autora, aby zebrać nazwy użytkowników do użycia w ataku brute force na Twoją witrynę. Blokowanie się jest do bani, ponieważ jakiś bot próbuje włamać się do Twojej witryny przy użyciu Twojej nazwy użytkownika.

Gdy Twoja nazwa użytkownika jest zablokowana, możesz poprosić o wiadomość e-mail z unikalnym linkiem logowania. Użycie linku przesłanego pocztą e-mail spowoduje ominięcie blokady nazwy użytkownika, podczas gdy osoby atakujące metodą brute force są nadal zablokowane.

Po prostu kliknij link „Wyślij autoryzowany link logowania”, aby otrzymać wiadomość e-mail Magic Links.

Po otrzymaniu wiadomości e-mail użyj linku, wprowadź swoje dane uwierzytelniające, a wrócisz na swoją stronę!

3. Logowanie bez hasła

Niezależnie od tego, czy my w społeczności zajmującej się bezpieczeństwem, chcemy to przyznać, czy nie, korzystanie z menedżera haseł i uwierzytelniania dwuskładnikowego może być uciążliwe i czasochłonne, zwłaszcza gdy coraz więcej czasu spędzamy w Internecie.

Chcieliśmy więc stworzyć sposób, aby ludzie mogli uzyskać pełne bezpieczeństwo, które zapewnia silne i unikalne hasło, bez poświęcania użyteczności.

Co to są logowanie bez hasła?

Logowanie bez hasła to nowy sposób weryfikacji tożsamości użytkownika bez konieczności podawania hasła do logowania. Przekształciliśmy Magic Links w nową metodę logowania, która pozwala wymagać od użytkowników używania silnych haseł i uwierzytelniania dwuskładnikowego bez konieczności wprowadzania hasła lub dodatkowego kodu uwierzytelniającego.

Jak działa metoda logowania bez hasła

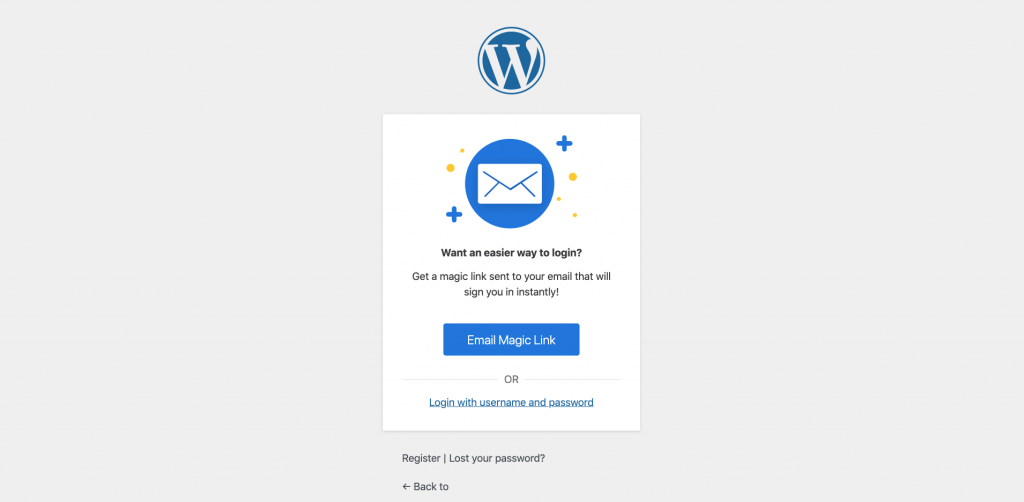

Podczas logowania zostaniesz poproszony o wybranie metody logowania. Kliknij przycisk Email Magic Link , aby wysłać wiadomość e-mail zawierającą link do logowania bez hasła.

Zobaczysz teraz wiadomość potwierdzającą wysłanie e-maila.

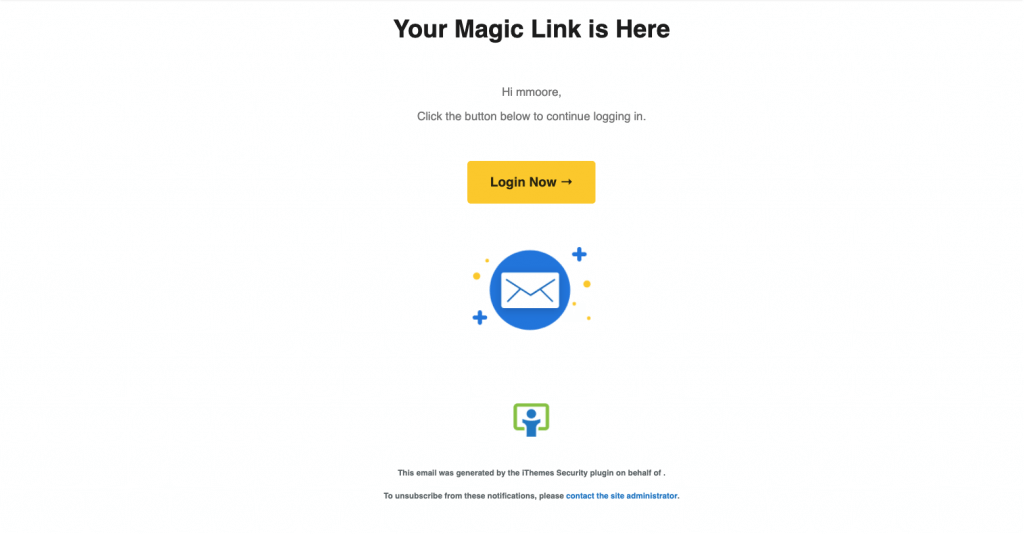

W skrzynce odbiorczej otwórz wiadomość e-mail Magic Link i przycisk Zaloguj się teraz .

I to wszystko, bez wprowadzania hasła lub dwuskładnikowego tokena. Oznacza to, że po włączeniu logowania bez hasła nie musisz znać swojego skomplikowanego hasła ani kopiować i wklejać dodatkowego kodu, aby się zalogować. Jednak ci źli ludzie, którzy próbują brutalnie wymusić twoją witrynę, będą mieli 0% wskaźnik sukcesu.

Wskazówka #5 – Włącz menu debugowania dla zaawansowanych rozwiązań

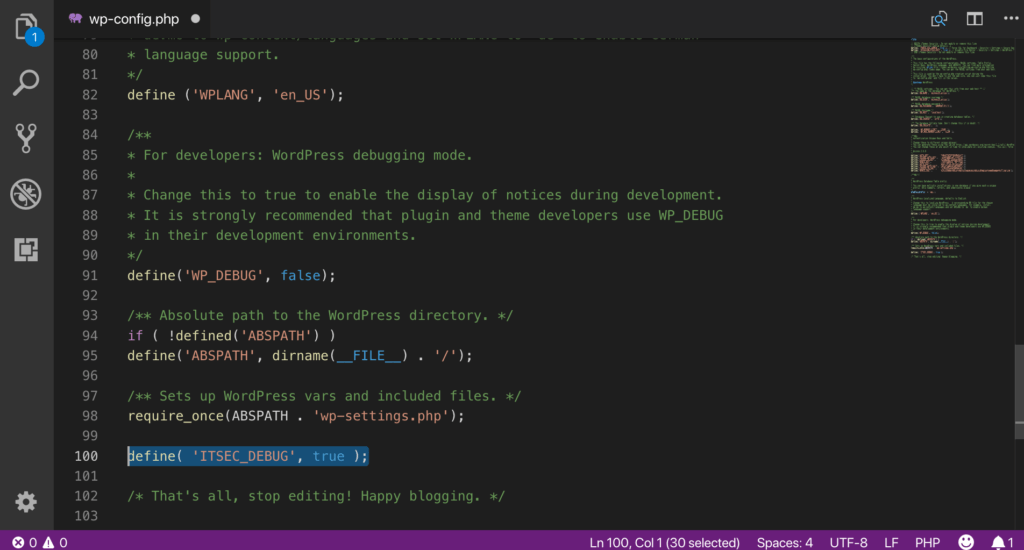

Może się zdarzyć, że zostaniesz poproszony przez obsługę iThemes Security Pro o włączenie menu debugowania. Aby włączyć menu debugowania w iThemes Security Pro, musisz dodać poniższy kod do pliku wp-config.php.

define( 'ITSEC_DEBUG', true );Pamiętaj, aby dodać kod nad „To wszystko szczęśliwe blogowanie”. linia.

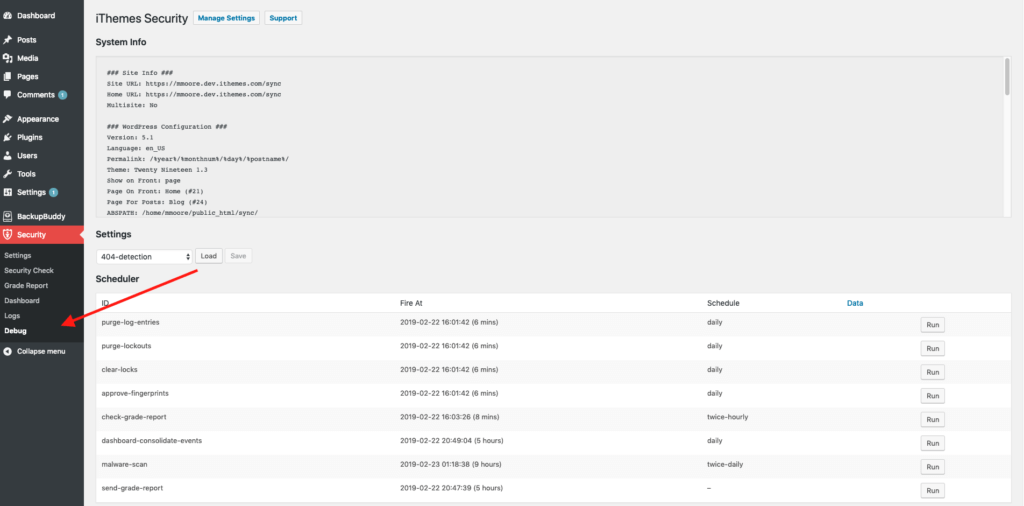

Teraz będziesz mógł uzyskać dostęp do menu debugowania w iThemes Security Pro.

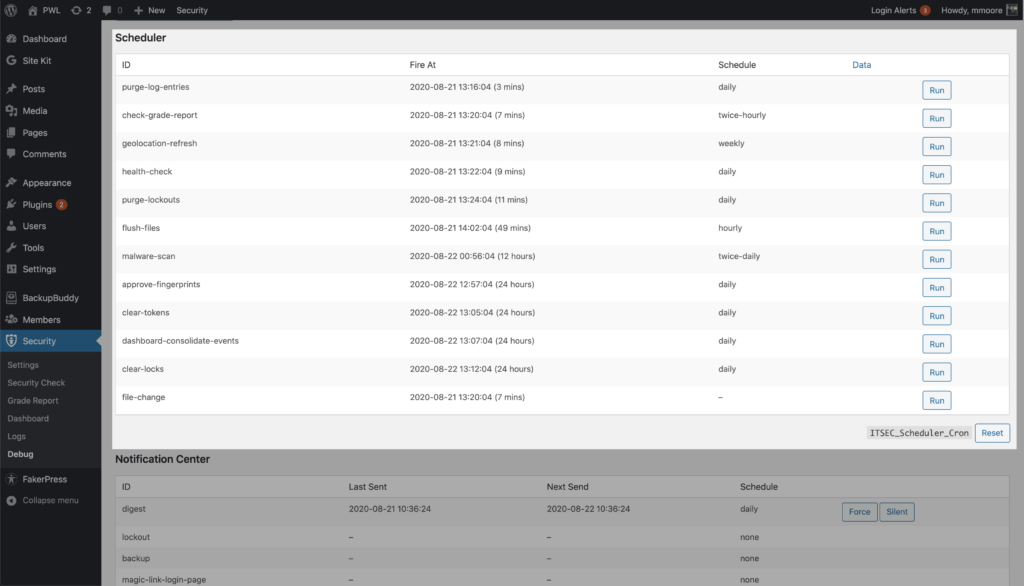

Możesz wyświetlić informacje o systemie , wczytać konfigurację ustawień , wyświetlić harmonogram zdarzeń bezpieczeństwa oraz wiadomości e-mail wysyłane przez centrum powiadomień. Narzędziem do rozwiązywania problemów z debugowaniem, które chcę podkreślić w tym poście, jest harmonogram.

Planista

Harmonogram pokazuje wszystkie różne zaplanowane zdarzenia w iThemes Security Pro. Zaplanowane zdarzenia to takie rzeczy, jak skanowanie witryny, skanowanie zmiany pliku, usuwanie blokad i wiele innych. Cechą wspólną tych funkcji jest to, że muszą być zaplanowane z wyprzedzeniem, a ich działanie polega na wp-cron.

Załóżmy, że zwróciłeś uwagę, że skanowanie zmiany pliku nie jest uruchomione w Twojej witrynie, mimo że w ustawieniach zabezpieczeń włączyłeś funkcję Zmiana pliku. Możesz włączyć menu debugowania, aby sprawdzić, czy skanowanie zmiany pliku znajduje się na liście zaplanowanych zdarzeń. Jeśli tak nie jest, oznacza to, że coś poszło nie tak przed utworzeniem wydarzenia. Możesz rozwiązać ten problem, klikając przycisk resetowania ITSEC_Scheduler_Cron. Odpoczynek crona zmusi Scheduler do sprawdzenia ustawień bezpieczeństwa i odbudowania listy zaplanowanych zdarzeń. W tym brakujące skany zmiany pliku.

Zawijanie

Wtyczka iThemes Security Pro zapewnia doskonałą ochronę po wyjęciu z pudełka, ale jeśli zagłębisz się w ustawienia, znajdziesz naprawdę fajne narzędzia bezpieczeństwa. Narzędzia te mogą pomóc dodać kilka warstw zabezpieczeń do logowania i pulpitu nawigacyjnego WordPress, zablokować złe boty, a nawet ułatwić bezpieczeństwo wszystkim użytkownikom Twojej witryny, w tym Tobie.

Co tydzień Michael opracowuje raport na temat luk w zabezpieczeniach WordPressa, aby pomóc chronić Twoje witryny. Jako Product Manager w iThemes pomaga nam w dalszym ulepszaniu linii produktów iThemes. Jest wielkim kujonem i uwielbia uczyć się wszystkich rzeczy technicznych, starych i nowych. Możesz znaleźć Michaela spędzającego czas z żoną i córką, czytającego lub słuchającego muzyki, gdy nie pracuje.