iThemes Security Pro機能スポットライト–ブルートフォース保護と禁止ユーザー

公開: 2021-09-22Feature Spotlightの投稿では、iThemes Security Proの機能を強調し、その機能を開発した理由、その機能の対象者、およびその機能の使用方法について少し説明します。

今日は、iThemes SecurityProプラグインの2つの優れた機能であるローカルブルートフォース保護と禁止ユーザーについて説明します。

WordPressサイトを保護するために禁止されたユーザーによるブルートフォース保護が必要な3つの理由

WordPressログインは、WordPressWebサイトの中で最も攻撃されている部分です。 WPログインが攻撃者に非常に人気のあるターゲットである主な理由は3つあります。

- WordPressのログインURLは、すべてのWordPressサイトで同じです。 WordPressの使用経験がある人なら誰でも、WordPressのデフォルトのログインURLが

/wp-login.phpページにあることを知っています。 プラグインを使用してログインフォームを保持する場所のURLを変更しても、コマンドラインを使用したログイン方法は変更されないことに注意してください。 WordPressログインに対するほとんどの攻撃は、Webブラウザではなくターミナルを使用します。 - WordPressは無効なログイン試行の回数を制限しません。 デフォルトでは、WordPressには、誰かが失敗したログイン試行の回数を制限するものは何も組み込まれていません。 攻撃者が試行できるログイン試行の失敗回数に制限がない場合、攻撃者は成功するまで、無限の数のユーザー名とパスワードを試行し続けることができます。

- ブルートフォース攻撃にはスキルは必要ありません。 ブルートフォース攻撃とは、ユーザー名とパスワードの組み合わせを見つけてWebサイトに侵入するために使用される試行錯誤の方法を指します。 初心者レベルのハッカーなら誰でも、WordPressのログインページを探してインターネットを検索するボットを作成できます。 または、すでに作成されている多くのオープンソースブルートフォースアプリケーションの1つを使用することもできます。

これらの3つの理由から、ブルートフォース保護と、WordPressサイトを保護するためにユーザーを禁止する機能が必要です。

ブルートフォース保護と禁止ユーザーとは何ですか?

WordPressのログインは、家の正面玄関によく似ています。 玄関のドアに鍵がかかっていなければ、誰でも簡単に家に足を踏み入れ、家具を動かしたり、物を壊したり、テレビを盗んだりすることができます。 泥棒になりそうな人が家に侵入しにくくするために、玄関のドアに錠を追加するのは理にかなっています。

先に述べたように、WordPressは誰かが行うことができる無効なログイン試行の数を制限しません。 これは、ボットが最終的にWebサイトのバックエンドにブルートフォース攻撃を仕掛けるまで、ユーザー名とパスワードのランダムな組み合わせを推測するために永遠に費やすことができることを意味します。

iThemes Security Proプラグインは、WordPressログインに追加できる「ロック」を作成します。 このロックは、攻撃者がWebサイトのバックエンドに直接侵入したり、ページを変更したり、顧客の情報を盗んだり、Webサイトを制御したりするのを防ぐために設計されています。

iThemes SecurityProのローカル/ネットワークブルートフォース保護と禁止ユーザーの設定は連携して機能し、Webサイトの最も攻撃された部分であるWordPressログインを保護します。

iThemes SecurityProの2種類のブルートフォース保護

iThemes Security Proには、2種類のブルートフォース保護があります。 あなたのサイトの保護の二重壁には両方が必要です:

- ローカルブルートフォース保護–ローカルブルートフォース保護は、Webサイトへのアクセスの試みを調べ、疑わしいユーザーを禁止します。

- ネットワークブルートフォース保護–ネットワークブルートフォース保護を使用すると、コミュニティに参加でき、100万を超えるWebサイトが強力になります。 IPがiThemesSecurityコミュニティのWebサイトに侵入しようとしていると識別された場合、そのIPはネットワークブルースフォースの禁止リストに追加されます。

1.ローカルブルートフォース保護

iThemes Securityは、Webサイトへの無効なログイン試行を積極的に監視して、ブルートフォース攻撃の可能性を監視します。 ローカルブルートフォースプロテクションは、ホストまたはIPアドレスとユーザー名による無効なログイン試行を追跡する最初のタイプのブルートフォースプロテクションです。

IPまたはユーザー名が連続して無効なログイン試行を何度も繰り返した場合、それらはロックアウトされ、設定された期間、それ以上試行できなくなります。

2.ネットワークブルートフォース保護

ネットワークブルートフォースプロテクションは、これをさらに一歩進めます。 このネットワークはiThemesSecurityコミュニティであり、100万を超える強力なWebサイトがあります。 IPがiThemesSecurityコミュニティのWebサイトに侵入しようとしていると識別された場合、そのIPはネットワークブルースフォースの禁止リストに追加されます。

IPがネットワークブルートフォース禁止リストに含まれると、そのIPはネットワーク内のすべてのWebサイトでブロックされます。 したがって、IPが私のWebサイトを攻撃して禁止された場合、iThemes Security Brute ForceNetworkに報告されます。 私のレポートは、ネットワーク全体でIPを禁止するのに役立ちます。 iThemes Security Network Protectionを有効にするだけで、他の人のWordPressログインを保護できるのが大好きです。

iThemes Brute Force Protection Networkをアクティブにして、他の100万のWebサイトに参加し、世界中のWordPressサイトを攻撃している悪意のあるIPに対して団結します。 あなたは自分のウェブサイトを保護するだけでなく、他の人のウェブサイトも保護するために自分の役割を果たしています。

禁止されたユーザーがブルートフォース保護とどのように連携するか

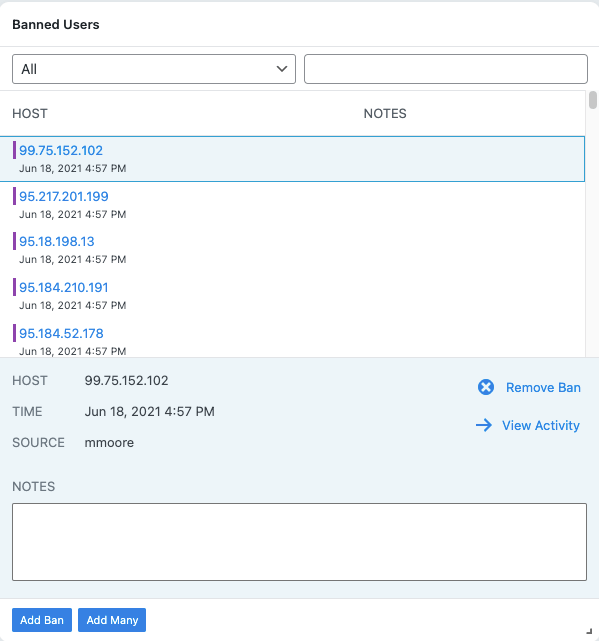

iThemes Security Pro禁止ユーザー機能は、IPロックアウトを追跡します。 IPが繰り返し違反者になると、iThemes Security ProはそのIPを禁止ホストリストに追加し、ログインを試みるどころか、IPがWebサイトを表示することさえできないようにします。

Webサイトでの攻撃を防ぐ方法はないことを覚えておくことが重要です。 重要なことは、これらの攻撃が成功しないようにすることです。

iThemes SecurityProでローカル/ネットワークブルートフォース保護と禁止ユーザーを使用する方法

まず、iThemes SecurityProを入手します。 通常のWordPressプラグインアクティベーション方法を使用して、WordPressサイトにプラグインをインストールしてアクティベートします。

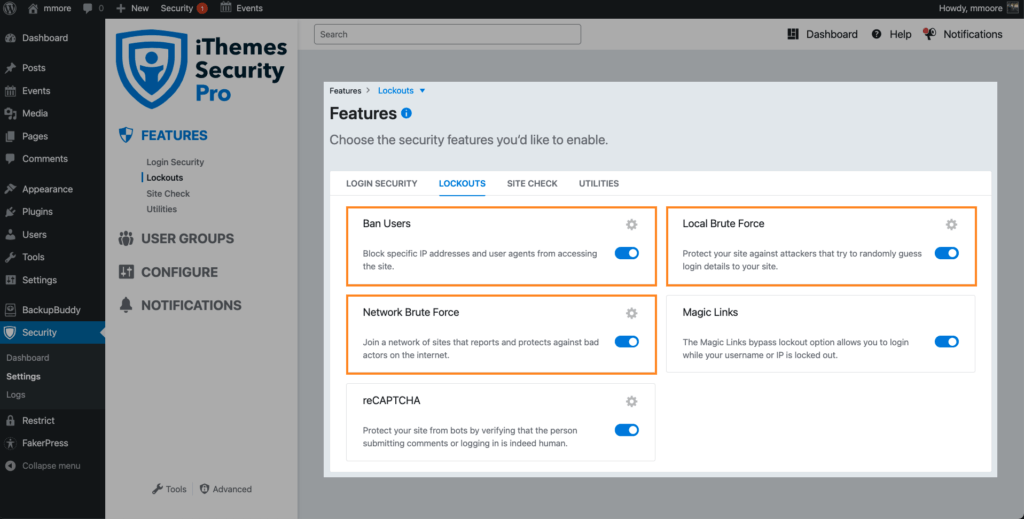

ローカルおよびネットワークブルートフォース保護および禁止ユーザー機能の使用を開始するには、セキュリティ設定の[機能]メニューに移動して有効にします。

ローカルブルートフォース保護設定

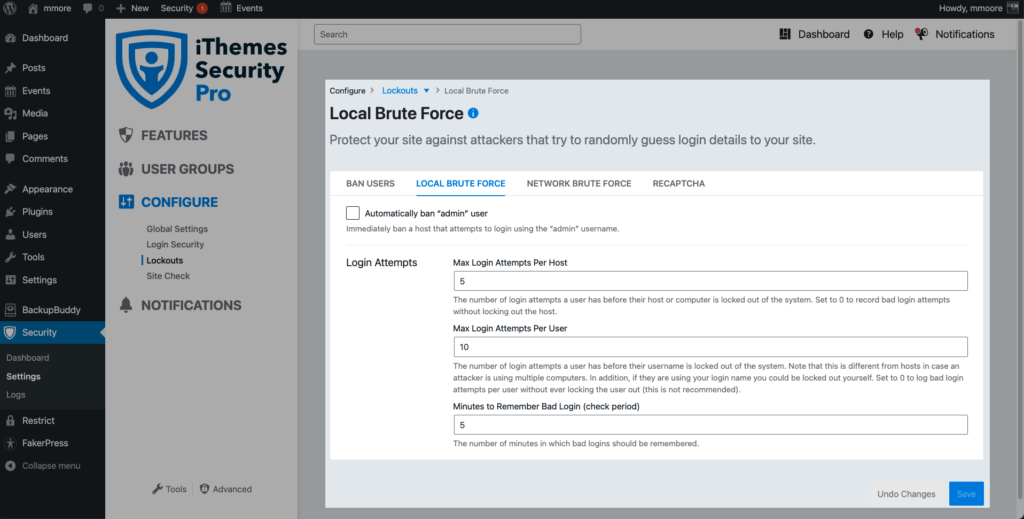

ローカルブルートフォースプロテクションの歯車で設定を見てみましょう。

- 「admin」ユーザーを自動的に禁止する–有効にすると、ログイン時にAdminユーザー名を使用するユーザーは自動的にロックアウトされます。

- ホストあたりの最大ログイン試行回数–IPがロックアウトされる前に許可される無効なログイン試行回数。

- ユーザーあたりの最大ログイン試行回数–これは、ユーザー名がロックアウトされる前に許可される無効なログイン試行回数です。

- 不正なログインを記憶する分–これは、無効なログイン試行がロックアウトのIPまたはユーザー名に対してカウントされる時間です。

ロックアウト設定を構成する際に留意したいことがいくつかあります。 IPを与えるよりも、ユーザーに無効なログイン試行を移動させたいと思うでしょう。 あなたのウェブサイトがブルートフォース攻撃を受けており、攻撃者があなたのユーザー名を使用しているとしましょう。 目標は、ユーザー名ではなく攻撃者のIPをロックアウトすることです。これにより、Webサイトが攻撃を受けている場合でも、ログインして作業を行うことができます。

また、無効なログイン試行の回数を低く設定しすぎたり、無効な試行を記憶する時間を長く設定したりして、これらの設定を厳しくしすぎないようにする必要があります。 ホスト/ IPの無効なログイン試行回数を1回に減らし、不正なログイン試行を記憶する分を1か月に設定すると、正当なユーザーを誤ってロックアウトする可能性が大幅に高まります。

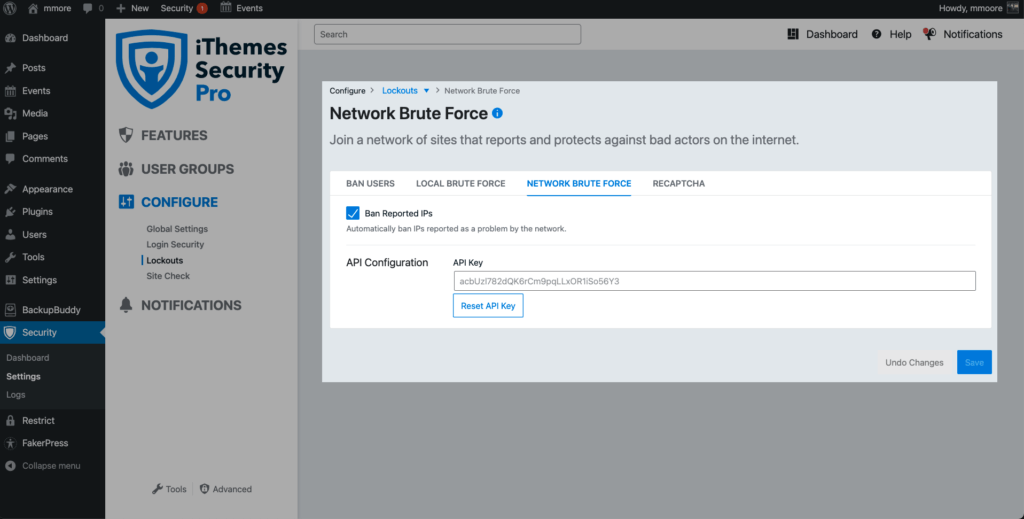

ネットワークブルートフォース保護設定

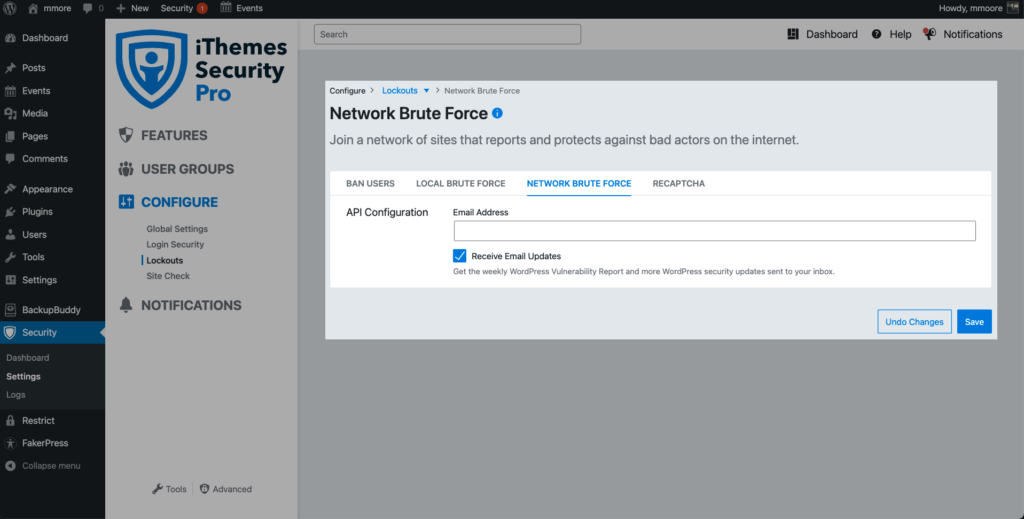

ネットワークブルートフォースプロテクションの歯車で設定を見てみましょう。

ブルートフォースネットワークのライセンスキーを取得するには、電子メールアドレスを入力し、電子メールの更新を受信するかどうかを選択して、[保存]ボタンをクリックします。

設定を保存すると、いくつかの新しいオプションが表示されます。

- 報告されたIPの禁止–ネットワークによって問題として報告されたIPを自動的に禁止します。

- APIキーのリセット– APIキーをリセットすると、ネットワークブルートフォースライセンスが無効になります。

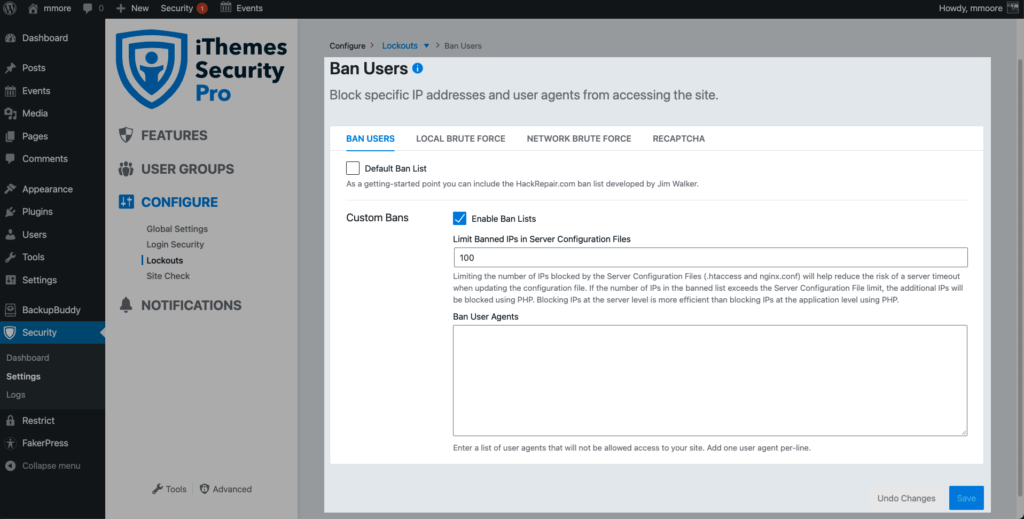

禁止されているユーザーの設定

それでは、禁止ユーザーの歯車で設定を見てみましょう。

- デフォルトの禁止リスト–有効にすると、iThemes Securityはhackrepair.comのブロックリストを使用して、既知の悪意のあるユーザーをWebサイトから禁止します。

- サーバー構成ファイルで禁止されているIPを制限する–サーバー構成ファイル(.htaccessおよびnginx.conf)によってブロックされるIPの数を制限すると、構成ファイルを更新するときにサーバーがタイムアウトするリスクを減らすのに役立ちます。

- ユーザーエージェントの禁止–このリストのユーザーエージェントはあなたのウェブサイトにアクセスすることを許可されません。

禁止されたホストリストを表示し、[禁止されたユーザー]カードからセキュリティダッシュボードの禁止リストにIPを手動で追加できます。

サーバー構成ファイルで禁止されているIPの数を制限したいのはなぜですか?

サーバー構成ファイル(.htaccessおよびnginx.conf)によってブロックされるIPの数を制限すると、サーバーがこれらのファイルを更新するときのタイムアウトのリスクを減らすのに役立ちます。

ファイルが更新されるたびに、サーバーはファイル全体を書き換えます。 つまり、禁止されたIPが200個ある.htaccessファイルがあり、禁止リストに新しいIPが追加された場合、サーバーは201個のIPをすべて書き換える必要があります。 .htaccessに他のサーバールールが書き込まれている場合は、それらのルールを201の禁止とともに書き直す必要があります。

.htaccessファイルまたはnginx.confファイルが大きいほど、更新時にサーバーがタイムアウトする可能性が高くなります。 これは、Webサイトが攻撃を受けており、サーバーがすべての新しいIPに対応するために、サーバー構成ファイルを複数回更新する必要がある場合に特に当てはまります。

サーバー構成ファイルで許可されているよりも多くの禁止IPがある場合はどうなりますか?

禁止リスト内のIPの数がサーバー構成ファイルの制限を超えると、PHPを使用して追加のIPがブロックされます。

[サーバー構成ファイルで禁止されているIPを制限する]オプションを設定するときに覚えておくべきことの1つは、サーバーレベルでIPをブロックする方が、PHPを使用してアプリケーションレベルでIPをブロックするよりも効率的であるということです。 ただし、両方の方法の最終結果は同じです…悪者はあなたのウェブサイトへのアクセスをブロックされます。

1つの簡単なメモ。 私はあなたのウェブサイトで発生するロックアウトや禁止について心配したり監視したりすることにあなたの時間の多くを費やすことはありません。 iThemes Security Proはこれらすべてを自動化するので、お金を稼ぐ活動に時間を費やすことができます。

今すぐiThemesSecurity Proを入手してください!

デフォルトでは、WordPressには、誰かが失敗したログイン試行の回数を制限するものは何も組み込まれていません。 攻撃者が試行できるログイン試行の失敗回数に制限がない場合、攻撃者は成功するまで、無限の数のユーザー名とパスワードを試行し続けることができます。

iThemesセキュリティプロローカル&ネットワークブルートフォース保護と禁止ユーザーの設定は、Webサイトのほとんどの攻撃の部分、WordPressのログインを確保し、保護するために一緒に働きます。 今すぐiThemesSecurity Proを入手して、ブルートフォース攻撃からサイトを保護します。

今すぐiThemesSecurityProを入手

Michaelは毎週、WordPressの脆弱性レポートをまとめて、サイトを安全に保つのに役立てています。 iThemesのプロダクトマネージャーとして、彼は私たちがiThemes製品ラインナップを改善し続けるのを手伝ってくれます。 彼は巨大なオタクであり、新旧のすべての技術について学ぶのが大好きです。 マイケルが妻と娘と一緒に遊んだり、仕事をしていないときに音楽を読んだり聞いたりしているのを見つけることができます。