Características destacadas de iThemes Security Pro: autenticación de dos factores

Publicado: 2021-07-14En las publicaciones de Feature Spotlight, destacaremos una función en iThemes Security Pro y compartiremos un poco sobre por qué desarrollamos la función, para quién es la función y cómo usarla.

Hoy vamos a cubrir la autenticación de dos factores, un método probado para asegurar y proteger su sitio de WordPress.

Por qué desarrollamos la autenticación de dos factores

Según el Informe de Investigaciones de Violación de Datos de Verizon, más del 70% de los empleados reutilizan las contraseñas en el trabajo. Pero la estadística más importante del informe es que "el 81% de las infracciones relacionadas con la piratería se aprovecharon de contraseñas robadas o débiles".

En una lista compilada por Splash Data, la contraseña más común incluida en todos los volcados de datos fue 123456. Aunque el 91% de las personas saben que reutilizar contraseñas es una mala práctica, ¡un asombroso 59% de las personas aún reutilizan sus contraseñas en todas partes! Muchas de estas personas siguen usando contraseñas que han aparecido en una base de datos tonta.

Un volcado de base de datos ocurre cuando un pirata informático obtiene acceso a la base de datos de un usuario y luego descarga el contenido en algún lugar en línea. Desafortunadamente para nosotros, estos volcados contienen una tonelada de información confidencial de inicio de sesión y cuenta.

La filtración de datos de la "Colección # 1" alojada en MEGA incluyó 1,160,253,228 combinaciones únicas de direcciones de correo electrónico y contraseñas. Este tipo de puntuación proporcionará a un bot malicioso más de mil millones de conjuntos de credenciales para usar en ataques de fuerza bruta. Los ataques de fuerza bruta se refieren a un método de prueba y error que se utiliza para descubrir combinaciones de nombre de usuario y contraseña para piratear un sitio web.

Todas estas razones y más deberían hacer que desee agregar otra capa de protección a su inicio de sesión de WordPress.

Bien, entonces eres el tipo de persona que usa un administrador de contraseñas como LastPass para crear contraseñas sólidas y únicas para cada una de tus cuentas. Pero. ¿Qué pasa con los otros usuarios administradores y editores de su sitio? Si un atacante pudo comprometer una de sus cuentas, aún podría causar un gran daño a su sitio web.

Si solo hubiera un método para proteger sus cuentas de usuario de WordPress que Google dijo que es efectivo contra el 100% de los ataques de bots automatizados.

¿Qué es la autenticación de dos factores?

La autenticación de dos factores es un proceso de verificación de la identidad de una persona que requiere dos métodos de verificación separados. Google compartió en su blog que el uso de la autenticación de dos factores puede detener el 100% de los ataques de bots automatizados. Realmente me gustan esas probabilidades.

Hay 3 categorías de verificación de identidad

1. Algo que sabe. ¿Recuerda haber respondido preguntas de seguridad al configurar su cuenta hipotecaria en línea? Algo como ¿Quién es tu profesor favorito? o ¿Cuál es el apellido de soltera de tu madre? Estas preguntas de seguridad son una forma de autenticación de dos factores que requieren respuestas que solo usted sabría.

2. Algo que tienes. Esta categoría requiere que tengas algo físicamente en tu poder, como tu teléfono o un Yubikey, para demostrar tu identidad. Por ejemplo, algunos métodos de autenticación de dos factores requieren un código basado en el tiempo enviado a un dispositivo específico a través de una aplicación 2FA.

3. Algo que eres. Es posible que no sepa el nombre, pero si tiene un teléfono inteligente, probablemente haya utilizado la autenticación biométrica para iniciar sesión en su teléfono. La autenticación biométrica requiere una característica biológica única para autenticar su inicio de sesión. Si su teléfono tiene un escáner de huellas digitales o Face ID, está utilizando autenticación biométrica cada vez que desbloquea su teléfono.

Requerir otro método adicional de verificación de identidad para iniciar sesión en su sitio web bloquearía todos los ataques automáticos de fuerza bruta e incluso ayudaría a protegerse si hay una vulnerabilidad de autenticación rota en su sitio web. Una vulnerabilidad de autenticación rota puede permitir que un atacante ponga en peligro las contraseñas, claves o tokens de sesión de un usuario o usuario para hacerse cargo de las cuentas del usuario.

Cómo usar la autenticación de dos factores en iThemes Security Pro

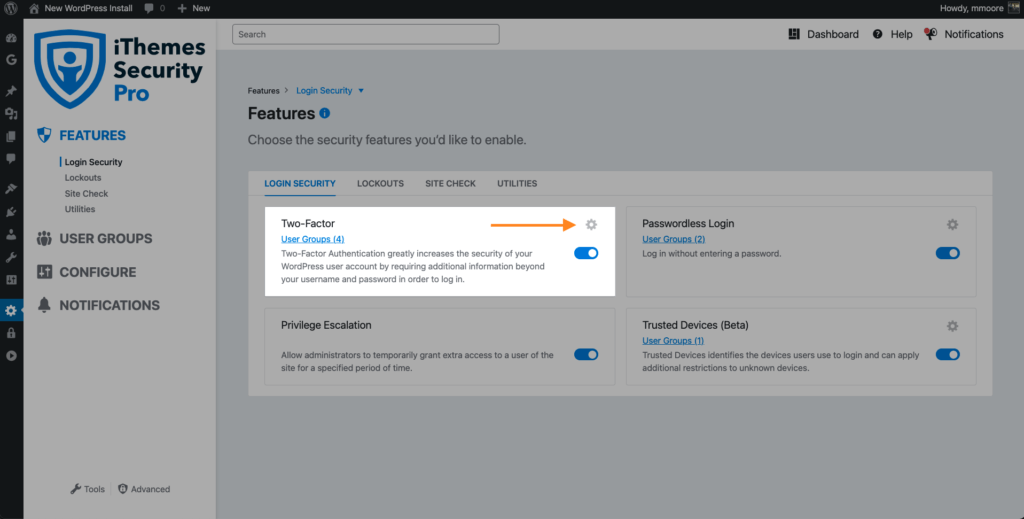

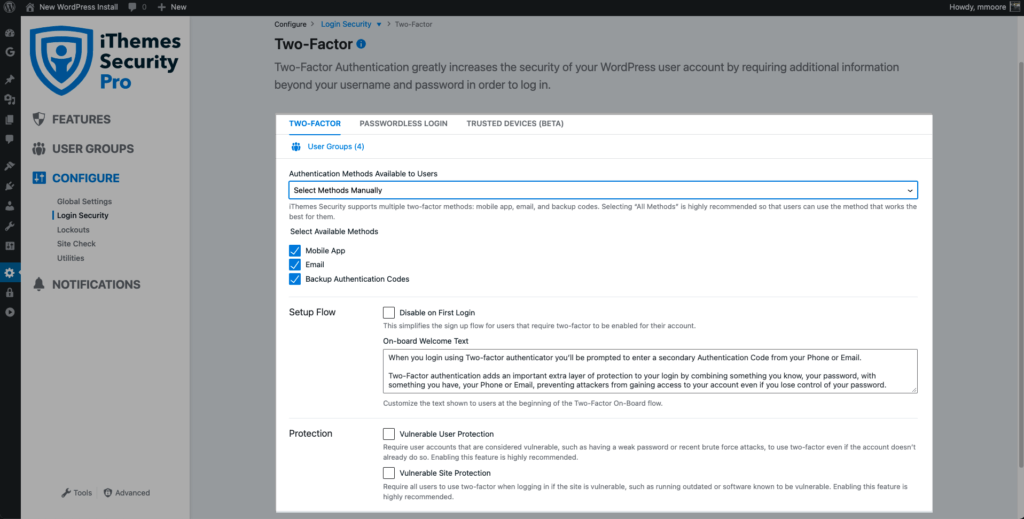

Para comenzar con la autenticación de dos factores, navegue hasta el menú Funciones de la configuración de seguridad y habilite la autenticación de dos factores . Después de habilitar Two-Factor, haga clic en la rueda dentada de configuración.

Ahora echemos un vistazo más de cerca a la configuración de dos factores.

Métodos de autenticación disponibles para los usuarios : la configuración le permite elegir cuál de los tres métodos de autenticación permitirá que las personas utilicen.

Los tres métodos de autenticación proporcionados por iThemes Security Pro :

- Aplicación móvil: el método de aplicación móvil es el método más seguro de autenticación de dos factores proporcionado por iThemes Security Pro. Este método requiere que uses una aplicación móvil gratuita de dos factores como Authy.

- Correo electrónico: el método de correo electrónico de dos factores enviará códigos sensibles al tiempo a la dirección de correo electrónico de su usuario.

- Códigos de respaldo : un conjunto de códigos de uso único que se pueden usar para iniciar sesión en caso de que se pierda el método principal de dos factores.

Muy bien, pasemos al resto de la configuración de dos factores.

- Forzar autenticación de dos factores : esta opción le permite exigir a los usuarios de un grupo de usuarios específico que utilicen la autenticación de dos factores.

- Desactivar la incorporación de dos factores : esta configuración le permite desactivar la autenticación de dos factores para ciertos usuarios. Cubriremos la incorporación de 2fa con más profundidad más adelante en la publicación.

- Protección de usuarios vulnerables : cuando está habilitada, esta configuración requerirá que todos los usuarios utilicen dos factores al iniciar sesión si el sitio es vulnerable, como estar desactualizado o software que se sabe que es vulnerable.

- Deshabilitar en el primer inicio de sesión : cuando habilita la función Forzar autenticación de dos factores para grupos de usuarios específicos, se les pedirá que ingresen el token de dos factores enviado a su dirección de correo electrónico la próxima vez que inicien sesión. Habilitar esta configuración simplificará la integración fluir cuando los usuarios inician sesión por primera vez.

- Texto de bienvenida incorporado : esto le permite personalizar el texto que las personas ven cuando inician el flujo de incorporación de dos factores.

Incorporación de dos factores

Creamos la incorporación de dos factores para crear una forma fácil de usar para que las personas configuren dos factores en sus cuentas cuando inician sesión. Después de habilitar la autenticación de dos factores, todos los usuarios serán guiados a través del proceso de incorporación. Puede deshabilitar la incorporación de dos factores para grupos de usuarios específicos en la configuración de dos factores.

Muy bien, repasemos paso a paso el proceso de inicio de sesión y el proceso de incorporación de dos factores.

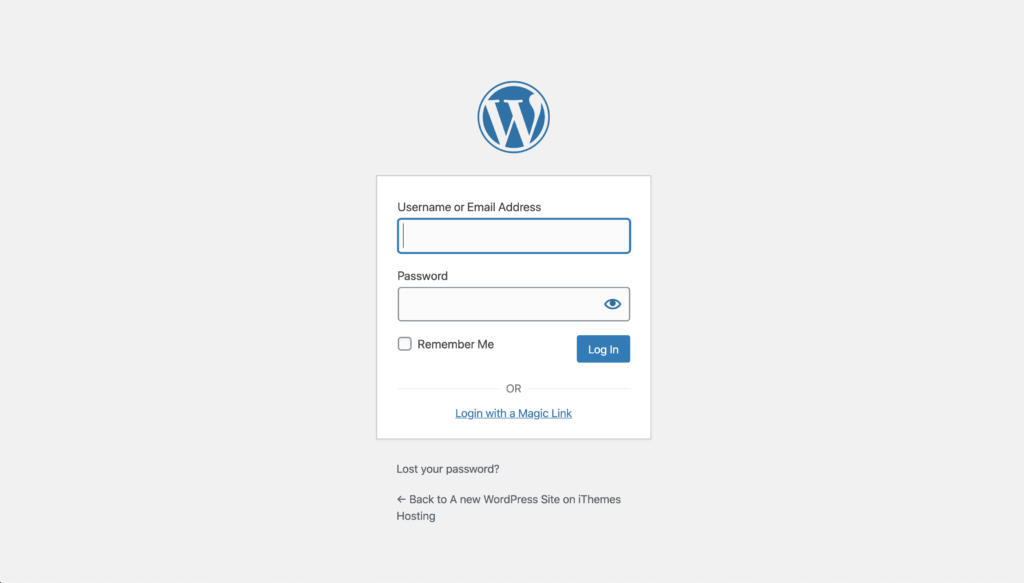

Como de costumbre, lo primero que verá es el formulario de inicio de sesión. Ingrese sus credenciales y haga clic en el botón Iniciar sesión .

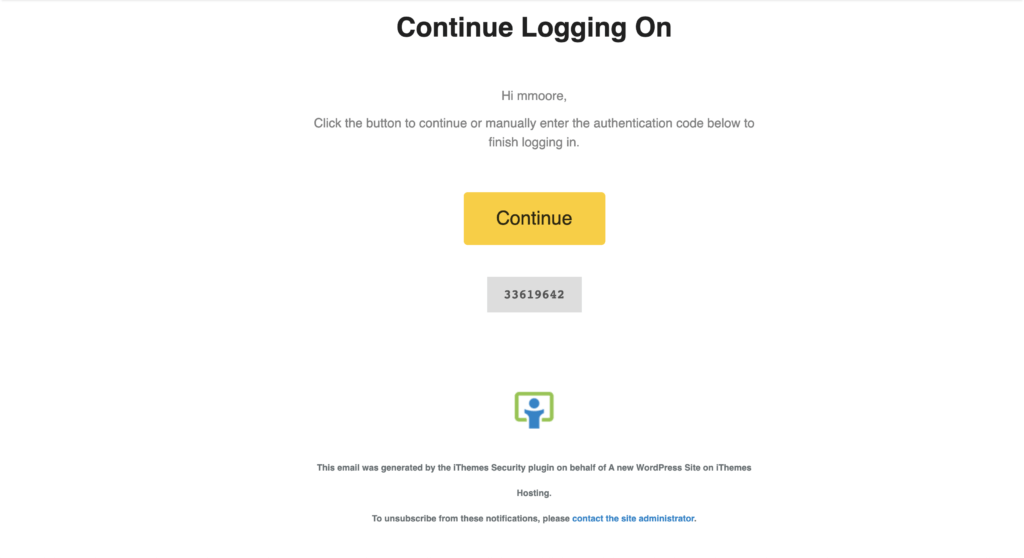

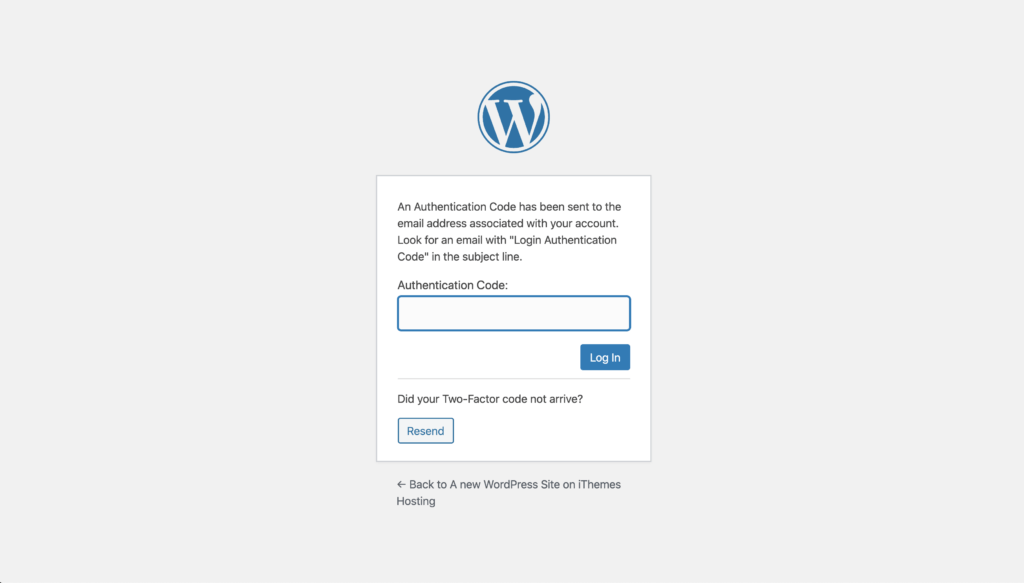

Si siguió nuestras recomendaciones y habilitó los requisitos de force 2fa para usuarios privilegiados, lo siguiente que verá es un lugar para ingresar el token de dos factores enviado a su dirección de correo electrónico. Abra el correo electrónico y copie y pegue el token y luego haga clic en el botón Iniciar sesión .

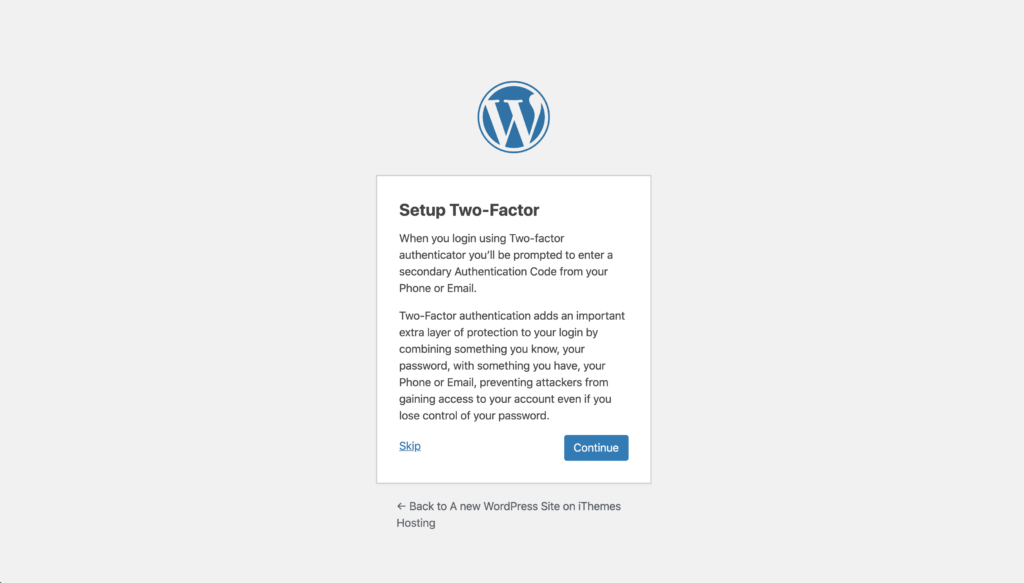

En la siguiente pantalla, se le presentará el texto de bienvenida de incorporación. Tenga en cuenta que puede personalizar esto en su configuración de dos factores. Haga clic en el botón Continuar para pasar al siguiente paso.

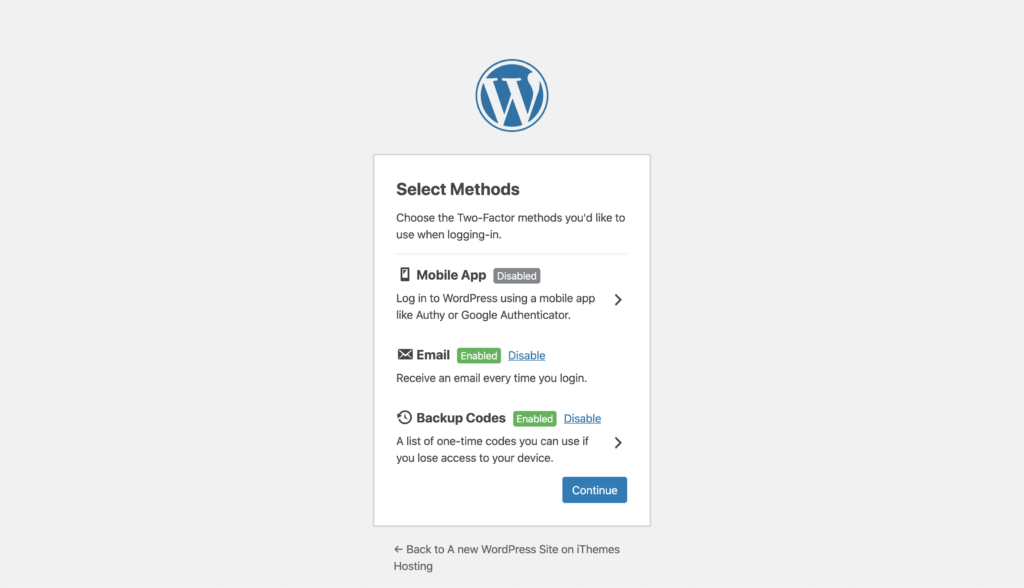

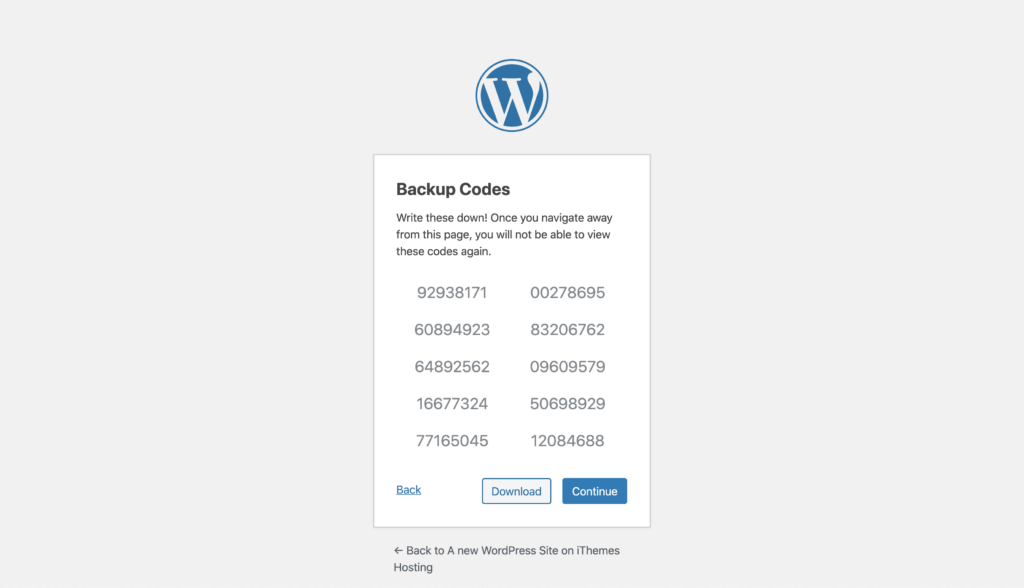

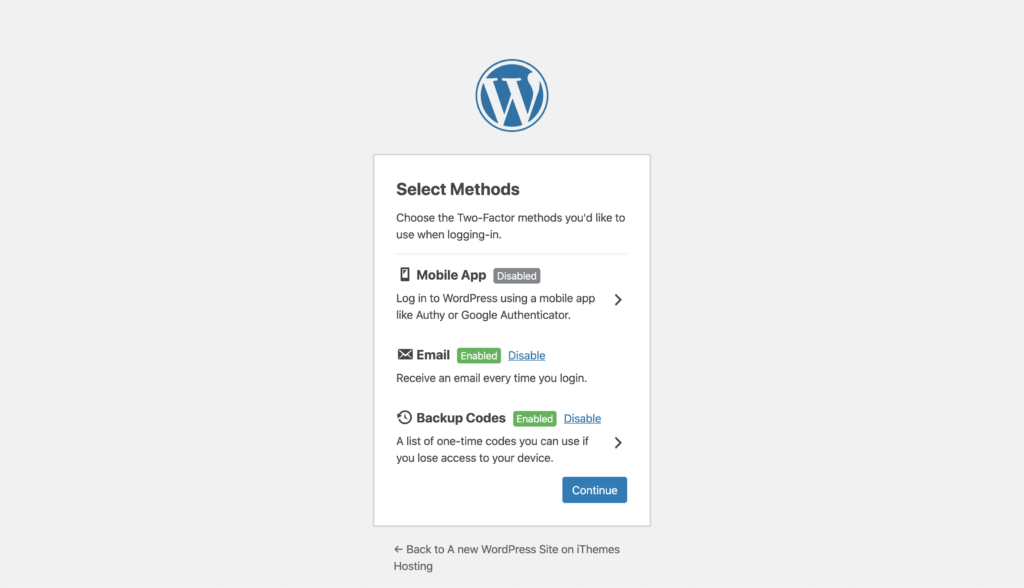

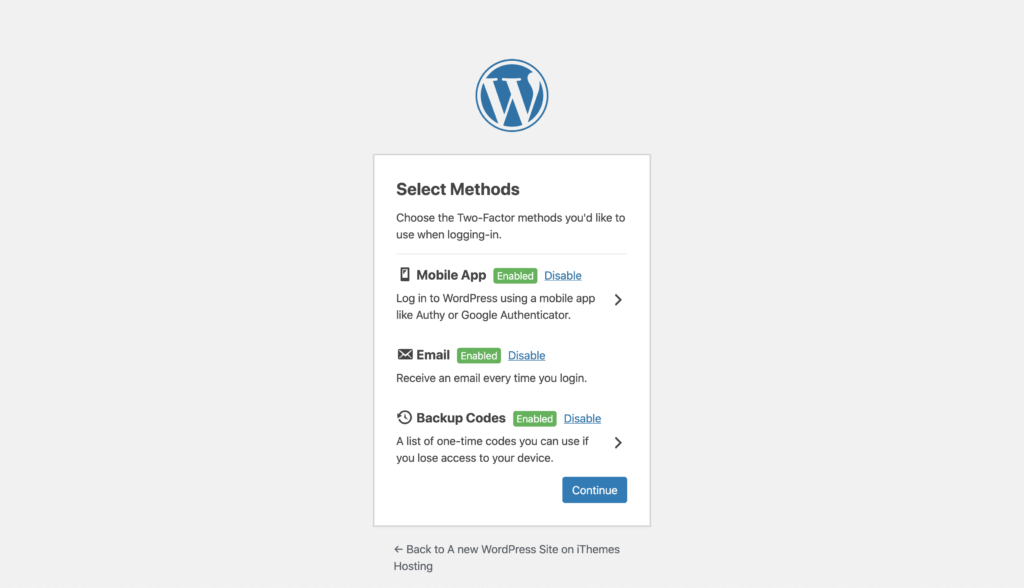

El siguiente paso es seleccionar qué métodos de dos factores desea habilitar para su cuenta. Haga clic en la flecha de Códigos de respaldo para generar una lista de códigos de respaldo para usar si su método principal de autenticación falla.

Ahora haga clic en el botón Descargar para descargar un archivo de texto de sus códigos de respaldo. Asegúrese de guardar estos códigos en un lugar seguro.

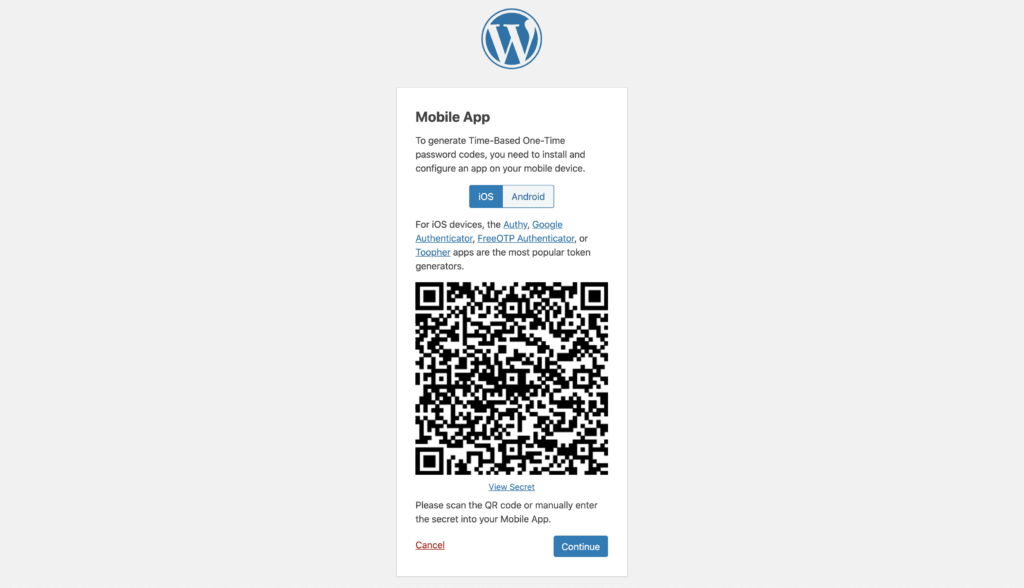

Ahora haga clic en el enlace Atrás para volver a la pantalla anterior. Ahora hagamos clic en la flecha de la aplicación móvil para habilitar y configurar este método de autenticación para nuestro usuario.

Ahora elija su sistema operativo móvil y luego abra su aplicación móvil de dos factores en su teléfono.

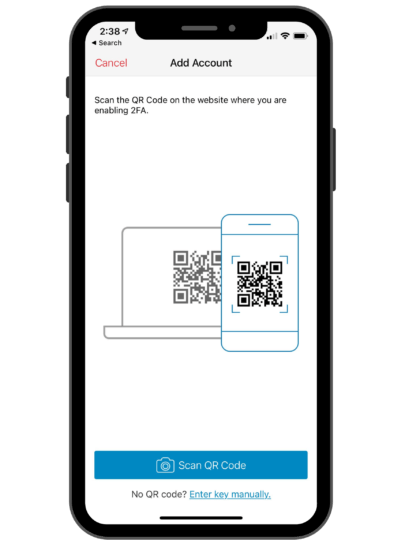

Desde su teléfono, escanee el código QR para continuar vinculando el secreto a su aplicación móvil.

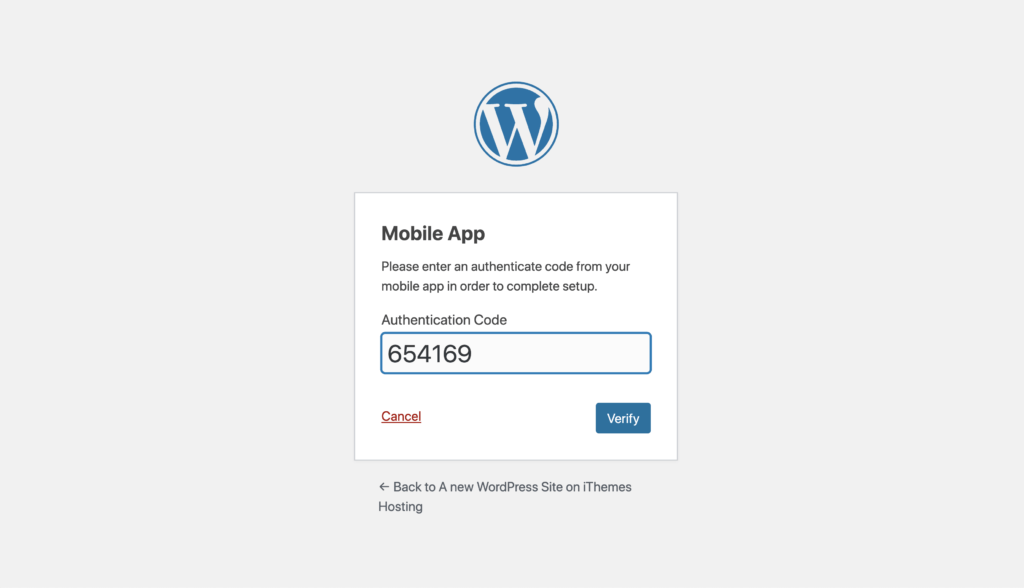

Ahora ingrese el código de 6 dígitos de su teléfono en su navegador web y haga clic en Verificar para finalizar la configuración de la aplicación móvil.

Bien, ahora que tiene todo configurado en dos factores, haga clic en el botón Continuar para terminar de iniciar sesión en su panel de WordPress.

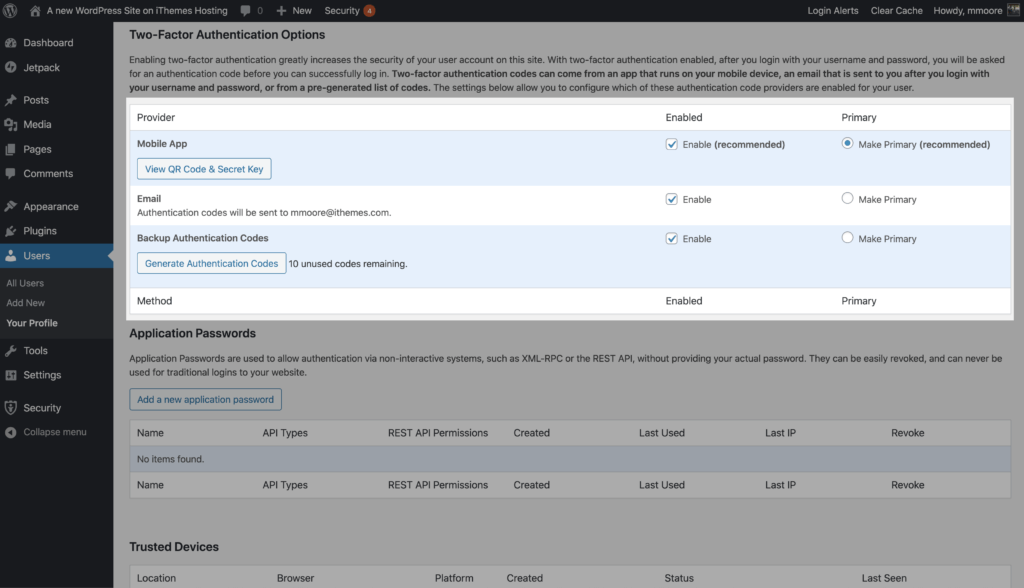

Configuración de dos factores del perfil de usuario

Siempre puede realizar cambios en su configuración de dos factores visitando su página de perfil de usuario.

Desde aquí, puede crear una nueva clave secreta, habilitar / deshabilitar los métodos 2fa y actualizar su método principal de autenticación.

Terminando

En resumen, no hay nada más que pueda hacer que sea tan fácil como agregar 2fa a su inicio de sesión de WordPress que hará más para proteger su sitio. Si actualmente no está utilizando dos factores, agréguelo a su sitio web ahora mismo.

Cada semana, Michael elabora el Informe de vulnerabilidad de WordPress para ayudar a mantener sus sitios seguros. Como Product Manager en iThemes, nos ayuda a seguir mejorando la línea de productos de iThemes. Es un nerd gigante y le encanta aprender sobre tecnología, tanto antigua como nueva. Puede encontrar a Michael pasando el rato con su esposa e hija, leyendo o escuchando música cuando no está trabajando.